https://pixabay.com/de/photos/telefon-hacken-sicherheit-2816217/

DDoS-Attacken über mobile Botnetze und Verteilung von Malware über offizielle App-Stores nehmen zu.

Das Smartphone findet privat wie beruflich immer häufiger Einsatz. In der Corona-Pandemie hat es zunehmend als digitaler Helfer Einzug in den Alltag genommen: Das Smartphone ist Kommunikationszentrale und Terminal für kontaktloses Bezahlen geworden. Jetzt schlägt die PSW GROUP (www.psw-group.de) Alarm: »Die »Always-on«-Mentalität macht mobile Malware für Cyberkriminelle sehr reizvoll. Insbesondere die Verteilung von Malware über offizielle App Stores hat stark zugenommen«, warnt Patrycja Schrenk, Geschäftsführerin der PSW GROUP.

Die IT-Sicherheitsexperten verweisen auf den aktuellen Mobile Malware Report des Cyber-Defense-Unternehmens G DATA. Dieser zeigt deutlich, dass schädliche Android-Apps im Sekundentakt im App Store landen. Das Unternehmen macht dabei vor allem auf Corona-Tracker im App Store aufmerksam und warnt, dass sich Nutzer mit den praktischen Übersichts-Apps, die eigentlich Infektionszahlen in Echtzeit liefern sollen, Adware oder manchmal sogar Ransomware auf ihr Smartphone laden. Allein in den ersten sechs Monaten dieses Jahres wurden von dem Security-Spezialisten im Schnitt mehr als 11.000 Malware-Apps pro Tag aufgespürt.

Ähnliche Ergebnisse liefert auch Security-Spezialist Kaspersky: Zwar seien Angriffe mobiler Schädlinge 2019 im Vergleich zum Vorjahr um mehr als 35 Millionen Attacken weltweit auf 80 Millionen Angriffe zurückgegangen. Von Entwarnung kann allerdings keine Rede sein. Denn die mobile Malware wird nach Auswertungen von Kaspersky zweckgebundener: die Angriffe auf persönliche Daten der Nutzer wurden häufiger und es wurden vermehrt Trojaner in den beliebtesten App-Stores gefunden.

»Malware kann der Beginn der Kaperung des Smartphones sein, weshalb Mobile Security einen neuen Stellenwert bekommen sollte«, fordert Patrycja Schrenk. Die IT-Sicherheitsexpertin macht gleich auch auf einen weiteren, neuen Trend aufmerksam: »Zunehmend werden mobile Botnetze für DDoS-Angriffe benutzt«. Konventioneller Weise werden DDoS-Angriffe über Rechner oder Server realisiert. Der IT-Sicherheitsspezialist ESET deckte erst kürzlich einen DDoS-Angriff per Mobile-Botnet auf. Die Angreifer hatten sich der App »Updates for Android« für ihre DDoS-Attacke bedient: In einer ersten Version luden sie eine saubere Version der App in den Google Play Store, in die per Update die Malware implementiert wurde, womit die Schadsoftware auf die Smartphones wanderte. Wie beim konventionellen Botnet konnten die Cyberkriminellen jedes infizierte Smartphone individuell ansteuern. Per Command & Control Konsole konnten sie die für den DDoS-Angriff notwendigen Befehle verteilen, um anvisierte Websites dann im Sekundentakt durch die ferngesteuerten Zombie-Smartphones aufrufen zu lassen – so lange, bis die Server der Websites überlasteten und die Online-Angebote nicht mehr erreichbar waren.

»Es verwundert mich leider kaum, dass Smartphones zunehmend für Botnetze missbraucht werden. Denn mobile Endgeräte werden immer leistungsfähiger bei immer schneller werdender Internetverbindung. Es wird wohl nicht mehr lang dauern, bis ihr Anteil am gesamten Internetdatenverkehr im privaten Bereich größer als der von Computern sein wird. Das wiederum macht Smartphones zum lohnenswerten Ziel für Cyberkriminelle«, so Patrycja Schrenk und fordert: Mobile Security muss an Relevanz gewinnen, denn Smartphone und Tablet sind zum ständigen Begleiter geworden, ersetzen hier und da bereits den konventionellen Rechner und sind nahezu 24/7 online.«

Wie Smartphone-Nutzer ihre mobile Sicherheit erfolgreich steigern, um nicht Ziel von oben beschriebenen Angriffe zu werden, erklärt die IT-Sicherheitsexpertin: »Mobile Apps sollte ausschließlich aus offiziellen Quellen bezogen werden. Für Android-Geräte ist das Googles Play Store, für iOS-Geräte Apples iTunes. Um zu verhindern, dass andere Verwender des Geräts Apps aus inoffiziellen Quellen laden, etwa wenn die Tochter das Tablet mitnutzen möchte oder auch ein Kollege Zugriff auf das Gerät hat, können Installation von Apps aus unbekannten Quellen in den Einstellungen des Smartphones oder Tablets unterbunden werden.«

Was für Rechner gilt, gilt auch für Smartphones: nämlich System- oder App-Updates zügig einzuspielen. »Mit Updates können eventuell bestehende Sicherheitslücken geschlossen werden. Wichtig ist dabei, Updates nie von externen Ressourcen herunter zu laden. Ich rate auch hier dazu, in den Einstellungen zu bestimmen, dass Updates automatisch eingespielt werden. So können sie nicht vergessen werden«, erklärt Schrenk. Und auch für Smartphones gibt es zuverlässige Sicherheitslösungen, die Schutz vor einer Vielzahl von Bedrohungen bieten. Um den Überblick zu behalten, welche Antiviren-Lösung für das jeweilige Gerät am besten geeignet ist, helfen Bewertungen und Test in der einschlägigen Fachpresse.

Weitere Informationen unter: https://www.psw-group.de/blog/ddos-attacken-per-mobile-botnet/7812

1976 Artikel zu „Smartphone Sicherheit“

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS MOBILE | TRENDS 2017 | IT-SECURITY | SERVICES

Jeder dritte Smartphone-Nutzer hatte Sicherheitsprobleme

■ Große Mehrheit nutzt lediglich kostenlose Sicherheitsprogramme oder -dienste. ■ Auf 4 von 10 Smartphones befinden sich vertrauliche Inhalte. E-Mails, Kontaktdaten, die Online-Banking-App oder Fotos: Auf dem Smartphone befinden sich sehr persönliche und häufig auch wichtige Informationen, die es zum interessanten Ziel für Kriminelle machen. So gibt fast jeder dritte Smartphone-Nutzer (29 Prozent) an, dass…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Sicherheit auf dem Smartphone – so schützen Sie sich

Nutzung und Optionen des Smartphones, Tablets etc Bei dem Smartphone handelt es sich um ein modernes und komplexes Gerät, dass anders als ein gewöhnliches Telefon ein eigenes Betriebssystem nutzt, das vergleichbar mit dem eines Computers ist. Das führt dazu, dass ein Smartphone oder Tablet ebenso wie ein Computer anfällig für Angriffe durch Hacker oder…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS MOBILE | TRENDS 2016 | INTERNET DER DINGE | IT-SECURITY

Großes Vertrauen in mobile Sicherheit kann Weg zur Zutrittskontrolle per Smartphone ebnen

In den europäischen Unternehmen haben 74 Prozent der Mitarbeiter keine Sicherheitsbedenken, wenn sie Firmen-Smartphones nutzen. In Deutschland gilt das sogar für 82 Prozent der Mitarbeiter. Zu diesem Ergebnis kommt eine aktuelle Umfrage von HID Global [1]. Dieses große Vertrauen in die Sicherheit mobiler Unternehmensgeräte öffnet den Weg für Mobile-Access-Lösungen. 75 Prozent der KMU-Mitarbeiter haben keine…

NEWS | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | SERVICES | TIPPS

Wie steht es mit der Sicherheit beim Zutritt per Smartphone?

Ein noch relativ neuer, aber aus Unternehmenssicht interessanter Bereich ist das Thema Mobile Access, das heißt die Verwendung von Smartphones für den Gebäudezutritt und Datenzugriff. Doch vielfach dominieren hier noch Sicherheitsbedenken – allerdings völlig zu Unrecht, meint ein Anbieter von sicheren Identitätslösungen. Dank neuer Mobile Access-Technologien und Kommunikationsverfahren wie NFC und Bluetooth Smart können Smartphones…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | IT-SECURITY | KOMMUNIKATION

Studie macht deutlich: Smartphone unter den drei größten Sicherheitsrisiken für Unternehmen

Studienergebnisse geben Antworten auf die wichtigsten Fragen zur Sicherheit in der deutschen Unternehmenskommunikation. Abhörsichere Kommunikation ist heute mehr denn je ein großes Thema in der deutschen Wirtschaft: Für mehr als 80 Prozent der Führungskräfte und Entscheider in Unternehmen steht Abhörsicherheit am Smartphone ganz oben auf der Agenda. Die Enthüllungen der Abhörschutz-Affäre sind verantwortlich für die…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS MOBILE | IT-SECURITY | KOMMUNIKATION | TIPPS

Mangelnde App-Sicherheit, Spyware und Geheimdienste: Smartphone-Nutzer dürfen Sicherheit nicht zu leicht nehmen

App-Sicherheit, Malware, Datenschutz und Privatsphäre dürfen nach Einschätzung von IT-Sicherheitsexperten Christian Heutger weder unter Android noch unter iOS auf die leichte Schulter genommen werden: »Spyware ist auf dem Vormarsch. Nach Informationen von Alcatel-Lucent stieg in 2014 die Infektionsrate mobiler Geräte um 25 Prozent, sodass weltweit rund 16 Millionen Mobilgeräte mit Malware verseucht sind. Hinzu kommt,…

NEWS | TRENDS SECURITY | TRENDS MOBILE | INFOGRAFIKEN | IT-SECURITY | TIPPS

Smartphone-Sicherheit: Mobile Nutzer sind die leichteren Ziele

Eine Umfrage anlässlich des Safer Internet Day rund um das Sicherheitsbewusstsein der Deutschen im Umgang mit ihren Smartphones hat ergeben, dass nur ein Fünftel der Deutschen die AGBs beim Download von Apps lesen [1]. 24,8 Prozent der Frauen und nur 16,3 Prozent der Männer gaben an, dies immer zu tun. Bei so manchem dürfte das…

IT-SECURITY | KOMMUNIKATION | AUSGABE 3-4 2014

Smartphone-Sicherheit »Made in Germany« – Der Kern der Sicherheit

NEWS | IT-SECURITY | WHITEPAPER

Internetsicherheit und Cyberattacken: Ein Jahresrückblick

Die Corona-Pandemie hat die digitale Transformation weltweit beschleunigt. Die Internetsicherheit ist daher wichtiger denn je. Im »State of the Internet – A Year in Review« Sicherheitsbericht blickt Akamai auf die Entwicklungen in diesem außergewöhnlichen Jahr 2020 zurück – und auf Bedrohungen für Finanzdienstleister, für die Branchen Medien und Gaming sowie für den Einzelhandel und das…

NEWS | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Intelligentes Risikomanagement – Zeitgemäße Sicherheit für die Multi-Cloud-Infrastruktur

Die Multi-Cloud ist die neue Realität für viele Unternehmen, ob als Strategie gewählt oder durch andere Mittel erzwungen – wie Kundenpräferenz, Fusionen und Übernahmen oder staatliche Vorschriften. Vorausschauende Unternehmen haben sich damit abgefunden, dass diese Realität für ihr Unternehmen eintreten wird – oder bereits eingetreten ist. Unternehmen planen, mehrere Clouds intelligent zu verwalten und proaktiv…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit mit KI-Unterstützung – Rückblick und Ausblick

Bereits im Januar 2004 wurde ein loser Zusammenschluss von CISOs namens Jericho Forum offiziell gegründet, um das Konzept der De-Perimeterization zu definieren und zu fördern. Das Jericho Forum vertrat die Position, dass der traditionelle Netzwerkperimeter erodiert und Unternehmen die Sicherheitsauswirkungen eines solchen Abdriftens nicht verinnerlicht hatten. Seither ist in Sachen Cybersicherheit viel passiert. Andreas…

TRENDS 2021 | NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Alternative Lösungswege bei sinkenden IT-Budgets – Optionen für IT-Sicherheit in Krisenzeiten

In Zeiten der Unsicherheit ist es nur verständlich, dass Unternehmen dazu neigen, sich zurückzuziehen und ihre Ausgaben zu reduzieren, wo immer dies möglich ist. Im Jahr 2020 zeigt sich dies ganz offensichtlich im Veranstaltungsbereich: Konferenzen und Kongresse wurden abgesagt oder virtuell abgehalten, während Geschäftsreisen für viele Unternehmen zum Stillstand gekommen sind. Dies ist aber nicht…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Datensicherheit jenseits des Netzwerks: SASE-Plattformen

Unternehmen sind überaus anpassungsfähig, wie sich in der Pandemiekrise gezeigt hat. Schnell wurden neue Workflows geschaffen, die den Geschäftsbetrieb vollständig digital aufrecht erhalten. Die Zusammenarbeit erfolgt über Collaboration-Tools, die Bearbeitung von wichtigen Dokumenten über Cloudanwendungen und die persönliche Abstimmung in Einzelfällen über Messenger-Dienste auf privaten Mobilgeräten. Die Veränderungen in der digitalen Arbeitsumgebung machen es für…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

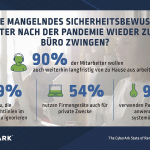

Mangelndes Sicherheitsbewusstsein der Mitarbeiter stellt Zukunft der Remote-Arbeit infrage

Rund 90 % der von zuhause arbeitenden Mitarbeiter in Deutschland wollen auch nach einer möglichen Rückkehr ins Büro zeitweise im Home Office bleiben. Aus Unternehmenssicht ist allerdings bedenklich, dass 59 % der Mitarbeiter Sicherheitsrichtlinien nur unzureichend berücksichtigen. Die Covid-19-Pandemie hat dazu geführt, dass viele Mitarbeiter im Home Office arbeiten. Welche Herausforderungen gibt es dabei und…

NEWS | E-GOVERNMENT | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

Die fünf größten Sicherheitsgefahren für Smart Cities

Immer mehr Kommunen verfolgen Smart-City-Initiativen, etwa um Ressourcen besser zu verwalten oder die Bürgerservices zu optimieren und generell die Lebensqualität zu steigern. Durch die dafür notwendige Erfassung entsprechender Daten, deren Vernetzung und Verarbeitung steigen aber auch die Sicherheitsgefahren. NTT Ltd., ein weltweiter Technologie-Dienstleister, nennt die fünf größten Bedrohungen für Smart Cities. Die Smart City, also…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2021: Big-Malware-Business zielt auf das Wohnzimmer

Home-Office-Hardware und Firmware geraten verstärkt ins Visier der Cyberangreifer. Ransomware wird zum Big Business mit einem umkämpften Markt. Mit zunehmend professionelleren Methoden werden Angriffe komplexer. Für die Experten der Bitdefender Labs steht das Jahr 2021 vor allem unter folgenden Vorzeichen: Das Home Office rückt in den Fokus für Angriffe auf Unternehmensinformationen. Firmware-Angriffe werden zum Standard…

TRENDS 2021 | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Cloud-Prognose für 2021: Mehr Multi-Cloud, mehr Sicherheit und höhere Kosten

Die Covid-19-Pandemie hat den Zeitplan für den Übergang in die Cloud für viele Unternehmen beschleunigt. Die Ausfälle bei vielen der größten Cloud-Service-Provider und die jüngsten Hacker- und Ransomware-Angriffe zeigen jedoch die Herausforderungen in Bezug auf Verfügbarkeit, Skalierbarkeit und Sicherheit von Cloud-Umgebungen. Für das Jahr 2021 prognostiziert Radware 5 wesentliche Trends: Fortgesetzte Investitionen in Cloud-Migration…

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Das Einmaleins der Cybersicherheit – Digitalisierung ja, aber zu wenig IT-Security

NEWS | PRODUKTMELDUNG

Mobile Briefmarke: Briefe einfach mit Ihrem Smartphone und einem Stift frankieren

Neues Produkt »Mobile Briefmarke« löst altes Handyporto ab. Deutsche Post und DHL bündeln Online-Angebot für Post- und Paketdienstleistungen in neuer »Post & DHL App«. Verbesserte Funktionalitäten und benutzerfreundlichere Darstellung. Ab sofort erhältlich im App-Store und Google Play Store. Briefe und Postkarten einfach und ohne Aufpreis mit App und Stift frankieren – das macht ab…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Trends 2021: Automatisierung als Freund und Feind der IT-Sicherheit

Automatisierung wird Flutwelle an Spear-Phishing auslösen und gleichzeitig Cloud Providern als Waffe gegen Angreifer dienen. Nachdem sich das Jahr 2020 langsam dem Ende zuneigt, ist es für die IT-Sicherheitsexperten von WatchGuard Technologies an der Zeit, den Blick gezielt nach vorn zu richten. Auf Basis der aktuellen Faktenlage lassen sich stichhaltige Rückschlüsse ziehen, welche Trends das…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cybersicherheit ist Teil eines allgemeinen Nachhaltigkeitstrends in Unternehmen.

Cybersicherheit: 98 Prozent der Industrieunternehmen erachten Nachhaltigkeit als wichtig, knapp die Hälfte plant Einstellung eines Chief Sustainability Officers. Der Schutz vor Cyberbedrohungen, die die Gesundheit von Beschäftigten und Dritten beeinträchtigt, ist eine der dringlichsten Herausforderungen in Industrieunternehmen, wie eine aktuelle weltweite Umfrage von Kaspersky zeigt [1]. Fast alle Unternehmen (98 Prozent) glauben, dass eine Strategie…

NEWS | PRODUKTMELDUNG

Externe Zertifizierung besiegelt Rundum-Sicherheit für Industrie-Computer

Trotz härtester Bedingungen und Dauereinsatz arbeiten die noax Industrie-Computer zuverlässig und büßen keine ihrer Funktionen ein. Durch ihr komplett geschlossenes Edelstahlgehäuse kann wirklich nichts in das Gerät eindringen. Diesen Beweis liefert der Härtetest eines unabhängigen Instituts, bei dem noax Industrie-Computer einer der härtesten Reinigungsprozesse überhaupt standhielten: Der Hochdruck- und Dampfstrahlreinigung nach der Schutznorm IP69K. …

NEWS | IT-SECURITY | TIPPS

Zurück im Home Office: 5 Tipps für Unternehmen zur Vermeidung von Sicherheitslücken beim mobilen Arbeiten

Lockdown 2.0: Nach dem erneuten Verschärfen der Maßnahmen zum Eindämmen der Corona-Pandemie ist ein großer Teil der Büromitarbeiter bereits wieder im Home Office – falls sie nach Ende des ersten Lockdowns überhaupt an ihren regulären Arbeitsplatz zurückgekehrt waren. Dies hat die Entwicklung des mobilen Arbeitens in den Unternehmen maßgeblich beschleunigt. Ein Problem bei der rasanten…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS INFRASTRUKTUR

Sicherheit in Unternehmen: 84 Prozent der Unternehmen würden gerne nur Mac-Geräte nutzen

Mehr als drei Viertel der Unternehmen, die Mac- und Nicht-Mac-Geräte parallel verwenden, halten den Mac für das sicherere Gerät. Die Covid-19-Pandemie hat eine nie zuvor gekannte Abwanderungswelle von Angestellten ins Home Office ausgelöst und Unternehmen vor die Aufgabe gestellt, auch in dezentral arbeitenden Teams die Endgerätesicherheit jederzeit zu gewährleisten. Anlässlich des Cybersecurity-Awareness-Monats Oktober befragte Jamf,…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Vulnerability-Report: Diese zehn Sicherheitslücken verursachten die größten Probleme

Hackerone, eine Sicherheitsplattform für ethisch motivierte Hacker – die sogenannten White Hat Hacker –, hat seinen Report zu den zehn häufigsten Schwachstellen des letzten Jahres veröffentlicht. Das Unternehmen hat anhand der eigenen Daten eine Analyse zu den zehn häufigsten und mit den höchsten Prämien ausbezahlten Schwachstellen erstellt. Aus mehr als 200.000 Sicherheitslücken, welche zwischen…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | SERVICES

IAM im Finanzwesen: Den Spagat zwischen Usability und IT-Sicherheit bewältigen

Das Finanzwesen ist im Umbruch. Schon längst werden Transaktionen nicht mehr am Schalter in den Filialen getätigt, sondern sowohl Kunden als auch Berater wollen von überall und jederzeit Zugriff auf Informationen und Anwendungen haben. Damit die Benutzer-Administration trotzdem höchste Sicherheitsansprüche erfüllt, brauchen Banken moderne IAM-Lösungen, die auch regulatorische Anforderungen flexibel umsetzen können. Vom Smartphone…

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Aktive Verteidigung des gesamten Unternehmens – Sicherheit beginnt mit Prävention

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Remote Learning und Remote Working: Chancen und Risiken für die App-Sicherheit

Illustration: Geralt Absmeier Covid-19 hat viele von uns gezwungen, sich sehr schnell mit neuen Realitäten auseinanderzusetzen. Dazu gehören Remote Learning und Remote Working. Kinder und Erwachsene, Eltern und Lehrer sowie ein großer Teil der Erwerbstätigen sind betroffen. Mobile Apps und Webanwendungen wurden vor der Corona-Krise in erster Linie im geschäftlichen Umfeld oder im Freizeitbereich eingesetzt.…

NEWS | IT-SECURITY | WHITEPAPER

Nicht alle Schwachstellen sind eine Bedrohung – auf die wesentlichen Sicherheitslücken konzentrieren

Die Computernetzwerke von Organisationen werden ständig erweitert: IT, Cloud, IoT und OT formen eine komplexe Computing-Landschaft, die die moderne Angriffsfläche darstellt. Mit jedem neuen Gerät, jeder neuen Verbindung oder Anwendung vergrößert sich diese Angriffsfläche. Zu dieser Komplexität kommen unzählige Schwachstellen hinzu, die täglich entdeckt werden, und die Herausforderungen scheinen oft unüberwindbar. Die Lösung ist jedoch…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Anstieg von Cyberangriffen belastet Sicherheitsexperten und führt zu höherem Stresslevel

Laut Statistischem Bundesamt fällt es Unternehmen in Deutschland immer schwerer, offene Stellen für IT-Experten zu besetzen. Mehr als zwei Drittel (69 Prozent) der Firmen berichteten von Schwierigkeiten, IT-Fachkräfte einzustellen. Hinzukommen die vielfach bestätigte massive Zunahme an Cyberangriffen weltweit – begünstigt durch die Corona-Pandemie und der damit in Verbindung stehenden Hauruck-Digitalisierung. Der Fachkräftemangel bleibt auch in…

NEWS | IT-SECURITY | SERVICES

DNS-over-HTTPS: Diskussionspapier macht Vorschläge für mehr Sicherheit in Netzwerkumgebungen

DNS-over-HTTPS (DoH) hilft Man-in-the-Middle-Angriffe zu verhindern. Eigene DoH-Resolver ermöglichen aktuelle, sichere und hochleistungsfähige Internet-Services. DNS (Domain Name System)-Anfragen – zum Beispiel das Aufrufen einer Website im Browser – sind noch häufig unverschlüsselt. Das birgt Sicherheitsrisiken. Um dies zu ändern, nutzt das 2018 vorgestellte DNS-over-HTTPS (DoH)-Protokoll die etablierte HTTPS-Verschlüsselung. Mit den bevorstehenden Updates von Apple iOS…

NEWS | INFRASTRUKTUR | STRATEGIEN

Der Ausbau nationaler Sicherheitsbestände ist ein Irrweg

Peter Frerichs, Mitglied der Geschäftsleitung des Aachener Optimierungsspezialisten INFORM, sieht in der Forderung nach dem Ausbau nationaler Sicherheitsbestände einen Irrweg. Denn diese Form der Stabilisierung von Lieferketten ist mit vielen negativen Konsequenzen verbunden. Es ist ein nur allzu bekanntes Szenario: Bereits während der Weltwirtschaftskrise 2008 wurde der bundesweite Aufbau von Lagerbeständen als Universallösung gepriesen,…

NEWS | INTERNET DER DINGE | IT-SECURITY

Verantwortung für ausreichende Sicherheit: Cyberhygiene und das Internet der Dinge

Das Internet der Dinge (IoT) hat unser Leben und Arbeiten drastisch verändert, und das weltweit. Vom Babyphone, zur Überwachungskamera für zu Hause, über den tragbaren Fitness-Tracker bis hin zu intelligenten Fahrzeugen, Stromnetzen und dem Entstehen intelligenter Städte. Was früher das Internet der Dinge war, ist heute eher das Internet von Allem, wenn man bedenkt wie…

NEWS | IT-SECURITY | TIPPS

Mit Phishing per SMS nehmen Cyberkriminelle Smartphones ins Visier

Das Smartphone ist zum ständigen Begleiter unserer modernen Gesellschaft geworden. Deshalb gilt es, sich nicht nur vor Betrug und Hacking am Rechner vorzusehen, sondern auch Mobilgeräte wie das Handy einzubeziehen. Denn leider zeigt sich Smishing – das Phishing per SMS – leider als steigender Trend. Darauf machen die IT-Sicherheitsexperten der PSW GROUP (www.psw-group.de) aufmerksam. Geschäftsführerin…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | SERVICES | TIPPS

Smartphone-Kameras: Huawei P40 Pro auf Platz 1, Apple Iphone 11 Pro Max deklassiert

Der neue camera quality benchmark der Testexperten von Connect und Colorfoto bewertet unabhängig und mit wissenschaftlichen Methoden Optiken, Ultraweitwinkel, Weitwinkel und Zoom. Dabei zeigen aktuelle Top-Smartphones große qualitative Unterschiede. Was leisten Smartphone-Kameras wirklich? Diese Frage beantwortet der neue camera quality benchmark (qb) von connect und COLORFOTO, renommierte Fachmagazinen für Telekommunikation und Fotografie, ab sofort…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Remote-Arbeit verschärft Herausforderungen für die Unternehmenssicherheit

Unerwartete Änderungen der Prioritäten, schlechte Netzwerksichtbarkeit und Zeitmangel werden als Schlüsselthemen für Sicherheitsexperten genannt, die mit neuen Normen zu kämpfen haben. Juniper Networks präsentiert die ersten Ergebnisse eines internationalen Marktforschungsprojekts. Diese zeigen, dass traditionelle Ansätze zum Schutz des Netzwerks die Herausforderungen angesichts von Budgetbeschränkungen und remote arbeitenden Mitarbeiten verschärfen. Die Studie, die die Einstellungen, Perspektiven…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | IT-SECURITY | STRATEGIEN

Warum DLP für eine umfassende Sicherheitsstrategie erweitert werden muss

Data-Loss-Prevention-Lösungen (DLP) sind nun schon seit mehr als zehn Jahren ein fester Bestandteil der IT-Sicherheitsstrategie vieler Unternehmen. Was zunächst als Nischen-Technologie im Militär begonnen hat, wird heute von den meisten Unternehmen eingesetzt, um den Verlust sensibler Daten zu vermeiden. Zweifellos stellen DLP-Lösungen auch weiterhin ein wertvolles Tool zum Schutz kritischer Informationen dar. Allerdings hat…

NEWS | INTERNET DER DINGE | IT-SECURITY | TIPPS

Die Top-Mythen der IoT-Sicherheit

Konventionelle Ansätze der Cybersicherheit konzentrieren sich auf ein grundlegendes Konzept: jedes in Sichtweite befindliche Gerät schützen, um Hacker, Angreifer und Diebe fernzuhalten. In einer hochgradig vernetzten Welt, in der sich eine Vielzahl von Sensoren, Geräten und Systemen gegenseitig mit Daten versorgen, ist dieses Konzept jedoch überholt. Das Internet der Dinge wächst. IDC prognostiziert, dass es…

NEWS | INTERNET DER DINGE | IT-SECURITY

Maschinelles Lernen für bessere Security: Sieben wichtige Erkenntnisse zur IoT-Sicherheit

Unternehmen von heute bewegen sich mit großer Geschwindigkeit in Richtung digitaler Transformation. Die Definition ihres Netzwerks ändert sich dabei ständig – mit Hybrid-Clouds, IoT-Geräten und jetzt auch Heimarbeitsplätzen. Angesichts des wachsenden Datenverkehrs am »Rand« des Netzwerks (Edge) steigt auch das Sicherheitsrisiko, verbunden mit häufigen, schweren und ausgeklügelten Cyberangriffen – wie Palo Alto Networks beobachtet. Um…