Mehr als jeder Zweite macht Daten-Backups. 16 Prozent decken ihre Kamera ab. Bitkom gibt Tipps zur Smartphone-Sicherheit.

Illustration: Absmeier Geralt

Diebstahl, Schadprogramme oder Spyware: Smartphones sind ein beliebtes Ziel für Kriminelle. Deshalb ergreifen die allermeisten Nutzer zumindest grundlegende Schutzmaßnahmen gegen unerwünschte Zugriffe. Mit 96 Prozent haben fast alle Smartphone-Nutzer eine Bildschirmsperre eingestellt, neun von zehn (90 Prozent) haben einen SIM-Karten-Schutz aktiv. Dabei sperrt sich das Handy, sobald die SIM-Karte entfernt wird. Schon deutlich weniger (61 Prozent) nutzen eine Lokalisierungsfunktion zum Aufspüren des Smartphones, wenn das Gerät verloren geht oder gestohlen wird. Das ist das Ergebnis einer repräsentativen Umfrage von mehr als 1.000 Smartphone-Nutzern in Deutschland ab 16 Jahren im Auftrag des Digitalverbands Bitkom [1].

»Auf einen Basisschutz sollte kein Smartphone-Nutzer verzichten«, sagt Sebastian Artz, IT-Sicherheitsexperte im Bitkom. »Um gegen Software-Sicherheitslücken gewappnet zu sein, reicht zumeist schon das regelmäßige Aktualisieren des Smartphone-Betriebssystems und der installierten Apps.« Mehr als jeder Zweite (55 Prozent) erstellt auch regelmäßig Backups seiner Smartphone-Daten – entweder in der Cloud (31 Prozent) oder auf externen Datenspeichern (27 Prozent). Virenschutzprogramme haben 43 Prozent installiert. Jeder Sechste (16 Prozent) deckt seine Smartphone-Kamera ab und 13 Prozent nutzen einen Passwort-Safe zur sicheren und zentralen Verwaltung von Passwörtern auf dem Smartphone.

Jeder Zweite entsperrt den Bildschirm per Fingerabdrucksensor

Bei der Bildschirmsperre gibt es verschiedene Verfahren, aus denen Nutzer wählen können. Am beliebtesten ist immer noch ein Code oder PIN, der zum Entsperren eingegeben werden muss. Knapp zwei Drittel der Smartphone-Nutzer (64 Prozent) vertrauen darauf. Per Fingerabdrucksensor schützt jeder Zweite (51 Prozent) seinen Bildschirm. Ähnlich viele (50 Prozent) setzen auf ein Muster. 15 Prozent nutzen eine Gesichtserkennung, um den Smartphone-Bildschirm zu entsperren. Bislang kaum verbreitet sind Erkennungsverfahren per Stimme (4 Prozent) oder Iris-Scan (2 Prozent). »Wichtig ist, dass die Bildschirmsperre in jedem Fall aktiviert ist«, so Artz. »Eine PIN sollte mindestens sechsstellig und keine naheliegenden Kombinationen sein wie das eigene Geburtsdatum.«

Bitkom hat in zehn Tipps zusammengefasst, wie Verbraucher ihr Smartphone umfassend schützen können:

10 Tipps, wie Sie Ihr Smartphone sicher machen

- Vorsicht beim Kauf alter Handys: Die regelmäßige Aktualisierung von Smartphone-Betriebssystemen wie Android oder iOS dient dazu, neue Funktionen der Software einzuführen und mögliche Sicherheitslücken zu schließen. Viele ältere Geräte werden jedoch wegen technischer Einschränkungen nicht mehr mit neuen Updates versorgt. Sicherheitslücken der Vorgängerversionen bleiben somit bestehen.

- Regelmäßig Updates installieren: Was für das Betriebssystem gilt, gilt auch für die installierten Apps. Software-Entwickler arbeiten permanent daran, Fehler in den Anwendungen aufzuspüren und Schwachstellen zu beheben. Hierfür werden regelmäßig neue Software-Versionen veröffentlicht. Betriebssystem und Apps sollten daher stets auf die neueste Version aktualisiert werden.

- Bildschirmsperre nutzen: Eine Bildschirmsperre schützt das eigene Smartphone vor einem ungewollten Zugriff durch Dritte. Sperr-Muster gelten dabei nicht als sicher, da die Wischbewegungen auf dem Display erkennbar sein können. Ein möglichst sechsstelliger Zahlen-PIN ist hingegen schwerer nachzuvollziehen. Die PIN für die SIM-Karte sollte ohnehin immer aktiviert sein.

- Fremden Geräten nicht automatisch vertrauen: Möchte man sein Smartphone mit einem fremden Gerät verbinden, sei es für den Austausch von Daten oder nur zum Laden, sollte man beachten, dass das fremde Gerät auch auch zum Angreifer werden kann. Insbesondere bei Funk-Verbindungen ist Vorsicht geboten.

- Verschlüsselungs-Funktionen nutzen: Die Verschlüsselung des Dateisystems eines Smartphones sichert darauf gespeicherte Daten wie Fotos, Passwörter, Kurznachrichten, Kontakte, Anruflisten oder den Browserverlauf. Im Falle eines Diebstahls sind die Daten für den Dieb wertlos.

- Virenscanner und Firewall installieren und aktivieren: Durch immer neue Angriffsmuster von kriminellen Hackern kann Schadsoftware – so genannte Malware – über App Stores, Webseiten, E-Mails oder per SMS auf das Smartphone gelangen. Virenscanner-Apps können Bedrohungen durch Malware frühzeitig erkennen und blockieren. Eine Firewall-App überwacht die Netzwerkaktivitäten aller aktiven Apps und sorgt dafür, dass nur vertrauenswürdige Apps auf das Internet zugreifen können. Auf diese Weise werden persönliche Daten vor dem Ausspähen geschützt. Virenscanner sind derzeit überwiegend für Android-Geräte verfügbar.

- Optionen zum Sperren, Orten oder Löschen des Gerätes aus der Ferne nutzen: Smartphone-Besitzer können ihr Gerät im Falle eines Verlusts aus der Ferne orten, sperren und sogar bestimmte Daten löschen.

- Keine fremden USB-Ladegeräte nutzen: Vor allem öffentliche USB-Ladestationen sind oftmals nicht vertrauenswürdig. Hackern ist es bereits gelungen, über manipulierte USB-Stecker und –Netzteile Daten aus Mobilgeräten zu ziehen. Wer auf Nummer sicher gehen will, verwendet ein so genanntes »USB-Kondom«, eine Platine, die zwar Ladestrom, aber keine Daten passieren lässt.

- Backups für Handydaten einrichten: Durch regelmäßige Sicherungskopien, auch Backups genannt, bleiben persönliche Daten auch dann erhalten, wenn das Gerät defekt ist oder verloren geht. Die gesicherten Daten lassen sich anschließend auf einem neuen Gerät problemlos wiederherstellen. Das Backup der Daten kann als Synchronisation mit dem Heim-PC, mit Hilfe eines Massenspeichers wie einer Micro-SD-Karte oder in einem Cloud-Speicher erfolgen.

- Den verknüpften Account (Google / APPLE-ID) mit einem sicheren Passwort schützen: Wer unberechtigt ein Google- oder Apple-Konto entert, hat Zugriff auf sämtliche Dienste und die dort hinterlegten Nutzerdaten. Ein sicheres Passwort schützt vor ungewollten Zugriffen durch Fremde. Optional können auch weitere Sicherheitsmerkmale wie die Zwei-Faktor-Authentifizierung aktiviert werden, um die Sicherheit vor Hackern zusätzlich zu erhöhen.

Textquelle: https://www.bitkom.org/Themen/Datenschutz-Sicherheit/Sicherheit/Sicherheits-Tipps/10-Tipps-wie-Sie-Ihr-Smartphone-sicher-machen.html

[1] Hinweis zur Methodik: Grundlage der Angaben ist eine repräsentative Umfrage, die Bitkom Research im Auftrag Auftrag des Digitalverbands Bitkom telefonisch durchgeführt hat. Dabei wurden 1.198 Personen in Deutschland ab 16 Jahren, darunter 1.003 Smartphone-Nutzer, befragt. Die Fragen lauteten: »Welche Sicherheitsprogramme oder -maßnahmen nutzen Sie auf Ihrem privaten Smartphone?« & »Welche Sicherheitsverfahren nutzen Sie aktuell zum Entsperren Ihres privaten Smartphones?«

1976 Artikel zu „Smartphone Sicherheit“

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS MOBILE | TRENDS 2017 | IT-SECURITY | SERVICES

Jeder dritte Smartphone-Nutzer hatte Sicherheitsprobleme

■ Große Mehrheit nutzt lediglich kostenlose Sicherheitsprogramme oder -dienste. ■ Auf 4 von 10 Smartphones befinden sich vertrauliche Inhalte. E-Mails, Kontaktdaten, die Online-Banking-App oder Fotos: Auf dem Smartphone befinden sich sehr persönliche und häufig auch wichtige Informationen, die es zum interessanten Ziel für Kriminelle machen. So gibt fast jeder dritte Smartphone-Nutzer (29 Prozent) an, dass…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Sicherheit auf dem Smartphone – so schützen Sie sich

Nutzung und Optionen des Smartphones, Tablets etc Bei dem Smartphone handelt es sich um ein modernes und komplexes Gerät, dass anders als ein gewöhnliches Telefon ein eigenes Betriebssystem nutzt, das vergleichbar mit dem eines Computers ist. Das führt dazu, dass ein Smartphone oder Tablet ebenso wie ein Computer anfällig für Angriffe durch Hacker oder…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS MOBILE | TRENDS 2016 | INTERNET DER DINGE | IT-SECURITY

Großes Vertrauen in mobile Sicherheit kann Weg zur Zutrittskontrolle per Smartphone ebnen

In den europäischen Unternehmen haben 74 Prozent der Mitarbeiter keine Sicherheitsbedenken, wenn sie Firmen-Smartphones nutzen. In Deutschland gilt das sogar für 82 Prozent der Mitarbeiter. Zu diesem Ergebnis kommt eine aktuelle Umfrage von HID Global [1]. Dieses große Vertrauen in die Sicherheit mobiler Unternehmensgeräte öffnet den Weg für Mobile-Access-Lösungen. 75 Prozent der KMU-Mitarbeiter haben keine…

NEWS | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | SERVICES | TIPPS

Wie steht es mit der Sicherheit beim Zutritt per Smartphone?

Ein noch relativ neuer, aber aus Unternehmenssicht interessanter Bereich ist das Thema Mobile Access, das heißt die Verwendung von Smartphones für den Gebäudezutritt und Datenzugriff. Doch vielfach dominieren hier noch Sicherheitsbedenken – allerdings völlig zu Unrecht, meint ein Anbieter von sicheren Identitätslösungen. Dank neuer Mobile Access-Technologien und Kommunikationsverfahren wie NFC und Bluetooth Smart können Smartphones…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | IT-SECURITY | KOMMUNIKATION

Studie macht deutlich: Smartphone unter den drei größten Sicherheitsrisiken für Unternehmen

Studienergebnisse geben Antworten auf die wichtigsten Fragen zur Sicherheit in der deutschen Unternehmenskommunikation. Abhörsichere Kommunikation ist heute mehr denn je ein großes Thema in der deutschen Wirtschaft: Für mehr als 80 Prozent der Führungskräfte und Entscheider in Unternehmen steht Abhörsicherheit am Smartphone ganz oben auf der Agenda. Die Enthüllungen der Abhörschutz-Affäre sind verantwortlich für die…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS MOBILE | IT-SECURITY | KOMMUNIKATION | TIPPS

Mangelnde App-Sicherheit, Spyware und Geheimdienste: Smartphone-Nutzer dürfen Sicherheit nicht zu leicht nehmen

App-Sicherheit, Malware, Datenschutz und Privatsphäre dürfen nach Einschätzung von IT-Sicherheitsexperten Christian Heutger weder unter Android noch unter iOS auf die leichte Schulter genommen werden: »Spyware ist auf dem Vormarsch. Nach Informationen von Alcatel-Lucent stieg in 2014 die Infektionsrate mobiler Geräte um 25 Prozent, sodass weltweit rund 16 Millionen Mobilgeräte mit Malware verseucht sind. Hinzu kommt,…

NEWS | TRENDS SECURITY | TRENDS MOBILE | INFOGRAFIKEN | IT-SECURITY | TIPPS

Smartphone-Sicherheit: Mobile Nutzer sind die leichteren Ziele

Eine Umfrage anlässlich des Safer Internet Day rund um das Sicherheitsbewusstsein der Deutschen im Umgang mit ihren Smartphones hat ergeben, dass nur ein Fünftel der Deutschen die AGBs beim Download von Apps lesen [1]. 24,8 Prozent der Frauen und nur 16,3 Prozent der Männer gaben an, dies immer zu tun. Bei so manchem dürfte das…

IT-SECURITY | KOMMUNIKATION | AUSGABE 3-4 2014

Smartphone-Sicherheit »Made in Germany« – Der Kern der Sicherheit

Nicht nur die nun öffentliche Dimension und enorme Tragweite des NSA-Abhörskandals zeigt die Relevanz der Cyber-Spionage und die Herausforderungen für die Wirtschaft. Die Anzahl der Angriffe über Viren, Trojaner und weitere Malware nimmt sprunghaft zu.

NEWS | IT-SECURITY | WHITEPAPER

Internetsicherheit und Cyberattacken: Ein Jahresrückblick

Die Corona-Pandemie hat die digitale Transformation weltweit beschleunigt. Die Internetsicherheit ist daher wichtiger denn je. Im »State of the Internet – A Year in Review« Sicherheitsbericht blickt Akamai auf die Entwicklungen in diesem außergewöhnlichen Jahr 2020 zurück – und auf Bedrohungen für Finanzdienstleister, für die Branchen Medien und Gaming sowie für den Einzelhandel und das…

NEWS | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Intelligentes Risikomanagement – Zeitgemäße Sicherheit für die Multi-Cloud-Infrastruktur

Die Multi-Cloud ist die neue Realität für viele Unternehmen, ob als Strategie gewählt oder durch andere Mittel erzwungen – wie Kundenpräferenz, Fusionen und Übernahmen oder staatliche Vorschriften. Vorausschauende Unternehmen haben sich damit abgefunden, dass diese Realität für ihr Unternehmen eintreten wird – oder bereits eingetreten ist. Unternehmen planen, mehrere Clouds intelligent zu verwalten und proaktiv…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit mit KI-Unterstützung – Rückblick und Ausblick

Bereits im Januar 2004 wurde ein loser Zusammenschluss von CISOs namens Jericho Forum offiziell gegründet, um das Konzept der De-Perimeterization zu definieren und zu fördern. Das Jericho Forum vertrat die Position, dass der traditionelle Netzwerkperimeter erodiert und Unternehmen die Sicherheitsauswirkungen eines solchen Abdriftens nicht verinnerlicht hatten. Seither ist in Sachen Cybersicherheit viel passiert. Andreas…

TRENDS 2021 | NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Alternative Lösungswege bei sinkenden IT-Budgets – Optionen für IT-Sicherheit in Krisenzeiten

In Zeiten der Unsicherheit ist es nur verständlich, dass Unternehmen dazu neigen, sich zurückzuziehen und ihre Ausgaben zu reduzieren, wo immer dies möglich ist. Im Jahr 2020 zeigt sich dies ganz offensichtlich im Veranstaltungsbereich: Konferenzen und Kongresse wurden abgesagt oder virtuell abgehalten, während Geschäftsreisen für viele Unternehmen zum Stillstand gekommen sind. Dies ist aber nicht…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Datensicherheit jenseits des Netzwerks: SASE-Plattformen

Unternehmen sind überaus anpassungsfähig, wie sich in der Pandemiekrise gezeigt hat. Schnell wurden neue Workflows geschaffen, die den Geschäftsbetrieb vollständig digital aufrecht erhalten. Die Zusammenarbeit erfolgt über Collaboration-Tools, die Bearbeitung von wichtigen Dokumenten über Cloudanwendungen und die persönliche Abstimmung in Einzelfällen über Messenger-Dienste auf privaten Mobilgeräten. Die Veränderungen in der digitalen Arbeitsumgebung machen es für…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

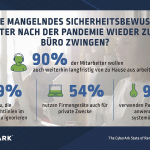

Mangelndes Sicherheitsbewusstsein der Mitarbeiter stellt Zukunft der Remote-Arbeit infrage

Rund 90 % der von zuhause arbeitenden Mitarbeiter in Deutschland wollen auch nach einer möglichen Rückkehr ins Büro zeitweise im Home Office bleiben. Aus Unternehmenssicht ist allerdings bedenklich, dass 59 % der Mitarbeiter Sicherheitsrichtlinien nur unzureichend berücksichtigen. Die Covid-19-Pandemie hat dazu geführt, dass viele Mitarbeiter im Home Office arbeiten. Welche Herausforderungen gibt es dabei und…

NEWS | E-GOVERNMENT | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

Die fünf größten Sicherheitsgefahren für Smart Cities

Immer mehr Kommunen verfolgen Smart-City-Initiativen, etwa um Ressourcen besser zu verwalten oder die Bürgerservices zu optimieren und generell die Lebensqualität zu steigern. Durch die dafür notwendige Erfassung entsprechender Daten, deren Vernetzung und Verarbeitung steigen aber auch die Sicherheitsgefahren. NTT Ltd., ein weltweiter Technologie-Dienstleister, nennt die fünf größten Bedrohungen für Smart Cities. Die Smart City, also…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2021: Big-Malware-Business zielt auf das Wohnzimmer

Home-Office-Hardware und Firmware geraten verstärkt ins Visier der Cyberangreifer. Ransomware wird zum Big Business mit einem umkämpften Markt. Mit zunehmend professionelleren Methoden werden Angriffe komplexer. Für die Experten der Bitdefender Labs steht das Jahr 2021 vor allem unter folgenden Vorzeichen: Das Home Office rückt in den Fokus für Angriffe auf Unternehmensinformationen. Firmware-Angriffe werden zum Standard…

TRENDS 2021 | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Cloud-Prognose für 2021: Mehr Multi-Cloud, mehr Sicherheit und höhere Kosten

Die Covid-19-Pandemie hat den Zeitplan für den Übergang in die Cloud für viele Unternehmen beschleunigt. Die Ausfälle bei vielen der größten Cloud-Service-Provider und die jüngsten Hacker- und Ransomware-Angriffe zeigen jedoch die Herausforderungen in Bezug auf Verfügbarkeit, Skalierbarkeit und Sicherheit von Cloud-Umgebungen. Für das Jahr 2021 prognostiziert Radware 5 wesentliche Trends: Fortgesetzte Investitionen in Cloud-Migration…

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Das Einmaleins der Cybersicherheit – Digitalisierung ja, aber zu wenig IT-Security

Nach der erzwungenen Digitalisierung durch die Cornona-Pandemie fehlt es vielen Organisationen nach wie vor an solidem Endpunktschutz und der Security Awareness der Mitarbeiter im Home Office.

NEWS | PRODUKTMELDUNG

Mobile Briefmarke: Briefe einfach mit Ihrem Smartphone und einem Stift frankieren

Neues Produkt »Mobile Briefmarke« löst altes Handyporto ab. Deutsche Post und DHL bündeln Online-Angebot für Post- und Paketdienstleistungen in neuer »Post & DHL App«. Verbesserte Funktionalitäten und benutzerfreundlichere Darstellung. Ab sofort erhältlich im App-Store und Google Play Store. Briefe und Postkarten einfach und ohne Aufpreis mit App und Stift frankieren – das macht ab…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Trends 2021: Automatisierung als Freund und Feind der IT-Sicherheit

Automatisierung wird Flutwelle an Spear-Phishing auslösen und gleichzeitig Cloud Providern als Waffe gegen Angreifer dienen. Nachdem sich das Jahr 2020 langsam dem Ende zuneigt, ist es für die IT-Sicherheitsexperten von WatchGuard Technologies an der Zeit, den Blick gezielt nach vorn zu richten. Auf Basis der aktuellen Faktenlage lassen sich stichhaltige Rückschlüsse ziehen, welche Trends das…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cybersicherheit ist Teil eines allgemeinen Nachhaltigkeitstrends in Unternehmen.

Cybersicherheit: 98 Prozent der Industrieunternehmen erachten Nachhaltigkeit als wichtig, knapp die Hälfte plant Einstellung eines Chief Sustainability Officers. Der Schutz vor Cyberbedrohungen, die die Gesundheit von Beschäftigten und Dritten beeinträchtigt, ist eine der dringlichsten Herausforderungen in Industrieunternehmen, wie eine aktuelle weltweite Umfrage von Kaspersky zeigt [1]. Fast alle Unternehmen (98 Prozent) glauben, dass eine Strategie…

NEWS | PRODUKTMELDUNG

Externe Zertifizierung besiegelt Rundum-Sicherheit für Industrie-Computer

Trotz härtester Bedingungen und Dauereinsatz arbeiten die noax Industrie-Computer zuverlässig und büßen keine ihrer Funktionen ein. Durch ihr komplett geschlossenes Edelstahlgehäuse kann wirklich nichts in das Gerät eindringen. Diesen Beweis liefert der Härtetest eines unabhängigen Instituts, bei dem noax Industrie-Computer einer der härtesten Reinigungsprozesse überhaupt standhielten: Der Hochdruck- und Dampfstrahlreinigung nach der Schutznorm IP69K. …

NEWS | IT-SECURITY | TIPPS

Zurück im Home Office: 5 Tipps für Unternehmen zur Vermeidung von Sicherheitslücken beim mobilen Arbeiten

Lockdown 2.0: Nach dem erneuten Verschärfen der Maßnahmen zum Eindämmen der Corona-Pandemie ist ein großer Teil der Büromitarbeiter bereits wieder im Home Office – falls sie nach Ende des ersten Lockdowns überhaupt an ihren regulären Arbeitsplatz zurückgekehrt waren. Dies hat die Entwicklung des mobilen Arbeitens in den Unternehmen maßgeblich beschleunigt. Ein Problem bei der rasanten…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS INFRASTRUKTUR

Sicherheit in Unternehmen: 84 Prozent der Unternehmen würden gerne nur Mac-Geräte nutzen

Mehr als drei Viertel der Unternehmen, die Mac- und Nicht-Mac-Geräte parallel verwenden, halten den Mac für das sicherere Gerät. Die Covid-19-Pandemie hat eine nie zuvor gekannte Abwanderungswelle von Angestellten ins Home Office ausgelöst und Unternehmen vor die Aufgabe gestellt, auch in dezentral arbeitenden Teams die Endgerätesicherheit jederzeit zu gewährleisten. Anlässlich des Cybersecurity-Awareness-Monats Oktober befragte Jamf,…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Vulnerability-Report: Diese zehn Sicherheitslücken verursachten die größten Probleme

Hackerone, eine Sicherheitsplattform für ethisch motivierte Hacker – die sogenannten White Hat Hacker –, hat seinen Report zu den zehn häufigsten Schwachstellen des letzten Jahres veröffentlicht. Das Unternehmen hat anhand der eigenen Daten eine Analyse zu den zehn häufigsten und mit den höchsten Prämien ausbezahlten Schwachstellen erstellt. Aus mehr als 200.000 Sicherheitslücken, welche zwischen…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | SERVICES

IAM im Finanzwesen: Den Spagat zwischen Usability und IT-Sicherheit bewältigen

Das Finanzwesen ist im Umbruch. Schon längst werden Transaktionen nicht mehr am Schalter in den Filialen getätigt, sondern sowohl Kunden als auch Berater wollen von überall und jederzeit Zugriff auf Informationen und Anwendungen haben. Damit die Benutzer-Administration trotzdem höchste Sicherheitsansprüche erfüllt, brauchen Banken moderne IAM-Lösungen, die auch regulatorische Anforderungen flexibel umsetzen können. Vom Smartphone…

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Aktive Verteidigung des gesamten Unternehmens – Sicherheit beginnt mit Prävention

Traditionelle Zonen-Strategien reichen in einem Enterprise of Things nicht mehr aus, um kritische Infrastrukturen zu schützen. Eine effektive Sicherheitslösung bietet zu 100 Prozent agentenlose Gerätetransparenz, kontinuierliche Überwachung und automatisierte Reaktion auf Bedrohungen.

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Remote Learning und Remote Working: Chancen und Risiken für die App-Sicherheit

Illustration: Geralt Absmeier Covid-19 hat viele von uns gezwungen, sich sehr schnell mit neuen Realitäten auseinanderzusetzen. Dazu gehören Remote Learning und Remote Working. Kinder und Erwachsene, Eltern und Lehrer sowie ein großer Teil der Erwerbstätigen sind betroffen. Mobile Apps und Webanwendungen wurden vor der Corona-Krise in erster Linie im geschäftlichen Umfeld oder im Freizeitbereich eingesetzt.…

NEWS | IT-SECURITY | WHITEPAPER

Nicht alle Schwachstellen sind eine Bedrohung – auf die wesentlichen Sicherheitslücken konzentrieren

Die Computernetzwerke von Organisationen werden ständig erweitert: IT, Cloud, IoT und OT formen eine komplexe Computing-Landschaft, die die moderne Angriffsfläche darstellt. Mit jedem neuen Gerät, jeder neuen Verbindung oder Anwendung vergrößert sich diese Angriffsfläche. Zu dieser Komplexität kommen unzählige Schwachstellen hinzu, die täglich entdeckt werden, und die Herausforderungen scheinen oft unüberwindbar. Die Lösung ist jedoch…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Anstieg von Cyberangriffen belastet Sicherheitsexperten und führt zu höherem Stresslevel

Laut Statistischem Bundesamt fällt es Unternehmen in Deutschland immer schwerer, offene Stellen für IT-Experten zu besetzen. Mehr als zwei Drittel (69 Prozent) der Firmen berichteten von Schwierigkeiten, IT-Fachkräfte einzustellen. Hinzukommen die vielfach bestätigte massive Zunahme an Cyberangriffen weltweit – begünstigt durch die Corona-Pandemie und der damit in Verbindung stehenden Hauruck-Digitalisierung. Der Fachkräftemangel bleibt auch in…

NEWS | IT-SECURITY | SERVICES

DNS-over-HTTPS: Diskussionspapier macht Vorschläge für mehr Sicherheit in Netzwerkumgebungen

DNS-over-HTTPS (DoH) hilft Man-in-the-Middle-Angriffe zu verhindern. Eigene DoH-Resolver ermöglichen aktuelle, sichere und hochleistungsfähige Internet-Services. DNS (Domain Name System)-Anfragen – zum Beispiel das Aufrufen einer Website im Browser – sind noch häufig unverschlüsselt. Das birgt Sicherheitsrisiken. Um dies zu ändern, nutzt das 2018 vorgestellte DNS-over-HTTPS (DoH)-Protokoll die etablierte HTTPS-Verschlüsselung. Mit den bevorstehenden Updates von Apple iOS…

NEWS | INFRASTRUKTUR | STRATEGIEN

Der Ausbau nationaler Sicherheitsbestände ist ein Irrweg

Peter Frerichs, Mitglied der Geschäftsleitung des Aachener Optimierungsspezialisten INFORM, sieht in der Forderung nach dem Ausbau nationaler Sicherheitsbestände einen Irrweg. Denn diese Form der Stabilisierung von Lieferketten ist mit vielen negativen Konsequenzen verbunden. Es ist ein nur allzu bekanntes Szenario: Bereits während der Weltwirtschaftskrise 2008 wurde der bundesweite Aufbau von Lagerbeständen als Universallösung gepriesen,…

NEWS | INTERNET DER DINGE | IT-SECURITY

Verantwortung für ausreichende Sicherheit: Cyberhygiene und das Internet der Dinge

Das Internet der Dinge (IoT) hat unser Leben und Arbeiten drastisch verändert, und das weltweit. Vom Babyphone, zur Überwachungskamera für zu Hause, über den tragbaren Fitness-Tracker bis hin zu intelligenten Fahrzeugen, Stromnetzen und dem Entstehen intelligenter Städte. Was früher das Internet der Dinge war, ist heute eher das Internet von Allem, wenn man bedenkt wie…

NEWS | IT-SECURITY | TIPPS

Mit Phishing per SMS nehmen Cyberkriminelle Smartphones ins Visier

Das Smartphone ist zum ständigen Begleiter unserer modernen Gesellschaft geworden. Deshalb gilt es, sich nicht nur vor Betrug und Hacking am Rechner vorzusehen, sondern auch Mobilgeräte wie das Handy einzubeziehen. Denn leider zeigt sich Smishing – das Phishing per SMS – leider als steigender Trend. Darauf machen die IT-Sicherheitsexperten der PSW GROUP (www.psw-group.de) aufmerksam. Geschäftsführerin…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | SERVICES | TIPPS

Smartphone-Kameras: Huawei P40 Pro auf Platz 1, Apple Iphone 11 Pro Max deklassiert

Der neue camera quality benchmark der Testexperten von Connect und Colorfoto bewertet unabhängig und mit wissenschaftlichen Methoden Optiken, Ultraweitwinkel, Weitwinkel und Zoom. Dabei zeigen aktuelle Top-Smartphones große qualitative Unterschiede. Was leisten Smartphone-Kameras wirklich? Diese Frage beantwortet der neue camera quality benchmark (qb) von connect und COLORFOTO, renommierte Fachmagazinen für Telekommunikation und Fotografie, ab sofort…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Remote-Arbeit verschärft Herausforderungen für die Unternehmenssicherheit

Unerwartete Änderungen der Prioritäten, schlechte Netzwerksichtbarkeit und Zeitmangel werden als Schlüsselthemen für Sicherheitsexperten genannt, die mit neuen Normen zu kämpfen haben. Juniper Networks präsentiert die ersten Ergebnisse eines internationalen Marktforschungsprojekts. Diese zeigen, dass traditionelle Ansätze zum Schutz des Netzwerks die Herausforderungen angesichts von Budgetbeschränkungen und remote arbeitenden Mitarbeiten verschärfen. Die Studie, die die Einstellungen, Perspektiven…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | IT-SECURITY | STRATEGIEN

Warum DLP für eine umfassende Sicherheitsstrategie erweitert werden muss

Data-Loss-Prevention-Lösungen (DLP) sind nun schon seit mehr als zehn Jahren ein fester Bestandteil der IT-Sicherheitsstrategie vieler Unternehmen. Was zunächst als Nischen-Technologie im Militär begonnen hat, wird heute von den meisten Unternehmen eingesetzt, um den Verlust sensibler Daten zu vermeiden. Zweifellos stellen DLP-Lösungen auch weiterhin ein wertvolles Tool zum Schutz kritischer Informationen dar. Allerdings hat…

NEWS | INTERNET DER DINGE | IT-SECURITY | TIPPS

Die Top-Mythen der IoT-Sicherheit

Konventionelle Ansätze der Cybersicherheit konzentrieren sich auf ein grundlegendes Konzept: jedes in Sichtweite befindliche Gerät schützen, um Hacker, Angreifer und Diebe fernzuhalten. In einer hochgradig vernetzten Welt, in der sich eine Vielzahl von Sensoren, Geräten und Systemen gegenseitig mit Daten versorgen, ist dieses Konzept jedoch überholt. Das Internet der Dinge wächst. IDC prognostiziert, dass es…

NEWS | INTERNET DER DINGE | IT-SECURITY

Maschinelles Lernen für bessere Security: Sieben wichtige Erkenntnisse zur IoT-Sicherheit

Unternehmen von heute bewegen sich mit großer Geschwindigkeit in Richtung digitaler Transformation. Die Definition ihres Netzwerks ändert sich dabei ständig – mit Hybrid-Clouds, IoT-Geräten und jetzt auch Heimarbeitsplätzen. Angesichts des wachsenden Datenverkehrs am »Rand« des Netzwerks (Edge) steigt auch das Sicherheitsrisiko, verbunden mit häufigen, schweren und ausgeklügelten Cyberangriffen – wie Palo Alto Networks beobachtet. Um…

NEWS | CLOUD COMPUTING | IT-SECURITY | SERVICES

Datensicherheit und Datenschutz: Das Vertrauen im Kundenservice gewinnen

Wie Unternehmen mit den Daten ihrer Kunden umgehen, bewerten Verbraucher in einer aktuellen Umfrage von Genesys. Aus dieser lässt sich klar herauslesen: Big Data und künstliche Intelligenz haben in den Contact Centern nur Erfolg, wenn der Mensch der Technik hinsichtlich Datensicherheit und Privatsphäre vertraut. Darin liegt eine Chance. Nach dem langen Corona-Lockdown beginnen viele…

NEWS | IT-SECURITY | TIPPS

Mehr Sicherheit für Home Office und Außendienst: Auf diese Microsoft-365-Angriffsarten sollten Firmen verstärkt achten

Phishing, Legacy-Protokolle, Password Spraying, OAuth-Attacken und mehr: Sicherheitsexperten erklären häufige MS-365-Einfallstore für Cyberkriminelle und hilfreiche Abwehrtaktiken. Rund 200 Millionen aktive Nutzer im Monat zählt die Websuite Microsoft 365. Für die riesige Zahl an Anwendern besteht das Risiko, Opfer von Cyberkriminellen zu werden. So lassen sich 85 Prozent der Sicherheitsvorfälle, die von Kudelski Security 2019 registriert…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | IT-SECURITY

#digiWiesn: IoT-Wachstum und 5G-Ausbau – Cybersicherheit darf den Anschluss nicht verlieren

Die IoT-Technologie und 5G sind entscheidend ist für die weitere digitale Transformation, vergrößern aber auch die Angriffsfläche – und das Risiko für Unternehmen.

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Schutz von Maschinenidentitäten: Digitale Identitäten sind zentraler Bestandteil der IT-Sicherheit

Die Entwicklung der Digitalisierung durch die Corona-Pandemie sowie die Entwicklung von Industrie 4.0 und Industrial IoT (IIoT) im Allgemeinen zeigen, dass Maschinenidentitäten an Relevanz gewinnen. Schon heute kommunizieren Maschinen, Anlagen, Produkte oder Transportsysteme sowohl miteinander als auch mit Back-Office-Systemen wie MES, PLM- und ERP-Systemen oder Warehousing-Lösungen. Sie verteilen eigenständig anfallende Aufgaben und besitzen die dafür…

NEWS | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Von Türklingeln und Kühlschränken bis zu Atomreaktoren

Die aktuelle und künftige Relevanz von Cybersicherheit im IoT-Kontext. Da die Welt immer vernetzter wird, werden immer mehr Geräte miteinander verbunden. Der Fitness-Tracker am Handgelenk überträgt drahtlos Daten auf das Smartphone, das wiederum die Entertainment-Hubs in den vernetzten Autos auf der Fahrt steuert. Das Smartphone ist auch der Dreh- und Angelpunkt der meisten Geschäftsverbindungen –…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Künstliche Intelligenz für die Zukunft der Cybersicherheit

320.000 neue Schadprogramme täglich: Diese Zahl hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) in seinem Lagebericht 2019 veröffentlicht. Neben der zunehmenden Zahl der Angriffe werden diese immer professioneller. Cyber-Defense-Lösungen, die zur Entdeckung und Bewertung von Cyberangriffen künstliche Intelligenz (KI) nutzen, liefern dabei wertvolle Informationen für Cyber-Defense-Teams und sind von grundlegender Bedeutung für die…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Data Science für die IT-Sicherheit: KI-Human-Teams können Cyberangreifer stoppen

Trotz der erstaunlichen Fortschritte bei der Leistung der künstlichen Intelligenz in den letzten Jahren ist keine KI perfekt. Tatsächlich wird die Unvollkommenheit einer KI in der Regel durch die Messung der Genauigkeit des Modells an einem Testdatensatz deutlich gemacht. Perfekte Ergebnisse werden weder erwartet noch sind sie üblich. Christopher Thissen, Data Scientist bei Vectra…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Kritische Kommunikation: Fünf Sicherheitsfallen, die Unternehmen vermeiden sollten

Smartphone und Tablet bieten zahlreiche Einfallstore für Cyberkriminelle. Gerade Betreiber kritischer Infrastrukturen müssen ihre mobile Kommunikation vor den unterschiedlichsten Sicherheitsrisiken schützen, warnt Virtual Solution. Fallen Strom-, Wasser- oder Gesundheitsversorgung durch Hackerangriffe aus, drohen schlimme Konsequenzen für Bürger und Unternehmen. Die Herausforderungen in puncto IT-Sicherheit nehmen für Energieversorger, Krankenhäuser oder Transportunternehmen kontinuierlich zu, denn die Angriffsflächen…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Internetsicherheit: Deutschland gehört zu den verwundbarsten Ländern der Erde

Mit Platz Fünf steht Deutschland weit oben auf der Liste der Länder, die besonders stark durch Cyberkriminalität gefährdet sind. Nur die USA, China, Süd-Korea und Großbritannien waren noch schlechter. Das ist ein Ergebnis des National/Industry/Cloud Exposure Reports (NICER) 2020, der zu den umfangreichsten Security-Erhebungen des Internets zählt. Die Erhebung fand im April und Mai 2020…

NEWS | IT-SECURITY | STRATEGIEN

Security über das Netzwerk hinaus – Integration von Endgerätesicherheit in die Zero-Trust-Strategie

Während der Begriff »Zero Trust« sofort an Netzwerksicherheit denken lässt, geht eine richtige Zero-Trust-Strategie mittlerweile über das Netzwerk hinaus – wie Palo Alto Networks meint. Endpunkte spielen eine wichtige Rolle, da sie Daten auf der ganzen Welt speichern und auf sie zugreifen, was sie zu verwundbaren Einstiegspunkten für Cyberangreifer macht. Da auf Daten und Anwendungen…

NEWS | TIPPS

Steuern sparen mit Smartphone, Notebook, Computer, Internet & Co.

Berufstätige können Ausgaben für beruflich genutzte IT und Software von der Steuer absetzen. Ende Juli endet die Abgabefrist für die Einkommensteuererklärung 2019. Ob dienstliche E-Mails auf dem privaten Smartphone, Webinare zur Weiterbildung auf dem eigenen Notebook oder ein letzter Feinschliff an der Präsentation am Abend vor dem nächsten großen Meeting: Wer private IT-Geräte und Software…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

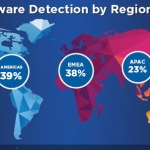

Sicherheitsproblem: HTTPS-Kommunikation gehört auf den Prüfstand

Laut jüngstem Internet Security Report zielen groß angelegte Malware-Kampagnen vor allem auf Deutschland ab. Der aktuell veröffentlichte WatchGuard Internet Security Report für das erste Quartal 2020 bringt erneut spannende Erkenntnisse zur weltweiten Lage der IT-Sicherheit ans Licht. So wurde beispielsweise erstmals ein genauerer Blick auf die Verteilwege von Malware geworfen – mit aufrüttelnden Ergebnissen: Über 67…

NEWS | IT-SECURITY | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

IT-Sicherheit im Home Office – Macht Zero-Trust-Architektur die Cloud sicher?

Cyberkriminelle nutzen die aktuelle Unsicherheit rund um die weltweite Corona-Pandemie. Die Folge sind umfangreiche Angriffe auf Industrieunternehmen. Bevorzugte Opfer: Mitarbeiter im Home Office. Können hochsichere Cloud-Dienste für den Unternehmenseinsatz Abhilfe schaffen?

NEWS | IT-SECURITY | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

Biometrie, die Verbindung zwischen logischem und physischem Zugang – Sollten Entscheider ihr Unternehmen so behandeln wie ihr Smartphone?

Biometrischer und risikobasierter Zugang ist heute für viele Geschäfts- und Verbraucheranwendungen Realität. Derzeit befassen sich Anbieter von Lösungen für den physischem Zugang mit Technologien wie Gesichtserkennung und Verhaltensanalyse, um hier die Sicherheit zu verbessern. Sind wir auf dem Weg in eine Welt, in der das Access Management beider Welten wirklich integriert ist?

NEWS | INDUSTRIE 4.0 | IT-SECURITY | TIPPS

5 Tipps zur Datensicherheit mit Augmented-Reality-Lösungen

Die Vorteile der Nutzung von Augmented-Reality-Lösungen liegen auf der Hand. Mitarbeiter*innen können mithilfe von Wearables ihre Arbeit schneller, flexibler und sicherer ausführen, machen nachweislich weniger Fehler und sind bei der Arbeit zufriedener. Wie der Name bereits vermuten lässt, funktionieren Datenbrillen aber nur, wenn sie Daten aufnehmen. Die Sicherheit solcher Daten ist deshalb für alle Unternehmen,…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Sicherheit kommt bei der Remote-Arbeit zu kurz

Illustration: Absmeier, Mehr als 50 % der remote arbeitenden Mitarbeiter in Deutschland nutzen unsichere private Geräte für den Zugriff auf Unternehmenssysteme. Dieses Ergebnis liefert die Untersuchung »Remote Work«, die CyberArk in Auftrag gegeben hat [1]. Mit der verstärkten Nutzung von Home Office steigen auch die Gefahren für unternehmenskritische Systeme und vertrauliche Daten. Die neue CyberArk-Untersuchung…

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR | INFRASTRUKTUR

Steigende Sicherheitsrisiken durch veraltete Netzwerkgeräte

Eine neue Studie zeigt die Cybersecurity-Risiken für Unternehmen durch die rasante Zunahme von Remote Working und veraltete Netzwerkgeräte. Laut NTT sind 48 % der Geräte in Unternehmen wegen verlängerter Wiederbeschaffungszyklen und dem Trend zu Multi-Cloud-Umgebungen veraltet oder technisch überholt. 2017 waren es nur 13 %. Der »2020 Global Network Insights Report« von NTT…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Tipps: IT-Sicherheit im Home Office und beim Homeschooling

Die Corona-Pandemie sorgt dafür, dass viele Arbeitnehmer im Home Office sind und auch zahlreiche Lehrer und Schüler das sogenannte Homeschooling betreiben: Gearbeitet oder gelernt wird am heimischen Rechner. Rasch wurden neue Lösungen für das Arbeiten miteinander gebraucht, die allerdings nicht immer sicher sind. »Überlegungen zur IT-Sicherheit im Home Office oder Homeschooling kamen häufig zu kurz,…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE

Sicherheit bis in den letzten Winkel des industriellen IoT

Moderne Sicherheitslösungen nutzen Analytik, um auch industrielle Anlagen innerhalb des industriellen IoTs überwachen zu können. IoT-Lösungen haben in den letzten Jahren nicht nur unser Zuhause erobert, auch in der Industrie kommen die smarten Geräte immer häufiger zum Einsatz. Das industrielle IoT (IIoT) bietet Unternehmen mannigfaltige Möglichkeiten und die Anwendungsfälle erstrecken sich über alle Branchen. Zu…