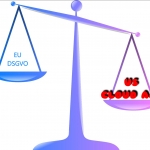

Seit dem Inkrafttreten der DSGVO vor knapp vier Wochen könnte man meinen, wir befänden uns datenschutzrechtlich auf der Insel der Glückseligen. Nach jahrelangem Hin und Her hat die Europäische Union klar geregelt, ob, wann und wie personenbezogene Daten künftig erhoben, gespeichert und verarbeitet werden dürfen. Im Tagesgeschäft höchst bürokratisch, aber ein notwendiger Schritt in…