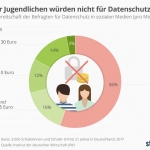

Etwa neun von zehn Jugendlichen hierzulande nutzen täglich soziale Online-Dienste. Am beliebtesten ist WhatsApp, gefolgt von Snapchat. Dass dabei viele Daten preisgegeben und von den Unternehmen zu Werbezwecken genutzt werden, finden allerdings Zweidrittel der Befragten nicht in Ordnung. Doch die meisten Dienste finanzieren sich über eben jenes Geschäftsmodell. Doch mehr als die Hälfte (56 Prozent)…