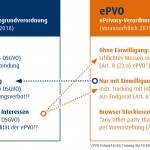

Die bevorstehende Ausführung der Datenschutzgrundverordnung (DSGVO) ist für die Mehrheit der europäischen Unternehmen derzeit wohl die dringendste Deadline. Gleichzeitig markiert diese auch einen kulturellen Wandel: Mit der DSGVO erhält der Schutz persönlicher Daten die dem digitalen Zeitalter angemessene Bedeutung. Für Unternehmen ändert sich damit allerdings grundlegend der Schwerpunkt ihrer IT-Sicherheitsstrategie – und zwingt sie damit…