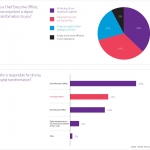

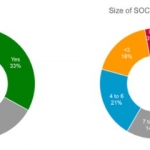

Ein End-to-End-IT-Dienstleister hat deutsche Manager zur »Digitalen Agenda 2020« befragt [1]. Überraschend: Knapp jedes zweite Unternehmen hat bis heute überhaupt keinen strategischen Plan aufgestellt, um die digitale Transformation des eigenen Hauses zu steuern. Bei den Firmen mit digitaler Agenda stehen Fragen der Sicherheit für jeden zweiten Manager als wichtigste Themen auf der Aktionsliste, um das…