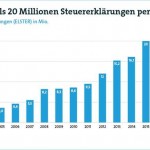

Ein gewisses Beharrungsvermögen auf alten Gewohnheiten und Einstellungen verhindert eine optimale und zielgerichtete Wissensvermittlung in den Unternehmen. Das brachte eine Befragung von 774 Unternehmen in Deutschland, Österreich und der Schweiz aus allen relevanten Branchen zutage, die das eLearning Journal im Rahmen seiner alljährlichen eLearning Benchmarking-Studie durchführte [1]. Das 70:20:10-Prinzip Obwohl in der betrieblichen Bildung das…