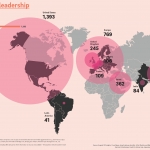

Europa muss Rahmenbedingungen schaffen, um wettbewerbsfähig zu bleiben. Künstliche Intelligenz (KI) gilt als eines der Hauptfelder im wirtschaftlichen Wettbewerb des 21. Jahrhunderts. Nicht große Konzerne, sondern Start-ups sind hier die bestimmenden Innovationstreiber: Auf ihr Konto gehen Technologien wie Bilderkennung, Sprachverarbeitung oder automatisiertes Fahren. Im globalen Konkurrenzkampf liegt es im Interesse aller Wirtschaftsnationen, ein starkes…