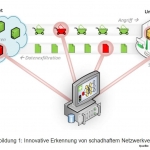

Ein globales Cyber-Sicherheitskonzept verbindet Monitoring, Angriffserkennung und Analyse sowie Incident Response dynamisch miteinander. Damit werden Advanced Persistent Threats bereits in einer frühen Phase erkannt.

Das Akronym UTM (Unified Threat Management) wurde ursprünglich für Firewall-Appliances entwickelt, die um zusätzliche Sicherheitsfunktionen wie IDS, IPS, URL-Filterung, SPAM-Filterung, Web Proxy mit Download-Virenprüfung erweitert wurden und nun auch Sandboxing-Lösungen für Dateidownloads und E-Mail-Anhänge beinhalten, – grundsätzlich also alles, was sich am Rande eines Netzwerks befindet, wo es ans Internet angebunden ist.

Dies hat sich dahin entwickelt, dass die meisten UTM-Anbieter nun auch ein Endpunkt-Schutzpaket anbieten, das typischerweise Host-Firewall, Virenschutz, Malware-Erkennung mittels Heuristiken und/oder Anomalie-Erkennung umfasst. Diese sind typischerweise mit einer Managementkonsole ausgestattet, die die Informationen aus dem Netzwerkverkehr der Appliance und den Host-Überwachungsfunktionen zusammenführt.

UTM-Appliance und Endpunktlösung. Diese Lösungen können sehr kostengünstig sein und machen sie für kleine und mittlere Unternehmensgrößen mit einem begrenzten Budget attraktiv. UTM-Lösungen haben jedoch den Nachteil, dass sie gegen Verteidigung in der Tiefe wirken, weil eine Schwachstelle in der Appliance, der Host-Überwachung oder der Management-Anwendung den gesamten Schutz gefährden kann und weil die im Netzwerk und Host verwendete Antiviren- und Bedrohungserkennung in der Regel identisch ist und aus einer einzigen Quelle stammt.

UTM-Netzwerk-Appliances können auch in großen Netzwerken Leistungseinschränkungen aufweisen, wenn sie für viele Funktionen gleichzeitig verwendet werden. Aus diesen Gründen ist es zwar möglich, dass eine UTM-Appliance und eine Endpunktlösung für kleine Netzwerke geeignet sind, aber größere Unternehmen verwenden eher getrennte Geräte von verschiedenen Anbietern für eine bestmögliche Lösung und erhalten so Informationen über Bedrohungen aus verschiedenen Quellen. Wenn dies aufgrund des Budgets oder der Verfügbarkeit eines operativen Teams nicht möglich ist, können UTM-Appliances eine Option sein, beginnend mit der Basis-Firewall.

Bei der Abwehr der häufigsten Angriffe mit bösartigen Links in E-Mails oder dem Herunterladen von Malware auf kompromittierten Websites, können DNS und Webfiltering eine wirksame Verteidigung bieten, zusammen mit Virenprüfungen von E-Mail-Anhängen und Web-Downloads. Das Endpunktpaket kann dann weitere AV- und Verhaltensanalysen der ausführbaren Dateien liefern.

SIEM-Tool. Für große Unternehmen ist das SIEM-Tool (Security Information and Event Management) das wichtigste Werkzeug, um die Ergebnisse der verschiedenen Detektions- und Protokollierungsgeräte zusammenzuführen. Hier werden Informationen aus verschiedenen Quellen zusammengeführt, um so eine Korrelation und Analyse dieser Informationen zu ermöglichen. Bösartige Aktivitäten werden so effektiver erkannt und die Reaktion auf Vorfälle beschleunigt. Dies ist in der Regel das einzige Tool, das einen Überblick über das gesamte Unternehmen bietet und beispielsweise die Korrelation von IDS-Alarmen und DNS-Anfragen ermöglicht. Das SIEM ermöglicht es auch, analytische Anwendungsfälle mit Hilfe aktueller Bedrohungsinformationen zu entwickeln. Bekannte oder neu auftretende Bedrohungen können so auf der Grundlage der verwendeten Techniken und Malware sowie der von den Sicherheitsgeräten gesammelten Informationen erkannt werden. Kontinuierliche Bedrohungserkennung ist für diese Aktivität von entscheidender Bedeutung.

MISP-Dienst. Typischerweise werden eine Reihe von verschiedenen Toolsets verwendet, um Daten zu sammeln und zu verarbeiten, um aus den Rohdaten verwertbare Informationen zu gewinnen. Es gibt viele kostenlose Feeds, die in diese Tools aufgenommen werden können. Die häufigste Aggregation von Feeds wird innerhalb des MISP durchgeführt. Der MISP-Dienst ist Open Source und wird von vielen Unternehmen genutzt, zusammen mit einer Reihe von kostenpflichtigen und kostenlosen Feeds. Domänenrelevante Informationen können auch durch die Teilnahme an einer der vertikalen Informationsaustauschgruppen der Branche gewonnen werden.

Monitoring-Tools. Die Überwachung des externen Fußabdrucks des Unternehmens ist auch der Schlüssel zur Identifizierung von Ein- und Ausstiegspunkten für Bedrohungsakteure. Premium-Tools sind das primäre Überwachungswerkzeug für jene Geräte, die für das Internet von außen sichtbar sind. Diese Tools zeigen auch potenzielle Schwachstellen, wenn sie für Host und offene Ports anwendbar sind. Monitoring-Tools können auch eingesetzt werden, um Sites zu identifizieren, die bestimmten Organisationen zuzuordnen sind. Diese Art der Überwachung ist im aktuellen Klima sehr relevant, wo etwa die Magecart-Gruppe gefälschte Websites und ähnliche Domainnamen verwendet, um den Datenverkehr umzuleiten. Die Tools überwachen auch, ob ähnlich benannte Domainnamen registriert werden.

Premium-Abonnements. Schließlich ermöglichen es Premium-Abonnements für Malware-Samples dem CTI-Team, bösartige Samples herunterzuladen und Malware durch Reverse Engineering zu erkennen. So können IOCs identifiziert werden und Samples mit Bedrohungsgruppen verknüpft werden, um sich ein Bild von ihrer Funktionsweise und der Malware zu machen, die sie wahrscheinlich verwenden werden. Es hilft auch zu erkennen, ob ein Unternehmen gezielt attackiert wurde oder ob Samples im Rahmen einer größeren Kampagne blind ausgestreut wurden.

Michael Gerhards,

Michael Gerhards,

Head of Airbus CyberSecurity Germany

www.airbus-cyber-security.com/de/

Bilder: © Airbus CyberSecurity

829 search results for „Cybersicherheit „

NEWS | DIGITALISIERUNG | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES

Cybersicherheit und Container – So funktioniert die Umstellung auf DevSecOps

Die schnelle Einführung von Containern im Unternehmen sind eine einzigartige Gelegenheit dar, die generelle Sicherheitsstrategie zu verändern. Container stellen eine gute Möglichkeit dar, die Kluft zwischen Entwicklungs- und Sicherheitsteams zu überbrücken. Ist es möglich, dass Container das Unternehmen einen Schritt näher an DevSecOps heranbringen? Palo Alto Networks nimmt das Thema unter die Lupe. Computing hat…

TRENDS 2019 | TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | BLOCKCHAIN | IT-SECURITY

Cybersicherheit: 1.440 einmalige Schwachstellen pro Unternehmen

Cyberkriminelle setzten 2018 vermehrt auf Kryptojacking. Mehr als die Hälfte der Cyberangriffe waren keine Malware-basierten Angriffe; Zahl der Attacken auf geschäftliche E-Mail-Adressen gestiegen. IBM Security gibt die Ergebnisse des X-Force Threat Intelligence Index 2019 bekannt: Erhöhte Sicherheitsmaßnahmen und ein gestiegenes Bewusstsein gegenüber Cyberangriffen zwingen Cyberkriminelle dazu, ihre Angriffstechniken auf der Suche nach Profit zu…

NEWS | CLOUD COMPUTING | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | ONLINE-ARTIKEL

Künstliche Intelligenz: Freund oder Feind der Cybersicherheit?

Technologien, die auf künstlicher Intelligenz basieren, sind inzwischen weit verbreitet und für hunderttausende IT-Sicherheitsexperten auf der ganzen Welt zugänglich. Forscher müssen dank künstlicher Intelligenz nicht mehr am Computer Unmengen von Zahlen und Daten analysieren. Der Siegeszug der KI hat einige Gründe. Einer davon ist die zur Verfügung stehende Rechenleistung. Wirtschaftliche Cloud-Lösungen und bedienerfreundliche Tools haben…

TRENDS SECURITY | NEWS | TRENDS 2018 | IT-SECURITY

Cyberkriminalität im Rückblick – Die Entwicklungen 2018 aus Sicht der Cybersicherheit

Zum Jahresbeginn 2019 hat Unit 42, die Abteilung für Bedrohungsforschung von Palo Alto Networks, die wichtigsten Entwicklungen, Angriffe und Trends im Umfeld der Cyberangriffsgruppen aus dem vergangenen Jahr zusammengefasst. Dabei haben die IT-Sicherheitsprofis einige zentrale Trends identifiziert. Crypto-Mining im Aufwind »Wir haben eine starke Zunahme der Anzahl von Angriffskampagnen mit dem Ziel, Kryptowährungen zu…

NEWS | INFOGRAFIKEN | IT-SECURITY | SERVICES | TIPPS

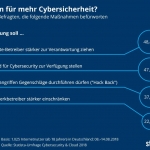

Was tun für mehr Cybersicherheit?

Der Datendiebstahl bei 1.000 Politikern, Prominenten und Journalisten hat das Thema Datenschutz- beziehungsweise -sicherheit wieder mal in den Mittelpunkt des öffentlichen Interesses geweckt. Eine Statista-Umfrage aus dem letzten Jahr zeigt, welche Maßnahmen für mehr Cybersicherheit die Deutschen befürworten. Fast jeder zweite Befragte will, dass die Regierung Website-Betreiber stärker zur Verantwortung zieht. Ähnlich viele wünschen sich,…

TRENDS 2019 | TRENDS SECURITY | NEWS | IT-SECURITY

Die glorreichen Sieben – Prognosen zur Cybersicherheit 2019

Es wird zu ersten, erheblichen Strafzahlungen im Rahmen der DSGVO kommen. Die Sicherheitsprobleme in der Cloud werden auch 2019 nicht gelöst. Zero Trust Networking wird immer wichtiger für die IoT-Cybersicherheit. Die Zusammenarbeit bei der Cybersicherheit verbessert sich. Die allgemeine Cybersicherheit bewegt sich in einen Kampf zwischen Maschine und Maschine, bei dem die Menschen mitwirken…

TRENDS 2019 | NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

10 Thesen zu künstlicher Intelligenz und Cybersicherheit im Jahr 2019

Die Auswirkung von Systemen auf Basis künstlicher Intelligenz auf das alltägliche Leben, die Wirtschaft und die Gesellschaft werden aktuell heiß debattiert. Eine wichtige Rolle spielt dabei auch die Debatte, welche Folgen die aktuellen Entwicklungen im Bereich AI & ML (Artficial Intelligence & Machine Learning) für die Cybersicherheit haben werden. Auf der eine Seite stehen…

TRENDS 2019 | TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | SICHERHEIT MADE IN GERMANY

Kaum Verständnis für und wenig Wissen über Cybersicherheit

30 Prozent der Mitarbeiter in deutschen Unternehmen verwenden berufliche Geräte zum Online-Shopping oder andere Freizeitaktivitäten. 70 Prozent sehen darin kein Sicherheitsrisiko. 53 Prozent halten illegale Downloads nicht für ein Sicherheitsrisiko. Nicht einmal jeder fünfte Mitarbeiter (17 Prozent) erhält Schulungen zum Thema Sicherheit. Beim Thema Cybersicherheit herrscht bei Arbeitnehmern in Deutschland offenbar noch großer…

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS INFRASTRUKTUR | BUSINESS | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY

Die Trends zur Cybersicherheit im Jahr 2019: Bots legen das Internet lahm

Wer seine Unternehmens- und Kundendaten umfassend schützen will, muss Cyberkriminellen immer einen Schritt voraus sein. Das ist jedoch nur möglich, wenn Unternehmen die kurz- und langfristigen Entwicklungen im Bereich Cybersicherheit kennen. Worauf sollte man 2019 also vorbereitet sein? Intelligentere Bots, komplexe Clouds, IoT-Risiken und Datenregulierungen werden im kommenden Jahr die vorherrschenden Themen sein. Akamai zeigt…

NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | ONLINE-ARTIKEL | STRATEGIEN

Künstliche Intelligenz kann wichtigen Beitrag zur Cybersicherheit leisten

Die heutigen IT-Architekturen unserer IT-Systeme, wie Endgeräte, Server, IoT-Geräte und Netzkomponenten sind zunehmend und sich stetig wandelnden Angriffs- und Bedrohungsszenarien ausgesetzt. Die Anforderungen im Bereich Cybersecurity steigen. »Der Schaden im Bereich IT-/Cybersicherheit ist mit 55 Milliarden Euro im Jahr in Deutschland jetzt schon zu groß, wächst aber kontinuierlich weiter. Wir müssen uns auf die hohen…

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS 2018 | IT-SECURITY

Prioritäten der Cybersicherheit verschieben sich

Cloud-Security und künstliche Intelligenz zukünftig im Fokus. Zwar haben E-Mail- und Netzwerksicherheit momentan noch die höchsten Sicherheitsprioritäten, dies wird sich aber mit Blick auf die Zukunft deutlich in Richtung Cloud-Security und künstliche Intelligenz verschieben. So die Ergebnisse einer aktuellen internationale Umfrage unter 1.500 IT-Experten in Nordamerika, EMEA und APAC zu ihren gegenwärtigen und künftigen IT-Sicherheitsprioritäten.…

NEWS | INFRASTRUKTUR | INFOGRAFIKEN | IT-SECURITY | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

Sichere APIs für Open-Banking-Partnerschaften: Referenzarchitektur für Cybersicherheit

Wie können Finanzinstitute und FinTechs neue Technologien am besten einführen und gleichzeitig den Vorgaben und Gesetzen der Europäischen Union (EU) entsprechen? In seinem ersten Beitrag beschreibt der Autor, Open Banking-Berater und Trainer, Jon Scheele welche Ansätze man braucht um Cybersicherheit in Partnerschaften zwischen Finanzinstituten und FinTechs zu integrieren. Sein zweiter Artikel beleuchtet die Auswirkungen der…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | GESCHÄFTSPROZESSE | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Cybersicherheit und Compliance: Wie Sie Mitarbeitende ins Boot holen

Der Oktober stand wie immer ganz im Zeichen nationaler Cybersicherheit. Tendenziell kein schlechter Zeitpunkt Mitarbeitende in Sachen Cybersicherheit auf den aktuellen Stand zu bringen. Dazu bedarf es allerdings etwas mehr als nur Informationen zu verteilen. Firmen brauchen stattdessen umsetzbare Strategien, die nicht nur unterstreichen wie wichtig Cybersicherheit ist, sondern die Mitarbeitende aktiv und kontinuierlich einbeziehen.…