Sicherheitsexperten haben wachsendes Vertrauen in die Cloud – nur nicht bei hochsensiblen Daten.

Security first – IT-Sicherheit bleibt eine ständige Herausforderung für die IT-Verantwortlichen in den Unternehmen. Dabei spielt die Cloud eine immer wichtigere Rolle, denn einerseits verlagern die Unternehmen mehr und mehr Anwendungen ins Web. Andererseits bleiben Sicherheitsverletzungen ein Hauptziel für Datendiebstahl und DDoS-Attacken.

Reif für die Wolke

Eine Umfrage, die Barracuda unter seinen Kunden weltweit durchführte, zeigt ein beachtliches Vertrauen der 850 befragten Sicherheitsexperten verschiedenster Unternehmensgrößen und -industrien in Public-Cloud-Bereitstellungen. 44 Prozent glauben inzwischen, dass sie genauso sicher seien wie lokale Umgebungen. 21 Prozent meinen, dass sie sogar noch sicherer seien. Und wie schaut es hinter der eigenen Unternehmenstür aus? Deutlich entspannt! Denn 60 Prozent der Befragten stuften die Nutzung der Cloud-Technologie im eigenen Unternehmen als sicher ein.

Cloud-Anbieter betreiben eine modernere und sicherere Infrastruktur, als es viele Unternehmen in-house leisten können. So profitieren Unternehmen von neuester, nach höchsten Sicherheitsstandards zertifizierter Technologie, gegenüber heterogenen, legacy-lastigen Inhouse-Umgebungen. Um Cyberrisiken effektiv zu mindern, sollten einerseits unternehmensrelevante Drittanbieter-Lösungen der Security-Strategie hinzugezogen werden. Andererseits ist es wichtig, das Konzept der geteilten Verantwortung in der Cloud verstanden zu haben.

Konzept der »geteilten Verantwortung« in der Cloud verstehen

Public-Cloud-Anbieter sind nur für die physische Sicherheit, die globale und regionale Konnektivität sowie die Stromversorgung und Kühlung ihrer eigenen Rechenzentren verantwortlich. Dieses Modell bietet die höchstmögliche Effizienz für den Cloud-Provider und entlastet zugleich den Kunden davon, die Infrastruktur wie ein Rechenzentrum oder die Server-Hardware bereitzustellen. Darüber hinaus profitiert der Kunde von flexibler Skalierbarkeit bei Bedarf.

Die Anbieter geben einem Unternehmen damit die Freiheit, all seine in die Cloud migrierten Daten und Anwendungen auf gewünschte Weise zu sichern. So liegt es in der Verantwortung der Unternehmen, die Sicherheit von Anwendungen, Workloads und Betriebssystemen zu konfigurieren, zu patchen und zu schützen.

Weitere Cloud-Optionen für Backup und Redundanz verringern das Risiko zusätzlich. Indem Public-Cloud-Provider mit Drittanbietern zusammenarbeiten, stellen sie sicher, dass die verfügbaren Security-Lösungen auf ihren Plattformen ordnungsgemäß funktionieren. Partnerschaftsprogramme von AWS, Azure und GCP ermöglichen den Security-Anbietern den Zugang zu den Tools und Spezifikationen, die sie benötigen, um ihre Produkte für eine optimale Performance auf jeder Plattform zu entwickeln. Sobald die Produkte des Anbieters die vom Cloud-Provider festgelegten Standards erfüllen, erteilt dieser eine Zertifizierung.

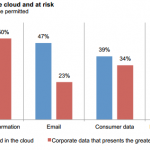

Sensible Daten doch lieber nicht in die Cloud

So weit, so gut! Zwar hören die Unternehmen die Cloud-Security-Botschaft, doch wenn es um die Sicherung hochsensibler Daten wie Kundeninformationen oder interne Finanzdaten geht, lässt das Vertrauen in die Public Cloud nach. Dieses Misstrauen ist aber eher hausgemacht: Viele IT-Verantwortliche beklagen ein fehlendes Know-how aufgrund des Mangels an Cyber-Security-Fachkräften. Überdies ist sich die Mehrheit nicht sicher, ob ihre Cloud-Einrichtung regelkonform ist.

Viel zu oft vernachlässigt: Patchen und Konfigurieren

Webanwendungen sind ein Hauptziel für Cyberkriminelle, die sensible Daten stehlen und wichtige Geschäftsprozesse unterbrechen wollen. Sich dieser Tatsache bewusst, setzen die befragten Unternehmen durchaus Web Application Firewalls (WAFs) ein, lassen aber häufig einen besorgniserregenden Schlendrian walten, wenn es darum geht, die Systeme aktuell zu halten. Rund 13 Prozent der befragten Sicherheitsexperten in den Unternehmen gaben zu, dass sie in den letzten 12 Monaten ihre Web-App-Frameworks oder Server überhaupt nicht gepatcht haben. Von denen, die es taten, benötigte dafür mehr als ein Drittel (38 Prozent) zwischen sieben und 30 Tage. Ein Fünftel (21 Prozent) ließ sich tatsächlich über einen Monat Zeit.

Ein weiteres potenzielles Risiko bei Webapplikationen ist menschliches Fehlverhalten. So war seinerzeit eine Fehlkonfiguration einer Open-Source-WAF für den massiven Angriff auf die US-Bank Capital One ursächlich, bei dem mehr als 100 Millionen Kundendaten gestohlen wurden. Nun konzentrieren sich Angriffe aber nicht nur auf den Diebstahl sensibler Daten, sondern können auch unternehmenskritische Dienste massiv beeinträchtigen. Und WAFs sind sicherlich keine Wunderwaffe. Aber als Teil eines mehrschichtigen Security-Ansatzes sind sie ein wichtiges Verteidigungswerkzeug im fortwährenden Kampf gegen Sicherheitsrisiken aus dem Web.

Tipps für die Sicherheit in der Cloud

- Sicherstellen, dass sämtliche Apps durch WAFs geschützt sind. Jede Applikation kann als Angriffsvektor dienen, auch wenn sie scheinbar kein externes Besucherverhalten aufweist. Einmal entdeckt, werden Angreifer alle gefundenen Schwachstellen nutzen, um Zugang zum Netzwerk zu erhalten.

- Web-App-Security ist nicht die Aufgabe des Entwicklerteams, denn Entwickler sind in der Regel keine Sicherheitsexperten.

- Implementierung einer Cloud Security Posture Management (CSPM)-Lösung für eine automatisierte Cloud-Sicherheit, um Konfigurationsveränderungen zu vermeiden.

Angreifer konzentrieren sich auch auf Schwachstellen, die in der Vergangenheit ignoriert wurden. Häufig sind sich die Unternehmen nicht bewusst, wie sich solch mehrschichtige Angriffe von einem einzigen Zugangspunkt aus entfalten können. Die Sicherheit von Webanwendungen und die Sicherheit in der Cloud sind wichtige und daher unbedingt notwendige Maßnahmen bei der Realisation der digitalen Transformationen in einer sicheren Cloud.

3099 Artikel zu „Sicherheit in der Cloud“

NEWS | CLOUD COMPUTING | IT-SECURITY | SERVICES

Wächter in den Wolken: Datensicherheit in der Cloud

Cloud Services bieten Unternehmen heute eine kostengünstige und flexible Alternative zu teurer, lokal implementierter Hardware. Vorteile wie hohe Skalierbarkeit, Leistung und Effizienz sowie reduzierte Kosten liegen auf der Hand, sodass immer mehr Unternehmen ihre Anwendungen und Daten in die Cloud migrieren. Sensible Daten wie personenbezogene Informationen, Geschäftsgeheimnisse oder geistiges Eigentum sind jedoch neuen Risiken ausgesetzt.…

NEWS | CLOUD COMPUTING | IT-SECURITY

Sicherheit in der Cloud: Darauf sollten Unternehmen heute achten

Die Cloud bietet zahllose Vorteile, auf die heute kaum mehr ein Unternehmen verzichten kann. Wer sich jedoch für den Schritt in die Cloud entscheidet, sollte sich im Vorfeld vor allem mit einem Thema auseinandersetzen: der Sicherheit. Die meisten denken dabei wohl zuerst an entsprechende Softwarelösungen. Wirkliche Sicherheit in der Cloud lässt sich jedoch nur über…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Rohde & Schwarz Cybersecurity und Utimaco bieten hardwaregestützte Sicherheit in der Cloud

Mit der Kombination von R&S Trusted Gate des IT-Sicherheitsexperten Rohde & Schwarz Cybersecurity und dem High-Security-Modul von Utimaco bieten die beiden Unternehmen jetzt auch hardwaregestützte Sicherheit in der Cloud. Kryptografisches Material kann separat in einem Hardware-Sicherheitsmodul generiert werden. Somit steht den Kunden zukünftig auch eine zusätzliche Hardwareoption zur Einhaltung höchster Sicherheitsanforderungen mittels R&S Trusted Gate…

NEWS | CLOUD COMPUTING | IT-SECURITY | RECHENZENTRUM | TIPPS

Sicherheit in der Cloud: Herausforderungen bei Cloud-First-Strategie bewältigen

Die heutige vernetzte Welt basiert auf der Datenzugänglichkeit von überall, zu jeder Zeit und auf jedem Gerät. Die Geschwindigkeit und Agilität, die mit Hosting-Diensten und -Anwendungen in der Cloud einhergeht, sind für den Erfolg zentral. Die damit verbundenen Vorteile haben Unternehmen in den letzten Jahren gezwungen, zumindest einige und in manchen Fällen sogar alle ihre…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Datensicherheit in der Cloud: Best Practices gegen Man-in-the-Cloud-Attacken

Das Nutzen von Cloud-Services gehört für die Mehrheit der Unternehmen längst zum festen Bestandteil der IT-Strategie. Die Möglichkeit des Datenzugriffs jederzeit und überall bringt zahlreiche Vorteile mit sich, allen voran verbesserte Flexibilität und erhöhte Produktivität. Die gestiegene Popularität dieser Dienste ist jedoch von böswilligen Akteuren nicht unbemerkt geblieben, was neue Arten von Cyberangriffen hervorgebracht hat.…

NEWS | CLOUD COMPUTING | IT-SECURITY

Effektive und kostengünstige IT-Sicherheit in der Cloud: cloud-basierte IT-Sicherheitsmodelle auf dem Vormarsch

Das Beratungsunternehmen McKinsey zeigt in seiner neuesten Studie »Making a secure transition to the public cloud« auf, dass heutige IT-Sicherheitsmodelle in Unternehmen schon bald durch Ansätze aus der Cloud ersetzt werden. Aufgrund hoher technischer Flexibilität, einfacher Skalierbarkeit und niedriger Betriebskosten erfreut sich die Public Cloud hoher Beliebtheit. Eine Vielzahl der weltweit befragten Experten aus rund…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES | AUSGABE 11-12-2017

Cloud Access Security Broker – Neue Wege für Datensicherheit in der Cloud

In der globalen und digitalisierten Arbeitswelt nimmt das Arbeiten mit Cloud-Lösungen stetig zu. Doch sensible Daten von Unternehmen und Behörden sind in der »Public Cloud« mit herkömmlichen Kontrollen wie etwa der Passwortabfrage nicht ausreichend vor dem Zugriff Dritter geschützt. Eine Verschlüsselung wiederum erschwert das Arbeiten mit den Dokumenten. Hier braucht es einen Ansatz, der Sicherheit und Transparenz miteinander verbindet.

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | IT-SECURITY | KOMMUNIKATION | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | TIPPS

Hochsicherheits-CASB: Neue Wege für Datensicherheit in der Cloud

In der globalen und digitalisierten Arbeitswelt nimmt das Arbeiten mit Cloud-Lösungen stetig zu. Doch sensible Daten von Unternehmen und Behörden sind in der »Public Cloud« mit herkömmlichen Kontrollen wie etwa der Passwortabfrage nicht ausreichend vor dem Zugriff Dritter geschützt. Eine Verschlüsselung wiederum erschwert das Arbeiten mit den Dokumenten. Hier braucht es einen völlig neuen Ansatz…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS SERVICES | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY | SERVICES

Datensicherheit in der Cloud bereitet Unternehmen Probleme

Klassische Sicherheitsmaßnahmen greifen nicht. Cloud Computing nimmt in Unternehmen einen immer größeren Stellenwert ein. Allerdings setzen sie auf die falschen Kontroll- und Sicherheitsmaßnahmen, um sensible Daten in der Cloud zu schützen. Das ergab die von Gemalto in Auftrag gegebene Umfrage mit dem Titel »The 2016 Global Cloud Data Security Study«. Mehr als 3.400 IT-Manager und…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | GESCHÄFTSPROZESSE | INFOGRAFIKEN | IT-SECURITY | OUTSOURCING | RECHENZENTRUM

IT-Verantwortliche kümmern sich zu wenig um Datensicherheit in der Cloud

Viele IT-Abteilungen in Unternehmen haben Probleme Unternehmensdaten in der Cloud zu kontrollieren. Nur 38 Prozent der Unternehmen verfügen über klar definierte Regeln für den Schutz vertraulicher Informationen in der Cloud. Dies ist eines der Ergebnisse einer aktuellen Studie des Ponemon Institutes im Auftrag von SafeNet. Im Rahmen der Umfrage mit dem Titel »The Challenges of…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | CLOUD COMPUTING | STRATEGIEN

Cloud-Sicherheit: Unternehmen verlangen skalierbare Elastizität

Wenn Unternehmen ihre Sicherheit in die Cloud verlagern, profitieren Nutzer von einheitlichen Sicherheitsstandards und einer verbesserten Benutzererfahrung. Ein Aspekt ist dabei ähnlich wie bei traditionellen Sicherheitsansätzen. Sowohl für lokale als auch für Cloud-Sicherheitslösungen ist die Kapazitätsplanung von entscheidender Bedeutung, um Verzögerungen oder Störungen im Unternehmen zu vermeiden. Palo Alto Networks erläutert, worauf Unternehmen unter dem…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cloud-Sicherheit durch Insider-Attacken gefährdet

Die Cloud macht Insider-Attacken leichter und zudem schwerer erkennbar. Die Ergebnisse einer Studie von Cybersecurity Insiders in Zusammenarbeit mit Securonix, zeigen, dass die Cloud Unternehmen nicht nur anfälliger für Insider-Bedrohungen macht, sondern diese auch wesentlich schwieriger zu erkennen sind. Laut Angaben von 39 % der im Rahmen des 2019 Insider Threat Report befragten Cybersecurity-Fachkräfte…

NEWS | CLOUD COMPUTING | SECURITY SPEZIAL 7-8-2019

Reiseunternehmen Sales-Lentz nutzt die Sophos XG-Firewall aus der Cloud – Sicherheit für Mobilität aus der Cloud

Mobilität ist eines der großen Themen unserer Zeit. Das Reisen von A nach B ist heute ein komplexes Unterfangen, das – digital eingebettet – nicht nur ein Erlebnis für die Reisenden selbst, sondern auch für deren virtuelles -Publikum ist, organisatorische Höchstleistung mit sich bringt und auch bei privaten Reisen zu einem professionellen Maß an Effizienz gelangt ist. Mobilität entwickelt sich in rascher Geschwindigkeit weiter und ist große Aufgabe für Infrastruktur und Sicherheit.

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2019 | IT-SECURITY | KOMMUNIKATION

Markt für E-Mail-Sicherheit boomt, da sich Cyberangriffe häufen und Unternehmen zunehmend Cloud-Mailboxen nutzen

Für integrierte Lösungen, die mit mehrstufigen, komplexen Angriffen umgehen können, werden erhebliche Wachstumschancen bestehen, so Frost & Sullivan. E-Mail ist zum bevorzugten Medium für die Verbreitung von Malware und Malware-freien Angriffen geworden, und Hacker haben begonnen, Social-Engineering-Techniken für das Vorgeben, jemand anders zu sein, und andere Formen von Täuschung und Betrug einzusetzen. Die ständig wachsende…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM | TIPPS

Cloud Security: Sechs Maßnahmen für effektive Cloud-Sicherheit

Sicherheitsverantwortung in der Cloud durch Shared-Responsibility-Modell: Unternehmen tragen als Kunden Eigenverantwortung für kritische Bereiche. Die zunehmende Nutzung von Public-Cloud-Ressourcen macht es erforderlich, dass Unternehmen ihre Sicherheitsverantwortung ernster nehmen. Basierend auf dem Modell der geteilten Sicherheitsverantwortung von Anbieter und Kunde ergeben sich einige entscheidende Anforderungen an zuverlässige Cloud-Sicherheit. Sechs grundlegende Maßnahmen für effektive Cloud-Sicherheit helfen das…

NEWS | CLOUD COMPUTING | IT-SECURITY | AUSGABE 1-2-2019

IT-Sicherheitsprognosen 2019 – Fokus auf die Cloud

Im Jahr 2019 werden Cyberkriminelle neue innovative Wege beim Ausnutzen von Sicherheitslücken finden. Sie werden weiterhin IoT-Geräte auf ihrem Radar haben und außerdem in der Cloud nach neuen Möglichkeiten suchen, um gefährdete Anwendungen angreifen zu können. Unternehmen sollten daher daran arbeiten, effektivere Sicherheitslösungen einzusetzen, die aber auch ihr Budget nicht überfordern.