Illustration Absmeier foto freepik ki

Ransomware ist wahrlich kein neues Phänomen. Allerdings schreitet auch in diesem Bereich die Entwicklung dynamisch fort, sodass bei vielen Unternehmen ein dringender Handlungsbedarf besteht. Die Analyse der derzeitigen Gefahrenlage und der vorhandenen Schutzmaßnahmen liefert wichtige Erkenntnisse, die Unternehmen für die wirksame Risikoreduzierung und die Stärkung der Abwehrfähigkeit nutzen können.

Ransomware-Angriffe laufen meistens in mehreren Phasen ab. Kriminelle versuchen z.B. über Phishing Zugang zu einem Unternehmen zu erhalten. Oft werden auch Partner von Unternehmen wie kleinere Dienstleister – etwa Marketingagenturen – als Eintrittspunkt genutzt, da deren IT-Systeme schwächer geschützt sind. Typisch ist, dass Angreifer auf eine bestehende E-Mail-Kommunikation eines potentiell vertrauenswürdigen Senders zugreifen und gefälschte Antworten mit infizierten Anhängen senden, die Schadsoftware auf den Rechner laden. Diese Software baut eine Verbindung zu einem Command-and-Control-Server auf und lädt von dort den eigentlichen Schadcode nach. KI wird derzeit verstärkt eingesetzt, um diese Angriffe zu beschleunigen, auf die Zielperson angepasst Phishing-E-Mails zu erstellen und die Schadprogramme dynamisch an Systeme und Gegenmaßnahmen anzupassen. Die Erfolgswahrscheinlichkeit solcher Phishing-Mails ist sehr hoch.

Hat ein Angreifer erst einmal Zugang, breitet er sich im Netzwerk aus (»Lateral Movement«). Hier zeigt sich ein Unterschied zur Vergangenheit: Dieser Vorgang kann inzwischen in Sekunden erfolgen, sodass die mögliche Reaktionszeit von Unternehmen sehr kurz geworden ist. Neben klassischen Phishing-Methoden kommen auch zunehmend Techniken wie Deepfakes zum Einsatz. Dabei werden täuschend echte Audio- oder Videonachrichten genutzt, um Mitarbeitende zu manipulieren und zu schädlichen Handlungen zu bewegen.

Insgesamt ist das Ransomware-Gefährdungspotenzial somit weiterhin hoch. Verschärft wird die Situation dadurch, dass sich das Modell »Ransomware as a Service (RaaS)« stetig weiterentwickelt und ein großes Risiko darstellt. So ist zum Beispiel auch die 2024 zerschlagene LockBit-Gruppe wieder aktiv. Mit der neu veröffentlichten Version LockBit 5.0 wurden Windows-, Linux- und VMware-ESXi-Umgebungen in Europa, Amerika und Asien angegriffen. Die Rückkehr von LockBit unterstreicht die Widerstandsfähigkeit von RaaS-Modellen und die anhaltende Bedrohung durch organisierte Cyberkriminalität.

Der Status quo auf Unternehmensseite

Ein großes Problem ist, dass viele Firmen und auch etliche Security Operations Center (SOC) bei der Erkennung von Angriffen noch immer reaktiv statt proaktiv handeln. Eine effektive Gefahrenabwehr erfordert aber eine frühzeitige Erkennung von potenziell verdächtigen Netzwerkaktivitäten und proaktive Schutzmaßnahmen. Auch ein 24/7-Sicherheitsbetrieb ist bei vielen Unternehmen nicht gewährleistet, obwohl Angriffe jederzeit passieren können. Zudem mangelt es häufig an gut geschultem Personal, das vorhandene Alarmsignale richtig interpretieren kann.

Auch das Thema Wiederherstellung nach Angriffen stellt eine Herausforderung dar. Unternehmen sollten sich zum Beispiel folgende Fragen stellen: Würden sechs Stunden Wiederherstellungszeit pro Server im Falle eines Cybersicherheitsvorfalls ausreichen? Ist das Backup-System noch betriebsbereit? Sind die Sicherungen frei von Infektionen? Ist alternative Hardware verfüg- und nutzbar? Erfahrungswerte von NTT DATA zeigen, dass Unternehmen oft die Komplexität von Backups, forensischen Untersuchungen und Systemwiederherstellungen unterschätzen. Technische Aspekte wie Daten-Deduplizierung, verschlüsselte Speichersysteme und infizierte Wiederherstellungen werden oft falsch bewertet. Besonders gefährlich sind unentdeckte Manipulationen im Active Directory (Golden Ticket), die Angreifern dauerhaft Zugang verschaffen können. Diese verschiedenen Punkte sollten Unternehmen beachten und auch prüfen, ob die Nutzung eines spezialisierten externen Dienstleisters sinnvoller ist als der Security-Eigenbetrieb.

Die Abwehrmaßnahmen

Doch wie bekommt ein Unternehmen die Herausforderungen in den Griff? Klar sollte sein, dass nur ein Zero-Trust-Ansatz die effektive Basis für IT-Sicherheitsarchitekturen sein kann. Zero Trust bedeutet, dass keinem Gerät und keinem Benutzer implizit vertraut wird – weder im Büro noch im Homeoffice. Jeder Zugriff auf Unternehmensressourcen muss über gesicherte Verbindungen wie VPN erfolgen und zentral überwacht werden. Viele Unternehmen arbeiten jedoch noch mit veralteten Sicherheitsmodellen, die interne Netzwerke automatisch als sicher einstufen. Genau diese Lücken nutzen Angreifer gezielt aus.

Wichtige Komponenten eines modernen Sicherheitskonzepts sind zum Beispiel:

- die automatisierte Aktivierung von Multi-Faktor-Authentifizierung (MFA) bei verdächtigen Aktivitäten, etwa nach Phishing-Versuchen

- die Nutzung aktueller Endpoint-Detection-and-Response (EDR)-Systeme, die Angriffe erkennen und blockieren

- die durchgängige Kontrolle und Inspektion des gesamten Netzwerkverkehrs.

Nur durch Zero Trust, konsequente Zugangskontrolle und automatisierte Sicherheitsmechanismen lassen sich Ransomware-Angriffe letztlich wirkungsvoll verhindern.

Ein wesentlicher Punkt wird in vielen Unternehmen darüber hinaus nur unzureichend beachtet: die Notfallszenarien mit klaren Abläufen für Krisenmanagement und Wiederherstellung. In vielen mittleren und größeren Unternehmen existieren zwar Business-Continuity-Pläne, doch sind sie meistens auf einzelne Geschäftsprozesse ausgerichtet. Bei einem Ransomware-Angriff fallen jedoch oft alle Systeme gleichzeitig aus – ein Szenario, das in den meisten Plänen nicht berücksichtigt wird. Häufig zeigt sich zum Beispiel erst im Ernstfall, dass essenzielle Kommunikationskanäle nicht mehr funktionieren, etwa wenn weder Telefonanlage noch digitale Kommunikationsplattformen verfügbar sind und selbst Kontaktdaten der Geschäftsführung fehlen. Solche Krisensituationen sollten Unternehmen regelmäßig und auch realistisch durchspielen, um mögliche Schwachstellen zu erkennen. Eine unzureichende Vorbereitung kann schwerwiegende Folgen haben: Für mittelständische Betriebe können sie existenzbedrohend sein.

Im Ernstfall kann ein Notfallfahrzeug von NTT DATA bei einem Cyberangriff auf ein Unternehmen schnell zum Einsatzort gebracht werden und dort als »Recovery Data Center« auf Rädern fungieren. (Quelle: NTT DATA)

Der Ausblick

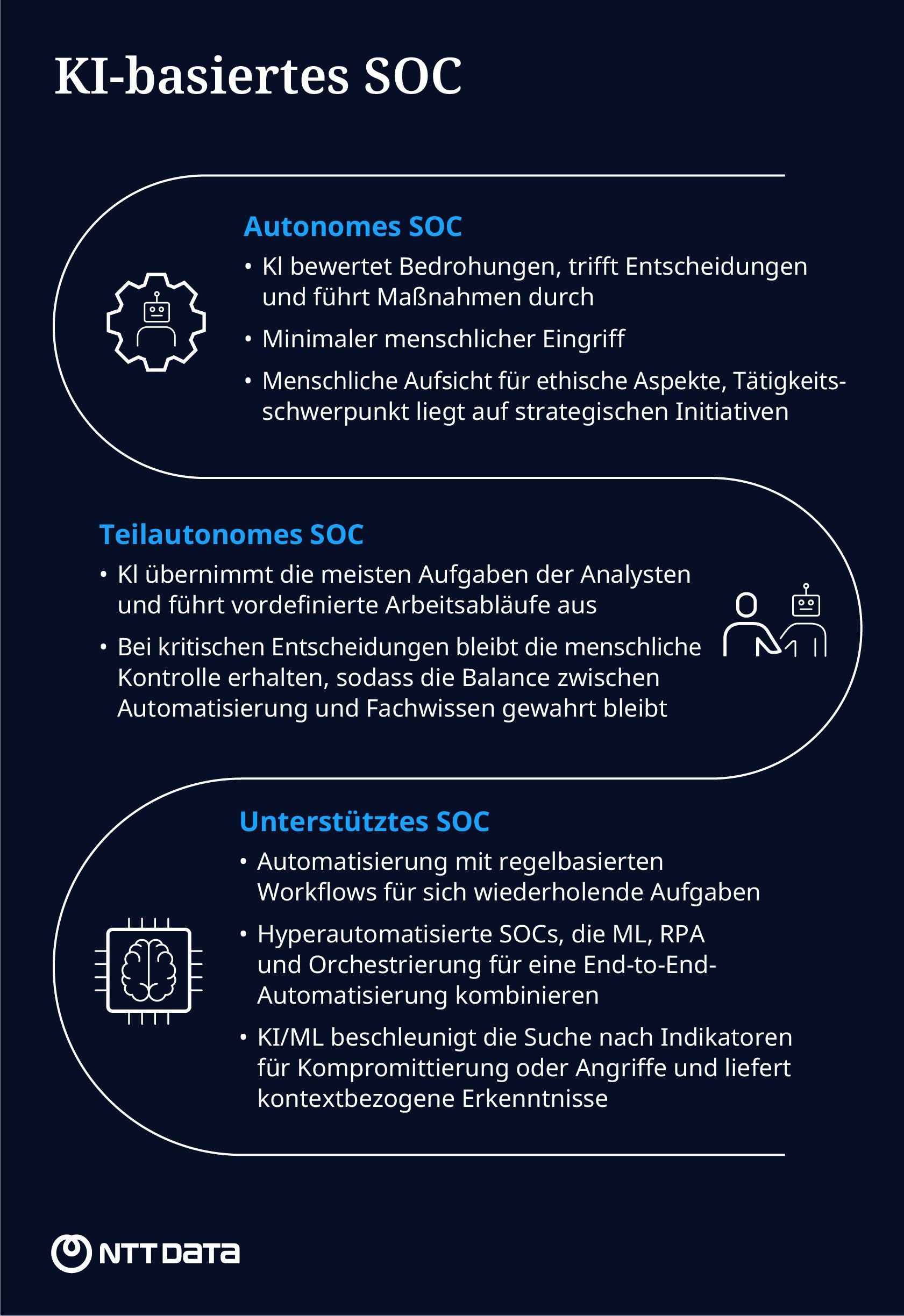

Doch wo geht die Reise hin? Ein klarer Trend sind KI-basierte Automatisierungen im SOC. Der Einsatz von KI-Agenten zur Analyse, Klassifizierung und Bearbeitung von Bedrohungen wird die Effizienz steigern, besonders bei Routineaufgaben der Level-1- und Level-2-Analysten. Ziel ist langfristig ein weitgehend autonom arbeitendes SOC, auch wenn die vollständige Automatisierung noch Zukunftsmusik ist. Schon heute ist Teilautomatisierung aber ein wichtiger Fortschritt – wer Sicherheitsprozesse noch vollständig manuell betreibt, ist technologisch nicht mehr State-of-the-Art.

Es steht außer Frage, dass die Sicherheit auf Unternehmensseite heute oberste Priorität haben muss. Dabei geht es nicht nur um den Schutz vor klassischer Ransomware, sondern auch vor gezielten Sabotageakten und dem Diebstahl geistigen Eigentums. Eine Zero-Trust-Architektur sollte deshalb immer als Grundlage dienen, ergänzt durch proaktive Sicherheitsstrategien. Dazu gehören etwa Threat Intelligence und Posture-Management-Systeme wie Cloud Security Posture Management oder SaaS Security Posture Management, die Schwachstellen auch in Cloud und SaaS System frühzeitig aufzeigen und erkennen. Ebenso wichtig sind eine konsequente Automatisierung im SOC, eine strukturierte Planung, ein regelmäßiges Testen der Abläufe und kontinuierliches Training der Mitarbeitenden, damit ein Unternehmen im Ernstfall handlungsfähig bleibt.

Christian Koch

Christian Koch

Christian Koch ist Senior Vice President Cybersecurity IoT/OT, Innovations und Business Development bei NTT DATA DACH

(Quelle: NTT DATA)

Strategien für die Verbesserung der Cybersicherheit-Resilienz

- Zero-Trust-Architektur

Überprüfung jedes Zugriffsversuchs und keinen implizietes Vertrauen interner Endgeräte im Unternehmensnetz

- Threat Intelligence

Übergang von einer reaktiven zu einer proaktiven Sicherheitsstrategie mit Funktionen zur frühzeitigen Detektion

- SOC-Automatisierung und KI

Nutzung von KI für die Echtzeiterkennung von Bedrohungen, die Identifizierung von Anomalien und die automatisierte Reaktion auf Vorfälle.

- Incident-Response-Planung

Entwicklung und regelmäßige Aktualisierung umfassender Notfallpläne zur Gewährleistung schneller und koordinierter Maßnahmen im Falle eines Angriffs

- Mitarbeitertraining

Schaffung von Security Awareness und Aufbau einer »menschlichen« Firewall

Der Weg zum autonom arbeitenden SOC im Überblick

2506 Artikel zu „Ransomware“

News | Trends 2026 | Trends 2025 | Trends Security | IT-Security | Tipps

Ransomware: Doppel-Erpressung ist inzwischen Standard

Ransomware-Angriffe sind längst keine Einzelfälle mehr, die nur große Unternehmen betreffen. Im Jahr 2026 zählen sie weltweit zu den hartnäckigsten und kostspieligsten Cyberbedrohungen – mit Auswirkungen auf Unternehmen, öffentliche Einrichtungen und Privatnutzer gleichermaßen. Aktuelle Zahlen zeigen unter anderem: Über 1,3 Millionen Ransomware-Angriffe richteten sich 2024 gegen die USA. 74 % der Vorfälle beinhalteten Datenexfiltration,…

News | TechTalk | Infrastruktur | IT-Security

»manage it« TechTalk: Unveränderliche Speicherkomponenten sind eine wichtige Maßnahme gegen Ransomware-Attacken

Auf dem Security-Event it-sa 2025 kam das Videogespräch mit dem Sicherheitsanbieter Object First leider nicht zustande, das wir dann aber in den Räumen seiner PR-Agentur nachholen durften. Dort haben wir mit dem Director Sales Central EMEA, Florian Kopp, über das Thema Ransomware geredet. Konkret wollten wir wissen, welche Antworten Object First auf die damit einher gehenden Sicherheitsrisiken hat. Zudem konnte uns Florian verraten, was bei der Wahl einer möglichst sicheren Backup-Software wichtig ist.

News | Trends 2025 | Trends 2024 | Trends Security | IT-Security

Neue Technologien sorgen für erstmaligen Anstieg von Ransomware-Attacken seit drei Jahren

Ransomware-Attacken trafen 2025 24 % der Unternehmen, 2024 waren es 18,6 %. 77 % der CISOs halten KI-generierte Phishing-Attacken für eine reale und zunehmende Gefahr. Nur 46 % der Unternehmen haben 2025 eine Ransomware-Versicherung, 2024 waren es 54,6 %. Ransomware-Angriffe sind erstmals seit Jahren wieder auf dem Vormarsch – das zeigen neueste Forschungsergebnisse des…

News | Infrastruktur | IT-Security | Rechenzentrum | Tipps

Neues Trendziel für Ransomware-Attacken: Hypervisoren im Visier

Paradigmenwechsel im cyberkriminellen Vorgehen erfordert neue Maßnahmen. Eine der größten Aufgaben für Cybersicherheitsverantwortliche ist es, mit den stets neuen Angriffstaktiken schrittzuhalten. Zu diesen zählen aktuelle Ransomware-Attacken, die Endpunkte ignorieren und direkt auf die Infrastruktur auf Hypervisor-Ebene abzielen. Da die meisten modernen Infrastrukturen mittlerweile virtualisiert sind, kann ein Angreifer über diesen Vektor die gesamte IT…

News | Trends 2025 | Trends Security | IT-Security | Whitepaper

70 Prozent mehr Ransomware

25 Prozent mehr Phishing-Angriffe. Jeder zweite Angriff auf MSPs startete mit Phishing (52 Prozent). Die Cyberbedrohungslage blieb im ersten Halbjahr 2025 weiterhin angespannt, wie der aktuelle Acronis Cyberthreats Report für das erste Halbjahr zeigt [1]. Unternehmen waren vor allem von Ransomware betroffen; im Vergleich zum Vorjahreszeitraum stieg die Anzahl Betroffener um 70 Prozent an.…

News | Trends 2025 | Trends Security | IT-Security

Zunehmende Komplexität von Ransomware-Angriffen: Erpressung entwickelt sich weiter

Untersuchung beleuchtet Vorgehensweise von Angreifern sowie Konsequenzen für Unternehmen. Die gängigste Praxis ist laut dem neuen SOTI-Bericht (State of the Internet) von Akamai die doppelte Erpressung. Akamai hat festgestellt, dass Bedrohungsakteure nun auch eine neue Taktik verwenden – die vierfache Erpressung [1]. Wie der »Ransomware-Bericht 2025: Der Aufbau von Resilienz in einer unbeständigen Bedrohungslandschaft«…

News | Trends 2025 | Trends Security | IT-Security

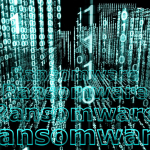

Ransomware-Report: 66 Prozent der Angriffe sind erfolgreich

90 Prozent der befragten Unternehmen in Deutschland erlebten im vergangenen Jahr Angriffe, von denen 66 Prozent erfolgreich waren. Erpresser drohen Führungskräften mit physischer Gewalt. Semperis, ein Anbieter von KI-gestützter Identitätssicherheit und Cyberresilienz, hat seinen diesjährigen »Ransomware Risk Report« veröffentlicht, eine internationale Studie, an der 1.500 Unternehmen teilgenommen haben, um über ihre Erfahrungen mit Ransomware…

News | Trends 2025 | Trends Security | IT-Security

Jedes dritte Opfer von Ransomware wird mehrfach angegriffen, da Sicherheitslücken nicht geschlossen werden

Ransomware gedeiht in komplexen und fragmentierten IT-Sicherheitsumgebungen besonders gut. Barracuda hat eine neue Studie veröffentlicht, die zeigt, dass 31 Prozent der befragten Ransomware-Opfer in den vergangenen 12 Monaten mehrfach, also mindestens zweimal, von Ransomware betroffen waren, da Angreifer ineffektive Abwehrmaßnahmen und bestehende Sicherheitslücken weiter ausnutzen. Die Ergebnisse der Studie sind im Barracuda Ransomware Insights…

News | IT-Security | Services

DragonForce – Ein Ransomware-Kartell sichert seine Stellung

Ransomware ist nicht nur ein Geschäft, es ist eine Szene. Hier kommt es nicht nur auf Kompetenz und Ressourcen an, sondern auch auf Einfluss und Marktanteile. Dies zeigt die Bitdefender-Analyse der Ransomware-as-a-Service-Aktivitäten der prominenten DragonForce-Gruppe. DragonForce hat in den letzten zwölf Monaten laut eigenen Angaben 120 Opfer unter anderem in den USA, Italien und Australien…

News | IT-Security | Künstliche Intelligenz | Tipps

Cyberkriminelle nutzen intensiv KI: KI-gestützte Ransomware FunkSec

Die Ransomware-Gruppe FunkSec ist ein Beispiel dessen, wie die Zukunft der auf Masse ausgelegten Cyberkriminalität aussehen könnte: KI-gestützt, multifunktional, hochgradig anpassungsfähig und volumenorientiert mit Lösegeldforderungen schon ab nur 10.000 US-Dollar, um den Gewinn zu maximieren. FunkSec, seit Ende 2024 aktiv, hat bereits gezielt den Regierungs-, Technologie-, Finanz- und Bildungssektor in Europa und Asien angegriffen.…

News | Trends 2025 | Trends 2024 | Trends Security | IT-Security | Whitepaper

Veränderte Angriffsmuster: Mehr Malware, aber weniger Ransomware in Deutschland

Die Bedrohungslage durch Cyberangriffe in Deutschland hat sich 2024 strukturell verändert. Wie aktuelle Zahlen von Acronis zeigen, war Malware im vergangenen Jahr die dominierende Bedrohung: Durchschnittlich 23,7 Prozent der Acronis-Nutzer in Deutschland waren monatlich betroffen – fast doppelt so viele wie noch 2023 mit 12 Prozent. Dagegen verzeichneten Angriffe mittels Ransomware im Januar 2024 im Vergleich zu…

News | Trends 2025 | Trends Security | IT-Security

Ransomware-Spitze: Anstieg gegenüber Februar 2024 um 126 Prozent

Opportunistische Auswahl der Opfer manuell durchgeführter Angriffe. Der vergangene Februar 2025 war laut Experten der Bitdefender Labs ein Rekordmonat. Für Ihre Analyse im Rahmen des monatlichen Bitdefender Threat Debriefs werteten die Bitdefender-Experten, die von über 70 Ransomware-Banden betriebenen Internet-Seiten zu Dateneinbrüchen im Dark Web – Dedicated Leak-Sites (DLS) – und Informationen aus öffentlich verfügbaren…

News | Trends 2024 | Trends Security | IT-Security

Ransomware-Bedrohungen vervierfachen sich in einem Jahr voller komplexer Cyberbedrohungen

Die jährliche Auswertung zu XDR-Erkennungs- und Vorfalldaten von Barracuda Networks zeigt: Ransomware-Bedrohungen haben sich im Jahr 2024 vervierfacht [1]. Der Anstieg ist wahrscheinlich auf zahlreiche Ransomware-as-a-Service (RaaS)-Aktivitäten zurückzuführen. E-Mail-Bedrohungen, die es bis in die E-Mail-Posteingänge der Nutzer schafften, waren auf Platz fünf der am häufigsten erkannten Bedrohungen. Das verdeutlicht das wachsende Risiko ausgefeilter und ausweichender…

News | Trends Security | Trends Infrastruktur | Industrie 4.0 | IT-Security

Zwei Drittel der Schwachstellen von OT-Geräten werden von Ransomware-Gruppen ausgenutzt

Neuer Report zeigt Bedrohungen durch Ransomware und unsichere Verbindungen in Produktion, Transport und Logistik sowie natürliche Ressourcen. Mehr als jedes zehnte OT-Gerät in den Bereichen Produktion, Transport und Logistik sowie natürliche Ressourcen verfügt über bekannte ausgenutzte Schwachstellen (Known Exploited Vulnerability, KEV). Zu diesem Ergebnis kommt der neue Report »State of CPS Security 2025« von…

News | IT-Security | Services | Tipps

Ransomware mit mehreren Security-Layern bezwingen

In der IT-Sicherheit dreht sich vieles seit Jahren scheinbar nur um Ransomware. Entgegen der Annahme, dass sich die Situation langsam entschärft, da Unternehmen das Problem ernst nehmen und entsprechende Maßnahmen ergreifen, sprechen die bloßen Zahlen dagegen: Die Gefahr wächst stetig und es wird immer schwieriger, sich gegen Angriffe von Cyberkriminellen zu schützen. Denn die sind…

News | Trends 2024 | Trends Security | IT-Security

Ransomware-Studie 2024: Angriffe auf die Lieferkette stellen ernste Bedrohung dar

Obwohl Unternehmen ihre Sicherheitsmaßnahmen kontinuierlich verbessern, ist fast jeder Fünfte der Befragten immer noch von Ransomware-Angriffen auf die Lieferkette betroffen. OpenText veröffentlichte zum dritten Mal in Folge die Ergebnisse seiner jährlichen Global-Ransomware-Umfrage [1]. Neben des aktuellen Standes hinsichtlich Ransomware-Angriffen geben die Ergebnisse Einblick in weitere Themen wie Lösegeldzahlungen, Auswirkungen von Angriffen auf Softwarelieferketten…

News | IT-Security | Strategien | Tipps

Ransomware in Echtzeit erkennen minimiert RTO und RPO

Frühwarnsystem: Real-Time-Detection schließt die Erkennungslücke beim Kampf gegen Ransomware. Ransomware-Angriffe erfolgen schnell: Im Durchschnitt verschlüsseln Angreifer einen Datensatz innerhalb von nur einer Stunde. Im Gegensatz zu den agilen Ransomware-Angreifern sind Unternehmen eher träge. Sie brauchen in der Regel eine ganze Woche, um platzierte Ransomware überhaupt erst zu entdecken. Demzufolge sind Lösungen gewünscht, die bei…

News | IT-Security | Lösungen

WORM als einfachste und wirkungsvollste Antwort auf die Ransomware-Gefahr für Backups

Ransomware ist eine Bedrohung, mit der jedes Unternehmen und jede öffentliche Einrichtung rechnen muss. Ausgeklügelte Security-Maßnahmen und -Lösungen unter Einbindung von künstlicher Intelligenz bieten ein hohes Schutzniveau, können allergings kaum garantieren, dass jede neue Angriffsvariante zuverlässig erkannt und abgewehrt wird. Erschwerend kommt hinzu, dass viele Unternehmen aufgrund von Budget- und Fachkräftemangel nicht den maximal möglichen…

News | Blockchain | IT-Security | Strategien | Tipps

Ransomware – eine unendliche Geschichte

In der langen Geschichte der Computerkriminalität haben sich Akteure, Ziele und Taktiken stark verändert. Zu Beginn waren Computer noch isolierte Systeme, die hauptsächlich in akademischen Umgebungen für Nischenanwendungen eingesetzt wurden. Die ersten »Angriffe« kann man wohl eher als etwas aus dem Ruder gelaufene »Basteleien« ansehen, weniger als gezielt böswillige Aktivitäten. Viele Sicherheitsexperten beklagen, dass man…

News | IT-Security | Rechenzentrum | Strategien | Tipps

Ransomware: Mehr Transparenz und Kontrolle schaffen

800 verschobene Operationen, geschlossene Rathäuser, ausgefallene Video-Dienste – all dies sind direkte Folgen der jüngsten Ransomware-Attacken aus den vergangenen 15 Tagen. Die Ransomware-Pandemie wütet ungebremst und die Politik diskutiert strengere Regeln. In UK wird diskutiert, ob Firmen gezwungen werden sollten, Attacken und Ransom-Zahlungen zu melden. Die EU hat mit NIS2 und DORA bereits strenge Meldepflichten…