Die Ransomware-Gruppe FunkSec ist ein Beispiel dessen, wie die Zukunft der auf Masse ausgelegten Cyberkriminalität aussehen könnte: KI-gestützt, multifunktional, hochgradig anpassungsfähig und volumenorientiert mit Lösegeldforderungen schon ab nur 10.000 US-Dollar, um den Gewinn zu maximieren.

FunkSec, seit Ende 2024 aktiv, hat bereits gezielt den Regierungs-, Technologie-, Finanz- und Bildungssektor in Europa und Asien angegriffen. Die Ransomware zeichnet sich durch eine hochentwickelte technische Architektur sowie KI-gestützte Entwicklung aus. Sie kombiniert umfassende Verschlüsselung mit aggressiver Datenexfiltration in einer einzigen, Rust-basierten ausführbaren Datei. Diese kann mehr als 50 Prozesse auf den betroffenen Systemen deaktivieren und enthält Selbstbereinigungsfunktionen, um Sicherheitsmaßnahmen zu umgehen. Zusätzlich zur Kernfunktionalität wurde FunkSec um einen Passwortgenerator und ein einfaches DDoS-Tool erweitert, die beide deutliche Hinweise auf die Verwendung von großen Sprachmodellen (LLMs) zur Codesynthese aufweisen.

Besondere Merkmale der Ransomware

Bei ihren Analysen fanden die Experten des Global Research & Analysis Team (GReAT) von Kaspersky einige Besonderheiten bei der Ransomware. Unter anderem:

- Passwortgesteuerte Funktionalität:

FunkSec verwendet einen einzigartigen passwortbasierten Mechanismus zur Steuerung seiner Betriebsmodi. Ohne das Passwort beschränkt sich die Malware auf eine einfache Dateiverschlüsselung. Wird jedoch ein Passwort eingegeben, aktiviert die Ransomware neben der Verschlüsselung einen aggressiveren Datenexfiltrationsprozess, um sensible Informationen zu stehlen. FunkSec kombiniert umfassende Verschlüsselung, lokale Datenexfiltration und Selbstbereinigung in einer einzigen, Rust-basierten Binärdatei – ohne die Notwendigkeit eines Sideloader oder Begleitskripts. Diese hohe Konsolidierung macht FunkSec zu einem äußerst flexiblen Plug-and-Play-Tool, das nahezu überall eingesetzt werden kann. - Einsatz von KI in der Entwicklung:

Die Codeanalyse zeigt, dass FunkSec generative künstliche Intelligenz zur Entwicklung seiner Tools nutzt. Viele Codeabschnitte scheinen automatisch generiert worden zu sein, anstatt manuell geschrieben. Hinweise darauf sind generische Platzhalterkommentare wie »Platzhalter für die eigentliche Prüfung« sowie technische Inkonsistenzen, wie etwa nicht richtig aufeinander abgestimmte Befehle für verschiedene Betriebssysteme. Zudem ist das Vorhandensein deklarierter, jedoch ungenutzter Funktionen – darunter vorab eingebundene, aber nie verwendete Module – ein weiteres Indiz dafür, wie große Sprachmodelle mehrere Codefragmente kombinieren, ohne redundante Elemente zu entfernen. - Viele Angriffe, niedrige Lösegeldforderungen:

Die Gruppe hinter FunkSec fordert ungewöhnlich niedrige Lösegeldzahlungen, oft von nur 10.000 US-Dollar, und kombiniert diese mit dem Verkauf gestohlener Daten zu reduzierten Preisen an Dritte. Diese Strategie scheint darauf abzuzielen, ein hohes Angriffsvolumen zu erzeugen und der Gruppe zu ermöglichen, sich schnell einen Namen in der cyberkriminellen Unterwelt zu machen. Im Gegensatz zu traditionellen Ransomware-Gruppen, die Millionenbeträge fordern, verfolgt FunkSec ein hochfrequentes, kostengünstiges Modell, das den Einsatz von KI zur Rationalisierung und Skalierung ihrer Operationen weiter unterstreicht. - Gruppe setzt nicht nur auf Ransomware:

FunkSec hat seine Fähigkeiten über die Ransomware-Binärdatei hinaus erweitert. Die Dark-Leak-Site (DLS) enthält zusätzliche Tools, darunter einen Python-basierten Passwortgenerator für Brute-Force- und Password-Spraying-Angriffe sowie ein einfaches DDoS-Tool. - Fortgeschrittene Umgehungstechniken:

FunkSec nutzt fortschrittliche Umgehungstechniken, um einer Erkennung zu entgehen und forensische Analysen zu erschweren. Die Ransomware kann über 50 Prozesse und Dienste stoppen, um eine vollständige Verschlüsselung der Zieldateien zu gewährleisten. Darüber hinaus verfügt sie über einen Fallback-Mechanismus, der bestimmte Befehle auch dann ausführt, wenn der Benutzer, der FunkSec startet, nicht über ausreichende Berechtigungen verfügt.

»Wir beobachten immer häufiger, wie Cyberkriminelle künstliche Intelligenz nutzen, um Malware zu entwickeln«, so Marc Rivero, leitender Sicherheitsforscher bei Kaspersky GReAT. »Generative KI senkt die Hürden und beschleunigt die Malware-Erstellung. Indem KI die Einstiegshürde senkt, ermöglicht sie selbst weniger erfahrenen Angreifern die schnelle Entwicklung hochentwickelter Malware in großem Maßstab. Zudem erhalten Cyberkriminelle mit KI die Möglichkeit, ihre Taktiken schneller anzupassen.«

Empfehlungen zum Schutz vor Ransomware

- Die Software auf allen genutzten Geräten stets auf dem neuesten Stand halten, um Angreifern keine Möglichkeit zu geben, Schwachstellen auszunutzen und in das Netzwerk einzudringen.

- Die Verteidigungsstrategie auf die Erkennung von seitlichen Bewegungen und Datenexfiltration ins Internet fokussieren. Besonderes Augenmerk auf ausgehenden Datenverkehr legen, um Verbindungen der Cyberkriminellen zum eigenen Netzwerk zu erkennen. Offline-Backups einrichten, die von Eindringlingen nicht manipuliert werden können, und sicherstellen, dass diese im Notfall schnell zugänglich sind.

- Ransomware-Schutz für alle Endgeräte aktivieren. Beispielsweise schützt Anti-Ransomware Tool for Business [1] Computer und Server vor Ransomware und anderen Arten von Malware, verhindert Exploits und ist mit bereits installierten Sicherheitslösungen kompatibel.

- Anti-APT- und EDR-Lösungen wie Expert Security [2] installieren, die fortschrittliche Funktionen zur Bedrohungserkennung, Untersuchung und rechtzeitigen Behebung von Vorfällen bieten.

- Dem SOC-Team Zugang zu den neuesten Bedrohungsinformationen [3] gewähren und es regelmäßig mit professionellen Schulungen weiterbilden.

- Robuste Lösungen, beispielsweise aus der Next-Produktreihe [4] verwenden, die Echtzeitschutz, Bedrohungstransparenz, Untersuchungs- und Reaktionsmöglichkeiten von EDR und XDR für Unternehmen jeder Größe und Branche bieten. Je nach aktuellen Bedürfnissen und verfügbaren Ressourcen kann das relevanteste Produktpaket gewählt und bei Änderungen der Cybersicherheitsanforderungen problemlos auf ein anderes migriert werden.

Die Produkte von Kaspersky erkennen FunkSec als HEUR:Trojan-Ransom.Win64.Generic.

[1] https://www.kaspersky.com/anti-ransomware-tool

[2] https://go.kaspersky.com/expert-de

[3] https://www.kaspersky.de/enterprise-security/threat-intelligence

[4] https://www.kaspersky.de/next

2153 Artikel zu „Ransomware“

Trends 2025 | News | Trends 2024 | Trends Security | IT-Security | Whitepaper

Veränderte Angriffsmuster: Mehr Malware, aber weniger Ransomware in Deutschland

Die Bedrohungslage durch Cyberangriffe in Deutschland hat sich 2024 strukturell verändert. Wie aktuelle Zahlen von Acronis zeigen, war Malware im vergangenen Jahr die dominierende Bedrohung: Durchschnittlich 23,7 Prozent der Acronis-Nutzer in Deutschland waren monatlich betroffen – fast doppelt so viele wie noch 2023 mit 12 Prozent. Dagegen verzeichneten Angriffe mittels Ransomware im Januar 2024 im Vergleich zu…

Trends 2025 | News | Trends Security | IT-Security

Ransomware-Spitze: Anstieg gegenüber Februar 2024 um 126 Prozent

Opportunistische Auswahl der Opfer manuell durchgeführter Angriffe. Der vergangene Februar 2025 war laut Experten der Bitdefender Labs ein Rekordmonat. Für Ihre Analyse im Rahmen des monatlichen Bitdefender Threat Debriefs werteten die Bitdefender-Experten, die von über 70 Ransomware-Banden betriebenen Internet-Seiten zu Dateneinbrüchen im Dark Web – Dedicated Leak-Sites (DLS) – und Informationen aus öffentlich verfügbaren…

News | Trends 2024 | Trends Security | IT-Security

Ransomware-Bedrohungen vervierfachen sich in einem Jahr voller komplexer Cyberbedrohungen

Die jährliche Auswertung zu XDR-Erkennungs- und Vorfalldaten von Barracuda Networks zeigt: Ransomware-Bedrohungen haben sich im Jahr 2024 vervierfacht [1]. Der Anstieg ist wahrscheinlich auf zahlreiche Ransomware-as-a-Service (RaaS)-Aktivitäten zurückzuführen. E-Mail-Bedrohungen, die es bis in die E-Mail-Posteingänge der Nutzer schafften, waren auf Platz fünf der am häufigsten erkannten Bedrohungen. Das verdeutlicht das wachsende Risiko ausgefeilter und ausweichender…

News | Trends Security | Trends Infrastruktur | Industrie 4.0 | IT-Security

Zwei Drittel der Schwachstellen von OT-Geräten werden von Ransomware-Gruppen ausgenutzt

Neuer Report zeigt Bedrohungen durch Ransomware und unsichere Verbindungen in Produktion, Transport und Logistik sowie natürliche Ressourcen. Mehr als jedes zehnte OT-Gerät in den Bereichen Produktion, Transport und Logistik sowie natürliche Ressourcen verfügt über bekannte ausgenutzte Schwachstellen (Known Exploited Vulnerability, KEV). Zu diesem Ergebnis kommt der neue Report »State of CPS Security 2025« von…

News | IT-Security | Services | Tipps

Ransomware mit mehreren Security-Layern bezwingen

In der IT-Sicherheit dreht sich vieles seit Jahren scheinbar nur um Ransomware. Entgegen der Annahme, dass sich die Situation langsam entschärft, da Unternehmen das Problem ernst nehmen und entsprechende Maßnahmen ergreifen, sprechen die bloßen Zahlen dagegen: Die Gefahr wächst stetig und es wird immer schwieriger, sich gegen Angriffe von Cyberkriminellen zu schützen. Denn die sind…

News | Trends 2024 | Trends Security | IT-Security

Ransomware-Studie 2024: Angriffe auf die Lieferkette stellen ernste Bedrohung dar

Obwohl Unternehmen ihre Sicherheitsmaßnahmen kontinuierlich verbessern, ist fast jeder Fünfte der Befragten immer noch von Ransomware-Angriffen auf die Lieferkette betroffen. OpenText veröffentlichte zum dritten Mal in Folge die Ergebnisse seiner jährlichen Global-Ransomware-Umfrage [1]. Neben des aktuellen Standes hinsichtlich Ransomware-Angriffen geben die Ergebnisse Einblick in weitere Themen wie Lösegeldzahlungen, Auswirkungen von Angriffen auf Softwarelieferketten…

News | IT-Security | Strategien | Tipps

Ransomware in Echtzeit erkennen minimiert RTO und RPO

Frühwarnsystem: Real-Time-Detection schließt die Erkennungslücke beim Kampf gegen Ransomware. Ransomware-Angriffe erfolgen schnell: Im Durchschnitt verschlüsseln Angreifer einen Datensatz innerhalb von nur einer Stunde. Im Gegensatz zu den agilen Ransomware-Angreifern sind Unternehmen eher träge. Sie brauchen in der Regel eine ganze Woche, um platzierte Ransomware überhaupt erst zu entdecken. Demzufolge sind Lösungen gewünscht, die bei…

News | IT-Security | Lösungen

WORM als einfachste und wirkungsvollste Antwort auf die Ransomware-Gefahr für Backups

Ransomware ist eine Bedrohung, mit der jedes Unternehmen und jede öffentliche Einrichtung rechnen muss. Ausgeklügelte Security-Maßnahmen und -Lösungen unter Einbindung von künstlicher Intelligenz bieten ein hohes Schutzniveau, können allergings kaum garantieren, dass jede neue Angriffsvariante zuverlässig erkannt und abgewehrt wird. Erschwerend kommt hinzu, dass viele Unternehmen aufgrund von Budget- und Fachkräftemangel nicht den maximal möglichen…

News | Blockchain | IT-Security | Strategien | Tipps

Ransomware – eine unendliche Geschichte

In der langen Geschichte der Computerkriminalität haben sich Akteure, Ziele und Taktiken stark verändert. Zu Beginn waren Computer noch isolierte Systeme, die hauptsächlich in akademischen Umgebungen für Nischenanwendungen eingesetzt wurden. Die ersten »Angriffe« kann man wohl eher als etwas aus dem Ruder gelaufene »Basteleien« ansehen, weniger als gezielt böswillige Aktivitäten. Viele Sicherheitsexperten beklagen, dass man…

News | IT-Security | Rechenzentrum | Strategien | Tipps

Ransomware: Mehr Transparenz und Kontrolle schaffen

800 verschobene Operationen, geschlossene Rathäuser, ausgefallene Video-Dienste – all dies sind direkte Folgen der jüngsten Ransomware-Attacken aus den vergangenen 15 Tagen. Die Ransomware-Pandemie wütet ungebremst und die Politik diskutiert strengere Regeln. In UK wird diskutiert, ob Firmen gezwungen werden sollten, Attacken und Ransom-Zahlungen zu melden. Die EU hat mit NIS2 und DORA bereits strenge Meldepflichten…

News | IT-Security | Kommentar

Lockbit: Kurzfristiger Erfolg im Kampf gegen Ransomware – Beunruhigend schnelles Comeback

Als im Februar dieses Jahres die Meldung über die erfolgreiche Zerschlagung der Lockbit-Ransomware-Gruppe um die Welt ging, schien es, als wäre den internationalen Ermittlungsbehörden ein entscheidender Schlag gegen die Cyberkriminalität gelungen. Doch gerade einmal eine Woche später, Anfang März, meldete sich die gefährliche Hackergruppe auch schon wieder zurück: In einem Statement gab sie eigene Fehler…

News | IT-Security | Ausgabe 1-2-2024 | Security Spezial 1-2-2024

Ransomware Reinfection: Wie sich Unternehmen bestmöglich schützen – Die Bedrohung aus dem Off

Cyberkriminellen steht heute eine breite Auswahl an Angriffsmethoden zur Verfügung. Eine davon, Ransomware, hat im vergangenen Jahr einen beispiellosen Aufschwung erlebt. Allein von Juli 2022 bis Juni 2023 konnte Malwarebytes in Deutschland 124 Ransomware-Angriffe auf Unternehmen verzeichnen. Und selbst Unternehmen, die sich bereits bestmöglich vor solchen Angriffen schützen, unterschätzen oftmals noch einen damit verbundenen, nicht weniger gefährlichen Aspekt: Ransomware Reinfection.

News | Trends 2024 | IT-Security | Services | Whitepaper

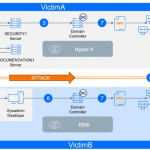

CACTUS-Mehrphasen-Attacken belegen die Komplexität aktueller Ransomware

Synchronisierter Doppelangriff auf Unternehmen und weiteres Mitglied der Unternehmensgruppe. Ausbeute von Proof of Concepts innerhalb von 24 Stunden. Cyberkriminelle werden in 2024 verstärkt mit opportunistischer Ransomware und koordinierten Manövern Unternehmen attackieren: Einen Hinweis für die Gültigkeit dieses Trends liefert die in einer aktuellen forensischen Analyse von den Bitdefender Labs untersuchte Attacke auf zwei Unternehmen…

News | Trends 2024 | Trends Security | IT-Security | Trends 2023 | Whitepaper

Ransomware: Dreiviertel der Unternehmen zahlen

Mittelständische Unternehmen werden zum bevorzugten Ziel, die Cloud wird zum anfälligsten Angriffsvektor. Delinea zeigt in seinem jährlichen State of Ransomware-Report auf, dass Ransomware-Angriffe wieder zunehmen und einen Strategiewechsel der Cyberkriminellen erkennen lassen [1]. Die bekannte Taktik, ein Unternehmen lahmzulegen und als Geisel zu nehmen, wurde durch neue Strategien ersetzt, bei denen private und sensible…

News | Trends 2024 | Trends Security | IT-Security

Auf der Suche nach dem einen (ungeschützten) Gerät: Remote Ransomware-Angriffe

Erfolgreiche Ransomware-Gruppierungen wechseln immer häufiger auf Remote-Verschlüsselung, laut Sophos‘ neuestem CryptoGuard-Report. Das Problem: traditioneller Anti-Ransomware-Schutz »sieht« das Unheil nicht kommen und greift ins Leere. Sophos hat seinen neuen Report »CryptoGuard: An Asymmetric Approach to the Ransomware Battle« mit den Auswertungen seiner CryptoGuard-Abwehrtechnologie veröffentlicht [1]. Die erfolgreichsten und aktivsten Ransomware-Gruppierungen wie Akira, ALPHV/ BlackCat, LockBit,…

News | Trends Security | IT-Security | Tipps

Crimeware-Report: Neue Banking-Malware, Stealer und Ransomware entdeckt

Kaspersky hat drei neue finanziell-motivierte Bedrohungen identifiziert, die Daten und Geld stehlen [1]. Es handelt sich um den Multi-Purpose-Stealer Lumar, die Ransomware Rhysida und den GoPIX-Stealer, spezialisiert auf das Instant-Payment-System der brasilianischen Zentralbank. Der aktuelle Crimeware Report untersucht drei neue Schadprogramme, die darauf abzielen, Daten und Geld zu stehlen. Lumar ermöglicht Aufzeichnen von Telegram-Sessions…

News | Trends Security | IT-Security | Trends 2023

Ransomware: Kleine und Mittlere Unternehmen stehen vermehrt im Fokus von Cyber-Erpressern

Trend Micro hat eine neue Analyse veröffentlicht, aus der hervorgeht, dass sich ein Großteil aller Ransomware-Angriffe in letzter Zeit auf drei große Bedrohungsakteure Lockbit, BlackCat und Clop zurückführen lässt. Der Bericht weist auch darauf hin, dass die Anzahl der neuen Opfer seit dem zweiten Halbjahr 2022 um 47 Prozent gestiegen ist. Die Untersuchung zeigt,…

News | IT-Security | Strategien | Tipps

Sechs Maßnahmen für wirksamen Schutz vor Ransomware

Laut Cybersecurity Ventures wird Ransomware bis 2031 voraussichtlich Verluste in Höhe von über 260 Milliarden Euro verursachen – eine Prognose, die angesichts jüngster Statistiken nicht unrealistisch erscheint. In der ersten Hälfte des Jahres 2023 enthüllte der 2023 Mid-Year Report von Check Point Research alarmierende Zahlen: 48 Ransomware-Gruppen haben weltweit mehr als 2.200 Opfer erfolgreich angegriffen…

News | IT-Security | Produktmeldung | Veranstaltungen

VeeamON Resiliency Summit zeigt, wie Unternehmen Ransomware bekämpfen, eindämmen und besiegen können

Die Anmeldung für die kostenlose Online-Veranstaltung ist eröffnet: Es werden die neuesten Entwicklungen zum Schutz von Unternehmensdaten vor Cyber-Bedrohungen und neue Sicherheits-Updates für die Veeam Data Platform vorgestellt. Außerdem geboten sind Deep-Dive-Demos zu den neuen Veeam Backup & Replication V12.1 Updates sowie interessante Breakout-Sessions mit Branchenexperten, Partnern und Kunden. Veeam Software, Anbieter von Lösungen…

News | IT-Security

Ransomware als größte Herausforderung der IT-Sicherheit

»manage it« im Gespräch mit Kevin Schwarz, Head of Field CTO bei Zscaler auf der Zenith Live in Berlin vom 28. bis 29. Juni 2023. Sie haben auf der Veranstaltung den Ransomware-Report vorgestellt, welche Ergebnisse haben Sie erstaunt und mit welchen Ergebnissen haben Sie gerechnet? Was mich erstaunt hat, waren die Steigerungsraten von fast…