foto freepik

Neuer Report zeigt Bedrohungen durch Ransomware und unsichere Verbindungen in Produktion, Transport und Logistik sowie natürliche Ressourcen.

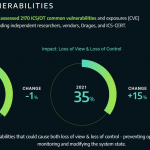

Mehr als jedes zehnte OT-Gerät in den Bereichen Produktion, Transport und Logistik sowie natürliche Ressourcen verfügt über bekannte ausgenutzte Schwachstellen (Known Exploited Vulnerability, KEV). Zu diesem Ergebnis kommt der neue Report »State of CPS Security 2025« von Claroty, Spezialist für die Sicherheit von cyber-physischen Systemen (CPS), für den knapp eine Million OT-Geräte analysiert wurde. Die Sicherheitsforscher entdeckten dabei über 110.000 KEVs, von denen mehr als zwei Drittel (68 %) von Ransomware-Gruppen ausgenutzt werden.

Sicherheitsverantwortliche stehen vor großen Herausforderungen bei der Priorisierung von Schwachstellen. Sie müssen hierfür die Zusammenhänge zwischen Schwachstellen und Angriffsvektoren wie Ransomware oder unsicherem Fernzugriff erkennen, um die Risiken proaktiv und effizient zu minimieren. Dies gilt umso mehr, da die Aktivitäten von staatlich unterstützten Angreifern immer weiter zunehmen. Deshalb zeigt der Report auch die Bedrohungen auf, denen kritische Sektoren durch OT-Anlagen ausgesetzt sind, die mit bösartigen Domänen kommunizieren, einschließlich solcher aus China, Russland und dem Iran.

Die wichtigsten Ergebnisse:

- Bei den 940.000 analysierten Geräten wurden 110.000 KEVs identifiziert. 12 Prozent der Geräte sind also über Schwachstellen angreifbar. Hiervon ist fast jedes zweite (40 %) zudem unsicher mit dem Internet verbunden.

- 12 Prozent der untersuchten Unternehmen verfügen über OT-Assets, die mit bösartigen Domains kommunizieren. Dies zeigt, dass es sich um eine reale Bedrohung handelt.

- In der Produktion finden sich prozentual die meisten Schwachstellen (13 %), gefolgt von natürlichen Ressourcen (7 %) sowie Transport und Logistik (2 %).

»OT-Infrastrukturen sind aufgrund ihrer Art grundsätzlich schwierig zu schützen«, erklärt Thorsten Eckert, Regional Vice President Sales Central von Claroty. »Angreifer können Schwachstellen ausnützen und damit nicht nur Technik, sondern auch die Umwelt und Menschenleben gefährden. Durch die zunehmende Vernetzung infolge der digitalen Transformation werden die Herausforderungen noch weiter steigen. Deshalb müssen Sicherheitsverantwortliche umdenken: weg von einem klassischen Schwachstellen-Management hin zu einem modernen Exposure Management. Nur damit sind sie in der Lage, die wachsende Anzahl von Schwachstellen in ihren Infrastrukturen zu priorisieren und gezielt zu adressieren.«

Der komplette Report »State of CPS Security 2025« mit den vollständigen Ergebnissen, einer detaillierten Analyse und gezielten Empfehlungen kann hier heruntergeladen werden. https://claroty.com/resources/reports/state-of-cps-security-ot-exposures-2025

2167 Artikel zu „OT Schwachstellen“

News | Trends Security | IT-Security | Whitepaper

Schweizer Cyberspace: über 2,5 Millionen potenzielle Schwachstellen, welche Kriminelle ausnutzen könnten

Im Schweizer Cyberspace, also aller ans öffentliche Internet angeschlossener IT-Infrastrukturen, lauern über 2,5 Millionen potenzielle Schwachstellen. Davon werden über eine Million als kritisch oder hoch bewertet. Der von Dreamlab Technologies CEO Nicolas Mayencourt und Professor Marc K. Peter präsentierte Bericht an den Swiss Cyber Security Days 2024 in Bern zeigt auf, was eine Nation…

News | Trends Security | Industrie 4.0 | IT-Security | Trends 2022

ICS/OT Cybersecurity: Neue Akteure, bekannte Schwachstellen

Vor einigen Wochen präsentierte der amerikanische OT-Security-Spezialist Dragos die neueste Ausgabe seines »ICS/OT Cybersecurity Year in Review«-Reports – mit vielen spannenden Einblicken in die Cyber-Bedrohungslage in der Industrie. Kai Thomsen, Director of Global Incident Response Services bei Dragos, fasst die wichtigsten Erkenntnisse zusammen. Vor Kurzem ist die aktuelle, inzwischen sechste Auflage des jährlichen Dragos-Reports…

News | IT-Security | Ausgabe 9-10-2021 | Security Spezial 9-10-2021

Sicherheit von Webanwendungen auf dem Prüfstand – So nehmen Bots gezielt Schwachstellen in der Geschäftslogik ins Visier

News | Favoriten der Redaktion | Industrie 4.0 | Infrastruktur | IT-Security

Warum ist OT Cyber Threat Intelligence anders?

Cyber Threat Intelligence (CTI) beschreibt das Sammeln, Verarbeiten, Analysieren, Verbreiten und Integrieren von Informationen über aktive oder aufkommende Cyberbedrohungen. Der wesentliche Zweck von CTI besteht darin, bösartige Cyberaktivitäten und Cybergegner aufzudecken und dieses Wissen den Entscheidungsträgern im Unternehmen zur Verfügung zu stellen. Cyberbedrohungsdaten aus dem OT-Bereich der (Operational Technology) sind auf die besonderen Herausforderungen und…

News | Trends 2024 | Trends Mobile | Digitalisierung | E-Commerce | Kommunikation | Künstliche Intelligenz | Services

Apps-Umsätze stiegen 2024 deutlich – KI-Chatbots waren besonders gefragt

Jährliche Verbraucherausgaben für mobile Apps erreichen weltweit 150 Milliarden US-Dollar – Deutschland unter den Top 5. Die Anwendungsdauer von KI-Apps steigt um 300 Prozent. Das Marktforschungsunternehmen Sensor Tower, spezialisiert auf Daten zur digitalen Wirtschaft und App-Nutzung, hat seinen jährlichen »State of Mobile Report« für 2025 veröffentlicht [1]. Der Bericht zeigt, dass die Verbraucherausgaben…

News | Trends 2025 | Trends Security | Effizienz | Industrie 4.0 | IT-Security

IoT und OT: Was 2025 für die Sicherheit von cyber-physischen Systemen bringt

NIS2, Effizienzgewinne durch Security und die Cloud-Verbreitung in der Industrie. Und wieder liegt ein herausforderndes Jahr hinter uns. Die geopolitische Lage insbesondere in der Ukraine und im Nahen Osten ist weiterhin angespannt, während die innenpolitische Situation in den zwei stärksten Volkswirtschaften Europas derzeit ungewiss erscheint. All dies hat auch Auswirkungen auf die Cybersecurity. Schon…

News | IT-Security | Tipps

Drei Maßnahmen gegen die drei größten Schwachstellen bei Cyberangriffen

Da Cyberangriffe in einem bisher nie dagewesenen Tempo und Ausmaß erfolgen, gewinnen die grundlegenden Prinzipien der Cybersicherheit zunehmend an Bedeutung. Unit 42 hat weltweit Hunderte Vorfälle analysiert, um Schwachstellen zu identifizieren. Diese machten Angriffe im Jahr 2023 gefährlicher und schädlicher, als nötig gewesen wäre. Mit einer klaren Fokussierung auf die Grundlagen können Unternehmen ihre Sicherheitslage…

News | IT-Security | Lösungen

Sicherheitslücken in Apotheken: Der Mensch als größtes Risiko

Apotheken sehen sich immer häufiger Cyberangriffen ausgesetzt, wobei menschliche Fehler häufig als Hauptursache für die Sicherheitslücken verantwortlich sind. Eine neue Studie zeigt, dass unachtsame Routinen im Umgang mit sensiblen Patientendaten sowie unzureichende Sicherheitsvorkehrungen das Risiko für Angriffe deutlich erhöhen [1]. Besonders während hektischer Arbeitsphasen, wie der Medikamentenabgabe, wird die Sicherheit oft vernachlässigt. Experten warnen, dass…

News | Trends Security | Industrie 4.0 | Infrastruktur | IT-Security

Cybersicherheit : OT-Systeme als Einfallstor für Cyberangriffe

Betriebe unternehmen viele Anstrengungen für die OT-Sicherheit, die meisten setzen zudem auf die Unterstützung externer Fachleute. Die Mehrheit glaubt, dass OT-Systeme auch in Zukunft beliebte Ziele für Cyberangriffe sein werden, insbesondere im Bereich der Kritischen Infrastrukturen. Maschinen, Anlagen und Systeme arbeiten zunehmend vernetzt, der Entwicklungsprozess ist dabei höchst dynamisch. Industry 4.0 und »Intelligente Fabriken«…

News | Trends 2025 | Business

Trotz Krisen: Die Deutschen bleiben zuversichtlich

Jährliche Umfrage zu den Erwartungen der Deutschen an 2025: Fast zwei Drittel der Beschäftigten gehen zuversichtlich in ihr neues Berufsjahr. Die Mehrheit der Deutschen schaut trotz der wirtschaftlich schwierigen Lage optimistisch in das neue Arbeitsjahr. Das ist das Ergebnis einer repräsentativen Umfrage, für die das HR-Marktforschungsunternehmen Trendence 6.658 Menschen befragte. Demnach geben 63,6 %…

Ausgabe 11-12-2024 | Security Spezial 11-12-2024 | News | IT-Security

5 Tipps, wie Sie Ihre Java-Umgebungen besser absichern – Kennen Sie Ihre Java-Schwachstellen?

News | IT-Security | Services | Tipps

Forschungsprojekt zum Schutz vor Schwachstellen in frei zugänglicher Software bringt zwei Tools hervor

Frei zugängliche Computerprogramme, die Nutzer herunterladen, verändern und verbreiten dürfen – das steckt hinter sogenannten »Open-Source-Softwares«. Entwickler machen davon u. a. Gebrauch, um einzelne Softwaremodule für neue Anwendungen aus einer Datenbank zu beziehen, anstatt sie selbst von Grund auf zu entwickeln. Das Problem: Bei den frei zugänglichen Inhalten treten immer wieder Schwachstellen auf, womit die…

News | IT-Security | Services | Tipps

Hohes Cyberrisiko für KMUs – aber auch Fortschritte bei Resilienz und Unterstützungsangeboten

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt erneut vor einer kritischen, jedoch nicht aussichtslosen Lage der Cybersicherheit in Deutschland: Ein massiver Anstieg an neuen Schadprogrammen, steigende Bedrohung durch Ransomware und Datenleaks, aber auch erhöhte Resilienz durch internationale Zusammenarbeit und verbesserte Sicherheitsmaßnahmen, prägen das Bild des Lageberichts 2024 [1]. Insbesondere Ransomware-Attacken bleiben die…

News | IT-Security | Ausgabe 9-10-2024 | Security Spezial 9-10-2024

Von der Firewall zur Cyberresilienz: Wie Axians den Mittelstand auf zukünftige Bedrohungen vorbereitet – Cyber Security in IT und OT

News | Industrie 4.0 | Produktmeldung

TXOne Networks erweitert die Edge-Serie seiner OT Network Security Appliances

Die Produktreihe wird ergänzt um neue Modelle und ein umfangreiches Firmware Update. TXOne Networks, führend bei Sicherheit von Cyber-Physical Systems (CPS), gibt die Veröffentlichung der Version 2.1 seiner Edge-Serie aus der Kategorie der Networking Security Appliances, bekannt. Diese wurde entworfen, um industrielle Prozesse und Infrastrukturen zu schützen, ohne den Betrieb zu beeinträchtigen. Dieses Update erhöht…

News | IT-Security | Künstliche Intelligenz | Ausgabe 9-10-2024 | Security Spezial 9-10-2024

KI-Copiloten sorgen für maximale Sicherheit und Effizienz – Navigieren durch die Datenflut

News | Industrie 4.0 | Infrastruktur | IT-Security

Wenn Unternehmen vor lauter OT-Systemen die Cyberrisiken nicht mehr sehen

Die Sicherheit von IT-Infrastrukturen steht bei IT-Teams an erster Stelle. Was dabei oftmals zu kurz kommt ist die Operational-Technology-Umgebung (OT). Dabei sind OT-Umgebungen für Cyberkriminelle ein besonders attraktives Ziel. Die Absicherung von OT-Systemen erweist sich allerdings als nicht so einfach. Wie IT-Landschaften wachsen auch die Netzwerke in Industrieunternehmen. Es werden immer mehr Anlagen, Komponenten, Prozesse…

News | Business | Künstliche Intelligenz | Whitepaper

Neues E-Book beleuchtet Potenzial künstlicher Intelligenz im Personalbereich

Das E-Book »Smarte Personalarbeit: Wie HR von KI profitiert« vermittelt detaillierte Einsichten in die bevorstehenden Auswirkungen künstlicher Intelligenz (KI) im Personalwesen [1]. Auch bietet das E-Book strategische Empfehlungen für HR-Führungskräfte, wie sie die anstehenden Veränderungen bewältigen und für ihr Unternehmen nutzen können. Mit dem E-Book bietet Sage, Anbieter spezifischer KMU-Lösungen für Buchhaltung, Finanzen, ERP, Personalmanagement…