Illustration Absmeier foto freepik

Passwörter begleiten den Alltag von Verbraucherinnen und Verbrauchern – sie sind für die Nutzung zahlreicher Onlinedienste, wie Onlineshopping, Social Media oder E-Maildienste, erforderlich. Passwortmanager stellen eine Möglichkeit zur Passwortverwaltung dar und leisten somit einen signifikanten Beitrag zur Absicherung von Onlineaccounts.

Aufgrund der Sensibilität der in Passwortmanagern gespeicherten Daten bestehen hohe Anforderungen an deren IT-Sicherheit. Zur Prüfung der Umsetzung dieser Anforderungen hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) diese Produktkategorie gemeinsam mit dem FZI Forschungszentrum Informatik in den Blick genommen und die IT-Sicherheitseigenschaften von zehn ausgewählten Passwortmanagern untersucht.

Wie bei jeder anderen Software gibt es auch bei einzelnen Passwortmanagern Verbesserungsbedarf. Drei von zehn der untersuchten Passwortmanager speicherten Passwörter in einer Weise, die Herstellern theoretisch den Zugriff ermöglicht. Dies erhöht prinzipiell die Angriffsfläche auf Seiten des Herstellers, die durch ergänzende kompensatorische Maßnahmen mitigiert werden muss. Nutzende müssen diesen zusätzlich ergriffenen Maßnahmen vertrauen. Bei cloud-basierter Speicherung der Daten im Passwortmanager sollten Verbraucherinnen und Verbraucher sich über den Ort der Speicherung und dessen Schutzniveau beim Hersteller informieren. Diese finden sich zum Beispiel auf der Website des Herstellers, in den AGBs zur Nutzung des Produktes oder in den Datenschutzhinweisen.

Doch die Defizite der Passwortmanager sind kein Grund, auf diese zu verzichten. Aus Sicht des BSI überwiegt der Nutzen bei weitem. Passwörter wiederzuverwenden oder schwache Passwörter zu nutzen kann zu erhöhten Phishing-Anfälligkeiten führen, sodass die Risiken, keine Passwortmanager zu nutzen, deutlich größer sind als die Implementierungsmängel einzelner Produkte.

Der Abschlussbericht IT-Sicherheit auf dem digitalen Verbrauchermarkt: Fokus Passwortmanager der Untersuchung enthält weitere Informationen zu sicherheitsrelevanten Eigenschaften der Produkte [1].

Passwortmanager sind ein essenzielles Sicherheitstool

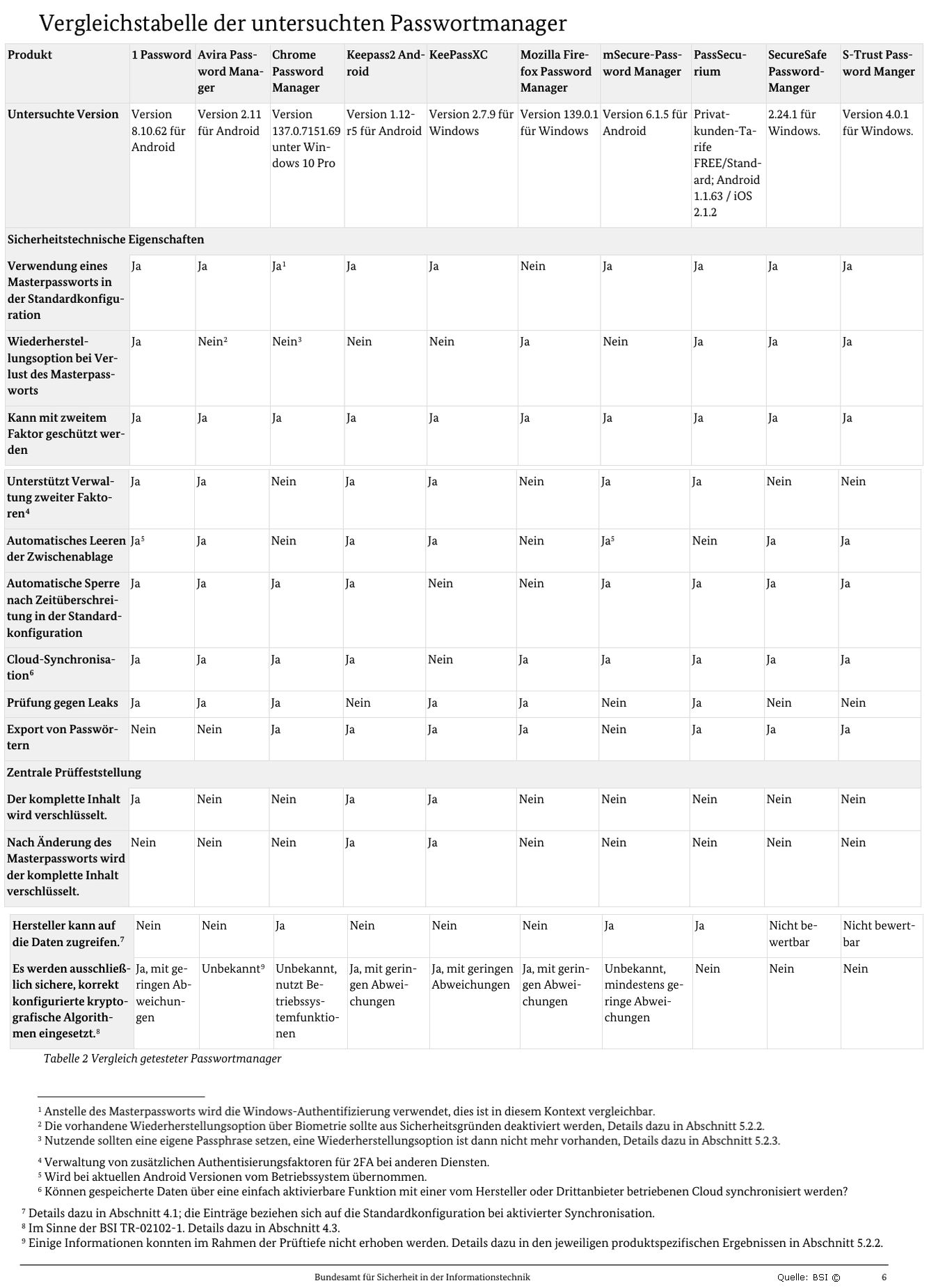

Trotz einiger Implementierungsmängel bei einzelnen Produkten bleibt die Empfehlung klar: Passwortmanager sind ein essenzielles Sicherheitstool und können für viele Verbraucherinnen und Verbraucher ein wichtiger Begleiter im digitalen Alltag sein. Die Untersuchung ermöglicht es, sich vor der Auswahl eines Passwortmanagers gründlich über die Funktionalitäten und Sicherheitsmerkmale ihrer präferierten Anwendung zu informieren. Hierfür enthält der Abschlussbericht eine tabellarische Darstellung für Verbraucherinnen und Verbraucher. Es ist zu beachten, dass regelmäßige Programmaktualisierungen seitens der Hersteller ein zusätzlicher wichtiger Schutz sind. Verbraucherinnen und Verbraucher sollten daher Updates zeitnah übernehmen. Weitere Tipps und Erläuterungen rund um das Thema Passwortmanager stehen auf der Website des BSI zur Verfügung.

Transparenz schafft Vertrauen und Sicherheit.

Im kooperativen Herstellerdialog des BSI haben mehrere Unternehmen bereits Verbesserungen eingeleitet oder zugesagt. Es ist erfreulich, dass sich nach der Untersuchung nahezu alle beteiligten Hersteller offen und fachlich fundiert über die Erkenntnisse der Untersuchung mit dem BSI austauschten. Dies trug dazu bei, identifizierte Defizite zu beheben und damit die IT-Sicherheit im Bereich der Passwortmanager voranzubringen.

Zur Unterstützung unabhängiger Prüfungen sollten Hersteller die von ihnen eingesetzten Konzepte möglichst vollständig öffentlich dokumentieren. Dies beinhaltet insbesondere die Sicherheitskonzepte, die wesentlichen Züge der Systemarchitektur, Details der eingesetzten Kryptografie sowie den Softwareentwicklungsprozess und die darin eingesetzten Schutzmechanismen. Diese Art von Transparenz ermöglicht detailliertere Überprüfungen und erhöht somit das Vertrauen von Verbraucherinnen und Verbrauchern.

Auf Basis der Untersuchungserkenntnisse empfiehlt das BSI den Herstellern stets etablierte kryptographische Konzepte und Algorithmen einzusetzen. Die BSI TR-02102-1 bietet eine passgenaue Übersicht über empfohlene kryptographische Mechanismen, Schlüssellängen und Betriebsmodi.

Das BSI unterstreicht die Schlussfolgerungen für die Branche: Sicherheitskonzepte und Audit-Berichte öffentlich dokumentieren, den Herstellerzugriff technisch ausschließen, etablierte Kryptographie nutzen und alle Daten, einschließlich Metadaten, vollständig verschlüsseln.

Die Nutzung eines Passwortmanagers hat für Verbraucherinnen und Verbraucher auch datenschutzrechtliche Relevanz. Im Rahmen einer Kooperation hat die Verbraucherzentrale Nordrhein-Westfalen (VZ NRW) die vom BSI ausgewählten Passwortmanager einer datenschutzrechtlichen Prüfung unterzogen. Hierfür hat die VZ NRW sowohl die Datenschutzhinweise als auch die für den Registrierungsprozess erhobenen Daten begutachtet. Die Ergebnisse der Untersuchungen durch das BSI und der VZ NRW sind in der Veröffentlichung »Passwortmanager im Test: IT-Sicherheit und Datenschutz im Fokus« zusammengefasst.

[1] https://www.bsi.bund.de/SharedDocs/Downloads/DE/BSI/Publikationen/DVS-Berichte/passwortmanager.pdf?__blob=publicationFile

144 Artikel zu „Passwortmanager“

News | IT-Security | Advertorial | Ausgabe 9-10-2021 | Security Spezial 9-10-2021

So kauft IT den richtigen Passwortmanager: Hybride Arbeitswelt – aber sicher

Trends 2025 | News | Trends Security | Trends Services | E-Commerce | Favoriten der Redaktion | IT-Security | Tipps

Phishing boomt (nicht nur) im Weihnachtsgeschäft

Gefälschte und mit Schadsoftware verseuchte E-Mails, SMS oder QR-Codes: Sicherheitstipps für Online-Shopping vor Weihnachten. In der Vorweihnachtszeit boomt der Onlinehandel, angeheizt durch Rabattwochen rund um »Black Friday« und »Cyber Monday«. Doch wo Verbraucherinnen und Verbraucher nach Schnäppchen suchen, lauern häufig auch Betrüger. Phishing zählt dabei laut dem aktuellen »Bundeslagebild Cybercrime« des Bundeskriminalamts (BKA) zu den…

News | IT-Security | Kommunikation | Ausgabe 7-8-2025 | Security Spezial 7-8-2025

Versteckte Risiken – Mitarbeiter als Cybersicherheitsrisiko

Cyberangriffe werden immer raffinierter, insbesondere durch neue Technologien und die Notwendigkeit ständig verbunden zu sein. Daher ist es für Unternehmen entscheidend, ihre Mitarbeiter so zu schulen, dass sie diese komplexen Angriffe effektiv erkennen und darauf reagieren können. Amit Kapoor, Vizepräsident und Head of Continental Europe bei Tata Communications, spricht darüber, wie Mitarbeiter sowohl Schwachstelle als auch erste Verteidigungslinie bei Cybersicherheitsvorfällen sein können.

News | Favoriten der Redaktion | IT-Security | Kommentar | Kommunikation | Tipps

Metas Achselzucken, Ihr Risiko: Wie Facebooks Datenlecks in Silicon Valley zur neuen Normalität wurden

Es begann, wie diese Geschichten es oft tun, nicht mit einem Knall, sondern mit einem Prahlen. Vor fast zwei Monaten behauptete ein Hacker in einem dunklen Forum, 1,2 Milliarden Facebook-Nutzerdaten abgesaugt zu haben – Namen, E-Mail-Adressen, Telefonnummern, Geburtstage, Standorte, die digitalen Brotkrumen echter Leben. Das Forschungsteam von Cybernews machte sich daran, die Behauptung zu überprüfen.…

News | IT-Security | Tipps

11 einfache Möglichkeiten, persönliche Daten aus dem Internet zu entfernen

In einer Welt, in der unsere Daten täglich gesammelt, geteilt und verkauft werden, ist die Gefahr des Datenmissbrauchs allgegenwärtig. Cyberkriminelle, Datenhändler und sogar harmlose Webseiten sammeln persönliche Informationen, die zu Identitätsdiebstahl und Betrug führen können. Panda Security hat einen praktischen Leitfaden mit 11 einfachen, aber wirksamen Maßnahmen veröffentlicht, um Ihre persönlichen Daten aus dem…

Trends 2025 | News | Trends Security | IT-Security

FTP-Angriffe: Diese Passwörter setzen Hacker am häufigsten ein

Specops Software zeigt in seiner neuen Analyse auf, mit welchen Passwörtern Cyberkriminelle derzeit am häufigsten versuchen, über FTP-Port 21 in Unternehmensnetzwerke einzudringen. Die Analyse von Specops Software, einem Unternehmen von Outpost24 und führenden Anbieter von Lösungen für Passwortmanagement und Benutzerauthentifizierung, basiert auf realen Angriffsdaten der letzten 30 Tage. Die Daten wurden über ein globales Netzwerk…

IT-Security | Tipps

Specops-Analyse: die häufigsten Passwörter bei Angriffen auf RDP-Ports

Die neue Analyse von Specops zur Nutzung von kompromittierten Passwörtern für Angriffe auf RDP-Ports zeigt einmal mehr: Cyberangriffe sind oft keine Hightech-Operationen, sondern schlicht Fleißarbeit automatisierter Systeme. Es braucht keine ausgeklügelte Hacking-Strategie, wenn nach wie vor Zugangsdaten wie ‚admin‘, ‚123456‘ oder ‚user‘ bei öffentlich erreichbaren Remote-Desktop-Ports erfolgreich sind. Für Angreifer bedeutet das: Sie müssen nicht…

News | IT-Security | Tipps

Was tun, wenn die Apple-ID gehackt wurde?

Bei diesen fünf Alarmsignalen ist Handeln angesagt. Eine Apple-ID ist für jeden Hacker besonders wertvoll, weil sich mit ihr eine Vielfalt an cyberkriminellen Handlungen einleiten lässt. Umso wichtiger ist es, diese zu schützen und darauf zu achten, ob es eventuell Anzeichen für einen Hackerangriff gibt. Auf fünf Alarmzeichen sollte geachtet werden. Keeper Security gibt…

News | IT-Security | Services | Strategien | Tipps | Whitepaper

Sicher durch die digitale Welt: Cyberrisiken für KMU minimieren

Effektiver Schutz vor Angriffen und Datenverlust Die Digitalisierung hat kleine und mittlere Unternehmen (KMU) weltweit in die Lage versetzt, effizienter und flexibler zu arbeiten. Doch diese Vorteile kommen nicht ohne Risiken: Cyberangriffe sind zu einer der größten Bedrohungen für KMU geworden. Die Angreifer nutzen Schwachstellen in IT-Systemen, fehlende Sicherheitsmaßnahmen und das geringe Bewusstsein vieler Unternehmen…

News | Trends 2024 | Trends Security | IT-Security

135 Millionen kompromittierte Konten – ein dramatischer Anstieg im Vergleich zu 2023

Im Jahr 2024 wurden in Deutschland durchschnittlich vier Nutzerkonten von Onlinediensten pro Sekunde kompromittiert. Der aktuelle jährliche Bericht zu Datenlecks von Surfshark zeigt, dass Deutschland im Jahr 2024 mit 135 Millionen kompromittierten Konten das weltweit fünfthäufigste betroffene Land war [1]. Global wurden insgesamt 5,6 Milliarden Konten kompromittiert, wobei China mit 17 Prozent aller Datenpannen…

News | Trends Services | IT-Security | Kommunikation | Tipps

Risiken beim Online-Dating: Die echte Liebe inmitten von Scams finden

62 % der deutschen aktuellen Nutzer von Dating-Apps begegnen mindestens wöchentlich verdächtigen Profilen oder Nachrichten. Online-Dating erfreut sich in Deutschland großer Beliebtheit – es wird kräftig geswiped, geliked und Nachrichten ausgetauscht in der Hoffnung, die große Liebe zu finden. Gemessen an den Downloadzahlen, war Bumble im Dezember 2024 die beliebteste deutsche Dating-App mit rund 110.000…

Trends 2025 | News | Digitalisierung | Trends Services | Services

Online-Dating: Die meisten würden lieber offline jemanden kennenlernen

28 Prozent der Nutzerinnen und Nutzer von Online-Dating wissen nicht, wie sie jemanden außerhalb des Internets kennenlernen können. Jeder und jede Fünfte nutzt KI für den Chat. 6 von 10 suchen online nach der großen Liebe. Etwa ein Drittel lebt dank Online-Dating derzeit in einer Beziehung. Das große Liebesglück oder doch nur ein flüchtiger…

News | Trends Security | IT-Security | Tipps

Passwortwechseln war gestern

Wie Verbraucherinnen und Verbraucher ihre Benutzerkonten absichern können. Am 1. Februar war der Ändere-dein-Passwort-Tag. Die Idee: Für den Fall, dass ein Passwort unbemerkt in einem Datenleck enthalten war, sollen Verbraucherinnen und Verbraucher ihre Passwörter vorsorglich ändern. Tatsächlich ist dieser Ratschlag jedoch überholt. Regelmäßige, anlassunabhängige Passwortwechsel führen erfahrungsgemäß dazu, dass zunehmend schwächere Passwörter genutzt werden.…

News | IT-Security | Strategien | Tipps

Passwörter, die länger als ein Jahr halten

Jeder Vierte nutzt bewusst einfache Passwörter – um sie sich merken zu können. Am 1. Februar ist der jährliche »Ändere-dein-Passwort-Tag«. Bitkom gibt 5 Tipps für sichere Passwörter. Ob »geheim«, »123456« oder Name und Geburtstag des Kindes – beim Umgang mit Passwörtern sind viele immer noch nachlässig, obwohl sie es damit Cyberkriminellen leicht machen, sich…

News | Business | Services

Abwesenheits- und Urlaubsverwaltung: Tipps für Unternehmen

Mitarbeiter machen Urlaub, absolvieren Sabbaticals, werden krank, nehmen sich Elternzeit oder arbeiten von zuhause aus. All die genannten Aspekte führen dazu, dass der Angestellte nicht vor Ort zur Verfügung steht. Verfolgt der Betrieb ein effektives Abwesenheitsmanagement, werden Personalengpässe und eine Störung der Prozesse von vornherein vermieden. Das Urlaubs- und Abwesenheitsmanagement gehört dabei zu den…

News | IT-Security | Tipps

WLAN-Netze im Urlaub: Erholungsbedürftige ignorieren Risiken öffentlicher WLAN-Netze

Im Sommerurlaub gehört das Smartphone oder Tablet zum Reisegepäck wie Sonnencreme und Badekleidung. Eine repräsentative Umfrage von der G DATA CyberDefense AG zeigt, dass 92 Prozent der Urlauber ihre Mobilgeräte mit in die Ferien nehmen und 80 Prozent regelmäßig öffentliche WLAN-Netze nutzen [1]. Doch genau hier lauern erhebliche Sicherheitsrisiken wie das Mitlesen des Datenverkehrs durch…

News | Trends 2024 | Trends Security | IT-Security | New Work

Aktuelle Studie zu hybriden Arbeiten zeigt 2 Haupttrends

Finanz- und Beschaffungsabteilungen prüfen sorgfältig jede Ausgabe. CIOs müssen daher die möglichen Auswirkungen auf die Unternehmens-IT in einer hybriden Arbeitsumgebung umfassend verstehen. Angesichts der vielen verschiedenen Applikationen und Plattformen, die Unternehmen zur Schaffung digitaler Arbeitsplätze einsetzen, rechnen viele Beschäftigte damit, dass es irgendwann zu technischen Problemen kommt. Das Hauptproblem ist dabei jedoch nicht, dass technische…

News | IT-Security | Tipps

Best Practices zur Vermeidung von Phishing-Angriffen beim Onlineshopping

Nach einem anstrengenden Tag freuen Sie sich auf einen entspannten Abend mit Ihrer Lieblingsserie. Doch in Ihrem E-Mail-Ordner finden Sie eine unerfreuliche Nachricht. »Ihr Konto wurde gesperrt aufgrund ausstehender Zahlungen. Bitte klicken Sie hier, um Ihr Konto zu reaktivieren.« Ohne zu zögern, klicken Sie auf den Link, schließlich möchten Sie auf keinen Fall verpassen, wie…

News | Trends 2024 | Business | Trends Security | IT-Security

Erhebliche Kommunikationslücken zwischen CISO und Top-Management

Fehlende Kommunikation als Risikofaktor: In Führungsetagen geht mehr als jeder dritte Befragte davon aus, dass Cybersicherheits-Verantwortliche ihr Top-Management über potenzielle Schwachstellen nur zögerlich informieren. Zwischen Top-Management und Cybersicherheits-Verantwortlichen in Unternehmen klafft eine potenziell riskante Kommunikationslücke – trotz breiter Einigkeit über die steigende Bedeutung von Cybersicherheit. Das zeigt die Studie »CISO Redefined – Navigating C-Suite…

News | Trends 2024 | Trends Security | IT-Security

Glücksspielseiten, Erwachseneninhalte und gefährliche Webseiten werden am häufigsten blockiert

Experten für Cybersicherheit sagen, dass das Blockieren bestimmter Webseiten das Risiko von Cyberattacken senkt und Ablenkungen beseitigt. Bis zu 72 % der Arbeitgeber blockieren deshalb Malware-Webseiten und Erwachseneninhalte. Phishing-Webseiten werden von 70 % der Arbeitgeber gesperrt, Glücksspielseiten von 43 %. IT-Manager in Europa sperren im Durchschnitt acht Webseiten-Kategorien für ihre Angestellten. Laut der Daten,…