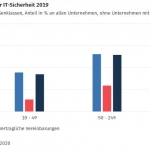

Auch während der Covid-19-Pandemie hat IT-Security wachsende Relevanz. Cybersicherheit hat auch 2020 für Unternehmen eine hohe Priorität hinsichtlich der Entscheidung für entsprechende Investitionen, wie eine aktuelle Kaspersky-Umfrage unter Entscheidungsträgern zeigt [1]. Ihr Anteil an den IT-Ausgaben ist bei KMUs von 23 Prozent im vergangenen Jahr auf 26 Prozent 2020 und bei großen Unternehmen im gleichen…