Ransomware-Attacken bedrohen unter anderem durch Verschlüsselung den Zugriff von Informationen, Systemen und Unternehmensabläufen. Gerade bei einem solchen Angriff auf deren Verfügbarkeit schützen Backup und IT-Sicherheit nur in der Kombination.

Ransomware scheint die Bedrohung »der Stunde« zu sein. Nicht nur die Schlagzeilen deuten darauf hin. Auch Entscheider sehen die Gefahr: Laut einer Arcserve-Umfrage rechnen 80 % der befragten Unternehmen in den nächsten zwölf Monaten mit einem Ransomware-Angriff. Zahlen von Anti-Malware-Software-Anbietern wie Malwarebytes belegen ebenfalls das Risiko: Die Gesamtzahl an Ransomware-Erkennungen in Unternehmen sei zum zweiten Quartal 2019 um 363 Prozent gegenüber dem Vorjahreszeitraum gestiegen. In Deutschland sei von 2018 bis 2019 die Anzahl an Bedrohungen für große bis hin zu kleinen Unternehmen um 235 Prozent gewachsen. Ransomware habe dabei eine wesentliche Rolle gespielt. Kommunen, Bildungseinrichtungen und Gesundheitsorganisationen seien Hauptziele gewesen – wahrscheinlich aufgrund veralteter Infrastrukturen und geringer IT-Budgets.

Selbst Experten, die den Anstieg von Malware eher konservativ einschätzen, geben zu, dass Malware direkter und effektiver gerade Sicherungen angreift. Laut den Angaben der Anti-Malware-Experten von Sophos zielen 34 % aller Angriffe mittlerweile nicht mehr auf Endpunkte, sondern auf Server. NextCry greift gezielt an. Ransomware-Entwickler haben für Datensicherung gern verwendete Linux-Server im Visier oder überschreiben zielbewusst Dateien, die eine Wiederherstellung ermöglichen würden. Andere Malware hat ein neues Ziel gefunden, auf dem bisher Anwender ihre Sicherungen für geschützt hielten. Komplexe Ransomware-Varianten korrumpieren Sicherungen oder löschen sie. Andere Angreifer verschlüsseln eigene Sicherungen 30 Tage vor dem Eingehen der Lösegeldforderung. Wenn Sicherungen nur einen Monat vorgehalten werden, verfügt ein Unternehmen dann über kein Backup mehr. Nicht umsonst zitiert das Handelsblatt jüngst den Ministerialdirektor im Innenministerium Andreas Könen, der Methoden sieht, »

Die Schäden sind empfindlich. Sophos oder andere Experten beziffern die Kosten einer Ransomware-Attacke im Schnitt auf rund 130.000 US-Dollar. Doch wie kalkuliert wird, ist nicht immer klar: Betriebsausfälle und die notwendige Neuausstattung der Infrastruktur trieben etwa die Kosten des Locky-Angriffs auf das Neusser Lukas-Krankenhaus 2016 auf eine Höhe von rund einer Million. Dabei wurde noch nicht mal Lösegeld bezahlt.

IT-Security und Backup

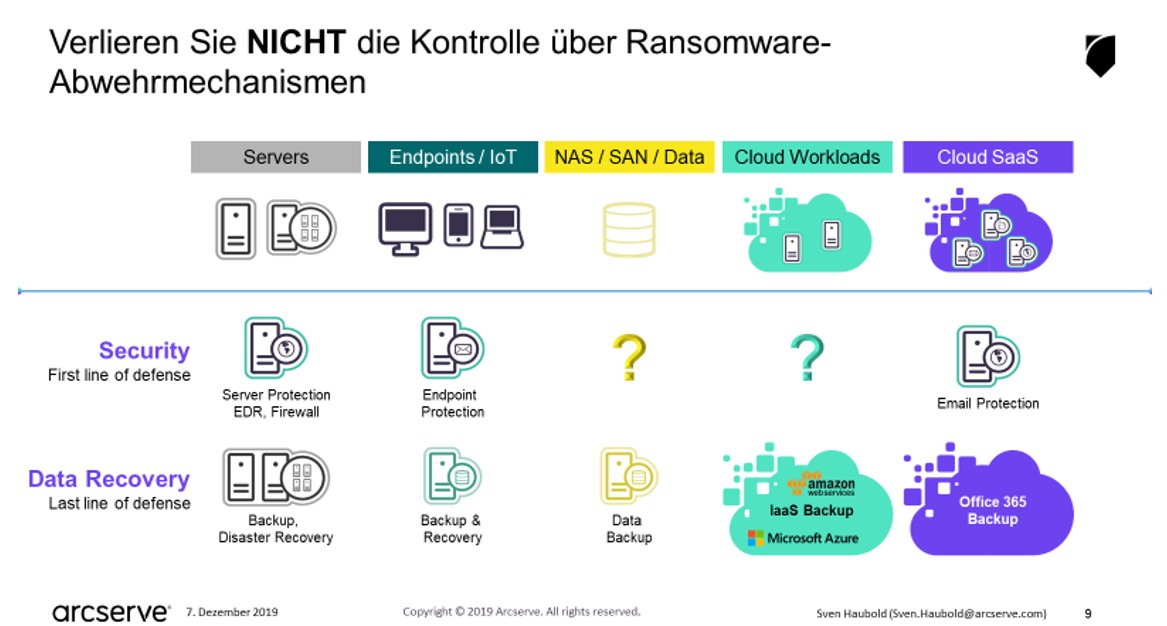

Angesichts dieser Bedrohungslage können weder IT-Security einerseits noch Backup und Disaster Recovery andererseits alleine für Sicherheit sorgen. Moderne Datensicherheit verlangt daher zunächst innovativen Malware-Schutz über alle Sicherungen in der gesamten Backup-Infrastruktur hinweg. Die Lösungen müssen dabei neue, noch unbekannte Angriffsarten allein an ihrem Verhalten erkennen. Deep-Learning-Ansätze erkennen Ransomware-Angriffe anhand typischer Vorgehensweisen einer Verschlüsselungsattacke, isolieren böswillige Prozesse und machen eine Verschlüsselung rückgängig. Zudem erkennt fortschrittliche Anti-Malware-Software auch andere Angriffe, die eine erpresserische Verschlüsselungsattacke vorbereiten, wie Credential Harvesting oder Privileg Escalation.

Zentral sind dabei das Entdecken und Entfernen von Malware aus Sicherungen. Am einfachsten und schnellsten geschieht dies anhand einer einzigen, zentralen Sicherungsplattformen: Appliance-gestützte All-in-One-Plattformen sind ein schnell zu überprüfender zentraler Ort für das Backup von Daten, Systemen und Anwendungen zentraler Server- und Endpunkt-Systeme, aus SAN- oder NAS-Umgebungen, Cloud-Workloads oder Cloud-Storage-as-a-Service-Lösungen. Bei einem solchen »One-Stop-Shop« gestaltet sich Malware-Abwehr effektiv und sicher. Auch der Schutz der Appliance an sich darf dabei nicht vergessen werden.

Der Malware-Scan der gesicherten Daten, Systeme und Anwendungen deckt dabei den ganzen Lebenszyklus einer Sicherung ab. Denn bisweilen bleiben Verschlüsselungsattacken inaktiv, bis eine Wiederherstellung starten soll. Datensicherungen und Wiederherstellungen werden daher am besten dreimal gescannt: im Moment ihrer Sicherung, at Rest im Verlauf der gesamten Datenvorhaltung sowie im Fall der Wiederherstellung.

Backup-KPIs gegen Lösegeldzahlungen

Nicht wenige Unternehmen sahen sich dennoch schon genötigt, Lösegeld zu zahlen. Sie verfügten zwar über ein funktionsfähiges Backup. Aber durch ein zu langes Recovery Time Objective – RTO, die benötigte Zeit zur Wiederherstellung – oder ein zu großes Recovery Point Objective – RPO, eine zu alte letzte Datenwiederherstellung – konnten Informationen daraus nicht schnell beziehungsweise aktuell genug wiederhergestellt werden. Wirkliche Datensicherheit bietet umfassende Anti-Malware-Software daher erst in Kombination mit einer engmaschigen Sicherung hinreichend aktueller Daten, die sich hinreichend schnell wiederherstellen lassen.

Ein genügend niedriges Recovery Time Objective garantiert dabei, dass der Betrieb schnell wieder aufgenommen werden kann und Schäden durch Nichtverfügbarkeit gering bleiben. Ein kurzes Recovery Point Objective spielt eine ebenso wichtige Rolle: Denn je kürzer das RPO-Fenster, umso weniger Transaktionen und Informationen gehen verloren. Optimale Verfügbarkeit aktueller Daten bieten Hochverfügbarkeitslösungen, die fast in Echtzeit jede Veränderung asynchron replizieren. Mit ihnen kann eine IT-Administration punktgenau den Systemstatus vor Beginn einer Verschlüsselungsattacke abrufen und wiederherstellen. Bei solchen Vorgaben an die Datensicherung sind Schäden durch Datenverlust oder Betriebsausfall geringer als die zu bezahlende Lösegeldsumme.

Darüber hinaus gelten natürlich weiterhin die alten Kardinaltugenden des Backup, Datensicherungen möglichst außer Reichweite der Hacker zu bringen: Eine isolierte Sicherung an einem anderen Ort in der Netztopologie, in die Cloud oder auf Band sowie eine Replikation von Wiederherstellungspunkten auf einem zweiten Backup-Server bieten eine Rückversicherung für den schlimmsten Fall, dass die Malware doch sich in der Unternehmens-IT ausbreitet. Die 3-2-1-Regel, die drei Sicherungskopien vorsieht, zwei an unterschiedlichen Orten und mindestens eine davon offline anlegt, schützt nicht nur bei Brand oder Hochwasser, sondern auch gegen Verschlüsselungsattacken. Vorausgesetzt, die Sicherung ist aktuell genug und wird regelmäßig auf ihre Funktionsfähigkeit überprüft.

Sven Haubold, Territory Account Director bei Arcserve

768 Artikel zu „Ransomware“

NEWS | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL

Der unaufhaltsame Aufstieg der Ransomware

Angriffe mit Ransomware haben in den letzten Jahren massiv zugenommen. Jüngste Opfer sind die Verlagsgruppe Heise und die Stadtverwaltung Baltimore. Die Methode hat sich aus Sicht der Cyberkriminellen bewährt, genügend Firmen geben der Erpressung nach und zahlen das geforderte Lösegeld. Ein Ende ist noch lange nicht in Sicht. Unternehmen können allerdings mit Hilfe von Applikations-Isolation…

NEWS | IT-SECURITY | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

BSI warnt vor gezielten Ransomware-Angriffen auf Unternehmen

Derzeit registriert das Bundesamt für Sicherheit in der Informationstechnik (BSI) verstärkt Netzwerkkompromittierungen bei Unternehmen, die mit der manuellen und gezielten Ausführung eines Verschlüsselungstrojaners (Ransomware) enden. Dabei verschaffen sich die Angreifer mittels breit angelegter Spam-Kampagnen wie Emotet zunächst Zugang zu einzelnen Unternehmensnetzwerken und erforschen dann manuell Netzwerk und Systeme der Betroffenen. Dabei versuchen die Angreifer etwaige…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | WHITEPAPER

Gefahr durch Ransomware

Medienberichten zufolge wurde der norwegische Aluminiumhersteller Norsk Hydro Opfer einer Cyberattacke mit Ransomware, die gravierende Auswirkungen auf die Produktion des Unternehmens hat. Wie akut die Bedrohung für Unternehmen durch Ransomware ist, belegt auch eine Befragung des Technologieunternehmens Datto unter 300 IT-Dienstleistern aus ganz Europa. Einige der wichtigsten Ergebnisse der Untersuchung: 92 % der…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY | TIPPS

Jeder dritte Onliner hat Angst vor Ransomware

Bekanntheit von Verschlüsselungsattacken steigt. Nur wenige machen Sicherheitskopien ihrer Daten. Geld her oder Daten weg – das ist das Prinzip von sogenannter Ransomware. So werden Schadprogramme bezeichnet, die Kriminelle über das Internet verbreiten und damit Daten auf den Endgeräten von Verbrauchern verschlüsseln. Anschließend fordern die Angreifer ihre Opfer zur Zahlung eines Lösegeldes auf, ohne die…

NEWS | TRENDS SECURITY | BUSINESS | TRENDS KOMMUNIKATION | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY

Sicherheitsrisiko Mitarbeiter: Drei von vier Anwendern wissen nicht, was Ransomware ist

Studie offenbart gefährliche Wissenslücken bei deutschen IT-Anwendern. Proofpoint, ein Next-Generation Cybersecurity-Unternehmen, hat seinen neuen »End User Risk Report 2018« der Öffentlichkeit präsentiert. Dabei traten erschreckende und für Unternehmen sowie Privatpersonen gefährliche Wissenslücken im Bereich IT-Sicherheit auf. Dies gilt auch und insbesondere im Alltag, wenn man bedenkt, dass jeder zehnte Deutsche sein Smartphone nicht schützt. Und…

NEWS | EFFIZIENZ | IT-SECURITY | KOMMUNIKATION | ONLINE-ARTIKEL | SERVICES | TIPPS

Ransomware as a Service: Cybererpressung auf Bestellung

Geschäftsmodell Satan & Co. CryptoLocker, GoldenEye, Locky, WannaCry – Ransomware hat mit der Geiselnahme von Dateien durch Verschlüsselung in den letzten Jahren eine beachtliche und unrühmliche Karriere hingelegt. Und da sich Kriminelle auch bei Digitalisierungstrends wie as-a-Service-Angeboten nicht lumpen lassen, hat die Untergrundökonomie mit Ransomware as a Service (RaaS) rasch ein lukratives Geschäftsmodell…

NEWS | TRENDS SECURITY | BUSINESS | INFRASTRUKTUR | TRENDS 2018 | IT-SECURITY | LÖSUNGEN | RECHENZENTRUM | SERVICES

Ransomware: Zahlungsbereitschaft hat sich mehr als versechsfacht

Angriffe durch Ransomware sind im Vergleich zum Vorjahr gesunken, zugleich ist die Zahlungsbereitschaft der Unternehmen jedoch deutlich gestiegen, so das Ergebnis einer neuen Barracuda-Umfrage bei rund 630 Organisationen weltweit, davon 145 Unternehmen aus EMEA. In der neuen Ransomware-Umfrage gaben rund ein Drittel (30 Prozent) der Unternehmen an, Opfer eines Ransomware-Angriffs geworden zu sein. Damit verzeichnet…

NEWS | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | STRATEGIEN | TIPPS

Ransomware der Dinge: Das IoT-Gerät als Geisel

Die weltweite Vernetzung schreitet kontinuierlich voran, allerdings schaffen die wechselseitigen Abhängigkeiten des digitalen Zeitalters auch eine neue Angriffsfläche für Cyberkriminelle. Leider verzeichneten die letzten Jahre unrühmliche Meilensteile in der Entwicklungsgeschichte des Internet of Things: So war Ende 2016 das erste Mal ein groß angelegter Cyberangriff in Form der Mirai-Malware erfolgreich, der hunderttausende IoT-Geräte wie Router,…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

Ein Jahr nach WannaCry: Deutsche Unternehmen unzureichend gegen Ransomware und Cyberattacken geschützt

46 Prozent aller Befragten halten ihr Unternehmen für stärker gefährdet als vor einem Jahr. Am 12. Mai war es genau ein Jahr her, dass auf vielen Computer-Bildschirmen nichts mehr ging: Die Ransomware WannaCry hatte weltweit zugeschlagen und viele Systeme lahmgelegt. In Deutschland waren laut einer aktuellen Umfrage des Cybersecurity-Unternehmens Tanium mit 31 Prozent knapp ein…

NEWS | TRENDS SECURITY | TRENDS 2018 | INFOGRAFIKEN | IT-SECURITY | STRATEGIEN

Ransomware: 70 Prozent der großen Unternehmen in Deutschland von Erpresser-Malware betroffen

Ransomware-Angriffe kosten große Unternehmen durchschnittlich 750.000 Euro. Angriffe mit Erpresser-Malware haben sich zu einem kostspieligen Massenphänomen entwickelt, wie eine Studie nun offenbart [1]. 70 Prozent und damit fast drei Viertel der Unternehmen mit mehr als 1000 Mitarbeitern in Deutschland wurden in den vergangenen zwölf Monaten demnach Opfer eines Ransomware-Angriffs. Der Großteil der Unternehmen wurde dabei…