Professionalität und Gewinnstreben bestimmen seit langem die Aktionen der Hacker. Blickt man auf das aktuelle Geschehen, sieht man eine immer geschäftsmäßiger agierende Cyberkriminalität. Die Experten von Bitdefender beobachten aktuell neun Taktiken eines sich weiter optimierenden digitalen Verbrechens.

Die cyberkriminelle Szene strebt nach Profit. Nach Ansicht von Experten belaufen sich deren Einnahmen auf rund 1,5 Billionen Dollar jährlich. Eine solche Summe ist Ansporn und Antrieb für größere Transformationen in der Dynamik der kriminellen Gruppen: hin zu größeren Organisationen, zu verbesserten Prozessen und zu mehr Hierarchie, um Angriffe effizienter durchzuführen. Der Einsatz von künstlicher Intelligenz macht aus mittelmäßig Begabten oft erfolgreiche und gefährliche Hacker. Weitere Faktoren treiben diese immer weitergehende Professionalisierung an:

- Hacker können die sich ständig erweiternde IT-Angriffsfläche von Unternehmen durch Social Engineering, Phishing, offengelegte Zugriffsdaten oder durch einen mit dem Opfer vernetzten, schwächer aufgestellten Partner effizienter ausnutzen.

- Dark-Web-Markplätze erleichtern es den Angreifern, die Beute von Cyberattacken zu monetarisieren. Die Aussicht auf den Gewinn ist ein sehr konkreter Anreiz. Zugleich ermöglichen verkaufte Informationen weitere Angriffe.

- Hacker profitieren von der Anonymität privater Kommunikationsplattformen. Verschlüsselte Nachrichten etwa über WhatsApp, Signal oder Telegram auszutauschen, macht es den Angreifern einfacher, ihre Pläne zu erörtern.

- Dank Kryptowährungen können kriminelle Unternehmer einfacher ihre Spuren verwischen, ihre Attacken finanzieren und im Dark Web agieren. Zudem nutzen die Kriminellen sie für die Geldwäsche erzielter Einnahmen etwa durch Ransomware.

Gleich welcher Größe: Cyberkriminelle Organisationen agieren dabei wie Wirtschaftsunternehmen. Einzeltäter oder kleine Gruppen beteiligen sich an einfachen Attacken, werden selten gefasst und nur wenige Angriffe pro Jahr genügen ihnen, um hinreichende Einkünfte zu erwirtschaften. Kleine und mittlere Unternehmen des »Cybercrime-Mittelstandes« sind in der Mehrheit. Sie wollen ihre Dienste anderen Akteuren verkaufen. Schon Unternehmen dieser Größenordnung sind bereits besser organisiert und bezahlen Angestellte in Voll- oder Teilzeit. Große Banden mit über 50 Mitgliedern in einzelnen Fachabteilungen sind so bekannte Gruppen wie Conti, REvil, GozNym Gang oder MageCart – letztere mit einem Nettogewinn von 54 Millionen Dollar im Jahr 2021. Deren Mitglieder erhalten nicht nur ein hohes Gehalt – auch ihre Leistung wird überwacht. Haupteinnahmequelle ist der Verkauf von Exploit-Kits für bekannte Schwachstellen, Malware, Ransomware oder anderer bösartiger Inhalte, gestohlener Informationen, Zugangsmöglichkeiten oder Dienste.

Zudem hat der kriminelle Untergrund seine Angriffstaktiken verändert. Dafür nutzen sie verstärkt die folgenden Taktiken:

- Mehr Geldesel: Der Bedarf an »Money Mules« steigt. Hacker suchen sie mittlerweile durch regelrechte Stellenangebote, über soziale Medien oder im persönlichen Bekanntenkreis. Die oft gutgläubigen Mules konvertieren das Geld zunehmend in Kryptogeld.

- SPAM- und Phishing-Dienste: Kriminelle Banden bewerben umfassende Dienste und Angebote im Darknet, wie komplette E-Mail-Listen, Zugänge zu kompromittierten Servern für den Spamversand oder Phishing Kits, die einen legitimen Internetauftritt täuschend ähnlich nachbilden, um Daten zu erbeuten. Deren Kunden können durch das Auslagern von Prozessen immer effizienter eine größere Zahl von Opfern angreifen.

- Stellvertreter-IT zum Mieten: Cyberkriminelle mieten verstärkt IT, um die tatsächliche Quelle ihres kriminellen Datenverkehrs zu verbergen. Als Proxy nutzen sie Netzwerke aus infizierten Geräten wie PC-Systeme oder Internet-of-Things-Hardware. Die IT-Abwehr kann dann oft den Ausgangspunkt der Attacke nicht mehr nachvollziehen. Angreifer können geographische Einschränkungen etwa von Nutzerrechten umgehen.

- Kryptobörsen ohne KYC-Compliance: Manche Austauschbörsen für das digitale Geld folgen nicht den Know-Your-Client (KYC)-Regeln. Der Wegfall der Notwendigkeit, seine Identität preiszugeben und zu bestätigen, macht solche Plattformen zum beliebten Umschlagplatz für gestohlenes Geld, Ransomware-Lösegelder oder den Handel im Darknet.

- Hosting-Dienste ohne KYC-Compliance: Auch manche Hosting-Anbieter verlangen von ihren Kunden keinen Identitätsnachweis. Hacker nutzen diese daher als Host-Server für illegale Webseiten, Phishing-Webseiten, Darknet-Marktplätze und Command-and-Control-Server. Spuren hinterlassen die eigentlichen Täter dadurch kaum, was die Arbeit von staatlichen Ermittlern und der IT-Sicherheit erschwert.

- Treuhanddienste: Offenbar wünschen sich Kriminelle ein gewisses Maß an Fairness unter ihresgleichen. Treuhänder schaffen das nötige Vertrauen und sichern Transaktionen in illegalen Online-Marktplätzen ab. Vergleichbar einem Zahlungsdienstleiter verwahren sie die Beträge für Dienste, Drogen, Waffen oder gestohlene Daten, bis die Übergabe bestätigt ist. Im kriminellen Milieu reduzieren sie damit das Risiko des Betrugs unter Betrügern. Die Anonymität und Sicherheit der Treuhänder befördert die resilienten und kontinuierlichen Warenströme im Internet und den illegalen Handel.

- Tarnkappen für Spione: Die Betreiber von Advanced Persistent Threats (APT) oder Hacker mit staatlichem Hintergrund nutzen Ransomware-Angriffe oder digitalen Betrug, um ihre eigentliche Absicht zur Cyberspionage zu verschleiern. Während sie die Taktiken, Techniken und Prozesse herkömmlicher Hacker imitieren, infiltrieren sie Netzwerke, exfiltrieren sensitive Daten und überwachen ihrerseits die IT-Abwehr. Diese geht, in die Irre geführt, in der Folge davon aus, dass es Angreifern vielleicht nur um ein schnelles Lösegeld geht. Digitale Spione können sich in Ruhe umschauen, Prozesse unterbrechen und Daten manipulieren.

- Scam-Farmen: In Ländern wie Thailand gehen die Kriminellen dazu über, Menschen als Scam-Arbeitskräfte freiwillig zu verpflichten oder gar zu entführen. Sie verfügen offenbar über die notwendigen finanziellen Ressourcen, ihr »Personal« zu bezahlen und an sich zu binden.

- Kriminelle Fortbildung: Nicht nur Cybersicherheitsexperten tauschen sich aus, sondern auch die Gegenseite. Cyberkriminelle teilen Informationen und klären einander über die Taktiken der Ermittlungsbehörden auf, um Festnahmen zu verhindern.

Keine Einzellösung der IT-Sicherheit schützt allein gegen Attacken mit einem derart hohem Organisationsgrad. Die Verantwortlichen für Cybersicherheit müssen wissen, wie die Angreifer arbeiten, was sie antreibt und wie sie vorgehen, um auf einer gesicherten Informationslage aufbauend eine umfassende Cyberresilienz-Strategie zu entwickeln und im Ernstfall zu agieren. Viele Unternehmen werden daher den Rat eines externen Sicherheitsexperten eines Security Operation Center und einen Managed-Detection-and-Response-Dienst (MDR) in Anspruch nehmen müssen. Ihrerseits sollten sie dabei bedenken, dass Hacker vor allem nach niedrig hängenden Früchten, also Unternehmen mit schwach aufgestellter IT-Sicherheit, suchen. Wer seine Grundlagenarbeit zur IT-Sicherheit leistet, um seine Daten effektiv zu sichern, seine Assets zu verwalten und das Risiko seiner Mitarbeiter zu senken, kann erfolgreich vermeiden, in das Visier der Hacker zu geraten.

Abbildung 1: Im Angebot der cyberkriminellen Ökonomie: Zugangsdaten zu Unternehmen.

Abbildung 2: Online-Shops unter anderem für Remote Access Tools.

Abbildung 3: Umfassende Exploit Kits lassen sich einkaufen.

Abbildung 4: Auch Cyberkriminelle müssen sich den Online-Bewertungen stellen.

2140 Artikel zu „Cyber Geld“

News | IT-Security | Ausgabe 7-8-2023 | Security Spezial 7-8-2023

Cyberversicherungen – Zeit ist Geld

Ransomware-Angriffe finden täglich statt, auch auf kleine und mittelgroße Unternehmen. Cyberversicherungen decken nicht nur den finanziellen Schaden ab sondern stellen über ihr Assistenz-Netzwerk IT-Forensiker, Verhandlungsspezialisten, IT-Rechtsbeistand und Kommunikationsprofis für eine schnelle und professionelle Hilfe zur Verfügung.

News | Business | Trends Security | Trends 2016 | IT-Security

Erpressung online: Bei Cyberattacken geht es heute vor allem ums Geld

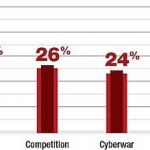

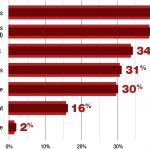

Die Erpressung von Lösegeld war im abgelaufenen Jahr weltweit das häufigste Motiv für Angriffe auf Netzwerke, Server und Anwendungen von Unternehmen und Organisationen. Das geht aus dem jetzt veröffentlichten Global Application and Network Security Report 2016-2017 von Radware hervor, in dem über 40 Prozent der knapp 600 befragten Unternehmen angaben, dass die Lösegelderpressung 2016 der…

News | Trends Security | IT-Security | Trends 2017

Bei Cyberattacken geht es meist um Geld: Europäer sind besonders gefährdet

Die Erpressung von Lösegeld war im abgelaufenen Jahr weltweit das häufigste Motiv für Angriffe auf Netzwerke, Server und Anwendungen von Unternehmen und Organisationen. Das geht aus dem jetzt veröffentlichten Global Application and Network Security Report 2016-2017 von Radware hervor [1]. Den öffentlichkeitswirksamen und meist politisch motivierten Hacktivismus sahen die für diese Studie befragten Unternehmen quantitativ…

News | IT-Security | Produktmeldung | Rechenzentrum

Quantenresistente Pseudonymisierung: Schutz vor den Cyberbedrohungen von morgen

Mit dem neuesten Release ihrer Data Security Plattform SecurDPS führt die comforte AG, Wiesbaden, mehrere Innovationen und Verbesserungen ein, die Datenschutz und Sicherheit weiter erhöhen. Dazu zählen verbesserte Überwachungs- und Audit-Funktionen sowie eine insgesamt erhöhte Leistungsfähigkeit der Plattform. Als wichtigste Neuerung wurde jedoch eine hochmoderne quantenresistente Konfiguration der comforte-Algorithmen für Pseudonymisierung und Tokenisierung hinzugefügt. …

News | IT-Security | Strategien | Tipps

So lässt sich das Bermudadreieck aus Cyberbedrohungen, IT-Ausfällen und EU-Regularien umschiffen

CIOs und CISOs geraten aus verschiedenen Richtungen unter Druck. Mark Molyneux, EMEA CTO bei Cohesity, gibt in einem Leitfaden Empfehlungen, wie Unternehmen folgenden Herausforderungen begegnen können: Wachsende Bedrohung durch Cyberangriffe Die Bedrohungen für Unternehmensdaten nehmen ständig zu. Mit dem einfachen Zugang zu KI und SaaS-Modellen können auch weniger Versierte Attacken ausführen, wodurch die Zahl…

Trends 2024 | News | Trends Infrastruktur | Trends Services

Future of IT: KI und Cybersecurity sind Top-Investitionsbereiche

Kaseya, Anbieter von KI-gestützter Cybersecurity- und IT-Management-Software, hat seinen »Future of IT Survey Report 2024« veröffentlicht [1]. Für die Studie hat Kaseya Hunderte IT-Dienstleister aus den Regionen Amerika, EMEA und APAC befragt. Der Bericht zeigt, dass die Steigerung der IT-Produktivität durch Automatisierung und KI-Nutzung zu den aktuell wichtigsten Schwerpunkten gehört. Darüber hinaus geben die IT-Dienstleister…

Ausgabe 7-8-2024 | Security Spezial 7-8-2024 | News | Cloud Computing | IT-Security

Sicherheit Vor-Ort oder in der Cloud – Die Cloud im Kreuzfeuer der Cyberkriminalität

Zum vierten Mal in Folge hat die Thales Group ihren Cloud Security Report veröffentlicht. Eine wichtige Erkenntnis daraus: Unternehmen weltweit äußern Bedenken an der Sicherheit von Cloud-Lösungen. Björn Orth, Geschäftsführer beim Microsoft-Reseller VENDOSOFT, stellt in Anbetracht dessen die Frage: Ist sie dann das Mittel der Wahl?

News | IT-Security | Services

Wie schädliche Apps in vernetzten Fahrzeugen zu erhöhten Cyberrisiken führen können

Chancen und Risiken des wachsenden Ökosystems der Fahrzeug-Apps. Mit der zunehmenden Umwandlung von Fahrzeugen in eine Art vernetzte Fortbewegungsmittel ähneln sie zunehmend Smartphones auf Rädern und bergen daher neue Risiken für die Cybersicherheit. Das Herzstück dieses Wandels ist das softwaregesteuerte Fahrzeug (Software Defined Vehicle – SDV). Denn SDVs setzen bei der Planung und Realisierung…

News | Business | IT-Security | Services

Cybersicherheit: Werden Versicherungsprämien gegen Cyberkriminalität unbezahlbar?

Der Markt für Cyberversicherungen hat sich in den letzten Jahren teils drastisch verändert. Die steigenden Ausgaben aufgrund von Cyberkriminalität setzen Versicherungsnehmer und Versicherer gleichermaßen unter Druck. Laut jüngster Prognosen belaufen sich diese Ausgaben weltweit voraussichtlich innerhalb der nächsten vier Jahre auf schwindelerregende 23,8 Billionen Dollar [1]. Eine der Folgen ist, dass Versicherer künftig vor Rentabilitätsproblemen stehen…

News | IT-Security | Künstliche Intelligenz

Zero Trust gegen KI-basierte Cyberangriffe

Das Thema künstliche Intelligenz ist weiterhin omnipräsent. KI wird ein ähnliches Potenzial nachgesagt wie der Dampfmaschine oder dem elektrischen Strom. Auch der Bereich der Cybersicherheit wird durch KI umgekrempelt. Insbesondere KI-basierte Angriffe und die beste Verteidigung dagegen stehen in vielen Diskussionen im Fokus. KI-basierte Angriffe sind sehr wahrscheinlich noch raffinierter, zielgerichteter und hartnäckiger als…

Trends 2024 | News | Trends Security | IT-Security | Services

Cybercrime-as-a-Service weiterhin größte Gefahr

In der ersten Jahreshälfte 2024 dominieren Malware- und Ransomware-as-a-Service. Von 17,8 Millionen Phishing-Mails konnten 62 % die DMARC-Prüfungen umgehen. Neue Ransomware und verstärkte Ausnutzung von Schwachstellen in der Edge-Infrastruktur. Darktrace stellt in seinem neuen »First 6: Half-Year Threat Report 2024« die größten IT-Gefahren für Unternehmen in der ersten Jahreshälfte 2024 vor. Demnach dominiert Cybercrime-as-a-Service…

News | IT-Security | Tipps

NIS2: In 5 Schritten zu mehr OT-Cybersicherheit

Die Digitalisierung der Industrie hat kritische Infrastrukturen zu einem beliebten Ziel von Cyberangriffen gemacht. Die potenziell verheerenden Schäden für Unternehmen als auch für die Gesellschaft machen das Thema Cybersicherheit für Gesetzgeber immer relevanter. Die NIS2-Richtlinie greift dieses Problem auf, indem sie rechtliche Maßnahmen zur Verbesserung der allgemeinen Cybersicherheit in der EU vorsieht, wobei der Schwerpunkt…

News | IT-Security | Tipps

Olympische Spiele – Im Fadenkreuz der Cyberkriminellen

Egal ob Ringen, Rudern oder Schießen – die Olympischen Spiele sind ein enormes Spektakel, das regelmäßig Spitzenathleten und Zuschauer aus der ganzen Welt begeistert. Doch jenseits der Felder und Bahnen findet noch ein anderer Wettbewerb im Schatten statt – ein Cyber-Match, bei dem Angreifer um ihre eigene Art von Gold wetteifern. Es gibt zahlreiche Beispiele,…

Trends 2024 | News | Digitale Transformation

Von GenAI bis Cybersecurity: Mit welchen Technologien Sie Ihre digitale Transformation im zweiten Halbjahr 2024 erfolgreich gestalten

Die erste Hälfte des Jahres 2024 ist vorüber. Unternehmen fragen sich jetzt, welche technologischen Trends die zweite Jahreshälfte bestimmen. Fahim Ghaffari, COO von Devoteam Deutschland, hat sich dieser Frage angenommen und beleuchtet die wichtigsten digitalen Technologien für das zweite Halbjahr 2024. Seine Erkenntnisse sind auch Teil des TechRadar-Berichts. GenAI Generative künstliche Intelligenz rückt verstärkt…

Trends 2024 | News | Trends Security | IT-Security

Cyberbedrohungen: Banküberfall 4.0

Wie gut sind Finanzdienstleister auf Cyberbedrohungen vorbereitet? Eine aktuelle Studie von Lünendonk und KPMG zeichnet ein genaues Bild der IT-Sicherheit in der Finanzbranche. Das Thema Nachhaltigkeit dominiert seit einigen Jahren nicht nur den öffentlichen Diskurs, es ist auch im Herzen des Finanzsektors angekommen. Etwa in Gestalt nachhaltiger Investments und ESG-Regulatorik. Doch im Schatten dieser…

News | IT-Security | Lösungen | Tipps

Vier Tipps für verbesserte Cybersicherheit in KMU

Cyberangriffe betreffen nur Großunternehmen, soziale Netzwerke oder IT-Dienstleister? Weit gefehlt – inzwischen werden immer häufig auch Produktionsbetriebe, Mittelständler oder sogar Kleinunternehmen Ziel der Attacken. Doch gerade dort fehlen oft die Ressourcen, um effektive Prävention zu ergreifen und die eigenen Systeme stets auf dem neusten Stand zu halten. Nils Gerhardt, CTO von Utimaco gibt vier Tipps,…

News | Digitalisierung | Industrie 4.0 | IT-Security | Strategien

Was ist OT-Cybersicherheit und wie unterscheidet sie sich von IT-Cybersicherheit?

Die fortschreitende Digitalisierung und Vernetzung verändern den Betrieb kritischer Infrastrukturen grundlegend. Herkömmliche Systeme werden zunehmend durch moderne Technologien erweitert, wodurch sie jedoch auch anfälliger für neuartige Cyberangriffe werden. Bisher haben sich Unternehmen auf die IT-Cybersicherheit verlassen, um ihre Daten und IT-Netzwerksysteme vor Cyberangriffen zu schützen. IT-Netzwerke werden in Bereichen wie Finanzen, Gesundheit und Bildung zur…

News | Healthcare IT | IT-Security | Ausgabe 5-6-2024 | Vertikal 5-6-2024 | Healthcare

Achtung Gesundheitswesen: Cyberangriffe im Anflug

Cyberattacken machen vermehrt Schlagzeilen im Gesundheitswesen, immer häufiger sind Krankenhäuser und Kliniken das Ziel von Angriffen. 2022 waren drei Viertel der deutschen Gesundheitseinrichtungen Opfer von Cyberangriffen, so das Ergebnis der Global Healthcare Cybersecurity Study 2023. Gergely Lesku, CEO der SOCWISE International GmbH, gibt einen Einblick in die Sicherheit des deutschen Gesundheitswesens.

News | Infrastruktur | IT-Security | Ausgabe 5-6-2024 | Security Spezial 5-6-2024

Widerstandsfähigkeit durch umfassendes Management der Cyberrisiken – Wenn Cyberangriffe die Demokratie bedrohen

Die Kriegsführung im Cyberraum beeinträchtigt Innovationen, bedroht kritische Infrastrukturen, vermindert das Wirtschaftswachstum und das, neben dem Diebstahl von Daten und der Störung von Betriebsabläufen.

News | Cloud Computing | IT-Security | Services | Tipps

Firmen sollten sich regelmäßig selbst angreifen, um ihre Cyberresilienz zu testen

Cybersicherheit: Selbstangriff ist die beste Verteidigung. Rainer M. Richter: »Heutige Angriffssysteme aus der Cloud sind für jeden Mittelständler erschwinglich.« Bei mehr als 70 aufgedeckten Softwareschwachstellen am Tag kommen die Firmen nicht mehr nach, ihre Systeme vor Cyberangriffen sicher zu machen. Die deutsche Wirtschaft setzt bei Cybersecurity zu einseitig auf bloße Verteidigungsmaßnahmen und vernachlässigt den…