Die zunehmende Bedrohung durch Cyberangriffe stellt Unternehmen vor große Herausforderungen. Allein die Anzahl der Warnmeldungen, mit denen Sicherheitsteams täglich konfrontiert werden, ist kaum noch zu bewältigen und führt zunehmend zu Überlastung. Sicherheitsverantwortliche sollten auf Automatisierung und künstliche Intelligenz setzen.

Insbesondere böswilligen Akteuren spielt der Vormarsch von KI in die Hände. Sie nutzen die allgemeine Verfügbarkeit von generativer KI, um Cyberangriffe effizienter zu gestalten. So nutzt beispielsweise der kürzlich aufgedeckte DNS-Bedrohungsakteur Savvy Seahorse ChatGPT in Kombination mit WhatsApp für automatisierte Antworten, um Nutzerinnen und Nutzer zur Preisgabe persönlicher Daten und Finanzinformationen zu verleiten.

Aber nicht nur die Bedrohungsakteure haben das Potenzial von KI erkannt. Auch in der Sicherheitslandschaft hält die Technologie Einzug.

Komplexe Herausforderungen, begrenzte Kapazitäten. SOC-Teams erhalten schnell mehrere hundert bis hunderttausend Alerts pro Tag und den Unternehmen fehlt es an Fachkräften, um derartige Mengen zu bewältigen. Die Folge: Alarmmüdigkeit bei den Analysten und übersehene Bedrohungen. Damit machen sich die Organisationen angreifbar und riskieren enorme Verluste sowie das Vertrauen ihrer Kunden.

Auch die Sicherheitsteams leiden darunter: Für 60 Prozent der SOC-Analysten hat die Arbeitsbelastung deutlich zugenommen [1]. Das Sammeln, Filtern und Interpretieren riesiger Datenmengen für die Untersuchung von Vorfällen und die Reaktion darauf sind wahre Zeitfresser. Mehr als die Hälfte der Arbeitszeit entfällt auf diese manuellen Tätigkeiten. Dadurch steigt die Gefahr eines Analysten-Burnouts. Die Betroffenen ziehen ihre Konsequenzen. Um die Situation zu entschärfen, planen laut einer Umfrage 64 Prozent der SOC-Analysten mit hoher Wahrscheinlichkeit einen Jobwechsel [1].

DNS-Monitoring: Schlüssel zur proaktiven Cyberabwehr. Obwohl diese Entwicklungen schon lange zu beobachten sind, zeigt die steigende Anzahl von Sicherheitslücken, dass die bisherigen Sicherheitslösungen anscheinend nicht mehr ausreichen. Eine technologische Lösung, die Analysten entlastet, Bedrohungen effektiv erkennt und Unternehmen in die Lage versetzt, Warnmeldungen ressourcenschonend zu bearbeiten, ist unabdingbar. Hier kommt das Domain Name System (DNS) ins Spiel.

Das Monitoring des DNS-Verkehrs ist zwar nicht neu, birgt jedoch enormes Potenzial. Da fast jede digitale Kommunikation über das DNS erfolgt, kommunizieren auch Angreifer darüber. Es gilt also, diese bösartige Kommunikation hier zu erkennen und damit frühestmöglich zu stoppen. So wird das DNS zur »First Line of Defense«.

Die Analyse des DNS-Verkehrs hilft Unternehmen, ihre Sicherheitslage zu verbessern und einen proaktiven Ansatz zur Bedrohungsprävention zu verfolgen, und ermöglicht gleichzeitig eine schnellere Reaktion, falls es doch einmal zu einem erfolgreichen Angriff kommt.

SecOps-Herausforderungen meistern: Geheimwaffe KI. Die DNS-Daten zu analysieren und nutzbar zu machen ist aber eine Mammutaufgabe – und hier kommt die KI ins Spiel. In Kombination mit künstlicher Intelligenz entfaltet die DNS-Analyse ihr volles Potenzial und entlastet das Sicherheitspersonal enorm. Gleichzeitig sorgt sie dafür, dass Erkennungs- und Reaktionszeiten verkürzt werden und keine kritische Bedrohung übersehen wird. Das spart wertvolle Zeit, sichert die SecOps-Effizienz und ist ein entscheidender Schritt gegen den Fachkräftemangel. Eine entsprechende Sicherheitslösung, die DNS und KI kombiniert, ist seit Mitte Februar 2024 auf dem Markt.

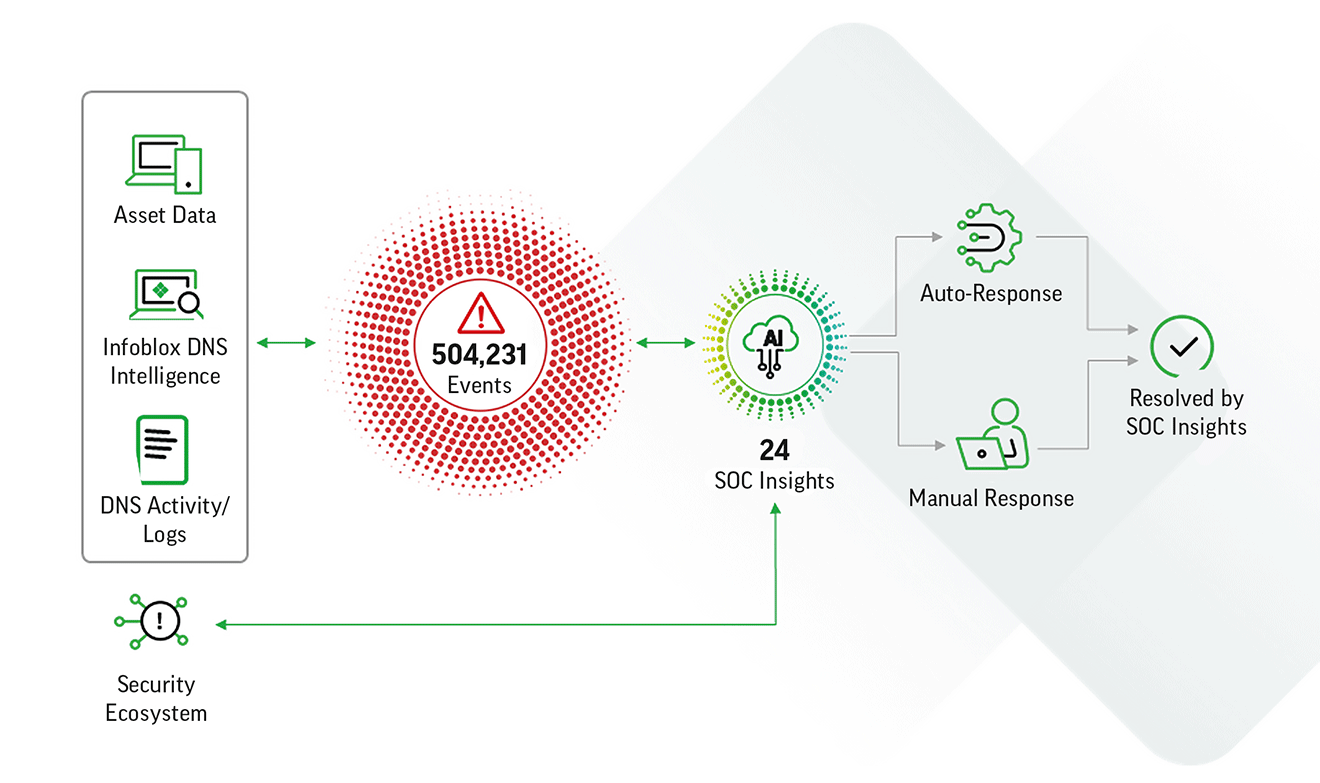

Diese Sicherheitsfunktion nutzt KI-gestützte Analysen, um eine Vielzahl von Alarm-, Netzwerk-, Geräte-, Benutzer- und DNS-Bedrohungsdaten zu scannen. Durch die schnelle Korrelation von Ereignissen, eine differenzierte Priorisierung anhand mehrerer Kriterien und die Bereitstellung von Empfehlungen erkennt die Lösung sofort die wichtigsten Ereignisse und zielt darauf ab, SecOps-Teams handlungsfähig zu machen. Der Prozess dahinter läuft schnell und automatisch ab und spart den SecOps-Teams wertvolle Zeit. Statt sich durch Hunderttausende von Warnmeldungen zu kämpfen, können Analysten auf eine überschaubare Anzahl von handlungsorientierten Ereignissen zugreifen, die bereits korreliert und priorisiert wurden. Das entlastet nicht nur die Sicherheitsteams, sondern auch das Portemonnaie der Unternehmen.

Wie groß diese Entlastung sein kann, zeigt ein einfaches Beispiel: Mit Hilfe von KI-gestützten Analysen lassen sich hunderttausende Sicherheitsereignisse auf eine überschaubare Anzahl von feststehenden Insights kumulieren. Selbst mehr als 500.000 Alerts werden so in maximal 24 übersichtliche Insights kategorisiert. Diese festen Kategorien können von den SOC-Verantwortlichen deutlich schneller und effizienter bearbeitet werden.

Die Sicherheitsfunktion SOC Insights wendet KI-gestützte Analysen auf riesigen Datenmengen an, um Hunderttausende von Ereignissen zu analysieren und in eine überschaubare Menge von »Insights« zu verwandeln.

Möchte ein Analyst ein Ereignis genauer untersuchen, kann er nahtlos zum Dashboard wechseln. Dort stehen Netzwerk-, Ereignis- und Bedrohungsdaten zur Verfügung, um den Kontext schnell zu verstehen und das tatsächliche Risiko einzuschätzen. Dies ermöglicht eine effizientere Bearbeitung und Behebung von Problemen. Zum Beispiel, wenn zwei Arten von Phishing-Angriffen identifiziert werden und ein sofortiger, bedarfsgerechter Zugriff auf umfassende Kontextdaten helfen kann, herauszufinden, welcher Angriff eine größere Anzahl von Benutzern betreffen könnte.

Bessere Zusammenarbeit durch gestärkte Sicherheits-Ökosysteme. Auch das übrige Sicherheits-Ökosystem profitiert von dieser Technologie. So können Rohdaten und daraus abgeleitete Erkenntnisse automatisch mit anderen Tools synchronisiert werden. KI-gestützte Sicherheitslösungen unterstützen so die automatisierte Reaktion und den Datenaustausch mit anderen Sicherheitstools im Ökosystem, um die Gesamtsicherheit zu verbessern und kritische Bedrohungen zu beseitigen, bevor sie Schaden anrichten können.

Cyberangriffe werden auch in Zukunft nicht abnehmen. Im Gegenteil: Generative KI ermöglicht es selbst unerfahrenen Hackern, komplexe Angriffe zu steuern. Damit steigt die Zahl der Bedrohungsakteure ins Unermessliche. Ein regelrechter Wettlauf gegen die Zeit beginnt. Sicherheitsteams sollten daher jetzt auf Automatisierung und künstliche Intelligenz setzen. KI-basierte Lösungen in Kombination mit DNS-Monitoring können sicherstellen, dass keine Bedrohung unter dem Radar verschwindet und gleichzeitig Zeit und Ressourcen der Sicherheitsexperten sparen, um Burnout und Überlastung zu vermeiden.

Stephan Fritsche,

Stephan Fritsche,

Central Europe Security Lead

bei Infoblox Germany GmbH

[1] https://www.tines.com/reports/voice-of-the-soc-analyst

Illustration: © Wannasak Saetia, Dip2000 | Dreamstime.com

2205 Artikel zu „SOC Sicherheit“

NEWS | IT-SECURITY | AUSGABE 3-4-2022 | SECURITY SPEZIAL 3-4-2022

Social-Engineering im Finanzsektor: Der menschliche Faktor, das schwächste Glied in der Sicherheitskette

NEWS | TRENDS 2022 | E-COMMERCE

E-Commerce-Trends: Nachhaltigkeit, Cybersicherheit, neue Bezahlmethoden und Social Shopping stehen 2022 im Fokus

Report zeigt: 54 Prozent prüfen vor Einkauf Nachhaltigkeit, 49 Prozent vertrauen Influencern nicht. Checkout.com hat seinen Report zu den wichtigsten Trends im E-Commerce im neuen Jahr veröffentlicht. Demnach kann sich der elektronische Handel auf ein weiteres Wachstumsjahr freuen, das durch neue, digitale Geschäftsmodelle beschleunigt wird. So erwarten 56 Prozent der befragten Händler 2022 ein deutliches…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | STRATEGIEN | AUSGABE 3-4-2018

SOC als Sicherheitszentrale – Gefahr erkannt, Gefahr gebannt

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | AUSGABE 11-12-2016

E-Mail-Sicherheit: Social Engineering auf C-Level-Niveau – Menschen als das schwächste Glied in der Sicherheitskette

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Datensicherheit: Gratis-Onlinekurs hilft Social-Media-Nutzern

Mit einem zweiwöchigen Online-Workshop zum Thema »Social Media – What No One has Told You about Privacy« startet openHPI, die Online-Bildungsplattform des Hasso-Plattner-Instituts (HPI), in das neue Jahr. Vom 18. Januar an können die Teilnehmer lernen, worauf sie bei der Verwaltung ihrer Accounts achten sollten, damit persönliche Daten nicht in falsche Hände geraten. Interessenten können…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsbedenken von 1.200 IT-Sicherheitsentscheidern

Bitdefender hat seinen 2024 Cybersecurity Assessment Report vorgestellt. Für die Studie befragten die unabhängigen Marktforscher von Censuswide professionelle Sicherheitsverantwortliche nach ihren Bedenken, Vorgehen und wichtigsten Herausforderungen, mit denen sich Unternehmen konfrontiert sehen. Die augenfälligsten Ergebnisse sind die hohe Angst vor künstlicher Intelligenz, eine Zunahme von Data Breaches in Deutschland um 12,7 % gegenüber 2023 und…

AUSGABE 5-6-2024 | SECURITY SPEZIAL 5-6-2024 | NEWS | IT-SECURITY | NACHHALTIGKEIT

Managed Detection & Response-Services und mySOC-Plattform – Die Welt sicherer und besser machen

Das französische Sicherheitsunternehmen aDvens will die digitale Welt absichern und über einen Stiftungsfond die Welt insgesamt etwas besser machen. Im Interview erklärt Andreas Süß, CEO DACH der aDvens GmbH wie die in Europa entwickelte und gehostete mySOC-Plattform sowie eine europäische Service Delivery den Unternehmen in den DACH-Märkten helfen soll, sich vor Cyberbedrohungen zu schützen.

NEWS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | TIPPS

E-Mail-Sicherheit: Die Kommunikation mit Zertifikaten verschlüsseln

In einer Zeit, in der die digitale Kommunikation aus dem Geschäftsalltag nicht mehr wegzudenken ist, ist die Sicherheit von E-Mails für Unternehmen eine dringliche Angelegenheit. Die Verschlüsselung von E-Mails und ihren Anhängen ist sogar ein entscheidender Bestandteil der Datensicherheitsstrategie von Unternehmen, um sensible Informationen vor unbefugtem Zugriff zu schützen. Darauf machen die Sicherheitsexperten der PSW…

NEWS | IT-SECURITY | SERVICES

MXDR und SOC: Der Weg zum funktionalen Security Operations Center

Am Aufbau eines Security Operations Center kommt heute kein Unternehmen mehr vorbei. MXDR-Provider (Managed Extended Detection and Response) sind aus Kapazitäts- und Kostengründen oft die bessere Wahl. Damit die Zusammenarbeit zwischen dem unternehmenseigenen IT-Security-Team und dem Service Provider klappt, sind laut Ontinue, dem Experten im MXDR-Bereich, fünf Schritte notwendig. Im Falle eines Falles ist Schnelligkeit…

NEWS | IT-SECURITY | LÖSUNGEN | SERVICES | TIPPS

Cybersicherheit: Selbstangriff ist die beste Verteidigung

Sicherheitsexperte: »Firmen sollten sich regelmäßig selbst angreifen, um ihre Cyberresilienz zu testen.« Rainer M. Richter: »Heutige Angriffssysteme aus der Cloud sind für jeden Mittelständler erschwinglich.« Bei mehr als 70 aufgedeckten Software-Schwachstellen am Tag kommen die Firmen nicht mehr nach, ihre Systeme vor Cyberangriffen sicher zu machen. Die deutsche Wirtschaft setzt bei Cybersecurity zu einseitig…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | PRODUKTMELDUNG | SERVICES

Data Protection als Service: Best Practices für Ausfallsicherheit und Sichtbarkeit

In der heutigen, zunehmend komplexen und Cloud-gesteuerten Welt stehen Unternehmen vor einem schwierigen Spagat: Sie müssen ihre Kosten senken, ihre Betriebsabläufe optimieren und sich gleichzeitig gegen anhaltende Cyberbedrohungen schützen. HYCU und Okta befassen sich mit Strategien für die SaaS-Resilienz und konzentrieren sich auf die Erlangung vollständiger Transparenz und Schutz in Cloud-basierten Umgebungen. Die Ausweitung…

NEWS | IT-SECURITY | SERVICES | TIPPS

Social Engineering verstehen und bekämpfen

Hacker brechen nicht in Unternehmen ein, sie loggen sich ein: Obwohl vielfach die Vorstellung herrscht, dass Cyberkriminelle ausgefeilte Techniken anwenden, um bestimmte Schutzmechanismen auszuhebeln und so die Verteidigungslinien ihrer Opfer zu durchbrechen, sieht die Realität häufig anders aus. Die Angreifer sammeln Informationen und verschaffen sich Zugang zu Login-Daten, mit denen sie dann ganz einfach in…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Cybersicherheit – Trends & was 2024 wichtig ist

Cyberkriminelle professionalisieren sich und verwenden künstliche Intelligenz, um die Chancen erfolgreicher Hacking-Angriffe zu steigern. Das Thema der Cybersicherheit beschäftigt die EU. Mitgliedsstaaten sind 2024 angehalten, die Ende 2022 beschlossene NIS-2-Richtlinie endlich umzusetzen. Daraus folgend sind Unternehmen vielfach gefordert, Cybersecurity ernster zu nehmen. Künstliche Intelligenz auf dem Vormarsch Künstliche Intelligenz versetzt Cyberkriminelle in die Lage,…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | WHITEPAPER

KI-gestützte Cybersicherheit bringt Automatisierung, Geschwindigkeit und Skalierbarkeit

KI-gestützte Angriffe werden von deutschen Unternehmen als größte Cyberbedrohung für dieses Jahr angesehen. Die Software-Bewertungsplattform Capterra untersuchte, in welchen Bereichen Unternehmen KI-gestützte Systeme nutzen, um sich vor Angriffen zu schützen und welche Vorteile und Herausforderungen ihnen begegnen [1]. Im Rahmen der Umfrage wurden 670 Teilnehmer befragt, die an den Cybersicherheitsmaßnahmen ihres Unternehmens beteiligt sind und…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY | KOMMUNIKATION | WHITEPAPER

E-Mail-Bedrohungslandschaft: Das sind notwendige Sicherheitsmaßnahmen für das Jahr 2024

Die Analyse von über 7 Milliarden E-Mails hat ergeben, dass saubere Links die Nutzer täuschen, bösartige EML-Anhänge im 4. Quartal um das 10-fache zugenommen haben, die AgentTesla-Malware-Familie den Spitzenplatz eingenommen hat und dass Social-Engineering-Angriffe nach wie vor auf einem Allzeithoch liegen. Die VIPRE Security Group stellte am 15.2.2024 den »Email Security in 2024: An…

NEWS | IT-SECURITY | TIPPS

Die drei großen Bedrohungen der Cybersicherheit 2024

Neue Angriffsarten und immer komplexere IT-Landschaften stellen Unternehmen in Sachen Cyber-Security vor große Herausforderungen. Auf welche drei Security-Themen sollten sich Unternehmen verstärkt konzentrieren? Auch 2024 müssen sich IT-Verantwortliche und die Führungsebenen vor Augen führen, dass es keine Frage ist, ob sie Opfer einer Cyberattacke werden, sondern wann. Dabei hat der alleinige Fokus auf einzelne…

NEWS | IT-SECURITY | SERVICES

KRITIS: IT-Sicherheit schützt das Gemeinwesen

30.000 Unternehmen und Einrichtungen in Deutschland gehören zu den sogenannten kritischen Infrastrukturen (KRITIS). byon unterstützt als Managed Service Provider KRITIS-Organisationen, die geforderte IT-Sicherheitsmaßnahmen nicht allein umsetzen können. Derzeit vergeht kaum ein Tag ohne Medienberichte über einen Cyberangriff auf ein Unternehmen oder eine öffentliche Einrichtung. Und das allgemeine Bedrohungsgefühl durch die Berichterstattung wird von Expertinnen…

IT-SECURITY | AUSGABE 11-12-2023 | SECURITY SPEZIAL 11-12-2023

Trends in der IT-Sicherheit, Wissensvermittlung und Networking – Rückblick auf die it-sa 2023

Die it-sa Expo&Congress war vom 10. bis 12. Oktober 2023 das »Home of IT Security« für 19.449 Fachbesucher aus 55 Ländern und 795 Aussteller aus 30 Ländern. Ein neuer Ausstellerrekord und 30 Prozent mehr Fachbesucher als im Vorjahr bescherten den drei Hallen 6, 7 und 7A im Messezentrum Nürnberg viel Betrieb. In rund 370 Forenbeiträgen und dem begleitenden Congress@it-sa drehte sich alles um aktuelle Trends in der IT-Sicherheit sowie Wissensvermittlung und Networking.

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Sicherheitsvorhersagen für 2024: KI-unterstützte Cyberangriffe auf dem Vormarsch

Sicherheitsexperten warnen vor der transformativen Rolle von generativer künstlicher Intelligenz (KI) für die Cyber-Bedrohungslandschaft sowie einer neuen Welle an ausgeklügelten Social-Engineering-Taktiken und Identitätsdiebstahl mithilfe von KI-gestützten Tools. Trend Micro stellt seine Cybersicherheitsvorhersagen für das kommende Jahr vor [1]. Die breite Verfügbarkeit und verbesserte Qualität generativer KI in Verbindung mit Generative Adversarial Networks (GANs) zur…

NEWS | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Resilienz für IT-Sicherheitsanalysten: Den Burnout verstehen und verhindern

Viele neidische Beobachter denken, ein IT-Sicherheitsanalyst könne sich vor Angeboten nicht retten. Ebenso wenig vor viel Geld angesichts des gerade in diesem Bereich grassierenden Fachkräftemangels. Aber Fachkräftemangel ist auch ein Zeichen für eine anstrengende, überlastende Aufgabe. Burnout kann auch für IT-Sicherheitsexperten ein Problem werden. Hacker kennen keinen Feierabend. Nur Organisationen, die ihre IT hinsichtlich Ressourcen…