Drei unkonventionelle Strategien zur Verbesserung der Sicherheit der Softwarelieferkette.

Generative KI bietet enorme Möglichkeiten, kommt aber nicht ohne Risiken ins Haus. Bei einem unbedarften Einsatz drohen Datenschutzverstöße und der Verlust von geistigem Eigentum. Experten zeigen auf, wie Unternehmen ChatGPT und Co. in vier Schritten unter Kontrolle bekommen. Im Handumdrehen Content erstellen, Tabellenkalkulationen erzeugen und sogar Programmcode schreiben: Generative KI bietet immense Möglichkeiten beim…

Die Begeisterung über das Potenzial der generativen KI ist ungebrochen. Von Start-ups über Mittelständler bis hin zu Großkonzernen – viele denken derzeit über den Einsatz von GenAI-Tools nach. Die Unternehmen erhoffen sich von der Automatisierung und der damit verbundenen Effizienzsteigerung spürbare Vorteile, jedoch birgt die Umsetzung von KI-Projekten auch einige Risiken und Herausforderungen.

»IT doesn’t matter« – so lautete die Überschrift eines Artikels des US-amerikanischen Wirtschaftsjournalisten Nicholas Carr im Jahr 2003. Gemeint war: IT sei ein Standardprodukt, das zwar Kosteneinsparungen bringe, aber keine Investition in die strategische Differenzierung sowie die Wettbewerbs- und Innovationsfähigkeit von Unternehmen ist. Aus heutiger Sicht eine komplette Fehleinschätzung. Aber das ist immer die Gefahr…

Generative KI-Systeme wie ChatGPT und Copilot haben ihren Siegeszug gestartet und werden sich nicht mehr stoppen lassen. Technologien, die eigenständig Texte und Bilder über einfache Prompts erstellen und Ideen generieren können, haben die Art, wie wir kreativ denken und Probleme lösen, in kurzer Zeit signifikant verändert. Obwohl die (generative) KI anfangs auf einige Vorbehalte stieß…

In den nächsten zehn Jahren werden der Klimawandel und seine Folgen das größte Risiko für die Welt darstellen. Zu diesem Schluss kommen rund 1.500 internationale Expertinnen und Experten aus Wissenschaft, Wirtschaft und Politik, die für die jährliche Umfrage des Weltwirtschaftsforums zur Wahrnehmung globaler Risiken globaler Risiken befragt wurden. Kurzfristig sieht der Global Risks Report 2024…

Das Unternehmen kündigt Tanium AI und neue Innovationen im Bereich Autonomous Endpoint Management an, um die betriebliche Effizienz zu steigern und Risiken durch Automatisierung schneller zu minimieren. Tanium, Anbieter von Converged Endpoint Management (XEM), hat auf seiner jährlichen Converge-Konferenz die Roadmap für eine Autonomous Endpoint Management (AEM)-Plattform vorgestellt. AEM basiert auf der Fähigkeit von…

SysdigRuntimeInsights in Kombination mit Docker Scout helfen Entwicklern, Risiken zu priorisieren und die Sicherheit zu verbessern. Sysdig und Docker haben die Integration von SysdigRuntimeInsights in Docker Scout angekündigt, um Entwicklern dabei zu helfen, Risiken zu priorisieren und schneller voranzukommen. Docker und Sysdig werden Kunden dabei helfen, Software Supply Chain Noise zu reduzieren, die wichtigen…

Beinahe jede Woche wird ein neuer Greenwashing-Verdacht bei Unternehmen bekannt. Auch die Finanzbranche ist von diesem unerfreulichen Trend immer wieder betroffen. Obwohl die meisten Banken sich der Bedeutung von Greenwashing bewusst sind, ist etwa die Hälfte der Institute bisher nicht in der Lage, die damit verbundenen Risiken zu bewältigen. Angesichts des steigenden Drucks in der…

Bild: Paulo Ferreira da Silva (Novatec Consulting GmbH) IoT-Plattformen sind für IoT-Infrastrukturen von entscheidender Bedeutung. Sie sammeln Daten von verschiedensten Datenquellen wie Sensoren, ermöglichen darauf basierend Datenanalysen und managen IoT-Geräte. Dadurch werden neue Anwendungen ermöglicht, die zuvor undenkbar waren. Die dynamische Natur der digitalen Technologie und der zunehmende Wettbewerb führen jedoch zu schnellen…

Risiken mit IKT-Drittdienstleistern prüfen – CONGA informiert. Bis zum 17. Januar 2025 muss die Finanzwelt den Digital Operational Resilience Act (kurz DORA) umgesetzt haben. Um die Resilienz der Finanzwirtschaft gegen digitale Risikofaktoren, wie zum Beispiel Cyberangriffe zu stärken, müssen Unternehmen in Zukunft – unter anderem – das Risikomanagement von Informations- und Kommunikationstechnologien (kurz IKT)…

Die Risiken generativer künstlicher Intelligenz – wie Verletzungen des Urheberrechts oder der Cybersicherheit – sind offenkundig. Dennoch glauben international drei von vier Manager, dass ihre Vorteile größer sind als die damit verbundenen Probleme; in Deutschland sagen dies gut zwei Drittel. Nahezu alle Führungskräfte (96 Prozent international, 99 Prozent in Deutschland) stellen fest, dass generative KI…

Die Krise hat so einiges verändert. Insbesondere die Digitalisierung ist stark vorangeschritten und hat viele Bereiche komplett auf den Kopf gestellt. Digitalisierung bedeutet die Verwendung von Daten und Algorithmen für verbesserte Prozesse, Produkte und Geschäftsmodelle. Wir schauen uns einige Hauptbereiche an, die sich durch den Digitalisierungsschub verändert haben und analysieren die Chancen und Risiken…

Verbesserungen könnten Risiken und Kosten der Rechenzentren verringern und zum Klimaschutz beitragen. Rechenzentren werden geplant, gebaut, in Betrieb genommen und dann viele Jahre lang mehr oder minder unverändert genutzt. Doch die Anforderungen der betreibenden Unternehmen, die technologischen Möglichkeiten und die gesetzlichen Rahmenbedingungen ändern sich im Laufe der Zeit. Um böse Überraschungen zu verhindern, Kosten zu…

Gartner stellte kürzlich im Rahmen seines Berichts Hype Cycle for Emerging Technologies die 25 wichtigsten neuen Technologien für Unternehmen vor. Die Schlüsselerkenntnisse wurden aus über 2.000 Technologien ermittelt, die jedes Jahr untersucht werden. Zu den Ergebnissen zählt die beschleunigte Automatisierung durch künstliche Intelligenz (KI). Die Studie kommt zu dem Schluss, dass u.a. diese Technologie zwar…

Neue Untersuchung zeigt, dass 73 % der Unternehmen infolge von Log4Shell, SolarWinds und Kaseya deutlich mehr in die Sicherheit der Softwarelieferkette investiert haben. Die von der Enterprise Strategy Group durchgeführte Studie bestätigt, wie verbreitet Risiken in der Softwarelieferkette bei Cloud-nativen Anwendungen sind. Synopsys hat eine neue Untersuchung veröffentlicht. Sie basiert auf einer kürzlich durchgeführten…

Netzwerkingenieure und CIOs sind sich einig, dass Probleme rund um die Cybersecurity die größten Risiken darstellen, wenn Unternehmen ihre Netze im Zuge der digitalen Transformation vernachlässigen. Die Umfrage belegt, dass 53 % der Netzwerkingenieure und 59 % der CIOs in Deutschland Probleme im Bereich der Cybersicherheit als größte Gefahrenquelle ausmachen, wenn Netzwerke nicht…

Wie bereits im letzten Jahr angekündigt, hat Microsoft die Preise von 365-Abonnements im März 2022 weltweit um bis zu 25 Prozent (zum Beispiel O365 E1) erhöht. Es geht aber keineswegs nur um Preiserhöhungen: Vielmehr ändert Microsoft mit der neuen »New Commerce Experience «-Plattform (NCE) auch andere Konditionen im Zusammenhang mit den Abonnements. So ist gegenüber…

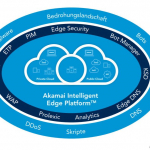

Zuerst einmal machen wir Schluss mit einem häufigen Missverständnis hinsichtlich der Open Web Application Security Project (OWASP) Top 10: Auch wenn einige Sicherheitsanbieter dies behaupten, es handelt sich dabei nicht um eine Checkliste von Angriffsvektoren, die Sie mit einer Web Application Firewall (WAF) blockieren können. Kommen wir nun zu Ihrer Strategie. Was genau benötigen Sie,…

Um sie bestmöglich vor dem Corona-Virus zu schützen, haben deutsche Unternehmen ihre Angestellten zu großen Teilen ins Homeoffice beordert. Eine ebenso plausible wie umsichtige Maßnahme. Doch auch hier lauern gesundheitliche Gefahren, die sich zunächst nur schleichend bemerkbar machen, Wirtschaft und Staat aber langfristig umso teurer zu stehen kommen können. Mediziner warnen derzeit eindringlich vor umfassenden…