Avira, F-Secure und Kaspersky haben den Bug bereits gefixt.

Antivirenprogramme haben den Zweck, Viren oder Trojaner zu erkennen, vor der Bedrohung zu warnen und diese möglichst zeitnah zu beseitigen. Doch was passiert, wenn das Antivirenprogramm selbst Lücken besitzt? Genau das ist geschehen: »Mitarbeiter des Sicherheitsunternehmens Rack911 Labs entdeckten in 28 Antivirenprogrammen Sicherheitslücken. Die Probleme waren in den verschiedensten Betriebssystemen auffindbar, sowohl unter Windows, MacOS sowie auch Linux«, informiert IT-Sicherheitsexpertin Patrycja Tulinska, Geschäftsführerin der PSW GROUP (www.psw-group.de).

Antivirenprogramme haben den Zweck, Viren oder Trojaner zu erkennen, vor der Bedrohung zu warnen und diese möglichst zeitnah zu beseitigen. Doch was passiert, wenn das Antivirenprogramm selbst Lücken besitzt? Genau das ist geschehen: »Mitarbeiter des Sicherheitsunternehmens Rack911 Labs entdeckten in 28 Antivirenprogrammen Sicherheitslücken. Die Probleme waren in den verschiedensten Betriebssystemen auffindbar, sowohl unter Windows, MacOS sowie auch Linux«, informiert IT-Sicherheitsexpertin Patrycja Tulinska, Geschäftsführerin der PSW GROUP (www.psw-group.de).

Um die Sicherheitslücken zu erkennen, nutzen die Rack911 Labs Experten den eigentlichen Arbeitsprozess von Antivirensoftware. Normalerweise überprüft ein Antivirenprogramm jede auf dem PC abgespeicherte Datei einzeln auf Bedrohungen. Erkennt das Programm einen Schädling, so wird diese Datei entweder gesperrt oder sogar direkt gelöscht. »Die Rack911 Labs Experten erzeugten nun eine schädliche Datei, die 28 Antivirenprogramme auch korrekt erkannten. Noch vor dem Löschen der Datei ersetzten sie jedoch die schädliche Datei gegen eine Weiterleitung auf wichtige Systemdateien. Anstatt nun erneut zu überprüfen, löschten die Antivirenprogramme Systemdateien des PCs. Somit könnten potenziell das Antivirenprogramm selbst, das Betriebssystem sowie auch viele weitere wichtige Dateien auf dem Computer gelöscht werden«, erklärt Patrycja Tulinska.

Die Testreihe hat bereits 2018 begonnen. In dem ersten Test wurden die Programme von Kaspersky, Microsoft, McAfee, Eset, F-secure, Sophos, Avira, Bitdefender und Webroot positiv auf die Lücke getestet, woraufhin der Test ausgeweitet wurde. Laut Rack911 Labs wurden alle betroffenen Anbieter informiert und fast alle hätten mittlerweile die Sicherheitslücke geschlossen. »Leider hat Rack911 bisher nicht veröffentlicht, welche Hersteller die Sicherheitslücke geschlossen haben und welche noch immer angreifbar sind. Avira, F-Secure und Kaspersky haben jedoch nach eigenen Angaben den Bug mittlerweile gefixt«, so Tulinska.

Antivirensoftware richtig nutzen

Wenngleich die Verwendung eines Antivirenprogramms aufgrund eventueller Verlangsamung der Systemleistung oft als lästig angesehen wird, ist sie dennoch unerlässlich. Besonders Windows-User sollten sich um ein Antivirenprogramm bemühen, denn Windows ist das aktuell am weitesten verbreitete Betriebssystem und wird dementsprechend weltweit am häufigsten, teils mit kommerziellen Schadprogrammen angegriffen. »Ein Antivirenprogramm scannt Dateien in regelmäßigen Abständen auf Schadprogramme. Dies geschieht mittels sogenannter »Signaturen« bekannter Schadprogramme. Da sich diese schädliche Software immer wieder erneuert, ist es besonders wichtig, das Antivirenprogramm in genauso regelmäßigen Abständen immer wieder zu updaten«, mahnt die Expertin und gibt Tipps:

»In vielen Antivirenprogrammen wird angezeigt, wenn neue Updates bereitstehen. Alternativ lohnt ein Blick in die Einstellungen der Software, in denen Updates angezeigt werden. Eine dritte Möglichkeit ist, direkt auf der Webseite des Herstellers nach Updates zu schauen.« In der Regel ist zudem die Funktion »Automatische Überprüfung« bereits aktiviert, wenn ein Antivirenprogramm heruntergeladen wird. Dennoch sollte der Anwender auch hier überprüfen, ob das Antivirenprogramm regelmäßig – im besten Fall nach jedem Systemstart – eine Kontrolle auf Schadsoftware beginnt. Wiederkehrende Scans sind wichtig, um Probleme frühzeitig zu erkennen. Viele Anwender setzen auf Online-Virenscanner, die gegenüber den klassischen Programmen die Vorteile bieten, nicht installiert werden zu müssen und Updates direkt vom Anbieter durchgeführt werden. »Dennoch sollte ein Online-Virenscanner nur eine zusätzliche Hilfe sein. Er kann nämlich nicht mit der stetigen Hintergrund-Analyse der Dateien dienen, die eine der wichtigsten Aufgaben der Antivirenprogramme ist. Bei einem Online-Scanner muss der Anwender selbst manuell alle neuen Dateien durchprüfen lassen«, rät Patrycja Tulinska. Weitere Informationen unter: https://www.psw-group.de/blog/28-angreifbare-antivirenprogramme/7595

168 Artikel zu „Antiviren“

NEWS | TIPPS

Cyber Distancing: Sicher aus dem Heimnetzwerk arbeiten

Die starke Home-Office-Zunahme hat für viele Mitarbeiter die Grenzen zwischen Arbeit und Privatleben verwischt. Verwenden Unternehmen nicht eine Art Virtual-Desktop-Technologie, die die Heimumgebung der Mitarbeiter von der Arbeitsumgebung trennt, kann dies Daten gefährden. Bei einigen Unternehmen sind die Heimnetzwerke der Mitarbeiter mit Sicherheitsebenen wie industriellen Next-Generation-Firewalls, Zwei-Faktor-authentifizierten WLAN-Hotspots und anderen Security-Lösungen ausgestattet. In manchen Fällen…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Sicherheitsproblem: HTTPS-Kommunikation gehört auf den Prüfstand

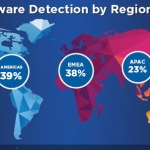

Laut jüngstem Internet Security Report zielen groß angelegte Malware-Kampagnen vor allem auf Deutschland ab. Der aktuell veröffentlichte WatchGuard Internet Security Report für das erste Quartal 2020 bringt erneut spannende Erkenntnisse zur weltweiten Lage der IT-Sicherheit ans Licht. So wurde beispielsweise erstmals ein genauerer Blick auf die Verteilwege von Malware geworfen – mit aufrüttelnden Ergebnissen: Über 67…

NEWS | IT-SECURITY | TIPPS

Sicherheitsrisiko Home Office

Immer noch arbeitet eine große Zahl der Angestellten von zuhause aus. Das Home Office wird dabei zunehmend zu einem Sicherheitsrisiko für die Unternehmens-IT. Rohde & Schwarz Cybersecurity hat einige zentrale Risiken im Home Office gesammelt – von A wie »Arbeitsplatz« bis Z wie »Zero-Day-Exploit« – und Lösungswege aufgeführt. Arbeitsplatz Im Home Office arbeiten Mitarbeiter…

NEWS | IT-SECURITY | TIPPS

Angriffe auf deutsche Zulieferer für Industrieunternehmen

Unternehmen weltweit über zielgerichtete Phishing-Mails angegriffen. Angreifer nutzten Mimikatz-Programm. Bereits Anfang 2020 wurde über eine Reihe zielgerichteter Angriffe auf Industrieunternehmen in verschiedenen Regionen berichtet. Nach Analysen des Kaspersky ICS CERT [1] konzentrierten sich diese auf Systeme in Japan, Italien, Deutschland und Großbritannien. Die Angreifer hatten dabei Anbieter von Geräten und Software für Industrieunternehmen im Visier…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Simulierte Cyberattacken: Übungen als Schutz vor Cyberrisiken?

Immer mehr IT-Abteilungen vertrauen auf Penetrationstests oder Bug-Bounty-Programme und simulieren Cyberattacken, um ihre Mitarbeiter zu sensibilisieren. Grund dafür ist der explosionsartige Anstieg von Cyberbedrohungen. Egal ob man nun die Sicherheitsmaßnahmen oder die digitalen Reflexe der Angestellten prüfen möchte: Die Simulation von Cyberattacken trägt zu einer erhöhten Wahrnehmung von Cyberrisiken bei. Kennen Sie Jeremy aus dem…

NEWS | TRENDS SECURITY | E-COMMERCE | IT-SECURITY | TIPPS

Bei zwei Prozent der Online-Transaktionen im Banken- und E-Commerce-Sektor waren 2019 Betrüger am Werk

Der Fraud Prevention Report analysiert betrügerische Aktivitäten gegen Finanzdienstleister und Online-Handel. Im vergangenen Jahr wurde eine von 50 Online-Transaktionen im E-Banking und Online-Handel von Betrügern durchgeführt – trotz des vermeintlich niedrigen Prozentsatzes ein besorgniserregender Wert, wenn man bedenkt, dass hierbei finanziell relevante Prozesse von Kriminellen getätigt wurden. Zudem waren laut der Experten von Kaspersky 16…

NEWS | CLOUD COMPUTING | IT-SECURITY

IT-Sicherheit mit Flexibilität: Cloud-Sicherheit und die Vertrauensfrage

IT-Sicherheit ist ein zentrales Thema in Unternehmen. Nicht zuletzt dank der Kampagnen von IT-Anbietern rund um die Einführung der Europäischen Datenschutzgrundverordnung (EU-DSGVO) sind sich in vielen Fällen nicht nur IT-Verantwortliche, sondern auch das Management im Allgemeinen der Notwendigkeit bewusst, sensible Daten zu schützen. In Zeiten von Cloud Computing heißt das unter anderem, dass eine hohe…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Covid-19: Die größten Bedrohungen für Remote Work

Welche Auswirkungen hat der nahezu flächendeckende Umstieg auf Home Office für die IT-Sicherheit? Was sind die größten Risiken und welche Bedrohungen lassen sich tatsächlich feststellen? Nicht erst seit Beginn der Pandemie untersucht das Incident Response Team von Varonis Systems aktuelle Bedrohungen und Trends in der Cybersecurity. In den letzten Wochen haben die Sicherheitsexperten festgestellt, dass…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

Cybergefahren im Home Office: Wie Hacker die Corona-Krise für sich nutzen

Home Office statt Büroarbeit: Immer mehr Mitarbeitende ziehen angesichts der Corona-Pandemie aktuell ins Home Office – und das zunächst auf unbestimmte Zeit. Doch gerade die vermehrte Tätigkeit vom heimischen Arbeitsplatz aus birgt viele Sicherheitsrisiken. So öffnet eine mangelhafte Absicherung potenziellen Hackern Tür und Tor für einen erfolgreichen Angriff. Aber auch Phishing-Mails, die speziell auf die…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Cybersicherheit im Unternehmen umsetzen

Die heutige Cyberlandschaft ist lebendig – sie bewegt sich, interagiert und entwickelt sich unentwegt weiter. Unternehmen, die die moderne digitale Umgebung als statisch und geordnet wahrnehmen, setzen bei ihren Sicherheitsmaßnahmen falsch an. Viele Organisationen haben die Dynamik der virtuellen Welt bereits verstanden und entscheiden sich heute zunehmend für einen mehrschichtigen Sicherheitsansatz, der umfassenden Schutz auf…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

IT-Sicherheit für das Arbeiten zuhause: 10 goldene Regeln für ein sicheres Home Office

Ein großer Teil der deutschen Angestellten arbeitet derzeit von zuhause aus – vom Sachbearbeiter bis zum Geschäftsführer. Das bringt in vielen Fällen neue IT-Sicherheitsrisiken mit sich. Auch Hacker nutzen die aktuelle Unsicherheit verstärkt aus. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat bereits Alarm geschlagen. Die Anbindung des Heimarbeitsplatzes erfolgte in den meisten…

NEWS | DIGITALISIERUNG | KOMMUNIKATION

Datenanonymisierung: Mobilitätsanalysen im Kampf gegen Corona

Auf Basis anonymisierter und aggregierter Mobilfunkdaten, die keinerlei Rückschlüsse auf konkrete Personen zulassen, liefert Telefónica Deutschland gemeinsam mit Partnern wertvolle Mobilitätsanalysen. In der aktuellen Ausnahmesituation wegen Corona hat die Diskussion um Mobilitätsanalysen auf Basis von Mobilfunkdaten wieder Fahrt aufgenommen. Es geht um die Frage, ob und wie diese Analysen beim Eindämmen des Coronavirus helfen…

NEWS | IT-SECURITY | TIPPS

Tipps: Wie Krankenhäuser sich vor digitalen Viren schützen können

Krankenhäuser sind für Ransomware nicht unbedingt anfälliger als andere Institutionen, doch für sie kann ein Angriff weitreichende Folgen haben, wie etwa den Verlust von Patientenakten und die Verzögerung oder Absage von Behandlungen. Da Krankenhäuser lebensrettende Operationen durchführen und über sensible Patienteninformationen verfügen, neigen sie stärker dazu, das geforderte Lösegeld zu zahlen, als andere Organisationen. Das…

NEWS | IT-SECURITY | TIPPS

Corona und Home Office: Mitarbeiter für IT-Risiken der Fernarbeit sensibilisieren

Das Smart Working ist bei Mitarbeitern beliebt und wird von einer steigenden Anzahl Firmen umgesetzt. Während der Corona-Krise ergibt dieses Konzept umso mehr Sinn. Allerdings müssen Unternehmen auch in Notfällen einige Vorkehrungen treffen, um unangenehme Überraschungen zu verhindern, vor allem in Bezug auf Datensicherheit. Dieser Beitrag stammt vom Cybersecurity-Hersteller Stormshield, Teil des Airbus-Konzerns, der aus…

NEWS | BUSINESS PROCESS MANAGEMENT | INDUSTRIE 4.0 | IT-SECURITY | STRATEGIEN | TIPPS

OT-Security: Wo soll man anfangen?

Fünf Maßnahmen zum Schutz der Operational Technology. Die Operational Technology (OT) war lange strikt getrennt vom IT-Netzwerk und dank proprietärer Protokolle und veralteter Technologien vergleichsweise sicher vor Cyberangriffen. Mit der zunehmenden Verbreitung von IoT wachsen die beiden Welten immer stärker zusammen und geraten damit ins Visier von Hackern. NTT Ltd.’s Security Division nennt fünf Maßnahmen…

NEWS | TRENDS 2020 | TRENDS SERVICES | SERVICES

Jeder Dritte sucht online nach der großen Liebe

Jeder zweite Nutzer von Online-Dating-Diensten hat dort einen Partner gefunden. 45 Prozent halten Online-Dating jedoch für unromantisch. Die große Liebe kann man bei der Arbeit treffen oder in der Schlange im Supermarkt – jeder dritte Bundesbürger verlässt sich jedoch nicht auf den Zufall, sondern nimmt die Partnersuche selbst in die Hand: bei einem Online-Dating-Dienst im…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

Die Psychologie der Malware: Menschliche Schwächen gezielt ausnutzen

Psychologie ist zweifellos untrennbar mit dem Thema Computing verbunden, ob es nun um das Design künstlicher Intelligenz geht oder darum, die Interaktion zwischen Mensch und Computer besser zu verstehen. Ein Faktor, der die Entscheidungen der Entwickler beeinflusst und der im besten Falle zusätzlich dazu beiträgt, die User Experience zu verbessern. Leider sind sich auch Malware-Entwickler…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Ransomware-Angriffe mit Zero Trust bekämpfen: Best Practices gegen Daten-Geiselnahme

Ransomware bleibt ein lukratives Geschäft für Cyberkriminelle. Allein mit der Ransomware-Variante Ryuk erpressten Angreifer bereits Lösegelder von über 3,7 Millionen US-Dollar. Um die Sicherheitsvorkehrungen von Unternehmen zu umgehen, nutzen Hacker mittlerweile häufig anspruchsvolles Spear-Phishing, damit Opfer auf bösartige Links und Anhänge klicken oder verseuchte Webseiten besuchen. Nach der Infektion beginnt der Erpressungstrojaner mit der Verschlüsselung…

NEWS | IT-SECURITY | KOMMENTAR

Keine Mails sind auch keine Lösung

In Behörden und Verwaltungen finden sich in hohem Umfang vertrauliche Daten von Bürgerinnen und Bürgern. Zudem können sie eigentlich weder den Empfang von E-Mail-Anhängen noch den Zugriff auf Webseiten strikt reglementieren, da sie berechtigte Anliegen enthalten können. Jedenfalls war das der bisherige Ansatz: Niedersachsens Finanzbehörden blockieren nun Mails mit Linkadressen oder Office-Anhängen und gehen damit…

NEWS | IT-SECURITY

Vielfalt in der Cybersicherheit: ein strategisches Muss

In einer Zeit, in der sich der IT-Markt in einem tiefgreifenden Wandel befindet (Aufkauf europäischer Technologien durch amerikanische Unternehmen, Angst vor der Entstehung von Monopolen, insbesondere in den Bereichen Cloud und Daten usw.), ist Umsicht wichtiger denn je. Diese Marktentwicklung kann insofern problematisch sein, als Monopole die Freiheit der Nutzer einschränken, indem sie deren Wahlmöglichkeiten…