In einer Zeit, in der sich der IT-Markt in einem tiefgreifenden Wandel befindet (Aufkauf europäischer Technologien durch amerikanische Unternehmen, Angst vor der Entstehung von Monopolen, insbesondere in den Bereichen Cloud und Daten usw.), ist Umsicht wichtiger denn je.

Diese Marktentwicklung kann insofern problematisch sein, als Monopole die Freiheit der Nutzer einschränken, indem sie deren Wahlmöglichkeiten begrenzen. Außerdem können Unternehmen oder sogar bestimmte Staaten sich das Recht anmaßen, eigene Regeln und bewährte Praktiken durchzusetzen. Die Vielfalt der Lösungen und Akteure auf dem Gebiet der Cybersicherheit hat daher grundlegende Bedeutung und stellt eine Garantie für die Freiheit und Sicherheit für Unternehmen und Nutzer dar.

Einen wirksamen und angemessenen Schutz vor neuen Cyberbedrohungen gewährleisten

»Die Vereinheitlichung, gar eine ›Nivellierung‹ der Sicherheitslösungen erhöht konkret das Risiko, dass ein System kompromittiert und damit eine ganze Organisation gefährdet wird«, behauptet Matthieu Bonenfant, CMO bei Stormshield. Wenn alle Nutzer die gleiche Lösung verwenden, wird ein Hacker in der Regel versuchen, den besten Weg zu finden, diese zu umgehen und so die Wirkung seiner Missetaten zu maximieren. Dabei kann er sich gewiss sein, viele verwundbare Ziele zu finden.

Angesichts immer komplexer und diversifizierter werdender Angriffe ist die einzige Möglichkeit, ein optimales Sicherheitsniveau zu garantieren, nicht die Vereinheitlichung der Lösungen, sondern der Einsatz eines mehrschichtigen Schutzsystems. So muss der E-Mail-Verkehr vor Bedrohungen wie Spam, Phishing oder Spear Phishing geschützt werden, die Nutzung des Internets und der Cloud-Zugriff können durch Verfahren wie URL-Filterung, Sandboxing, CASB (Cloud Access Security Broker) gesichert werden, das Netzwerk lässt sich mit Firewall- oder UTM-Tools (United Threat Management) schützen, und die Arbeitsplatzrechner und Server müssen mit Antiviren- und anderen EDR-Tools (Endpoint Detection and Response) als letzter Schutzwall gegen Malware ausgestattet werden.

Diese Aufzählung ist natürlich nicht erschöpfend, veranschaulicht aber den Grundsatz der Verteidigung, der auf dem Einsatz verschiedener Technologien beruht, vorausgesetzt natürlich, dass diese Mehrschichtigkeit ein zusammenhängendes Ganzes ergibt und keine Sicherheitsebene vernachlässigt.

Das neue Gesicht eines modernen Schutzes

Neben dem Technologiemix ist die zweite wesentliche Säule eines modernen Schutzes die Diversifizierung der verwendeten Marken. Denn so vermeidet man, vollständig ungeschützt zu sein, wenn ein Hersteller verschwindet oder seine Schutzmechanismen versagen. Dieses Prinzip liegt auch dem Konzept der doppelten technologischen Barriere zugrunde, die darin besteht, zur Gewährleistung einer Sicherheitsfunktion zwei Produkte verschiedener Marken zu kaskadieren. Wenn das eine System eine Bedrohung nicht erkennt, schafft es vielleicht das andere.

Auf dem Weg zu einer besser integrierten Vielfalt

Natürlich hat die Vervielfachung von Lösungen ihren Preis und geht mit einer gewissen Komplexität einher. Aber diese Aspekte müssen ins Verhältnis mit den Cyberrisiken gesetzt werden, denen das Unternehmen ausgesetzt ist, und den Ressourcen, die es bei dem Versuch einsetzen muss, einen schweren Angriff abzuwehren. Doch auch wenn man auf verschiedene Lösungen setzt – heterogene Systeme können gleichzeitig verwaltet und orchestriert werden, und zwar mittels Programmierschnittstellen (APIs), mit denen sich Kommunikationskanäle für den Austausch von Daten oder Anweisungen erstellen lassen. Hierfür sind immer mehr Orchestrierungs- und Automatisierungslösungen verfügbar, die mit Sicherheitstechnologien interagieren. Noch nie waren die Begriffe Ökosystem und Interoperabilität im Zusammenhang mit Sicherheitstechnologien so wichtig wie heute.

In einem Markt, der in zunehmendem Maße Cyberbedrohungen ausgesetzt ist, scheint es daher geboten zu sein, eine Vielfalt von Lösungen einzusetzen. Wird dieser strategische Aspekt nicht berücksichtigt, werden die CISOs einen ordnungsgemäßen Schutz ihrer Informationssysteme nicht gewährleisten können.

NEWS | IT-SECURITY | SERVICES | STRATEGIEN

Automatisierte Cybersicherheit beste Antwort auf verschärfte Bedrohungslage

Viele Unternehmen in Deutschland wurden infolge von Cyberangriffen durch Datenspionage und Sabotage bereits geschädigt, was ein grundlegendes Umdenken bei der IT-Sicherheit erforderlich macht. Dass die deutsche Wirtschaft häufig im Visier von Cyberkriminellen ist – mit sehr kostspieligen Folgen, zeigt erneut eine aktuelle Bitkom-Studie (siehe unten). Vectra und weitere Experten sehen dadurch bestätigt, dass die Angriffsfläche…

NEWS | IT-SECURITY | TIPPS

Streaming: Ein Cybersicherheitsrisiko

Es ist mittlerweile eine Tatsache: Die rasante Entwicklung der Streaming-Technologien zieht neue Internetnutzer mit schwindelerregenden Geschwindigkeiten an. Der digitale Konsum von Inhalten wie Musik, Videos, Serien und Filmen explodiert buchstäblich. Der Beweis dafür sind das Wachstum der großen offiziellen Plattformen wie Netflix und Amazon Prime Video sowie die Existenz zahlreicher illegaler Websites, die den kostenlosen…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | IT-SECURITY | ONLINE-ARTIKEL

Die Bedeutung von Governance, Risiko und Compliance für die Cybersicherheit

Geht es um die Cybersicherheit, steht der Themenkomplex »Governance, Risk and Compliance (GRC)« oft nicht im Fokus. Er wird nicht selten als bürokratische Hürde angesehen, die der Gefahrenabwehr im Weg steht. Die Bedeutung von GRC sollte jedoch nicht unterschätzt werden. Schließlich hilft ein gezieltes Programm Unternehmen dabei, ihre Sicherheits- und Compliance-Ziele zu erreichen. Gut umgesetzt…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Threat Intelligence – die Grundlage für Cybersicherheit

Über die wachsende Rolle von Threat Intelligence für die Cybersicherheit und wie sie im Rahmen eines umfassenden Cyber-Abwehrprogramms effektiv genutzt werden kann. Im Bereich Cybersicherheit ist man umso besser gerüstet, je mehr man über potenzielle Bedrohungen für sein Unternehmen weiß. Threat Intelligence, auf Deutsch das »Wissen über Bedrohungen« beschreibt die Sammlung aller sicherheitsrelevanten Informationsquellen.…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS | FAVORITEN DER REDAKTION | INFRASTRUKTUR | TRENDS 2019 | IT-SECURITY

Die Trends zur Cybersicherheit im Jahr 2019: Bots legen das Internet lahm

Wer seine Unternehmens- und Kundendaten umfassend schützen will, muss Cyberkriminellen immer einen Schritt voraus sein. Das ist jedoch nur möglich, wenn Unternehmen die kurz- und langfristigen Entwicklungen im Bereich Cybersicherheit kennen. Worauf sollte man 2019 also vorbereitet sein? Intelligentere Bots, komplexe Clouds, IoT-Risiken und Datenregulierungen werden im kommenden Jahr die vorherrschenden Themen sein. Akamai zeigt…

NEWS | IT-SECURITY | SERVICES | TIPPS

Cybersicherheit: Der Mensch als Schlüsselfaktor

Jeder sechste Mitarbeiter würde auf eine gefälschte E-Mail der Chefetage antworten und sensible Unternehmensinformationen preisgeben. Das hat eine Befragung des Bundesamtes für Sicherheit in der Informationstechnik (BSI) ergeben. Informationen über Zuständigkeiten im Unternehmen, zur Zusammensetzung von Abteilungen, internen Prozessen oder Organisationsstrukturen, die über das sogenannte Social Engineering gewonnen werden, sind für Cyberkriminelle wertvolle Grundlage zur…

NEWS | BUSINESS | DIGITALISIERUNG | TRENDS 2018 | IT-SECURITY | TRENDS

Prognosen zur Cybersicherheit 2018

2017 war für Profis im Bereich Cybersicherheit ein arbeitsreiches Jahr. Wir haben empfindliche Datenlecks bei der National Security Agency, die Wannacry-Ransomware und natürlich den massiven Datendiebstahl bei Equifax erlebt. Was steht uns also vermutlich im nächsten Jahr bevor? Die Experten für Cybersicherheit bei GlobalSign haben für Sie in die sprichwörtliche Kristallkugel geschaut. Hier sind ihre…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | BUSINESS | DIGITALISIERUNG | TRENDS 2016 | IT-SECURITY

Die Folgekosten von Cybersicherheitsvorfällen

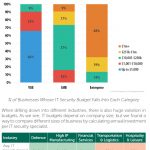

Cybersicherheitsvorfälle kosten große Organisationen 861.000 US-Dollar und mittelständische Unternehmen 86.500 US-Dollar pro Angriff. Während große Unternehmen für einen Cybersicherheitsvorfall durchschnittlich 861.000 US-Dollar aufwenden müssen, beziffern sich die Kosten für mittelständische Unternehmen auf durchschnittlich 86.500 US-Dollar. Dabei hängen die Wiederherstellungskosten in Folge eines Cybersicherheitsvorfalls auch vom Zeitpunkt der Entdeckung ab. Kleine und mittlere Unternehmen kostet die…

NEWS | BUSINESS | IT-SECURITY | TIPPS

Die wichtigsten Tipps: Mehr Cybersicherheit (nicht nur) für Anwaltskanzleien

Anwaltskanzleien haben mit höchst privaten und persönlichen Informationen ihrer Klienten zu tun. Informationen, von denen Kunden erwarten (dürfen), dass sie dementsprechend geschützt werden. Leider ist das in einem besorgniserregenden Maß nicht der Fall. Es fehlt an Budget, ausreichenden Sicherheitsvorkehrungen und Schulungen. Nicht selten riskieren Kanzleien dadurch eine ganze Menge, denn die Informationen ihrer Klienten sind…

NEWS | EFFIZIENZ | IT-SECURITY | LÖSUNGEN | SERVICES | TIPPS

Bewusstsein für Cybersicherheit in Unternehmen spielerisch verbessern

Im Rahmen der Security Intelligence Services verfeinert Kaspersky Lab sein Schulungsprogramm zur Cybersicherheit. Das ab sofort verfügbare Trainingsprogramm [1] beinhaltet interaktive, vielfältige und auf verschiedene unternehmensinterne Zielgruppen angepasste Schulungsmodule, die sich sowohl an Geschäftsführer und Führungskräfte als auch an alle Mitarbeiter im Unternehmen richten. Die computerbasierten und spielerisch aufgebauten Trainings verbessern die gesamte Unternehmenssicherheit: Eine…

NEWS | TRENDS 2016 | IT-SECURITY | STRATEGIEN | TIPPS

Cybersicherheit 2016: Bei mobiler IT-Sicherheit ist das »Was« wichtiger als das »Wer«

Geht es um die Cybersicherheit im Jahr 2016, gibt es gute Gründe, mehrere Angriffstaktiken zu berücksichtigen. Einige Entwicklungen werden bei der Planung von Sicherheitsstrategien für die Nutzer mobiler Endgeräte – egal ob iOS, Windows oder Android – eine große Rolle spielen. Veränderte Hierarchie der Richtliniendurchsetzung Viele Unternehmen beschäftigen sich derzeit in erster Linie mit der…

NEWS | TRENDS SECURITY | IT-SECURITY

Aktuelle Bestandsaufnahme zur Cybersicherheit

Die Möglichkeiten, wie Cyberkriminelle das Netzwerk eines Unternehmens angreifen und Schwachstellen ausnutzen können, sind vielfältig: Malware, Bedrohungen von innen, Ransomware etc. Aber einige Angriffsmethoden stellen größere Risiken dar als andere – und einige haben das Potenzial mehr Schaden anzurichten als andere. Palo Alto Networks hat im Rahmen seiner Anwenderkonferenz Ignite 233 Teilnehmer unter anderem befragt,…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | GESCHÄFTSPROZESSE | KÜNSTLICHE INTELLIGENZ | ONLINE-ARTIKEL

Automatisierung von Finanzprozessen: Vom Buzzword zur Realität

Der Markt für Software zur Automatisierung von Finanzprozessen entwickelt sich rasant. Sieben Zukunftsprognosen. Netflix, Spotify, Apples Siri und Amazons Alexa – im Privatleben sind künstliche Intelligenz, Machine Learning und On-Demand-Dienste fast schon zu einem festen Bestandteil geworden. Unternehmen können und wollen sich keine Unsicherheiten durch unreife Technik erlauben. Folge: Der Einsatz neuer Technologien im B2B-Bereich…

NEWS | IT-SECURITY | TIPPS

Große Sicherheitslücke in drahtlosem Präsentationssystem

Sicherheitsexperten warnen: Gerade die vertrauten Geräte und Anwendungen sind bevorzugte Ziele von Angreifern. Berater des finnischen IT-Security-Unternehmens F-Secure haben in einem beliebten drahtlosen Präsentationssystem mehrere Sicherheitslücken entdeckt, die es ermöglichen, das System in weniger als 60 Sekunden zu hacken. Angreifer können so die Informationen, die präsentiert werden, abfangen und manipulieren, Passwörter und andere vertrauliche Daten…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Ausblick: Cyber Security im Jahr 2020

OT-Angriffe als Zugang zur IT Schon in den vergangenen 24 Monaten haben »laterale Angriffe« einen Fuß in die Tür zur IT bekommen und breiten sich nun auf Netzwerke der Operational Technology (OT) aus. Doch im Jahr 2020 werden wir OT-Angriffe auf die IT erleben. Möglich macht das die zunehmende Konvergenz von IT und OT.…