Über die wachsende Rolle von Threat Intelligence für die Cybersicherheit und wie sie im Rahmen eines umfassenden Cyber-Abwehrprogramms effektiv genutzt werden kann.

Im Bereich Cybersicherheit ist man umso besser gerüstet, je mehr man über potenzielle Bedrohungen für sein Unternehmen weiß. Threat Intelligence, auf Deutsch das »Wissen über Bedrohungen« beschreibt die Sammlung aller sicherheitsrelevanten Informationsquellen. Dazu gehören einzelne Bedrohungen oder Bedrohungsgattungen, Bedrohungsakteure, Exploits, Malware, Schwachstellen oder Kennzahlen von Sicherheitsverstößen. Dieses gesammelte Wissen ist das Fundament eines effektiven Sicherheitsprogramms, das natürlich die nötigen Informationen braucht, um damit vertraut zu sein, gegen wen es sich wie zu verteidigen gilt. Threat Intelligence setzt sich aus vielen Teilen zusammen. Darunter sind zahlreiche Quellen, Feeds und Plattformen, die Unternehmen bei der Erfassung, Analyse und Reaktion auf Bedrohungen unterstützen. Zusammen liefern diese einzelnen Teile eine Fülle von wertvollen Informationen über fast jeden Aspekt der Cybersicherheit.

Das Wissen über Angriffe ist das Fundament, auf dem alle Lösungen für Cybersicherheit aufbauen. Ohne dieses Wissen kann man keine effektive Sicherheitslösung erstellen, und die Hersteller stehen vor der Herausforderung, die Fülle an Informationen, die ihnen Threat Intelligence bietet, effektiv zu nutzen. Hier trennt sich bei vielen Lösungen die Spreu vom Weizen. Dies beginnt schon mit den Rohdaten, auf denen alles aufbaut.

Die Rohdaten, das Fundament der Threat Intelligence

Quellen für Threat Intelligence sind die Rohdaten für die Bedrohungsaufklärung. Sie werden von einer Lösung sortiert, analysiert und in einem zweiten Schritt zu Intelligence-Feeds zusammengefasst. Für die meisten Unternehmen ist der beste Ansatz die Verwendung einer Kombination aus internen Quellen in Verbindung mit kommerziellen oder öffentlichen Feeds. Zu den typischen internen Feeds gehören Bedrohungsanalysen von einem Security Operations Center (SOC), Fachgemeinschaften, Sicherheitsmeldungen oder Blogs und Dark Web Research. Auf der anderen Seite stammen kommerzielle und öffentliche Feeds hauptsächlich aus der Kundentelemetrie, dem Dark Web, Open-Source-Datenbanken, der Malware-Verarbeitung sowie der manuellen Sicherheitsforschung und Ereignisanalyse.

Das Zusammensetzen der Rohdaten bildet den Threat-Intelligence-Feed

Ein Threat-Intelligence-Feed fasst Daten aus einer oder mehreren Quellen zusammen. Die Mehrheit der Feeds konzentriert sich tendenziell auf einen Schwerpunktbereich, wie etwa Botnet-Aktivität, Domänen oder bösartige IP-Adressen. Der Echtzeitcharakter von Threat-Intelligence-Feeds bedeutet, dass die Informationen, sobald eine neue Bedrohung oder bösartige Entität entdeckt wird, in das Feed-Format verpackt und an die Abonnenten gestreamt werden. Schnelligkeit ist hierbei von entscheidender Bedeutung, da das Hauptziel eines Benutzers natürlich darin besteht, sich gegen drohende Angriffe zu verteidigen, bevor sie passieren.

Sicherheitsexperten können diese Feeds auf vielfältige Weise nutzen. Einige Sicherheitstools, wie beispielsweise Firewalls, akzeptieren Feeds direkt, sodass jede neue Entdeckung sofort berücksichtigt werden kann. Alternativ können die Feed-Daten in einer Security Information Event Management (SIEM) oder User Entity Behavioral Analytics (UEBA) Lösung gespeichert werden, die Bedrohungsdaten mit internen Sicherheitsereignissen korrelieren und Warnmeldungen erzeugen kann, wenn relevante Bedrohungen gefunden werden. Analysten können Informationen auch manuell überprüfen, und obwohl dies nützlich sein kann, ist es oft extrem zeitaufwändig.

Plattformen und Anbieter: Aus allem einen Sinn machen

Komplette Threat-Intelligence-Plattformen schaffen hier Abhilfe. Sie bieten die Möglichkeit, mehrere Feeds gleichzeitig zu erfassen, zu organisieren, zu speichern, zu analysieren und zu vergleichen. Sie können diese Feeds dann mit internen Sicherheitsereignissen korrelieren und priorisierte Warnmeldungen erstellen, die dann von Analysten überprüft werden können. Neben vielen anderen Anwendungen funktioniert auch ein SIEM auf diese Weise. Einige Beispiele für gängige Threat Intelligence-Plattformen sind ThreatQuotient, Anomali ThreatStream und Palo Alto Networks‘ AutoFocus, die je nach Anforderung der Organisation jeweils einen etwas anderen Fokus haben.

Threat Intelligence ist nicht ohne Herausforderungen

Obwohl die Bedrohungsaufklärung bei der Abwehr von Cyberangriffen immer wichtiger wird, ist sie nicht ohne Probleme. Zu den wichtigsten Herausforderungen gehört vor allem die Überschwemmung mit Informationen. Viele Sicherheitsanalysten versinken bereits jetzt in Daten, lange bevor Bedrohungsinformationen in den Mix aufgenommen werden. Ohne effektive Planung und Priorisierung kann die große Menge an zusätzlichen Daten sehr schnell dazu führen, dass Analysten überfordert werden. Darüber hinaus fehlt meist der benötigte Kontext. Während Bedrohungsinformationen oft wichtige Indikatoren für die Sicherheit liefern, können sie ohne den entsprechenden Kontext bedeutungslos sein. Und zu guter Letzt benötigt Threat Intelligence noch spezielle Prozesse und Fähigkeiten des Security-Teams. Die Feeds sind natürlich nicht von selbst nützlich, sie erfordern eine sorgfältige Analyse durch geschulte Fachleute, um effektiv genutzt zu werden. Der derzeitige globale Mangel an Sicherheitsexperten ist bekannt. Das bedeutet, dass viele Unternehmen Schwierigkeiten haben, ohne die benötigten Mitarbeiter das Beste aus der Bedrohungsanalyse herauszuholen. Um dieses Problem auszugleichen, bieten manche Plattformen Automatisierung und Analysefähigkeiten.

Automatisierung und Analysen entlasten die wertvollste Ressource: Den Sicherheitsexperten

Moderne SIEM-Plattformen verfügen heute über zahlreiche Technologien, die Unternehmen dabei unterstützen können, Bedrohungsdaten bestmöglich zu nutzen. Sie sind von Grund auf so konzipiert, dass sie mit Bedrohungsinformationen aus vielen Quellen arbeiten können. Und dank integrierter Automatisierungs- und Analysefähigkeiten können sie die wichtigsten Daten genau dann bereitstellen, wenn sie benötigt werden.

Die automatisierte Reaktion auf Vorfälle gibt Analysten beispielsweise die Möglichkeit, Daten aus Hunderten von Tools zu sammeln, Vorfälle automatisch zu identifizieren, sie mit Bedrohungsdaten zu referenzieren und die nötigen Schritte zu koordinieren um den Schaden einzudämmen. So wird die Datenüberlastung deutlich reduziert. Auch die Verwendung von Analysen zur Identifizierung von anomalem Verhalten, in Verbindung mit den Daten aus der Bedrohungsanalyse, ist für Sicherheitsexperten ein großer Vorteil. In der Vergangenheit hat eben dieses manuelle Identifizieren die meiste Zeit der qualifizierten Sicherheitsexperten in Anspruch genommen.

Fazit

Bei richtiger Anwendung liefert Threat Intelligence eine Fülle von unschätzbaren Informationen über fast jeden Aspekt der Cybersicherheitsoperationen eines Unternehmens. Wie jede Technologie ist sie jedoch nicht ohne Herausforderungen. Durch den Einsatz moderner SIEM-Plattformen können diese Herausforderungen jedoch gemeistert werden. Automatisierung und detaillierte Analysen spielen dabei eine Schlüsselrolle die wertvollste Ressource des Unternehmens nicht zu verschwenden: Den Sicherheitsexperten.

Egon Kando, Exabeam

141 search results for „Threat Intelligence“

AUSGABE 3-4-2019 | SECURITY SPEZIAL 3-4-2019 | NEWS | IT-SECURITY | SERVICES | STRATEGIEN

Cybersicherheit – Einheitliche Tools für das Unified Threat Management

TRENDS SECURITY | NEWS | TRENDS 2016 | IT-SECURITY

Global Threat Report 2016: Status-quo aktueller Cyberbedrohungen für Unternehmen

Anzahl infizierter Inhalte in E-Mails steigt um 250 Prozent. Ransomware verursachte bisher 325 Millionen USD finanziellen Schaden. Neues Botnet »Jaku« identifiziert. Überblick über neue Tools und Vorgehensweisen von Hackern: Evasions, Insider-Bedrohungen und Ransomware auf dem Vormarsch. Der jährlich erscheinende Bericht »Forcepoint 2016 Global Threat Report« gibt einen umfassenden Überblick über die aktuellsten Cyberbedrohungen, basierend auf…

IT-SECURITY | LÖSUNGEN | AUSGABE 9-10-2015

Contextual Security Intelligence – Die richtige Balance zwischen Sicherheit und Flexibilität

Für einen Großteil der Sicherheitsvorfälle und Datenverluste ist der Faktor Mensch verantwortlich. Deshalb setzen viele CIOs und IT-Sicherheitsverantwortliche auf eine umfassende Kontrolle. Doch viele Beschäftigte empfinden dies als störend und finden Möglichkeiten, sie zu umgehen. Praktikabler ist der Ansatz »Contextual Security Intelligence«. Er kommt ohne Sicherheitskontroll-Tools sowie ohne zusätzliche Authentifizierungsebenen und Policies aus.

TRENDS 2019 | TRENDS SECURITY | NEWS | INFOGRAFIKEN | IT-SECURITY

60 Prozent aller IT-Fachkräfte haben bereits ernsthafte Datenpannen in ihrem Unternehmen erlebt

Besserer Einsatz von Sicherheitslösungen und Mitarbeitertrainings wirken den zunehmenden Auswirkungen von Sicherheitsverstößen entgegen. IT-Sicherheitsexperten haben trotz Fortschritten bei der Bekämpfung von Cyberkriminalität und IT-Sicherheitsbedrohungen immer noch Schwierigkeiten dabei, ihre Organisation vollständig vor Angriffen zu schützen. Das zeigt der neue McAfee »Grand Theft Data II – The Drivers and Changing State of Data Breaches«-Report [1]. Hinzu…

NEWS | BUSINESS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Die Steuererklärung steht an – und Cyberkriminelle in den Startlöchern

Steuerzahler und Steuerberater sind gehalten vertrauliche Informationen zu schützen. Bei einer Zertifizierungsstelle wie GlobalSign konzentriert sich alles auf ein Ziel – Identitäten zu schützen. Wenn also in den nächsten Wochen die Steuererklärung ansteht, sind wir uns nur allzu sehr bewusst wie schnell betrügerische Aktivitäten den Abgabezeitraum zum Alptraum machen können. Eine 2017 veröffentlichte Studie von…

TRENDS 2019 | TRENDS WIRTSCHAFT | SECURITY SPEZIAL 3-4-2019 | TRENDS SECURITY | NEWS | BUSINESS | IT-SECURITY

Cybercrime: Angreifer hinterlassen in jedem vierten Fall keinerlei Spuren

Jedes zweite deutsche Unternehmen verzeichnete Schäden durch Cyberangriffe in den vergangenen zwei Jahren. Ob Mittelstand oder Großkonzern – deutsche Unternehmen leiden unter geschäftsschädigenden Folgen von Cyberattacken. Eine aktuelle Studie von Kaspersky Lab [1], bei der europaweit IT-Entscheidungsträger in kleinen, mittleren und großen Unternehmen befragt wurden, zeigt: Im Laufe der vergangenen 24 Monate wurde fast…

TRENDS 2019 | TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY

Cyberresilienz: Erhebliche Defizite bei der Notfallplanung

Mehr als die Hälfte der deutschen Unternehmen testen ihre Notfallpläne nicht. Automatisierung verbessert die Erkennung und Eindämmung von Cyberangriffen in Deutschland um 46 Prozent. Die Ergebnisse der vierten, jährlichen Benchmark-Studie zur Cyberresilienz, vom Ponemon Institute durchgeführt und von IBM Resilient gesponsert, sind veröffentlicht worden. In »The 2019 Cyber Resilient Organization« wird untersucht, inwieweit Unternehmen…

AUSGABE 3-4-2019 | NEWS | CLOUD COMPUTING | IT-SECURITY

Studie »The Future of Multi-Cloud« – Die Multi-Cloud zukunftssicher schützen

Technologien verändern sich immer schneller. So wird es für IT-Verantwortliche immer schwieriger, die richtigen zukunftsfähigen Sicherheitslösungen zu implementieren. Welche Trends in den kommenden Jahren dabei zu berücksichtigen sind, zeigt die aktuelle Studie »The Future of Multi-Cloud« (FOMC) der Foresight Factory.

NEWS | EFFIZIENZ | IT-SECURITY | SERVICES | TIPPS

Wenn die Schwachstellenflut kommt

16.500 – so hoch war die Zahl der 2018 entdeckten Schwachstellen. Ihre Zahl steigt seit Jahren. Zum Vergleich: 2016 lag die Zahl noch bei knapp 9.800, 2017 waren es bereits über 15.000. Dieser Anstieg hat verschiedene Ursachen. Der Hauptgrund ist eine immer komplexere IT-Infrastruktur: Sie vergrößert die Angriffsoberflächen in Unternehmen. Das Ponemon Institute veröffentlichte im…

TRENDS 2019 | TRENDS SECURITY | NEWS | INTERNET DER DINGE | IT-SECURITY

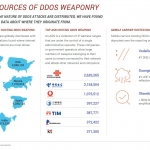

Cyberkriminelle nutzen verstärkt IoT-Geräte für DDoS-Angriffe

Laut aktuellem Report lassen sich IoT-Geräte mit Machine-to-Machine-Kommunikationsprotokoll zunehmend für Angriffe ausnutzen. Der neue D»DoS Threat Intelligence Report« zeigt, welche Tools Hacker für ihre Distributed Denial of Service (DDoS)-Angriffe nutzen und welche Ziele sie dabei angreifen. Im Zuge der Studie entdeckte A10 Networks, dass verstärkt IoT-Geräte ausgenutzt werden, um Ziele weltweit mit synchronisierten Attacken…

TRENDS 2019 | TRENDS SECURITY | NEWS | INFRASTRUKTUR | IT-SECURITY

Windows 10 ist besonders anfällig: Jeder fünfte Heim-PC ist Zielscheibe für Cyberkriminelle

Deutschland auf Platz 12 der weltweit sichersten Länder, Österreich auf Platz 4, Schweiz auf Platz 6 Betriebssystem-Check: Windows 10 ist besonders anfällig für »Advanced Threats« Avast deckt in seinem Avast Global PC Risk Report das Gefahrenpotenzial für Privatcomputer auf [1]. Das Ergebnis der weltweiten Analyse: Für Anwender von Windows 7, 8 und 10…

NEWS | BUSINESS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | RECHENZENTRUM | SERVICES | STRATEGIEN | WHITEPAPER

Sicherheitsmythen, Fragestellungen und Lösungsansätze – Ratgeber zur 5G-Sicherheit

Experten empfehlen Etablierung eines ganzheitlichen Sicherheitsansatzes, um der 5G-Evolution den Weg zu bereiten. Bei der allgegenwärtigen 5G-Diskussion um die Kosten, die Verantwortung der Netzbetreiber sowie die Verfügbarkeit und Leistungsfähigkeit des neuen mobilen Datennetzes erscheint die Frage nach der Sicherheit nur als Randthema. Palo Alto Networks warnt aber davor, hier Abstriche zu machen oder das Thema…