Herausforderungen bei Konzeption und Einsatz von KI-Anwendungen im Unternehmen. (Quelle: GettyImages)

Was sind die vier wichtigsten Herausforderungen bei Konzeption und Einsatz von KI-Anwendungen im Unternehmen?

Der Siegeszug künstlicher Intelligenz spielt beim jüngst ausgelösten Digitialisierungsschub eine herausragende Rolle, schließlich erobert KI ständig neue Anwendungsfelder und findet sich so immer häufiger im praktischen Einsatz. Die Security-Verantwortlichen in Unternehmen stellt diese Entwicklung jedoch vor komplexe, neue Herausforderungen, denn sie müssen sicherstellen, dass KI-Lösungen jederzeit sowohl die Konformität zu Compliance-, als auch Datenschutzvorgaben erfüllen. NTT Ltd. hat die wichtigsten Aktionsfelder dafür identifiziert:

- Absicherung der KI-Lösung: Der erste Schritt zur datenschutzkonformen Nutzung von künstlicher Intelligenz ist unter anderem die technische und organisatorische Absicherung der KI-Lösung gegen Missbrauch. Sie beginnt bei der strikten Zugangskontrolle und eindeutig geregelten Zugriffsberechtigung auf die KI-Programme. Damit ist sichergestellt, dass nur autorisierte Mitarbeiter Zugang zur KI-Logik haben und Änderungen daran vornehmen können. So muss das Rechtemanagement unter anderem toxische Kombinationen ausschließen, bei der die Verknüpfung von Einzelrechten zu neuen, an sich unerlaubten Zugriffsmöglichkeiten führt. Zudem muss die KI-Logik transparent sein. Artikel 5 der DSGVO schreibt die Intervenierbarkeit vor. Damit soll gewährleistet werden können, dass ein Betroffener Auskunft über die Auswahlkriterien und deren Verarbeitung erhält, etwa in Bewerbungsprozessen oder bei Kreditvergaben. Hierbei ist abzuwägen, ob möglicherweise rechtliche Einschränkungen gegeben sind (etwa zur Wahrung von Geschäftsgeheimnissen).

- Absicherung der Daten: Das gleiche gilt für alle im KI-Prozess verarbeiteten Daten. Bei der Datenverarbeitung betrifft das Arbeitsschritte wie Datenerhebung, -selektion, -fluss, -analyse und -weitergabe sowie deren technische und juristische Absicherung. Über den gesamten Lebenszyklus der Daten ist die Zweckbindung zu berücksichtigen. Das gilt gleichermaßen für Mitarbeiter (auf Basis des Arbeitsvertrags) als auch Kunden, deren Daten beispielsweise im Rahmen einer Leistungserbringung erfasst wurden, aber nicht für Marketingzwecke eingesetzt werden dürfen. Sie sind damit auch ohne zusätzliche Einwilligungserklärung für das Training der KI-Lösung tabu. Dieser potenzielle Missbrauch muss von vornherein ausgeschlossen werden. Sämtliche Daten, Prozesse und Arbeitsschritte innerhalb des KI-Systems sind bereits in der Designphase einem zuständigen Owner zuzuweisen. Dieser definiert unter Berücksichtigung des Kaskadenprinzips den Schutzbedarf, führt eine Risikoanalyse durch, leitet die erforderlichen Schutzmaßnahmen ab und gewährleistet deren Etablierung. Analog zur KI-Logik gehört zur Intervenierbarkeit laut DSGVO auch, dass Betroffenen jederzeit Auskunft zur Verarbeitung ihrer personenbezogenen Daten gewährt werden muss. Dies ist organisatorisch und technisch von Anfang an sicherzustellen.

- Absicherung der IT-Systeme: Sämtliche im KI-Prozess genutzten technischen und räumlichen Ressourcen sind Teil eines umfassenden Sicherheitskonzepts. Das reicht von der IT-Infrastruktur (Server, Netzwerke, Storage Systeme, Cloud Services, Endgeräte) über die genutzten Security-Konzepte (Firewalls, Viren-Software) bis hin zu Gebäuden. Die Absicherungsmaßnahmen gegen Schäden, Missbrauch, unberechtigte Zugriffe oder Cyberattacken müssen lückenlos identifiziert, etabliert, dokumentiert und jederzeit nachweisbar sein. Wie bei den Daten sind auch die Verantwortlichkeiten für die IT-Systeme zu definieren und festzuhalten.

- Governance Risk & Compliance: Sämtliche Teilverantwortlichkeiten bezüglich der KI-Logik, des Umgangs mit Daten, der eingesetzten Ressourcen und des Sicherheitskonzepts laufen zentral bei der Geschäftsführung auf, die für die KI-Nutzung insgesamt die Verantwortung trägt (Rechenschaftspflicht). Dazu gehört auch die Prüfung der KI-Lösung auf Gleichbehandlung (Bias) aller Kunden. Es muss sichergestellt sein, dass sie diskriminierungsfrei arbeitet und Bevorzugung oder Benachteiligung wegen Herkunft, Religion, Geschlecht, Hautfarbe oder ähnlicher Merkmale ausgeschlossen sind. Und nicht zuletzt gilt es auch, den menschlichen Faktor mit einzubeziehen. Training, Schulung und Consulting der Mitarbeiter sind elementarer Teil von Sicherungskonzepten für den KI-Einsatz.

»Datenschutzaspekte müssen bei der Konzeption und Implementierung von KI-Lösungen von Anfang an mitgedacht werden«, so Eva-Maria Scheiter, Managing Consultant GRC bei NTT Ltd.’s Security Division. »Das Prinzip ›Data Protection by Design‹ hilft dabei, schon sehr früh die Weichen für eine datenschutzkonforme KI-Lösung richtig zu stellen, und so aufwändige Korrekturen und Nacharbeiten zu vermeiden. Was noch fehlt, sind konkretere Umsetzungsstandards für KI-Prozesse, mit einem integrierten Ansatz, um den Unternehmen die Arbeit zu erleichtern.«

Eva-Maria Scheiter, Managing Consultant GRC bei NTT Ltd.’s Security Division (Quelle: NTT Ltd.)

Eva-Maria Scheiter, Managing Consultant GRC bei NTT Ltd.’s Security Division (Quelle: NTT Ltd.)

3935 Artikel zu „KI Sicherheit“

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Data Science für die IT-Sicherheit: KI-Human-Teams können Cyberangreifer stoppen

Trotz der erstaunlichen Fortschritte bei der Leistung der künstlichen Intelligenz in den letzten Jahren ist keine KI perfekt. Tatsächlich wird die Unvollkommenheit einer KI in der Regel durch die Messung der Genauigkeit des Modells an einem Testdatensatz deutlich gemacht. Perfekte Ergebnisse werden weder erwartet noch sind sie üblich. Christopher Thissen, Data Scientist bei Vectra…

NEWS | IT-SECURITY | TIPPS

Smart Working und Cybersicherheit: Eine schwierige Kombination

Fernarbeit, Home Office, Smart Working: Aufgrund der jüngsten Ereignisse greifen immer mehr Unternehmen darauf zu. Doch schon davor hat sich diese Praxis auch bei Arbeitskräften immer größerer Beliebtheit erfreut, und je nach Branche befindet sich das Arbeiten von zu Hause aus in einer Phase großen Aufschwungs. Ein Trend, der allerdings Vorsichtsmaßnahmen seitens der Unternehmen erfordert,…

NEWS | IT-SECURITY | PRODUKTMELDUNG

KI-basierte Sicherheitstools erhöhen die Komplexität, vermindern aber keine Gefahr

Klassische Sicherheitstools können nur einen Teil der Cyberangriffe verhindern, Anbieter entwickeln deshalb zunehmend KI-gestützte Tools. Allerdings bieten auch sie keine hundertprozentige Sicherheit. Nur die konsequente Isolation aller Gefahren verspricht Erfolg, meint IT-Sicherheitsanbieter Bromium. Angesichts der nach wie vor hohen Gefährdungslage nutzen Unternehmen in der IT verstärkt neue Lösungen. Im Trend liegen vor allem KI (Künstliche…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Phänomen KI – Hype oder reale Chance für Herausforderungen in der Cybersicherheit?

Die aktuelle Flut an KI-fähigen Geschäftsmodellen und KI-Angeboten sorgt vielerorts für Irritationen, das sich nicht wenige KI-Initiativen – zumindest bis dato – primär als Marketing-Stunts erweisen. Nachdem bei 40 Prozent der selbsternannten »KI-Unternehmen« in Europa entlarvt wurde, dass in ihren Lösungen KI gar nicht zum Einsatz kommt*, ist es verständlich, dass die Versprechen vieler Unternehmen…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Von KI profitiert die Cybersicherheit – aber auch die Cyberkriminalität

Gerade in jüngster Zeit haben automatisierte Phishing-Angriffe relativ plötzlich stark zugenommen. Dank künstlicher Intelligenz (KI), maschinellem Lernen und Big Data sind die Inhalte deutlich überzeugender und die Angriffsmethodik überaus präzise. Mit traditionellen Phishing-Angriffen haben die Attacken nicht mehr viel gemein. Während IT-Verantwortliche KI einsetzen, um Sicherheit auf die nächste Stufe zu bringen, darf man sich…

NEWS | DIGITALISIERUNG | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

5 Bereiche in denen Cybersicherheit von KI profitiert

Illustration: Geralt Absmeier Eine Untersuchung von Markets and Markets prognostiziert, dass die Industrie für künstliche Intelligenz bis zum Jahr 2025 auf ein Volumen von 190 Milliarden Dollar wächst. Bis zum Jahr 2021 werden dreiviertel aller kommerziellen Unternehmensanwendungen KI nutzen. Ein Bereich, in dem künstliche Intelligenz weiterhin auf dem Vormarsch ist, ist die Cybersicherheit. Wie in…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | WHITEPAPER

Wettlauf zwischen Angreifern und Verteidigern – KI und IT-Sicherheit

Die vom Bundesministerium für Bildung und Forschung (BMBF) initiierte Plattform Lernende Systeme (PLS) hat das Ziel, künstliche Intelligenz und maschinelles Lernen im Sinne der Gesellschaft zu gestalten. Im aktuellen Whitepaper »Künstliche Intelligenz und IT-Sicherheit« analysiert die Arbeitsgruppe »IT-Sicherheit, Privacy, Recht und Ethik« der PLS eines der Spannungsfelder der KI. Beigetragen haben dazu auch Experten des…

NEWS | IT-SECURITY | PRODUKTMELDUNG | STRATEGIEN

Die Grenzen KI-basierter Sicherheit

Klassische Sicherheitslösungen können viele Cyberangriffe nicht verhindern. Neuester Trend sind deshalb KI-gestützte Applikationen. Aber auch sie sind zum Scheitern verurteilt, denn sie sind nach wie vor auf die Angriffserkennung angewiesen. Nur die konsequente Isolation aller Gefahren lässt Cyberattacken zuverlässig ins Leere laufen. Security-Unternehmen werben derzeit stark mit Begriffen wie künstliche Intelligenz (KI) oder Machine Learning…

NEWS | INFRASTRUKTUR | INFOGRAFIKEN | IT-SECURITY | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

Sichere APIs für Open-Banking-Partnerschaften: Referenzarchitektur für Cybersicherheit

Wie können Finanzinstitute und FinTechs neue Technologien am besten einführen und gleichzeitig den Vorgaben und Gesetzen der Europäischen Union (EU) entsprechen? In seinem ersten Beitrag beschreibt der Autor, Open Banking-Berater und Trainer, Jon Scheele welche Ansätze man braucht um Cybersicherheit in Partnerschaften zwischen Finanzinstituten und FinTechs zu integrieren. Sein zweiter Artikel beleuchtet die Auswirkungen der…

NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | SERVICES

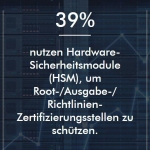

IoT verändert Sicherheitsdenken: Warum PKI immer wichtiger wird

Die digitale Transformation hat inzwischen eine Vielzahl von Branchen erreicht. Nicht zuletzt angetrieben durch die rasante Weiterentwicklung des Internet of Things (IoT) und die darin liegenden unternehmerischen Möglichkeiten. Wie etwa den, sich Wettbewerbsvorteile gegenüber der Konkurrenz zu verschaffen. Richtig aufgesetzt haben IoT-Projekte das Potenzial, betriebliche Abläufe zu rationalisieren, neue Umsatzquellen zu erschließen und Dienstleistungen besser…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | INFRASTRUKTUR | TRENDS 2018 | IT-SECURITY

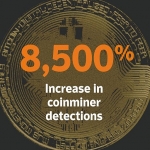

Cryptojacking-Boom unterminiert die Sicherheit im Internet

Bericht zur aktuellen Bedrohungslage zeigt, dass jede zehnte professionelle Hackergruppe auf Zerstörung ausgelegte Schadsoftware verwendet. Cyberkriminelle haben im vergangenen Jahr Cryptojacking für sich entdeckt und sich damit eine neue, hoch lukrative Einnahmequelle neben dem zunehmend überteuerten und überlaufenen Ransomware-Markt erschlossen. Dies geht aus dem von Symantec in der 23. Auflage veröffentlichten Internet Security Threat…

NEWS | BUSINESS | TRENDS SERVICES | TRENDS 2017 | SERVICES

Skilanglauf trifft den Wunsch nach Natur, Entschleunigung und Sicherheit

Die Trendstudie »Wintersport in Deutschland 2017/2018« zeigt ein steigendes Interesse der Deutschen an der Wintersportart Skilanglauf [1]. Darüber hinaus untersucht sie die Urlaubsbedürfnisse der Deutschen und stellt einen ausgeprägten Wunsch nach Entschleunigung und aktivem Natururlaub mit der Familie sowie ein Sicherheitsbedürfnis bei der Wahl des Urlaubsortes fest. Die Trendstudie verdeutlicht, dass Skilanglauf die kommende Wintersportart…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS KOMMUNIKATION | EFFIZIENZ | TRENDS SERVICES | TRENDS 2017 | IT-SECURITY | LÖSUNGEN | OUTSOURCING | SERVICES | STRATEGIEN

Entwicklern fehlen die notwendigen Skills für mehr Sicherheit in der Software

Hochschulen und andere traditionelle Bildungsinstitutionen vermitteln keine ausreichenden Security-Kenntnisse. Unternehmen müssen eigene Bildungsangebote schaffen. Entwickler besitzen oftmals nicht die nötigen Kenntnisse und Fähigkeiten, um in der DevSecOps-Welt erfolgreich zu sein. Das haben der Anwendungssicherheitsspezialist Veracode – seit kurzem Teil von CA Technologies – und DevOps.com in ihrer gemeinsamen 2017 DevSecOps Global Skills Survey herausgefunden…

NEWS | IT-SECURITY | STRATEGIEN | EDITORIAL | AUSGABE 7-8-2017

KI und maschinelles Lernen für mehr Sicherheit

Jedes Unternehmen, jede Organisation muss damit rechnen, dass Hacker, Spione, Erpresser erfolgreich in ihre Netzwerke eindringen und sich oft monatelang unentdeckt dort tummeln können. Die Angriffsflächen sind durch die Mobilität der Mitarbeiter, durch Cloud Computing, durch das Internet der Dinge und durch Industrie 4.0 enorm vergrößert worden. Ein Eldorado für die Cyberkriminellen. Angreifer nutzen automatisierte…

NEWS | BUSINESS | TRENDS WIRTSCHAFT | BUSINESS INTELLIGENCE | DIGITALISIERUNG | TRENDS KOMMUNIKATION | TRENDS 2017 | KOMMUNIKATION

Top IT Skills: Sicherheitsexperten sind am stärksten gefragt

Angesichts weltweiter Cyberangriffe wachsen die Anforderungen an die IT-Sicherheit in Unternehmen, Behörden und Organisationen. »Der aktuelle Hacker-Angriff ›WannaCry‹ in mehr als 100 Ländern hat sehr deutlich gezeigt, wie groß der Bedarf an IT-Sicherheitsexperten ist«, sagt Sonja Pierer, Geschäftsführerin der Experis GmbH. Die aktuellen Entwicklungen bestätigt eine internationale Studie der ManpowerGroup-Tochter Experis. Demnach gehört Wissen über…

NEWS | TRENDS SECURITY | TRENDS MOBILE | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | TRENDS E-COMMERCE | TRENDS 2017 | IT-SECURITY | SERVICES

Banking-Apps: Sieben Sicherheitslöcher pro App

Untersuchung zeigt: Mobile Bankanwendungen sind hochgefährdet. 500 Millionen Nutzer weltweit betroffen. Pradeo Lab, ein Unternehmen im Bereich Sicherheit von Terminals und mobilen Anwendungen, hat 50 Apps der Top-100-Banken weltweit auf Sicherheitslücken hin überprüft. Das Ergebnis ist alarmierend: Jede Anwendung weist im Durchschnitt sieben verschiedene Gefahrenstellen auf. Keine einzige überprüfte App ist ohne Sicherheitsmangel. Gerade für…

NEWS | TRENDS SECURITY | IT-SECURITY | KOMMENTAR

IT-Unternehmen wider Willen – Sicherheit ist kein Kinderspiel

Die Meldung schlug hohe Wellen: Unbekannte Hacker sind in das System des Spielzeugherstellers VTech eingedrungen und haben dabei Passwörter, E-Mail-Adressen und Postanschriften erbeutet. Besonders brisant wird der Fall dadurch, dass den Gaunern auch die Namen und Geburtstage von Kindern in die Hände gefallen sind. Trey Ford, Global Security Strategist bei Rapid7, kommentiert den Vorfall. Für…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | TRENDS 2016 | IT-SECURITY | TIPPS

IT-Sicherheit 2016: PKI wird zu der Sicherheitstechnologie im IoT-Markt

Wenn es um Sicherheit im Internet der Dinge (Internet of Things, kurz IoT) geht, stehen untereinander verbundene und vernetzte Geräte im Fokus des Interesses. Typische Szenarien, die diskutiert werden, sind beispielsweise »Was genau passiert, wenn ein mit dem Internet und gegebenenfalls einem anderen Gerät verbundenes Thermostat, ein Kühlschrank oder ein Fitnessgerät ins Visier eines Angriffs…

NEWS | IT-SECURITY

Sicherheitsforscher entdecken extrem gefährlichen Banking-Trojaner

Shifu-Trojaner attackiert derzeit Banken aus Japan, Österreich und Deutschland. »Monster-Malware«: neues, bisher nicht gekanntes Gefährdungspotenzial. »Shifu« nennen die Japaner einen Dieb und ein solcher ist der gleichnamige Trojaner, den IBM-Sicherheitsexperten jetzt entdeckt haben. Momentan hat es die Malware, die Code mit kyrillischen Schriftzeichen enthält, auf 14 japanische Banken sowie auf Banking-Plattformen in Europa abgesehen –…

EDITORIAL | AUSGABE 11-12-2014

Wolkige (Un)Sicherheit

Die Cloud, oder besser das Cloud Computing, hat unbestreitbar Vorteile was mehr Flexibilität, Skalierbarkeit und Kostenkontrolle anbelangt. Zudem sind die Verbesserung der Effizienz, der IT-Sicherheit sowie die Vereinfachung des IT-Betriebs im Unternehmen oft gute Argumente für den Einsatz einer Cloud-Lösung. Letztlich resultiert die Entscheidung für die Cloud in den Kostenvorteilen dieses Ansatzes.