Illustration Absmeier foto freepik

Controlware veröffentlicht mit dem Controlware Threat Report 2025 einen umfassenden Lagebericht zur aktuellen Cybersicherheitslage mit klarem Fokus auf Organisationen im DACH-Raum. Der Bericht basiert auf den Daten und Incident-Analysen aus dem unternehmenseigenen, ISO-27001-zertifizierten Security Operations Center (SOC) in Dietzenbach bei Frankfurt am Main und bietet Unternehmen und Behörden relevante und praxisnahe Daten und Empfehlungen zur aktuellen Bedrohungslage.

Der Controlware Threat Report richtet sich an IT-Entscheider, CISOs und Security-Verantwortliche aus allen Branchen – darunter öffentlicher Sektor, Industrie, Handel, IT-Dienstleister und Finanzunternehmen. Neben einer detaillierten Bestandsaufnahme des eskalierenden Bedrohungsumfeldes fokussiert sich der Bericht auch auf konkrete, umsetzbare Handlungsempfehlungen, die Organisationen sofort in ihre Sicherheitsstrategie integrieren können. Ein Schwerpunkt des Reports ist dabei der rasant wachsende Einfluss der Künstlichen Intelligenz auf die Angriffsmethoden: Controlware zeigt anhand aktueller SOC-Daten auf, wie automatisierte Angriffsketten, Social-Engineering-Kampagnen und hochgradig personalisierte Phishing-Angriffe an Dynamik gewinnen – und mit welchen Maßnahmen sich Unternehmen und Behörden im besonders gefährdeten DACH-Raum effektiv schützen können.

Der Controlware Threat Report beinhaltet unter anderem:

- Übersicht über die aktuelle Bedrohungslage im DACH-Raum

- Statistiken, Metriken, Interpretationen sowie Handlungsempfehlungen nach segmentierten Branchen sowie detektierten MITRE-ATT&CK-Techniken

- Analysten-Spotlights mit einer Aufbereitung der häufigsten Angriffsvektoren

- Konkrete Handlungsempfehlungen zum Schutz vor den neuesten Threats

»Mit dem Controlware Threat Report geben wir einen klaren, faktenbasierten Blick auf die Angriffsrealität im DACH-Raum, der mit seiner starken industriellen Basis, seinen komplexen Lieferketten und seinem hohen Digitalisierungsgrad für viele Angreifer ein überaus attraktives Ziel darstellt«, erklärt Frank Melber, Director Customer Services & Cyber Defense bei Controlware. »Die Zahlen – die ausnahmslos aus unserem deutschen SOC stammen und damit unmittelbar relevant und praxisnah sind – sprechen dabei eine deutliche Sprache: Gerade KI-gestützte Angriffskampagnen gewinnen branchenübergreifend an Bedeutung. Unternehmen und Behörden sind der Bedrohungslage aber nicht schutzlos ausgeliefert. Im Report erfahren die Verantwortlichen, welche Maßnahmen nachweislich Wirkung zeigen und die Cyber-Resilienz nachhaltig stärken.«

Der Controlware Threat Report 2025 steht nach Registrierung unter https://news.controlware.de/threat_report kostenfrei zum Download bereit.

1521 Artikel zu „Threat Report“

News | Trends 2024 | Trends Security | IT-Security

Global Threat Report 2024: Breakout-Time unter 3 Minuten – Cloud-Infrastruktur im Fadenkreuz

Cyberangreifer versuchen, weltweit Wahlen zu beeinflussen und machen sich dabei generative KI-Technologie zunutze. CrowdStrike gibt die Veröffentlichung des Global Threat Report 2024 bekannt [1]. Die neuesten Ergebnisse zeigen, dass immer mehr Angreifer gestohlene Zugangsdaten nutzen, um Lücken in Cloud-Umgebungen auszunutzen und zugleich ihre Tarnfähigkeit, Schnelligkeit und Schlagkraft weiter auszubauen. Der Report gibt außerdem Aufschluss über die größten…

News | Trends Security | IT-Security | Trends 2023

Threat Report: multi-funktionale Malware, Loader, ViperSoftX und Phishing-Mails

Multi-funktionale Malware als Schweizer Taschenmesser Loader öffnen die Tür zu sensiblen Daten ViperSoftX – Alter Feind in neuem Gewand Phishing-Mails umgehen Erkennung immer besser Darktrace, ein Anbieter von KI für Cybersicherheit, hat seinen End of Year Threat Report für die zweite Hälfte des Jahres 2023 veröffentlicht [1]. Der Report basiert auf Daten aus der…

News | Trends Security | Trends 2021 | IT-Security

DDoS Threat Report: Aufgrund der Pandemie so viele Angriffsziele wie nie zuvor

Steigende Zahl von DDoS-Angriffstools und gewaltige Botnets ermöglichen es Cyberkriminellen, verheerende DDoS-Angriffe durchzuführen. Der aktuelle DDoS Threat Intelligence Report von A10 Networks zeigt, dass die Pandemie nicht nur weitreichende gesellschaftliche Folgen hatte, sondern auch immensen Einfluss auf die Bedrohungslage im digitalen Raum genommen hat [1]. Insbesondere durch die stetig steigende Anzahl an DDoS-Angriffstools und aufgrund…

News | IT-Security | Tipps

Backup und Erpresser-Software – Der aktuelle Ransomware Threat Report

Am heutigen World Backup Day rückt das Thema Ransomware mehr denn je in den Fokus, ist sie doch ein Haupttreiber für die Modernisierung der Backup-Lösungen in vielen Unternehmen. Palo Alto Networks und das Crypsis Incident Response Team haben sich zusammengetan, um die Ransomware-Bedrohungslandschaft im Jahr 2020 zu analysieren. Der jüngste Ransomware Threat Report, der vor…

News | Trends Security | Trends 2020 | IT-Security

Cyber Threat Report 2020: Microsoft-Office-Dateien häufiger infiziert, Ransomware auf dem Vormarsch

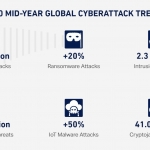

Ransomware-Attacken weltweit steigen um 20 % (Höchststand in USA mit 109 %). Malware-Attacken gehen global um 24 % zurück. Wachstum um 7 % bei Phishing-Versuchen, die sich der Corona-Krise bedienen. Anstieg um 176 % bei Malware-Attacken mit infizierten Microsoft-Office-Dateien. 23 % der Malware-Angriffe über Nicht-Standard-Ports ausgeführt. IoT-Malware-Angriffe nehmen um 50 % zu. Im Bericht analysierte…

News | Trends Security | Trends 2016 | IT-Security

Threat Report bringt Licht ins Dunkel aktueller Cyberattacken

Das Jahr 2016 hat bisher klar gezeigt, dass niemand mehr immun ist gegenüber zielgerichteten Cyberattacken, die zudem immer raffinierter werden. Die Bedrohungslage hat sich im ersten Halbjahr erneut verschärft. Etliche neue Angriffsvektoren sind hinzugekommen. Bromium hat die Angriffe näher untersucht und gängige Vorgehensweisen in der Untersuchung »Endpoint Exploitation Trends« vorgestellt. Die vier wichtigsten Ergebnisse im…

News | Trends Security | Trends 2016 | IT-Security

Global Threat Report 2016: Status-quo aktueller Cyberbedrohungen für Unternehmen

Anzahl infizierter Inhalte in E-Mails steigt um 250 Prozent. Ransomware verursachte bisher 325 Millionen USD finanziellen Schaden. Neues Botnet »Jaku« identifiziert. Überblick über neue Tools und Vorgehensweisen von Hackern: Evasions, Insider-Bedrohungen und Ransomware auf dem Vormarsch. Der jährlich erscheinende Bericht »Forcepoint 2016 Global Threat Report« gibt einen umfassenden Überblick über die aktuellsten Cyberbedrohungen, basierend auf…

News | Trends Security | Trends 2015 | IT-Security

2015 Global Threat Report

Der diesjährige Report untersucht die größten Cyberbedrohungen im zurückliegenden Jahr und diskutiert aktuelle Richtlinien und Gesetze zum Schutz vor Bedrohungen. Der »Year-End 2015 Global Security Report« [1] enthält eine detaillierte Analyse der Malware- und Spam-Trends des zurückliegenden Jahres. Insgesamt landeten von Januar bis November 944 Millionen Malware-verseuchte Nachrichten in der Quarantäne des IT-Sicherheitsspezialisten AppRiver und…

News | Trends Security | IT-Security | Trends 2023

Email Threat Trends Report 2023 Q3: PDFs, Callback Phishing und die Redline Malware

Insgesamt ist es keine Überraschung, dass Cyberkriminelle immer besser darin werden, E-Mail-basierte Angriffe zu lancieren und erfolgreich große Mengen von Daten abzuziehen. Bei einer Untersuchung der Daten für das dritte Quartal 2023 von der VIPRE Security Group sind einige Trends besonders auffällig [1]. Nach der Analyse von annähernd zwei Milliarden E-Mails kommt der Bericht zu…

News | IT-Security | Ausgabe 9-10-2023 | Security Spezial 9-10-2023

Threat Hunting Report 2023 – Angreifer werden immer gewiefter und hartnäckiger

Die Bedrohungslandschaft hat weiter an Komplexität und Tiefe gewonnen. Der erhebliche Anstieg der Anzahl der Kerberoasting-Angriffe ist besorgniserregend. In einigen Fällen haben Angreifer die Cloud-Umgebungen ihrer Opfer besser unter Kontrolle als die Unternehmen selbst. Zeki Turedi, CTO Europe von Crowd- Strike im Interview zum Threat Hunting Report 2023.

Trends Security | IT-Security

Threats Report: 2014 war das »Jahr des erschütterten Vertrauens«

Im November 2014 Threats Report sind die Bedrohungsaktivitäten im dritten Quartal des Jahres 2014 aufgelistet [1]. Demzufolge waren die Monate Juli, August und September von der Weiterentwicklung zahlreicher Bedrohungen entscheidend geprägt. Spektakuläre Hacks haben die etablierten Internet-Sicherheitsstandards infrage gestellt. Die McAfee Labs verzeichneten eine drastische Zunahme von mehr als 307 neue Bedrohungen pro Minute beziehungsweise…

Trends 2025 | News | Trends Security | IT-Security | Künstliche Intelligenz

»AI Threat Tracker«: So nutzen Bedrohungsakteure KI

Angreifer nutzen KI nicht mehr nur zur Steigerung ihrer Produktivität, sondern experimentieren mit neuen Funktionen und Szenarien. Es gibt erstmals Malware-Familien, die während der Ausführung Large Language Models (LLMs) verwenden. Bedrohungsakteure verwenden Social-Engineering-Methoden, um Sicherheitsvorkehrungen von KI-Tools zu umgehen. Staatlich geförderte Akteure nutzen KI, um alle Phasen ihrer Aktivitäten zu verbessern. Der Untergrund-Markt für illegale…

News | IT-Security

Proaktive Cyberresilienz erfordert Threat Intelligence

Cyberangriffe nehmen rasant zu und richten immer größere Schäden an. Schadensbegrenzung allein reicht deshalb nicht mehr aus. Reaktive Ansätze, die erst nach einem Vorfall wirksam werden, werden der aktuellen Risikolage nicht gerecht. Zwar setzen Unternehmen Maßnahmen zur Erkennung potenzieller Risiken und Bedrohungen ein, konzentrieren sie sich dabei jedoch meist ausschließlich auf die eigene Organisation. Risiken…

Trends 2025 | News | Trends Security | IT-Security

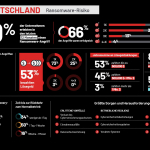

Ransomware-Report: 66 Prozent der Angriffe sind erfolgreich

90 Prozent der befragten Unternehmen in Deutschland erlebten im vergangenen Jahr Angriffe, von denen 66 Prozent erfolgreich waren. Erpresser drohen Führungskräften mit physischer Gewalt. Semperis, ein Anbieter von KI-gestützter Identitätssicherheit und Cyberresilienz, hat seinen diesjährigen »Ransomware Risk Report« veröffentlicht, eine internationale Studie, an der 1.500 Unternehmen teilgenommen haben, um über ihre Erfahrungen mit Ransomware…

Trends 2025 | News | Trends Security | IT-Security

Deutschland meldet weltweit größten Fachkräftemangel bei Cyber Threat Intelligence

Google Cloud Security hat gemeinsam mit Forrester neue Erkenntnisse aus dem aktuellen Report »Threat Intelligence Benchmark: Stop Reacting; Start Anticipating« veröffentlicht [1]. Die Ergebnisse zeigen eine deutliche Diskrepanz zwischen der Bedrohungstransparenz und der Vorbereitung auf Führungsebene – in einer Bedrohungslage, die sich rasant weiterentwickelt. Weltweit wurden über 1.500 Security-Führungskräfte auf C-Level befragt – darunter mehr…

Trends 2025 | News | Trends Security | IT-Security

Cybersicherheitsreport 2025: Angriffe nehmen weiter zu

Sicherheitsexperte Dennis Weyel: »Viele Unternehmen segeln durch den Cyberspace wie ein Schiff bei Dunkelheit durch den Nebel. Sie wissen, dass Gefahren lauern und haben Vorsichtsmaßnahmen getroffen, aber sie wissen nicht, ob ihr Schiff einem Angriff standhalten würde.« Die Cyberattacken auf die heimische Wirtschaft werden immer heftiger – diese Entwicklung lässt sich dem »Cyber Security…

News | IT-Security | Ausgabe 3-4-2025 | Security Spezial 3-4-2025

Schritt-für-Schritt-Anleitung und Best Practices – Threat Models richtig erstellen

Threat Models (Bedrohungsmodelle) ermöglichen es Organisationen, Sicherheitsrisiken frühzeitig zu erkennen und gezielt zu bekämpfen – noch bevor diese ausgenutzt werden können. Indem Systeme aus der Perspektive potenzieller Angreifer analysiert werden, lassen sich kritische Schwachstellen identifizieren und priorisieren.

Trends 2025 | News | Trends Security | IT-Security | Strategien | Whitepaper

Cybersecurity Insights Report 2025: Herkömmliche passive Sicherheitsstrategien versagen

»Dieser Bericht ist eine noch nie dagewesene Analyse aus realen Angriffssimulationen bei Unternehmen aus aller Welt, die einzigartige Erkenntnisse liefert.« (Dennis Weyel, International Technical Director Horizon3.ai) Horizon3.ai, ein Anbieter im Bereich offensive Sicherheit, hat seinen Cybersecurity Insights Report 2025 veröffentlicht. Der Bericht zeigt die häufigsten Sicherheitslücken auf, mit denen Unternehmen zu kämpfen haben. Durch die…

Trends 2025 | News | Trends Security | Trends Kommunikation | IT-Security | Kommunikation | Whitepaper

Threat Analysis: Einblick in die E-Mail Security-Landschaft für das Jahr 2025

Jährliche Studie zu E-Mail-Bedrohungen prognostiziert, dass Infostealer, BEC-Angriffe sowie KI-gesteuertes Phishing und Social Engineering auch im Jahr 2025 zu den weiter anhaltenden Bedrohungen zählen – neben der Verwendung von QR-Codes, Deepfakes und synthetischen Medien. Die VIPRE Security Group, ein weltweit tätiges Unternehmen für Cybersicherheit, Datenschutz und Datensicherheit, stellt seinen jährlich erscheinenden Bericht zur E-Mail-Bedrohungslandschaft unter…

News | Favoriten der Redaktion | Industrie 4.0 | Infrastruktur | IT-Security

Warum ist OT Cyber Threat Intelligence anders?

Cyber Threat Intelligence (CTI) beschreibt das Sammeln, Verarbeiten, Analysieren, Verbreiten und Integrieren von Informationen über aktive oder aufkommende Cyberbedrohungen. Der wesentliche Zweck von CTI besteht darin, bösartige Cyberaktivitäten und Cybergegner aufzudecken und dieses Wissen den Entscheidungsträgern im Unternehmen zur Verfügung zu stellen. Cyberbedrohungsdaten aus dem OT-Bereich der (Operational Technology) sind auf die besonderen Herausforderungen und…