Illustration Absmeier foto freepik ki

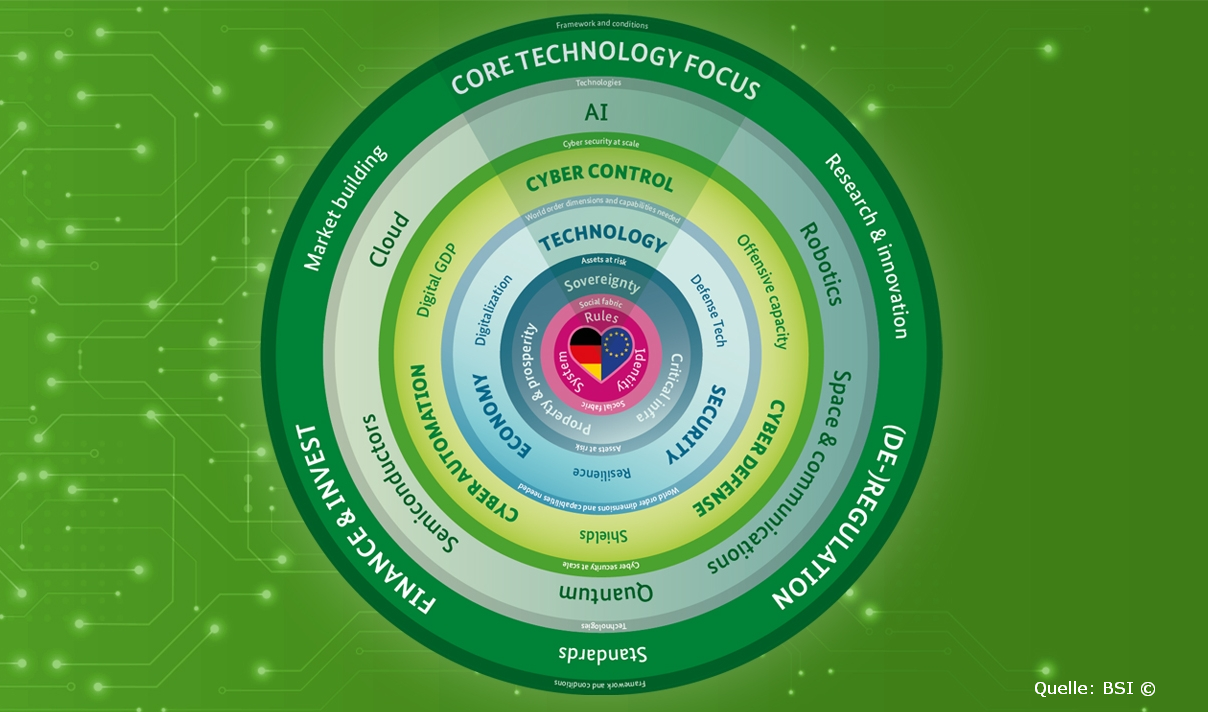

Die digitale Welt ist aus dem Gleichgewicht geraten: Technologie ist zur zentralen Machtfaktorin geworden und verschärft Cyber Crime, staatliche Cyberangriffe und digitale Abhängigkeiten. Mit dem neuen Wheel of Motion zeigt das BSI, wie Deutschland und Europa diesen Bedrohungen durch Cyber Automation, Cyber Defense und Cyber Control wirksam begegnen können. Ziel ist ein ganzheitlicher 360‑Grad‑Ansatz, der Sicherheit, digitale Souveränität und wirtschaftliche Stärke zugleich ermöglicht.

Vor wenigen Wochen haben wir bei der Münchner Sicherheitskonferenz unser Denkmodell Wheel of Distortion vorgestellt. Es handelt sich um eine systematische Skizze der Herausforderungen, die uns eine Welt beschert, die in Unordnung geraten ist. Dreh- und Angelpunkt dieser Unordnung ist eine neue Machtdimension: Technologie. Ihr Einfluss auf Geopolitik und unser gesellschaftliches Miteinander ist gewaltig.

Als Cybersicherheitsbehörde Deutschlands ist es unser Anspruch, nicht nur Probleme zu skizzieren, sondern auch Lösungen dafür anzubieten. Ein entsprechendes Modell ist unser brandneues Wheel of Motion, das aufzeigt, in welche Richtung sich Deutschland und Europa aus Cybersicherheitssicht bewegen müssen, um echte Cybersicherheit, nachhaltige Resilienz und gleichzeitig digitalen Erfolg zu erreichen.

Neue Realitäten erfordern neue Maßnahmen

Fakt ist: Die Welt hat sich verändert, und das macht etwas mit uns. Diese Transformation betrifft auch und gerade die Gefährdungen im digitalen Raum. Unsere Gegner dort, das waren früher einmal fast ausschließlich die »bösen Jungs« – also Cyberkriminelle, die vorrangig aus finanziellen Motiven tätig werden. Cyber Crime hat sich innerhalb der letzten Jahre zu einer teilautomatisierten Industrie mit hochprofessionellen Strukturen entwickelt – die Angriffe werden immer komplexer und performanter, die wirtschaftliche Schadwirkung ist enorm.

Noch komplizierter wird es, wenn Cyberkriminelle sich in den Dienst staatlicher Akteure stellen – dann haben wir es mit Cyber Conflict zu tun – die Abgrenzung dieser Aggressionsart mit ideologischem, politischem oder militärischem Hintergrund zu »klassischem« Crime ist nicht mehr so scharf wie noch vor wenigen Jahren. Und auch bei ursprünglich einst banalen Vorfällen, die mit hoher Wahrscheinlichkeit Cyber Conflict zuzurechnen sind, beobachten wir eine besorgniserregende Qualitätssteigerung. Die haben wir zum Beispiel beim kürzlich verübten DDoS-Angriff auf die Deutsche Bahn gesehen: Solche Überlastangriffe entfalten meist nur eine geringe Schadwirkung und dienten eher dem Propagandaziel, Verunsicherung in der Bevölkerung zu schüren. Wenn ein DDoS-Angriff aber – wie nun geschehen – dazu führt, dass Bürgerinnen und Bürger keine Bahnreisen mehr buchen können, haben wir es nicht mit einer alltäglichen Dimension zu tun.

Eine Bedrohungsart, die in den letzten Monaten zunehmend der breiten Öffentlichkeit bewusst geworden ist, liegt in den Risiken, die entstehen, wenn Akteure aus Drittstaaten durch digitale Produkte, die Herstellern Zugriff auf Informationen und Funktionen ermöglichen, auf unsere Daten und unser Handeln im digitalen Raum Einfluss ausüben. Wir sprechen dabei von Cyber Dominance, die unsere digitale Souveränität in Deutschland und Europa unterminiert.

Für alle drei Arten von Cyberaggression brauchen wir starke Antworten und zeitgemäße Maßnahmen. Das Wheel of Motion veranschaulicht sie und zeigt, wie wir den Bedrohungen im digitalen Raum im Jahr 2026 begegnen müssen – und wie wir das gesamte Spektrum auch auf der Lösungsseite in einen 360-Grad-Blick nehmen können.

- Die Antwort auf Cyber Crime ist Cyber Automation.

Das bedeutet nichts anderes, als dass wir Cybersicherheit genauso automatisieren müssen, wie unsere Gegner das mit ihren Angriffen tun. Man könnte auch sagen, dass Cybersicherheit skaliert und industrialisiert werden muss, und das ist eine Bewegung, die den kompletten Muskelapparat der Cybernation Deutschland in Anspruch nehmen wird. So müssen sowohl die Hersteller und Betreiber digitaler Produkte als auch der Staat ihrer Verantwortung gerecht werden. Mit Blick auf Hersteller und Betreiber hat die EU mit der NIS2-Richtlinie und dem Cyber Resilience Act (CRA) bereits die Leitplanken gesetzt. Der Staat wird seinen Teil beisteuern, indem wir als BSI gemeinsam mit dem Bundesinnenministerium einen Cyberdome für Deutschland aufbauen: einen digitalen Schutzschirm, der Anomalien früh erkennt und Angriffe automatisiert abwehrt. - Die Antwort auf Cyber Conflict ist Cyber Defense.

Deutschland ist mit komplexen hybriden Angriffen konfrontiert, die durch fremde Mächte initiiert, gesteuert und umgesetzt werden. Unser Ziel ist es, die staatliche Cybersicherheitsarchitektur Deutschlands durch effiziente Strukturen, sorgfältig definierte Schnittstellen und eine klare Kooperationsstrategie zu verbessern. Im Zusammenspiel der Sicherheitsbehörden nimmt das BSI die Rolle der zivilen Verteidigung ein. Wir kämpfen dabei Seite an Seite mit den militärischen Cyber-Streitkräften, den nachrichtendienstlichen Aufklärungseinheiten und den Strafverfolgungsbehörden. Unsere Kräfte bündeln wir gemeinsam mit weiteren Behörden innerhalb des Nationalen Cyber-Abwehrzentrums (NCAZ), das bei uns im BSI beheimatet ist und in diesem Jahr sein 15-jähriges Bestehen feiert. Hier rücken ausgewiesene Expertinnen und Experten zusammen und kombinieren ihre spezifischen Expertisen. Wir werden dem NCAZ in den nächsten Monaten ein strukturelles Update verpassen, das diese unverzichtbare Allianz noch schlagkräftiger machen wird. - Die Antwort auf Cyber Dominance ist Cyber Control.

Souveränität ist Top-Thema der aktuellen Debatten im Kontext weltpolitischer Verzerrungen. Digital souverän zu sein bedeutet in letzter Konsequenz für das BSI, Optionen zu haben. Und wenn wir von Kontrolle sprechen, geht es darum, die Gefahren zu minimieren, die daraus entstanden sind, dass Europa derzeit in nicht wenigen Technologiefeldern von außereuropäischen Herstellern Abhängigkeiten hat. Das müssen wir ändern – und das können und werden wir auch. Um mit digitalen Innovationen Schritt zu halten und gleichzeitig digitale Souveränität zu ermöglichen, verfolgt das BSI eine Doppelstrategie für die Cybersicherheit: Zum einen muss der europäische Markt in ausgewählten Technologiefeldern gestärkt werden. Das Wheel of Motion zeigt, in welchen Technologiefeldern dies in besonderem Maße geboten ist. Zum anderen werden wir dort, wo es nötig ist, außereuropäische Produkte mit technischen Kontrollschichten so absichern, dass eine selbstbestimmte Nutzung möglich wird. Noch im laufenden Jahr werden wir beispielsweise standardisierte Souveränitätskriterien für Cloud-Dienste veröffentlichen.

Das Wheel of Motion bietet nicht nur Lösungsstrategien für die drängendsten Probleme, die wir mit Blick auf die Sicherheit im digitalen Raum haben. Es zeigt, dass wir Sicherheit ganzheitlich, mit einem Rundumblick betrachten müssen – und das auch tun. Darüber hinaus bestätigt es eine einfache Wahrheit: Wo Schatten ist, ist auch Licht. Aktuell entstehen in der digitalen Sphäre riesige Potenziale, die weit über die Bewältigung aktueller Bedrohungen hinausweisen. Diese Potenziale gilt es entschlossen, konsequent und systematisch zu heben, um nicht nur unbeschadet, sondern gestärkt aus der Krise zu kommen.

Claudia Plattner, Präsidentin, BSI

Wheel of Motion

Technology has added an additional world order dimension to the existing set of Economy and Security. Being deeply ingrained in both, it now requires seizing the opportunities and managing the entailing risks.

FRAMEWORK & CONDITIONS: the policy and market conditions that need to be adjusted for success

- Core technology focus: strategic core technologies where all funding and effort in Germany/EU is focused

- Research and innovation: measures fostering time-2-market, dual use research, public intellectual property use, start- and scale-ups

- (De-)Regulation: overhaul and clean-up of the tech policy and regulation space, guided by practitioners and AI

- Standards: strategic global and european standardization efforts incl. funding for participants from industry

- Finance & invest: raising massive tech investments by building integrated capital markets and equity-based financing

- Market building: creating markets using targeted public investment and stressing digital sovereignty

TECHNOLOGIES: the strategic core technologies to focus on

- AI: artificial intelligence incl. LLMs, ML, etc. Robotics: all robotics from industry to humanoid

- More information:

- Space & communications: all communication networks (incl. satellites)

- Quantum: computers, algorithms, encryption Semiconductors: chips and chip building technology

- Cloud: datacenter capacity and cloud services in Germany/EU

CYBER SECURITY AT SCALE: fighting cyber aggression at scale and in all dimensions – crime, conflict and dominance

- Cyber control: regaining control over the technology used

- Offensive capacity: building offensive and deterring capacity

- Cyber defense: building effective defense measures like takedowns

- Shields: building effective shield mechanisms in Public Private Partnership

- Cyber automation: industrialize cyber security with automation

- Digital GDP: increase digital products & production

WORLD ORDER DIMENSIONS & CAPABILITIES NEEDED: Tech as the 3rd world order; new capabilities needed to be successful

- Technology: understanding, using, researching and driving technological innovation

- Defense Tech: capability to use and develop technology driven defense

- Security: readiness of the state to defend itself in terms of sufficient defense technology, people and civil support

- Resilience: capability to withstand a certain amount of aggression without loss of operation

- Economy: economic success in terms of a strong economy, a balanced household and means to invest Digitalization: capability to produce digital products themselves as well as to use digital means for production

ASSETS AT RISK: assets under attack and in the focus of adversaries

- Sovereignty: independent control and rule setting authority over the use of technology

- Critical Infra: critical infrastructures providing essential services for the population

- Property & Prosperity: intactness of intellectual & material property and prosperity

SOCIAL FABRIC: some of the glue that holds society together in Germany/EU

- Rules: rules for the use of technology and digital products

- Identity: »The Union is founded on the values of respect for human dignity, freedom, democracy, equality, the rule of law and respect for human rights, including the rights of persons belonging to minorities.«

- System: free market principles within social safety nets

Weitere Informationen

Wheel of Distortion: Welt(un)ordnung im digitalen Raum: https://www.bsi.bund.de/DE/Service-Navi/Presse/Alle-Meldungen-News/Blog/Wheel_of_Distortion_250213.html

Cybernation Deutschland: https://www.bsi.bund.de/DE/Das-BSI/Cybernation/cybernation_node.html

Kurz-URL: https://www.bsi.bund.de/dok/WheelOfMotion

1126 Artikel zu „Sicherheit Souveränität“

News | Business | Digitalisierung | Favoriten der Redaktion | Geschäftsprozesse | IT-Security | Services | Strategien

Digitale Souveränität, Sicherheit, KI: Wie sich Europas IT-Strategien neu ausrichten

Unternehmen in Europa stehen vor einem Dilemma: Entweder sie halten am Status quo fest und riskieren eine folgenschwere Abhängigkeit von einzelnen Anbietern – oder sie akzeptieren die tiefgreifenden technologischen Veränderungen und machen ihre IT wirklich zukunftsfähig. Das Festhalten an proprietären Single‑Vendor‑Lösungen ist längst nicht mehr nur eine Frage der Technologie. Es ist ein finanzielles Risiko und kann zur Bedrohung für das…

News | Business | Digitalisierung | Favoriten der Redaktion | Geschäftsprozesse | IT-Security | Services | Strategien

Cybersicherheit und digitale Souveränität: Kann Europa die Kontrolle zurückgewinnen?

In europäischen Organisationen wächst das Bewusstsein für die Bedeutung digitaler Souveränität rasant. Die Wahl einer souveränen Lösung bedeutet im Cybersicherheitsumfeld eine höhere Widerstandsfähigkeit gegen Cyberangriffe sowie eine gesicherte Datenintegrität, Vertrauen und Entscheidungsautonomie. Laut dem Barometer Digitale Souveränität 2025 von Ey betrachten bereits heute vier von fünf Unternehmen Souveränität als zentrales Kriterium, das künftig noch…

News | Business | IT-Security | New Work | Ausgabe 7-8-2025

Sicherheit im Sitzungsmanagement – Digitale Souveränität beginnt beim Speicherort

News | Digitale Transformation | Favoriten der Redaktion | IT-Security | Kommentar | Strategien

Cybersicherheit neu denken – Mehr digitale Souveränität und Resilienz

Die Cybersicherheitslandschaft in Europa verändert sich deutlich. Unternehmen stehen vor einer Zeitenwende, die von steigenden Bedrohungen, der Durchdringung künstlicher Intelligenz und einem wachsenden Bewusstsein für digitale Souveränität geprägt ist. Der HarfangLab State of Cybersecurity Report 2025 zeigt, dass 40 Prozent der befragten Unternehmen ihr Cyberbedrohungsniveau als »extrem ernst« oder »sehr ernst« einschätzen [1]. Zugleich ist…

News | Trends 2025 | Trends Security | Infrastruktur | IT-Security | Whitepaper

Unternehmen setzen bei Cybersicherheit zunehmend auf digitale Souveränität

81 Prozent der Führungsetagen in deutschen Unternehmen messen digitaler Souveränität heute mehr Bedeutung bei als noch vor einem Jahr. Eine aktuelle Studie des europäischen Cybersicherheitsunternehmens HarfangLab zeigt, dass Performance allein nicht mehr ausreicht: Bei der Wahl von Cybersicherheitslösungen achten deutsche Unternehmen verstärkt auf Fragen der Rechtszuständigkeit, Kontrolle und Transparenz [1]. Demnach geben 59 Prozent…

News | IT-Security | Strategien | Ausgabe 9-10-2024 | Security Spezial 9-10-2024

Ausgereiftes, flexibles, vertrauenswürdiges, europäisches Produkt auf Open-Source-Basis – Digitale Souveränität: ein Muss für Cybersicherheit

Digitale Souveränität ist kein Luxus. Gerade für Deutschland, die größte Volkswirtschaft Europas, ist sie nicht nur eine Frage der nationalen Sicherheit, sondern auch eine Notwendigkeit für wirtschaftliches Wachstum und gesellschaftliche Entwicklung. Deutsche Behörden und Unternehmen müssen in der Lage sein, Kontrolle über ihr digitales Umfeld auszuüben. Dies betrifft Daten, digitale Infrastrukturen, Online-Plattformen und besonders Cybersicherheitsmaßnahmen.

News | Geschäftsprozesse | IT-Security | Lösungen | Tipps

Hochsicherheit in der IT: Fünf Key-Facts für die digitale Souveränität

Hochsichere Softwareentwicklung ist ein entscheidender Zukunftstreiber für die Souveränität und Innovationskraft von Unternehmen im globalen Wettbewerb. Fünf Key-Facts, die bei der Softwareentwicklung berücksichtigt werden sollten. Hochsicherheit wird meistens mit spezifischen Anwendungsfeldern wie kritischer Infrastruktur, dem Bankensektor oder öffentlichen Einrichtungen in Verbindung gebracht. Genau genommen ist es jedoch ein Thema, das jedes Unternehmen und jeden…

News | Trends Wirtschaft | Digitalisierung | Trends 2022 | Strategien

Digitalstrategie: Mehr Tempo, digitale Souveränität und IT-Sicherheit

Digitale Souveränität ist für rund zwei Drittel der Deutschen wichtig. Der Schlüssel ist nicht Open Source, sondern die Ausbildung von IT-Fachkräften (30 %). Fast 90 Prozent sorgen sich, dass Behörden nicht optimal vor Cyberangriffen geschützt sind. Knapp drei Viertel der BürgerInnen wünscht sich höheres Digitalisierungstempo der Bundesregierung. Digitalisierung bleibt für viele Deutsche ein zentrales…

News | Digitalisierung | IT-Security | Kommentar | Services | Strategien

Cyberverteidigung: Souveränität ist weit mehr als eine regulatorische Anforderung

In seiner Rede auf dem Weltwirtschaftsforum in Davos im Januar 2026 warnte der deutsche Bundeskanzler Friedrich Merz vor der Rückkehr einer internationalen Ordnung, die zunehmend von Machtpolitik und Rivalitäten zwischen Großmächten geprägt ist. Er betonte, dass Europa in diesem Umfeld wachsender geopolitischer Spannungen seine Einheit, Resilienz und Handlungsfähigkeit stärken müsse, um seine Interessen zu wahren…

Ausgabe 1-2-2026 | News | Business | Business Process Management | Geschäftsprozesse | Strategien

Datensouveränität – Kann Europa die Kontrolle über seine Daten wiedererlangen?

Die Kontrolle über europäische Daten ist trotz Speicherung innerhalb der EU nicht garantiert, da ausländische Behörden wie die USA durch Gesetze wie den CLOUD Act Zugriff erhalten können. Für Unternehmen und öffentliche Einrichtungen entsteht dadurch ein erhebliches Risiko, das mit klassischen Maßnahmen wie Datenresidenz allein nicht behoben werden kann. Intelligente, anbieterunabhängige Datenmanagement-Plattformen bieten einen Ausweg, indem sie Transparenz, Kontrolle und Durchsetzung von Richtlinien über verschiedene Infrastrukturen hinweg ermöglichen und so die digitale Souveränität stärken.

News | Trends 2026 | Trends 2025 | Trends Security | IT-Security

Positive Entwicklung: Drei Viertel der Geschäftsführungen fühlen sich für IT-Sicherheit zuständig

Mit sinkender Hierarchieebene nimmt das Verantwortungsgefühl deutlich ab. NIS2 wirkt und verankert Cybersicherheit in deutschen Unternehmen fest als Führungsaufgabe. 77 Prozent der Geschäftsführungen in Deutschland fühlen sich persönlich sehr stark für die IT-Security ihres Unternehmens verantwortlich. Das ist ein zentrales Ergebnis der aktuellen Studie »Cybersicherheit in Zahlen« von G DATA CyberDefense, Statista und brand…

Ausgabe 1-2-2026 | News | Infrastruktur | Rechenzentrum | Services

O₂ Telefónica vertraut auf innovative Colocation-Infrastruktur von noris network – Mit Sicherheit in die digitale Zukunft

Mit 34,4 Millionen Mobilfunkanschlüssen ist O₂ Telefónica einer der führenden Telekommunikationsanbieter Deutschlands. Um sich für zukünftiges Wachstum zu rüsten und den Anforderungen der digitalen Transformation gerecht zu werden, entschied sich O₂ Telefónica für eine strategische Partnerschaft mit der noris network AG. Im Fokus des Projekts standen höchste Sicherheitsstandards und effiziente Remote-Hands-Services auf Basis einer leistungsfähigen Colocation-Infrastruktur des IT-Dienstleisters und Rechenzentrumsbetreibers mit Standorten in Nürnberg, München und Hof.

News | Favoriten der Redaktion | IT-Security | Strategien | Tipps

KI beschleunigt Cyberangriffe – Unternehmen müssen Sicherheit neu denken

Cyberangreifer nutzen vor allem grundlegende Schwächen im Identitäts‑ und Zugriffsmanagement aus und gehen mit Hilfe von KI schneller, skalierbarer und automatisierter vor. Unternehmen wird geraten, mit einer »Shift‑Left«-Strategie frühzeitig auf KI‑gestützte Sicherheit, Identität als kritische Infrastruktur und kontinuierliche Risiko‑ und Schwachstellenbewertung zu setzen. Besondere Priorität haben dabei die Absicherung von Identitäten, Anwendungen, Lieferketten und KI‑Plattformen…

News | Trends 2026 | Trends Security | IT-Security | Künstliche Intelligenz

Sicherheitslücken exponieren Unternehmen: KI-gesteuerte Angriffe nehmen zu

IBM hat den 2026 X-Force Threat Intelligence Index veröffentlicht, aus dem hervorgeht, dass Cyberkriminelle grundlegende Sicherheitslücken in dramatisch höherem Maße ausnutzen, was nun durch KI-Tools beschleunigt wird, mit denen Angreifer Schwachstellen schneller als je zuvor identifizieren können [1]. IBM X-Force beobachtete einen Anstieg von 44 % bei Angriffen, die mit der Ausnutzung öffentlich zugänglicher Anwendungen…

News | Cloud Computing | Digitalisierung | Favoriten der Redaktion | Infrastruktur | Künstliche Intelligenz | Strategien

Meilenstein für Europas digitale Souveränität: European Edge Continuum geht live

Souveräne digitale Infrastruktur auf Basis europäischer Werte. European Edge Continuum (für die Initiativen IPCEI-CIS und 8ra): Fünf führende Betreiber präsentieren die erste paneuropäische federated Edge-Cloud auf dem MWC 2026. Europa macht einen großen Schritt in Richtung digitale Souveränität. Auf dem Mobile World Congress 2026 werden Deutsche Telekom (DT), Orange, Telefónica, TIM und Vodafone…

News | Digitalisierung | IT-Security | Lösungen

Hochleistungstechnologien – Cybersicherheit in der Formel 1

Ein Formel-1-Rennstall steht für innovative Technologie und eine große Öffentlichkeit. Er ist ein mittelständisches Hightech-Unternehmen mit entsprechendem Bedarf an IT-Sicherheit. Hacker sollten nicht das Tempo in Sachen Cyberrisiken bestimmen. Deshalb muss ein Partner für IT-Sicherheit spezifische Gefahren erkennen, analysieren und auf sie reagieren können. So kann ein Team wie Scuderia Ferrari HP Cyberangreifer ausbremsen und…

News | Business | Cloud Computing | Digitalisierung | Favoriten der Redaktion | Geschäftsprozesse | IT-Security | Rechenzentrum | Services | Strategien

Digitale Souveränität gemeinsam gestalten: BSI und Schwarz Digits schließen strategische Partnerschaft

Das BSI und Schwarz Digits kooperieren bei der Entwicklung souveräner Cloud-Lösungen für die öffentliche Verwaltung. Die Partner entwickeln Kontrollschichten und sichere Cloud-Systeme auch für kritische Daten. Souveräne Infrastruktur sichert die Handlungsfähigkeit gegen hybride Bedrohungen und verhindert Vendor Lock-ins. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) und Schwarz Digits, die IT- und Digitalsparte der…

News | Business | Services | Strategien

Wirkungsvoller Transfer und mehr Tempo für Wachstum, Souveränität, Fortschritt

Das Gutachten der Expertenkommission Forschung und Innovation (EFI) unterstreicht, wie zentral ein leistungsfähiges Innovationssystem für die Wettbewerbsfähigkeit und Resilienz Deutschlands ist [1]. Entscheidend ist, den Transfer von Forschungsergebnissen schneller, wirksamer und systematischer in die Anwendung zu bringen. Prof. Holger Hanselka, Präsident der Fraunhofer-Gesellschaft, unterstreicht die Forderung nach einem konsequenten Zusammenwirken von Politik, Wirtschaft und Wissenschaft…

News | Trends 2026 | Business | Trends 2030 | Digitale Transformation | Trends Wirtschaft | Geschäftsprozesse | Künstliche Intelligenz

KI und digitale Souveränität: KI entscheidet über Wettbewerbsfähigkeit bis 2030

Keine Zukunft ohne künstliche Intelligenz (KI)? Eine neue Studie der Digitalberatung valantic in Kooperation mit dem Handelsblatt Research Institut (HRI) gibt hierauf eine klare Antwort: Unternehmen, die nicht konsequent auf KI-Technologien setzen, werden bis 2030 ihre Wettbewerbsfähigkeit verlieren. Vier von fünf Entscheider (79 Prozent) stimmten dieser Aussage im Rahmen der neuen C-Level-Befragung »Digital Excellence Outlook…

News | Business | Digitalisierung | Favoriten der Redaktion | IT-Security | Services | Strategien

Digitale Souveränität als strategische Notwendigkeit: Die drei Grundpfeiler für Europas Zukunft

Seit Jahren wird über digitale Souveränität diskutiert, meist als theoretisches Ideal. Doch die geopolitische Lage hat das Thema 2026 zur existenziellen Geschäftsbedingung gemacht. Heute ist digitale Souveränität weit mehr als nur ein IT-Standard oder Datenschutz-Compliance. Es ist die Fähigkeit, als Organisation handlungsfähig zu bleiben, wenn globale Lieferketten reißen oder politische Spannungen den digitalen Datenfluss unterbrechen.…