Das Netz der Täuschung bei Angriffen auf die Software-Lieferkette aufdecken

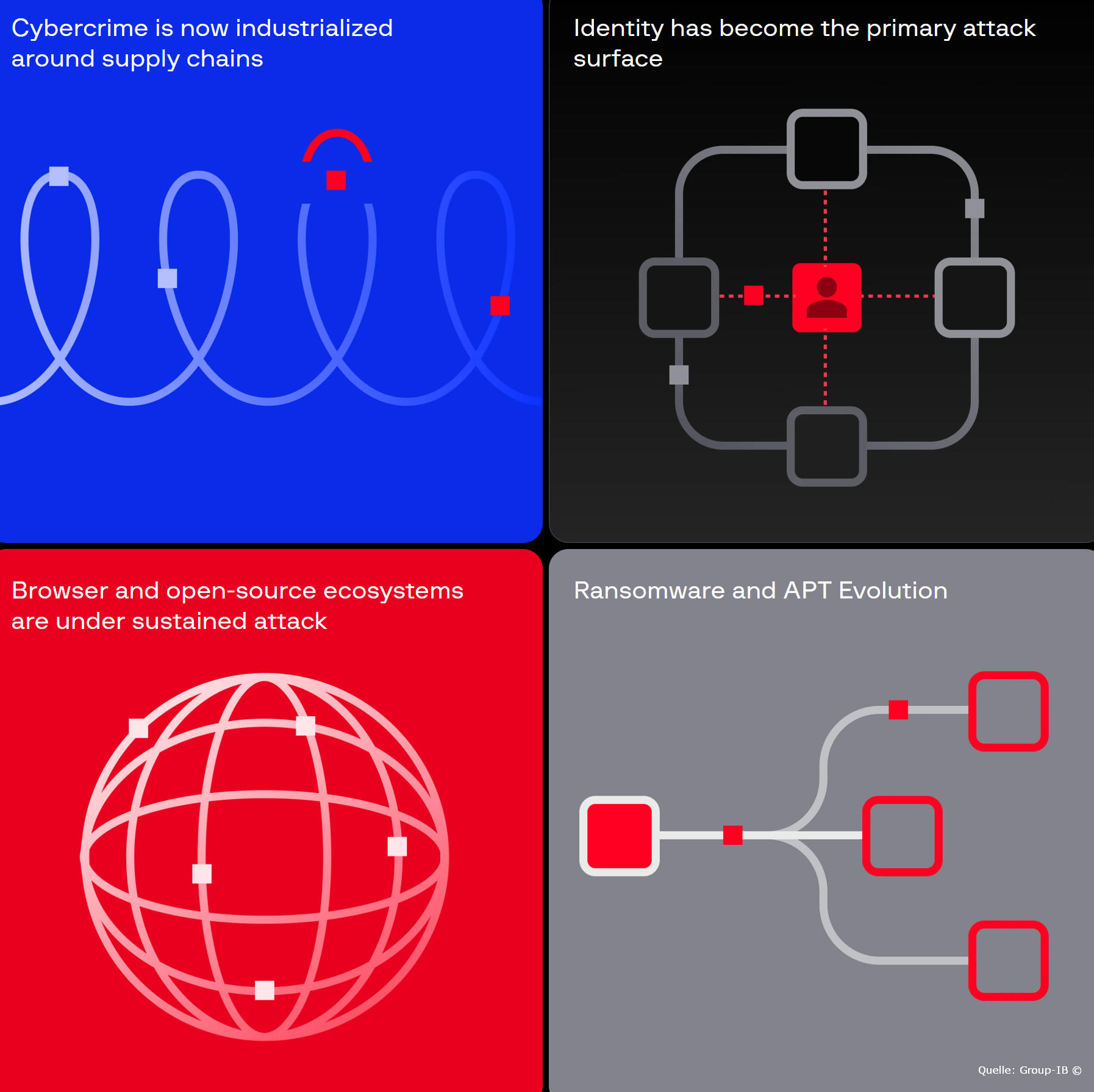

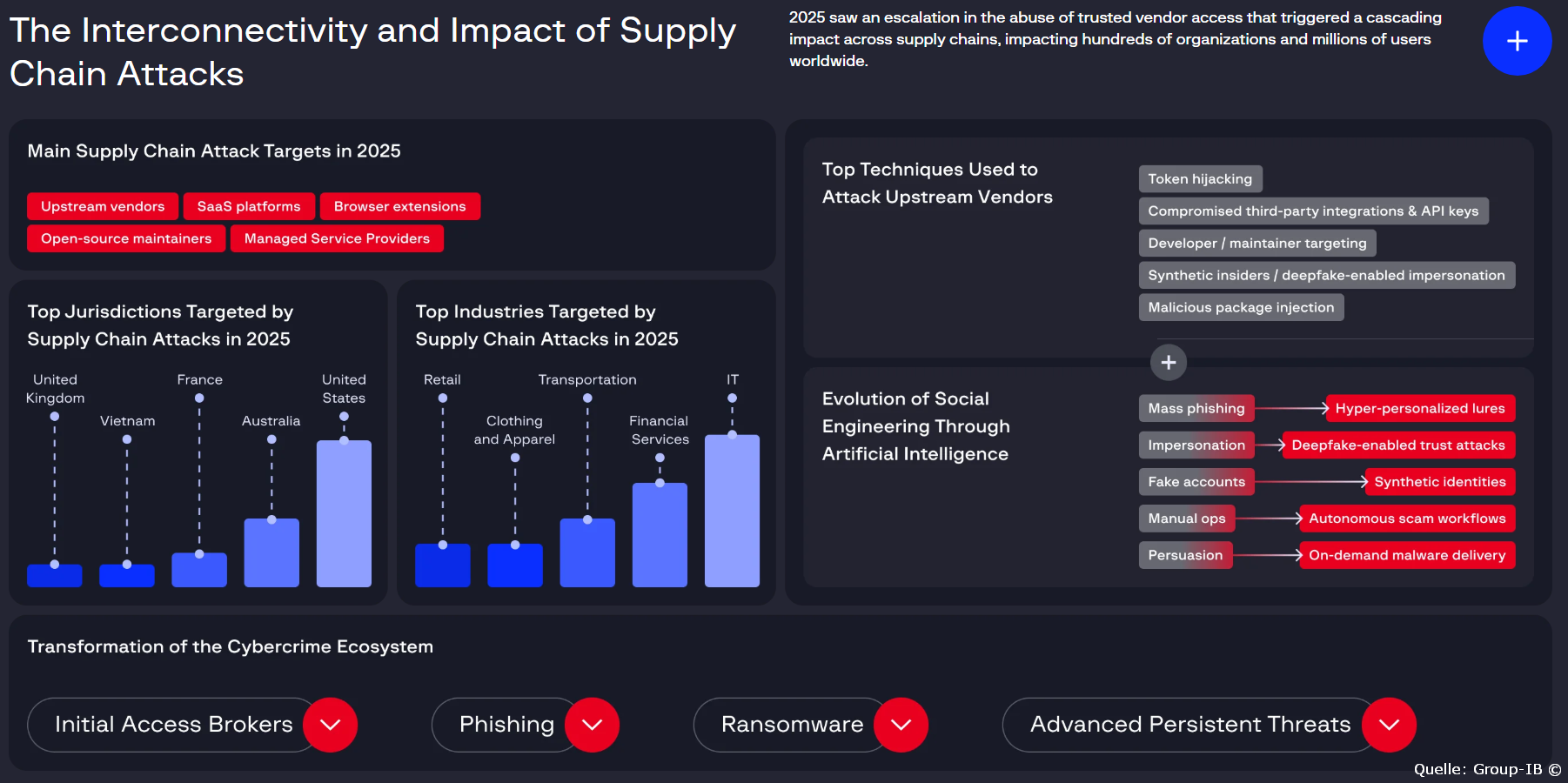

Der diesjährige Bericht zu Trends im Bereich Hightech-Kriminalität von Group-IB zeigt, dass sich die Cyberkriminalität entscheidend von isolierten Angriffen hin zu einer Gefährdung des gesamten Ökosystems verlagert hat, bei der Angreifer vertrauenswürdige Anbieter, Open-Source-Software, SaaS-Plattformen, Browser-Erweiterungen und Managed Service Provider ausnutzen, um sich Zugang zu Hunderten von nachgelagerten Organisationen zu verschaffen.

Auf der Grundlage weltweiter Telemetriedaten und Untersuchungen vor Ort kombiniert der Bericht die gegnerzentrierte und globale Analyse von Group-IB mit realen regionalen Fallstudien, um zu veranschaulichen, wie sich Kompromittierungen der Lieferkette über Branchen und Regionen hinweg auswirken. Diese Fälle umfassen Open-Source-Paketvergiftungen, bösartige Browser-Erweiterungen, OAuth-Token-Missbrauch, kaskadierende SaaS-Verstöße und Ransomware-Operationen, die von vorgelagerten Zugangsbrokern angeheizt werden – und zeigen, wie ein einzelner lokaler Angriff schnell zu großflächigen, grenzüberschreitenden Auswirkungen eskalieren kann.

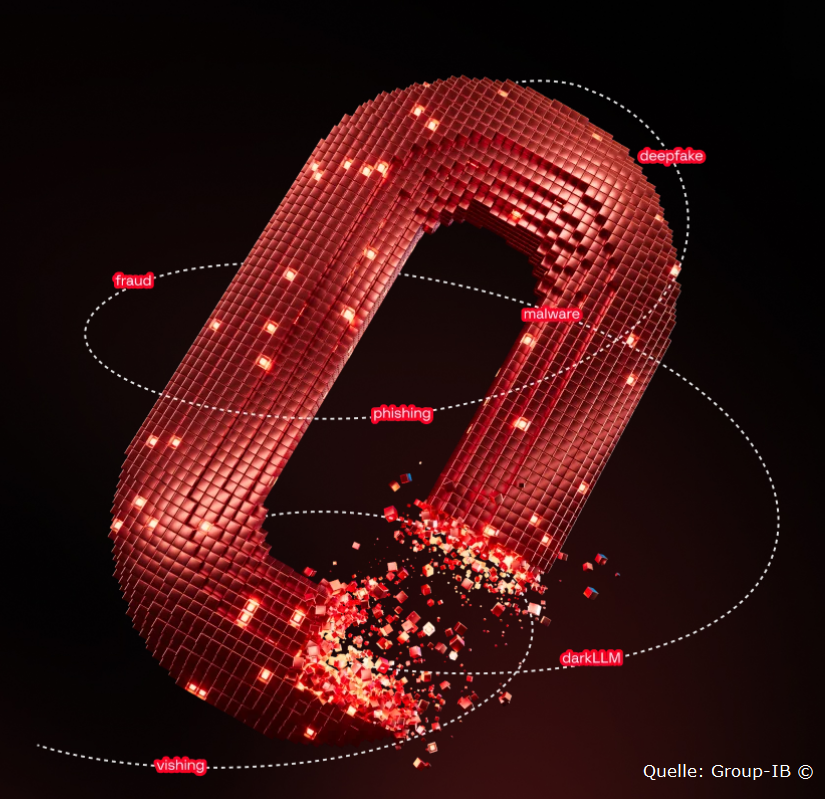

Gestützt auf die proprietäre prädiktive Intelligenz von Group-IB kommt der Bericht zu dem Schluss, dass moderne Angriffe auf die Lieferkette nicht mehr als Einzelvorfälle auftreten. Stattdessen fungieren Phishing, Identitätsdiebstahl, bösartige Erweiterungen, Datenverletzungen, Ransomware und Erpressung zunehmend als miteinander verbundene Stufen einer einzigen Angriffskette, wobei jede Stufe die nächste verstärkt.

Wichtige Erkenntnisse aus dem High-Tech Crime Trends Report 2026:

- Open-Source-Ökosysteme unter Beschuss:

Paket-Repositories wie npm und PyPI sind zu Hauptzielen geworden, gestohlene Anmeldedaten von Maintainern und automatisierte Malware-Würmer kompromittieren weit verbreitete Bibliotheken und verwandeln Entwicklungspipelines in groß angelegte Vertriebskanäle für bösartigen Code. - Der Aufstieg bösartiger Browser-Erweiterungen:

Bedrohungsakteure nutzen zunehmend vertrauenswürdige Browser-Add-ons als Waffen und kapern offizielle Marktplätze und Entwicklerkonten, um Anmeldedaten zu sammeln, Sitzungen zu kapern und Finanzdaten direkt aus den Browsern der Benutzer zu stehlen. - Phishing-gesteuerte Identitätskompromittierung:

KI-gestützte Phishing-Kampagnen zielen nun auf hochvertrauenswürdige Integrationen und OAuth-Workflows ab, wodurch Angreifer MFA umgehen und dauerhaften, legitimen Zugriff auf SaaS-Plattformen, CI/CD-Pipelines und Cloud-Umgebungen erhalten können. - Datenverletzungen als Kraftverstärker:

Anstatt sich auf einzelne Opfer zu konzentrieren, gehen Angreifer immer weiter nach oben und kompromittieren Dienstleister und Integrationsschichten, um eine Multi-Tenant-Exposition und kaskadierende Auswirkungen nach unten auszulösen. - Eine industrialisierte Ransomware-Lieferkette:

Initial Access Brokers, Datenbroker und Ransomware-Betreiber agieren heute als eng koordinierte Ökosysteme, die sich auf vorgelagerte Zugangspunkte konzentrieren, um den operativen und finanziellen Schaden zu maximieren.

»Cyberkriminalität wird nicht mehr durch einzelne Sicherheitsverletzungen definiert. Sie wird durch kaskadierende Vertrauensverluste definiert«, sagte Dmitry Volkov, Chief Executive Officer von Group-IB. »Angreifer industrialisieren die Kompromittierung der Lieferkette, weil sie Skalierbarkeit, Geschwindigkeit und Tarnung bietet. Eine einzige Sicherheitsverletzung im Upstream-Bereich kann sich nun auf ganze Branchen auswirken. Verteidiger müssen aufhören, in isolierten Systemen zu denken, und stattdessen damit beginnen, das Vertrauen selbst zu sichern, und zwar über alle Beziehungen, Identitäten und Abhängigkeiten hinweg.«

Anhand detaillierter Fallstudien und Profilerstellungen von Bedrohungsakteuren zeigt der High-Tech Crime Trends Report 2026 auf, wie das Jahr 2025 eine entscheidende Eskalation der Bedrohungen für die Lieferkette markierte – von der Instrumentalisierung von Open-Source-Ökosystemen und dem Aufkommen bösartiger Browser-Erweiterungen bis hin zu KI-gesteuertem Phishing, OAuth-Missbrauch und der Entstehung einer industrialisierten Ransomware-Lieferkette. Der Bericht dokumentiert die anhaltenden Aktivitäten von Akteuren, die sich auf die Lieferkette konzentrieren, wie Lazarus, Scattered Spider, HAFNIUM, DragonForce, 888 und Kampagnen im Zusammenhang mit Shai-Hulud, und unterstreicht, wie sowohl kriminelle Gruppen als auch staatlich orientierte Akteure dieselben vertrauenswürdigen Plattformen und Integrationsschichten ausnutzen, um asymmetrische Auswirkungen in großem Maßstab zu erzielen.

Der High-Tech Crime Trends Report 2026 basiert auf einzigartigen Informationen der Digital Crime Resistance Centers (DCRCs) von Group-IB in 11 Ländern weltweit sowie auf gegnerzentrierter Telemetrie in Kombination mit realen Ermittlungen gegen Cyberkriminelle und einer rund um die Uhr stattfindenden globalen Überwachung von Untergrund-Ökosystemen. Er liefert umsetzbare Erkenntnisse für Unternehmen, Regierungen und Strafverfolgungsbehörden, die aufkommende Risiken antizipieren und Angriffsketten unterbrechen möchten, bevor Schaden entsteht.

[1] Laden Sie den High-Tech Crime Trends Report 2026 jetzt herunter, um weitere Einblicke in Angriffe auf die Lieferkette zu erhalten. https://www.group-ib.com/landing/high-tech-crime-trends-report-2026/

1855 Artikel zu „Software Lieferkette“

News | Business Process Management | IT-Security | Services | Strategien

Confidential Supply Chains: Wie Unternehmen ihre Softwarelieferkette strategisch absichern

In den letzten Jahren haben Supply-Chain-Angriffe zeitweise ganze Branchen lahmgelegt oder massenhaften Datendiebstahl ermöglicht. Vor dem Hintergrund des EU-Cyber-Resilience-Acts wird von Softwareherstellern daher künftig nicht nur Transparenz, sondern auch nachweisbare Integrität ihrer Komponenten verlangt. Kryptografisch gesicherte Pipelines und Confidential Computing ermöglichen hier eine belastbare, auditfähige Lieferkette. Aber wie sieht eine solche »Confidential Supply Chain« in…

News | Business Process Management | Digitalisierung | E-Commerce | IT-Security | Logistik | Services

Don’t panic: Wenn die Software-Lieferkette ins Visier gerät

Digitale Bedrohungen nehmen weltweit kontinuierlich zu. Meldungen über Malware, Ransomware oder DDoS-Attacken gehören bereits zum Alltag. Und auch Angriffe auf Software Supply Chains gibt es immer öfter. Die Täter nehmen dabei gern Marktplätze ins Visier, auf denen Entwickler fertige Software-Bausteine bzw. -Pakete tauschen. Was ist also beim Schwachstellenmanagement zu beachten? Welche Rolle spielt Open Source?…

News | Business Process Management | Digitalisierung | Favoriten der Redaktion | IT-Security | Services | Strategien | Whitepaper

Strategie für die automatisierte Absicherung von Softwarelieferketten für die Verwaltung

In Zeiten zunehmender geopolitischer Spannungen wird die Gewährleistung der Sicherheit und Beständigkeit digitaler Infrastrukturen zu einem zentralen Baustein der Daseinsvorsorge. Mit einer gemeinsamen Initiative rücken das Zentrum für Digitale Souveränität der Öffentlichen Verwaltung (ZenDiS) und das Bundesamt für Sicherheit in der Informationstechnik (BSI) nun die Bedeutung sicherer und souveräner Softwarelieferketten weiter in den Fokus. Nahezu…

News | Trends Security | IT-Security | Strategien | Tipps

So gehen Unternehmen Sicherheitsrisiken innerhalb der KI- und Softwarelieferketten an

Die Anzahl der Unternehmen, die sogenannte Adversarial Tests (Angriffsfälle) durchführen, hat sich im Vergleich zum Vorjahr verdoppelt. Die Anzahl der Unternehmen, die eine Software Composition Analysis (SCA) für Code-Repositorien nutzen, ist um 67 % gestiegen. Die Zahl der Firmen, die Forschungsgruppen beschäftigen, um neue Angriffsmethoden zu entwickeln, hat sich um 30 % erhöht. Die Zahl…

News | Trends Security | IT-Security | Whitepaper

Investitionen in die Sicherheit der Softwarelieferkette steigen

Neue Untersuchung zeigt, dass 73 % der Unternehmen infolge von Log4Shell, SolarWinds und Kaseya deutlich mehr in die Sicherheit der Softwarelieferkette investiert haben. Die von der Enterprise Strategy Group durchgeführte Studie bestätigt, wie verbreitet Risiken in der Softwarelieferkette bei Cloud-nativen Anwendungen sind. Synopsys hat eine neue Untersuchung veröffentlicht. Sie basiert auf einer kürzlich durchgeführten…

News | Business Process Management | IT-Security

Sicherheitsrisiken in der Softwarelieferkette managen

Bei der modernen Softwareentwicklung verlassen Teams sich auf eine Mischung aus proprietärem und Open-Source-Code, Kommunikations-APIs, Protokollen und Geschäftslogik. Die Aufgabenstellung ist komplex, und der Druck, den Code möglichst schnell zu liefern, wächst stetig. Das führt oftmals dazu, dass Entwickler darauf verzichten, eine genaue Bestandsaufnahme aller Komponenten in der Softwarelieferkette durchzuführen. Dies birgt schwerwiegende Risiken,…

News | IT-Security

Mehr Sicherheit in der Softwarelieferkette – und wie man dafür den Grundstein legt

Im weitesten Sinne gehört zu einer Lieferkette alles, was zur Herstellung und Lieferung eines Produkts an den Endverbraucher erforderlich ist. Bei einer Softwarelieferkette verhält es sich nicht anders – der einzige Unterschied besteht darin, dass sie sich auf Code und Anwendungen sowie auf alles bezieht, was mit deren Entwicklung und Bereitstellung zu tun hat. Genauso…

News | Trends Security | IT-Security

Die Software-Lieferkette des öffentlichen Sektors ist extrem gefährdet

In 82 Prozent der Softwareanwendungen, die im öffentlichen Sektor zum Einsatz kommen, wurden Sicherheitslücken nachgewiesen. Neue Forschungsergebnisse von Veracode, Anbieter von Application Security Testing (AST), zeigen, dass der öffentliche Sektor im Vergleich zu anderen Branchen den höchsten Anteil an Sicherheitslücken in seinen Anwendungen aufweist [1]. Zudem verzeichnet er auch die niedrigsten und langsamsten Behebungsraten.…

News | Business Process Management | Trends Services | Trends 2021 | Services

Sicherheitsbedenken in der Software-Lieferkette

64 Prozent der Führungskräfte wissen nicht, an wen sie sich im Falle eines Angriffs auf ihre Lieferkette wenden könnten. Eine neue globale Umfrage unter Führungskräften wurde von CloudBees, Spezialist für die Bereitstellung von Unternehmenssoftware, veröffentlicht. Sie zeigt ein hohes Vertrauen in die Sicherheit der Software-Lieferkette, aber ein begrenztes Verständnis für die wesentlichen Komponenten, die eine…

1860 Artikel zu „Cyberbedrohung“

News | IT-Security | Künstliche Intelligenz | Ausgabe 9-10-2025 | Security Spezial 9-10-2025

Cybersicherheit mit KI – Hybride SOC-Modelle gegen Cyberbedrohungen

Künstliche Intelligenz (KI) birgt großes Potenzial für die Cybersicherheit in Unternehmen. Insbesondere im Security Operation Center (SOC) kann KI Prozesse optimieren, Analysten entlasten und Bedrohungen frühzeitig erkennen. Das gelingt jedoch nur in Synergie mit menschlichem Know-how und umfassender Cybersecurity-Erfahrung.

News | Trends 2025 | Trends Security | Favoriten der Redaktion | IT-Security | Strategien

Zero Trust: Cyberbedrohungen kennen keine Grenzen

Nur jedes dritte Unternehmen hat Zero Trust Network Access für Remote-Mitarbeitende implementiert. Trotz steigender Sicherheitsrisiken fehlen den meisten Unternehmen weiterhin robuste Zugangskontrollen – mit kritischen Folgen für die Cybersicherheit. Ivanti, ein globales Unternehmen für IT- und Sicherheitssoftware, hat seinen Report zur Sicherheit in einer offenen digitalen Arbeitsumgebung veröffentlicht, der verdeutlicht, dass schwache Zugangskontrollen und…

News | IT-Security | Kommentar | Künstliche Intelligenz | Tipps

Wie KI zur größten Cyberbedrohung wird

Von Michael Kleist, Area Vice President CEE bei CyberArk Das aktuelle »Bundeslagebild Cybercrime 2024« des Bundeskriminalamts hat es nochmal bestätigt: Die Gefährdungslage durch Cyberkriminalität bleibt in Deutschland unverändert hoch, teilweise ist sogar von steigenden Gefahren auszugehen [1]. Ein Grund dafür ist die zunehmende KI-Nutzung durch Angreifer. Auch das Lagebild kommt zum Schluss, dass KI verstärkt…

News | IT-Security | Lösungen

Drive-by-Angriffe: IAM gegen willkürliche, opportunistische Cyberbedrohungen

Im klassischen Techno-Thriller WarGames aus dem Jahr 1983 programmiert ein junger Hacker seinen Computer so, dass dieser jede Telefonnummer der Reihe nach anwählt – auf der Suche nach einem Modem, das antwortet. Aktuelle Angreifer tun im Wesentlichen nichts anderes. Nur benutzen sie dazu keine Telefonleitungen mehr, sondern fangen mit der IP-Adresse 0.0.0.0 an und arbeiten…

News | Trends 2025 | Trends Security | IT-Security

Planlos und naiv? Wenn Mitarbeiter zur Cyberbedrohung werden

Mehr Angst, aber kein Umdenken: 60 Prozent der Arbeitnehmer in deutschen KMU verstoßen nach wie vor heimlich gegen IT-Sicherheitsregeln. 31 Prozent der befragten Arbeitnehmer sind der Meinung, dass Cybersicherheit nicht in ihrer Verantwortung liegt. Ob dubiose E-Mails, ungesicherte WLAN-Verbindungen oder verdächtige Webseiten, eine der goldenen Regeln im Arbeitsalltag lautet: »Auf keinen Fall anklicken.« Soweit…

News | Digitalisierung | IT-Security

Ein Leitfaden für Ingenieure, um Cyberbedrohungen einen Schritt voraus zu sein

Cyberkriminelle machen keine Unterschiede. Sie gehen dorthin, wo das Geld, die Daten und die Möglichkeiten sind. Und in der heutigen hypervernetzten Welt sind Ingenieurbüros zu lukrativen Zielen geworden. Die jüngsten Angriffe auf Unternehmen wie IMI und Smiths Group sind ein Paradebeispiel dafür. In technischen Umgebungen kann die Cybersicherheit nicht einfach nur ein Zusatz sein. Nicht,…

News | Digitalisierung | Infrastruktur | IT-Security | Tipps

Die 5 größten Cyberbedrohungen auf OT-Systeme der KRITIS

Die Öl- und Gasindustrie ist als kritische Infrastruktur auf OT-Systeme angewiesen, um effiziente und sichere Abläufe zu gewährleisten. Doch mit der fortschreitenden Digitalisierung wächst auch die Gefahr von Cyberangriffen. Angreifer entwickeln ständig neue Methoden, um in OT-Umgebungen einzudringen. Ohne effektive Cybersicherheitsmaßnahmen drohen Datenschutzverletzungen, Betriebsunterbrechungen, finanzielle Verluste und sogar Sach- oder Personenschäden. Um diesen Risiken zu…

News | Trends 2025 | Trends Security | Favoriten der Redaktion | IT-Security

Mangelndes Risikobewusstsein für Cyberbedrohungen – besonders in KMU

Cyberkriminalität kann jedes Unternehmen treffen – vom kleinen Handwerksbetrieb bis zum internationalen Konzern 43 Prozent der Angestellten in Deutschland halten ihr Unternehmen für kein attraktives Angriffsziel. Das Bewusstsein der Mitarbeitenden für Cyberrisiken steigt mit der Unternehmensgröße – insbesondere in KMU wird die Gefahr aber unterschätzt. Für Cyberkriminelle zählt nicht, wie groß oder bekannt eine…

News | Trends 2025 | IT-Security | Kommunikation | Künstliche Intelligenz | Tipps

Cyberbedrohungen im Jahr 2025: Wie KI Phishing-Taktiken verändert

Die Fortschritte innerhalb der künstlichen Intelligenz (KI) haben das Erscheinungsbild von Phishing-E-Mails drastisch verändert. Noch bis vor kurzem gab es einige Indikatoren, an denen man Phishing-Versuche recht zuverlässig erkennen konnte: inkorrekte Grammatik, Logos in schlechter Auflösung, allgemein gehaltene/generische Begrüßungsformeln und unpassender Kontext. Dank KI erstellen Cyberkriminelle mittlerweile hochkomplexe und personalisierte Angriffe, die sehr viel schwerer…

News | Trends 2024 | Trends Security | IT-Security

Ransomware-Bedrohungen vervierfachen sich in einem Jahr voller komplexer Cyberbedrohungen

Die jährliche Auswertung zu XDR-Erkennungs- und Vorfalldaten von Barracuda Networks zeigt: Ransomware-Bedrohungen haben sich im Jahr 2024 vervierfacht [1]. Der Anstieg ist wahrscheinlich auf zahlreiche Ransomware-as-a-Service (RaaS)-Aktivitäten zurückzuführen. E-Mail-Bedrohungen, die es bis in die E-Mail-Posteingänge der Nutzer schafften, waren auf Platz fünf der am häufigsten erkannten Bedrohungen. Das verdeutlicht das wachsende Risiko ausgefeilter und ausweichender…

News | IT-Security | Produktmeldung | Rechenzentrum

Quantenresistente Pseudonymisierung: Schutz vor den Cyberbedrohungen von morgen

Mit dem neuesten Release ihrer Data Security Plattform SecurDPS führt die comforte AG, Wiesbaden, mehrere Innovationen und Verbesserungen ein, die Datenschutz und Sicherheit weiter erhöhen. Dazu zählen verbesserte Überwachungs- und Audit-Funktionen sowie eine insgesamt erhöhte Leistungsfähigkeit der Plattform. Als wichtigste Neuerung wurde jedoch eine hochmoderne quantenresistente Konfiguration der comforte-Algorithmen für Pseudonymisierung und Tokenisierung hinzugefügt. …

News | IT-Security | Strategien | Tipps

So lässt sich das Bermudadreieck aus Cyberbedrohungen, IT-Ausfällen und EU-Regularien umschiffen

CIOs und CISOs geraten aus verschiedenen Richtungen unter Druck. Mark Molyneux, EMEA CTO bei Cohesity, gibt in einem Leitfaden Empfehlungen, wie Unternehmen folgenden Herausforderungen begegnen können: Wachsende Bedrohung durch Cyberangriffe Die Bedrohungen für Unternehmensdaten nehmen ständig zu. Mit dem einfachen Zugang zu KI und SaaS-Modellen können auch weniger Versierte Attacken ausführen, wodurch die Zahl…

News | Trends 2024 | Trends Security | IT-Security

Cyberbedrohungen: Banküberfall 4.0

Wie gut sind Finanzdienstleister auf Cyberbedrohungen vorbereitet? Eine aktuelle Studie von Lünendonk und KPMG zeichnet ein genaues Bild der IT-Sicherheit in der Finanzbranche. Das Thema Nachhaltigkeit dominiert seit einigen Jahren nicht nur den öffentlichen Diskurs, es ist auch im Herzen des Finanzsektors angekommen. Etwa in Gestalt nachhaltiger Investments und ESG-Regulatorik. Doch im Schatten dieser…

News | IT-Security | Trends 2023 | Whitepaper

Cyberbedrohungen Trends 2023: Pillen-Spam auf Speed und andere Erkenntnisse

Neue 32Guards Research Note von Net at Work schildert aktuelle Muster für Spam und Malware im deutschsprachigen Raum und zeigt, wie die Erkennung von zeitlichen Mustern Angreifer entlarvt. Net at Work GmbH, der Hersteller der einzigen vom BSI zertifizierten E-Mail-Sicherheitssoftware NoSpamProxy, wirft in seiner aktuellen Research Note 1-24 des 32Guards Research Labs einen Blick…

News | IT-Security | Veranstaltungen

Gegen Cyberbedrohungen gewappnet ins neue Jahr – IT-Security Roadshow im Frühjahr 2024

Controlware geht im Februar und März 2024 auf deutschlandweite IT-Security-Roadshow – mit Stopps in Berlin (29.02.), München (05.03.), Frankfurt (07.03.) und Stuttgart (13.03.). Der IT-Dienstleister und Managed Service Provider informiert über aktuelle Cybersecurity-Trends und präsentiert zeitgemäße Strategien, die Enterprise-Umgebungen zuverlässig gegen Angriffe absichern. »Das Thema IT-Sicherheit gewinnt immer mehr an Bedeutung. Sowohl interne Schwachstellen als…

News | IT-Security | Ausgabe 11-12-2023 | Security Spezial 11-12-2023

Wachsende Cyberbedrohungslage erfordert Verstärkung der Regulierungen – Der Ernst der Lage wird unterschätzt

Dreimal so viele Firmen müssen sich durch NIS2 intensiver mit ihren Security-Maßnahmen auseinandersetzen. Oftmals muss die komplette Security-Strategie überdacht beziehungsweise neu aufgebaut werden. Welche Herausforderungen und Anforderungen noch auf die Unternehmen zukommen erklärt Kerstin Hampl, Head of Security Consulting Germany, BT.

News | Trends 2024 | Trends Security | Favoriten der Redaktion | IT-Security

Cyberbedrohungen: Prognosen für das Jahr 2024

Im Zuge der rasant voranschreitenden Digitalisierung entwickeln sich auch die Cyberbedrohungen immer weiter. Die Angriffsfläche wächst kontinuierlich – und Cyberkriminelle nutzen immer neue Taktiken, um die Schwachstellen in den Unternehmensnetzen auszunutzen und Daten zu kompromittieren. Für die Unternehmen und die Security-Experten ist es daher unerlässlich, neue Bedrohungen proaktiv vorauszusehen. Dieser Beitrag gibt einige Prognosen über…

News | Digitalisierung | IT-Security | Künstliche Intelligenz

Cyberbedrohungen werden immer schneller: Eine historische Betrachtung

Cyberbedrohungen werden immer schneller – und Sicherheitsteams haben Mühe, mit dem Tempo der Entwicklung Schritt zu halten. Das ist nicht überraschend, denn die gesamte Geschichte der Menschheit lehrt uns, dass dies so gut wie vorprogrammiert ist. Cyberangriffe sind zwar Angriffe auf Technologien, aber die Angriffswerkzeuge sind auch selbst Teil der Technologie. Es gibt keinen Grund,…

News | IT-Security | Trends 2023

2023: Alte und neue Cyberbedrohungen

Sieben Security-Experten haben für uns erläutert, worauf Unternehmen sich in puncto IT-Sicherheit im kommenden Jahr einstellen müssen. So könnte der Einsatz von Wiperware-Schadsoftware nächstes Jahr verstärkt länderübergreifend stattfinden, während hybride Mensch-Maschine-Angriffe automatisiert Schwachstellen identifizieren, die anschließend von einem menschlichen Experten ausgewertet werden. Zunehmen wird auch Ransomware-as-a-Service im Darknet, um beispielsweise gezielt die Konkurrenz zu…