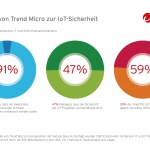

Studie »Unternehmen schützen, Risiken minimieren« veröffentlicht 34 Prozent der Unternehmen in Deutschland waren in den vergangenen zwölf Monaten Opfer eines Cyberangriffs. 39 Prozent haben im gleichen Zeitraum mindestens einen IT-Sicherheitsvorfall registriert. Um sich zu schützen und Datenlecks ausfindig zu machen, existiert in sechs von zehn der Unternehmen eine umfassende IT-Sicherheitsstrategie. Allerdings hält jeder dritte…