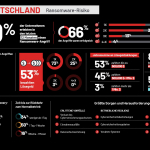

Unumstößliche Tatsache in puncto Cybersicherheit: verzerrte Wahrnehmung oder maßlose Selbstüberschätzung? Tiho Saric, Senior Sales Director bei Gigamon, verrät, wie deutsche Sicherheits- und IT-Entscheider sich selbst, ihr Team und ihre Kompetenzen einschätzen und ob das der Realität entspricht. Bei genauerer Betrachtung der Ergebnisse einer aktuellen Gigamon-Studie offenbart sich ein seltsamer Widerspruch. So legen sie nach…