Datendieben einen Schritt voraus.

Für Cyberkriminelle sind sensible Unternehmensdaten Gold wert: Gestohlene Kundeninformationen und Account-Logins von Mitarbeitern ermöglichen Betrug und Identitätsdiebstahl; geistiges Eigentum und Geschäftsgeheimnisse lassen sich lukrativ an die Konkurrenz verkaufen. Kontrolle über ihre Daten zu gewinnen, ist in Zeiten massiv wachsender Datenmengen für Unternehmen jeder Größe eine Herausforderung. E-Mails, Kollaborationstools und mobile Geräte verbinden Mitarbeiter, Dienstleister und Geschäftspartner, gewähren zugleich aber Zugang zu Unternehmensnetzwerken, die oft vertrauliche Informationen enthalten. Zudem haben Nutzern häufig höhere Zugriffsrechte, als für ihre Aufgaben erforderlich wäre. Das verschärft das Risiko von Datendiebstahl weiter, sowohl durch externe Angreifer als auch durch Insider-Bedrohungen.

Kontrolle über die Daten gewinnen: Datensicherheit als Service

Vor dem Hintergrund des steigenden IT-Fachkräftemangels gehen viele Unternehmen mittlerweile dazu über, Datensicherheitstechnologien als Managed Service einzusetzen, um ihre internen IT-Teams zu entlasten. Softwaretools wie Data Loss Prevention (DLP) ermöglichen etwa den Schutz sensibler Daten vor unbefugtem Zugriff sowie unberechtigter Nutzung, Übertragung und Exfiltrierung. Auch für Unternehmen, die nicht über das Budget und die IT-Ressourcen verfügen, um eine Datensicherheitslösung im eigenen Haus zu implementieren und zu verwalten, hat sich DLP as a Service daher als eine leicht umsetzbare Alternative zum Schutz ihrer kritischen Informationen etabliert. DLPaaS ermöglicht zudem eine schnelle Bereitstellung und hohe Skalierbarkeit und vereinfacht dadurch die Integration der Datensicherheit in bestehende Umgebungen.

Funktionsweise von DLP as a Service

Data Loss Prevention as a Service leistet den gleichen Schutz wie DLP-Lösungen On-Premises. Allerdings haben Unternehmen den Vorteil, dass der kontinuierliche Schutz und die Überwachung sensibler Daten sichergestellt sind, ohne dass das Unternehmen die Personalexpertise im eigenen Haus bereitstellen muss. Stattdessen übernimmt diese Aufgaben ein Team externer Sicherheitsanalysten des DLP-Anbieters. On-Premises-Lösungen können für Unternehmen, denen es an internem Sicherheitswissen mangelt, zu komplex sein, oder für kleinere und mittlere Unternehmen zu kostspielig. DLP Managed Services ermöglichen es Organisationen jeder Größe, DLP-Lösungen schnell einzusetzen und Richtlinien einfacher zu verwalten, ohne begrenzte interne Ressourcen oder Budgets zu belasten.

Sicherheitsvorteil: Gebündeltes Security-Wissen aus der Cloud

Einer der wichtigsten Vorteile von Datensicherheit als Service ist der höhere Schutz durch die Zusammenführung von Bedrohungsinformationen aus Hunderten oder Tausenden von Implementierungen. Treten neue Bedrohungen auf, können die externen Sicherheitsteams Schutzrichtlinien für den gesamten MSP-Kundenstamm einsetzen, um sie gegen die gleichen Sicherheitsprobleme zu schützen. So bietet Managed Security Unternehmen einen proaktiven Schutz vor neuen Bedrohungen, bevor sie davon überhaupt betroffen sind.

Wie bei lokalen Data Loss Prevention-Lösungen nutzen Managed Services den Einsatz von Softwareagenten oder Netzwerkgeräten in der IT-Umgebung des Unternehmens. Die gesamte Verwaltung und Administration wird jedoch in der Cloud gehostet, sodass sowohl das unternehmenseigene Sicherheitsteam als auch das Managed Security-Team darauf Zugriff haben. Die von der DLP-Lösung generierten Daten werden in Echtzeit in die Cloud gestreamt. So können die externen Sicherheitsanalysten Datenbewegungen überwachen, Kontrollen implementieren und rund um die Uhr auf Warnmeldungen reagieren. Zudem können Berichte und Warnmeldungen an das unternehmenseigene Security-Team ausgegeben werden, um es über potenzielle Bedrohungen oder Vorfälle auf dem Laufenden zu halten.

Auswahl eines DLP Managed Service

Die meisten DLP-as-a-Service-Lösungen beinhalten grundlegende Funktionen wie Überwachung und Richtlinienmanagement sowie Richtlinienpakete zur Erfüllung von Compliance-Standards. Führende Anbieter erweitern diese Kernfunktionen zudem mit weiteren Optionen. Hierzu zählen:

- 24/7-Überwachung von Alarmen und Aktivitäten

- Kundenspezifische Richtlinienerstellung und Berichterstattung

- Flexible Bereitstellungs- und Verwaltungsarchitekturen für Kunden, die Richtlinien für Cloud-basierte Managed Security Services haben

- Weitere Security-aaS-Funktionen wie verhaltensbasierte Erkennungswerkzeuge: Lösungen wie Endpoint Detection and Response (EDR) oder Advanced Threat Protection (ATP) können Bedrohungen in Echtzeit erkennen, bevor Daten gefährdet werden. EDR-Tools überwachen Endpunkt- und Netzwerkereignisse und speichern diese Informationen in einer zentralen Datenbank. Diese Daten werden auf Anomalien wie selten auftretende Prozesse, ungewöhnliche oder unbekannte Verbindungen und andere verdächtige Aktivitäten untersucht. Der Vorgang kann automatisiert werden, wobei Anomalien Alarme für sofortige Gegenmaßnahmen oder weiterführende Untersuchungen auslösen. Zudem bieten viele EDR-Tools auch eine manuelle oder nutzergesteuerte Datenanalyse.

Bei der Auswahl eines DLP Managed Service Providers sollten Unternehmen sicherstellen, dass der Anbieter über ein Sicherheitsteam verfügt, das die komplexen Aufgaben im Zusammenhang mit Endpoint DLP wie Hosting, Einrichtung, laufende Überwachung, Analyse, Tuning und Wartung übernimmt. Zudem sollte der Service folgendes bieten:

- eine vollständig verwaltete DLP-Infrastruktur

- kontextbezogene Klassifizierung von Daten

- umfassende Datentransparenz

- Alarmierung und Eskalation von Vorfällen

- ein konfigurierbares Live-Reporting-Dashboard

- kontinuierliche Verbesserung der Sicherheitslage durch individuelle Richtlinienerstellung und -abstimmung

Die Bedrohungen durch Datendiebstahl und Industriespionage werden auch zukünftig weiter steigen. Datensicherheitstechnologien als Managed Service bieten Unternehmen jeder Größe eine zuverlässige Möglichkeit, um sich gegen externe Angreifer und böswillige Insider zu verteidigen, die ihre wertvollsten Daten im Visier haben.

Christoph M. Kumpa, Director DACH & EE bei Digital Guardian

1584 Artikel zu „Security as a Service“

NEWS | BUSINESS | EFFIZIENZ | INFOGRAFIKEN | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Mit Security as a Service gegen den Fachkräftemangel

Managed Services als Unterstützung interner IT-Teams. Security as a Service wird bei Großunternehmen und KMUs immer beliebter: Die sich ständig erweiternde Bedrohungslandschaft und der Mangel an Fachkräften führt zur zunehmenden Akzeptanz von IT-Sicherheit als Dienstleistung. Denn der Arbeitsmarkt bleibt angespannt, in Deutschland gibt es laut Bitkom 82.000 offene Stellen für IT-Spezialisten, und die Nachfrage…

NEWS | IT-SECURITY | PRODUKTMELDUNG

FireEye eröffnet erstes Security Operations Center in Deutschland und bietet Security-as-a-Service lokal an

FireEye eröffnet in Hallbergmoos bei München sein weltweit siebtes Security Operations Center (SOC) und das erste in Deutschland. FireEye nennt seine Security Operations Center auch »Advanced Threat Response Center«, da ihr vornehmliches Ziel ist, Angriffe zu erkennen und abzuwehren. München steht damit auf einer Stufe mit Tokio, Dublin oder Singapur, wo FireEye unter anderem bereits…

TRENDS SECURITY | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2016 | IT-SECURITY | OUTSOURCING

Mittelstand setzt zunehmend auf Security-as-a-Service

Bei kleinen und mittleren Unternehmen stehen oft überschaubare Budgets für die IT-Sicherheit einer stetig wachsenden Gefahr durch Cyberangriffe gegenüber. So belegt eine aktuelle Studie [1] im Auftrag von Kaspersky Lab, dass 54 Prozent der mittelständischen Unternehmen davon ausgehen, dass sie Ziel von Cyberangriffen sein werden und sich gegen zukünftige Attacken präventiv rüsten wollen. Gleichzeitig geben…

NEWS | BUSINESS | DIGITALISIERUNG | EFFIZIENZ | ONLINE-ARTIKEL

Führung in der Arbeitswelt 4.0: Klare Kommunikation und zukunftsfähige IT als die Basis

Tipps für Führungskräfte, wie sie ihre Teams optimal auf innovative Arbeitsmodelle einstellen. Von KI und IoT über Mixed-Reality-Geräte bis hin zu Cloud Computing – die Digitalisierung und disruptive Technologien geben den Takt vor, in dem sich ganze Branchen verändern. Auch für Unternehmensentscheider führt der Wandel in der Arbeitswelt zu neuen Herausforderungen, wenn es darum geht,…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | ONLINE-ARTIKEL

Ersetzt künstliche Intelligenz das Security Operations Center?

Künstliche Intelligenz (KI) ist nicht mehr nur eine Vision. KI, maschinelles Lernen (ML), Deep Learning (DL) und andere Formen algorithmisch basierter, automatisierter Prozesse sind heute Mainstream und auf dem Weg zu einer tiefgehenden Integration in ein breites Spektrum von Front-Office-, Back-Office- und In-the-Field-Anwendungen. Ebenso gibt es viele gute Beispiele dafür, wie KI eingesetzt wird, um…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR| ONLINE-ARTIKEL | SERVICES | TIPPS

Endpoint Management: 6 Aspekte für volle Kontrolle der IT

Mobile-Device-Management, Enterprise-Mobility-Management und Client-Management: Viele Tools versprechen Übersicht und Kontrolle über die rasant steigende Menge von Endgeräten. Für einen reibungslosen Betrieb, eine sichere Infrastruktur und den Schutz sensibler Daten sorgen solche Insellösungen jedoch nur eingeschränkt. Anwendungen für Unified-Endpoint-Management (UEM) bringen zusammen, was zusammengehört. IT-Management gleicht angesichts der Vielzahl an Geräten und Betriebssystemen einer Sisyphusarbeit.…

NEWS | IT-SECURITY | TIPPS

Angriffsforensik, das Post Mortem von Cyberattacken

Blinde Flecken in der digitalen Verteidigung werden von den Cyberkriminellen dankend ausgenutzt. EPP- und EDR-Lösungen können IT- und Sicherheitsteams helfen diese Sicherheitslücken zu identifizieren. Wenn Cyberangriffe die Sicherheit von Endgeräten umgehen, kann es oft Monate dauern, bis Unternehmen die Schwachstelle entdecken. Unternehmen suchen deshalb nach Möglichkeiten, ihre Endgerätesicherheit zu modernisieren und ihre Fähigkeit zu verbessern,…

NEWS | CLOUD COMPUTING | PRODUKTMELDUNG

KI-Lösungen für strategischen Einkauf auf skalierbarer IT-Infrastruktur

Die Nürnberger Orpheus GmbH, Pionier im Bereich KI-Technologien (Künstliche Intelligenz), stellt ihre KI-basierten Cloud-Lösungen für den strategischen Einkauf über IT-Infrastrukturen des Premium-IT-Dienstleisters noris network bereit. Der große Erfolg führt dazu, dass die Orpheus GmbH und ihre Kunden in global agierenden Konzernen zu den größten und am schnellsten wachsenden Nutzern der hochwertigen Cloud-Plattformen in den…

AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019 | NEWS | CLOUD COMPUTING | IT-SECURITY

Wie man die Unternehmens-Security für den cloud-getriebenen Daten-Tsunami fit macht

AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019 | NEWS | IT-SECURITY | STRATEGIEN

Sicherheitssysteme sind immer veraltet – außer, man ändert den Blickwinkel: Angriffe einfach zulassen

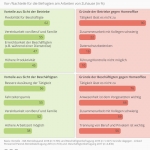

NEWS | BUSINESS | INFOGRAFIKEN

Das Für und Wider von Home Office

Ein paar Stunden oder einen ganzen Tag von zuhause arbeiten – Home Office wird langsam beliebter. Laut einer Studie des Instituts für Arbeitsmarkt- und Berufsforschung (IAB) lag der Anteil der Beschäftigten mit Home-Office-Zeiten 2013 in privatwirtschaftlichen Betrieben mit mehr als 50 Beschäftigten bei 19 Prozent. 2017 waren es 22 Prozent. Wie die Grafik zeigt, gibt…

AUSGABE 5-6-2019 | NEWS | DIGITALE TRANSFORMATION | GESCHÄFTSPROZESSE | STRATEGIEN

Automobilindustrie auf dem Weg zu neuen Geschäftsmodellen und automatisierten Prozessen – Im Zentrum steht das Kundenerlebnis

Der Automobilsektor steht vor tiefgreifenden Veränderungen. Nur mit neuen Geschäftsmodellen und -prozessen kann es den Herstellern und Vertragshändlern gelingen, ihre Kunden wertschöpfend zu begleiten. Die künftigen Wachstumspotenziale der Automobilindustrie liegen im digitalen Ökosystem rund um die Mobilität.

AUSGABE 5-6-2019 | NEWS | BUSINESS

Erfolgreicher digitaler Kulturwandel in Unternehmen – Wenn die Technologie das kleinste Problem ist

An der Digitalisierung führt kein Weg mehr vorbei – das ist vielen Unternehmen heute bewusst. Weil Kunden, Märkte und Stakeholder es fordern, weil nur die Firmen, die sich verändern und Schritt halten, auch zukünftig erfolgreich am Markt bestehen werden – soweit die Theorie. Aber wie schafft man es, den eigenen Digitalisierungsplan erfolgreich umzusetzen?