Die Cyberkriminellen werden immer raffinierter und aggressiver. Traditionelle Verteidigungstaktiken zeigen trotz enormen Aufwands selten die erwarteten Resultate. Zeit, die Strategie zu überdenken.

In den letzten 50 Jahren hat uns die IT immense Dienste geleistet. Zunehmende Automatisierung, effizientere Prozesse und eine bessere Kommunikation haben, einhergehend mit den Fortschritten bei Forschung, Entwicklung und Organisation, vor allem Produktionskosten purzeln lassen. Für einen Fernseher zum Beispiel arbeiten wir heute im Schnitt drei Tage, 1960 waren es über zwei Monate. Ein Kleid kostet uns heute 5 Arbeitsstunden, früher mehr als drei Arbeitstage. So hat die IT nicht zuletzt zum Aufbau unserer Wohlstandsgesellschaft beigetragen.

Gleichzeitig haben wir uns von der IT immer abhängiger gemacht: ohne sie bricht unsere Wirtschaft zusammen. Wir hängen heute alle am Datentropf, egal ob wir Auto fahren, Fernseh schauen oder eine Aktie kaufen.

IT und Sicherheit? Und hier fangen die Probleme an, denn IT ist alles andere als sicher. Das liegt weniger an der Zuverlässigkeit der IT selbst oder an der mangelnden Qualität des erzeugten Codes, auch wenn es dafür zahlreiche Belege gibt. Das prominenteste Beispiel ist sicher das MCAS-System der Boeing 737 Max, das mutmaßlich zum Absturz von zwei Maschinen innerhalb weniger Monate geführt hat.

So erschütternd diese Unglücke sind: in der Statistik unsicherer IT spielen sie so gut wie keine Rolle. Das größte Problem sind bei Weitem die Attacken von Cyberkriminellen, die so gut wie nicht in den Griff zu bekommen sind. Sie greifen Unternehmen im Sekundentakt an, das können IT-Verantwortliche jeden Tag aus den Logs ihrer Firewalls lesen. Das Ziel: Datenklau oder die Kompromittierung der IT-Infrastruktur. Die Motivation? Nicht immer klar, aber Geld, Ideendiebstahl, Wettbewerbsschwächung oder Imageschädigung spielen wohl eine vorrangige Rolle.

Verdammt zu reagieren … Unternehmen können mit den immer raffinierteren Methoden der Hacker kaum mithalten und sind letztlich dazu verdammt, zu reagieren. Das tun sie mehr schlecht als recht: mit aktuellen Patches und Updates, neuen Firewalls, verbessertem Passwortmanagement oder gar mit der ständigen Umorganisation ihrer IT-Sicherheit. Daraus ist sogar ein eigener Beruf entstanden: der des CISO, des Chief Information Security Officer, der den CIO in Sicherheitsfragen beraten und entlasten soll. Aber auch ein CISO ist, wenn es ihn denn überhaupt gibt, schnell überfordert angesichts der vielen unterschiedlichen IT-Systeme im Unternehmen und der vielen Sicherheitssilos, die historisch gewachsen sind.

IT-Sicherheit ist eine unlösbare Herkules-Aufgabe, und IT-Managern wachsen graue Haare, wenn sie sich mit der kaum überschaubaren Anzahl der Baustellen auseinandersetzen. Micro-Management bei der Unternehmenssicherheit ist aber nicht nur ineffizient, es löst am Ende auch kein Problem, denn Hacker sind der IT sowieso immer einen Schritt voraus. Sie entwickeln frühzeitig Methoden, Malware und Viren, denen Unternehmen nur zeitlich verzögert entgegenwirken können. Bis dahin ist der Schaden aber längst angerichtet. Am Ende bleibt die Erkenntnis: IT-Sicherheitssysteme sind eigentlich immer veraltet.

… außer, man spielt das Spiel der Hacker nicht mit. Das fundamentale Problem bei Angriffen ist ja die ständige Veränderung der Bedrohungsmuster. Eine modifizierte Malware kann kein Intrusion-Prevention-System, kein Antiviren-Tool und keine Next-Generation-Firewall antizipieren, denn all diese Systeme sind auf die Detektion der Schadsoftware angewiesen; was sie nicht kennen, können sie aber nicht identifizieren – und in der Folge auch nicht abwehren. Trotzdem basiert die IT-Sicherheitsstrategie der meisten Unternehmen auf solchen Systemen.

Eindringlinge müssen abgewehrt werden: dieser Glaubenssatz sitzt tief. Zu Zeiten von Burgangriffen mag er seine Berechtigung gehabt haben, bei der modernen IT-Sicherheit nicht mehr. Eine wirkungsvolle Alternative: Angriffe einfach zuzulassen, aber so, dass sie ins Leere treffen und nichts anrichten können. Die Micro-Virtualisierung ist eine Technologie, die so etwas möglich macht. Wenn einzelne Tasks wie eine Browserabfrage oder das Öffnen eines E-Mail-Anhangs in einer eigenen Micro-Virtual-Machine (VM) stattfinden, sind sie strikt voneinander, vom eigentlichen Betriebssystem und vom verbundenen Netzwerk getrennt. Mögliche Schädigungen bleiben somit immer auf die jeweilige Micro-VM beschränkt, ganz egal, wie neu oder alt oder aggressiv die Malware ist. Sobald der Task beendet wird, wird die VM einfach gelöscht.

Damit könnten Unternehmen einen Großteil der Cyberattacken einfach verpuffen lassen. Und CIOs oder CISOs könnten sich intensiver mit der strategischen Organisation der IT-Sicherheit auseinandersetzen.

Jochen Koehler

Jochen Koehler

ist Regional VP Sales

beim Sicherheitsanbieter

Bromium in Heilbronn

Illustration: © Inked Pixels /shutterstock.com

AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019 | NEWS | SICHERHEIT MADE IN GERMANY

Cyberversicherung – Cyberdeckung als Selbstverständlichkeit

NEWS | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL

Der unaufhaltsame Aufstieg der Ransomware

Angriffe mit Ransomware haben in den letzten Jahren massiv zugenommen. Jüngste Opfer sind die Verlagsgruppe Heise und die Stadtverwaltung Baltimore. Die Methode hat sich aus Sicht der Cyberkriminellen bewährt, genügend Firmen geben der Erpressung nach und zahlen das geforderte Lösegeld. Ein Ende ist noch lange nicht in Sicht. Unternehmen können allerdings mit Hilfe von Applikations-Isolation…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY | KOMMENTAR | STRATEGIEN

Keine mobile Sicherheit ohne Security by Design

Bei der Softwareentwicklung von Desktop-, Web- und Mobil-Anwendungen kommt niemand mehr an Security by Design vorbei. Software muss von Grund auf und von Anfang an sicher sein. Nur so ist sie optimal vor Cyberattacken, Datenmanipulation und Datendiebstahl geschützt. Die Anzahl von Cyberattacken steigt weiter rasant und die Angriffe werden zunehmend komplexer. Statt im Nachhinein immer…

NEWS | BUSINESS INTELLIGENCE | BUSINESS PROCESS MANAGEMENT | KÜNSTLICHE INTELLIGENZ | ONLINE-ARTIKEL

Das Potenzial von Machine Learning in einem Data Lake

Egal um welche Branche oder Unternehmensgröße es sich handelt: Daten sind unverzichtbar geworden, wenn es darum geht, fundierte Entscheidungen zu treffen oder Prozesse zu optimieren. Dazu müssen die gewaltigen Datenmengen, die Unternehmen heute ununterbrochen generieren allerdings erst erschlossen und nutzbar gemacht werden. Die Grundlage dafür bildet der Data Lake (Datensee), ein zentrales Repository, in dem…

NEWS | BUSINESS

Jüngere müssen doppelt so viel sparen wie Ältere

Jüngere Generationen müssen von ihrem Lohn etwa doppelt so viel aufwenden wie Ältere, um die Versorgungslücke im Alter zu schließen. Das zeigen Berechnungen des Forschungsinstituts Prognos im Auftrag des GDV. Sollten die Zinsen noch sehr lange auf dem niedrigen Niveau verharren, könnte der Sparbedarf sogar noch deutlicher steigen. Während der Jahrgang 1960 rund 2,1 Prozent…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Cyber-Security: So vermeiden Unternehmen ihr eigenes »Baltimore«

Die amerikanische Stadt Baltimore steht wegen einer Windows-Sicherheitslücke still. Um sich gegen Cyberangriffe zu wehren, ist das rechtzeitige Installieren von Patches und Updates wichtig. Vor unbekanntem Schadcode schützt es allerdings nicht. Applikations-Isolation mit Hilfe von Micro-Virtualisierung ist die bessere Lösung, findet Jochen Koehler, Regional VP Sales Europe beim Sicherheitsanbieter Bromium. Ransomware ist eine perfide Kryptografie-Anwendung:…

NEWS | IT-SECURITY | KOMMENTAR

Baltimore ist »Smart City ready« – wirklich?

Der aktuelle Hackerangriff auf die Stadtverwaltung Baltimore schlägt hohe Wellen. Wieder einmal zeigt sich, dass nicht gepatchte Systeme zu den größten Sicherheitsgefahren gehören. Die Herstellung einer Cyber-Security-Hygiene mit elementaren Sicherheitsmaßnahmen darf nicht am Geld scheitern, sagt NTT Security, ansonsten wird auch die Umsetzung ambitionierter Smart-Society-Ziele am Misstrauen des Bürgers scheitern. Bei der Stadtverwaltung Baltimore haben…

NEWS | PRODUKTMELDUNG

Spam-E-Mail: Sicher durch die Fluten

Kombination aus Wachsamkeit und technischem Schutz schützt umfassender vor gefährlichen Spam-E-Mails. Wer kennt sie nicht, die E-Mail-Flut, die jeden Tag aufs Neue am Arbeitsrechner über einen hereinbricht. Dabei ist es mittlerweile eher der Fall, dass Angestellte die wichtigen E-Mails aus dem Meer an Spam herausfischen (müssen), als andersherum. »Bei Spamnachrichten muss zwischen Werbe-E-Mails und gefährlicher…

TRENDS 2019 | TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | IT-SECURITY

Marktanteile: Anti-Malware-Markt ohne klare Nummer 1

Der Anti-Malware-Markt hat keine klare Nummer 1. Das geht aus Daten des Unternehmens OPSWAT hervor, die sich auf englischsprachige Programm-Versionen für Windows beziehen [1]. Demnach liegen die Anbieter McAfee, AVAST Software und ESET mit Marktanteilen zwischen 11,5 und 13,1 Prozent fast gleichauf an der Spitze. Dahinter hält Bitdefender (9,7 Prozent) Anschluss an die Spitze. Kaspersky…

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS | TRENDS SERVICES | SERVICES

Handwerkskonjunkturmotor läuft weiter hochtourig

Zum aktuellen Konjunkturbericht des Handwerks im Frühjahr 2019 erklärt Holger Schwannecke, Generalsekretär des Zentralverbandes des Deutschen Handwerks (ZDH): »Der Konjunkturmotor im Handwerk läuft auch im Frühjahr 2019 weiter auf Hochtouren. Und das wird sich nach den Erwartungen der Betriebe im weiteren Jahresverlauf nahezu ungebremst so fortsetzen. Besser als jemals zuvor in einem ersten Quartal beurteilen…

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS | TRENDS SERVICES | SERVICES

10 Wochen warten auf den Handwerker

Durchschnittlich fast zehn Wochen müssen Kunden hierzulande warten bis der Handwerker kommt. Das geht aus dem aktuellen Konjunkturbericht des Handwerks im Frühjahr 2019 hervor [1]. Am längsten sind dabei die Wartezeiten im Baugewerbe mit 14,5 Wochen. Im Ausbau sind es knapp elf Wochen, die Zuliefererbetriebe brauchen durchschnittlich 11,5 Wochen bis zur Auftragsrealisierung. Grund ist die…

NEWS | IT-SECURITY | TIPPS

Account Takeover-Angriffe: Wie Unternehmen ihre Office-365-Konten schützen können

Die feindliche Übernahme von Konten durch Hacker ist eine, der am schnellsten wachsende Bedrohung für die E-Mail-Sicherheit. Bei diesen Angriffen nutzen Cyberkriminelle häufig Markenimitation, Social Engineering und Phishing, um Anmeldeinformationen zu stehlen. Sobald ein Konto kompromittiert ist, spionieren Kriminelle die internen Unternehmensaktivitäten aus, um anschließend weitere Angriffe zu starten. Da mehr als die Hälfte aller…

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS KOMMUNIKATION | DIGITALISIERUNG | IT-SECURITY | KOMMUNIKATION

Das sind die Spam-Top 10

China ist in Sachen Spam-Mails weltweit führend – das hat eine Auswertung von Kaspersky Lab ergeben. Demnach stammten im vergangenen Jahr 11,7 Prozent der Spam-Mails weltweit aus der Volksrepublik. An zweiter Stelle stehen die USA (9 Prozent), gefolgt von Deutschland (7,2 Prozent). Als Spam-Mail oder auch Junk-Mail werden E-Mails bezeichnet, die unverlangt und massenhaft zugesendet…

TRENDS 2019 | TRENDS SECURITY | NEWS | CLOUD COMPUTING | IT-SECURITY

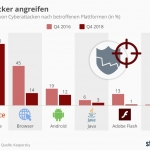

Cyberattacken: Wo Hacker angreifen

2016 zielten laut Kaspersky nur 16 Prozent aller Cyberattacken auf Microsoft Office. Zwei Jahre später hat sich der Anteil der Angriffe auf 70 Prozent vervielfacht. Verantwortlich für den Anstieg sollen eine Vielzahl sogenannter Zero Day Exploits sein. Das sind Sicherheitslücken, die am selben Tag erfolgen, an dem die hierbei ausgenutzte Schwachstelle in der entsprechenden Software…