Bei der Softwareentwicklung von Desktop-, Web- und Mobil-Anwendungen kommt niemand mehr an Security by Design vorbei. Software muss von Grund auf und von Anfang an sicher sein. Nur so ist sie optimal vor Cyberattacken, Datenmanipulation und Datendiebstahl geschützt.

Die Anzahl von Cyberattacken steigt weiter rasant und die Angriffe werden zunehmend komplexer. Statt im Nachhinein immer mehr Ressourcen in die Abwehr von Risiken zu investieren, müssen Unternehmen auf Security by Design setzen. Bei der Entwicklung und Auswahl neuer IT-Lösungen kommt es entscheidend darauf an. Werden Sicherheitsrisiken frühzeitig berücksichtigt, können erst gar keine Sicherheitslücken und Schwachstellen entstehen. Die Softwareentwicklung muss auf drei gleichberechtigten Säulen beruhen: Sicherheit, Funktionalität und Benutzerfreundlichkeit (Usability).

Die Beschäftigten in den Unternehmen wollen zunehmend mobil mit Smartphones und Tablets arbeiten, egal, ob mit firmeneigenen oder privaten. Aus der Perspektive der IT-Sicherheit bedeuten mehr Geräte mehr Risiken, zusätzliche Angriffsflächen und neue Bedrohungen. Malware aller Art richtet sich verstärkt an Mobile Devices. Gerade die mobilen Apps überzeugen durch eine besonders intuitive Bedienung, oft spielt die Sicherheit aber nur eine Nebenrolle. Ob für private oder berufliche Zwecke laden Benutzer schnell einmal eine neue App und machen sich keine Gedanken über die Sicherheit. Bei der Auswahl von Lösungen für die Nutzung im Unternehmen sollten Firmen darauf achten, dass diese Produkte nach dem Prinzip »Security by Design« entwickelt wurden. Dies sollte ein wichtiges Auswahlkriterium sein.

Ein gutes Beispiel für »Security by Design« ist das Konzept einer Container-App für das sichere mobile Arbeiten: Sie verbindet sicheres, mobiles Arbeiten mit einer hohen Usability. In einem geschützten und separaten Bereich auf dem Smartphone oder Tablet bündelt die Container-App alle geschäftlichen Anwendungen und Daten. Sie bietet zusätzlich Security by Default: Mitarbeiter müssen keine umständlichen Änderungen an den Einstellungen ihres Geräts vornehmen. Die Benutzer können keine unabdingbaren Sicherheitsaspekte wie Verschlüsselung, die Trennung privater und dienstlicher Daten oder die Übertragung geschäftlicher Daten in den privaten Bereich des Geräts umgehen.

»Security by Design ist die erste Stufe zu einer höheren Datensicherheit auf mobilen Endgeräten. Sie wird komplettiert durch Privacy by Design, das Datenschutz und Privatsphäre vor und während der Entwicklung von Anwendungen und Services berücksichtigt«, erklärt Günter Junk, CEO der Virtual Solution AG in München. »Datensicherheit und Datenschutz haben nicht nur für IT-Sicherheitsverantwortliche Priorität, sondern auch für alle im Unternehmen, die Applikationen kaufen, entwickeln und mit personenbezogenen Daten arbeiten.«

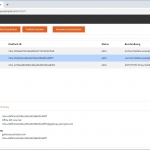

166 search results for „Security by Design“

NEWS | BUSINESS PROCESS MANAGEMENT | TRENDS 2018 | IT-SECURITY | SERVICES | STRATEGIEN

»Security by Design« wird wichtiges Kriterium beim Datenmanagement

Cloud Data Management im Umfeld der DSGVO. Die zentrale Aufgabe von Cloud Data Management ist es, Daten unabhängig von ihrem Standort auf flexible, sichere und verantwortungsvolle Weise zu verwalten und zu nutzen. Diese Fähigkeit gewinnt mit den gesetzlichen Änderungen im Rahmen der Datenschutz-Grundverordnung (DSGVO/GDPR), die am 25. Mai 2018 in Kraft tritt, zunehmend an Bedeutung…

NEWS | BUSINESS | CLOUD COMPUTING | DIGITALISIERUNG | IT-SECURITY | RECHENZENTRUM | SERVICES | STRATEGIEN | AUSGABE 9-10-2017

Security by Design – IT-Sicherheit: Nie war sie so wertvoll wie heute

Cloud, Internet-Technologie und künstliche Intelligenz bestimmen in immer stärkerem Maße das private, öffentliche und kommerzielle Leben. Ständige Cyberattacken schaffen jedoch Verunsicherung und hemmen wichtige Entwicklungen. Sicherheitsaspekte waren daher noch nie so wichtig. »manage it « sprach über IT-Sicherheit mit Thorsten Höhnke, Chief Cyber Security Strategist bei Fujitsu und Lehrbeauftragter an der Hochschule Augsburg.

NEWS | BUSINESS | CLOUD COMPUTING | DIGITALISIERUNG | GESCHÄFTSPROZESSE | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY | KOMMENTAR | SERVICES | STRATEGIEN

Verpflichtung zu Security by Design für IKT-Anbieter

Anlässlich des Jahreskongresses des Vereins Deutschland Sicher im Netz (DSiN) 2016 forderte Dr. Hans-Joachim Popp, Mitglied des Präsidiums von VOICE – Bundesverbandes der IT-Anwender e.V., eine Verstärkung der Anstrengungen zur technischen Absicherung der IT-Systeme gegen Missbrauch und eine stärkere Verpflichtung der IT-Anbieter. In einer Podiumsdiskussion auf dem Kongress des DSiN empörte sich Popp: »Es ist…

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | STRATEGIEN

IT-Trends des Jahres 2019: DSGVO-Compliance, Privacy by Design, Multi-Faktor-Authentifizierung, BYOx-Security und Security-Automation

Studie: Digitalisierung ausbaufähig, intelligente Technologien im Kommen. Ihren Erfolg bei der Digitalisierung stufen Unternehmen in Deutschland, Österreich und der Schweiz wie im Vorjahr durchschnittlich als mittelmäßig ein [1]. Angesichts der großen Anstrengungen in diesem Bereich und der hohen Ausgaben für die Digitalisierung ist diese Bilanz ernüchternd. Als technologischer Trend zeigt sich, dass mehr als zwei…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Cyber-Security: So vermeiden Unternehmen ihr eigenes »Baltimore«

Die amerikanische Stadt Baltimore steht wegen einer Windows-Sicherheitslücke still. Um sich gegen Cyberangriffe zu wehren, ist das rechtzeitige Installieren von Patches und Updates wichtig. Vor unbekanntem Schadcode schützt es allerdings nicht. Applikations-Isolation mit Hilfe von Micro-Virtualisierung ist die bessere Lösung, findet Jochen Koehler, Regional VP Sales Europe beim Sicherheitsanbieter Bromium. Ransomware ist eine perfide Kryptografie-Anwendung:…

NEWS | PRODUKTMELDUNG

MailStore V12: Security auf neuem Level und vereinfachte Archivierung von Cloud-Services

Die MailStore Software GmbH, der deutsche Spezialist für rechtssichere E-Mail-Archivierung, veröffentlicht heute Version 12 seiner Software. Nutzer von MailStore Server und der MailStore Service Provider Edition (SPE) profitieren von einer erhöhten Sicherheit durch leichtere Handhabung sowie von einer vereinfachten Möglichkeit, Journal-E-Mails von Cloud-Diensten, wie zum Beispiel Microsoft Office 365, mit Hilfe des MailStore Gateways zu…

AUSGABE 3-4-2019 | NEWS | LÖSUNGEN

UI/UX-Design-Grundsätze machen auch BPM-Tools attraktiv – Das Runde im Eckigen

Kann man über die Nutzbarkeit von Softwareprogrammen reden, ohne gleich den warnenden Zeigefinger des Nutzers zu sehen, diese müsse sich deutlich verbessern? User Experience Design ist der spannende Prozess hin zu leicht verständlicher und schnell benutzbarer Software unter den gebotenen technischen Möglichkeiten und unter der Einhaltung definierter beziehungsweise empirisch entstandener Standards und Styleguides. Dabei ist die Mensch-Computer-Interaktion das wissenschaftliche Fundament, und im Kern soll das Nutzererlebnis beziehungsweise die User Experience auf allen Ebenen optimal stimuliert werden. Dem Nutzer gefällt, was einfach zu bedienen und schön anzusehen ist.

TRENDS SECURITY | NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | SERVICES | STRATEGIEN | TIPPS

Erfolgsfaktoren für Security-Manager

Die gestiegenen Anforderungen haben eine lähmende Wirkung auf Security-Manager. Wie können Security-Manager wieder handlungsfähig werden? Relevant sind hierbei insbesondere folgende Fragen: Was besitzt Priorität? Auf welche Herausforderung könnte man stoßen? Was ist machbar? »Schon wenige Key-Practices können dazu beitragen, Herausforderungen zu meistern,« erklärt Katell Thielmann, Research Vice President bei Gartner. »Zuerst ist es wichtig,…

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | RECHENZENTRUM | STRATEGIEN

Hyperkonvergenz, Virtualisierung und Security: Weniger ist mehr

Die Vorteile von Hyperkonvergenz und Virtualisierung im Security-Management nutzen. Das Hauptziel der Virtualisierung – nach wie vor einer der treibenden Trends im Rechenzentrum – ist das Minimieren der Betriebskosten bei gesteigerter Leistung und Effektivität. Das Aufkommen des Software-Defined Data Centers (SDDC) und von hyperkonvergenter Infrastruktur (HCI) mit einer zusätzlichen Abstraktionsebene, ermöglicht zudem eine schnellere Bereitstellung…

TRENDS SECURITY | NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Industrial Security – Cybersicherheit auch im Mittelstand

Hochgradig vernetzte Produktionsabläufe, intelligente Maschinen, eine sich selbst steuernde Fertigung: Industrie 4.0 ist längst keine Zukunftsvision mehr. Dieses Erfolgsmodell der Digitalisierung kann nur dauerhaft gewinnbringend sein, wenn die vernetzten Abläufe gegen Angriffe aus dem Cyberraum geschützt sind. Auf dem 21. Cybersicherheitstag der Allianz für Cybersicherheit haben das Bundesamt für Sicherheit in der Informationstechnik (BSI) und…

NEWS | IT-SECURITY | LÖSUNGEN | RECHENZENTRUM | STRATEGIEN | TIPPS

Sieben Möglichkeiten für Security-Verantwortliche, um mit Spectre und Meltdown fertig zu werden

Führungskräfte im Bereich Security- und Risikomanagement müssen einen ausgewogenen Ansatz verfolgen, um dieses neue Ausmaß gefährlicher Schwachstellen zu bewältigen. Laut dem IT-Research und Beratungsunternehmen Gartner müssen Security- und Risikomanagement-Verantwortliche pragmatisch und fokussiert auf die anhaltenden Bedrohungen reagieren, die von einem völlig neuen Ausmaß bei den Schwachstellen ausgehen. »Spectre« und »Meltdown« sind die Code-Namen für die…

TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | DIGITALISIERUNG | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY | STRATEGIEN

IT-Prognosen 2018: Neue Herausforderungen für IT-Experten bei IoT, AI und Security

Nur noch wenige Tage, dann ist 2017 Geschichte. Manch einer denkt schon über Vorsätze fürs neue Jahr nach – auch beruflich. Welche Themen sollten IT-Experten dafür auf Ihre Agenda setzen? Die Head Geeks von SolarWinds geben einen Ausblick auf die wichtigsten Trends im IT-Umfeld 2018: Prognose 1: Edge- und IoT-Computing entwickelt sich weiter, das…