Die Ratlosigkeit der europäischen Unternehmen lässt sich mit Zahlen belegen: Obwohl die Sicherheitsmaßnahmen für Datenendprodukte und mobile Geräte als am wenigsten effektiv bewertet werden, fließt dorthin das meiste Geld. Umgekehrt werden Maßnahmen bei Data-at-Rest (etwa bei festliegenden Referenzdateien auf einem Rechner) als sehr effektiv angesehen, und dennoch glaubt man nicht, dafür Mittel einplanen zu müssen [1]. Woran liegt das?

Das Thema ist für Vorstände von Dax-Unternehmen sowie für Geschäftsführer mittelständischer und kleinerer Unternehmen gleichermaßen komplex. Das beginnt schon bei der Frage, wo die unternehmenseigenen Daten überhaupt liegen. Sind sie am eigenen Standort, sind sie an einem anderen Standort, liegen sie in der Cloud oder in einer Hybrid-Cloud? Haben wenigstens der verantwortliche Mitarbeiter und sein Team den Überblick? Teilweise ja und teilweise nein. Bei den typischen Audits werden diese Fragen für kurze Zeit sozusagen scharfgestellt, danach fallen alle in ihren Dornröschenschlaf zurück, die Probleme aber gären weiter.

»Das Rennen begann im letzten Jahr«, so Kai Zobel, Regional Sales Director bei der Thales eSecurity, »und zwar beschleunigt durch die Datenschutzgrundverordnung.« Die Hacker, so beurteilt er die Lage, haben ihrerseits das Tempo angezogen, weil sie das Schließen von Schlupflöchern befürchteten. Die Unternehmen begannen ein Rennen gegen die Zeit, weil sie gezwungen waren und sind, zeitnah Maßnahmen zu ergreifen, um keine der keineswegs niedrigen Strafen im Falle eines Verstoßes gegen die DSGVO zu erhalten. Von Unternehmen, die Sicherheitslösungen anbieten, werden immer schneller Lösungen verlangt, die sich quasi über Nacht den neuen Gegebenheiten der industriellen Entwicklung, etwa der Digitalisierung anpassen müssen. Aus dem gemächlichen Dauerlauf IT-Sicherheit ist ein Rennen geworden, dessen Ziel einer unbedingten Datensicherheit nicht erreichbar ist. Jeder weiß es. Wo aber sind die Lösungen?

Verschlüsselung und SOC. Ein Kernbereich liegt in der Verschlüsselungstechnik. Hier werden sich die Unternehmen in erheblichem Maße engagieren. Heute sind es nach einer Befragung von 1200 IT-Experten weltweit »weniger als 30 % der Befragten, die Verschlüsselung im Rahmen ihrer Strategie zur digitalen Transformation« einsetzen [2]. Dieser Anteil wird wachsen.

Zur generellen Analyse gibt es bei Thales das sogenannte Cyber-Security-Operation-Center. Dort schaut man sich alle Datenströme in einem Unternehmen an. Gibt es beim Kunden irgendwo Anomalien, untypische Bewegungen? Finden Zugriffe auf Websites Hunderte von Malen statt, um sie mit erpresserischer Absicht zu blockieren? Vielleicht liegt die undichte Stelle in einem kundeneigenen Betrieb in einem anderen Land, wo ein unerklärbar hoher Datentransfer stattfindet. Um herauszufinden, was die Ursache ist, kann man sich mit anderen Unternehmen zu einer Region konkret abstimmen. Gibt es dort vergleichbare Strömungen?

Die Gründe dafür, dass Hacker offenbar leichtes Spiel haben, liegen »in unsicheren Wartungsschnittstellen, im unkontrollierten Umgang mit externen Speichermedien wie zum Beispiel USB-Sticks und in der Unachtsamkeit oder mangelnden Sensibilisierung der Mitarbeiter«, so Sascha Dubovy, bei Thales Director Information Security im Geschäftsbereich Transportation.

Alle sind betroffen. Noch vor Jahren dachte man, größere Unternehmen wären mehr gefährdet als mittelständische, da sie mehr Angriffsflächen oder undichte Stellen böten. »Das hat sich signifikant geändert«, so Zobel, »jedes Unternehmen, das einen gewissen Wert darstellt, ist angreifbar und wird auch angegriffen.« Auch mittelständische, Eigentümer-geführte Betriebe, die glauben, unbekannt und uninteressant zu sein, sind Zielscheiben von Auftragsarbeiten, deren krimineller Zugriff spezifisches Wissen für ihre gut zahlende Klientel abgräbt. Man glaubt sich im Windschatten der Großen und ist doch, ohne es bemerkt zu haben, längst schon im Visier von Cyberkriminellen. Die sich wiederholenden Hinweise auf die GDPR (General Data Protection Regulation) führten dazu, dass der Begriff seine Wirkung allmählich verliert. Eine Gefahr, auf die man immer wieder hinweisen muss, verliert an Bedeutung.

Thales bedient sich unter anderem des Schichtenmodells, das als Standard seit 1983 anerkannt ist. Dieses sogenannte Open-Systems-Interconnection-Modell für Netzwerkprotokolle teilt Sicherheitsläufe in sieben verschiedene Schichten ein. Alle Schichten der Datenübertragung und des Datenempfangs werden nach Stellen analysiert, die auffällig sind. Hier hilft also nicht eine einzige Lösung in einem Teilbereich von Datenbewegungen, sondern erst die Summe von Lösungen. Gemeinsam bauen sie eine Sicherheit von 90 - 95 % auf, bieten damit auch keine absolute Lösung, aber immerhin eine relative.

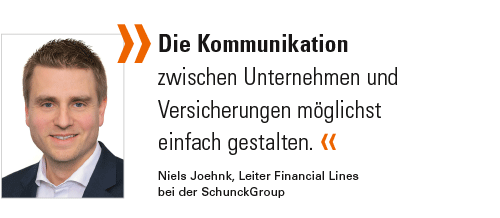

Cyberversicherungen. Für die letzten 5 % stehen in der Regel Versicherungen gerade, die genaue Vorstellungen darüber haben, welche Bedingungen vom Versicherungsnehmer eingehalten werden müssen. Um die »Kommunikation zwischen Unternehmen und Versicherungen möglichst einfach zu gestalten – dafür gibt es die Assekuranz-Makler«, so Niels Joehnk, Leiter Financial Lines bei der SchunckGroup (www.schunck.de). Er und sein Team kümmern sich darum, dass die Vertragspartner dieselbe Sprache sprechen. Dazu sind möglicherweise Anpassungen erforderlich. Jedes Unternehmen ist anders, ebenso wie die Kompetenzen der Versicherer. Bei Schunck verfolgt man einen ganzheitlichen Ansatz. Alle Unternehmensbereiche liegen versicherungstechnisch unter der Lupe des Maklers. Er koordiniert seine Analyse mit den Angeboten der Versicherungsgesellschaften. Aber das ist kein Allheilmittel, denn die beste Versicherung hat wenig Nutzen, wenn die eingekaufte Software nur langsam installiert wird, weil andere Aufgaben im Unternehmen gerade wichtiger sind. Die Frage in den unternehmenseigenen Audits sollte also nicht heißen: »Welche Lösung wurde gekauft?« sondern: »Wie weit ist die Installation vorangeschritten?« Es gibt zwar Karenzzeiten von 6, 9 oder zwölf Monaten bis zu einer integrierten Anwendung, aber die sind schnell verstrichen. Zobel sieht die europäische Industrie, auch unter dem Aspekt der anstehenden Digitalisierung »am Anfang einer Riesen-Dynamik, die in den kommenden 2 bis 3 Jahren mit einem signifikanten Anstieg von Verschlüsselungslösungen verbunden ist.« Zurzeit befinde man sich erst in der Phase der Wahrnehmung dieser Problematik.

Dr. Klaus Neugebauer

[1] So der »Bericht zu Datensicherheits-Bedrohungen 2018« von Thales.

[2] Quelle: »2019 Thales Global Data Threat Report«

Thales ist ein führender Anbieter von fortschrittlichen Datensicherheitslösungen und -services, die in Unternehmen und Regierungsbehörden Vertrauen schaffen, wo immer Informationen erstellt, geteilt oder gespeichert werden.

www.thalesesecurity.com

Illustration: © Kit8.net /shutterstock.com

28 search results for „Cyberversicherung“

TRENDS WIRTSCHAFT | NEWS | BUSINESS | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY | STRATEGIEN

Industrie setzt zunehmend auf Cyberversicherungen

14 Prozent haben Policen gegen digitale Angriffe abgeschlossen. Vor allem Großunternehmen setzen auf Cyberversicherungen. In der deutschen Industrie wächst der Markt für Cyberversicherungen: Jedes siebte Industrieunternehmen (14 Prozent) hat bereits eine Versicherung gegen digitale Wirtschaftsspionage, Sabotage oder Datendiebstahl abgeschlossen. Vor zwei Jahren waren es erst 11 Prozent. Das ist das Ergebnis einer…

NEWS | BUSINESS | IT-SECURITY | LÖSUNGEN | SERVICES | SICHERHEIT MADE IN GERMANY | AUSGABE 5-6-2018

Cyberversicherungen – Absicherung existenzbedrohender Risiken

NEWS | BUSINESS | IT-SECURITY | ONLINE-ARTIKEL

Wachsende Bedeutung der Cyberversicherungen

Anforderungen der Versicherungen könnten Schutzlevel allgemein fördern. »Zyniker würden behaupten, die Cyberversicherung ist eine kostengünstige Form des Risikomanagements. Viele Experten jedoch sehen die Cyberversicherungswirtschaft als potenziell neuen Treiber guter IT-Sicherheitspraktiken«, erklärt Thorsten Henning, Senior Systems Engineering Manager Central & Eastern Europe bei Palo Alto Networks. Im Laufe der letzten zehn Jahre konnten wir die Anwendung…

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY | TIPPS

Konsolidierung der Anbieter und Architekturansatz in komplexen Sicherheitsumgebungen schafft mehr IT-Sicherheit

Mehr Vertrauen in Cloud-Security. Höhere Investitionen in Abwehr, Sicherheitstraining und Risikoanalysen. CISOs fürchten Nutzerverhalten, Daten, Geräte und Apps. Verantwortliche für IT-Sicherheit setzen vor allem auf die Konsolidierung der Anbieter in komplexen Sicherheitsumgebungen, einer engeren Zusammenarbeit zwischen Netzwerk- und Sicherheitsteams sowie Schulungen, um die Sicherheitslage des Unternehmens zu verbessern. Das zeigt die fünfte jährliche CISO…

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS | DIGITALISIERUNG | TRENDS SERVICES | E-COMMERCE | LÖSUNGEN | SERVICES | STRATEGIEN

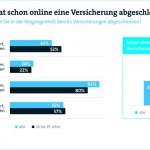

Immer mehr nutzen Versicherungsangebote im Internet

Jeder Zweite hat schon online eine Versicherung abgeschlossen. Unter den Jüngeren unter 30 sind es sogar zwei Drittel. Am häufigsten werden Versicherungen aber immer noch vor Ort abgeschlossen. Per Mausklick die Kfz-Versicherung wechseln oder den Hausrat gegen Einbruch und Wasserschäden versichern: Jeder zweite Bundesbürger (55 Prozent) hat bereits einmal eine Versicherung online abgeschlossen. Bei…

NEWS | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Cybersecurity: Sofortmaßnahmen bei Cyberangriffen

Kommt es zum Cyberangriff, zahlt sich für Unternehmen eine gute Krisenvorbereitung aus. Die Versicherer haben jetzt zusammen mit dem Innen- und dem Justizministerium des Landes Baden-Württemberg einen Ratgeber zu »Sofortmaßnahmen bei Cyber-Angriffen« vorgestellt. Mit dem gemeinsamen Ratgeber wollen Versicherungswirtschaft und das Land Baden-Württemberg bei Unternehmen dafür werben, dass diese sich gut auf mögliche Cyberattacken…

TRENDS WIRTSCHAFT | NEWS | BUSINESS | TRENDS SERVICES | TRENDS 2018 | SERVICES

Rechtsschutzversicherung: Rechtsschutzkosten um ein Fünftel gestiegen

Die Kosten zur Durchsetzung eines Rechtsanspruchs wachsen rapide. Nach einer GDV-Analyse von jährlich 1,4 Millionen Rechtsschutzfällen haben sich die durchschnittlichen Ausgaben für Anwälte und Gerichte von 2012 bis 2016 um 19 Prozent erhöht. Das beträchtliche Kostenrisiko eines Rechtsstreits zeigt sich beispielsweise beim Diesel-Skandal. Ein rechtliches Vorgehen gegen den Händler oder Hersteller eines Diesel-Fahrzeugs kann schon…

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS | TRENDS SERVICES | TRENDS 2018 | SERVICES| STRATEGIEN

Auto wichtiger als Rente: Aufholbedarf bei Altersvorsorge

Rund 1.099 Euro investieren die Deutschen durchschnittlich pro Jahr in ihre private Altersvorsorge mit Lebens- und Rentenversicherungen. In anderen europäischen Ländern ist es wesentlich mehr. Die Vorsorgebereitschaft ist in Deutschland weniger stark ausgeprägt als in vielen anderen europäischen Ländern. Das geht aus der jährlichen Erhebung des europäischen Versicherungsverbands Insurance Europe hervor: Mehr als das Dreifache…

TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | BUSINESS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | TRENDS SERVICES | EFFIZIENZ | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Wirtschaftsschutzstudie 2018

Wir tasten uns gerade in eine neue digitale Ära vor. Allgegenwärtige Konnektivität ist ihr Hauptmerkmal. Intelligente Heizkörper, Kühlschränke und Lampen im Smart-Home-Bereich, vernetzte Autos auf der Straße oder die intelligente Fabrik in der Industrie 4.0: Immer mehr Geräte sind internetfähig. Die Digitalisierung all unserer Lebensbereiche bringt Vorteile für Konsumenten und Chancen für die Wirtschaft. Verbraucher…

TRENDS WIRTSCHAFT | NEWS | BUSINESS | DIGITALE TRANSFORMATION | TRENDS SERVICES | TRENDS 2018 | LÖSUNGEN | SERVICES

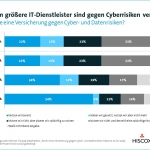

Für ihre IT-Projekte fehlt Unternehmen internes Personal

■ Unternehmen verlassen sich bei IT-Projekten auf externe Dienstleister. ■ Jeder zweite Dienstleister hält Projektabsprachen nicht vertraglich fest. ■ Große Mehrheit muss geeigneten Versicherungsschutz nachweisen. Bei Digitalprojekten kommen in deutschen Unternehmen häufig externe Dienstleister zum Zuge, weil es an internen Fachleuten und der eigenen Expertise fehlt. So geben zwei von drei IT-Dienstleistern (66 Prozent)…

TRENDS SECURITY | NEWS | BUSINESS | TRENDS 2018 | IT-SECURITY | SERVICES

Cybersicherheit in deutschen IT- und Kommunikationsunternehmen

Die Gefahr von Cyberattacken wird von vielen IT- und Kommunikationsexperten unterschätzt. Darauf deutet die aktuelle Studie »Cybersicherheit in deutschen IT- und Kommunikationsunternehmen« hin, die von dem Berliner Unternehmen CyberDirekt in Auftrag gegeben und dem Marktforschungsinstitut Innofact AG durchgeführt wurde. Demnach empfinden 70 Prozent der befragten Unternehmer keine bis lediglich eine geringe reelle Bedrohung durch Cyberangriffe…

TRENDS WIRTSCHAFT | NEWS | BUSINESS | DIGITALISIERUNG | TRENDS SERVICES | GESCHÄFTSPROZESSE| TRENDS 2018 | LÖSUNGEN | SERVICES

Peer-to-Peer-Versicherungen: Geteilter Schaden ist halber Schaden?

Jeder siebte Bundesbürger kann sich vorstellen, auf diese Weise seine Risiken abzudecken. Bislang ist das Konzept aber noch weitgehend unbekannt. Wenn in der Wohnung eingebrochen wird, man Schuld an einem Unfall ist oder der Nachbar einen verklagt und man gezwungen ist, zum Anwalt zu gehen, sind die meisten froh, eine entsprechende Versicherung abgeschlossen zu haben.…