Illustration Absmeier foto freepik ki

Malware-by-Numbers-Kits und GenAI machen Cyberkriminellen das Leben leichter als jemals zuvor.

HP veröffentlicht seinen neuesten Threat Insights Report, der zeigt, wie Cyberkriminelle Malware-Kits und generative künstliche Intelligenz (GenAI) einsetzen, um effizientere Angriffe zu entwickeln [1]. Die neusten Tools reduzieren nicht nur den Zeitaufwand für die Erstellung von neuen Angriffskomponenten, sondern auch die erforderlichen Fähigkeiten. GenAI ermöglicht es zudem Angreifern mit Techniken zu experimentieren, die die Erkennung von Malware deutlich erschweren. Der neuste Trend: Die Einbettung von bösartigem Code in Bilddateien.

Der Bericht analysiert Cyberangriffe und unterstützt Unternehmen dabei, mit den neuesten Techniken Schritt zu halten, die Cyberkriminelle einsetzen. Basierend auf den Daten von Millionen Endgeräten, auf denen HP Wolf Security läuft, identifizierten HP-Security-Experten unter anderem folgende Kampagnen:

- Malware-by-Numbers-Kits:

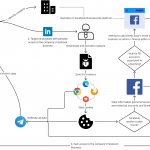

HP-Security-Experten beobachteten Kampagnen, die die Malware VIP Keylogger und 0bj3ctivityStealer verbreiteten. Bei beiden versteckten die Angreifer bösartigen Code in Bildern auf Filehosting-Websites wie archive.org. Mit solchen Techniken umgehen Angreifer die Erkennung ihrer Malware: Die Bilddateien erscheinen harmlos, wenn sie von bekannten Websites heruntergeladen werden. - GenAI unterstützt dabei, bösartige HTML-Dokumente zu erstellen:

Die HP-Experten entdeckten außerdem eine XWorm-Remote-Access-Trojaner (RAT)-Kampagne, initiiert durch HTML-Schmuggel. Diese enthält bösartigen Code, der die Malware herunterlädt und ausführt. Ähnlich wie bei der von HP im vorigen Quartal analysierten AsyncRAT-Kampagne deutete der Code darauf hin, dass er mit Hilfe von GenAI geschrieben wurde. Dazu gehören beispielsweise eine zeilenweise Beschreibung und das Design der HTML-Seite. - Gaming-Betrüger haben keinen Erfolg:

Angreifer kompromittieren auf GitHub gehostete Cheat-Tools und Modifikations-Repositories für Videospiele. Sie fügen ausführbare Dateien hinzu, die die Lumma-Stealer-Malware enthalten. Sie erbeutet Passwörter, Krypto-Wallets und Browser-Informationen der Opfer. Die Anwender machen es ihnen leicht: Sie deaktivieren häufig Sicherheitstools, um Cheats herunterzuladen und zu verwenden. Ohne Isolationstechnologie setzen sie sich so einem größeren Infektionsrisiko aus.

Alex Holland, Principal Threat Researcher, HP Security Lab, kommentiert:

»Die analysierten Kampagnen sind ein weiterer Beweis für die Kommerzialisierung der Internetkriminalität. Malware-by-Numbers-Kits sind immer häufiger frei verfügbar, erschwinglich und einfach zu verwenden. Selbst Anfänger mit begrenzten Fähigkeiten und Kenntnissen können damit eine effektive Infektionskette zusammenstellen. Setzt man GenAI ein, um die Skripte zu schreiben, reduziert dies die Einstiegshürden nochmals deutlich. So sind die Gruppen in der Lage, ihre Ziele auszutricksen und die beste böswillige Nutzlast – also die Teile von Cyber-Angriffen, die den Schaden verursachen – für die Aufgabe auszuwählen, zum Beispiel, indem sie Gamer mit bösartigen Cheat-Repositories ins Visier nehmen.«

HP Wolf Security isoliert Bedrohungen, die sich PC-Erkennungstools entziehen. Die Malware wird isoliert gestartet und kann so keinen Schaden anrichten. HP Wolf Security ermöglicht mit Hilfe detaillierter Analysen einen Einblick in die neuesten Techniken von Cyberkriminellen. Bislang haben Kunden von HP Wolf Security mehr als 65 Milliarden E-Mail-Anhänge, Webseiten und heruntergeladene Dateien geöffnet, ohne dass ein Verstoß gemeldet wurde.

Der Bericht, der Daten aus dem 3. Quartal 2024 untersucht, zeigt: Cyberkriminelle diversifizieren ihre Angriffsmethoden. Sie umgehen so Sicherheitstools, die die neue Malware nicht erkennen:

- Mindestens elf Prozent der von HP Sure Click identifizierten E-Mail-Bedrohungen umgingen einen oder mehrere E-Mail-Gateway-Scanner.

- Ausführbare Dateien waren der beliebteste Malware-Typ (40 Prozent), gefolgt von Archivdateien

(34 Prozent).

- Einen bemerkenswerten Anstieg gab es bei .lzh-Dateien, die elf Prozent der analysierten Archivdateien ausmachten – wobei die meisten bösartigen .lzh-Archivdateien auf Japanisch-sprachige Nutzer abzielten.

Dr. Ian Pratt, Global Head of Security for Personal Systems, HP Inc., erklärt:

»Die Angriffe von Cyberkriminellen nehmen hinsichtlich Vielfalt, Umfang und Geschwindigkeit rapide zu. Während ein bösartiges Excel-Dokument blockiert wird, schlüpft eine Archivdatei durch das Schutznetz. Statt schnell wechselnde Infektionsmethoden erkennen zu müssen, sollten Unternehmen ihre Angriffsfläche reduzieren. Riskante Aktivitäten wie das Öffnen von E-Mail-Anhängen, das Anklicken von Links und Browser-Downloads sollte nur in einer speziellen, isolierten Umgebung erfolgen, um so die Gefahr einer Verletzung zu reduzieren.«

[1] https://threatresearch.ext.hp.com/hp-wolf-security-threat-insights-report-january-2025/

Diese Daten wurden von zustimmenden HP Wolf Security-Kunden von Juli bis September 2024 erhoben.

1986 Artikel zu „Malware“

News | Trends 2024 | Trends Security | IT-Security

Cyberangriffe mit neuartiger Malware pro Minute nehmen um 40 Prozent zu

Zwischen Januar und März 2024 wurden pro Minute 5,2 solcher Angriffe registriert. BlackBerry hat seinen neuesten Global Threat Intelligence Report veröffentlicht [1]. Er zeigt auf, dass die Cybersecurity-Lösungen von Blackberry im ersten Quartal 2024 rund 3,1 Millionen Cyberangriffe (37.000 pro Tag) erkannt und abgewehrt haben. Zwischen Januar und März 2024 entdeckte BlackBerry 630.000 Malware-Hashes, eine…

News | Trends 2024 | Trends Security | IT-Security

Zunahme von Malware-, BEC- und QR-Code-Phishing-Angriffen

Im aktuellen E-Mail Threat Landscape Report zeigen sich deutliche Veränderungen in der Cyber-Bedrohungslandschaft [1]. Unter anderem setzen Cyberkriminelle beim Phishing von Anmeldedaten verstärkt auf Links in E-Mail-Anhängen und QR-Codes. E-Mails bleiben als Hauptkommunikationsmittel von Unternehmen der am häufigsten genutzte Angriffsvektor. Umso wichtiger ist es, diese Entwicklungen im Blick zu behalten und wenn nötig zu reagieren.…

News | Trends 2024 | Trends Security | IT-Security | Tipps | Whitepaper

Malware auf dem Vormarsch – auch im Apple-Ökosystem

Jamf, ein Anbieter für die Verwaltung und den Schutz von Apple-Endgeräten, hat seinen jährlichen Security 360 Report für das Jahr 2023 veröffentlicht. Die Ergebnisse sind bedenklich: Unternehmen sind insgesamt sehr schlecht aufgestellt, um auf die oftmals technisch ausgefeilten Cybersicherheitsbedrohungen von heute zu reagieren. Die Analysen im Report stützen sich auf reale Kundendaten von Jamf, moderne…

News | Trends Security | IT-Security | Trends 2023

Threat Report: multi-funktionale Malware, Loader, ViperSoftX und Phishing-Mails

Multi-funktionale Malware als Schweizer Taschenmesser Loader öffnen die Tür zu sensiblen Daten ViperSoftX – Alter Feind in neuem Gewand Phishing-Mails umgehen Erkennung immer besser Darktrace, ein Anbieter von KI für Cybersicherheit, hat seinen End of Year Threat Report für die zweite Hälfte des Jahres 2023 veröffentlicht [1]. Der Report basiert auf Daten aus der…

News | Trends Security | IT-Security | Trends 2023

Email Threat Trends Report 2023 Q3: PDFs, Callback Phishing und die Redline Malware

Insgesamt ist es keine Überraschung, dass Cyberkriminelle immer besser darin werden, E-Mail-basierte Angriffe zu lancieren und erfolgreich große Mengen von Daten abzuziehen. Bei einer Untersuchung der Daten für das dritte Quartal 2023 von der VIPRE Security Group sind einige Trends besonders auffällig [1]. Nach der Analyse von annähernd zwei Milliarden E-Mails kommt der Bericht zu…

News | Trends Security | IT-Security | Tipps

Crimeware-Report: Neue Banking-Malware, Stealer und Ransomware entdeckt

Kaspersky hat drei neue finanziell-motivierte Bedrohungen identifiziert, die Daten und Geld stehlen [1]. Es handelt sich um den Multi-Purpose-Stealer Lumar, die Ransomware Rhysida und den GoPIX-Stealer, spezialisiert auf das Instant-Payment-System der brasilianischen Zentralbank. Der aktuelle Crimeware Report untersucht drei neue Schadprogramme, die darauf abzielen, Daten und Geld zu stehlen. Lumar ermöglicht Aufzeichnen von Telegram-Sessions…

News | Trends Security | Industrie 4.0 | IT-Security | Trends 2023 | Tipps

Auf jedem sechsten ICS-Rechner in Deutschland wurde Malware erkannt

Auf 2,6 Prozent der Computer wurden Spyware, Backdoors und Keylogger blockiert. Finanzstarke Nationen stärker im Fokus von Cyberkriminelle. In der ersten Jahreshälfte 2023 wurden auf rund 16 Prozent der ICS-Computer (Rechner für industrielle Kontrollsysteme) in Deutschland schädliche Objekte entdeckt und blockiert, wie aktuelle Analysen des Kaspersky ICS CERT zeigen [1]. Weltweit war jeder dritte…

News | IT-Security | Tipps

Sind Sie mehrsprachig? Malware schon

Opportunistische Bedrohungsakteure setzen relativ einfache Techniken und kostengünstige Cybercrime-Tools ein, um Windows-Sicherheitsfunktionen und Antiviren-Scanner zu umgehen – so die Ergebnisse des HP Wolf Security Threat Research Teams. HP Sure Click schützt Benutzer vor dieser Art von Angriffen – weshalb es HP ermöglichte, dessen Verhalten aufzuzeichnen. Der dazu gehörige Blog Post beschreibt auch die Analyse des…

News | Trends Security | Trends 2022

Die Malware versteckt in der Archivdatei

Kombination aus Archivdateien und HTML-Schmuggel hilft Cyberkriminellen Tools auszutricksen. HP Inc. präsentiert den HP Wolf Security Threat Insights Report für das dritte Quartal 2022. Dieser zeigt, dass Archivdateiformate wie ZIP- und RAR-Dateien der häufigste Dateityp für die Verbreitung von Malware sind. Damit übertreffen sie zum ersten Mal seit drei Jahren Office-Dateien. Die Ergebnisse des…

News | IT-Security

Infostealer-Malware: Über Linkedin-Spear-Phising Facebook-Geschäftskonten entern

DUCKTAIL nimmt Fachleute über LinkedIn-Spear-Phishing-Kampagnen ins Visier, um Facebook-Geschäftskonten zu kapern. Sicherheitsforscher von WithSecure (ehemals F-Secure Business) haben eine Angriffskampagne mit dem Namen DUCKTAIL entdeckt, die auf Einzelpersonen sowie Unternehmen mit einem Business- bzw. Ads-Account auf Facebook abzielt. Die Kampagne besteht aus einer Malware-Komponente, die den Diebstahl von Informationen und das Hijacking von Facebook…

News | IT-Security | Tipps

Cybercrime: Die Malware gibt es im Online-Shop

Kritische Infrastrukturen standen 2021 erneut stark im Visier von Cyberkriminellen. Das ist ein Ergebnis des Bundeslagebildes »Cybercrime« 2021 des Bundeskriminalamtes (BKA), das jetzt vorgestellt wurde. Weitere Erkenntnis: Ransomware-Angriffe werden immer gefährlicher. Dr. Falk Herrmann, CEO von Rohde & Schwarz Cybersecurity, fasst zusammen, woran das liegt und was Unternehmen und Behörden tun können, um sich zu…

News | IT-Security

Massiver Anstieg an Phishing-Attacken – Malware-Studie von BeyondTrust Labs untersucht die häufigsten Bedrohungen durch Schadprogramme

News | Trends Security | IT-Security | Trends 2021

Zero-Day-Schwachstelle: Cyberkriminelle nutzen Cloud-Anbieter, um Malware zu hosten

HP Inc. analysiert in seinem neuesten HP Wolf Security Threat Insights Report reale Cybersecurity-Angriffe, die durch die Isolierungs-Tools von HP Wolf Security entdeckt wurden [1]. Das HP Forschungsteam stellte unter anderem fest, dass Cyberkriminelle Zero-Day-Schwachstellen ausnutzen. So wurde die Zero-Day-Schwachstelle CVE-2021-40444, die die MSHTML-Browser-Engine mit Microsoft Office-Dokumenten bei der Ausführung von Remote-Code gefährdet…

News | Trends Security | IT-Security | Trends 2021

HTTPS: Neun von zehn Malware-Angriffen erfolgen über gesicherte Verbindungen

Enormer Anstieg bei Malware-, Netzwerk- und Ransomware-Angriffen in Q2 2021. Im jüngsten Internet Security Report von WatchGuard Technologies für das zweite Quartal 2021 spiegelt sich der weltweit anhaltende Trend zu mobilen oder hybriden Arbeitsmodellen aus sicherheitstechnischer Sicht wider. Die Forscher des WatchGuard Threat Lab fanden beispielsweise heraus, dass 91,5 Prozent aller Malware in diesem Zeitraum…

News | Trends Security | IT-Security | Trends 2021

Das neue Malware-Normal 2020: Permanenter Beschuss durch Cyberkriminelle

Bitdefender 2020 Consumer Threat Landscape Report zeigt Trends in der Cyberkriminalität für elf Länder. Enormer Zuwachs von Ransomware-Attacken: 485 Prozent im Vergleich zu 2019 IoT unter Beschuss: Sicherheitslücken smarter TV-Geräte steigen um 335 Prozent, bei NAS-Geräten um 189 Prozent, bei IP-Kameras um 99 Prozent. Herstellereigene IoT-Betriebssysteme sind mit 96 Prozent für fast alle entdeckten Sicherheitslücken…

News | Trends Mobile | IT-Security | Kommunikation | Tipps

Malware macht mobil – Schadsoftware landet zunehmend auf Smartphones

DDoS-Attacken über mobile Botnetze und Verteilung von Malware über offizielle App-Stores nehmen zu. Das Smartphone findet privat wie beruflich immer häufiger Einsatz. In der Corona-Pandemie hat es zunehmend als digitaler Helfer Einzug in den Alltag genommen: Das Smartphone ist Kommunikationszentrale und Terminal für kontaktloses Bezahlen geworden. Jetzt schlägt die PSW GROUP (www.psw-group.de) Alarm: »Die…