Illustration: Absmeier, HP

HP Inc. analysiert in seinem neuesten HP Wolf Security Threat Insights Report reale Cybersecurity-Angriffe, die durch die Isolierungs-Tools von HP Wolf Security entdeckt wurden [1].

Das HP Forschungsteam stellte unter anderem fest, dass Cyberkriminelle Zero-Day-Schwachstellen ausnutzen. So wurde die Zero-Day-Schwachstelle CVE-2021-40444, die die MSHTML-Browser-Engine mit Microsoft Office-Dokumenten bei der Ausführung von Remote-Code gefährdet – von HP erstmals am 8. September entdeckt, eine Woche vor der Bereitstellung des Patches am 14. September.

Am 10. September – nur drei Tage nach dem ersten Threat Bulletin – erkannte das HP Forschungsteam, dass Skripte zur automatischen Erstellung dieses Exploits auf GitHub geteilt wurden. Ein großes Risiko, denn ohne Patch ist es Angreifern möglich, Endgeräte mit nur geringer Benutzerinteraktion zu kompromittieren. Der Exploit verwendet dafür eine bösartige Archivdatei, die die Malware über ein Office-Dokument verbreitet. Die Datei muss nicht geöffnet oder Makros aktiviert werden. Es reicht aus, sie im Vorschaufenster des Datei-Explorers anzuzeigen, um den Angriff zu starten – unbemerkt vom Nutzer. Sobald das Gerät kompromittiert ist, ermöglicht es Angreifern, Hintertüren in die Systeme einzubauen. Diese lassen sich dann an Ransomware-Gruppen verkaufen.

Die wichtigsten Bedrohungen, die von HP Wolf Security isoliert wurden, sind unter anderem:

- Immer mehr Cyberkriminelle nutzen legitime Cloud- und Web-Anbieter, um Malware zu hosten: Eine kürzlich durchgeführte GuLoader-Kampagne hostete den Remote Access Trojaner (RAT) Remcos auf großen Plattformen wie OneDrive, um Intrusion Detection Systeme zu umgehen und Whitelisting-Tests zu bestehen. HP Wolf Security entdeckte außerdem verschiedene Malware, die auf Social-Media-Plattformen für Spiele wie Discord gehostet wurden.

- JavaScript-Malware entgeht Erkennungstools: Verschiedene JavaScript-RATs werden zunehmend über bösartige E-Mail-Anhänge verbreitet, da JavaScript-Downloader seltener als Office-Downloader oder Binärdateien erkannt werden. RATs werden dazu immer häufiger genutzt, um Anmeldeinformationen für Geschäftskonten oder Krypto-Wallets zu stehlen.

- Der Wechsel zu HTA-Dateien verbreitet die Malware mit einem einzigen Klick: Der Trickbot-Trojaner wird über HTA-Dateien (HTML-Anwendung) verbreitet, die die Malware verbreiten, sobald der Anhang oder die Datei, die sie enthält, geöffnet wird. Aufgrund des ungewöhnlichen Dateityps ist die Wahrscheinlichkeit geringer, dass bösartige HTA-Dateien von Erkennungstools erkannt werden.

Die Ergebnisse basieren auf Millionen Endpunkt-Daten von HP Wolf Security. HP Wolf Security spürt Malware durch die Isolierung risikoreicher Aufgaben in mikro-virtuellen Maschinen auf. Dies ermöglicht ein besseres Verständnis und Erfassen der vollständigen Infektionskette und hilft so, Bedrohungen zu entschärfen. Dadurch konnten Kunden bislang mehr als 10 Milliarden E-Mail-Anhänge, Webseiten und Downloads anklicken, ohne dass ein Verstoß gemeldet wurde. Das bessere Verständnis für Malware ermöglicht Forschern und Ingenieuren von HP Wolf Security, den Schutz von Endgeräten und die allgemeine Widerstandsfähigkeit von Systemen zu verbessern.

Weitere Ergebnisse:

- Zwölf Prozent der isolierten E-Mail-Malware hatte mindestens einen Gateway-Scanner umgangen.

- 89 Prozent der entdeckten Malware wurde per E-Mail übertragen, 11 Prozent per Internet-Downloads und weniger als ein Prozent durch andere Überträger wie Wechseldatenträger.

- Die häufigsten Anhänge, die zur Verbreitung von Malware verwendet wurden, waren Archivdateien (38 Prozent, verglichen mit 17,26 Prozent im letzten Quartal), Word-Dokumente (23 Prozent), Tabellen (17 Prozent) und ausführbare Programmdateien (16 Prozent).

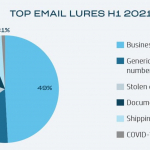

- Die fünf häufigsten Phishing-Köder waren Geschäftstransaktionen mit Schlagwörtern wie »Bestellung«, »Zahlung«, »Neu«, »Angebot« und »Anfrage«.

- Zwölf Prozent der entdeckten Malware war bisher unbekannt.

[1] Die Daten wurden innerhalb der virtuellen Maschinen von HP Wolf Security-Kunden zwischen Juli und September 2021 gesammelt.

https://threatresearch.ext.hp.com/wp-content/uploads/2021/10/HP-Wolf-Security-Threat-Insights-Report-Q3-2021.pdf

1139 Artikel zu „Cyber Cloud Malware „

AUSGABE 9-10-2021 | SECURITY SPEZIAL 9-10-2021 | NEWS | IT-SECURITY | ADVERTORIAL

Wie können sich Unternehmen auf Cyberangriffe vorbereiten? – Die 1-10-60-Regel

AUSGABE 9-10-2021 | SECURITY SPEZIAL 9-10-2021 | NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Cyberbedrohungen und wie sie aufzuspüren sind: Entdecken, nachverfolgen, bekämpfen

Microsoft Exchange, Colonial Pipeline und jüngst Kaseya: Die Liste von Unternehmen, die allein in diesem Jahr Cyberangriffen zum Opfer fielen, wird jeden Tag länger. Die Entwicklung zeigt: Präventive Security reicht längst nicht mehr aus – für optimalen Schutz sind neue Ansätze nötig. Ein smartes, KI-gestütztes Netzwerkmonitoring als ergänzender Baustein des IT-Sicherheitskonzepts spürt solche Bedrohungen auf, bevor Unternehmen oder Behörden geschädigt werden.

AUSGABE 9-10-2021 | SECURITY SPEZIAL 9-10-2021 | NEWS | IT-SECURITY

Attack Surface Management für präventive Security-Konzepte – Cyberkriminellen die Basis nehmen

Ein geeignetes ASM verschafft Unternehmen einen vollständigen Überblick der erreichbaren Webseiten, Technologien, IT-Systeme, Internetdienste und Portale mit allen erforderlichen technischen Details. Es läuft vollautomatisch und fortlaufend ab, so dass sehr schnell Maßnahmen ergriffen werden können. Dadurch verlieren Cyberkriminelle die Lust, ihre Spurensuche fortzusetzen, da sie keine Angriffsflächen finden.

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Checkliste: Wie cyber-smart bist du?

Cybersicherheit ist ein überwältigendes Thema in der heutigen Zeit. Gerade jetzt, wenn wir einen Großteil unseres Lebens online verbringen. Es gibt aber Tipps und Tricks, wie wir uns »cyber-smart« – also umsichtig und sicher – im Netz bewegen können. Zum Cyber-Security-Awareness-Monat gibt LastPass fünf Schritte an die Hand, die jeder umsetzen kann. Sichere Passwörter…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

HTTPS: Neun von zehn Malware-Angriffen erfolgen über gesicherte Verbindungen

Enormer Anstieg bei Malware-, Netzwerk- und Ransomware-Angriffen in Q2 2021. Im jüngsten Internet Security Report von WatchGuard Technologies für das zweite Quartal 2021 spiegelt sich der weltweit anhaltende Trend zu mobilen oder hybriden Arbeitsmodellen aus sicherheitstechnischer Sicht wider. Die Forscher des WatchGuard Threat Lab fanden beispielsweise heraus, dass 91,5 Prozent aller Malware in diesem Zeitraum…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Wie Endanwender zum Opfer von Cyberattacken werden

Hacker richten ihre Angriffe zunehmend auf neue Zielgruppen in Unternehmen. Sicherheitsexperte CyberArk zeigt anhand von drei Beispielen, welche Gefahren Entwicklern, dem mittleren Management und Forschern drohen. Eine Sache, die sich nicht geändert hat, ist die Art und Weise, wie Angreifer vielfach vorgehen: Der Diebstahl von Zugangsdaten mittels Spear-Phishing ist so beliebt wie eh und je.…

NEWS | IT-SECURITY | TIPPS

XDR: Wie Sicherheitsteams Cyberangriffe frühzeitig erkennen und abwehren können

Sicherheitsteams haben aufgrund der Implementierung von neuen Technologien und Remote-Work-Prozessen zunehmend Schwierigkeiten, die Kontrolle über die komplexe Unternehmens-IT zu behalten. In Sachen IT-Sicherheit kann dies zu Problemen führen, da sich Cyberbedrohungen nicht mehr effektiv abwehren lassen. Eine einheitliche Plattform, die sämtliche Sicherheitsfunktionen zentralisiert, schafft Transparenz und effizientes Bedrohungs-Management. Tanja Hofmann, Lead Security Engineer bei McAfee…

NEWS | IT-SECURITY

Ransomware in der Cloud – Wie können Angreifer hier erkannt werden?

Laut Yahoo! Finance werden in diesem Jahr allein in den USA rund 65.000 Ransomware-Angriffe erwartet. Es scheint schwierig zu sein, diese Vorfälle zu stoppen, und keine Rolle zu spielen, in welcher Region, in welchem Land oder in welcher Branche es passiert. Cyberkriminelle haben bewiesen, dass sie Ransomware-Angriffe auf jedes Unternehmen starten, von dem sie Geld…

NEWS | IT-SECURITY | SERVICES

Gesundheitswesen gerät zunehmend ins Visier von Cyberangreifern

Das Gesundheitswesen steht durch die Covid-19-Pandemie mehr denn je im Fokus der Öffentlichkeit – und auch im Visier von Hackern. Cyberattacken werden in immer größerem Umfang registriert. Folglich müssen Unternehmen auch das Thema Cybersecurity wesentlich stärker als in der Vergangenheit adressieren, meint NTT Ltd. Auch das neue Krankenhauszukunftsgesetz zielt auf eine Verbesserung der Cybersecurity ab.…

NEWS | IT-SECURITY | STRATEGIEN

Ansatz um Cybererpresser ins Leere laufen zu lassen

Wiederherstellung nach Ransomware-Angriffen mit Zero Trust Data Management. »Die Bedrohung durch schwerwiegende Ransomware-Angriffe stellt eine klare und gegenwärtige Gefahr für Ihr Unternehmen dar.« Diese Warnung ist eine reale Empfehlung des US-Justizministeriums vom Juni 2021. Nur wenige Tage zuvor hatte Christopher Krebs, der frühere Leiter der Cybersecurity and Infrastructure Security Agency des US-Heimatschutzministeriums, vor dem…

NEWS | IT-SECURITY | AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021

DNS im Visier der Cyberkriminellen – Die erste Verteidigungslinie

Das Domain Name System (DNS) ist zentral für den Netzwerkverkehr. Eine Beeinträchtigung des DNS führt dazu, dass Nutzer nicht mehr auf kritische Apps und Services zugreifen können. DNS-Sicherheit ist somit wichtig, um Applikationen, Nutzer und Daten zu schützen. Das spüren Unternehmen gerade in Zeiten vom Home Office, IoT und vernetzten Geräten, da mit der wachsenden Komplexität von Unternehmensnetzwerken auch das Risiko von DNS-Attacken wie Phishing, DDoS oder Ransomware gestiegen ist.

NEWS | IT-SECURITY | TIPPS | AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021

Auf IT-Desaster angemessen reagieren – Cyberkatastrophe – Und nun?

Da war er – Anfang Juli wurde der erste Cyber-Katastrophenfall Deutschlands ausgerufen. Getroffen hatte es den Landkreis Anhalt-Bitterfeld. Es handelte sich um einen weiteren Fall eines Angriffs mit Hilfe von Ransomware, bei dem im Erfolgsfall Daten auf den Systemen verschlüsselt werden und gegen »Lösegeld« der passende Schlüssel geliefert wird, um die Daten wieder zu entschlüsseln.

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Jäger des Datenschatzes: Unternehmen im Fokus von Cyberkriminellen

Mit der fortschreitenden Digitalisierung wird sich das Datenaufkommen in der Wirtschaft in Zukunft vervielfachen. Die Gesetzgebung hat daher dafür gesorgt, dass der Datenschutz auch bei digitaler Datenverarbeitung einen hohen Stellenwert genießt. Neben dem Schutz von Betriebsgeheimnissen müssen Unternehmen vor allem der Sicherheit von personenbezogenen Daten hohe Priorität einräumen. Besonders folgenreich können Verstöße gegen die DSGVO…

NEWS | CLOUD COMPUTING | IT-SECURITY

Mehr Sicherheit in der Wolke: Vier Vorteile von Cloud Services im Vergleich zu On-Premises

Die verstärkte Remote-Arbeit hat, neben weiteren Variablen, die Cloud-Adaption von Unternehmen stark beschleunigt. Für viele Organisationen ist eine verteilte Belegschaft mit Optionen wie Home Office und Arbeiten von überall aus mittlerweile zu einem Teil der Unternehmenskultur geworden, der auch über die Pandemie hinaus Bestand haben wird. Dieser Wandel Richtung New Work erfordert jedoch eine Umstellung…

NEWS | IT-SECURITY

Chinesische Angreifer attackieren Telkos mit dem Ziel umfassender Cyberspionage

DeadRinger-Untersuchung dokumentiert Angriffstrends, bei denen externe Service-Provider benutzt werden, um vielfältige Ziele zu erreichen. Cybereason ist es gelungen, verschiedene bislang nicht anderweitig identifizierte Cyberangriffe aufzudecken, die große Telekommunikationsanbieter in ganz Südostasien infiltrieren. Ähnlich wie bei den jüngsten Angriffen auf SolarWinds und Kaseya kompromittierten die Angreifer externe Service-Anbieter – in diesem Fall Telekommunikationsunternehmen – mit…

NEWS | TRENDS SECURITY | IT-SECURITY

Cybersecurity-Report: Hacker werden immer raffinierter und teilen sich Computer-Vision-Tools

Weiterhin starkes Wachstum bei Monetarisierungs- und Hacking-Tools – Anwender fallen auf bewährte Tricks rein. HP veröffentlicht mit dem neuen globalen »Threat Insights Report« eine Analyse von realen Cybersecurity-Angriffen und Schwachstellen. Die Studie zeigt: Cybercrime-Aktivitäten nehmen rasant zu und werden immer raffinierter. Im zweiten Halbjahr 2020 sowie im ersten Halbjahr 2021 stieg etwa die Anzahl…

NEWS | IT-SECURITY

Außer Betrieb: Cyberangriff legt Landkreis lahm – Hintergründe

Ein Hackerangriff auf den Landkreis Anhalt-Bitterfeld hat die Kreisverwaltung dazu veranlasst, erstmals in Deutschland den Katastrophenfall im Zusammenhang mit einer Cyberattacke auszulösen. Während Restaurierungsarbeiten laufen, stellt sich die Frage, ob das Unglück hätte verhindert werden können. Kriminelle hatten Computersysteme wohl bereits am 6. Juli attackiert. Von dem Angriff ist das gesamte IT-System aller Standorte der…

NEWS | TRENDS SECURITY

Trends der RSA Conference 2021 – Was die Cybersicherheitsexperten beschäftigt

Die Themeneinreichungen für die RSA Conference 2021 machen sehr gut deutlich, was Cybersicherheitsexperten in den nächsten zwölf Monaten als ihren Schwerpunkt sehen. Palo Alto Networks veröffentlicht eine Auswahl der wichtigsten Trends in diesem Jahr: Ransomware-Angriffe: Es ist wenig überraschend, dass Ransomware weiterhin stark im Fokus steht. Die Angriffe werden immer raffinierter und…

NEWS | IT-SECURITY | KOMMENTAR

Krieg gegen Ransomware: Die EU sendet klares Signal und setzt Mittel aus dem Verteidigungsetat für Maßnahmen gegen Cyberangriffe ein

Kommentar von Eric Waltert, Regional Vice President DACH bei Veritas Technologies Die Europäische Union (EU) verdeutlicht mit der Einberufung der neu geschaffenen Joint Cyber Unit, wie ernst sie die aktuelle Bedrohungslage durch Hacker nimmt. Die Cyber-Einheit soll auch mit Mitteln aus dem europäischen Verteidigungsetat Hackerangriffe wie Ransomware bekämpfen. Damit setzt die EU ein Zeichen, dass…

NEWS | KOMMUNIKATION | PRODUKTMELDUNG | SERVICES

abtis bringt Mittelständler in die Cloud – sicher vernetzt mit Microsoft Teams

Ambitionierte Unternehmen brauchen ambitionierte IT-Partner. Unternehmen, die 2021 immer noch auf veraltete IT setzen und ausgetretene Kommunikationspfade beschreiten, werden mittelfristig abgehängt werden. Denn spätestens seit der Pandemie müssen sich alle mit der Zukunft der Arbeit und dem Modern Workplace auseinandersetzen. Nicht nur, dass Home Office unvorstellbar an Gewicht gewonnen hat, auch das globale, standortunabhängige…