Illustration: Absmeier, Comfreak

Mit der fortschreitenden Digitalisierung wird sich das Datenaufkommen in der Wirtschaft in Zukunft vervielfachen. Die Gesetzgebung hat daher dafür gesorgt, dass der Datenschutz auch bei digitaler Datenverarbeitung einen hohen Stellenwert genießt. Neben dem Schutz von Betriebsgeheimnissen müssen Unternehmen vor allem der Sicherheit von personenbezogenen Daten hohe Priorität einräumen. Besonders folgenreich können Verstöße gegen die DSGVO werden: Kommt es zu einem Datenverlust, müssen die Betroffenen darüber informiert werden. Zudem kann ein derartiger Sicherheitsvorfall von den Aufsichtsbehörden mit einem Bußgeld belegt werden. Das Gesetz verlangt von Unternehmen also nicht weniger als eine stetige Auskunftsfähigkeit und eine laufende, zuverlässige Kontrolle über all die von ihnen verarbeiteten Daten.

Motive und Strategien der Cyberkriminellen

Das wachsende Datenaufkommen hat jedoch eine andere Industrie zu Tage gefördert, die es sich zur Aufgabe gemacht hat, diese Pläne zu durchkreuzen. Mit der Digitalisierung und der weltweiten Vernetzung durch das Internet sind – theoretisch – sämtliche Daten eines jeden Unternehmens für Unbefugte zugänglich. Dies hat einen großen internationalen Schwarzmarkt für Daten hervorgebracht und dazu beigetragen, dass die Cyberkriminalität sich weiter professionalisiert hat. Die Motive und Strategien der Cyberkriminellen, die auf Unternehmensdaten abzielen, sind vielfältig. Hier ein paar Beispiele:

- Auftragshack: Dabei stellen Cyberkriminelle ihr Können in den Dienst zahlender Kunden mit bösen Absichten. Die Motivation dahinter ist in der Regel Industriespionage oder eine Schadenskampagne gegen Wettbewerber. Einzelne Leistungen, wie das Hacken eines bestimmten Handys, können im Darknet bereits auf Festpreisbasis gebucht werden.

- Sammeln valider Datensätze: Dabei besteht meist das unmittelbare Interesse, diese entweder durch Weiterverkauf oder eigenen Missbrauch schnellstmöglich zu Geld zu machen. Dies gilt beispielsweise für Kreditkarten- oder Bankdaten.

- Sammeln von Datensätzen zur Weiterverwendung: Erbeutete Datensätze müssen nicht zwingend vollständig sein – personenbezogene Daten sind deshalb wertvoll, weil man sie gesammelt weiterverkaufen kann. Die Abnehmer wiederum können diese nutzen, um weitere Spamkampagnen aufzusetzen. Ein authentischer Firmenbriefkopf oder Namen tatsächlicher Mitarbeiter können bei weiteren Betrugsversuchen für andere Angriffsziele überaus sinnvoll sein. Denkbar ist auch, dass unvollständige Datensätze, beispielsweise Mailadressen, zunächst liegen bleiben, bis sie durch Hack oder Zukauf weiterer Daten vervollständigt werden können.

- Gelderpressung mittels Ransomware: Mit einer eingeschleusten Malware werden wichtige Datensätze eines Unternehmens verschlüsselt. Der Entschlüsselungsalgorithmus wird vermeintlich nach Zahlung eines Lösegelds in Form eines Links zu einem C&C-Server bereitgestellt. Vom Leisten der Zahlung ist dringend abzuraten, da keineswegs sichergestellt ist, ob die Kriminellen überhaupt über eine Entschlüsselungssoftware verfügen oder diese von den Betroffenen erfolgreich heruntergeladen werden kann. Ebenso bleibt unklar, ob Hacker während des Ransomware-Angriffs auch Datensätze dupliziert und entwendet haben.

Egal, welche Branche, welches hergestellte Produkt, angebotene Dienstleistung oder welche Größe: Allein ihr Dasein als »digitale Datenverarbeitungsstelle« macht Unternehmen zu einem allgemein interessanten Angriffsziel für Hacker.

Schritt halten mit einer diffusen Bedrohung

In dem Bestreben, mit einem Hack eine möglichst lukrative Datenausbeute zu erzielen, konzentrierten sich Cyberkriminelle in den vergangenen Jahren vor allem auf »dicke Fische« wie beispielsweise Banken, Versicherungen, Energieversorger, Einzelhandelsketten oder Gaming-Plattformen. Infolgedessen entwickelte sich ein digitaler Rüstungswettlauf: Firmen mit hoher Markenbekanntheit oder kritischen Infrastrukturen erhöhten mit immer raffinierteren IT-Sicherheitsmechanismen ihre Abwehr, während die Angreifer ihre Techniken entsprechend weiterentwickelten.

Die Erfolgsaussichten für Cyberkriminelle bei derart hochgerüsteten Unternehmen sind mittlerweile deutlich geringer. Doch die Reife ihrer Angriffstechniken eröffnet Möglichkeiten, die entgangene Beute bei hochkarätigen Zielen durch breite Kampagnen auszugleichen. Hacker suchen ihre Opfer daher zunehmend in der Peripherie – bei Betrieben, die sich noch in einem eher frühen Stadium ihrer Digitalisierung befinden und deren IT-Sicherheitsstandard noch niedriger ist, darunter zum Beispiel Handwerksbetriebe, Hotels oder kleinere, inhabergeführte Ladengeschäfte. Auch sie treffen die gesetzlichen Vorgaben des Datenschutzes. In Zeiten, in denen Daten noch in Akten abgelegt wurden und EDV-Systeme noch nicht mit dem Internet verbunden waren, konnte man sich relativ gewiss sein, dass Daten sicher sind: Sie befanden sich in PCs, in verschlossenen Aktenschränken in einem Gebäude, zu dem nur Befugte Zutritt hatten und das von einem Pförtner oder gar einem Sicherheitsdienst überwacht wurde. Das Maß an Kontrolle über die Daten und auch die empfundene Sicherheit dürfte in derartigen Szenarien überaus hoch gewesen sein.

Die Sicherheit von IT-Security: Checks können helfen

Auf IT-Infrastrukturen lässt sich dieser Ansatz leider nicht vollständig übertragen. Es besteht grundsätzlich die Möglichkeit, dass Unbefugte sich Zutritt verschafft oder Daten abgefischt haben. Bedeutet also die Tatsache, dass keinerlei Unregelmäßigkeiten auffallen, auch tatsächlich, dass nichts passiert ist? Oder könnten womöglich Daten entwendet worden sein, ohne dass es bemerkt wurde? Selbst zu beurteilen, wie wahrscheinlich ein derartiger Vorfall wäre, ist für Unternehmen ein komplexes Unterfangen. Sie sehen sich einer diffusen Bedrohung aus unterschiedlichen Absichten und weiteren unbekannten Variablen gegenüber. Aus welchen Gründen könnten Cyberkriminelle die Infrastruktur angreifen? Gibt es etwas, das für sie von besonderem Interesse sein sollte? Wie versiert könnten die Angreifer vorgehen? Welche Angriffsvektoren würden sie bevorzugen? Welchen Schaden könnte das Unternehmen erleiden und wie teuer könnte die Regulierung bei einem Datensicherheitsvorfall werden?

Das Feld an hypothetischen Angriffsszenarien ist überaus groß. Um die Sicherheit der Unternehmensdaten beurteilen zu können, geht es letztendlich jedoch nur um eine zentrale Frage: Ist unsere IT-Security in der Lage, sowohl unspezifischen als auch zielgerichteten Angriffen standzuhalten? Antworten auf diese Frage kann ein Security-Audit liefern. Im Rahmen eines automatisierten Checks wird die gesamte IT-Infrastruktur überprüft. Künstliche Intelligenz testet die Möglichkeiten zahlreicher denkbarer Angriffsszenarien an und gibt anschließend Verbesserungsvorschläge, mögliche Lücken zu schließen. Zudem kann derartige Software ermitteln, ob Daten aus dem Unternehmen bereits auf illegalen Marktplätzen kursieren. Unternehmen gewinnen damit Kontrolle über die von ihnen verwalteten Daten zurück. Ihren gesetzlichen Auflagen als Datenverarbeiter können sie so in vollem Umfang gerecht werden – und sie bieten damit ihren Partnern, ihren Kunden und sich selbst etwas, was immer wichtiger wird: Gewissheit über die zum Schutz von Daten ergriffenen Sicherheitsmaßnahmen.

Tom Haak, Geschäftsführer, Lywand Software

600 Artikel zu „Sicherheit 2021 Cyberkriminelle“

NEWS | CLOUD COMPUTING | IT-SECURITY

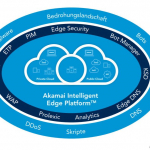

Mehr Sicherheit in der Wolke: Vier Vorteile von Cloud Services im Vergleich zu On-Premises

Die verstärkte Remote-Arbeit hat, neben weiteren Variablen, die Cloud-Adaption von Unternehmen stark beschleunigt. Für viele Organisationen ist eine verteilte Belegschaft mit Optionen wie Home Office und Arbeiten von überall aus mittlerweile zu einem Teil der Unternehmenskultur geworden, der auch über die Pandemie hinaus Bestand haben wird. Dieser Wandel Richtung New Work erfordert jedoch eine Umstellung…

NEWS | IT-SECURITY | STRATEGIEN

Identitätsbasierte Angriffe: Kritische Schwächen traditioneller Identitätssicherheit

Best Practices für einen einheitlichen Identitätsschutz. Identitätsbasierte Angriffe zählen heute zu einer der größten Bedrohungen für die IT-Sicherheit, da moderne hybride Unternehmensnetzwerke Cyberkriminellen zahlreiche Einfallstore bieten. So verschaffen sich Hacker beispielsweise mit gekaperten Konten einen Erstzugang über SaaS-Apps und IaaS in der Public Cloud oder dringen über kompromittierte VPN- oder Remote Desktop Protocol (RDP)-Verbindungen in…

TRENDS 2021 | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Hybrid Cloud Management 2021 – neue Studie zum optimalen Einsatz

Im Auftrag von USU hat das Forschungs- und Beratungsunternehmen »Research in Action« jetzt 750 Entscheider mittelständischer und großer Unternehmen zu den Herausforderungen, Lösungen und Einsparpotenzialen von Cloud-Services befragt. Die Studie untersucht fünf wichtige Aspekte zur Zukunft von Cloud-Services. Sie zeigt, dass Cloud Computing in der heutigen Wirtschaft unverzichtbar ist, die Herausforderungen aber immens sind: So…

NEWS | TRENDS SECURITY

Trends der RSA Conference 2021 – Was die Cybersicherheitsexperten beschäftigt

Die Themeneinreichungen für die RSA Conference 2021 machen sehr gut deutlich, was Cybersicherheitsexperten in den nächsten zwölf Monaten als ihren Schwerpunkt sehen. Palo Alto Networks veröffentlicht eine Auswahl der wichtigsten Trends in diesem Jahr: Ransomware-Angriffe: Es ist wenig überraschend, dass Ransomware weiterhin stark im Fokus steht. Die Angriffe werden immer raffinierter und…

NEWS | INTERNET DER DINGE | IT-SECURITY

Produktsicherheit: Erfolgreiches Product Security Incident Response Team (PSIRT) aufbauen

In den letzten Jahren sind aus gutem Grund immer mehr Gerätehersteller dazu übergegangen, die Produktsicherheit stärker in den Fokus zu rücken. Dazu zählt auch, den Aufbau eines Product Security Incident Response Teams (PSIRT) in die strategische Planung einzubeziehen, um das Risiko eines erfolgreichen Exploits zu senken. Unternehmen, die vernetzte Produkte und IoT-Geräte entwickeln, sind sich…

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | CLOUD COMPUTING

Hohe Komplexitätsanforderungen der Cloud führen zu häufigen Sicherheitsfehlern – Firewall-Fehlkonfigurationen

Das Scheitern klassischer Netzwerksicherheitstechnologien in hybriden Multicloud-Umgebungen lässt sich beziffern. Marktforschungen zufolge gehen 99 Prozent der Firewall-Verstöße auf falsch konfigurierte Sicherheitsrichtlinien zurück. Was sind die häufigsten Fehler bei der Konfiguration und wie lassen sie sich vermeiden?

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | IT-SECURITY

TÜV SÜD und die Charter of Trust – Gemeinsam für mehr Cybersicherheit

Die Charter of Trust verfolgt das Ziel, Vertrauen in die digitale Welt von heute und morgen aufzubauen. Durch ganzheitliche Cybersicherheit soll das Business zuverlässiger, nachhaltiger und sicherer werden.

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | IT-SECURITY

Cybersicherheitsmaßnahmen sind nicht mehr nur eine Empfehlung – Security by Design

Sicher ist, dass die fortschreitende Entwicklung neuer Technologien mit einem wachsenden Bedarf an Lösungen und neuen Cybersicherheitsansätzen Hand in Hand geht, um die sich exponentiell ausweitende Angriffsfläche zu verringern, im »Smart Building« genauso wie in »Smart Cities« oder Industriewerken.

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | IT-SECURITY

Datensicherheit – Open Source ist die Voraussetzung für Datenintegrität und digitale Sicherheit

Der mangelhafte Schutz gegen Ausspähung, Analyse, Verarbeitung und Weitergabe von Daten macht die löchrige Sicherheit von Applikationen zu einem brisanten Thema. Die Antwort darauf ist Open Source.

NEWS | IT-SECURITY | PRODUKTMELDUNG

Checkmarx ist Leader im Gartner Magic Quadrant für Application Security Testing 2021

Checkmarx, Anbieter entwicklerzentrierter Application-Security-Testing-Lösungen, gibt bekannt, dass das Unternehmen im Gartner Magic Quadrant for Application Security Testing 2021 im vierten Jahr in Folge als »Leader« eingestuft wurde. Im Report würdigt Gartner Checkmarx für die ganzheitliche Vision und die hohe Umsetzungskompetenz im Markt für das Application Security Testing (AST). Laut den Autoren des Reports »hat…

NEWS | BUSINESS | DIGITALISIERUNG | LÖSUNGEN

Wie die Hannover Messe 2021 zum digitalen Erfolg wurde

Weitreichende Kontaktbeschränkungen gehören ohne Frage zu den schlimmsten Dingen, die einem Messeveranstalter passieren können. Vermeiden ließen sie sich aufgrund der aktuellen Corona-Pandemie dennoch nicht. Wenig überraschend, dass nach dem Totalausfall im letzten Jahr viele Veranstalter in diesem Jahr versuchen, ihre Veranstaltungen digital zu organisieren – mit sehr unterschiedlichen Ergebnissen. Jetzt hat einer der größten deutschen…

TRENDS 2021 | TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit: 150 Millionen Angriffs-E-Mails in 2020

Cloud Services von Microsoft und Google als perfekte Plattformen für Attacken von Cyberkriminellen. Fast 60 Millionen Angriffs-Mails via Microsoft 365 und 90 Millionen via Google – das ist die erschreckende Bilanz, die der US-Cybersecurity-Spezialist Proofpoint jetzt nach einer Analyse der Cyberbedrohungen für 2020 veröffentlicht hat [1]. Cyberkriminelle nutzen ganz offensichtlich die umfangreiche Funktionalität und nahezu grenzenlose…

NEWS | IT-SECURITY | WHITEPAPER

Cybersicherheit: Vier Eckpfeiler zur Absicherung digitaler Innovationen in der Produktion

Heute ist nahezu jeder stark digitalisierte oder automatisierte Industriezweig mit dem Risiko einer Cyberbedrohung konfrontiert. Ein gutes Beispiel, dass die möglichen Auswirkungen auf eine Lieferkette in der Fertigung zeigt, ist die Halbleiterbranche. Ein Cyberangriff auf eine Halbleiter-Fertigungsstätte (Fab) kann in weniger als einem Tag Schäden von mehreren Millionen Euro verursachen. TXOne Networks, Spezialist für OT-Sicherheitslösungen,…

NEWS | IT-SECURITY | LÖSUNGEN

Mehr Sicherheit im Finanzsektor – Jetzt und zukünftig

Die Branche der Banken und Finanzdienstleister steht unter Dauerbeschuss. Sei es durch gezielte Cyberangriffe, nationalstaatlich gesponsert, durch Gruppen von ambitionierten Angreifern oder einzelne Kriminelle. Das verwundert nicht, haben doch diese Ziele in punkto Risiken, Reputation und Wert am meisten zu bieten. Allerdings gehören sie auch zu der Art von Zielen, die gemeinhin am besten…

NEWS | IT-SECURITY | VERANSTALTUNGEN

IT-Sicherheit im Mittelstand verbessern

Mit Fachvorträgen und Diskussionen in Online-Sessions will die SecurITy Week (17. bis 21. Mai 2021) insbesondere Verantwortliche in mittelständischen Unternehmen für das Thema IT-Sicherheit sensibilisieren und über neue Trends informieren. Zu den kompetenten Unterstützern und Vortragenden des Online-Events zählt der Nürnberger IT-Dienstleister noris network, der in eigenen Colocation-Hochsicherheitsrechenzentren umfangreiche Services im Bereich IT-Sicherheit anbietet. …

NEWS | IT-SECURITY | TIPPS

Sicherheitsrisiken durch Identity Sprawl: Fünf Maßnahmen zum Schutz

Da Unternehmen zunehmend neue Technologien wie die Cloud, Big Data, DevOps, Container oder Microservices nutzen, stellt diese wachsende Komplexität auch neue Herausforderungen an das Identitäts- und Zugriffsmanagement. Denn mit diesen aufkommenden Technologien wachsen die Workloads und Datenmengen und befinden sich zunehmend in der Cloud. Die Anzahl menschlicher und maschineller Identitäten steigt hierdurch exponentiell an. Um…

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Zukunftssichere Absicherung der IT-Infrastruktur – Gleiche Sicherheit für alle Nutzer

Datenmissbrauch, Identitätsdiebstahl und Datenlecks sind für Unternehmen nicht nur sehr kostenintensiv, sie gefährden auch die sensiblen Beziehungen zu Kunden und Geschäftspartnern. Potenzielle Sicherheitslücken sind dabei nicht selten auf die Kompromittierung privilegierter Benutzerkonten zurückzuführen. Denn vielerorts wird die Vergabe und Kontrolle von IT-Berechtigungen nicht zufriedenstellend gelöst.

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Hauptaugenmerk auf Sicherheit – Der neue Sicherheitsmaßstab beim Scannen

Im letzten Jahr wurden so viele Cyberattacken wie noch nie davor registriert. Das hat sicherlich mit dem schnellen Umzug von Mitarbeitern ins Home Office zu tun, wo das Thema Sicherheit unterschätzt wurde. Doch Cyberkriminelle sind stets auf der Suche nach Sicherheitslücken im Netzwerk, um Geräte aller Art angreifen zu können. Kodak Alaris hat sich diesem Problem angenommen, weshalb ihre neuen Scanner der Kodak S3000-Serie Sicherheitsfunktionen bieten, die vor Hackern schützen und die Einhaltung von Compliance vereinfachen beziehungsweise automatisieren.

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

IoT- und IIoT-Sicherheitsanforderungen: Die wachsende Zahl vernetzter Geräte erhöht die Anforderungen an industrielle Sicherheit

Fast alle Sicherheitsexperten haben Bedenken hinsichtlich der Risiken von IoT- und IIoT-Geräten in ihrem Netzwerk. Tripwire, Inc., Anbieter von Sicherheits- und Compliance-Lösungen für Unternehmen und Industrie, stellt die Ergebnisse einer neuen Umfrage vor. Die Studie wurde von Dimensional Research im Auftrag von Tripwire in diesem Monat durchgeführt und bewertet die Sicherheit von vernetzten Geräten…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Remote Work: Sicherheitsbedenken bleiben bestehen

Verstärkter Einsatz von Cloud-Technologien durch dauerhafte Home-Office-Modelle. Cloud-Securityanbieter Bitglass hat seinen diesjährigen Remote Workforce Security Report veröffentlicht. In einer Umfrage gaben IT-und Securityprofis Auskunft darüber, welche Auswirkungen das Arbeiten im Home Office im vergangenen Jahr auf die Datensicherheit gehabt hat. Home Office etabliert sich – trotz Sicherheitsbedenken. Bei der Mehrheit der Unternehmen (57…

TRENDS 2021 | NEWS | TRENDS SECURITY

Datensicherheitsverletzungen im Gesundheitswesen sind 2020 um 55,2 Prozent gestiegen

Laut dem aktuellen Healthcare Breach Report von Bitglass gab es im Jahr 2020 599 Datensicherheitsverletzungen im Gesundheitswesen, von denen insgesamt mehr als 26 Millionen Personen betroffen waren. Jedes Jahr analysiert der Cloud-Sicherheitsanbieter Daten der sogenannten »Wall of Shame« des US-Ministeriums für Gesundheitspflege und Soziale Dienste. Dabei handelt es sich um eine Datenbank, die Informationen zu…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Das neue Malware-Normal 2020: Permanenter Beschuss durch Cyberkriminelle

Bitdefender 2020 Consumer Threat Landscape Report zeigt Trends in der Cyberkriminalität für elf Länder. Enormer Zuwachs von Ransomware-Attacken: 485 Prozent im Vergleich zu 2019 IoT unter Beschuss: Sicherheitslücken smarter TV-Geräte steigen um 335 Prozent, bei NAS-Geräten um 189 Prozent, bei IP-Kameras um 99 Prozent. Herstellereigene IoT-Betriebssysteme sind mit 96 Prozent für fast alle entdeckten Sicherheitslücken…

NEWS | INFRASTRUKTUR | MARKETING

Home Office 2021: Sich Einrichten im Schon-Lange-Nicht-Mehr-Provisorium

Wie sich die Pandemie weiterentwickelt, weiß niemand. Nur eines zeichnet sich ab: Das Home Office wird nicht mehr verschwinden. Daher sollten Heimarbeiter den Arbeitsplatz zuhause mit Langzeitperspektive gestalten. Mitarbeiter sind ab Sommer 2020 wieder in die Büros zurückgekehrt. Aber für viele Angestellte war schon vor der zweiten Corona-Welle ab September letzten Jahres klar: Eine vollständige…

NEWS | IT-SECURITY | TIPPS

Sechs Ideen, um die IT-Sicherheit aktiver in Arbeitsprozesse einzubinden

Die IT-Sicherheit ist quasi ein Dauerbrenner auf der Prioritätenliste von Unternehmen. Laut Angaben von Statista sollen sich die Ausgaben hierfür im Jahr 2021 auf rund 5,7 Milliarden Euro belaufen.(i) Doch obwohl 70 Prozent der IT-Sicherheitsverantwortlichen in Deutschland bewusst ist, dass der Faktor Mensch und mangelndes Sicherheitsbewusstsein eines der größten Risiken für Unternehmen darstellt, sparen 77…

NEWS | IT-SECURITY | STRATEGIEN

Sicherheitsinitiativen: Warum eine operationszentrierte Strategie?

IT-Teams sind nicht selten gezwungen, ihr Unternehmen aus einer siloartigen Infrastruktur heraus gegen Cyberangriffe zu verteidigen. Das liegt daran, dass das verfügbare Sicherheitsarsenal größtenteils aus Tools besteht, die für den Schutz ganz bestimmter Systeme und Anwendungen entwickelt wurden. Mit anderen Worten: Die eine Lösung wird eingesetzt, um Cloud-Workloads abzuschotten, während sich eine andere primär darauf…

NEWS | IT-SECURITY | SERVICES | TIPPS

Fünf Tipps, wie User Experience und Sicherheit in Einklang gebracht werden können

Nutzer stellen hohe Anforderungen an Anwendung, die sie täglich nutzen: Sie müssen leicht zu handhaben sein und schnell reagieren. Darüber hinaus können sich Nutzeranforderungen sehr schnell verändern. Während Anbieter versuchen, diesen Erwartungen zu entsprechen, steigt die Herausforderung, sich gleichzeitig vor sicherheitsrelevanten Bedrohungen und böswilligen Eingriffen zu schützen. User Experience und Sicherheit gehen daher Hand in Hand.…

NEWS | IT-SECURITY

Datenschätze regelkonform schützen: Management von Datenbank-Sicherheit und Compliance

Die nahezu flächendeckende Digitalisierung von Wirtschaft und Gesellschaft und nicht zuletzt die Covid-19-Krise haben die Anforderungen an die Datenbank-Sicherheit und Compliance erheblich verschärft. Compliance und Sicherheit sind zwei eng miteinander verbundene Konzepte, die sich auf alle Datenbanken auswirken, die personenbezogene und andere sensible Daten speichern. Heutzutage umfasst die Datenbank-Sicherheit Vorkehrungen für den Schutz personenbezogener Daten;…

NEWS | IT-SECURITY | WHITEPAPER

Kostenloses E-Book zu Cybersicherheit: 20 Begriffe, die jeder kennen sollte

Eine Studie von NordVPN, dem Cybersicherheitsdienst, zeigt, dass nur 8 % der Deutschen wissen, wie sie sich online schützen können. Dabei sagen 87 % der Befragten, dass sie ihre Internet-Aktivitäten gerne privat halten würden. Digitale Sicherheit wird von den Deutschen in jedem Fall priorisiert. Um diesem Bedürfnis nach Cyberwissen zu begegnen, erstellte NordVPN ein…

NEWS | IT-SECURITY | WHITEPAPER

Sicherheitsstrategie: Abwehr der zehn größten Risiken

Zuerst einmal machen wir Schluss mit einem häufigen Missverständnis hinsichtlich der Open Web Application Security Project (OWASP) Top 10: Auch wenn einige Sicherheitsanbieter dies behaupten, es handelt sich dabei nicht um eine Checkliste von Angriffsvektoren, die Sie mit einer Web Application Firewall (WAF) blockieren können. Kommen wir nun zu Ihrer Strategie. Was genau benötigen Sie,…

NEWS | IT-SECURITY | TIPPS

Wie man die größten Einfallstore für Cyberkriminelle im Home Office schließt

Die neue Arbeitswelt bietet Cyberkriminellen viele Angriffspunkte. Sie nutzen unzureichende Sicherheitsvorkehrungen und verunsicherte Mitarbeiter aus, um Systeme zu infiltrieren und vertrauliche Daten zu stehlen., Was sind die wichtigsten Einfallstore und wie können Unternehmen sie am besten schließen. Im Home Office haben neue Anwendungen und Abläufe viele Arbeitnehmer verunsichert – Cyberkriminelle versuchen, diese Situation gezielt…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | WHITEPAPER

Reifegradmodell zur Digitalisierung und Industrie 4.0 – Sicherheit wichtiger Faktor

Smart Electronic Factory beleuchtet Sicherheitsrisiken durch Industrie 4.0 und liefert einen Leitfaden. Die zunehmende Digitalisierung bzw. Vernetzung zwischen den Teilnehmern der Wertschöpfungskette in der Industrie 4.0 sowie die Verbindung von Office-IT und Fertigungs-IT birgt Risiken. Diese gilt es auszuräumen, denn die Industrie-4.0-Prozesse funktionieren nur mit einem hohem Grad an Sicherheit. Diesen Faktor beleuchten der »SEF…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit: In 6 Schritten fit für Managed Security Services

Der Trend zu Managed Security Services (MSS) zeichnet sich immer mehr ab. Der Grund: Viele IT-Abteilungen kommen in puncto Sicherheit mittlerweile an die Grenzen ihrer Leistungsfähigkeit, da Angriffsszenarien sich ständig wandeln und das Handling von Sicherheitstools immer komplexer wird. Unternehmen ziehen daher Spezialisten hinzu, um Risiken zu vermeiden. Doch was ist nötig, um die Weichen…

NEWS | STRATEGIEN

Die zehn besten Ideen, um sich 2021 selbstständig zu machen

Jeder hat bestimmt schon einmal von der Idee der Selbstständigkeit geträumt. Sein eigener Boss zu sein und selbst zu entscheiden, das hat ohne Frage etwas. Doch vielen fällt es schwer, eine gute, profitable Geschäftsidee zu entwickeln, wollen Sie einen Internetshop eröffnen oder doch lieber eine Seite, auf der man Novoline kostenlos spielen kann, betreiben? Die…

NEWS | IT-SECURITY | SERVICES | TIPPS

Auf dem Silbertablett serviert: Fehlkonfigurationen laden Cyberkriminelle ein

Fehlkonfigurationen öffnen Cyberkriminellen Tür und Tor zum Netzwerk. Eine Risikoanalyse aller Endpunkte kann dabei helfen, den Blick auf diese Schwachstellen zu schärfen. Mit diesen Informationen gerüstet, kann sich die IT-Sicherheit daran machen, die Risiken zu beseitigen. Die Bedrohungslage ist ernst und Organisationen sehen sich mehr Angriffen von Cyberkriminellen gegenüber. Diese werden auch immer gefährlicher…

NEWS | SERVICES | WHITEPAPER

Service Desk: 10 Prozesse, die 2021 automatisiert werden sollten

Seit dem Ausbruch der Corona-Pandemie stehen Unternehmen unter einem enormen wirtschaftlichen Druck. Damit sie weiterhin wettbewerbsfähig bleiben können, müssen sie in den digitalen Wandel investieren. Schließlich ermöglicht die Digitalisierung eine Reihe von Verbesserungen in Form von neuen Aufträgen, schnelleren Prozessen, geringeren Kosten oder vereinfachten Workflows. So haben die Ereignisse des Jahres 2020 in zahlreichen Unternehmen eine…

NEWS | IT-SECURITY | AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021

Secure the Back Door – Warum IT-Sicherheit maßgeblich von ausgehendem Datenverkehr abhängt

Covid-19 hat nicht nur die Heimarbeit verstärkt, sondern auch Cyberattacken auf Unternehmen. Damit steigt die Nachfrage nach IT-Sicherheitslösungen.

TRENDS 2021 | NEWS | FAVORITEN DER REDAKTION

IT-Trends 2021: Cloud, Datenschutz und Datensouveränität

Fast 45 Prozent der Nutzer außereuropäischer Cloud-Anbieter wollen ihre Cloud-Kapazitäten in Europa erweitern. Bedenken in Bezug auf Datenschutz und Datensouveränität beeinflussen die Cloud-Strategie von Unternehmen und Behörden. Die wichtigsten drei Technologietrends 2021: Production Safety and Production Security, Predictive Analytics und Schutz vor Bedrohungen durch IoT. Die Ergebnisse der jährlich erscheinenden IT-Trends-Studie von Capgemini zeigen,…

NEWS | IT-SECURITY | PRODUKTMELDUNG | TIPPS

Krankenhauszukunftsfonds: förderfähige IT-Sicherheit für Krankenhäuser

Paket »SecureHealth« umfasst moderne Schwachstellenmanagement-Technologie sowie Unterstützung beim Förderantrag. Greenbone Networks, Lösungsanbieter zur Schwachstellen-Analyse von IT-Netzwerken, unterstützt Krankenhäuser dabei, ihre IT-Sicherheit zu verbessern – auch im Rahmen des Krankenhauszukunftsfonds der Bundesregierung. Mithilfe des Pakets »SecureHealth« können Einrichtungen im Healthcare-Bereich ihre gesamte IT-Infrastruktur auf Schwachstellen überprüfen und damit Hackerangriffen und Systemausfällen vorbeugen. Greenbone Networks unterstützt zudem beim…

NEWS | IT-SECURITY | TIPPS

Es ist dringend an der Zeit, die IT-Sicherheit im Home Office zu erhöhen

IT-Sicherheit im Home-Office: Keine lästige Kostenstelle, sondern eine Investition in die Zukunftsfähigkeit von Unternehmen. Das neue Jahr beginnt, wie das Alte aufgehört hat: Im Home Office. Die Corona-Pandemie hat es zum festen Bestandteil in vielen Unternehmen gemacht. Wie eine Befragung der Initiative D21 zeigt, arbeiteten 2020 rund 32 Prozent der Berufstätigen im Home Office.…

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Fünf fundamentale Sicherheitsprobleme für kritische Infrastrukturen

Digitale Bedrohungen für kritische Infrastrukturen nehmen weiter zu. Angreifer haben es zunehmend auf betriebliche (Operational Technology, OT) und industrielle Steuerungssysteme (Industrial Control Systems, ICS) abgesehen. Das zeigt auch der Lagebericht zur IT-Sicherheit vom Bundesamt für Sicherheit in der Informationstechnik (BSI). Die Betreiber der kritischen Infrastrukturen sehen sich allerdings mit großer Mehrheit »gut« (57 Prozent) oder »sehr…