Illustration: Absmeier, ThePixelman

IT-Teams sind nicht selten gezwungen, ihr Unternehmen aus einer siloartigen Infrastruktur heraus gegen Cyberangriffe zu verteidigen. Das liegt daran, dass das verfügbare Sicherheitsarsenal größtenteils aus Tools besteht, die für den Schutz ganz bestimmter Systeme und Anwendungen entwickelt wurden. Mit anderen Worten: Die eine Lösung wird eingesetzt, um Cloud-Workloads abzuschotten, während sich eine andere primär darauf konzentriert, Angriffe auf Endpunkte zu verhindern.

Natürlich beeinflusst das die Abwehrstrategie des jeweiligen Unternehmens und zwingt es, Angriffe als singuläre, voneinander isolierte Ereignisse zu betrachten. In einer Bedrohungsumgebung, in der Cyberkriminelle eine Vielzahl von Techniken einsetzen und zahlreiche Benutzer sowie Geräte gleichzeitig angreifen, ist diese Sichtweise kontraproduktiv und führt fast unweigerlich dazu, dass Sicherheitsabteilungen ins Hintertreffen geraten.

Denken Sie an die jüngsten SolarWinds-Angriffe auf die Lieferketten (http://bit.ly/3uHq06U). Monatelang waren die Angreifer in den Systemen unterschiedlicher Unternehmen aktiv. Und bei jeder dieser Aktivitäten haben sie Spuren ihrer Anwesenheit hinterlassen. Nur, dass die Beweise schnell in dem schier endlosen Strom nicht zueinander korrelierter Alarme untergegangen sind. Ohne den nötigen Kontext, um die einzelnen Angriffe richtig zuordnen zu können, blieb das Ausmaß der globalen Operation weitgehend unentdeckt.

Leider arbeitet die überwiegende Mehrzahl der herkömmlichen Sicherheitstools alarmzentriert. Sie spucken in endloser Folge Meldungen aus und warnen bei so gut wie jeder verdächtigen Aktivität im System. Allerdings ohne wirklich wertvolle Erkenntnisse zu liefern. Vielmehr liegt die Last auf den Schultern der Verteidiger. Denn die müssen beurteilen, wie jedes Ereignis mit einem anderen zusammenhängt.

So vorzugehen ist schlicht und ergreifend ineffizient.

Jedes Ereignis macht manuelle Eingriffe notwendig, was das Risiko menschlicher Fehler erhöht und die Fähigkeit eines Unternehmens, sicher zu skalieren, einschränkt. Einzelne Angriffe zu beheben, hilft immer nur vorübergehend. Komplexe Netzwerkinfrastrukturen mit einem alarmzentrierten, isolierten Ansatz zu schützen, schafft Cyberkriminellen einen großzügigen Spielraum, um tief in das Netzwerk einzudringen. Jeder Versuch, einen Angriff zu erkennen, nachzuverfolgen oder zu beseitigen, wird erschwert bis nahezu unmöglich gemacht. Alarmzentrierte Ansätze treiben Unternehmen in eine unerbittliche Spirale, weil sie nur Symptome bekämpfen, aber nicht die Ursache.

Jedes Jahr geben wir mehr Geld für Sicherheit aus, und dennoch hinken wir Cyberkriminellen immer einen Schritt hinterher. Um einen Angriff effektiv abzuwehren, gilt es, die Bedrohung schnell zu erkennen und geschickt abzuwehren. Noch wichtiger ist, dass ein Unternehmen darauf vorbereitet ist, einen erst kommenden Angriff abzuwehren. Sicherheitsteams sollten innerhalb von Minuten auf eine Bedrohung reagieren und sie beseitigen können. Und nicht erst innerhalb von Tagen oder Wochen. Verteidiger müssen schneller denken, sich anpassen und handeln, ehe ein Angreifer seinerseits die Taktik anpasst.

Ein operationszentrierter Ansatz ist eher geeignet, Unternehmen an dieser Stelle zu unterstützen. Diese Vorgehensweise ermöglicht es nämlich, einen Angriff von den Grundzügen bis hin zum eigentlichen Zugriff auf betroffene Endpunkte zu erfassen. Durch mehrstufige Visualisierungen bekommen die Verteidiger Einblick in die Einzelheiten eines Angriffs über alle Geräte und Benutzer hinweg, und das in Echtzeit. Dies erlaubt eine ebenso schnelle wie angemessene Reaktion, bevor sich aus einem Angriff eine veritable Datenschutzverletzung entwickelt.

Darüber hinaus erlaubt es ein operationszentrierter Ansatz eine Reihe von Response-Optionen zu automatisieren. In Zeiten andauernden Fachkräftemangels können Sicherheitsabteilungen und Teams sich auf strategische, zeitsparende Sicherheitsinitiativen konzentrieren, statt Alarme abzuarbeiten.

Und schließlich muss die angebotene Intelligenz auch umsetzbar sein, damit sie wirklich nützlich ist. Herkömmliche Produkte sind weder in der Lage, wertvolle Daten zu verarbeiten und zu speichern, noch können sie diese Daten sofort für weitere Analysen bereitstellen. Wer unwillentlich potenzielle Schlüsselindikatoren eines Angriffs herausfiltert, macht sich angreifbar.

Fazit: Wer den Zeitaufwand für das Erkennen und Beseitigen von Angriffen senken und Ressourcen für effektivere Sicherheitsinitiativen freischaufeln will, der kommt an einem operationszentrierten Ansatz nicht vorbei. Mit seiner Hilfe können Unternehmen den Spieß umdrehen und sich gegen zukünftige Bedrohungen wappnen.

Yossi Naar, Cybereason

520 Artikel zu „Sicherheit Silo“

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2016 | IT-SECURITY

Silodenken in der IT-Sicherheit erzeugt Schwächen und steigert die Kosten

Kein ganzheitlicher Umgang mit den zahlreichen Teilbereichen vom Risiko- bis zum Business Continuity Management. Integrierter Ansatz könnte Aufwand für Projekte und Betrieb deutlich reduzieren und ein höheres Sicherheitslevel erzeugen. Der ganzheitliche Umgang mit den verschiedenen Teilbereichen der IT-Sicherheit gehört gegenwärtig noch zur Ausnahme. Meist befinden sie sich nach einer Erhebung der CARMAO in verschiedenen Verantwortlichkeiten,…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | LÖSUNGEN

Ineffiziente Sicherheitssilos bestimmen den IT-Alltag

Die IT-Sicherheit vieler Unternehmen ist oft unzureichend, so das Ergebnis einer Studie von Dell: zentrale IT-Sicherheitsabteilungen fehlen, IT-Bereiche stimmen sich nicht ab und Systeme sind veraltet. Der Kampf gegen moderne Sicherheitsbedrohungen ist auf dieser Basis so gut wie aussichtslos. Angesichts immer aggressiverer und raffinierterer Sicherheitsattacken befindet sich die IT-Sicherheit zahlreicher Unternehmen im Hintertreffen: vor allem…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | STRATEGIEN

Studie: Ineffiziente Sicherheitssilos bestimmen den IT-Alltag

Die IT-Sicherheit vieler Unternehmen ist oft unzureichend, so das Ergebnis einer aktuellen Studie [1]: zentrale IT-Sicherheitsabteilungen fehlen, IT-Bereiche stimmen sich nicht ab und Systeme sind veraltet. Der Kampf gegen moderne Sicherheitsbedrohungen ist auf dieser Basis so gut wie aussichtslos. Angesichts immer aggressiverer und raffinierterer Sicherheitsattacken befindet sich die IT-Sicherheit zahlreicher Unternehmen im Hintertreffen: vor allem…

NEWS | IT-SECURITY | SERVICES | TIPPS

Fünf Tipps, wie User Experience und Sicherheit in Einklang gebracht werden können

Nutzer stellen hohe Anforderungen an Anwendung, die sie täglich nutzen: Sie müssen leicht zu handhaben sein und schnell reagieren. Darüber hinaus können sich Nutzeranforderungen sehr schnell verändern. Während Anbieter versuchen, diesen Erwartungen zu entsprechen, steigt die Herausforderung, sich gleichzeitig vor sicherheitsrelevanten Bedrohungen und böswilligen Eingriffen zu schützen. User Experience und Sicherheit gehen daher Hand in Hand.…

NEWS | IT-SECURITY | WHITEPAPER

Sicherheitsstrategie: Abwehr der zehn größten Risiken

Zuerst einmal machen wir Schluss mit einem häufigen Missverständnis hinsichtlich der Open Web Application Security Project (OWASP) Top 10: Auch wenn einige Sicherheitsanbieter dies behaupten, es handelt sich dabei nicht um eine Checkliste von Angriffsvektoren, die Sie mit einer Web Application Firewall (WAF) blockieren können. Kommen wir nun zu Ihrer Strategie. Was genau benötigen Sie,…

NEWS | SERVICES | TIPPS

Raus aus den Datensilos – Warum Tool-Konsolidierung für Unternehmen höchste Priorität haben muss

Unternehmen haben heute die Qual der Wahl, wenn es um die Entwicklung und Verwaltung von Softwareumgebungen geht. In der Regel können Unternehmen dabei auf ein Repertoire von 20 bis 40 Tools zurückgreifen. Doch anstatt dazu beizutragen, die Prozesse von Innovation, der mittleren Zeit bis zur Erkennung von Problemen (mean time to detection, MTTD) oder der…

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Secure the Back Door – Warum IT-Sicherheit maßgeblich von ausgehendem Datenverkehr abhängt

NEWS | E-GOVERNMENT | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

Die fünf größten Sicherheitsgefahren für Smart Cities

Immer mehr Kommunen verfolgen Smart-City-Initiativen, etwa um Ressourcen besser zu verwalten oder die Bürgerservices zu optimieren und generell die Lebensqualität zu steigern. Durch die dafür notwendige Erfassung entsprechender Daten, deren Vernetzung und Verarbeitung steigen aber auch die Sicherheitsgefahren. NTT Ltd., ein weltweiter Technologie-Dienstleister, nennt die fünf größten Bedrohungen für Smart Cities. Die Smart City, also…

NEWS | IT-SECURITY | AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020

Mehr als Sicherheit – Ein gemeinsamer Ansatz für flexible Cloud-Governance

NEWS | INFRASTRUKTUR | SICHERHEIT MADE IN GERMANY | STRATEGIEN | AUSGABE 11-12-2020

Datensicherheit von der Edge über Core bis in die Cloud – Modernes Datenmanagement

Seit drei Jahrzehnten gibt Veritas den Weg vor, wie sicheres und Compliance-konformes Datenmanagement funktioniert. Das Herzstück ist dabei die Lösung NetBackup, die aktuell in Version 8.3 verfügbar ist und Unternehmen die Freiheit gibt, ihre Anwendungen und IT-Infrastruktur unabhängig von der darunterliegenden IT-Architektur noch ausfallsicherer zu betreiben.

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Stärke hat tiefe Wurzeln: Ein halbes Jahrhundert Cybersicherheit – und wie man von den Errungenschaften am besten profitiert

Cybersicherheitsunternehmen sind in Zeiten wie diesen vorne mit dabei. In Zusammenarbeit mit Behörden, Finanzdienstleistern/Banken und Unternehmen aus dem Bereich kritische nationale Infrastrukturen bekommen Sicherheitsexperten einiges zu sehen – Gutes wie weniger Gutes. APT-Gruppen starten Angriffe, die im wahrsten Sinne des Wortes »alle Lichter löschen« können oder ein politischer Akt der Verwüstung kommt als harmlos aussehende…

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | IT-SECURITY

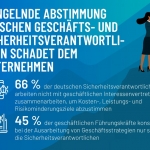

Mangel an Zusammenarbeit zwischen Geschäfts- und Sicherheitsverantwortlichen ist geschäftsschädigend

Die Kluft zeigt sich ebenfalls in der Reaktion von Unternehmen auf die weltweite Pandemie. Tenable stellte zwischen deutschen Geschäfts- und Sicherheitsverantwortlichen einen Mangel an Zusammenarbeit fest, der sich laut einem neuen Branchenbericht als nachteilig für Unternehmen erwiesen hat. Sechsundsechzig Prozent der deutschen Sicherheitsverantwortlichen gaben an, dass sie nicht mit geschäftlichen Interessenvertretern zusammenarbeiten, um Kosten-, Leistungs-…

NEWS | IT-SECURITY | WHITEPAPER

Leitfaden: Warum die Sicherheit in Software so entscheidend ist

Sieben Leitfragen zur Sicherheit von softwarebasierten Produkten. Die Digitalisierungsprozesse in Wirtschaft und Gesellschaft führen dazu, dass Software und softwarebasierte Produkte zunehmend allgegenwärtig sind. Neben den damit verbundenen Möglichkeiten und Chancen gilt es aber auch Gefahren und Bedrohungsszenarien zu berücksichtigen. Darauf weist der Digitalverband Bitkom in seinem neuen Leitfaden »Zur Sicherheit softwarebasierter Produkte« hin. Über grundlegende…

NEWS | IT-SECURITY | WHITEPAPER

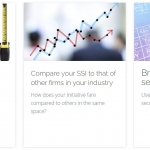

BSIMM: Ein Fahrplan in Richtung Softwaresicherheit

Das Building Security In Maturity-Modell ist ein Studiendesign zu real existierenden Software Security Initiatives, kurz SSIs [1]. Hier werden die Praktiken vieler verschiedener Unternehmen quantifiziert und hinsichtlich von Gemeinsamkeiten sowie individuellen Variationen beschrieben. Dadurch liefert der Bericht quasi ein Spiegelbild der Softwaresicherheit von Unternehmen rund um den Globus. Die Ergebnisse sind zwar besonders relevant für Unternehmen, die Softwarekomponenten…

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR

Mainframe-Umfrage 2020: Anpassen, Automatisieren und Sicherheit haben höchste Priorität

IBM Z ist entscheidend für den digitalen Erfolg. BMC hat die Ergebnisse des 15th Annual Mainframe Survey veröffentlicht. Sie zeigen eine starke Zustimmung für die Mainframe-Modernisierung, neue strategische Prioritäten und ein Erstarken der nächsten Generation von Mainframe-Talenten. Als größte Umfrage ihrer Art interviewt der jährliche Mainframe Survey über tausend Führungskräfte und Mainframe-Experten zu ihren Prioritäten,…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY | STRATEGIEN

AppSec: Softwaresicherheit als Reaktion auf DevOps und digitale Transformation

Die 11. Version des »Building Security In Maturity Model« demonstriert, wie Unternehmen Softwaresicherheit anpassen können, um moderne Software-Entwicklungsparadigmen zu unterstützen. Synopsys veröffentlichte BSIMM11, die aktuelle Version des Building Security In Maturity Model (BSIMM). BSIMM unterstützt Unternehmen bei der Planung, Ausführung, Analyse und Verbesserung ihrer Softwaresicherheitsinitiativen (SSIs). Die Studie spiegelt die Softwaresicherheitspraktiken von 130 Unternehmen…

NEWS | IT-SECURITY

Der große digitale Schock: Die Anpassung an die neue Normalität in der Cybersicherheit

Die Covid-19-Pandemie war ein Schock für alle Systeme. Sie hat Gesellschaften, Regierungen, Unternehmen und Einzelpersonen gezwungen, seit langem bestehende Praktiken und Prozesse schlagartig zu überdenken. Dies gilt auch in grundlegenden Bereichen wie der Frage, wie und wo Menschen arbeiten, lehren, lernen, leben und interagieren. Die Auswirkungen entwickeln sich permanent weiter, wobei sich die Dinge so…

NEWS | BUSINESS | STRATEGIEN | AUSGABE 7-8-2020

Wie die nächste Datenwelle unsere Wirtschaft verändern wird – Datensilos aufbrechen!

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud als Chance für Cybersicherheit – fünf Gründe für Managed Security aus der Cloud

Konventionelle Sicherheitslösungen wurden nicht mit Blick auf die Cloud entwickelt, was Herausforderungen durch Komplexität, Verwaltungsaufwand und unvollständigem Schutz schafft. Dies ist nach Meinung von Palo Alto Networks nun aber geboten, denn: In der vernetzten Welt, in der sowohl Benutzer als auch Daten überall sind, muss auch Cybersicherheit überall verfügbar sein. Um dies zu erreichen, muss…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE

Sicherheit bis in den letzten Winkel des industriellen IoT

Moderne Sicherheitslösungen nutzen Analytik, um auch industrielle Anlagen innerhalb des industriellen IoTs überwachen zu können. IoT-Lösungen haben in den letzten Jahren nicht nur unser Zuhause erobert, auch in der Industrie kommen die smarten Geräte immer häufiger zum Einsatz. Das industrielle IoT (IIoT) bietet Unternehmen mannigfaltige Möglichkeiten und die Anwendungsfälle erstrecken sich über alle Branchen. Zu…

NEWS | HEALTHCARE IT | STRATEGIEN | AUSGABE 3-4-2020

Interoperabilität – der Schlüssel zu effizientem Datenmanagement in Healthcare und Medtech: Datensilos aufbrechen

Sammeln, sichern und analysieren: Der optimale Umgang mit einer immensen Flut von Daten stellt die Gesundheitsversorgung in Zeiten bekannter Volkskrankheiten sowie neuartiger Infektionswellen vor große Herausforderungen. Worauf es insbesondere ankommt, ist eine digitale Strategie für das Management medizinischer Daten. Dabei gilt es nicht zuletzt, eine Lösung zu finden, wie sich Datensilos für eine reibungslose, vernetzte Zusammenarbeit von Systemen in der Gesundheitsversorgung erschließen lassen. Ein Überblick verdeutlicht das enorme Potenzial einer interoperablen Datenplattform.

NEWS | EFFIZIENZ | IT-SECURITY | TIPPS

Cyberresilienz: Ein Synonym für Cybersicherheit?

Angesichts der wachsenden Zahl an Schwachstellen und der zunehmenden Komplexität von Cyberattacken lautet die Frage nicht mehr, ob ein Unternehmen attackiert wird, sondern wann – und ob die angegriffene Organisation in der Lage sein wird, ihre Aktivitäten unbeschadet fortzusetzen. Genau das bezeichnet die Cyberresilienz. Von Stormshield gibt es vier gute Vorsätze zu deren Gewährleistung. …

NEWS | IT-SECURITY | SERVICES

Vier Erkenntnisse aus einem Jahrzehnt Anwendungssicherheit

Bedrohungen bleiben auf hohem Niveau, aber neue Ansätze können helfen. Bereits seit 2009 veröffentlicht der Anwendungssicherheitsspezialist Veracode jedes Jahr seinen State of Software Security (SoSS) Report. Zur zehnjährigen Ausgabe liegt es da natürlich nahe, einen Vergleich zu ziehen und einen Blick auf die Entwicklungen in der letzten Dekade zu werfen. Zunächst fällt auf, dass die…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2019 | IT-SECURITY

Zögerliche Prozessautomatisierung gefährdet die Netzwerksicherheit

Automatisierung von Sicherheitsprozessen ist eine Grundvoraussetzung für die erfolgreiche Umsetzung digitaler Transformationsinitiativen. Zunehmende Netzwerkkomplexität und mangelnde Kenntnis des Sicherheitsstatus leistet Fehlkonfiguration Vorschub, die Angriffsfläche für Datenschutzverletzungen bieten. Die von FireMon veröffentlichte Studie mit dem Titel »2019 State of the Firewall« zeigt die größten Herausforderungen auf, denen sich Unternehmen in Sachen Firewall-Management aktuell stellen müssen…

NEWS | IT-SECURITY | AUSGABE 9-10-2019 | SECURITY SPEZIAL 9-10-2019

Zusammenarbeit bei Sicherheit und Datenschutz – Sicherheit (managen) ist keine One-Man-Show

NEWS | TRENDS INFRASTRUKTUR | DIGITALE TRANSFORMATION | TRENDS 2019

Datenpotenziale versauern in Silos

Die Hälfte der IT-Professionals braucht Tage oder länger, bis Daten aus den Abteilungen verwertbar aufbereitet sind. IT-Teams brauchen tiefere Einblicke in das Geschehen der Fachabteilungen, um auf Anfragen und Vorfälle schnell reagieren zu können und neue Anwendungen zur Verfügung zu stellen. Laut einer Befragung von Ivanti unter 400 IT-Experten bleiben durch das verbreitete Silodenken zwischen…

NEWS | BUSINESS | EFFIZIENZ | IT-SECURITY

Firmeninterne IT-Sicherheitsteams halbieren Kosten eines Sicherheitsvorfalls

Folgekosten von Cyberattacken im Vergleich zum Vorjahr auf 1,41 Millionen US-Dollar gestiegen; mit SOCs nur 675.000 US-Dollar. 34 Prozent der Unternehmen mit Datenschutzbeauftragten, die von einem Datenverstoß betroffen waren, erlitten keine finanziellen Verluste. Mit der Einführung eines internen IT-Sicherheitsteams lassen sich die durchschnittlichen Kosten eines Cybersicherheitsvorfalls deutlich reduzieren: So schätzen Unternehmen, die über ein…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY | ONLINE-ARTIKEL

Sicherheit (managen) ist keine One-Man-Show

Die Lösung: Ein kooperativer Ansatz, um Sicherheit in Organisationen zu verwirklichen. Vertrauen gehört zu den erfolgskritischsten Faktoren für Organisationen in der heutigen Zeit. Das Vertrauen von Kunden, Mitarbeitern und Partnern will gewonnen und behalten werden. Neben professionellen Services ergibt es sich zumeist aus nicht-eintretenden Sicherheitsvorfällen und einem umfassenden Schutz der Organisations- und Kundeninformationen. Letzterer wird…

NEWS | BUSINESS | IT-SECURITY | KOMMENTAR | EDITORIAL | AUSGABE 5-6-2019

Sicherheit kostet

Erinnern Sie sich an Equifax? Die Kreditauskunftei wurde 2017 Opfer einer der größten Datenschutzverletzungen aller Zeiten. Daten von rund 145 Millionen US-Verbrauchern als auch von Millionen von Menschen aus anderen Ländern wurden kompromittiert. Auch zwei Jahre nach der Datenschutzverletzung spürt Equifax die Auswirkungen seiner Mängel in der Cybersicherheit. Die Ratingagentur Moody’s hat das Unternehmen im…

NEWS | IT-SECURITY | STRATEGIEN | AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019

Sicherheitssysteme sind immer veraltet – außer, man ändert den Blickwinkel: Angriffe einfach zulassen

NEWS | DIGITALISIERUNG | KOMMUNIKATION | SERVICES | STRATEGIEN

Facebook, Microsoft, Twitter, Google und Amazon gemeinsam für mehr Websicherheit

In den letzten Tagen fand in Paris das Treffen zwischen der neuseeländischen Premierministerin Jacinda Arden, dem französischen Staatspräsidenten Emmanuel Macron und den fünf High-Tech-Giganten Facebook, Microsoft, Twitter, Google und Amazon statt, das mit dem Ziel einberufen wurde, die Nutzung sozialer Netzwerke durch Terroristen und böswillige Menschen im Allgemeinen drastisch zu begrenzen. Es ist inzwischen klar,…

NEWS | EFFIZIENZ | IT-SECURITY | SERVICES | WHITEPAPER

Sicherheitsteams verdienen einen besseren Ansatz für Erkennung und Reaktion auf Cyberangriffe

Für viele Unternehmen ist das IT-Sicherheitsteam die erste Verteidigungslinie gegen alle bekannten und unbekannten Bedrohungen. Die zentrale Aufgabe solcher Teams besteht darin, Bedrohungen in ihrer gesamten digitalen Umgebung zu identifizieren, zu untersuchen und zu entschärfen. Da die Angreifer zunehmend automatisierter und komplexer vorgehen, verlassen sich Sicherheitsteams auf einen mehrschichtigen Ansatz zur Prävention, wie Palo Alto…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Mangelnder Überblick und Kontrolle verringern die IT-Sicherheit in Unternehmen

90 Prozent der befragten deutschen CIOs and CISOs führten kritische Sicherheitsupdates aus Sorge vor möglichen Auswirkungen nicht durch. Weltweit halten sich CIOs und CISOs bei der Umsetzung relevanter Maßnahmen zurück, obwohl diese für die Widerstandsfähigkeit gegenüber Störungen und Cybergefahren entscheidend wären. 90 Prozent der befragten CIOs and CISOs in Deutschland führten ein wichtiges Sicherheitsupdate oder…

NEWS | IT-SECURITY | PRODUKTMELDUNG | STRATEGIEN

Die Grenzen KI-basierter Sicherheit

Klassische Sicherheitslösungen können viele Cyberangriffe nicht verhindern. Neuester Trend sind deshalb KI-gestützte Applikationen. Aber auch sie sind zum Scheitern verurteilt, denn sie sind nach wie vor auf die Angriffserkennung angewiesen. Nur die konsequente Isolation aller Gefahren lässt Cyberattacken zuverlässig ins Leere laufen. Security-Unternehmen werben derzeit stark mit Begriffen wie künstliche Intelligenz (KI) oder Machine Learning…

NEWS | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | PRODUKTMELDUNG | SERVICES

Intelligente Sicherheit für intelligente Städte

Die Vereinten Nationen prognostizieren, dass bis 2050 68 % der Weltbevölkerung in städtischen Gebieten leben werden. Dies ist ein enormer Anstieg gegenüber den 55 %, die heute bereits in den Städten der Welt leben. Diese Migration in die Metropolen setzt Stadtplaner, Manager und politische Entscheidungsträger gleichermaßen unter Druck. Es gilt, die Stadtverwaltung zu optimieren und…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2019 | IT-SECURITY | TIPPS

Konsolidierung der Anbieter und Architekturansatz in komplexen Sicherheitsumgebungen schafft mehr IT-Sicherheit

Mehr Vertrauen in Cloud-Security. Höhere Investitionen in Abwehr, Sicherheitstraining und Risikoanalysen. CISOs fürchten Nutzerverhalten, Daten, Geräte und Apps. Verantwortliche für IT-Sicherheit setzen vor allem auf die Konsolidierung der Anbieter in komplexen Sicherheitsumgebungen, einer engeren Zusammenarbeit zwischen Netzwerk- und Sicherheitsteams sowie Schulungen, um die Sicherheitslage des Unternehmens zu verbessern. Das zeigt die fünfte jährliche CISO…

NEWS | BUSINESS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | KOMMUNIKATION | TIPPS

Gravierende Sicherheitsrisiken bei vernetzten Industrieanlagen

Schwachstellen in Funkfernsteuerungen haben schwerwiegende Auswirkungen auf die Sicherheit. Ein neuer Forschungsbericht deckt schwere Sicherheitslücken bei industriellen Maschinen auf. Anlagen wie Kräne, die mittels Funkfernsteuerungen bedient werden, sind vor potenziellen Angriffen wenig bis gar nicht geschützt. Damit stellen sie ein hohes Sicherheitsrisiko für Betreiber und ihre Mitarbeiter dar. Trend Micro veröffentlichte einen neuen Forschungsbericht,…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | AUSGABE 11-12-2018

IT-Security für Industrie 4.0 – Ganzheitlicher Ansatz für mehr Sicherheit

Industrie 4.0 wird in deutschen Unternehmen immer mehr zur Realität. Voraussetzung für den dauerhaften Erfolg ist das Vertrauen aller Partner in die zunehmende industrielle Vernetzung. Das Thema IT-Security avanciert damit zum Schlüsselfaktor für die Digitalisierung. Welche Aspekte sind zu beachten, um Maschinen und Daten vor Angreifern zu schützen?

NEWS | TRENDS INFRASTRUKTUR | TRENDS KOMMUNIKATION | INFRASTRUKTUR | TRENDS 2018 | INTERNET DER DINGE | SERVICES

Sprachassistenten: Smart-Home-Silos mithilfe künstlicher Intelligenz öffnen

Die Idee eines intelligenten Zuhauses, das sogenannte Smart Home, existiert bereits seit einiger Zeit und hat sich mittlerweile aus dem Konzeptstadium zu einem konkreten Angebot entwickelt. In der ersten Jahreshälfte 2018 wurden in Deutschland, Großbritannien und Frankreich mehr als 16 Millionen Smart-Home-Geräte verkauft. Der Umsatz in diesen drei Märkten belief sich auf 5,4 Milliarden Euro,…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | GESCHÄFTSPROZESSE | INFRASTRUKTUR | TRENDS 2018 | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | SERVICES | SICHERHEIT MADE IN GERMANY

Zwei Drittel der Unternehmen mit IT-Sicherheitsvorfällen

Nur 58 Prozent der Unternehmen in Deutschland verfügen über ein zentrales Konzept und einen Gesamtlösungsansatz bei der Informationssicherheit. Mangelnde Awareness: Mitarbeiter sind eine der wichtigsten Schwachstellen bei IT-Security. Trotz fortschreitender Vernetzung und wachsender Bedrohung bleiben Security-Silos bei der IT-Security bestehen. Unternehmen gehen nach wie vor eher reaktiv (taktisch) denn strategisch bei der IT-Security vor. …