Illustration: Absmeier

Nutzer stellen hohe Anforderungen an Anwendung, die sie täglich nutzen: Sie müssen leicht zu handhaben sein und schnell reagieren. Darüber hinaus können sich Nutzeranforderungen sehr schnell verändern. Während Anbieter versuchen, diesen Erwartungen zu entsprechen, steigt die Herausforderung, sich gleichzeitig vor sicherheitsrelevanten Bedrohungen und böswilligen Eingriffen zu schützen. User Experience und Sicherheit gehen daher Hand in Hand. AppDynamics erklärt, warum Unternehmen dies nicht vernachlässigen dürfen und gibt fünf Tipps, um User Experience und (Anwendungs-) Sicherheit miteinander zu vereinen.

Das Risiko von Cyberbedrohungen und -vorfällen steigt. So ließ sich im Rahmen der globalen Untersuchung 2020 State of SecOps and Automation feststellen, dass die Mehrheit der IT-Sicherheitsteams in Unternehmen vor einem grundlegenden Problem steht: die zunehmende Anzahl von Warnmeldungen. 93 Prozent geben an, dass sie nicht in der Lage sind, diese noch am selben Tag zu bewältigen.

Dem gegenüber stehen die Endnutzer, die erwarten, dass ihre Anwendungen grundlegend sicher sind. Sobald die Sicherheit eines digitalen Service jedoch in Frage gestellt wird, kann dies die Gewährleistung einer zufriedenstellenden User Experience erschweren. Umso wichtiger ist es, sowohl die Anwendungen selbst als auch die Realisierung einer einwandfreien User Experience abzusichern, damit Nutzer nicht beeinträchtigt werden und Unternehmen wettbewerbsfähig bleiben.

Beschleunigte Digitalisierungsprozesse – wie sie viele Unternehmen zum Beispiel im letzten Jahr erlebten – können zum Nährboden von Schwachstellen und sicherheitsrelevanten Vorfällen werden, da der Sicherheitsaspekt oftmals ignoriert wird und angemessene Vorsichtsmaßnahmen fehlen. Hinzu kommt, dass die Anforderungen für IT-Teams im vergangenen Jahr höher waren als je zuvor. Laut einer aktuellen Studie, müssen sich die befragten IT-Experten vermehrt mit ihnen unbekannten Aufgaben und Tätigkeiten auseinandersetzen. Deshalb nachfolgend fünf Tipps, wie Entwicklerteams ihre Anwendungen absichern können, ohne die User Experience einzuschränken:

- Die Abstimmung aller beteiligten Bereiche und Teams ist entscheidend, da Silos in der IT kontraproduktiv sind, wenn es um eine funktions- und bereichsübergreifenden Arbeitsweise geht – insbesondere dann, wenn Sie schnell und flexibel vorgehen müssen. Verzichten Teams auf DevSecOps-Modelle, so besteht die Gefahr, dass sie den Sicherheitsaspekt vernachlässigen. Dies wiederum kann zu Verzögerungen und Spannungen innerhalb der Teams führen. Gleichzeitig bleiben Führungskräfte außen vor – diese gilt es in die Prozesse zu integrieren.

- Verantwortliche Teams stehen unter zunehmendem Druck, die perfekte Balance zwischen User Experience und Sicherheit aufrechtzuerhalten. Sicherheit sollte während der Anwendungsentwicklung eine hohe Priorität genießen. Konzepte wie zum Beispiel DevSecOps binden das verantwortliche Sicherheitsteams in den gesamten Zyklus mit ein. Codes lassen sich regelmäßiger testen, wodurch die Sicherheitsexperten Fehler und Schwachstellen schneller finden und beheben können – noch bevor die User Experience dadurch beeinträchtigt wird.

- So sicher die Verwendung von Passwörtern ist: Sie stellen nicht nur eine Hürde für die optimale User Experience dar, sondern verursachen erhebliche Support-Kosten zum Beispiel im Falle eines Zurücksetzens. Der Wunsch nach einer passwortlosen Welt steigt. Der Einsatz von neuen, fortgeschrittenen Security-Tools, die beispielsweise auf KI basieren, können dabei helfen, die User Experience zu verbessern, indem sie Sicherheitsbedrohungen analysieren und wichtige Insights zu sicherheitsrelevanten Entwicklungen liefern. Da auch Cyberkriminelle den technologischen Fortschritt nutzen, ist es umso wichtiger, auf dem neuesten Stand der Entwicklungen zu bleiben.

- Wir befinden uns in einer Welt, in der wir Risiken eingehen und gleichzeitig akzeptieren müssen, dass Probleme auftreten werden. Wichtig hierbei ist: Diese Probleme müssen schnell identifiziert und behoben werden. Mit den richtigen Tools lassen sich Systeme effizienter verwalten, Operations-Prozesse automatisieren und Schwierigkeiten schneller aus der Welt schaffen. Ein solcher Site-Reliability-Engineering-Ansatz hilft nicht nur intern, sondern stärkt das Vertrauen auf Seiten der Kunden.

- Moderne Anwendungen bedürfen einer Sicherheit, die direkt in ihnen eingebettet ist und nicht um sie herum gebaut wird. Sicherheit sollte unabhängig davon sein, wo die Anwendung läuft. Darüber hinaus muss sie kontinuierlich und automatisiert anpassbar sein, da Anwendungen ebenso dynamisch sind und sich aufgrund von sich verändernden Anforderungen ebenfalls verändern.

Sind Verbraucher in unserer Digital-First-Welt frustriert über nicht zufriedenstellende digitale Dienste oder sehen ihre Erwartungen und Anforderungen nicht erfüllt, so kann sich dies auf die Geschäftszahlen auswirken – zum Beispiel durch das Abwandern von Kunden. Anwendungen sind daher der Schlüssel zur Verbesserung der User beziehungsweise der Customer Experience. Sie erwarten, dass ihre digitalen Dienste 24 Stunden am Tag verfügbar sind und ihre Nutzung mit einem Höchstmaß an Sicherheit verbunden ist. Der Sicherheit muss daher eine hohe Aufmerksamkeit zukommen.

241 Artikel zu „DevSecOps „

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Security-Praxistipps: Sechs DevSecOps-Metriken für DevOps- und Sicherheitsteams

Mitarbeiter im DevOps-Team bekommen leicht das Gefühl, dass das Sicherheitsteam dazu da ist, ihnen die Arbeit schwerer zu machen. Sicherheitsfachkräfte haben vielleicht das Gefühl, dass DevOps ihre Prioritäten nicht teilt und die Sicherheit nie so ernst nehmen wird, wie sie es gerne hätten. Glücklicherweise muss das nicht so sein. Durch das Festlegen und Verfolgen gemeinsamer…

NEWS | IT-SECURITY | AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020

DevSecOps – Security in DevOps-Geschwindigkeit

NEWS | IT-SECURITY | TIPPS

In 6 Schritten zu DevSecOps

Während DevOps schon weitverbreitet ist, erkennen nun immer mehr Unternehmen, dass es entscheidend ist, nicht nur Entwicklung und Betrieb enger zu verzahnen, sondern, dass man auch Sicherheit immer von Anfang an mitdenken sollte. Dem trägt der DevSecOps-Ansatz Rechnung. Doch ebenso wie DevOps, ist dieser Ansatz kein Produkt, das man kauft, oder eine Lösung, die man…

NEWS | DIGITALISIERUNG | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES

Cybersicherheit und Container – So funktioniert die Umstellung auf DevSecOps

Die schnelle Einführung von Containern im Unternehmen sind eine einzigartige Gelegenheit dar, die generelle Sicherheitsstrategie zu verändern. Container stellen eine gute Möglichkeit dar, die Kluft zwischen Entwicklungs- und Sicherheitsteams zu überbrücken. Ist es möglich, dass Container das Unternehmen einen Schritt näher an DevSecOps heranbringen? Palo Alto Networks nimmt das Thema unter die Lupe. Computing hat…

NEWS | DIGITALISIERUNG | EFFIZIENZ | IT-SECURITY | SERVICES | STRATEGIEN

DevSecOps: Unternehmen müssen umdenken, um in der Softwareentwicklung erfolgreich zu sein

Hindernis für die Integration von Sicherheit in die gesamte Softwareentwicklung sei laut der weltweiten Studie die bestehende Unternehmenskultur. Im Zentrum der weltweiten Studie »Integrating Security into the DNA of Your Software Lifecycle« von CA Technologies stand die Frage, wie sich die Kultur eines Unternehmens auf dessen Fähigkeit auswirkt, Sicherheit in den gesamten Software-Entwicklungsprozess einzubinden.…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | SERVICES | TIPPS

DevSecOps: Wie sich Microservices auf die Anwendungssicherheit auswirken

Die Architektur von Software verändert sich grundlegend – Microservices sind auf dem Vormarsch. Drei zentrale Herausforderungen, die das für die Anwendungssicherheit mit sich bringt. Microservices sind im Software Development schon seit mehreren Jahren auf dem Vormarsch. Viele kleine Services anstatt einzelner monolithischer Applikationen zu entwickeln, bietet in der Tat zahlreiche Vorzüge. Eine kleine Auswahl der…

NEWS | IT-SECURITY

MDR als Cybersecurity-Kavallerie: Best Practices für Managed Detection and Response

Von Remote-Access-Trojanern und Ransomware bis hin zu Phishing- und Wiper-Attacken – die wachsende Bedrohungslandschaft sowie begrenzte interne Ressourcen führen dazu, dass viele Unternehmen mittlerweile auf externe Sicherheitsverstärkung zurückgreifen. Managed Detection and Response (MDR) zählt zu einer beliebten Option, doch bei der Vielzahl an Lösungen kann die Wahl eines passenden Anbieters schwierig sein. Der Hauptvorteil…

TRENDS 2021 | NEWS | BUSINESS | STRATEGIEN

Was sind die wichtigsten Fähigkeiten zur Verbesserung der beruflichen Chancen?

Einer von drei Umfrageteilnehmern in Deutschland erlernt laut einer neuen Studie von YouGov und Red Hat eine neue Fähigkeit, um seine Beschäftigungschancen zu erhöhen. Fast die Hälfte (45 %) der Befragten in Deutschland hat sich seit März 2020 für ein neues Hobby entschieden. Davon hat sich fast jeder Dritte (30 %) Qualifikationen für neue berufliche…

NEWS | SERVICES | STRATEGIEN

Projektabwicklung im Softwaretest: Fundierte Planung ist der Schlüssel für erfolgreiches Testprojekt

Softwaretests wurden noch vor einiger Zeit als lästiges Übel klassischer Entwicklungsprojekte angesehen. Doch viele Unternehmen haben mittlerweile ihren Standpunkt geändert und geben einen erheblichen Teil ihres IT-Etats für das Testen von Software aus. Denn nur so können langfristig die Qualitätserwartungen der Kunden erfüllt werden. Allerdings: Welche Teststrategie ist die richtige? Welche Risiken gibt es und…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE

Prozess-ABC: Fünf Fallstricke bei der Prozessoptimierung

Ein probates Mittel für die Reduzierung von Kosten und die Erhöhung der Innovationskraft ist die Analyse und Optimierung von Prozessen. Auf dem Weg zu einer erfolgreichen Prozessoptimierung lauern allerdings einige Fallstricke, warnt Signavio, ein Anbieter von Business-Transformation-Lösungen. Eine fehlende Dynamik und Geschwindigkeit kann für ein Unternehmen in einem wettbewerbsintensiven Umfeld ein K.-o.-Kriterium sein. Immer…

NEWS | IT-SECURITY | WHITEPAPER

Sicherheitsstrategie: Abwehr der zehn größten Risiken

Zuerst einmal machen wir Schluss mit einem häufigen Missverständnis hinsichtlich der Open Web Application Security Project (OWASP) Top 10: Auch wenn einige Sicherheitsanbieter dies behaupten, es handelt sich dabei nicht um eine Checkliste von Angriffsvektoren, die Sie mit einer Web Application Firewall (WAF) blockieren können. Kommen wir nun zu Ihrer Strategie. Was genau benötigen Sie,…

TRENDS 2021 | NEWS | BUSINESS

Die Top 10 Fähigkeiten für Entwickler und Softwareingenieure, Produktmanager und Businessanalysten für 2021

Eine umfassende Auswertung der digitalen Lernplattform Degreed zeigt auf, welche Fähigkeiten die Softwareingenieure beziehungsweise Entwickler, Produktmanager und Businessanalysten als am wichtigsten für ihre Rolle einstufen. Die Daten unterstreichen die Übertragbarkeit von Fähigkeiten in bestimmten Technologie- und Produktmanagementrollen sowohl intern als auch extern. Degreed hat hierzu Daten von Millionen aktiven Nutzern in den USA, Großbritannien, Lateinamerika,…

NEWS | IT-SECURITY | KOMMUNIKATION

Hälfte der Unternehmen untersagt das Teilen von Threat-Intelligence-Erkenntnissen mit Fachkreisen

Zwei Drittel (66 Prozent) der Threat-Intelligence-Analysten sind in professionellen Communities aktiv, aber 52 Prozent derjenigen, die in IT- und Cybersecurity-Positionen tätig sind, haben nicht die Erlaubnis, Threat-Intelligence-Artefakte zu teilen, die durch diese Communities entdeckt wurden. Dies geht aus dem aktuellen Kaspersky-Report »Managing your IT security team« hervor [1]. Kaspersky ist seit vielen Jahren Verfechter…

NEWS | EFFIZIENZ | ONLINE-ARTIKEL | STRATEGIEN

Wie sich der Nutzungsgrad von Software besser ausschöpfen lässt

»Inventur« zu machen lohnt sich – monetär und auch im Hinblick auf die Nachhaltigkeit. Wenn über die Prozessoptimierung und Digitalisierung in Unternehmen gesprochen wird, kommt die Rede in der Regel schnell auf die Anschaffung neuer, integrativer Softwarelösungen. Zumeist geht es um die Einführung von Cloud-Anwendungen, schließlich sollen alle Mitarbeiter stets schnell und einfach auf sämtliche…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | WHITEPAPER

Reifegradmodell zur Digitalisierung und Industrie 4.0 – Sicherheit wichtiger Faktor

Smart Electronic Factory beleuchtet Sicherheitsrisiken durch Industrie 4.0 und liefert einen Leitfaden. Die zunehmende Digitalisierung bzw. Vernetzung zwischen den Teilnehmern der Wertschöpfungskette in der Industrie 4.0 sowie die Verbindung von Office-IT und Fertigungs-IT birgt Risiken. Diese gilt es auszuräumen, denn die Industrie-4.0-Prozesse funktionieren nur mit einem hohem Grad an Sicherheit. Diesen Faktor beleuchten der »SEF…

NEWS | IT-SECURITY | SERVICES | TIPPS

Auf dem Silbertablett serviert: Fehlkonfigurationen laden Cyberkriminelle ein

Fehlkonfigurationen öffnen Cyberkriminellen Tür und Tor zum Netzwerk. Eine Risikoanalyse aller Endpunkte kann dabei helfen, den Blick auf diese Schwachstellen zu schärfen. Mit diesen Informationen gerüstet, kann sich die IT-Sicherheit daran machen, die Risiken zu beseitigen. Die Bedrohungslage ist ernst und Organisationen sehen sich mehr Angriffen von Cyberkriminellen gegenüber. Diese werden auch immer gefährlicher…

NEWS | SERVICES | TIPPS

Raus aus den Datensilos – Warum Tool-Konsolidierung für Unternehmen höchste Priorität haben muss

Unternehmen haben heute die Qual der Wahl, wenn es um die Entwicklung und Verwaltung von Softwareumgebungen geht. In der Regel können Unternehmen dabei auf ein Repertoire von 20 bis 40 Tools zurückgreifen. Doch anstatt dazu beizutragen, die Prozesse von Innovation, der mittleren Zeit bis zur Erkennung von Problemen (mean time to detection, MTTD) oder der…

TRENDS 2021 | NEWS | TRENDS 2020 | DIGITALE TRANSFORMATION | IT-SECURITY | WHITEPAPER

Whitepaper: Cyber Security – Die digitale Transformation sicher gestalten

Digitalisierung bietet Hackern neue Angriffspunkte. IT-Security ist Top-Investitionsthema unter IT-Verantwortlichen. Managed Security Services Provider bieten umfangreiche Security-Dienstleistungen. Neues Lünendonk-Whitepaper kostenfrei verfügbar. Cyber Security spielt in Zeiten einer digitalen Welt eine zentrale Rolle. Die Digitalisierung von Prozessen und Produkten sowie die Vernetzung von Maschinen und Fahrzeugen bieten Hackern neue Einfallstore und Angriffsmöglichkeiten. Unternehmen investieren daher verstärkt…

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Sicherer Zugriff für Mitarbeiter und Kunden – User Experience first

NEWS | DIGITALE TRANSFORMATION | TIPPS

Fünf Gründe warum ERP-Transformationen scheitern

Die Modernisierung eines ERP-Systems oder die Einführung einer neuen ERP-Lösung sind keine einfachen Aufgaben. Viele ERP-Projekte bringen deshalb auch nicht den gewünschten Erfolg. Signavio, Anbieter von Business-Transformation-Lösungen, nennt fünf Gründe, die eine erfolgreiche ERP-Transformation verhindern. Viele Unternehmen stehen vor der Herausforderung, ihre ERP-Lösung zu modernisieren oder abzulösen. Handlungsbedarf besteht etwa, wenn die Software aktuelle…

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Checkliste Cyber Security Incident – Nach dem Angriff ist vor dem Angriff

AUSGABE 1-2-2021 | NEWS | BUSINESS | STRATEGIEN

Unternehmenskultur als Erfolgsfaktor agiler Transformationen – »Culture eats strategy for breakfast«

NEWS | IT-SECURITY

»Boundless Security«

Die durch die Pandemie ausgelöste Digitalisierungswelle und der vermehrte Home-Office-Einsatz der Mitarbeiter benötigen bestmögliche Absicherung durch ineinandergreifende IT-Security-Lösungen, denn durch die steigende Vernetzung gibt es immer mehr Einfallstore ins Netzwerk, die geschützt werden müssen. »Boundless Security« bietet einen grenzenlosen Sicherheitsansatz mit dem SonicWall ihre Kunden über alle wichtigen Angriffsvektoren hinweg schützen will, inklusive zentralem Management…

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Fünf fundamentale Sicherheitsprobleme für kritische Infrastrukturen

Digitale Bedrohungen für kritische Infrastrukturen nehmen weiter zu. Angreifer haben es zunehmend auf betriebliche (Operational Technology, OT) und industrielle Steuerungssysteme (Industrial Control Systems, ICS) abgesehen. Das zeigt auch der Lagebericht zur IT-Sicherheit vom Bundesamt für Sicherheit in der Informationstechnik (BSI). Die Betreiber der kritischen Infrastrukturen sehen sich allerdings mit großer Mehrheit »gut« (57 Prozent) oder »sehr…

NEWS | KOMMUNIKATION | TIPPS

Sieben Gründe, warum man keine E-Mail-Anhänge mehr verwenden sollte

Laut einer Prognose der Radicati Group soll sich in diesem Jahr die Anzahl der täglich versendeten E-Mails weltweit auf 319,6 Milliarden belaufen. Bis 2024 soll sich diese Zahl voraussichtlich auf 361,6 Milliarden erhöhen. Besonders im beruflichen Umfeld zählen E-Mails als Kommunikationsmethode zu den Favoriten, sind sie doch länderübergreifend und ohne Bindung an ein bestimmtes Programm nutzbar. Umso…

NEWS | BUSINESS PROCESS MANAGEMENT | LÖSUNGEN

Tipps für Supply-Chain-Planer: Wie plant man das Unvorhersehbare?

2020 erwies sich als ein Jahr, für das niemand hätte vorausplanen können. Mitten in der Ungewissheit ist eines sicher – die Pandemie hat fast jede Lieferkette in Mitleidenschaft gezogen. Doch so unterschiedlich die Auswirkungen in den verschiedenen Branchen auch waren, gibt es doch einige generelle Empfehlungen, die allen dienen und helfen, für das Unvorhersehbare zu…

NEWS | IT-SECURITY | TIPPS

Sicherheit im Pyjama-Look? Arbeiten von Zuhause sicherer machen!

Fünf kurzfristige Maßnahmen, um die Sicherheit der Belegschaft im Home Office zu erhöhen. Home Office kann zum IT-Risiko werden. Die Ursachen reichen von Unwissen über alte Hardware bis zu uneinheitlichen Sicherheitsrichtlinien. Unternehmen stehen im eigenen Interesse in der Pflicht, Mitarbeiter auch zuhause sicher an die IT anzubinden. Das Starten des Arbeitsrechners im Home Office stellt…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | TIPPS

Wie Organisationen mit Low-Code ihre Digitalisierung beschleunigen

Durch Corona ist der Druck auf Unternehmen gewachsen, ihre Geschäftsprozesse zu digitalisieren. Allerdings gibt es nicht für alle Abläufe eine Standardsoftware, und die klassische Entwicklung eigener Anwendungen ist zeitaufwändig und teuer. Warum Low-Code eine gute Alternative ist und dazu beitragen kann, die digitale Transformation zu beschleunigen. Viele Unternehmen haben in den vergangenen Monaten ihre Digitalisierung…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | STRATEGIEN

Damit unterschiedliche Managementsysteme miteinander kommunizieren können

Eigentlich sind Managementsysteme ein Segen. Aber wenn sie rein siloorientiert sind und keine Daten miteinander austauschen, können sie durchaus übergreifende Prozess- und Geschäftsmodelle bremsen. Das Cross-Business-Architecture Lab (CBA Lab) hatte nun die Idee, die verschiedenen Managementsysteme auf Basis des Enterprise Architecture Repository zu integrieren. Der erste Schritt dazu war, zu untersuchen, wo sich Datensynchronisierung lohnt…

TRENDS 2021 | NEWS

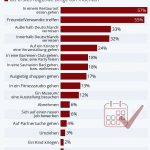

Die häufigsten Pläne nach der Pandemie

Ein Ende der Corona-Pandemie ist bisher noch nicht in Sicht. Trotzdem haben viele Menschen schon Pläne und Träume, was sie als erstes tun möchten, wenn die Pandemie vorbei ist. Welche das sind, zeigt eine aktuelle Umfrage vom 25. bis 27. Januar 2021 unter 2.036 Befragten in Deutschland, die Statista gemeinsam mit YouGov durchgeführt hat. Der Umfrage zufolge sehnen sich…

NEWS | PRODUKTMELDUNG

Dynatrace launcht Software Intelligence Hub

Zugriff auf mehr als 500 unterstützte Technologien und »No-Code«-Framework zur Erweiterung von Automatisierung und Intelligenz auf mehr BizDevSecOps-Use Cases. Dynatrace, die »Software Intelligence Company«, stellt den neuen Software Intelligence Hub vor. Er vereinfacht es für Dynatrace-Kunden, Out-of-the-Box-Integrationen aus einem umfangreichen Angebot von über 500 Technologien zu nutzen und individuelle Dynatrace-Integrationen ohne Programmierung zu erstellen. So…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Schluss mit den Vorurteilen – Open Source ist sicher

Open Source ist aus vielen Unternehmen nicht mehr wegzudenken, dennoch halten sich einige hartnäckige Vorurteile über die vermeintliche Unsicherheit quelloffener Lösungen. VNC, Entwickler von Open-Source-basierten Unternehmensanwendungen, räumt damit auf. Open Source ist eine Erfolgsgeschichte und kommt in unzähligen kleinen wie großen Unternehmen zum Einsatz. Selbst ein großer Softwarekonzern wie Microsoft, dessen ehemaliger Chef Steve…

TRENDS 2021 | NEWS | TRENDS SECURITY | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY

Verbraucher fürchten Cyberangriffe auf vernetzte Produkte

Studie des TÜV-Verbands: Sicherheitsbedenken bremsen Smart-Home-Markt aus. Neues TÜV-Prüfzeichen für vernetzte Geräte sorgt für besseren Schutz und bietet schnelle Orientierung. Cybersecurity sollte fester Bestandteil der Produktsicherheit werden. Safer Internet Day: TÜV MeetUp zum Thema »Verbraucherschutz und IT-Sicherheit im IoT«. Die Verbraucher* in Deutschland haben nur geringes Vertrauen in die IT-Sicherheit vernetzter Produkte im Smart…

TRENDS 2021 | NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | TRENDS SERVICES | SERVICES

Digital Business – Solutions and Service Partners im Fokus

Bei der Digitalisierung der Lieferketten kommen verstärkt Vor-Ort-Dienstleister zum Zug. Laut neuer ISG-Studie verlagern Serviceanbieter aktuell Ressourcen nach Deutschland, um bei hiesigen Unternehmen zu punkten. Die Digitalisierung der Lieferketten hat im vergangenen Jahr pandemiebedingt deutlich an Fahrt aufgenommen und wird dies auch 2021 weiter tun. Dies meldet der neue »ISG Provider Lens Digital Business…

TRENDS 2021 | NEWS | CLOUD COMPUTING | WHITEPAPER

Kubernetes und Open Source auf dem Vormarsch – Im Unternehmenseinsatz setzt sich Cloud Native immer mehr durch

Neue empirische Studie zeigt aktuellen Status in Unternehmen, Vision und Möglichkeiten von Cloud-Native-Technologien in DACH. Cloudflight untersucht in einer aktuellen Studie die Rolle von Cloud-Native-Technologien im Enterprise-Segment. Die Studie mit dem Titel »The Rise of Cloud Native – DevOps, Kubernetes und Open Source prägen die Zukunft im digitalen IT-Betrieb« steht auf Deutsch und Englisch zum…

NEWS | INTERNET DER DINGE | IT-SECURITY

Softwarefehler bei IoT-Video-Türklingeln: Einen digitalen Türspalt offen

Video-Türklingeln zur Selbstmontage können von Hackern unter ihre Kontrolle gebracht werden. Fehler beim Entwickeln der IoT-Systeme haben dann unerwartete Konsequenzen. Angegriffene Systeme verletzen unter Umständen die Privatsphäre, die sie eigentlich beschützen sollen. Nur die Zusammenarbeit von Sicherheitsexperten, Plattformentwicklern und Produktherstellern sichert digitale Sprechanlagen. Über cloudbasierte Video-Sprechanlagen wie LifeShield reden Anwender mit Besuchern an der Tür.…

NEWS | DIGITALE TRANSFORMATION

Digitale Transformation: Was ist digitale Transformation und was bringt sie?

Die Zeit, in der wir uns befinden, hat nur weiter bestätigt, wie wichtig die IKT-Industrie und die digitale Transformation für den Einzelnen, die Wirtschaft und die Gesellschaft sind. Der Bedarf an digitalen Diensten, wie zum Beispiel den Everest Poker Aktionscode, wächst. Alle Anzeichen sprechen dafür, dass sich dieser Trend fortsetzen wird. Es wird viel über…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION

Die technologische Bringschuld meistern – digitale Transformation im Zuge von Covid-19

Seit vielen Jahren stehen Unternehmen unter starkem Druck, sich digital zu transformieren. Ob es nun darum ging, sich an die veränderten Einkaufsgewohnheiten der Verbraucher anzupassen, die Vorteile der Cloud zu nutzen oder mit Hilfe von Software neue Einnahmequellen zu erschließen: Der Wandel war größtenteils eine Reaktion auf die Erwartung der Gesellschaft, »alles sofort« zu haben,…

NEWS | IT-SECURITY | STRATEGIEN

Cyberkriminellen (endlich) einen Schritt voraus sein

Ein Plädoyer für den Aufbau einer langfristigen Strategie für Cybersicherheit. Betrachtet man die allgemeine Bedrohungslage, die Anzahl der Cyberangriffe auf Unternehmen und die Meldungen erfolgreicher Hacks, so scheinen Cyberkriminelle der IT-Sicherheit mit ihren innovativen Angriffen immer einen Schritt voraus zu sein. Kein Wunder – sind viele CISOs und CIOs hauptsächlich damit beschäftigt, die im jeweiligen…

NEWS | CLOUD COMPUTING | IT-SECURITY

Von der Zielscheibe zur Festung: Cloud-Software bringt kleinen Betrieben Sicherheit

Wer denkt, sein Unternehmen ist zu klein und daher für Hacker kein lohnendes Ziel, liegt falsch. Denn nicht nur große Betriebe und Einrichtungen von öffentlichem Interesse sind von Cyberangriffen betroffen. Auch kleine Firmen oder Startups fallen ihnen immer häufiger zum Opfer. Die Cloud kann hier Abhilfe leisten: Provider von Cloud-Software und -Infrastrukturen ermöglichen Unternehmen ohne…