Digitale Bedrohungen für kritische Infrastrukturen nehmen weiter zu. Angreifer haben es zunehmend auf betriebliche (Operational Technology, OT) und industrielle Steuerungssysteme (Industrial Control Systems, ICS) abgesehen. Das zeigt auch der Lagebericht zur IT-Sicherheit vom Bundesamt für Sicherheit in der Informationstechnik (BSI). Die Betreiber der kritischen Infrastrukturen sehen sich allerdings mit großer Mehrheit »gut« (57 Prozent) oder »sehr gut« (31 Prozent) gegen moderne Cyberattacken gerüstet. Das hat eine Umfrage von Techconsult im Auftrag von Microsoft Deutschland Ende letzten Jahres ergeben. Lediglich zwölf Prozent bewerten den Schutz vor Cyberattacken als »weniger gut« oder »nicht gut«. Die Ergebnisse sind dabei proportional zur Größe der befragten Firmen: Je größer das Unternehmen, desto besser bewertet es den eigenen Sicherheitslevel. Unternehmen mit zehn bis 49 Mitarbeitern geben sich zu 78,5 Prozent die Noten »gut« und »sehr gut«. Bei Firmen ab 1.000 Mitarbeitern sind es bis zu 86,1 Prozent. Aber stimmt diese Selbsteinschätzung mit der Realität überein?

Die Risiken sind real

Wohl nicht zwangsläufig. Denn wie jüngst auf heise.de veröffentlicht, »kommen im Zuge der Aufarbeitung des vereitelten Hackerangriffs auf die Trinkwasserversorgung der US-Kleinstadt Oldsmar teilweise haarsträubende Details ans Tageslicht. Behördlichen Berichten zufolge konnten nicht nur alle Computer der Mitarbeiter auf die Steuerung des Wasserwerks zugreifen, sie waren auch alle ohne jeglichen Schutz direkt ans Internet angeschlossen, teilten sich ein Passwort für den Fernzugriff – per TeamViewer – und liefen mit dem längst nicht mehr unterstützten Betriebssystem Windows 7.«

Die gute Nachricht, zumindest für Deutschland: die Kombination aus ingenieurtechnischen und gesetzlichen Vorgaben kann tatsächlich oftmals schlimmeres verhindern. Dazu zählt beispielsweise die Vorschrift für Versorgungs- und Entsorgungsbetriebe, eine Anlage grundsätzlich auch manuell steuern zu können. Das ist längst nicht in allen europäischen Ländern der Fall. Sind zusätzlich die Vorgaben nach IT-Grundschutz erfüllt, und werden 2-Faktor-Authentifizierung und andere Best Practices konsequent umgesetzt, lassen sich viele potenzielle Schadensfälle, wenn nicht verhindern so doch zumindest eingrenzen. Zahlreiche Richtlinien und Verfahrensweisen helfen, das Risiko zu minimieren, wie zum Beispiel der schon erwähnte IT-Grundschutz, die ISO 27001 und IEC62443 sowie das Deutsche BSI ICS Security Compendium. Um diese Richtlinien zu überprüfen und zu dokumentieren, stehen sogar kostenfreie Tools wie Light and Right Security ICS zur Verfügung.

Aber so hilfreich diese Tools auch sind, sie bedeuten einen nicht zu unterschätzenden Arbeitsaufwand. Nicht zuletzt, weil die unterschiedlichen KRITIS-Branchen unterschiedliche Sicherheitsanforderungen haben. Um diese Anforderungen zu bewältigen, braucht man geschultes Personal. Vielfach fehlen öffentlichen Institutionen zudem die Gelder für die notwendige Vorab-Bestandsaufnahme. Es bleiben Risiken, speziell was Compliance und den potenziellen Rufschaden bei einem Sicherheitsvorfall anbelangt.

Kritische Infrastrukturen angemessen absichern – warum ist das so schwierig?

Im Wesentlichen sind es fünf grundlegende Probleme, die die meisten der betroffenen Unternehmen zumindest vor Herausforderungen stellen.

1) Interne Ressourcen

Die gesamte Sicherheitsbranche kämpft weiterhin mit knappen internen Ressourcen. Insbesondere mangelt es vielen Unternehmen, eingeschlossen denen, die zu den kritischen Infrastrukturen zählen, an ausgebildeten Sicherheitsexperten, die dem aktuellen Anforderungsprofil entsprechen. Eine Umfrage von (ISC)2 aus dem Jahr 2019 hat ergeben, dass zum damaligen Zeitpunkt rund 4,07 Millionen sicherheitsrelevante Stellen unbesetzt geblieben sind. Wenige Monate später gaben 76 % der im Rahmen des »Stott and May Cyber Security in Focus Survey« Befragten an, in ihrem Unternehmen fehle es an Fachkräften für digitale Sicherheit. Darin liegt nach Ansicht vieler das größte Hindernis bei der Umsetzung ihrer Sicherheitsstrategie.

2) Sicherheitsverletzungen erkennen

OT-Systeme sollten wie IT-Umgebungen kontinuierlich auf Veränderungen hin überwacht werden, die auf einen Sicherheitsvorfall hindeuten könnten. Um IT-Umgebungen zu überwachen, verwenden Firmen üblicherweise agentenbasierte Lösungen. Es scheint zunächst naheliegend, die agentenbasierte Erkennung auf OT-Netzwerke auszudehnen. Nur funktioniert diese Art, Vorfälle zu erkennen, nicht für die Gerätetypen, die der Sicherheit kritischer Infrastrukturen dienen. Das hat einen guten Grund. Beim Installieren und Aktualisieren müssen Agenten stillgelegt werden. Gibt es für diesen Fall keine Kompensation, hätten Ausfallzeiten wie diese schwerwiegende Konsequenzen für jede kritische Infrastruktur – für die Wirtschaft ebenso wie für die nationale und öffentliche Sicherheit.

3) Bedrohungslandschaft

Die OT-Bedrohungslandschaft ist ausgedehnter als die IT-Bedrohungslandschaft. Das hat verschiedene Ursachen. Die meisten Geräte in einer OT-Umgebung werden weit weniger häufig ausgetauscht als IT-Geräte. Solche veralteten Systeme existieren in vielen Unternehmen. Und die wehren sich nicht selten aufgrund der zu erwartenden Kosten gegen ein Upgrade ihrer OT-Technologien. Man kann eben nicht einfach ein neues Steuerungssystem installieren, sondern muss zusätzlich in die entsprechende Netzwerkinfrastruktur investieren, um die Systeme zu unterstützen. Das Problem liegt darin, dass diese veralteten Systeme oft Jahre, wenn nicht Jahrzehnte im Dienst sind. Zudem nutzen sie für die Kommunikation proprietäre Netzwerkprotokolle und verfügen nicht über Mechanismen für ein Remote-Upgrade. Angreifer wissen um diese Gemengelage. Schwachstellen in veralteten Systemen setzen Firmen einem hohen Risiko aus.

4) Mangel an Fachkräften für OT-Cybersicherheit

Unternehmen verfügen nur selten über die nötigen Fachkräfte, um kritische Infrastrukturen zu sichern. In der Tat sind sie genauso vom Fachkräftemangel in der Cybersicherheit betroffen wie Unternehmen anderer Branchen. Daran scheint sich absehbar nichts zu ändern. In einer von Dimensional Research durchgeführten Studie hatte Tripwire herausgefunden, dass 83 % der Sicherheitsexperten sich Anfang 2020 überarbeiteter fühlten als im Vorjahr. In etwa der gleiche Anteil der Befragten (82 %) hatte angegeben, ihr Unternehmensbereich sei unterbesetzt, wobei 85 % der Umfrageteilnehmer der Ansicht sind, dass es in den letzten Jahren schwieriger geworden ist, die richtigen Fachkräfte zu finden. Diese Entwicklung hat zur Folge, dass Unternehmen oftmals nur auf Sicherheitsvorfälle reagieren können, statt sie frühzeitig zu erkennen.

5) Transparenz zur aktuellen Situation

Die oben genannten Punkte unterstreichen die Notwendigkeit, proaktiv mit ICS-Sicherheit umzugehen. Firmen müssen in der Lage sein, industrielle Umgebungen auf Bedrohungen hin zu überwachen und diese zu erkennen, bevor sie auf den Systemen Schaden anrichten. Dazu muss man ganz besonders auf digitale Angriffe achten, die sich gegen Altsysteme richten. Diese Attacken haben entweder das Ziel, eine Störung zu verursachen oder/und auf weitere Teile der Umgebung überzugreifen. Um das zu verhindern, braucht man Lösungen, die den Mangel an Sicherheitspersonal in den eigenen Reihen ausgleichen. Mit anderen Worten, man braucht situative Transparenz im Netzwerk, will man die Sicherheit industrieller Netzwerke stärken.

Konkrete Lösungsansätze

OT und ICS-Umgebungen waren bis vor gar nicht allzu langer Zeit von der Unternehmens-IT getrennt und als solche nicht Teil der Cybersicherheit. OT-Netzwerke sind teilweise älter als die Sicherheitsexperten, die sie jetzt verwalten und wurden zu einer Zeit entwickelt als Cyberangriffe überhaupt nicht möglich waren. Man trifft also nicht selten auf sehr flache Netze, bei denen physische Teilnetze miteinander verbunden sind. Das erschwert es, sie abzusichern. Ad hoc ist das kaum machbar, es handelt sich in jedem Fall um einen kontinuierlichen Prozess. Wenn man über die Implementierung von Sicherheitskontrollen nachdenkt, ist es wichtig, sich mit solchen Tools und Prozessen zu beschäftigen, mit denen man sowohl über traditionelle IT- als auch über OT-Protokolle kommunizieren kann. Zudem sind die Wartungs- und Austauschzyklen in der OT völlig andere als in der IT, auch wenn sich ein Trend zur Verkürzung in der OT abzeichnet. Nichtdestotrotz sind sie nicht mit der Schnelllebigkeit von IT und IT-Security zu vergleichen, sondern langfristiger angelegt. OT-Teams und Werksleiter tun sich zudem schwer mit den häufigen Aktualisierungen auf der IT-Seite, denn die verursachen Ausfallzeiten, die man seitens der OT vermeiden will.

Sollte man also auf IT-übliche Sicherheitskontrollen auf der betrieblichen Seite verzichten? In der Praxis läuft es fast immer auf eine Mischform hinaus. Einige empfehlenswerte Praktiken und Überwachungsmöglichkeiten der IT lassen sich durchaus auf OT-Seite anwenden. Sie müssen allerdings für genau den industriellen Kontext modifiziert und verständlich gemacht werden, in dem sie zum Einsatz kommen. IT-Sicherheit ist eine immens komplexe Angelegenheit geworden, die sind Bedrohungen ausgefeilt. Diese Komplexität ist auf OT-Seite nicht immer leicht zu vermitteln, weil hier andere Prioritäten den Takt vorgeben.

Ein erster Schritt, um flache Netze besser zu schützen, ist es, sie zu segmentieren. Man kann beispielsweise damit beginnen, die Protokollaktivitäten zu überwachen und anhand identifizierter Schwachstellen einen Risiko-Score für die inventarisierten Systeme zu vergeben. In diesem Stadium haben Firmen bereits eine gewisse Transparenz erlangt, und es ist nicht ungewöhnlich, dass dann in Firewalls oder Patching-Lösungen investiert wird. Ab diesem Zeitpunkt geht es aber vor allem darum, die Umgebung kontinuierlich zu überwachen. Hat ein Betrieb eine Konfiguration eingerichtet, die er als sicher betrachtet, benötigt man die richtigen Tools, um Abweichungen von dieser Definitionsgrundlage schnell zu erkennen. Die effektivsten Monitoring-Lösungen sind dabei meist eine Kombination aus unterschiedlichen Tools (passiv, aktiv oder hybrid), die jeweils dort zum Einsatz kommen sollten, wo sie die beste Wirkung entfalten. Dann arbeiten sie effektiv, liefern die größtmögliche Transparenz und halten gleichzeitig die Netzwerke so stabil und verfügbar wie möglich.

Fazit

Fortschrittliche ICS-Sicherheitslösungen tragen dazu bei die geschilderten Probleme zu lösen. Diese Tools kompensieren die mangelnde Expertise bei der OT-Cybersicherheit beispielsweise durch Schwachstellenbewertungen in industriellen Umgebungen. Die Ergebnisse dieser Assessments dienen anschließend dazu, Netzwerk und Systeme auf potenzielle Probleme hin zu überwachen. Dabei schließt man sämtliche Anzeichen ein, die darauf hindeuten, dass ein Angreifer sich Schwachstellen in einem Altsystem zunutze macht. Im Idealfall kann man auf einheitliche Lösungen zurückgreifen, die das gesamte OSI-/Purdue-Modell einschließlich sämtlicher Layer abdecken und die Firmen helfen, die umfangreichen Compliance-Anforderungen der Branche – wie z. B. NERC KVP, NIST, CIS, IEC62443, NIS-/ CAF-Richtlinien zu erfüllen.

Aber für »One Size fits all« sind die Unterschiede zwischen den einzelnen Umgebungen viel zu groß. Unabhängig davon für welche Lösung sich ein Unternehmen entscheidet, muss der Prozess immer wieder justiert werden. Es handelt sich um eine Schlüsselfunktion, insbesondere, wenn ein Betrieb seine Cybersicherheit anhand vertrauenswürdiger Industriestandards oder Frameworks modellieren möchte.

Maximilian Gilg, Industrial Control Systems Security Engineer, Tripwire

2534 Artikel zu „KRITIS Sicherheit“

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Kritische Kommunikation: Fünf Sicherheitsfallen, die Unternehmen vermeiden sollten

Smartphone und Tablet bieten zahlreiche Einfallstore für Cyberkriminelle. Gerade Betreiber kritischer Infrastrukturen müssen ihre mobile Kommunikation vor den unterschiedlichsten Sicherheitsrisiken schützen, warnt Virtual Solution. Fallen Strom-, Wasser- oder Gesundheitsversorgung durch Hackerangriffe aus, drohen schlimme Konsequenzen für Bürger und Unternehmen. Die Herausforderungen in puncto IT-Sicherheit nehmen für Energieversorger, Krankenhäuser oder Transportunternehmen kontinuierlich zu, denn die Angriffsflächen…

NEWS | DIGITALE TRANSFORMATION | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Digitale Transformation: Die Netzwerksicherheit ist geschäftskritisch

So bedienen Unternehmen die Anforderungen an Konnektivität und Datensicherheit. Die digitale Transformation führt zu einem rasanten Wachstum an Netzwerkendpunkten, die es zu versorgen und zu managen gilt. Gleichzeitig steigt die Gefahr durch Cyberangriffe. Gemischte Netzwerkarchitekturen aus On-Premises- und Cloud-Lösungen sind das Mittel der Wahl. Sicherheitsexperten gehen davon aus, dass mehrere hundert Millionen Malware-Proben im…

NEWS | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TRENDS 2017 | INFRASTRUKTUR | KOMMUNIKATION | RECHENZENTRUM | WHITEPAPER

Kritische Beurteilung der Ausfallsicherheit für jedes vierte Unternehmensnetzwerk

Das IT-Netzwerk ist das zentrale Nervensystem im Unternehmen – trotzdem wird es in vielen Unternehmen stiefmütterlich behandelt. Zu diesem Ergebnis kommt eine aktuelle Studie, die den Status quo und die Prozesse rund um das Netzwerkmanagement in mittelständischen und großen Unternehmen untersucht [1]. Ein Viertel der befragten IT-Verantwortlichen urteilt, dass das eigene Netzwerk sich hinsichtlich Ausfallsicherheit…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

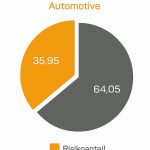

Automotive-Manager bewerten die Informationssicherheit kritisch

Ergebnisse des Business Information Risk Index ermittelt deutliche Defizite in der Automobilbranche. Je stärker der Digitalisierungsgrad und die Komplexität der Vernetzung von Systemen steigen, desto mehr gelangen sie wegen steigender Risiken auch in den Fokus der Informationssicherheit. Auf diese Anforderungen scheinen die Unternehmen im Automotive-Sektor aus Sicht ihrer Business Manager allerdings noch nicht ausreichend…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | IT-SECURITY

Business Manager bewerten die Informationssicherheit kritisch

Ergebnisse des Business Information Risk Index ermittelt deutliche Defizite. Lebensmittelindustrie, Handel und Logistikwirtschaft weisen die größten Schwächen auf. Je stärker der Digitalisierungsgrad und die Komplexität der Vernetzung von Systemen steigen, desto mehr werden gelangen sie wegen steigender Risiken auch in den Fokus der Informationssicherheit. Auf diese Anforderungen scheinen die Unternehmen aktuell aus der Perspektive…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | RECHENZENTRUM | TIPPS

Drei Sicherheitsmaßnahmen für anwendungskritische Kommunikationsnetze

In einem umfassenden IT-Sicherheitskonzept müssen sowohl zukunftsfähige Verschlüsselungslösungen als auch Informations- und IT-Security-Standards berücksichtigt werden. In den Mission-Critical-Kommunikationsnetzen von Stadtwerken, Energieversorgern, Eisenbahnen oder Behörden ist Sicherheit eine Grundvoraussetzung. Da es die Betreiber solcher kritischer Infrastrukturen mit einer wachsenden Zahl von Angriffen, Manipulations- und Spionageversuchen zu tun haben, sollten sie wirksame Schutzvorkehrungen treffen. Ein Drei-Punkte-Plan sorgt…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS 2015 | IT-SECURITY | TIPPS

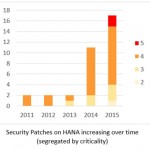

Kritische Cyber-Sicherheitslücken bei SAP HANA

Alle SAP HANA-basierten Applikationen betroffen, auch SAP S/4HANA und SAP Cloud-Lösungen. Ein global agierender Experte für die Cyber-Sicherheit geschäftswichtiger SAP- und Oracle- Unternehmensapplikationen [1] hat 21 neue Sicherheitsempfehlungen (Security Advisories) veröffentlicht, die eine beispiellose Zahl von Sicherheitslücken beschreiben. Diese betreffen alle SAP-HANA-basierten Applikationen – auch SAP S/4HANA und SAP Cloud-Lösungen auf der Basis von HANA.…

NEWS

Zero Trust: Nur ein Buzzword oder wichtiger Teil der Sicherheitsstrategie?

Das Zero-Trust-Modell hat sich bereits vor einigen Jahren als Sicherheitskonzept etabliert. Nun wurde die IT-Landschaft von Unternehmen innerhalb der letzten zwölf Monate allerdings auf den Kopf gestellt, was auch Folgen für die IT-Sicherheit hat. Besonders der plötzliche Umzug in die Cloud stellte viele Sicherheitsteams vor neue Herausforderungen. Rolf Haas, Senior Enterprise Technology Specialist bei McAfee,…

NEWS | IT-SECURITY | TIPPS

Sicherheit im Pyjama-Look? Arbeiten von Zuhause sicherer machen!

Fünf kurzfristige Maßnahmen, um die Sicherheit der Belegschaft im Home Office zu erhöhen. Home Office kann zum IT-Risiko werden. Die Ursachen reichen von Unwissen über alte Hardware bis zu uneinheitlichen Sicherheitsrichtlinien. Unternehmen stehen im eigenen Interesse in der Pflicht, Mitarbeiter auch zuhause sicher an die IT anzubinden. Das Starten des Arbeitsrechners im Home Office stellt…

NEWS | IT-SECURITY | TIPPS

Sicherheitswarnung: Aktuelle Cybercrime-Kampagne nimmt Schweizer FinTech-Branche ins Visier

Evilnum-Gruppe will Unternehmen infiltrieren und ausspionieren. Unternehmen in der Schweiz, aber auch in den EU-Ländern, sollten derzeit genau auf ihre eingehenden E-Mails achten. Die Hacker-Gruppe Evilnum ist derzeit wieder sehr aktiv und hat es gezielt auf FinTech-Firmen abgesehen. Mit sogenannten Spear-Phishing-Mails, also ganz gezielten Attacken gegen ausgewählte Ziele, sollen die Empfänger dazu gebracht werden, einen…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Software-Sicherheitstrends 2021

Die Spezialisten von Checkmarx sagen für 2021 einige grundlegende Security-Trends voraus. So müssen Unternehmen die Sicherheit schneller machen, mehr auf Open-Source-Angriffe achten, Infrastructure-as-Code ins Auge fassen, die Integration der Security in die Software-Entwicklung vorantreiben, einen ganzheitlichen Blick auf das Security-Standing ihrer Anwendungen werfen, Cloud-native Security in den Fokus rücken, anfällige APIs als Hauptursache software- und…

NEWS | CLOUD COMPUTING | IT-SECURITY

Datenzentrierte Sicherheit in der Multi-Cloud

Datenzentrierung ist ein Faktor, der maßgeblich die Cloud- und IT-Security-Strategie in Unternehmen mitbestimmt. Je nach regulatorischen Vorgaben werden diverse Datenprozesse in geeigneter Weise abgesichert. Mit der wachsenden Cloud-Nutzung in den vergangenen Jahren entstehen in Unternehmen auch mehr und mehr Multi-Cloud-Umgebungen. Für diese spricht vor allem der Vorteil hoher Effizienz: Prozesse können zu den jeweils geringsten…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Studie: Mehr Sicherheitsvorfälle durch mehr Home Office

Forrester-Sicherheitsstudie erkennt steigende Risiken durch coronabedingte Home-Office-Strukturen. Im Auftrag von BeyondTrust hat Forrester Research untersucht, welche Auswirkungen für die IT-Sicherheit durch die großflächige und coronabedingte Umstellung auf Home-Office-Strukturen zu erwarten sind. Im Rahmen der Studie »Evolving Privileged Identity Management (PIM) in the Next Normal« hat Forrester Research dafür im November 2020 insgesamt 320 IT- und…

TRENDS 2021 | NEWS | IT-SECURITY

Trends Cybersicherheit 2021

Welche Lehren in Sachen Cybersicherheit können aus dem Jahr 2020 gezogen werden? Welche Bedrohungen lauern im Jahr 2021? Stormshield zieht Bilanz und skizziert mögliche Bedrohungsszenarien für das neu angebrochene Jahr. Wäre 2020 ein Film über Cybersicherheit, wäre es sicherlich ein Western, denn die Cyberkriminellen schienen von allen Seiten zu feuern: das hinter uns liegende Jahr…

TRENDS 2021 | NEWS | INDUSTRIE 4.0 | IT-SECURITY | WHITEPAPER

ICS: mehr Schwachstellen in Industrieanlagen und kritischen Infrastrukturen (KRITIS)

Fertigung, Energie und Wasserversorgung am stärksten gefährdete Bereiche der kritischen Infrastruktur. Bewusstsein für die Sicherheit von industriellen Netzwerken wächst. In der zweiten Jahreshälfte 2020 waren 71 Prozent der aufgedeckten Schwachstellen in industriellen Steuerungssystemen (ICS) aus der Ferne ausnutzbar. Zu diesem Ergebnis kommt der zweite halbjährliche ICS Risk & Vulnerability Report von Claroty [1]. Im Vergleich…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: IT-Sicherheit vom Staat fördern lassen

Viele kleinere und mittelständische Unternehmen (KMU) stehen heute vor der Frage, wie sie eine umfassende Sicherheitsstrategie implementieren können. Gerade KMU geraten immer häufiger ins Visier von Cyberkriminellen, die es auf ihr Unternehmensnetzwerk abgesehen haben – mit teilweise verheerenden finanziellen, operativen und rechtlichen Folgen. Um Unternehmen in Zeiten knapper Ressourcen bei der Absicherung dieser Risiken zu…

NEWS | IT-SECURITY | KOMMENTAR

IT-Sicherheit neu denken: Was uns der SolarWinds-Hack lehrt

Das ganze Ausmaß des SolarWinds-Hacks ist noch nicht absehbar und auch über die Motive der Angreifer wird noch gerätselt. Eine wichtige Lehre aus dem Fall ist aber jetzt schon glasklar: Wir müssen IT-Sicherheit neu denken. Es ist ein Cyberangriff von einem neuen Ausmaß. Die Attacke auf das US-amerikanische IT-Unternehmen SolarWinds hält Behörden und Unternehmen…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit im Home Office

5 Lehren aus der Pandemie, die wir gerne vorher gewusst hätten. Als die Pandemie zu Anfang des Jahres über uns hereinbrach, waren viele Unternehmen gezwungen, auf Remote Work umzustellen. Während die Priorität darauf lag, Prozesse und die Zusammenarbeit im Unternehmen am Laufen zu halten, spielte IT-Sicherheit zunächst nur eine untergeordnete Rolle. Spätestens mit dem zweiten…

NEWS | KÜNSTLICHE INTELLIGENZ | WHITEPAPER

BSI setzt Standard für mehr Sicherheit in der künstlichen Intelligenz

Der Einsatz von künstlicher Intelligenz (KI) eröffnet neue Möglichkeiten und Anwendungen und beeinflusst schon jetzt viele kritische Prozesse und Entscheidungen, zum Beispiel in der Wirtschaft oder im Gesundheitsbereich. Gleichzeitig sind auf KI basierende Systeme neuen Sicherheitsbedrohungen ausgesetzt, die von etablierten IT-Sicherheitsstandards nicht abgedeckt werden. Mit dem neuen Kriterienkatalog für KI-basierte Cloud-Dienste (Artificial Intelligence Cloud…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Auch in schwierigen Zeiten Datensicherheit priorisieren

Am 28. Januar wurde nun bereits zum 15. Mal der Europäische Datenschutztag begangen. Zu Beginn des Jahres 2021 stehen die Vorzeichen ganz anders als in den Jahren und Jahrzehnten zuvor. Verständlicherweise dominiert Corona die Politik, Öffentlichkeit und mediale Berichterstattung. Dabei darf man aber nicht vergessen, dass die Pandemie auch erhebliche Auswirkungen auf IT-Sicherheit und Datenschutz…

NEWS | CLOUD COMPUTING | IT-SECURITY

Von der Zielscheibe zur Festung: Cloud-Software bringt kleinen Betrieben Sicherheit

Wer denkt, sein Unternehmen ist zu klein und daher für Hacker kein lohnendes Ziel, liegt falsch. Denn nicht nur große Betriebe und Einrichtungen von öffentlichem Interesse sind von Cyberangriffen betroffen. Auch kleine Firmen oder Startups fallen ihnen immer häufiger zum Opfer. Die Cloud kann hier Abhilfe leisten: Provider von Cloud-Software und -Infrastrukturen ermöglichen Unternehmen ohne…

NEWS | IT-SECURITY

Kritische Infrastrukturen besonders schützen

Um an sensible Daten zu gelangen werden die Angriffe auf Firmennetzwerke immer ausgefeilter und dabei auch mit künstlicher Intelligenz unterstützt. Hierbei verwenden die Hacker nach wie vor Phishing-E-Mails, um dann an die weniger gut schützten Netzwerken zu attackieren. Oft werden hier dann aufgrund unzureichender Sicherung Anmeldeinformationen gestohlen. So konnten sich die Hacker auch schon öfter…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit für Pharmaunternehmen: Den Impfstoff vor Hackern schützen

Endlich hat die Pharmaindustrie einen Corona-Impfstoff entwickelt, da lauert die nächste Gefahr: Professionelle Hacker. Sie gefährden Lagerung und Logistik der empfindlichen Impfdosen, greifen Pharmaunternehmen an, um an die Forschungsdaten zu gelangen und hackten zuletzt die europäische Arzneimittelagentur EMA. Alle mit dem Impfstoff beschäftigten Einrichtungen brauchen dringend starke IT-Sicherheitstechnologien, um sich vor solchen Angriffen zu schützen. …

NEWS | BLOCKCHAIN | IT-SECURITY

Blockchain: Vorteile versus Cybersicherheitsrisiken

Wenn es eine neue Technologie gibt, die in den letzten zehn Jahren mehr Menschen begeistert hat als alles andere, dann ist es Blockchain. Allein die Tatsache, dass Blockchain Sicherheit für sämtliche Transaktionen verspricht, war Grund genug, sie mit offenen Armen zu empfangen. Blockchain hat selbst Branchen wie den E-Commerce neu definiert, weil die Technologie schnelle,…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

IT-Sicherheit: Unternehmen auf der Suche nach geleakten Daten

Würden Sie Ihre Unternehmensdaten mit E-Mail-Adressen und Passwörtern offen ins Internet stellen? Nein. Doch über 12 Milliarden solcher Datensätze liegen frei zugänglich im Internet, erbeutet von Cyberkriminellen. Diese fügten deutschen Unternehmen 2019 einen Schaden in Höhe von mehr als 100 Milliarden Euro zu, Tendenz steigend. Deshalb hat das HPI einen Identity Leak Checker Desktop Client…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Das schwächste Glied: Der Mensch als IT-Sicherheitsrisiko

Fehlverhalten, ungenaue Richtlinien und falsche Konfigurationen von Endpunkten sind häufige Schwachpunkte. Die Cyber-Kill-Chain sucht sich meist das schwächste Glied in der Kette – und das ist oft der Mensch. Eine Analyse der Bitdefender-Telemetrie von 110.000 Endpunkten im ersten Halbjahr 2020 zeigt, dass Fehlkonfigurationen und der »Schwachpunkt Mitarbeiter« die Ursachen Nummer Eins für einen sehr…

TRENDS 2021 | NEWS | IT-SECURITY

IT-Sicherheit 2021: Vier Trends

Durch die drastischen Veränderungen im Jahr 2020 wurde die Digitalisierung stark forciert, Netzwerkinfrastrukturen änderten sich und Clouds konnten weitere Zugewinne verzeichnen. Gerade, was Home Office angeht, musste zunächst einiges improvisiert werden, jetzt geht es darum, diese neuen Architekturen nachhaltig zu konsolidieren, wozu auch ein umfassendes Sicherheitskonzept gehört. Gleichzeitig setzen sich auch langfristige Trends, wie neue…

NEWS | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Intelligentes Risikomanagement – Zeitgemäße Sicherheit für die Multi-Cloud-Infrastruktur

Die Multi-Cloud ist die neue Realität für viele Unternehmen, ob als Strategie gewählt oder durch andere Mittel erzwungen – wie Kundenpräferenz, Fusionen und Übernahmen oder staatliche Vorschriften. Vorausschauende Unternehmen haben sich damit abgefunden, dass diese Realität für ihr Unternehmen eintreten wird – oder bereits eingetreten ist. Unternehmen planen, mehrere Clouds intelligent zu verwalten und proaktiv…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Betreiber kritischer Infrastrukturen fühlen sich gut auf Cyberangriffe vorbereitet

Die Sicherheitslage in Unternehmen ist angespannt. Cyberkriminelle nutzen modernste Technologien sowie die Möglichkeiten der Vernetzung, um IT-Infrastrukturen mit großer krimineller Energie anzugreifen. Corona-Krise: KRITIS im Fadenkreuz von Hackern Diese Lage wird durch die Corona-Krise verschärft, weil die Pandemie auch neue Angriffsmöglichkeiten schafft. Kriminelle nutzen die Verunsicherung der Menschen für Phishing-Attacken, um Zugang zu IT-Infrastrukturen zu…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit mit KI-Unterstützung – Rückblick und Ausblick

Bereits im Januar 2004 wurde ein loser Zusammenschluss von CISOs namens Jericho Forum offiziell gegründet, um das Konzept der De-Perimeterization zu definieren und zu fördern. Das Jericho Forum vertrat die Position, dass der traditionelle Netzwerkperimeter erodiert und Unternehmen die Sicherheitsauswirkungen eines solchen Abdriftens nicht verinnerlicht hatten. Seither ist in Sachen Cybersicherheit viel passiert. Andreas…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Security-Praxistipps: Sechs DevSecOps-Metriken für DevOps- und Sicherheitsteams

Mitarbeiter im DevOps-Team bekommen leicht das Gefühl, dass das Sicherheitsteam dazu da ist, ihnen die Arbeit schwerer zu machen. Sicherheitsfachkräfte haben vielleicht das Gefühl, dass DevOps ihre Prioritäten nicht teilt und die Sicherheit nie so ernst nehmen wird, wie sie es gerne hätten. Glücklicherweise muss das nicht so sein. Durch das Festlegen und Verfolgen gemeinsamer…

TRENDS 2021 | NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Alternative Lösungswege bei sinkenden IT-Budgets – Optionen für IT-Sicherheit in Krisenzeiten

In Zeiten der Unsicherheit ist es nur verständlich, dass Unternehmen dazu neigen, sich zurückzuziehen und ihre Ausgaben zu reduzieren, wo immer dies möglich ist. Im Jahr 2020 zeigt sich dies ganz offensichtlich im Veranstaltungsbereich: Konferenzen und Kongresse wurden abgesagt oder virtuell abgehalten, während Geschäftsreisen für viele Unternehmen zum Stillstand gekommen sind. Dies ist aber nicht…

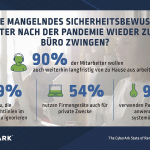

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Mangelndes Sicherheitsbewusstsein der Mitarbeiter stellt Zukunft der Remote-Arbeit infrage

Rund 90 % der von zuhause arbeitenden Mitarbeiter in Deutschland wollen auch nach einer möglichen Rückkehr ins Büro zeitweise im Home Office bleiben. Aus Unternehmenssicht ist allerdings bedenklich, dass 59 % der Mitarbeiter Sicherheitsrichtlinien nur unzureichend berücksichtigen. Die Covid-19-Pandemie hat dazu geführt, dass viele Mitarbeiter im Home Office arbeiten. Welche Herausforderungen gibt es dabei und…

NEWS | E-GOVERNMENT | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

Die fünf größten Sicherheitsgefahren für Smart Cities

Immer mehr Kommunen verfolgen Smart-City-Initiativen, etwa um Ressourcen besser zu verwalten oder die Bürgerservices zu optimieren und generell die Lebensqualität zu steigern. Durch die dafür notwendige Erfassung entsprechender Daten, deren Vernetzung und Verarbeitung steigen aber auch die Sicherheitsgefahren. NTT Ltd., ein weltweiter Technologie-Dienstleister, nennt die fünf größten Bedrohungen für Smart Cities. Die Smart City, also…

NEWS | CLOUD COMPUTING | IT-SECURITY

Auf dem SaaS-Auge blind – Angst vor E-Mail-Angriffen blendet Sicherheitsverantwortliche

Der E-Mail-Verkehr gilt immer noch als kritischstes Einfalltor für Cyberangriffe, während SaaS-basierte Angriffe zunehmen – Sicherheitsverantwortliche nehmen das Risiko bislang jedoch kaum war. Vectra AI, tätig im Bereich NDR (Network Detection and Response), weist im Zuge der jüngsten Sicherheitsvorfälle in Zusammenhang mit SaaS-Anwendungen erneut darauf hin, wie kritisch dieser Bedrohungsvektor ist. Im Zuge der digitalen…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cyber-Sicherheitsprognosen für 2021

Es wird einen Zuwachs bei Angriffen mit Erpressersoftware geben. Weitere Prognosen sind, dass mit Hilfe künstlicher Intelligenz generierte Identitäten für neue Spielarten des Social Engineering genutzt werden, dass Cyberkriminelle verstärkt ihre Hacking-Dienste gegen Bezahlung anbieten und neue Vorgehensweisen, Werkzeuge und Strategien entwickeln, um Sicherheitslücken im Home Office auszunutzen. BAE Systems Applied Intelligence hat seine Prognosen…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2021: Big-Malware-Business zielt auf das Wohnzimmer

Home-Office-Hardware und Firmware geraten verstärkt ins Visier der Cyberangreifer. Ransomware wird zum Big Business mit einem umkämpften Markt. Mit zunehmend professionelleren Methoden werden Angriffe komplexer. Für die Experten der Bitdefender Labs steht das Jahr 2021 vor allem unter folgenden Vorzeichen: Das Home Office rückt in den Fokus für Angriffe auf Unternehmensinformationen. Firmware-Angriffe werden zum Standard…

TRENDS 2021 | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Cloud-Prognose für 2021: Mehr Multi-Cloud, mehr Sicherheit und höhere Kosten

Die Covid-19-Pandemie hat den Zeitplan für den Übergang in die Cloud für viele Unternehmen beschleunigt. Die Ausfälle bei vielen der größten Cloud-Service-Provider und die jüngsten Hacker- und Ransomware-Angriffe zeigen jedoch die Herausforderungen in Bezug auf Verfügbarkeit, Skalierbarkeit und Sicherheit von Cloud-Umgebungen. Für das Jahr 2021 prognostiziert Radware 5 wesentliche Trends: Fortgesetzte Investitionen in Cloud-Migration…

NEWS | IT-SECURITY | WHITEPAPER

Covid-19 hat erhebliche Auswirkungen auf die IT-Sicherheitslage in Deutschland und Frankreich

Dritte Ausgabe des Französisch-deutschen IT-Sicherheitslagebilds erschienen. Die Covid-19-Pandemie hat deutliche Auswirkungen auf die IT-Sicherheitslage in Deutschland und Frankreich. In beiden Ländern hat der Corona-bedingte Digitalisierungsschub die mögliche Angriffsfläche und damit die Wahrscheinlichkeit von Cyberangriffen vergrößert. Dies ist eine Erkenntnis der inzwischen dritten gemeinsamen Lagebetrachtung, die das Bundesamt für Sicherheit in der Informationstechnik (BSI) und die…