So sind Unternehmen auf einen Security-Vorfall optimal vorbereitet.

IT-Security ist ein hohes Gut. Obwohl für viele Unternehmen der Schutz ihrer IT-Infrastruktur, Systeme, Workplaces und Daten oberste Priorität hat, ist die Mehrheit für einen Angriff nicht gewappnet. Wie sich Unternehmen vorbereiten und im Angriffsfall richtig reagieren, zeigen die folgenden sechs Tipps von Arvato Systems.

Tipp 1

Investieren Sie in Cyber Security

Die meisten Unternehmen haben definierte IT-Krisenprozesse. Häufig eignen sie sich aber nicht, um einen ausgefeilten Angriff abzuwehren. Die Methoden der Hacker werden immer komplexer – ebenso wie die Komplexität der notwendigen Maßnahmen. Je nach Art des Vorfalls haben Sie binnen kurzer Zeit Maßnahmen einzuleiten, die oft jahrelang niemand angepackt hat. Im Zweifel ist Ihre über Jahre gewachsene IT-Infrastruktur innerhalb weniger Wochen komplett neu zu organisieren – was großen Aufwand und hohe Kosten verursacht. Machen Sie also nicht den Fehler, erst dann zu reagieren, wenn Sie durch einen akuten Sicherheitsvorfall dazu gezwungen sind. Investitionen in Cyber Security lohnen sich, weil sie das Risiko eines kritischen Security Incidents nachweislich reduzieren.

Tipp 2

Überprüfen Sie vorhandene Security-Maßnahmen

Sollten Sie bereits dedizierte Maßnahmen definiert haben, ist das nur die halbe Miete. Um das Security-Level langfristig hochzuhalten, sollten Sie die präventiven Maßnahmen regelmäßig überprüfen: Sind sie geeignet, um einen Sicherheitsvorfall abzuwehren (Prevention) und einem tatsächlichen Angriff zu begegnen (Detection und Response)? Sie müssen jederzeit gegen hochentwickelte Angriffe gewappnet sein. Angriffsmethoden, die bisher nur von APTs (Advanced Persistent Threats) bekannt waren, sind nun auch bei gewöhnlichen Cyberkriminellen zu beobachten.

Tipp 3

Definieren Sie individuelle Maßnahmenpakete

Cyber Security ist Ergebnis eines fortlaufenden Prozesses und darum höchstindividuell. Für eine erfolgreiche Incident Response (IR) gibt es mehrere Erfolgsfaktoren: Kommunikation, Organisation, Prozesse und Ressourcen. Angelehnt an die jeweiligen Prozesse, sollten Sie einzelne Maßnahmenpakete präventiv ableiten und dokumentieren. Beschreiben Sie das Ziel, die Vorgehensweise sowie die notwendigen Rollen, Unternehmensbereiche und Skills. Beispiele sind hier Domain Administration und Datacenter Management. Auch ein Incident-Response-Kommunikationsplan darf nicht fehlen.

Tipp 4

Gehen Sie strukturiert vor

Um für den Fall der Fälle bestmöglich aufgestellt zu sein, ist die Incident Response in zwei Handlungsstränge aufzuteilen. Da wäre zunächst die forensische Untersuchung des vermeintlichen Vorfalls. Hier ermitteln Sie, wie und wie tief der Angreifer in Ihre IT-Infrastruktur eingedrungen ist, welche Ziele er verfolgt und welche Technologie er angewendet hat. Hierfür sollten Ihre Analysten neben Logging-Daten auch Informationen der Endpoint Detection sowie des Netzwerk-Monitorings heranziehen und auffällige Systeme bis in die Tiefe analysieren. Üblicherweise konzentrieren sich Analysten dabei auf Active Directory, DMZ (Demilitarisierte Zone) und besonders schützenswerte Bereiche.

Auf dieser Basis können Sie Maßnahmen zur Abwehr des Angriffs und zur Entfernung des Angreifers aus Ihrem Netzwerk planen. Bei laufenden Vorfällen müssen Sie entscheiden, welche Handlungen ad hoc vorzunehmen (Containment) und welche vordefinierten Maßnahmen anzuwenden sind. Gleiches gilt für die Remediation. Hier brauchen Sie Maßnahmenpakete, die an die Komplexität Ihrer Geschäftsprozesse, den Aufbau der Infrastruktur, die Monitoring-Fähigkeiten auf Endpoints und Netzwerkverkehr sowie verfügbare Analyse-Skills angepasst sind. Die Abwehrmaßnahmen sollten ebenfalls den Methoden des Angreifers entsprechen.

Tipp 5

Lernen Sie Ihre eigene Systemkritikalität kennen

Um schützenswerte Bereiche und neuralgische Punkt zu ermitteln, müssen Sie die Eigenheiten Ihrer Organisation, IT-Infrastruktur und vorhandenen Skills genau kennen. Betrachten Sie Incident Response als Mannschaftssport mit Spielern, die ihre Stärken nach abgestimmten Playbooks einbringen. Um die Positionen optimal zu besetzen, braucht es den idealen Mix aus Erfahrung und Skills. Diese Fähigkeiten intern aufzubauen, verursacht großen Aufwand. Einen Dienstleister heranzuziehen, der Managed Security als Service bietet, kann eine Überlegung wert sein. Aber auch dann sind regelmäßige Trainings unverzichtbar, um eine hohe Reaktionsfähigkeit sicherzustellen.

Tipp 6

Setzen Sie auf Teamwork

Bei einem Angriff ist das ganze Security-Team gefragt. Das Security Operations Center (SOC) bewertet das Gefahrenpotenzial und entscheidet mit dem Incident Response Team, ob ein Angriff vorliegt. Handelt es sich um einen massiven Vorfall – von Erpressungsfällen mit Ransomware bis hin zu APT-Angriffen –, koordiniert das Incident Response Team die Eindämmungs- und Bereinigungsaktivitäten und führt sie durch. Wichtig ist auch die Nachbereitung. Wer aus einem Vorkommnis strategische Maßnahmen ableitet, kann eine bessere Reaktionsfähigkeit und Resilienz entwickeln. Übertragen auf den Fußball, geht es um Fragen wie: Passten Spielaufbau und Organisation? Waren die Positionen richtig besetzt? Hat die Kommunikation funktioniert? Waren die personellen und technologischen Ressourcen in der richtigen Menge und Intensität verfügbar? War die Visibilität über das Spielgeschehen ausreichend? Schließlich sind Risikomanagement- und Entscheidungsprozesse fortlaufend zu optimieren? Denn: Nach dem Angriff ist vor dem Angriff.

Whitepaper Download

Weitere Informationen rund

um Cyber Security gibt es im Whitepaper »Cyber Security – die Digitale Transformation sicher gestalten«, das in Zusammenarbeit von Lünendonk und Arvato Systems entstanden ist und kostenlos zum Download bereitsteht:

Arne Wöhler,

Arne Wöhler,

Leitung Business Consulting und

Development Cyber Security,

Arvato Systems

Illustration: © Ursa Major /shutterstock.com

3414 Artikel zu „Cyber Security“

NEWS | VERANSTALTUNGEN

Das Cyber Security Fairevent – eine Veranstaltung mit großem Potenzial

Viel Lob zur Premiere konnte das Cyber Security Fairevent (CSF) von den beteiligten Gästen und Unternehmen entgegennehmen. Dabei war der Auftakt wegen dem Corona-Virus nicht ganz einfach. Trotz der Widrigkeiten fand das CSF statt und konnte in Bezug auf das neue Konzept mit Messe, Event, Kongress und Erlebniswelt die Erwartungen erfüllen. »… da gibt es…

NEWS | IT-SECURITY | VERANSTALTUNGEN

Das Cyber Security Fairevent in Dortmund – mit neuen Konzepten in die Digitalisierung

So wie herkömmliche IT-Security-Lösungen in der Zukunft keine Daseinsberechtigung mehr haben werden, hat auch das Cyber Security Fairevent die bisherigen Veranstaltungsformate in Frage gestellt und so ein neues Veranstaltungsformat entwickelt, bewährtes integriert und mit frischen Ideen und intelligenten Impulsen das Fairevent konzipiert.

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Ausblick: Cyber Security im Jahr 2020

OT-Angriffe als Zugang zur IT Schon in den vergangenen 24 Monaten haben »laterale Angriffe« einen Fuß in die Tür zur IT bekommen und breiten sich nun auf Netzwerke der Operational Technology (OT) aus. Doch im Jahr 2020 werden wir OT-Angriffe auf die IT erleben. Möglich macht das die zunehmende Konvergenz von IT und OT.…

NEWS | PRODUKTMELDUNG | VERANSTALTUNGEN

B2B Cyber Security Fairevent – Unternehmens-Lösungen und Erlebniswelt

Vom 04. – 05. März 2020 öffnet zum ersten Mal das Cyber Security Fairevent seine Tore. Eine konzeptionell neu ausgerichtete Veranstaltung die das Beste aus Messen & Events vereint. Auf 5.000 qm, in der Halle 8 auf der Messe Dortmund stellen Cyber-Security-Unternehmen den Entscheidern, Verantwortlichen und Anwendern aus Industrie, Wirtschaft, Verwaltung und Wissenschaft aktuelle…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | DIGITALISIERUNG | TRENDS MOBILE | TRENDS 2018 | IT-SECURITY

Cyber Security: Sicherheitsrisiko Mitarbeiter

Die Digitalisierung bietet für Unternehmen enorme Chancen – aber eben auch Risiken. Dem aktuellen Cyber-Security-Report von Deloitte zufolge registrieren 83 Prozent der Unternehmen mit mehr als 1.000 Mitarbeitern mehrmals im Monat Angriffe auf ihre IT. Dabei fürchten Führungskräfte vor allem die Kosten, die durch die Behebung der entstandenen Schäden entstehen. Wie die Grafik von Statista…

NEWS | TRENDS SECURITY | TRENDS 2016 | TRENDS 2017 | INFOGRAFIKEN | IT-SECURITY | TIPPS

Cyber Security Report analysiert Sicherheitsbedrohungen jenseits von Malware

Der neue Bericht zur Lage der Cybersicherheit zeichnet ein eindrucksvolles Bild der Bedrohungen durch unsichere Netzwerke und Geräte, das Internet der Dinge, Internetkriminalität und vieles mehr. Cyber-Security-Spezialist F-Secure hat einen neuen Bericht veröffentlicht, der die Trends und Bedrohungen untersucht, die die derzeitige Lage der Cybersicherheit auf der ganzen Welt bestimmen. Der 2017 State of Cyber…

NEWS | INTERNET DER DINGE | IT-SECURITY | TOP-THEMA | AUSGABE 11-12-2016

Cyber Security mit Augenmaß – Auf Planung und Organisation kommt es an

AUSGABE 1-2-2021 | NEWS | DIGITALE TRANSFORMATION | INFRASTRUKTUR | LÖSUNGEN | SERVICES

Datacenter-Services, Cloud-Solutions, Cyber- / Data-Security, Managed Services – Die Basis für die digitale Transformation

Das Jahr 2020 hatte für IT-Dienstleister einiges an Herausforderungen parat. Das ist Grund genug für »manage it« sich mit dem Systemhaus MTI Technology auszutauschen, das zudem seit Mitte des Jahres zur Ricoh Gruppe gehört. Im Gespräch mit dem MTI-Geschäftsführer Michael Babylon haben wir das Jahr 2020 reflektiert und ein paar Prognosen für das Jahr 2021 besprochen.

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Die drängendsten Cybersecurity-Probleme 2021 – Darauf müssen CIOs achten

Während die analoge Welt im Jahr 2020 durch eine Pandemie in Schach gehalten wurde, sorgten im digitalen Raum cyberkriminelle Aktivitäten und Angriffe für zusätzliche Belastungen. Ganz gleich, ob es sich um die Zunahme von einfachen Phishing-Attacken oder eine der bislang größten aufgezeichneten DDoS-Attacken handelt: 2020 war auch das Jahr, in dem die Bedrohungslage durch Cyberkriminelle…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

5 Prognosen für das Cybersecurity-Jahr 2021

Die Corona-Pandemie wird das Cybersecurity-Jahr 2021 weitgehend bestimmen, so die Vorhersage der Sicherheitsexperten von Imperva. Cyberkriminelle profitieren von der unsicheren und herausfordernden Lage für Unternehmen und versuchen vehement, die Pandemie für sich zu nutzen – der Schutz ihrer Daten muss für Unternehmen in 2021 daher an erster Stelle stehen. Des Weiteren öffnet der fortschreitende Ausbau…

NEWS | IT-SECURITY | STRATEGIEN

Malware-as-a-Service: Cybersecurity-Profis gegen APT-Unternehmer

Die sich weiter professionalisierende Hacker-Industrie bietet nicht nur Malware und Tools zur Miete an. Kriminelle Experten stellen auch ihre Arbeitsleistung für Geld zur Verfügung. Deren Expertise für Advanced Persistent Threats (APTs) erfordert eine Abwehr auf Augenhöhe: Managed Detection and Response (MDR). In den letzten Jahren hat sich die Cyberkriminalität weiter organisiert und orientiert sich dabei…

NEWS | IT-SECURITY | AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020

Das Einmaleins der Cybersicherheit – Digitalisierung ja, aber zu wenig IT-Security

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersecurity Predictions: Cyberangriffe werden 2021 noch zielgerichteter

Steigende Zahlen bei Thread Hijacking, Whaling und von Menschen initiierter Ransomware. HP stellt seine Cybersecurity-Prognosen für das Jahr 2021 vor und prognostiziert, dass Sicherheitsbedrohungen in den kommenden zwölf Monaten weiter stark ansteigen werden. Besonderes Augenmerk gilt dabei von Menschen initiierter Ransomware, Thread Hijacking, unbeabsichtigten Insider-Bedrohungen, Kompromittierung von geschäftlichen E-Mails und Whaling-Angriffen. Die Prognosen der…

NEWS | IT-SECURITY

Top-down statt Bottom-up: Cybersecurity muss Chefsache sein

Eine durchgängige IT-Sicherheitsstrategie gewinnt gerade in der aktuellen Corona-Pandemie an Bedeutung. Die beschleunigte Digitalisierung fast aller Lebensbereiche hat die Angriffsfläche für Hacker signifikant vergrößert. Mit isolierten Bottom-up-Projekten ist eine umfassende hohe Sicherheit angesichts der komplexen Gefahrenlage kaum zu etablieren, meint Giesecke+Devrient (G+D). Erforderlich ist vielmehr ein ganzheitlicher Top-down-Ansatz. Cybersecurity muss zur Chefsache werden. Cyberangriffe gewinnen…

NEWS | IT-SECURITY

Cybersecurity Month: Sicherheit betrifft uns alle – auch von zuhause aus

Der diesjährige Cybersecurity Month ist ein ganz besonderer: Die Pandemie zwang einen Großteil der Menschen, sich schnell an die neue Remote-Work-Umgebung anzupassen und ein stärkeres Bewusstsein für Cybersicherheit zu entwickeln. Zum Cybersecurity Month 2020 macht das Aachener IT-Sicherheitsunternehmen Utimaco auf die Bedeutsamkeit von Cyber- und Informationssicherheit sowie auf das Grundprinzip der geteilten Verantwortung aufmerksam. …

NEWS | IT-SECURITY | STRATEGIEN

Mehr Zusammenarbeit in Sachen Cybersecurity – Kooperation ist der Schlüssel zum mehr IT-Sicherheit in unsicheren Zeiten

Die Ereignisse der letzten Monate haben die CISOs und die IT-Sicherheitsteams unter enormen Druck gesetzt, nach einer Ausweitung der Fernarbeit ihre Netzwerke angemessen zu schützen. Für Unternehmen, die bereits Maßnahmen für die Heimarbeit ihrer Belegschaft eingeführt haben, stellt dies möglicherweise keine Herausforderung dar. Für andere, die daran gewöhnt sind, Maschinen zu überwachen, zu steuern und…

NEWS | IT-SECURITY

Cyber-Security-Prioritäten während der aktuellen Pandemie

Die Welt, wie wir sie kennen, wurde durch die Covid-19-Pandemie auf den Kopf gestellt. Als es weltweit zu Ausgangsbeschränkungen kam, stellte dies große wie kleine Unternehmen vor neue, unerwartete Herausforderungen – und jetzt, da wir uns auf den langen Weg der Erholung begeben, tun wir dies mit anderen Prioritäten als noch vor wenigen Monaten. Die…

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud als Chance für Cybersicherheit – fünf Gründe für Managed Security aus der Cloud

Konventionelle Sicherheitslösungen wurden nicht mit Blick auf die Cloud entwickelt, was Herausforderungen durch Komplexität, Verwaltungsaufwand und unvollständigem Schutz schafft. Dies ist nach Meinung von Palo Alto Networks nun aber geboten, denn: In der vernetzten Welt, in der sowohl Benutzer als auch Daten überall sind, muss auch Cybersicherheit überall verfügbar sein. Um dies zu erreichen, muss…

NEWS | IT-SECURITY | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

Cyber-Security-Management-Systeme – »Der fahrende Computer ist ein interessantes Ziel für Hacker«

NEWS | IT-SECURITY | TIPPS

Wenn Cyberkriminelle ihre Köder auswerfen: Security-Grundlagen gegen Phishing-Angriffe

Cyberkriminelle sind oft nur einen Phishing-Angriff davon entfernt, ungehinderten Zugriff auf Geräte, Netzwerke und Unternehmensdaten zu erhalten. Dabei nutzen sie eine Vielzahl an Social-Engineering-Techniken. Diese reichen von Identitätsdiebstahl und Imitation bekannter Marken über gefälschte Stellenbewerbungen bis hin zu hochpersonalisiertem Spear-Phishing mithilfe privater Daten der Opfer. Phishing erfolgt meist per E-Mail, kann aber auch per…

NEWS | IT-SECURITY | TIPPS

Teleworking und Cybersecurity – FAQ

Die derzeit ergriffenen Präventionsmaßnahmen der sozialen Distanzierung, um den Corona-Virus (COVID-19) einzudämmen, veranlassen viele Unternehmen dazu, den Einsatz von Telearbeitstechnologie, einschließlich VPN und Telekonferenzen, massiv zu verstärken. Ulrich Fleck, Geschäftsführer von SEC Consult, einem Beratungsunternehmen für Cyber- und Applikationssicherheit, beantwortet im Folgenden die wichtigsten Fragen zum Thema Teleworking und Cybersecurity. Was können Unternehmen…

NEWS | IT-SECURITY | TIPPS

In Zeiten der Corona-Krise: Tipps zur Cyber-Security im Home Office

Das Corona-Virus hält die Welt in Atem. Nicht nur die physische, auch die digitale. Viele Mitarbeiter werden ins Home Office versetzt und Hacker nutzen die Angst vor dem Virus aus, um Daten zu ergattern oder ihre Schadsoftware zu verbreiten. Aber der Reihe nach: Die Gesundheitsämter wünschen von Unternehmen, wenn irgend möglich, sollten Mitarbeiter aus dem…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Die fünf Cyber-Security-Trends 2020

Im Cyber-Security-Jahr 2019 standen die Zunahme von politisch motivierten Cyber-Threats, aber auch Angriffe auf Smart-Home-Geräte oder das einjährige Bestehen der DSGVO im Fokus. Welche Trends setzen sich im Jahr 2020 fort? Welche neuen Entwicklungen werden erwartet? Stefan Wehrhahn vom IT-Security-Anbieter BullGuard beleuchtet fünf Trends für das Jahr 2020: 5G und Cybersicherheit 5G wird die…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cyber-Security: Sicherheitsprognosen für das Jahr 2020

Die Sicherheitsforscher von Malwarebytes geben ihre Sicherheitsprognosen für das Jahr 2020 bekannt. Dabei prognostizieren die Experten zunehmende Gefahren für Unternehmen durch Ransomware-Angriffe, erwarten vermehrt Exploit-Kit-Aktivitäten und VPN-Skandale. Im Folgenden werden sechs Sicherheitsprognosen vorgestellt und in die Entwicklungen der jüngsten Zeit eingeordnet. Ransomware-Angriffe auf Unternehmen und Regierungen werden dank neu gefundener Schwachstellen zunehmen. Bereits…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

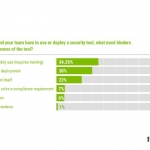

Cyberrisiken durch mangelnde IT-Security bei DevOps

Silos in der Unternehmens-IT führen zu unnötigen Sicherheitsrisiken. Die mangelnde Beteiligung der IT-Security an DevOps-Projekten führt laut einer Umfrage für 62 % der IT-Führungskräfte in Deutschland zu einem erhöhten Cyberrisiko. Um die DevOps-Kultur besser zu verstehen, beauftragte der japanische IT-Sicherheitsanbieter Trend Micro das unabhängige Marktforschungsunternehmen Vanson Bourne damit, 1.310 IT-Entscheider in KMUs und Großunternehmen…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyber-Security-Risiken werden größer

Studie von Deloitte und dem Institut für Demoskopie Allensbach beleuchtet zum neunten Mal die Cyber-Risiken in Deutschland. Nach Einschätzung von Top-Entscheidern aus Politik und Wirtschaft haben die Gefahren erneut zugenommen: Erstmals wird die Manipulation der öffentlichen Meinung durch Fake News als höchstes Sicherheitsrisiko für die Bevölkerung eingestuft. Cyber-Risiken für Unternehmen steigen: 28 Prozent werden täglich…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

State of Cybersecurity Report: Gesteigertes Sicherheitsbewusstsein

Die digitale Transformation treibt Unternehmen dazu, ihre Sicherheitsmaßnahmen zu überdenken. Immer mehr konzentrieren sich IT-Experten auf IoT und Cloud und entwickeln eigene Systeme zum Schutz gegen Cyberbedrohungen. Der Report »State of Cybersecurity Report 2019« von Wipro Limited unterstreicht die wachsende Bedeutung der Cyberabwehr für Unternehmen, den CISO als neue Rolle im Vorstand und belegt…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Cyber-Security: So vermeiden Unternehmen ihr eigenes »Baltimore«

Die amerikanische Stadt Baltimore steht wegen einer Windows-Sicherheitslücke still. Um sich gegen Cyberangriffe zu wehren, ist das rechtzeitige Installieren von Patches und Updates wichtig. Vor unbekanntem Schadcode schützt es allerdings nicht. Applikations-Isolation mit Hilfe von Micro-Virtualisierung ist die bessere Lösung, findet Jochen Koehler, Regional VP Sales Europe beim Sicherheitsanbieter Bromium. Ransomware ist eine perfide Kryptografie-Anwendung:…

NEWS | IT-SECURITY | TIPPS

Saubere Sache: Cyberhygiene als Grundstein der IT-Security

Checkliste für effiziente Cyberhygiene. Nicht nur für die menschliche Gesundheit, sondern auch in der IT-Sicherheit gilt: Vorbeugen ist besser als Heilen. Angesichts steigender Bedrohungen durch fortschrittliche Malware und Datendiebstahl in großem Stil, ist eine solide Cyberhygiene für die gesamte Hard- und Software eines Unternehmens essenziell. Regelmäßig durchgeführte Hygienepraktiken sorgen dafür, Systeme effizient zu halten…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Rohde & Schwarz Cybersecurity und Utimaco bieten hardwaregestützte Sicherheit in der Cloud

Mit der Kombination von R&S Trusted Gate des IT-Sicherheitsexperten Rohde & Schwarz Cybersecurity und dem High-Security-Modul von Utimaco bieten die beiden Unternehmen jetzt auch hardwaregestützte Sicherheit in der Cloud. Kryptografisches Material kann separat in einem Hardware-Sicherheitsmodul generiert werden. Somit steht den Kunden zukünftig auch eine zusätzliche Hardwareoption zur Einhaltung höchster Sicherheitsanforderungen mittels R&S Trusted Gate…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Cybersecurity in Unternehmen: kontinuierliche Reaktion auf moderne Bedrohungen

Mit der Weiterentwicklung von Bedrohungen wächst auch der Bedarf von Unternehmen, sich gegen die geschäftsschädigenden Auswirkungen von Cyberangriffen zu schützen. Angesichts dieses Trends fordert der Cybersicherheitsanbieter F-Secure, dass sowohl die ständige Bereitschaft für mögliche Sicherheitsverletzung als auch eine schnelle und effektive Eindämmung, die das richtige Gleichgewicht von Mensch, Prozess und Technologie abdeckt, stärker in den…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cybersecurity & Passwörter-Studie – 14 Prozent nutzen für alles das gleiche Passwort

Cybersecurity spielt nicht nur in der Digitalisierung der Arbeitswelt, sondern auch im Umgang mit unseren persönlichen Daten, eine immer größere Rolle. Und trotzdem sind unter den beliebtesten Passwörtern in Deutschland immer noch gefährliche Klassiker wie »hallo123« und »passwort«. Appinio hat 3592 Deutsche im Alter von 16 bis 44 Jahren über die Sicherheit ihrer Passwörter befragt.…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Trägheit bei IT-Security macht Microsoft-Office-Schwachstelle zum Einfallstor für Cyberangriffe

Jörg von der Heydt, Channel Director DACH bei Skybox Security, kommentiert die Microsoft-Office-Schwachstelle CVE-2017-8570 und mögliche Lösungsansätze. Spätestens mit der Einführung der DSGVO hat in Europa eine gewisse Sensibilisierung gegenüber Datenschutz und Sicherheitsrisiken eingesetzt – ob privat oder im beruflichen Umfeld. Dennoch zeigen europäische Arbeitnehmer weltweit die geringste Disziplin, wenn es um die Cybersicherheit in…

NEWS | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Cybersecurity: Sofortmaßnahmen bei Cyberangriffen

Kommt es zum Cyberangriff, zahlt sich für Unternehmen eine gute Krisenvorbereitung aus. Die Versicherer haben jetzt zusammen mit dem Innen- und dem Justizministerium des Landes Baden-Württemberg einen Ratgeber zu »Sofortmaßnahmen bei Cyber-Angriffen« vorgestellt. Mit dem gemeinsamen Ratgeber wollen Versicherungswirtschaft und das Land Baden-Württemberg bei Unternehmen dafür werben, dass diese sich gut auf mögliche Cyberattacken…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cybersecurity-Landschaft in 2019

Ransomware ist auf dem Rückzug, dafür drohen neue Gefahren wie Emotet, Business E-Mail Compromises (BEC) und Cryptojacking. Während Marriott und Facebook noch mit den Folgen ihrer Datenleaks kämpfen und neue Varianten von Meltdown & Spectre die Runde machen, bereiten sich Unternehmen und Behörden auf ein neues, ereignisreiches Cybersecurity-Jahr vor. Digital Shadows hat vier zentrale…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

Cybersicherheit in Unternehmen leidet unter der Komplexität und mangelnder Nutzerfreundlichkeit von Security-Tools

Das sind die Sorgen und Wünsche von IT-Managern im Umgang mit Sicherheitswerkzeugen. Rund zwei von drei IT-Professionals sind davon überzeugt, dass die Effektivität der Cybersicherheit in ihren Unternehmen unter der Komplexität der Security-Tools leidet. Das ist das Ergebnis der aktuellen VMworld-Studie des PAM-Spezialisten Thycotic. Obwohl sie in die Auswahl der Sicherheitslösungen eingebunden sind, beklagen…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY | RECHENZENTRUM

Cybersecurity-Vorhersagen: Wie präzise war der Blick in die Kristallkugel?

Fast drei Viertel des Jahres 2018 liegt bereits hinter uns und das Gros der Vorhersagen zur Cybersicherheit, die Bitdefender Ende 2017 machten, haben sich leider bereits erfüllt. Von Cryptojackern, die zu einer echten Bedrohung für Unternehmen werden, anstatt nur ein Ärgernis für Privatanwender zu sein, über Hardware-Schwachstellen, bis hin zu IoT-Bedrohungen, die an Komplexität zugenommen…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

Lediglich 65 Prozent der Unternehmen haben einen Cyber-Security-Spezialisten

Obwohl 95 Prozent der CIOs in den kommenden drei Jahren einen Anstieg an Cyberbedrohungen erwarten, haben derzeit nur 65 Prozent ihrer Unternehmen einen Cyber-Security-Experten – zu diesem Ergebnis kommt eine aktuelle Umfrage des Research- und Beratungsunternehmens Gartner. Die Umfrage zeigt auch, dass Unternehmen, die sich digitalisieren, nach wie vor mit der Suche nach qualifiziertem Personal…

NEWS | BUSINESS | TRENDS SECURITY | FAVORITEN DER REDAKTION | TRENDS 2018 | IT-SECURITY | SICHERHEIT MADE IN GERMANY | STRATEGIEN | WHITEPAPER

Cybersecurity-Trends 2018: In fünf Jahren rund 500 vernetzte Geräte in jedem Privathaushalt

Smart Home schon bald Standard. Datensicherheit und Schutz vor »Cybereinbrüchen« hängt hinterher. Unabhängige Prüfungen für vernetzte »smarte« Produkte erforderlich. Das Smart Home ist längst Realität, aber noch nicht Standard. Experten von TÜV Rheinland gehen davon aus, dass sich das sehr schnell ändern wird: Bereits in fünf Jahren werden sich ihrer Einschätzung nach in jedem…