https://unsplash.com/photos/wcKPI34iL-0

Video-Türklingeln zur Selbstmontage können von Hackern unter ihre Kontrolle gebracht werden. Fehler beim Entwickeln der IoT-Systeme haben dann unerwartete Konsequenzen. Angegriffene Systeme verletzen unter Umständen die Privatsphäre, die sie eigentlich beschützen sollen. Nur die Zusammenarbeit von Sicherheitsexperten, Plattformentwicklern und Produktherstellern sichert digitale Sprechanlagen.

Über cloudbasierte Video-Sprechanlagen wie LifeShield reden Anwender mit Besuchern an der Tür. Sie verlassen sich darüber hinaus bei Abwesenheit auf die überall verfügbaren Livebilder von zu Hause. Solche IoT-Angebote sind aber auch ein potenzielles Angriffsziel für Cyberkriminelle. Um Sicherheitslücken bei seinen LifeShield-Systemen zu schließen, patchte ADT nach Hinweis von Bitdefenders Sicherheitsexperten kürzlich 1.500 Geräte. Dies zeigt die aktuellen Gefahren solcher IoT-Geräte, deren Sicherheit sehr oft noch zu wünschen übriglässt.

Die offengelegten Risiken sind typisch für oft nicht ideal entwickelte IoT-Systeme:

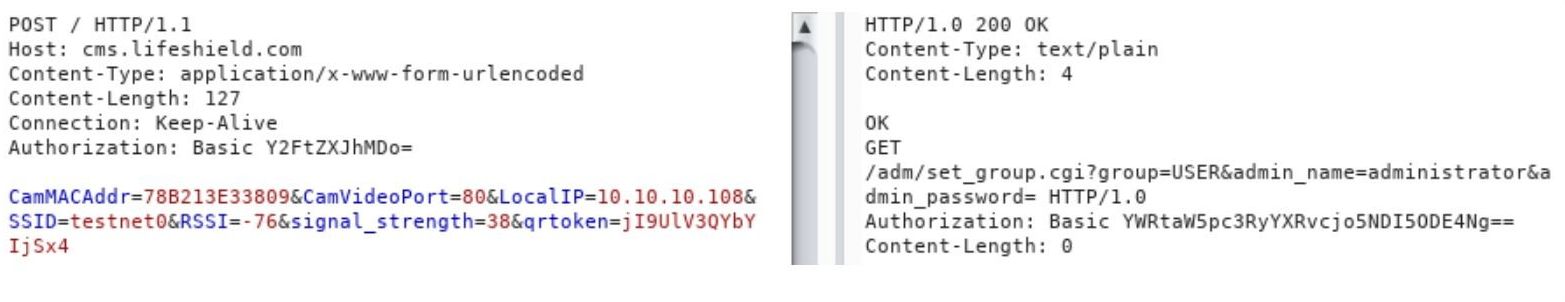

Offenlegen des Administratorkennworts der Kamera: Die Klingel identifizierte sich beim zentralen Server durch ihre MAC-Adresse. Die Cloud-Plattform verwendete ein grundlegendes Verfahren, um die Klingel zu authentifizieren. Der Anwendername lautete zunächst »camera0« und das Passwort erhielten die Nutzer beim Einrichten des Geräts. In der Konfigurationsphase akzeptierte und beantwortete der Server die damit einhergehenden Nachrichten. Den Autorisierungs-Header ignorierte er, weil ja kein Passwort vergeben war. Aber selbst nach abgeschlossenem Setup und angelegtem Zugangsbegriff antwortete der Server zunächst weiter auf Anfragen mit falschen Zugangsdaten und gab dabei die letzten ihn bekannten Zugangsdaten für das Gerät preis: Letzen Endes konnten Hacker lediglich mit der MAC-Adresse der Kamera das Administrator-Kennwort für diese Türklingel erfahren.

Feindliche Übernahme über das Netz: Eine intelligente, cloudbasierte Videoklingel ist eine Schnittstelle ins Internet. Manche der Funktionen des Webservers – wie das Anfertigen eines Schnappschusses oder die Suche nach Informationen – verlangten keine Authentifikation. Die Administratoren-Schnittstelle war zwar durch ein Passwort geschützt, welches sich aber wie im vorherigen Absatz beschrieben herausfinden ließ. Mit diesen Zugangsdaten und über die Schnittstelle konnten Hacker über Command Injection Befehle erteilen und Zugriff auf Root-Ebene erhalten.

Offene RTSP-Server: Die Kamera der Türklingel überträgt die Bilder auf einen Real Time Streaming Protocol-(RTSP)-Server über Port 554. Dieser Weg war durch keinerlei Authentifizierung geschützt. Damit konnten Außenstehende Audio-Video-Feeds mit jedem kompatiblen Media Player abspielen.

Gefährlich werden solche Angriffe vor allem in Immobilien mit vielen Parteien wie kleine Läden oder Gebäude mit WGs, vielen Vermietern oder auch Bürogemeinschaften. Hier könnten andere Teilnehmer im selben drahtlosen Netz und in Reichweite der betroffenen Systeme Gespräche abhören.

Risikofaktor Smart Home IoT

Weitere behobene Lücken belegen typische Gefahren durch IoT in intelligenten Gebäuden:

- Schon 2019 wurde für die Ring-Doorbell-Pro-Kameras von Amazon ein Sicherheitsupdate fällig, weil das Überprüfen der Identität an einem Access Point über unverschlüsseltes HTTP erfolgte. Hacker in Reichweite hätten damit Zugangsdaten ausspionieren können.

- 2020 fanden Experten bei August Smart Lock Pro Schwachstellen in smarten Türschlössern. Sie ermöglichte den Diebstahl eines WLAN-Passwortes mit allen damit verbundenen Möglichkeiten wie Zugriff auf den Speicherzugriff, Spionage, Stehlen von Passwörtern sowie von Daten oder von persönlichen Informationen zu betrügerischen Zwecken.

- Über die Cloud geregeltes Licht oder automatische Funktionen in intelligenten Gebäuden stellten ein weiteres Risiko für die Hausbesitzer dar. Hacker hatten die Möglichkeit, den Update-Prozess der Firmware für intelligente Steckdosen, Glühbirnenhalter und Wandschalter über die eWeLink-Plattform zu kontrollieren und bösartige Updates einzuspielen. Verantwortlich war erneut ein fehlerhaft entworfener Authentifikationsprozess der Schalter durch den Server. Dafür genügte dem Hacker am Ende eine gültige ID-Nummer, die Angreifer über jedes beliebige Smartphone eingegeben konnten.

Solche Fehler in der Entwicklung kommen in der nicht standardisierten IoT-Welt häufig vor. Sicherheitsexperten wenden sich frühzeitig an die Hersteller, finden aber oft nur nach einiger Zeit und manchmal gar kein Gehör – anders als in den hier präsentierten Fällen.

Jeder Gegenstand mit Anschluss an das Internet ist prinzipiell hackbar. Anwender sollten daher IoT-Geräte streng überwachen und soweit wie möglich von lokalen oder Gastnetzen isolieren – etwa durch ein dediziertes SSID nur für IoT-Hardware. Hersteller erhöhen durch automatisierte Aktualisierung ihrer Systeme die Sicherheit. Darauf sollten auch Anwender Wert legen. Zudem sollten IT-Security-Dienste und Software auch IoT-Geräte scannen. Moderne Router können so private Netze inklusive IoT-Hardware schützen.

Bogdan Botezatu, Leiter der Bedrohungsanalyse bei Bitdefender

Eine detaillierte Dokumentation der Sicherheitslücke von LifeShield findet sich hier. Informationen zu eWeLink hier, zu Ring Doorbell Pro hier und zu August Smart Lock Pro hier.

Bildmaterial:

Bild 1: Auslesen des Administratorkennworts bei LifeShield: Die Video-Klingel sendete vor dem Patch periodisch Heartbeat-Nachrichten an cms.lifeshield.com mit der MAC-Adresse, SSID, lokaler IP-Adresse und der Stärke des Wireless-Signals. Für die Authentifikation der Kamera nutzt der Server ein Basisschema. Nach Decodieren des base64-Authorisierungsheaders ließ sich das Administratorpasswort auslesen:

“YWRtaW5pc3RyYXRvcjo5NDI5ODE4Ng==” – “administrator:94298186”

Der Server ignorierte bei seiner Anfrage den Token und überprüfte nur die MAC-Adresse, um die Antwort zu senden. Mit einer gefälschten Anfrage konnten so Unberechtigte mit dem Admin-Kennwort das Gerät vollständig verwalten.

2079 Artikel zu „Sicherheit IoT“

NEWS | INTERNET DER DINGE | IT-SECURITY | TIPPS

Die Top-Mythen der IoT-Sicherheit

Konventionelle Ansätze der Cybersicherheit konzentrieren sich auf ein grundlegendes Konzept: jedes in Sichtweite befindliche Gerät schützen, um Hacker, Angreifer und Diebe fernzuhalten. In einer hochgradig vernetzten Welt, in der sich eine Vielzahl von Sensoren, Geräten und Systemen gegenseitig mit Daten versorgen, ist dieses Konzept jedoch überholt. Das Internet der Dinge wächst. IDC prognostiziert, dass es…

NEWS | INTERNET DER DINGE | IT-SECURITY

Maschinelles Lernen für bessere Security: Sieben wichtige Erkenntnisse zur IoT-Sicherheit

Unternehmen von heute bewegen sich mit großer Geschwindigkeit in Richtung digitaler Transformation. Die Definition ihres Netzwerks ändert sich dabei ständig – mit Hybrid-Clouds, IoT-Geräten und jetzt auch Heimarbeitsplätzen. Angesichts des wachsenden Datenverkehrs am »Rand« des Netzwerks (Edge) steigt auch das Sicherheitsrisiko, verbunden mit häufigen, schweren und ausgeklügelten Cyberangriffen – wie Palo Alto Networks beobachtet. Um…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | IT-SECURITY

#digiWiesn: IoT-Wachstum und 5G-Ausbau – Cybersicherheit darf den Anschluss nicht verlieren

NEWS | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Von Türklingeln und Kühlschränken bis zu Atomreaktoren

Die aktuelle und künftige Relevanz von Cybersicherheit im IoT-Kontext. Da die Welt immer vernetzter wird, werden immer mehr Geräte miteinander verbunden. Der Fitness-Tracker am Handgelenk überträgt drahtlos Daten auf das Smartphone, das wiederum die Entertainment-Hubs in den vernetzten Autos auf der Fahrt steuert. Das Smartphone ist auch der Dreh- und Angelpunkt der meisten Geschäftsverbindungen –…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE

Sicherheit bis in den letzten Winkel des industriellen IoT

Moderne Sicherheitslösungen nutzen Analytik, um auch industrielle Anlagen innerhalb des industriellen IoTs überwachen zu können. IoT-Lösungen haben in den letzten Jahren nicht nur unser Zuhause erobert, auch in der Industrie kommen die smarten Geräte immer häufiger zum Einsatz. Das industrielle IoT (IIoT) bietet Unternehmen mannigfaltige Möglichkeiten und die Anwendungsfälle erstrecken sich über alle Branchen. Zu…

NEWS | BLOCKCHAIN | INTERNET DER DINGE | IT-SECURITY

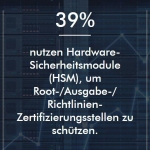

Must Have: IoT-Sicherheit auf Chipebene

Ein entscheidendes Element für IoT-Sicherheits-Chips ist eine Public Key Infrastructure (PKI). Alle IoT-Geräte mit diesen Chips brauchen eine starke Identität, die dann für die sichere Authentifizierung verwendet wird. Das IoT hat sich zweifelsohne zu einer unglaublich erfolgreichen Industrie entwickelt. Umfrageergebnisse von Vanson Bourne und der Software AG aus dem Jahr 2018 unter 800 leitenden…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS 2019 | INTERNET DER DINGE | IT-SECURITY

IoT-Geräte stellen Sicherheitsrisiken durch Cyberangriffe dar

IoT entwickelt sich immer mehr zum Haupttreiber für PKI, gleichzeitig sind Unternehmen nicht ausreichend auf Bedrohungen vorbereitet. Das IoT (Internet of Things) ist aktuell einer der Technologietrends mit dem stärksten Wachstum. Unternehmen setzen sich jedoch gefährlichen Cyberrisiken aus, indem sie in diesem Zusammenhang der PKI-Sicherheit nicht genügend Priorität beimessen. Das zeigen die neuesten Untersuchungsergebnisse von…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INDUSTRIE 4.0 | INFRASTRUKTUR | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY

Es mangelt am Bewusstsein für IoT-Sicherheit

Die Ergebnisse einer Umfrage zeigen, dass Unternehmen weltweit deutliche Schwächen im Bereich Sicherheit im Internet der Dinge (Internet of Things, IoT) haben. Nur 14 Prozent der befragten IT- und Sicherheitsentscheider geben an, dass in ihren Unternehmen ein vollständiges Bewusstsein für IoT-Bedrohungen vorhanden ist. 37 Prozent der Befragten räumen ein, nicht immer ihre Security-Bedürfnisse definieren zu…

INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Willkommen im Botnet

Das Internet der Dinge steckt immer noch in den Kinderschuhen, aber hat sich bereits einen Ruf als ausgewachsenes Sicherheitsrisiko gemacht. Ob Router, Drucker, Smart-TV, Spielzeug oder Waschmaschinen – vernetzte Geräte werden für Cyberkriminelle zum Werkzeug für illegales Krypto-Mining, DDoS-Angriffe bis hin zur Lösegelderpressung durch angedrohte Datenlöschung, wie im Fall des Spielzeugherstellers Spiral Toys. Dessen…

NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | SERVICES

IoT verändert Sicherheitsdenken: Warum PKI immer wichtiger wird

Die digitale Transformation hat inzwischen eine Vielzahl von Branchen erreicht. Nicht zuletzt angetrieben durch die rasante Weiterentwicklung des Internet of Things (IoT) und die darin liegenden unternehmerischen Möglichkeiten. Wie etwa den, sich Wettbewerbsvorteile gegenüber der Konkurrenz zu verschaffen. Richtig aufgesetzt haben IoT-Projekte das Potenzial, betriebliche Abläufe zu rationalisieren, neue Umsatzquellen zu erschließen und Dienstleistungen besser…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | TRENDS MOBILE | TRENDS SERVICES | INDUSTRIE 4.0 | INFRASTRUKTUR | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY | STRATEGIEN

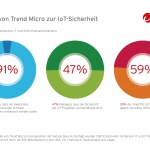

Sicherheitsverantwortliche haben nur wenig Mitspracherecht bei IoT-Entscheidungen

Eine weltweite Umfrage von Trend Micro zeigt, dass CISOs und Sicherheitsexperten nur für 38 Prozent der IoT-Projekte in Unternehmen konsultiert werden. Fast 33 Prozent der Befragten geben an, dass ihnen nicht bekannt ist, wer in ihrem Unternehmen für IoT-Sicherheit verantwortlich ist. Befragte Unternehmen berichten von durchschnittlich drei Angriffen auf vernetzte Industrieanlagen im vergangenen Jahr. …

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS KOMMUNIKATION | TRENDS MOBILE | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY

Drastische Zunahme von privaten Endgeräten und IoT-Devices in Unternehmensnetzwerken sorgt für enorme Sicherheitsrisiken

Durchschnittlich 1.856 private Endgeräte und IoT-Devices verbinden sich in Deutschland pro Tag und Unternehmen mit dem Netzwerk der Organisation – ungemanagt von der IT. Zugleich glauben fast 90 Prozent der IT-Verantwortlichen, eine effektive Sicherheits-Policy zu haben. Infoblox, Spezialist für Netzwerksteuerung und Anbieter von Actionable Network Intelligence, veröffentlicht Ergebnisse einer neuen Studie, die besorgniserregende Sicherheitslücken durch…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INTERNET DER DINGE | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Paradigmenwechsel durch das IoT – Private IT-Sicherheit wird geschäftlich, geschäftliche IT-Sicherheit wird privat

Ein erster Ausblick auf die Neuheiten der kommenden CES (Consumer Electronics Show) zeigt, dass die Annehmlichkeiten des Internets der Dinge auf das tägliche Leben immer häufiger sichtbar werden – von Schrittzählern bis hin zu intelligenten Haarbürsten. Während viele Konsumenten die Annehmlichkeiten dieser Geräte schätzen, sind sich nicht alle den Sicherheitsrisiken bewusst, die IoT-Geräte schaffen…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | INTERNET DER DINGE | IT-SECURITY

Beim Einsatz von IoT-Anwendungen gilt in Unternehmen die größte Sorge der IT-Sicherheit

Das Internet of Things ist eine der bedeutendsten Entwicklungen unserer Zeit. Die Vernetzung von Menschen und Dingen wird für Verbraucher immer selbstverständlicher. Und Unternehmen nutzen deren Möglichkeiten, um Produkte besser entwickeln, vermarkten, verteilen und verkaufen zu können. Die Erweiterung von Verbindungen hat die Anfälligkeit für Hackerangriffe exponentiell beschleunigt. BlackBerry Limited hat die Ergebnisse einer weltweiten…

NEWS | BUSINESS | TRENDS CLOUD COMPUTING | DIGITALISIERUNG | TRENDS MOBILE | TRENDS SERVICES | INDUSTRIE 4.0 | TRENDS 2017 | INTERNET DER DINGE | STRATEGIEN

Der ROI ist die größte Herausforderung der IoT-Branche – noch vor der Sicherheit

Während in den Medien vor allem über Sicherheitsbedenken berichtet wird, stellen der betriebswirtschaftliche Nutzen und die Kapitalrendite heutzutage die eigentlichen Herausforderungen für IoT-Verantwortliche dar. In den zurückliegenden zwölf Monaten wurden mehr als 23.000 Artikel [1] zum Thema IoT-Sicherheit verfasst. Für IoT-Verantwortliche stellt im Jahr 2017 jedoch das Sicherstellen einer Kapitalrendite (ROI) die größte Herausforderung…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY | LÖSUNGEN | SERVICES | STRATEGIEN

IoT: Softwarequalität ist der Schlüssel zur Sicherheit im Internet der Dinge

Die »Totalvernetzung« durch das Internet der Dinge – Internet of Things (IoT) – wird sich künftig auf alle Branchen ausbreiten und die Qualitätssicherung der IoT-Software ist der Schlüssel für die Sicherheit bei dieser Entwicklung. Zu dieser Einschätzung gelangt die internationale Technologieberatung Invensity (www.invensity.com) in ihrem aktuellen Bericht »Visionary Paper: Cyber Security im Zeitalter des Internet…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | DIGITALISIERUNG | TRENDS 2017 | INTERNET DER DINGE | IT-SECURITY | TIPPS

Sicherheitsrisiken bei IoT-Geräten – Unternehmen und Nutzer sollten Serviceanbieter in die Pflicht nehmen

Always on, das bedeutet in vielen Fällen auch »immer verletzlich« – zumindest wenn es um die Datensicherheit geht. Die Sicherheitsexperten von Palo Alto Networks warnen deshalb vor Sicherheitsrisiken bei IoT-Geräten. Viele Verbraucher unterschätzen dennoch die Gefahr, gehen sie doch davon aus, dass ihre Daten aus Fitnesstrackern und Co. unbedenklich seien. »In einer Welt, in der…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS MOBILE | TRENDS 2016 | INTERNET DER DINGE | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN

IoT: Internet-gestützte Endgeräte werden trotz Sicherheitsbedenken immer beliebter

IoT-Lösungen werden am häufigsten in Smart Buildings, bei der Videoüberwachung und im Bereich Sicherheit eingesetzt. Die Analysten von Gartner gehen davon aus, dass die Zahl der online angebundenen Endgeräte bis zum Jahr 2020 bei mindestens 20 Milliarden liegen wird. Dieses schnelle Wachstum des »Internet of Things« (IoT) hängt mit der raschen Weiterentwicklung intelligenter Technologien sowie…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

Sicherheit 2017: IoT-getriebene DDoS-Angriffe und SCADA-Vorfälle werden 2017 für Schlagzeilen sorgen

Experten von Bitdefender prognostizieren einen deutlichen Anstieg der IoT-Angriffe sowohl gegen Privatanwender als auch Unternehmen. So werden die Verschlüsselung durch Ransomware, IoT-Botnetze sowie Adware ansteigen und Darknet-Märkte für illegale Waren und Dienstleistungen eine Wiederbelebung erfahren. Ransomware wird noch häufiger als bisher auftreten 2016 war das Jahr der Ransomware. Diese Bedrohung wird auch im kommenden Jahr…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | KOMMENTAR

IoT-Sicherheit: Vier Lehren aus dem massiven DDoS-Angriff auf DynDNS

Ein Kommentar von Günter Untucht, Chefjustiziar des japanischen IT-Sicherheitsanbieters Trend Micro in Europa. Knapp zwei Wochen ist der massive Distributed-Denial-of-Service-Angriff auf den DNS-Service »DynDNS« nun her, der aus dem Internet der Dinge geführt wurde. Seither ist viel über die Versäumnisse in Sachen IoT-Sicherheit gesprochen und diskutiert worden. Aus meiner Sicht ist es Zeit, ein…

NEWS | DIGITALISIERUNG | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

IoT: Cybersicherheit im Internet der Dinge

Zertifikate für sichere Identitäten Voll automatisiertes Identitätenmanagement für das IoT Maschinen lassen sich eindeutig identifizieren Weltweit sind aktuell 6,4 Milliarden Geräte miteinander vernetzt, im Jahr 2020 gehen Schätzungen sogar von 25 Milliarden aus. Ob Kühlschrank oder Industrieroboter – die meisten Dinge wurden nie dafür ausgerichtet, im weltweiten Netz erreichbar zu sein. Daher sind sie oft…

NEWS | TRENDS INFRASTRUKTUR | TRENDS KOMMUNIKATION | DIGITALISIERUNG | TRENDS MOBILE | TRENDS 2016 | INTERNET DER DINGE

IoT-Umfrage: Wearables zählen zu den größten Sicherheitsbedrohungen

85 Prozent der IT-Profis glauben, dass das Internet of Things zu Security- und Datenschutzproblemen im Unternehmen führen wird. Das soziale Netzwerk für die IT-Branche, Spiceworks, hat IT-Experten in EMEA (Europa, dem Nahen Osten und Afrika) zu den wichtigsten Vorzügen und Herausforderungen des »Internet of Things« (IoT) im geschäftlichen Umfeld sowie zu ihren diesbezüglichen Maßnahmen befragt…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | DIGITALE TRANSFORMATION | TRENDS 2016 | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Weltweite Ausgaben für IoT-Sicherheit zu gering

Bis 2020 werden mehr als 25 Prozent der Cyberangriffe auf Unternehmen etwas mit dem IoT zu tun haben. Die weltweiten Ausgaben für IoT-Sicherheit werden im Jahr 2016 348 Millionen US-Dollar betragen, so das IT Research- und Beratungsunternehmen Gartner. Das entspricht einem Anstieg um 23,7 Prozent im Vergleich zu 2015, in dem 281,5 Millionen US-Dollar ausgegeben…

NEWS | DIGITALISIERUNG | INDUSTRIE 4.0 | IT-SECURITY | ONLINE-ARTIKEL

IoT-Sicherheit in der Automobilindustrie

Wenn wir an das Internet der Dinge (IoT) in der Automobilindustrie denken, fällt den meisten von uns wahrscheinlich als erstes das vernetzte Auto oder das Google-Auto ein. Annehmlichkeiten dieser Art orientieren sich an den Bedürfnissen der Verbraucher und bieten grundlegende Funktionen für mehr Bequemlichkeit, eine einfachere Wartung und mehr Sicherheit. Zukünftig, vor allem mit der…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | TRENDS 2016 | IT-SECURITY | TIPPS

IT-Sicherheit 2016: PKI wird zu der Sicherheitstechnologie im IoT-Markt

Wenn es um Sicherheit im Internet der Dinge (Internet of Things, kurz IoT) geht, stehen untereinander verbundene und vernetzte Geräte im Fokus des Interesses. Typische Szenarien, die diskutiert werden, sind beispielsweise »Was genau passiert, wenn ein mit dem Internet und gegebenenfalls einem anderen Gerät verbundenes Thermostat, ein Kühlschrank oder ein Fitnessgerät ins Visier eines Angriffs…

NEWS | IT-SECURITY | KOMMENTAR | STRATEGIEN

Hemmen Befürchtungen in Bezug auf Geräteeinschränkungen die IoT-Sicherheit?

Wie Ihnen wahrscheinlich nicht entgangen ist, gibt es eine große Zahl von Allianzen und Konsortien, die sich mit nichts anderem beschäftigen als mit Standards für die anrollende Welle des Internet der Dinge (IoT). Vordenker, Normungsinstitute und Arbeitsgruppen widmen einen Großteil ihrer Aufmerksamkeit den Unterschieden, die IoT-Geräte und IoT-Ökosysteme gegenüber den bereits existierenden aufweisen. Ein Thema,…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: IT-Sicherheit vom Staat fördern lassen

Viele kleinere und mittelständische Unternehmen (KMU) stehen heute vor der Frage, wie sie eine umfassende Sicherheitsstrategie implementieren können. Gerade KMU geraten immer häufiger ins Visier von Cyberkriminellen, die es auf ihr Unternehmensnetzwerk abgesehen haben – mit teilweise verheerenden finanziellen, operativen und rechtlichen Folgen. Um Unternehmen in Zeiten knapper Ressourcen bei der Absicherung dieser Risiken zu…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit im Home Office

5 Lehren aus der Pandemie, die wir gerne vorher gewusst hätten. Als die Pandemie zu Anfang des Jahres über uns hereinbrach, waren viele Unternehmen gezwungen, auf Remote Work umzustellen. Während die Priorität darauf lag, Prozesse und die Zusammenarbeit im Unternehmen am Laufen zu halten, spielte IT-Sicherheit zunächst nur eine untergeordnete Rolle. Spätestens mit dem zweiten…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Auch in schwierigen Zeiten Datensicherheit priorisieren

Am 28. Januar wurde nun bereits zum 15. Mal der Europäische Datenschutztag begangen. Zu Beginn des Jahres 2021 stehen die Vorzeichen ganz anders als in den Jahren und Jahrzehnten zuvor. Verständlicherweise dominiert Corona die Politik, Öffentlichkeit und mediale Berichterstattung. Dabei darf man aber nicht vergessen, dass die Pandemie auch erhebliche Auswirkungen auf IT-Sicherheit und Datenschutz…

NEWS | CLOUD COMPUTING | IT-SECURITY

Von der Zielscheibe zur Festung: Cloud-Software bringt kleinen Betrieben Sicherheit

Wer denkt, sein Unternehmen ist zu klein und daher für Hacker kein lohnendes Ziel, liegt falsch. Denn nicht nur große Betriebe und Einrichtungen von öffentlichem Interesse sind von Cyberangriffen betroffen. Auch kleine Firmen oder Startups fallen ihnen immer häufiger zum Opfer. Die Cloud kann hier Abhilfe leisten: Provider von Cloud-Software und -Infrastrukturen ermöglichen Unternehmen ohne…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit für Pharmaunternehmen: Den Impfstoff vor Hackern schützen

Endlich hat die Pharmaindustrie einen Corona-Impfstoff entwickelt, da lauert die nächste Gefahr: Professionelle Hacker. Sie gefährden Lagerung und Logistik der empfindlichen Impfdosen, greifen Pharmaunternehmen an, um an die Forschungsdaten zu gelangen und hackten zuletzt die europäische Arzneimittelagentur EMA. Alle mit dem Impfstoff beschäftigten Einrichtungen brauchen dringend starke IT-Sicherheitstechnologien, um sich vor solchen Angriffen zu schützen. …

NEWS | BLOCKCHAIN | IT-SECURITY

Blockchain: Vorteile versus Cybersicherheitsrisiken

Wenn es eine neue Technologie gibt, die in den letzten zehn Jahren mehr Menschen begeistert hat als alles andere, dann ist es Blockchain. Allein die Tatsache, dass Blockchain Sicherheit für sämtliche Transaktionen verspricht, war Grund genug, sie mit offenen Armen zu empfangen. Blockchain hat selbst Branchen wie den E-Commerce neu definiert, weil die Technologie schnelle,…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

IT-Sicherheit: Unternehmen auf der Suche nach geleakten Daten

Würden Sie Ihre Unternehmensdaten mit E-Mail-Adressen und Passwörtern offen ins Internet stellen? Nein. Doch über 12 Milliarden solcher Datensätze liegen frei zugänglich im Internet, erbeutet von Cyberkriminellen. Diese fügten deutschen Unternehmen 2019 einen Schaden in Höhe von mehr als 100 Milliarden Euro zu, Tendenz steigend. Deshalb hat das HPI einen Identity Leak Checker Desktop Client…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Das schwächste Glied: Der Mensch als IT-Sicherheitsrisiko

Fehlverhalten, ungenaue Richtlinien und falsche Konfigurationen von Endpunkten sind häufige Schwachpunkte. Die Cyber-Kill-Chain sucht sich meist das schwächste Glied in der Kette – und das ist oft der Mensch. Eine Analyse der Bitdefender-Telemetrie von 110.000 Endpunkten im ersten Halbjahr 2020 zeigt, dass Fehlkonfigurationen und der »Schwachpunkt Mitarbeiter« die Ursachen Nummer Eins für einen sehr…

TRENDS 2021 | NEWS | IT-SECURITY

IT-Sicherheit 2021: Vier Trends

Durch die drastischen Veränderungen im Jahr 2020 wurde die Digitalisierung stark forciert, Netzwerkinfrastrukturen änderten sich und Clouds konnten weitere Zugewinne verzeichnen. Gerade, was Home Office angeht, musste zunächst einiges improvisiert werden, jetzt geht es darum, diese neuen Architekturen nachhaltig zu konsolidieren, wozu auch ein umfassendes Sicherheitskonzept gehört. Gleichzeitig setzen sich auch langfristige Trends, wie neue…

NEWS | IT-SECURITY | WHITEPAPER

Internetsicherheit und Cyberattacken: Ein Jahresrückblick

Die Corona-Pandemie hat die digitale Transformation weltweit beschleunigt. Die Internetsicherheit ist daher wichtiger denn je. Im »State of the Internet – A Year in Review« Sicherheitsbericht blickt Akamai auf die Entwicklungen in diesem außergewöhnlichen Jahr 2020 zurück – und auf Bedrohungen für Finanzdienstleister, für die Branchen Medien und Gaming sowie für den Einzelhandel und das…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit mit KI-Unterstützung – Rückblick und Ausblick

Bereits im Januar 2004 wurde ein loser Zusammenschluss von CISOs namens Jericho Forum offiziell gegründet, um das Konzept der De-Perimeterization zu definieren und zu fördern. Das Jericho Forum vertrat die Position, dass der traditionelle Netzwerkperimeter erodiert und Unternehmen die Sicherheitsauswirkungen eines solchen Abdriftens nicht verinnerlicht hatten. Seither ist in Sachen Cybersicherheit viel passiert. Andreas…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Security-Praxistipps: Sechs DevSecOps-Metriken für DevOps- und Sicherheitsteams

Mitarbeiter im DevOps-Team bekommen leicht das Gefühl, dass das Sicherheitsteam dazu da ist, ihnen die Arbeit schwerer zu machen. Sicherheitsfachkräfte haben vielleicht das Gefühl, dass DevOps ihre Prioritäten nicht teilt und die Sicherheit nie so ernst nehmen wird, wie sie es gerne hätten. Glücklicherweise muss das nicht so sein. Durch das Festlegen und Verfolgen gemeinsamer…