Bild: Tresorit AG

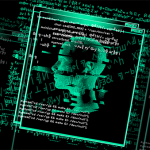

Laut einer Prognose der Radicati Group soll sich in diesem Jahr die Anzahl der täglich versendeten E-Mails weltweit auf 319,6 Milliarden belaufen. Bis 2024 soll sich diese Zahl voraussichtlich auf 361,6 Milliarden erhöhen. Besonders im beruflichen Umfeld zählen E-Mails als Kommunikationsmethode zu den Favoriten, sind sie doch länderübergreifend und ohne Bindung an ein bestimmtes Programm nutzbar. Umso wichtiger ist es, diese vor Eingriffen von Dritten zu schützen. Auch sensible oder vertrauliche Daten werden häufig per E-Mail versandt. Dies birgt besondere Risiken, da die Kontrolle über die Anlagen verloren geht und diese schnell in falsche Hände geraten können. Es folgen sieben Gründe, warum Unternehmen auf Dauer auf den Versand von Bildern, Verträgen, Präsentationen und anderen Dokumenten per Mail verzichten sollten.

- E-Mails sind unwiderruflich – ob richtig oder falsch adressiert

Stress, Termindruck oder kurz vor dem Feierabend, so gut wie jeder Büromitarbeiter kennt wohl die Situation, noch schnell in Eile eine E-Mail versenden zu müssen. Doch dabei ist Vorsicht geboten, schnell können Mails an den falschen Empfänger gehen. Auch wenn es oftmals mit einer kurzen Richtigstellung getan sein mag, kann dieser Fehler jedoch mit sensiblen Anhängen zu massiven Problemen führen. Verträge und vertrauliche Unterlagen falsch zu versenden, muss im schlimmsten Falle sogar an den Vorgesetzten und betroffene Geschäftspartner gemeldet werden und kann Geldstrafen nach sich ziehen, gerade in Hinblick auf die Datenschutzgrundverordnung. Deshalb ist es wesentlich sicherer, in E-Mails lediglich Links mit Dateien zur Ansicht oder zum Download zu versenden, bei denen die Berechtigungen zum Zugriff jederzeit wieder entzogen werden können.

- Fehlende Kontrolle über die Informationen im Zeitverlauf

Ist eine per Mail verschickte Datei einmal beim Empfänger angekommen, verfügt dieser über die Kontrolle über die Datei. Nicht nur im Falle des Versands von falschen Dateien, sondern auch im Hinblick auf die Kontrolle der Informationen ist das suboptimal. Der Zugriff kann durch den Absender nicht zeitlich eingeschränkt werden. Cloud-Dienste wie Tresorit lassen den Nutzer ein Ablaufdatum des Links definieren und den Zugriff somit kontrollieren. Sind Dokumente nach einer bestimmten Zeit nicht mehr aktuell oder nur zeitweise für den Empfänger bestimmt, beispielsweise während eines Projekts, lässt sich der Zugriff dadurch einfach einschränken.

- Sicherheitsrisiken durch fehlenden Kennwortschutz

Eines der größten Probleme, die sich durch die Nutzung von E-Mails zum Versand von Dateien ergibt, ist die fehlende Sicherheit. E-Mails werden häufig unverschlüsselt versandt und sind dadurch leichte Beute für Hackerangriffe. Selbst die Europäische Kommission warnte in einer Pressemeldung vor Phishing-Mails während der Corona-Pandemie. E-Mails sind also besonders seit der Krise und dem zunehmenden Arbeiten aus dem Home Office ein besonders beliebtes Angriffsziel. So auch Anhänge und sensible Firmendaten, die eine erhebliche Summe an Geld einbringen können. Unverschlüsselte E-Mails haben in gewisser Weise nicht nur geringe, sondern im Zweifel gar keine Sicherheitsstandards – Links zum Teilen von Dateien bieten hingegen eine weitaus höhere Sicherheit. In Kombination mit Ende-zu-Ende-Verschlüsselung sind Daten so gut wie nicht einsehbar und können sicher mit externen Parteien geteilt werden, die über das Kennwort und den entsprechenden Schlüssel verfügen.

- Zustellungsfehler durch Spamfilter

Wer kennt es nicht: Eine wichtige E-Mail, zum Beispiel von einem Kunden, wird nicht erhalten und das Fehlen des Mailings fällt erst nach einiger Zeit auf. Der häufigste Grund: Anhänge sind ein rotes Tuch für Spamfilter. In der Folge wird die gesamte Mail als Gefahrenquelle markiert und geblockt. Ob ZIP-Files oder PDF-Anhänge, häufig erreichen diese Mails den Empfänger gar nicht erst und beide Parteien sind sich bis zur Nachfrage dessen nicht einmal darüber bewusst. Zusätzlich maximiert ein Anhang die Dateigröße einer Mail enorm. Viele Filter blockieren eine Mail auch schon alleine aufgrund der Größe und unabhängig von ihrem Inhalt. Ein Link hingegen vergrößert Mails nicht und lässt sich einfach in den Text integrieren.

- Begrenzte Dateigröße

Eine begrenzte Dateigröße stellt nicht nur bei Spamfiltern ein Problem dar, sondern auch ganz generell ist das Teilen von größeren Dateien problematisch. Häufig ist die Dateigröße bei E-Mail-Servern auf 5 bis 10 MB begrenzt, teilweise sogar weniger. Besonders bei Video-Material, größeren Präsentationen oder einer größeren Anzahl an Bildern versenden viele Nutzer noch immer mehrere Mails hintereinander, um dem Empfänger alle Dateien zukommen lassen zu können. Eine Methode, die schnell unübersichtlich wird und bei allen Parteien zur Verwirrung führt. Die Nutzung von Cloud-Lösungen zum kollaborativen Arbeiten schränkt die Dateigröße nicht ein und erlaubt es jegliche Art von Unternehmensdaten umfassend zu teilen.

- Eingeschränkter lokaler Speicherplatz

E-Mail-Postfächer sind in ihrer Standardversion oft auf 1 GB Speicherplatz eingestellt und auf 5 GB erweiterbar. Speicherplatz, der durch Anhänge besonders schnell ausgelastet sein kann. Die Mails samt Anhänge stapeln sich im Speicher und beeinflussen gegebenenfalls sogar die Performance des Programmes. Um die Mailings löschen zu können, werden Anhänge also lokal auf dem eigenen PC abgespeichert. Was das Postfach aufräumt, löst allerdings das eigentliche Problem nicht, denn auch der lokale Speicher des Unternehmensrechners ist schnell ausgereizt. Für Unternehmen, die ein hohes Dateiaufkommen haben und diese auch mit Geschäftspartnern oder Kunden teilen, ist die Arbeit ohne eine Cloud-Lösung daher praktisch unmöglich.

- Fehlende Empfangsbestätigungen und Öffnungsverfolgung

Im Büroalltag ist es ein großer Vorteil, stets zu sehen, ob verschickte Dateien angekommen sind und angesehen wurden. Lesebestätigungen bei E-Mails bieten zwar die Chance zu überprüfen, ob der Kontakt die Nachricht gelesen hat, allerdings nicht, ob die angehängte Datei geöffnet wurde. Zudem sind diese relativ unpopulär und kommen relativ selten zum Einsatz. Zudem bleibt bei E-Mail-Anhängen unklar, wer alles die Datei letztlich zu Gesicht bekommt und ob sie innerhalb des Empfänger-Unternehmens geteilt wurde. Bei auftretenden Problemen könnte der Absender einer Datei demnach nicht belegen, ob der Empfänger die Datei empfangen und geöffnet hat. Spezielle Tools für die Zusammenarbeit können hingegen z. B. Benachrichtigungen senden, sobald die über einen Link versandte Datei heruntergeladen wurde und zeigen, wer das Dokument angesehen hat. Das sorgt bei allen Beteiligten für mehr Sicherheit im Umgang mit Dokumenten und in der Zusammenarbeit.

Fazit: E-Mail-Kommunikation: Ja, aber sicher!

Schnell, unkompliziert, effizient: Wegen ihrer großen Vorteile werden E-Mails sicher noch für einige Zeit ein beliebter Kommunikationskanal bleiben. Umso wichtiger ist es, die Sicherheit der damit versendeten Dateien zu erhöhen – und jederzeit die Kontrolle über alle Informationen zu behalten. Durch die Arbeit mit Content-Collaboration-Plattformen wird das gewährleistet. Gerade in Zeiten, in denen ein beträchtlicher Teil der Büromitarbeiter aus dem Home Office arbeitet, ist es für Unternehmen zentral, ihren Angestellten solche Tools an die Hand zu geben, um optimale Arbeitsbedingungen zu schaffen und Fehlerquellen oder Sicherheitslücken zu minimieren.

István Lám, CEO und Co-Founder von Tresorit

Tresorit ist eine Ende-zu-Ende verschlüsselte Zero-Knowledge-Content-Collaboration-Plattform (CCP). Ziel ist es, Daten von Personen und Organisationen mit der höchsten Klassifizierung in der Cloud zu schützen. Mit regionalen Standorten in Zürich, der Schweiz, Deutschland, Ungarn und den USA ist Tresorit auf dem Markt für Enterprise Cloud Storage und Content Collaboration Plattformen tätig. Tresorit ist die sicherste Art der Zusammenarbeit und verschlüsseln alles, um nichts zu wissen. Erfahren Sie mehr unter www.tresorit.com

2040 Artikel zu „E-Mail Sicherheit“

NEWS | CLOUD COMPUTING | IT-SECURITY

Auf dem SaaS-Auge blind – Angst vor E-Mail-Angriffen blendet Sicherheitsverantwortliche

Der E-Mail-Verkehr gilt immer noch als kritischstes Einfalltor für Cyberangriffe, während SaaS-basierte Angriffe zunehmen – Sicherheitsverantwortliche nehmen das Risiko bislang jedoch kaum war. Vectra AI, tätig im Bereich NDR (Network Detection and Response), weist im Zuge der jüngsten Sicherheitsvorfälle in Zusammenhang mit SaaS-Anwendungen erneut darauf hin, wie kritisch dieser Bedrohungsvektor ist. Im Zuge der digitalen…

NEWS | IT-SECURITY | LÖSUNGEN | AUSGABE 9-10-2019 | SECURITY SPEZIAL 9-10-2019

Micro-Virtualisierung bringt Sicherheit beim Surfen und bei der E-Mail-Kommunikation – Abkapseln

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2019 | IT-SECURITY | KOMMUNIKATION

Markt für E-Mail-Sicherheit boomt, da sich Cyberangriffe häufen und Unternehmen zunehmend Cloud-Mailboxen nutzen

Für integrierte Lösungen, die mit mehrstufigen, komplexen Angriffen umgehen können, werden erhebliche Wachstumschancen bestehen, so Frost & Sullivan. E-Mail ist zum bevorzugten Medium für die Verbreitung von Malware und Malware-freien Angriffen geworden, und Hacker haben begonnen, Social-Engineering-Techniken für das Vorgeben, jemand anders zu sein, und andere Formen von Täuschung und Betrug einzusetzen. Die ständig wachsende…

NEWS | BUSINESS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | AUSGABE 1-2-2018

IT-Sicherheitsvorhersagen 2018 – Von Ransomware bis Business E-Mail Compromise

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | AUSGABE 11-12-2016

E-Mail-Sicherheit: Social Engineering auf C-Level-Niveau – Menschen als das schwächste Glied in der Sicherheitskette

NEWS | IT-SECURITY | PRODUKTMELDUNG | SERVICES

Neue Sicherheitsvorkehrungen zum Schutz vor gefälschten E-Mails

Phishing-Ratgeber zur Identifizierung gefälschter E-Mails gibt es viele. Vor allem an die Verantwortung des einzelnen Mitarbeiters wird appelliert. Alles schön und gut, meint Sicherheitssoftware-Anbieter Bromium, aber ohne die Implementierung neuer Sicherheitsmechanismen und -lösungen ist der steigenden Gefahr durch betrügerische E-Mails kaum beizukommen. Vorgehensweise von Hackern wird immer professioneller Im Sommer dieses Jahres haben erneut Hacker-Angriffe…

NEWS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | SERVICES | SICHERHEIT MADE IN GERMANY | STRATEGIEN | TIPPS

E-Mail: Mit DANE mehr Sicherheit im Mailverkehr

Auf der Basis vieler positiver Testergebnisse empfehlen Mail-Security-Experten [1] neue Techniken zur Absender- und Empfängervalidierung. Zögerliche Hersteller lassen großes Sicherheitspotenzial ungenutzt. Namhafte Akteure wie 1&1 und GMX tun es bereits, der Bundesverband IT-Sicherheit TeleTrusT empfiehlt es, und sogar vermeintlich langsam arbeitende Behörden bieten es ihren Kommunikationspartnern an: per automatischer Senderidentifikation eindeutig festzustellen, ob eine Mail…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

Drei Sekunden für mehr E-Mail-Sicherheit

Aktuelle Umfrageergebnisse zeigen, dass Spam-Mails noch immer Hauptgrund für die Infizierung von Computern durch Schadprogramme sind: 75 Prozent der von Ransomware betroffenen Unternehmen infizierten sich in den letzten sechs Monaten durch schadhafte Mail-Anhänge. Zu diesem Ergebnis kommt die jüngste Befragung des Bundesamts für Sicherheit in der Informationstechnik (BSI) durch die Allianz für Cyber-Sicherheit. Die Auswirkungen…

BUSINESS PROCESS MANAGEMENT | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | AUSGABE 1-2-2016

Herausforderung E-Mail-Archivierung – Rechtssicherheit und Datenschutz

NEWS | IT-SECURITY | SERVICES | TIPPS

Safer Internet Day 2016: Rundum-Service zum Thema E-Mail-Sicherheit

Drei Handlungsstränge für mehr E-Mail-Sicherheit: Sichere Computer und Smartphones, Qualitätsstandards für das kommerzielle E-Mailing, Bekämpfung von Spam-Mails. eco-Initiativen belegen: Selbstregulierung der Internetwirtschaft funktioniert. eco Safer Internet-Quiz: Testen Sie Ihr Wissen zum Thema E-Mail-Sicherheit. Die E-Mail ist eines der wichtigsten Kommunikationsmittel, sowohl im privaten als auch im geschäftlichen Bereich. Allerdings birgt die E-Mailkommunikation auch Risiken, da…

BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN

Thesen zu Sicherheitsmaßnahmen bei der E-Mail-Kommunikation

Die Unternehmen sehen einen hohen Bedarf an Sicherheitsmaßnahmen bei der E-Mail-Kommunikation.Das allgemeine Sicherheitsgefühl bei der E-Mail-Kommunikation ist stark verbesserungswürdig. Dem stimmen 81 Prozent der befragten Unternehmen zu [1]. So würden zwei Drittel der Unternehmen in der Vereinbarung von Datenschutzstandards – wie etwa Sicherheitssiegel zur Unterscheidung echter und gefälschter E-Mails – eine Vereinfachung der E-Mail-Kommunikation sehen. Ebenfalls…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | IT-SECURITY | KOMMUNIKATION

Studie: Sicherheitsmaßnahmen bei der E-Mail-Kommunikation

Die Unternehmen sehen einen hohen Bedarf an Sicherheitsmaßnahmen bei der E-Mail-Kommunikation [1]. E-Mail-Security ist von großer Bedeutung für die Unternehmen – aber lediglich 58 Prozent geben an, aktuell Sicherheitsmaßnahmen bei der E-Mail-Kommunikation zu ergreifen. Immerhin ein Drittel ergreift keinerlei Sicherheitsmaßnahmen und 9 Prozent wissen es nicht. Bei den großen Unternehmen nutzen immerhin 65 Prozent IT-Security…

NEWS | IT-SECURITY | TIPPS

Sicherheit im Pyjama-Look? Arbeiten von Zuhause sicherer machen!

Fünf kurzfristige Maßnahmen, um die Sicherheit der Belegschaft im Home Office zu erhöhen. Home Office kann zum IT-Risiko werden. Die Ursachen reichen von Unwissen über alte Hardware bis zu uneinheitlichen Sicherheitsrichtlinien. Unternehmen stehen im eigenen Interesse in der Pflicht, Mitarbeiter auch zuhause sicher an die IT anzubinden. Das Starten des Arbeitsrechners im Home Office stellt…

NEWS | IT-SECURITY | TIPPS

Sicherheitswarnung: Aktuelle Cybercrime-Kampagne nimmt Schweizer FinTech-Branche ins Visier

Evilnum-Gruppe will Unternehmen infiltrieren und ausspionieren. Unternehmen in der Schweiz, aber auch in den EU-Ländern, sollten derzeit genau auf ihre eingehenden E-Mails achten. Die Hacker-Gruppe Evilnum ist derzeit wieder sehr aktiv und hat es gezielt auf FinTech-Firmen abgesehen. Mit sogenannten Spear-Phishing-Mails, also ganz gezielten Attacken gegen ausgewählte Ziele, sollen die Empfänger dazu gebracht werden, einen…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Software-Sicherheitstrends 2021

Die Spezialisten von Checkmarx sagen für 2021 einige grundlegende Security-Trends voraus. So müssen Unternehmen die Sicherheit schneller machen, mehr auf Open-Source-Angriffe achten, Infrastructure-as-Code ins Auge fassen, die Integration der Security in die Software-Entwicklung vorantreiben, einen ganzheitlichen Blick auf das Security-Standing ihrer Anwendungen werfen, Cloud-native Security in den Fokus rücken, anfällige APIs als Hauptursache software- und…

NEWS | CLOUD COMPUTING | IT-SECURITY

Datenzentrierte Sicherheit in der Multi-Cloud

Datenzentrierung ist ein Faktor, der maßgeblich die Cloud- und IT-Security-Strategie in Unternehmen mitbestimmt. Je nach regulatorischen Vorgaben werden diverse Datenprozesse in geeigneter Weise abgesichert. Mit der wachsenden Cloud-Nutzung in den vergangenen Jahren entstehen in Unternehmen auch mehr und mehr Multi-Cloud-Umgebungen. Für diese spricht vor allem der Vorteil hoher Effizienz: Prozesse können zu den jeweils geringsten…

TRENDS 2021 | NEWS | IT-SECURITY

Trends Cybersicherheit 2021

Welche Lehren in Sachen Cybersicherheit können aus dem Jahr 2020 gezogen werden? Welche Bedrohungen lauern im Jahr 2021? Stormshield zieht Bilanz und skizziert mögliche Bedrohungsszenarien für das neu angebrochene Jahr. Wäre 2020 ein Film über Cybersicherheit, wäre es sicherlich ein Western, denn die Cyberkriminellen schienen von allen Seiten zu feuern: das hinter uns liegende Jahr…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: IT-Sicherheit vom Staat fördern lassen

Viele kleinere und mittelständische Unternehmen (KMU) stehen heute vor der Frage, wie sie eine umfassende Sicherheitsstrategie implementieren können. Gerade KMU geraten immer häufiger ins Visier von Cyberkriminellen, die es auf ihr Unternehmensnetzwerk abgesehen haben – mit teilweise verheerenden finanziellen, operativen und rechtlichen Folgen. Um Unternehmen in Zeiten knapper Ressourcen bei der Absicherung dieser Risiken zu…

NEWS | IT-SECURITY | KOMMENTAR

IT-Sicherheit neu denken: Was uns der SolarWinds-Hack lehrt

Das ganze Ausmaß des SolarWinds-Hacks ist noch nicht absehbar und auch über die Motive der Angreifer wird noch gerätselt. Eine wichtige Lehre aus dem Fall ist aber jetzt schon glasklar: Wir müssen IT-Sicherheit neu denken. Es ist ein Cyberangriff von einem neuen Ausmaß. Die Attacke auf das US-amerikanische IT-Unternehmen SolarWinds hält Behörden und Unternehmen…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit im Home Office

5 Lehren aus der Pandemie, die wir gerne vorher gewusst hätten. Als die Pandemie zu Anfang des Jahres über uns hereinbrach, waren viele Unternehmen gezwungen, auf Remote Work umzustellen. Während die Priorität darauf lag, Prozesse und die Zusammenarbeit im Unternehmen am Laufen zu halten, spielte IT-Sicherheit zunächst nur eine untergeordnete Rolle. Spätestens mit dem zweiten…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Auch in schwierigen Zeiten Datensicherheit priorisieren

Am 28. Januar wurde nun bereits zum 15. Mal der Europäische Datenschutztag begangen. Zu Beginn des Jahres 2021 stehen die Vorzeichen ganz anders als in den Jahren und Jahrzehnten zuvor. Verständlicherweise dominiert Corona die Politik, Öffentlichkeit und mediale Berichterstattung. Dabei darf man aber nicht vergessen, dass die Pandemie auch erhebliche Auswirkungen auf IT-Sicherheit und Datenschutz…

NEWS | KOMMUNIKATION | MARKETING | TIPPS | WHITEPAPER

E-Mail-Marketing: 12 Newsletter-Ideen für das neue Jahr

Das alte Jahr ist vorüber, der erste Newsletter 2021 steht an. Wer nicht schon im Dezember die Themenplanung abgeschlossen hat, sollte spätestens jetzt damit beginnen. Mit den folgenden zwölf Tipps finden B2B-Unternehmen die passenden Themen und planen ihr Newsletter-Marketing effizient im Voraus. Grundsätzlich gilt: Ein Newsletter muss nutzwertig sein und einen Mehrwert bieten –…

NEWS | CLOUD COMPUTING | IT-SECURITY

Von der Zielscheibe zur Festung: Cloud-Software bringt kleinen Betrieben Sicherheit

Wer denkt, sein Unternehmen ist zu klein und daher für Hacker kein lohnendes Ziel, liegt falsch. Denn nicht nur große Betriebe und Einrichtungen von öffentlichem Interesse sind von Cyberangriffen betroffen. Auch kleine Firmen oder Startups fallen ihnen immer häufiger zum Opfer. Die Cloud kann hier Abhilfe leisten: Provider von Cloud-Software und -Infrastrukturen ermöglichen Unternehmen ohne…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit für Pharmaunternehmen: Den Impfstoff vor Hackern schützen

Endlich hat die Pharmaindustrie einen Corona-Impfstoff entwickelt, da lauert die nächste Gefahr: Professionelle Hacker. Sie gefährden Lagerung und Logistik der empfindlichen Impfdosen, greifen Pharmaunternehmen an, um an die Forschungsdaten zu gelangen und hackten zuletzt die europäische Arzneimittelagentur EMA. Alle mit dem Impfstoff beschäftigten Einrichtungen brauchen dringend starke IT-Sicherheitstechnologien, um sich vor solchen Angriffen zu schützen. …

NEWS | BLOCKCHAIN | IT-SECURITY

Blockchain: Vorteile versus Cybersicherheitsrisiken

Wenn es eine neue Technologie gibt, die in den letzten zehn Jahren mehr Menschen begeistert hat als alles andere, dann ist es Blockchain. Allein die Tatsache, dass Blockchain Sicherheit für sämtliche Transaktionen verspricht, war Grund genug, sie mit offenen Armen zu empfangen. Blockchain hat selbst Branchen wie den E-Commerce neu definiert, weil die Technologie schnelle,…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

IT-Sicherheit: Unternehmen auf der Suche nach geleakten Daten

Würden Sie Ihre Unternehmensdaten mit E-Mail-Adressen und Passwörtern offen ins Internet stellen? Nein. Doch über 12 Milliarden solcher Datensätze liegen frei zugänglich im Internet, erbeutet von Cyberkriminellen. Diese fügten deutschen Unternehmen 2019 einen Schaden in Höhe von mehr als 100 Milliarden Euro zu, Tendenz steigend. Deshalb hat das HPI einen Identity Leak Checker Desktop Client…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Das schwächste Glied: Der Mensch als IT-Sicherheitsrisiko

Fehlverhalten, ungenaue Richtlinien und falsche Konfigurationen von Endpunkten sind häufige Schwachpunkte. Die Cyber-Kill-Chain sucht sich meist das schwächste Glied in der Kette – und das ist oft der Mensch. Eine Analyse der Bitdefender-Telemetrie von 110.000 Endpunkten im ersten Halbjahr 2020 zeigt, dass Fehlkonfigurationen und der »Schwachpunkt Mitarbeiter« die Ursachen Nummer Eins für einen sehr…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Beim Online-Banking wird vermehrt auf Sicherheit geachtet

8 von 10 Nutzern passen auf, dass keine Fremden auf den Bildschirm schauen. Öffentliches WLAN wird bei Bankgeschäften seltener verwendet. Bitkom: Nutzer sollten die gängigen Sicherheitsregeln beachten. Die Nutzer von Online-Banking achten zunehmend auf Sicherheit. Wichtigen Empfehlungen für zusätzlichen Schutz folgt aber dennoch nur eine Minderheit. So geben 8 von 10 Online-Banking-Nutzer (79 Prozent) an…

TRENDS 2021 | NEWS | IT-SECURITY

IT-Sicherheit 2021: Vier Trends

Durch die drastischen Veränderungen im Jahr 2020 wurde die Digitalisierung stark forciert, Netzwerkinfrastrukturen änderten sich und Clouds konnten weitere Zugewinne verzeichnen. Gerade, was Home Office angeht, musste zunächst einiges improvisiert werden, jetzt geht es darum, diese neuen Architekturen nachhaltig zu konsolidieren, wozu auch ein umfassendes Sicherheitskonzept gehört. Gleichzeitig setzen sich auch langfristige Trends, wie neue…

NEWS | IT-SECURITY | TIPPS

So nutzen Angreifer geschäftliche E-Mails, um Office 365 zu kompromittieren

Das FBI hat kürzlich eine Private Industry Notification herausgegeben, dass Cyberangreifer den webbasierten E-Mail-Clients der Opfer automatische Weiterleitungsregeln zuweisen, um ihre Aktivitäten zu verschleiern. Angreifer nutzen dann diese reduzierte Sichtbarkeit, um die Wahrscheinlichkeit einer erfolgreichen Kompromittierung von Geschäfts-E-Mails (Business Email Compromise, BEC) zu erhöhen. Dies ist eine ernste Angelegenheit, meint Vectra AI, Anbieter einer…

NEWS | IT-SECURITY | WHITEPAPER

Internetsicherheit und Cyberattacken: Ein Jahresrückblick

Die Corona-Pandemie hat die digitale Transformation weltweit beschleunigt. Die Internetsicherheit ist daher wichtiger denn je. Im »State of the Internet – A Year in Review« Sicherheitsbericht blickt Akamai auf die Entwicklungen in diesem außergewöhnlichen Jahr 2020 zurück – und auf Bedrohungen für Finanzdienstleister, für die Branchen Medien und Gaming sowie für den Einzelhandel und das…

NEWS | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Intelligentes Risikomanagement – Zeitgemäße Sicherheit für die Multi-Cloud-Infrastruktur

Die Multi-Cloud ist die neue Realität für viele Unternehmen, ob als Strategie gewählt oder durch andere Mittel erzwungen – wie Kundenpräferenz, Fusionen und Übernahmen oder staatliche Vorschriften. Vorausschauende Unternehmen haben sich damit abgefunden, dass diese Realität für ihr Unternehmen eintreten wird – oder bereits eingetreten ist. Unternehmen planen, mehrere Clouds intelligent zu verwalten und proaktiv…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit mit KI-Unterstützung – Rückblick und Ausblick

Bereits im Januar 2004 wurde ein loser Zusammenschluss von CISOs namens Jericho Forum offiziell gegründet, um das Konzept der De-Perimeterization zu definieren und zu fördern. Das Jericho Forum vertrat die Position, dass der traditionelle Netzwerkperimeter erodiert und Unternehmen die Sicherheitsauswirkungen eines solchen Abdriftens nicht verinnerlicht hatten. Seither ist in Sachen Cybersicherheit viel passiert. Andreas…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Security-Praxistipps: Sechs DevSecOps-Metriken für DevOps- und Sicherheitsteams

Mitarbeiter im DevOps-Team bekommen leicht das Gefühl, dass das Sicherheitsteam dazu da ist, ihnen die Arbeit schwerer zu machen. Sicherheitsfachkräfte haben vielleicht das Gefühl, dass DevOps ihre Prioritäten nicht teilt und die Sicherheit nie so ernst nehmen wird, wie sie es gerne hätten. Glücklicherweise muss das nicht so sein. Durch das Festlegen und Verfolgen gemeinsamer…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

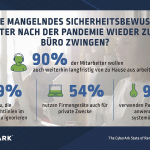

Mangelndes Sicherheitsbewusstsein der Mitarbeiter stellt Zukunft der Remote-Arbeit infrage

Rund 90 % der von zuhause arbeitenden Mitarbeiter in Deutschland wollen auch nach einer möglichen Rückkehr ins Büro zeitweise im Home Office bleiben. Aus Unternehmenssicht ist allerdings bedenklich, dass 59 % der Mitarbeiter Sicherheitsrichtlinien nur unzureichend berücksichtigen. Die Covid-19-Pandemie hat dazu geführt, dass viele Mitarbeiter im Home Office arbeiten. Welche Herausforderungen gibt es dabei und…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2021: Big-Malware-Business zielt auf das Wohnzimmer

Home-Office-Hardware und Firmware geraten verstärkt ins Visier der Cyberangreifer. Ransomware wird zum Big Business mit einem umkämpften Markt. Mit zunehmend professionelleren Methoden werden Angriffe komplexer. Für die Experten der Bitdefender Labs steht das Jahr 2021 vor allem unter folgenden Vorzeichen: Das Home Office rückt in den Fokus für Angriffe auf Unternehmensinformationen. Firmware-Angriffe werden zum Standard…

TRENDS 2021 | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Cloud-Prognose für 2021: Mehr Multi-Cloud, mehr Sicherheit und höhere Kosten

Die Covid-19-Pandemie hat den Zeitplan für den Übergang in die Cloud für viele Unternehmen beschleunigt. Die Ausfälle bei vielen der größten Cloud-Service-Provider und die jüngsten Hacker- und Ransomware-Angriffe zeigen jedoch die Herausforderungen in Bezug auf Verfügbarkeit, Skalierbarkeit und Sicherheit von Cloud-Umgebungen. Für das Jahr 2021 prognostiziert Radware 5 wesentliche Trends: Fortgesetzte Investitionen in Cloud-Migration…

NEWS | IT-SECURITY | WHITEPAPER

Covid-19 hat erhebliche Auswirkungen auf die IT-Sicherheitslage in Deutschland und Frankreich

Dritte Ausgabe des Französisch-deutschen IT-Sicherheitslagebilds erschienen. Die Covid-19-Pandemie hat deutliche Auswirkungen auf die IT-Sicherheitslage in Deutschland und Frankreich. In beiden Ländern hat der Corona-bedingte Digitalisierungsschub die mögliche Angriffsfläche und damit die Wahrscheinlichkeit von Cyberangriffen vergrößert. Dies ist eine Erkenntnis der inzwischen dritten gemeinsamen Lagebetrachtung, die das Bundesamt für Sicherheit in der Informationstechnik (BSI) und die…

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Sicherheit in den eigenen vier Bürowänden – Wie das Arbeiten im Home Office gelingen kann

Das Arbeiten im Home Office ist in den letzten Monaten immer mehr zum Standard geworden. Während viele Unternehmen ihren Mitarbeitenden schon länger einen flexiblen Büroalltag ermöglichten, mussten andernorts die technischen Gegebenheiten ad hoc geschaffen werden. Zahlreichen Unternehmen steht dieser Schritt noch bevor und er wird umso dringlicher, als ein Ende der Corona-Pandemie nicht abzusehen ist. Gelingen kann die Einführung des Home Office nur, wenn es eine annähernd gleichwertige Alternative zum Büroarbeitsplatz darstellt. »Auf Nummer sicher gehen« ist nicht nur oberstes Corona-Gebot, sondern auch im flexiblen Arbeitsalltag unverzichtbar.