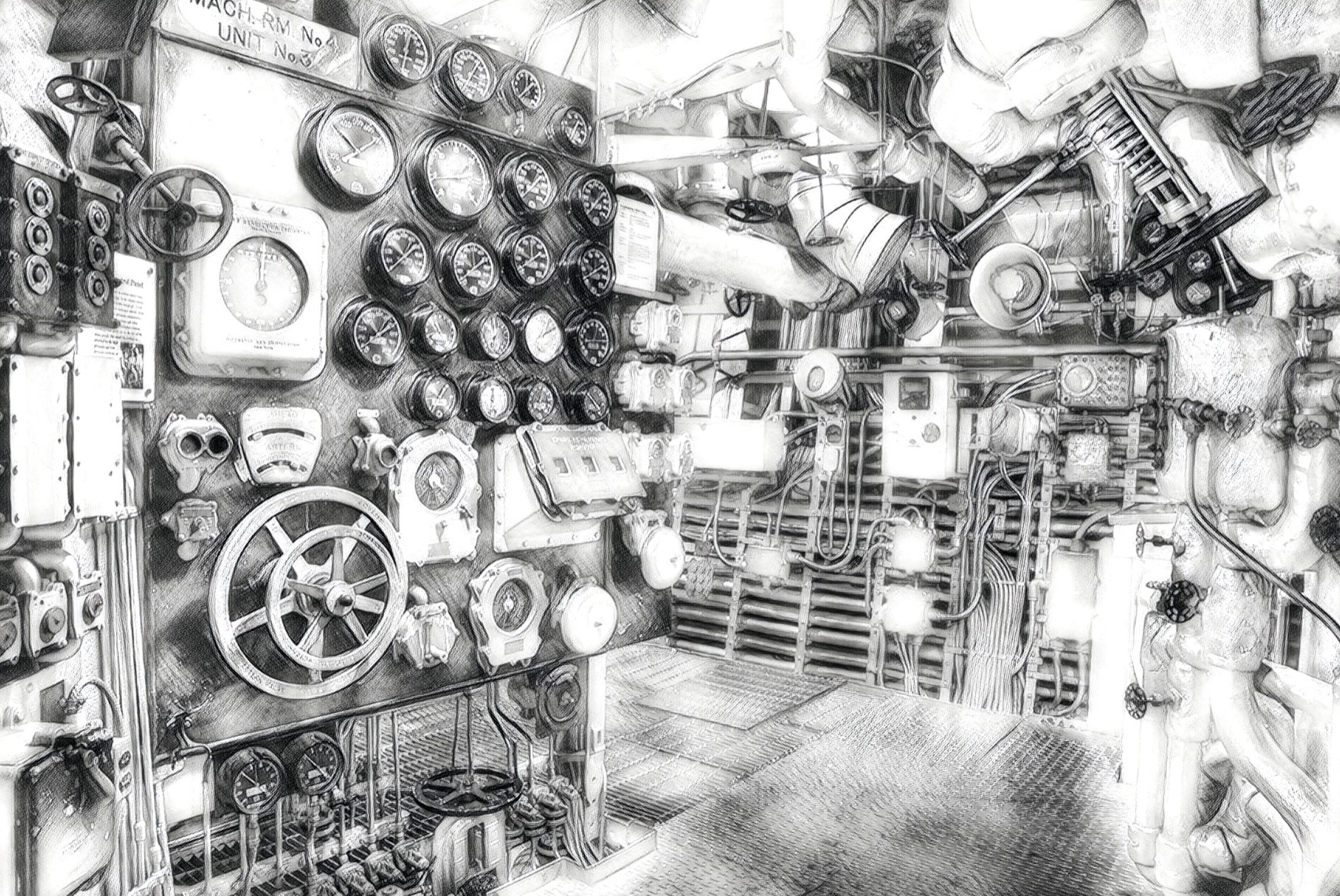

Illustration: Absmeier Gregory Butler

Die IT-Sicherheit ist quasi ein Dauerbrenner auf der Prioritätenliste von Unternehmen. Laut Angaben von Statista sollen sich die Ausgaben hierfür im Jahr 2021 auf rund 5,7 Milliarden Euro belaufen.(i) Doch obwohl 70 Prozent der IT-Sicherheitsverantwortlichen in Deutschland bewusst ist, dass der Faktor Mensch und mangelndes Sicherheitsbewusstsein eines der größten Risiken für Unternehmen darstellt, sparen 77 Prozent genau hier an Schulungen(ii). Dabei bergen unsichere IT-Systeme das Risiko eines massiven Verlusts an Kapital, Markenwert und Kundenvertrauen. Corporate Learning Spezialist Skillsoft hat sechs Ansätze zusammengefasst, die Unternehmen zusätzlich zu Sicherheitsschulungen umsetzen können, um das Sicherheitsbewusstsein zu fördern und präventive Maßnahmen stärker in ihre Geschäftsprozesse und -strukturen einzubinden.

»Sicherheitstools allein können die IT-Sicherheit nicht garantieren. Jeder Mitarbeiter sollte informiert und für das Praktizieren von Sicherheitsrichtlinien und -verfahren mit verantwortlich sein,« erklärt Andreas Rothkamp, VP DACH-Region bei Skillsoft. »Neben klassischen Schulungen bieten Übungsumgebungen und sogenannte Cyber Ranges heute bereits die Möglichkeit, praktische Erfahrung bei der Identifizierung von Sicherheitsbedrohungen in der jeweiligen Branche und Jobrolle zu gewinnen.«

Neben solchen gezielten Trainings gibt es jedoch auch Ansatzpunkte mit denen Organisationen die IT-Sicherheit auch durch strukturelle Maßnahmen unterstützen können:

# 1 Sicherheitsaffinitäten nutzen

Einige Dev- und DevOps-Teams sehen Sicherheit bereits als eine ihrer Hauptverantwortungen. Daher bietet es sich an mehr Sicherheitsverantwortung in die Entwicklung und in den Bereich DevOps zu verlagern statt in losgelösten Sicherheitsrollen.

# 2 Förderprogramme einrichten

Sicherheits-»Champions« oder -»Paten« sind keine ausgebildeten Sicherheitsfachkräfte. Es sind vielmehr Mitarbeiter, die die Integration von Sicherheitsprinzipien aktiv in ihre primären Aufgabenbereiche eingebunden haben. Wenn solche Vorbildfunktionen durch ein dezidiertes Programm unterstützt werden, können mehr motivierte Sicherheitsbefürworter gewonnen und aufgebaut werden. Sie fördern die Sicherheitskompetenz, quantifizieren Risiken und modellieren bewährte Verfahren.

# 3 Aktiv potenzielle Angriffe identifizieren

Internationale Informationsplattformen wie MITRE ATT&CK lassen sich einsetzen, um mehr über das Verhalten von potenziellen Angreifern zu erfahren, da diese häufig bekannte und erfolgreiche Angriffe wiederholen. So können Unternehmen proaktiv Sicherheitsmaßnahmen einleiten, statt nur auf Angriffe zu reagieren.

# 4 Entwicklungsprozesse modernisieren

Anwendungen werden heute viel schneller und auch häufiger ohne Codierung (Low-Code oder No-Code) entwickelt. Daher sollten Unternehmen Sicherheitsabnahmetests in den Entwicklungsprozess integrieren. Hierzu können beispielsweise Sicherheitsroutinen aus Open-Source-Bibliotheken oder GitHub-Repositorys genutzt und Machine Learning (ML) als Bewertungsinstrument eingesetzt werden.

# 5 Hybride Infrastrukturumgebungen einbeziehen

Der ungeplante Schub in Richtung Remote-Arbeit und Home Office in den letzten 12 Monaten hat IT-Verantwortliche vor neue Herausforderungen gestellt. Mithilfe von Cloud-Lösungen und Remote-Zugriff musste in kürzester Zeit die Geschäftskontinuität sichergestellt werden. Die Tools und Nutzungsrichtlinien für die Zusammenarbeit in Punkto Sicherheit zu optimieren, kam dabei häufig erst an zweiter Stelle. Spätestens seit sich gezeigt hat, dass dies jedoch kein vorübergehender Zustand ist, sondern die Remote Arbeit sicher auch in Zukunft eine wichtige Rolle spielt, sollten die Sicherheitsrichtlinien und -verfahren für hybride Infrastrukturumgebungen optimiert werden.

# 6 Messbarkeit sicherstellen

Man kann keine Verbesserung für etwas aufzeigen, das nicht gemessen wird. Daher ist es wichtig, die unternehmensweiten Kenntnisse bei der Bewertung von Schwachstellen und der Minderung von Risiken regelmäßig zu bewerten.

»Die Bewertung von Risiken auf allen Ebenen ist wichtig, um zu zeigen, welche Folgen ein Sicherheitsvorfall haben könnte und welche Investitionen erforderlich sind, um eine echte Wirkung zu erzielen,« erklärt Andreas Rothkamp.

Fragen, die sich Unternehmen in diesem Zusammenhang stellen sollten, sind beispielsweise:

- Können Sie den Wert ihrer gefährdeten Assets und ihres geistigen Eigentums beurteilen?

- Weiß jeder in Ihrer Organisation, dass er/sie für die Cybersicherheit mitverantwortlich ist?

- Sind sie in der Lage, ihre Belegschaft zu mobilisieren, um Sicherheitsangriffe abzuwehren?

- Sind sie vor finanziellen Auswirkungen von Ransomware geschützt?

- Welche Auswirkungen hätte ein Sicherheitsvorfall, bei dem z.B. Daten kompromittiert werden, auf das Kundenvertrauen und ihre Positionierung?

Weitere Informationen rund um Corporate Learning und Schulungen für Themen wie IT-Sicherheit gibt es auch hier. https://www2.skillsoft.com/de/content-losungen/technologie-entwickler-und-zertifizierungslosungen/schulungen-zum-thema-sicherheit/

i) https://de.statista.com/statistik/daten/studie/1041736/umfrage/ausgaben-fuer-it-security-in-deutschland/

ii) https://blog.wiwo.de/look-at-it/2020/10/23/krokers-ram-unterschaetzt-bei-it-sicherheit-den-faktor-mensch-nicht-laenger/

3173 Artikel zu „Sicherheit Maßnahmen“

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM | TIPPS

Cloud Security: Sechs Maßnahmen für effektive Cloud-Sicherheit

Sicherheitsverantwortung in der Cloud durch Shared-Responsibility-Modell: Unternehmen tragen als Kunden Eigenverantwortung für kritische Bereiche. Die zunehmende Nutzung von Public-Cloud-Ressourcen macht es erforderlich, dass Unternehmen ihre Sicherheitsverantwortung ernster nehmen. Basierend auf dem Modell der geteilten Sicherheitsverantwortung von Anbieter und Kunde ergeben sich einige entscheidende Anforderungen an zuverlässige Cloud-Sicherheit. Sechs grundlegende Maßnahmen für effektive Cloud-Sicherheit helfen das…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

Digitale Sicherheit: Oft gehört – nie genutzt: Schutzmaßnahmen im Internet

Zwar wissen rund 90 Prozent der Bundesbürger um die Vorteile von Passwortmanagern, dennoch werden sie von nicht mal einem Viertel der Deutschen benutzt. Ähnlich sieht es mit anderen Schutzmaßnahmen aus, die man nutzen sollte, wenn man Wert auf hohe Sicherheit im in der digitalen Welt legt. Während E-Mail-Verschlüsselungen wie PGP oder S/MIME noch von beinahe…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY | SICHERHEIT MADE IN GERMANY | STRATEGIEN

Die wichtigsten Maßnahmen für mehr Daten- und IT-Sicherheit

Ein eigenes Sicherheitsmanagement im Unternehmen zu führen, kann sensible Firmendaten am ehesten schützen. Dieser Meinung sind zumindest 95 Prozent von 100 befragten IT und IT-Sicherheitsexperten, die im Auftrag der Nationalen Initiative für Informations- und Internet-Sicherheit e.V. (NIFIS) um ihre Meinung gebeten wurden [1]. 93 Prozent nannten es im Zuge der NIFIS-Studie »IT-Sicherheit und Datenschutz 2017«…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Active Directory von Microsoft offenbart Schwächen bei Hackerangriff – automatisierte Sicherheitsmaßnahmen notwendig

Zwei IT-Sicherheitsforscher haben während der Sicherheitskonferenz »BlueHat IL« eine neue Angriffstechnik gegen die Active-Directory-Infrastruktur veröffentlicht. »DCShadow« genannt, ermöglicht dieser Angriff einem Angreifer mit den entsprechenden Rechten, einen bösartigen Domänencontroller zu erstellen, der bösartige Objekte in eine laufende Active Directory-Infrastruktur replizieren kann (Weitere Details unter … https://blog.alsid.eu/dcshadow-explained-4510f52fc19d). Gérard Bauer, Vice President EMEA beim IT-Sicherheitsexperten Vectra,…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | TIPPS

Vorsichtsmaßnahmen nach WPA2-Sicherheitslücke

Jüngste Vorfälle zeigen Notwendigkeit effizienter Sicherheits-Tools für Unternehmen und Endanwender. Sicherheitsexperten warnen vor den Konsequenzen der WPA2-Sicherheitslücke KRACK. Unternehmen und Endanwender sollten Maßnahmen ergreifen, um sich vor Cyberkriminalität zu schützen. Das WPA2-Security-Protokoll galt mehr als zehn Jahre lang als die sicherste Art und Weise, das WLAN zu nutzen. Jetzt stellte sich allerdings heraus, dass WPA2…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | RECHENZENTRUM | TIPPS

Drei Sicherheitsmaßnahmen für anwendungskritische Kommunikationsnetze

In einem umfassenden IT-Sicherheitskonzept müssen sowohl zukunftsfähige Verschlüsselungslösungen als auch Informations- und IT-Security-Standards berücksichtigt werden. In den Mission-Critical-Kommunikationsnetzen von Stadtwerken, Energieversorgern, Eisenbahnen oder Behörden ist Sicherheit eine Grundvoraussetzung. Da es die Betreiber solcher kritischer Infrastrukturen mit einer wachsenden Zahl von Angriffen, Manipulations- und Spionageversuchen zu tun haben, sollten sie wirksame Schutzvorkehrungen treffen. Ein Drei-Punkte-Plan sorgt…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INTERNET DER DINGE | TIPPS

Bitte entspannt lächeln: BSI informiert über Sicherheitsmaßnahmen für Kameras

»Die grenzenlose Welt des Imaging« – unter diesem Motto zeigt die Messe Photokina vom 20. bis 25. September in Köln die neusten Trends in den Bereichen Foto und Video. Doch so grenzenlos die Möglichkeiten scheinen, so wichtig ist es, sich auch über Sicherheitsrisiken und Datenschutz zu informieren. Das Bundesamt für Sicherheit in der Informationstechnik (BSI)…

NEWS | BUSINESS PROCESS MANAGEMENT | INFOGRAFIKEN | IT-SECURITY | STRATEGIEN

5 Maßnahmen für mehr SAP-Sicherheit

Sobald es um SAP-Cybersicherheit geht, herrscht große Uneinigkeit zwischen der SAP-Fachabteilung, den IT-Sicherheitsadministratoren und der Geschäftsführung. Die Etablierung eines abteilungsübergreifenden Teams mit gemeinsamen Zielen kann ein Schlüsselelement sein, um eine effektive Strategie zur Cybersicherheit aufzubauen. So kann man im Ernstfall gemeinsam und abgestimmt vorgehen. Neue Risiken für SAP und Oracle Indirekte Nutzung von SAP-Lizenzen: unkalkulierbare…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | LÖSUNGEN | ONLINE-ARTIKEL | TIPPS

Drei Maßnahmen für höhere Sicherheit und Verfügbarkeit in der Cloud

Bei der Bereitstellung von Web-Applikationen und Onlineshops sind einige Hürden zu bewältigen, um die Cloud im Hinblick auf eine hohe Sicherheit, Performance und Verfügbarkeit zu optimieren. Unternehmen nutzen immer häufiger Cloud-Services, teilweise nicht einmal bewusst wahrgenommen. Daher sind auch immer mehr Anwendungen über das Web zugänglich – egal, ob im B2C- oder B2B-Umfeld. Vertrauliche, private…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Fünf wichtige Maßnahmen für bessere Cybersicherheit – denken wie ein Hacker

Cybersicherheit ist derzeit ein heißes Thema. Mit einer Aufklärungskampagne will der Deutsche Industrie- und Handelskammertag ganz aktuell Unternehmen intensiv für IT-Sicherheit sensibilisieren. Der jüngste, siebte World Quality Report von Capgemini enthüllt zudem, dass für 81 Prozent der Befragten (1.560 IT-Entscheider) die Sicherheit ihrer Systeme an erster Stelle steht. Hochkarätige Sicherheitsvorfälle in Unternehmen zeigen fast täglich,…

IT-SECURITY | TIPPS

Maßnahmen zur Verbesserung von Datenschutz und Datensicherheit

Die Attacken auf Server, Datenübertragungen und Webanwendungen nehmen zu: Die Zahl der Hackerangriffe auf Unternehmen ist laut PwC-Studie »Global State of Information Security 2015« im letzten Jahr weltweit im Vergleich zum Vorjahr um 48 Prozent auf 42,8 Millionen angestiegen. Pro Tag entspricht das 117.300 Angriffen. Die Angreifer machen sich dabei Schwachstellen der betroffenen Webseiten oder…

NEWS | IT-SECURITY | TIPPS

8 Sicherheitsmaßnahmen gegen Ransomware

»Computervirus: Junger Rumäne begeht Selbstmord aus Angst vor Gefängnisstrafe« – Eine Schlagzeile die hoffentlich eine Seltenheit bleibt. In Rumänien hatte sich ein junger Mann, der häufig auf Pornoseiten im Netz unterwegs war, umgebracht, da ein Computervirus ihm mit hohen Geldstrafen oder Gefängnis drohte. Der Übeltäter war der Virus IcePol Ransomware. Ransomware wird immer gefährlicher Ransomware…

BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN

Thesen zu Sicherheitsmaßnahmen bei der E-Mail-Kommunikation

Die Unternehmen sehen einen hohen Bedarf an Sicherheitsmaßnahmen bei der E-Mail-Kommunikation.Das allgemeine Sicherheitsgefühl bei der E-Mail-Kommunikation ist stark verbesserungswürdig. Dem stimmen 81 Prozent der befragten Unternehmen zu [1]. So würden zwei Drittel der Unternehmen in der Vereinbarung von Datenschutzstandards – wie etwa Sicherheitssiegel zur Unterscheidung echter und gefälschter E-Mails – eine Vereinfachung der E-Mail-Kommunikation sehen. Ebenfalls…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | IT-SECURITY | KOMMUNIKATION

Studie: Sicherheitsmaßnahmen bei der E-Mail-Kommunikation

Die Unternehmen sehen einen hohen Bedarf an Sicherheitsmaßnahmen bei der E-Mail-Kommunikation [1]. E-Mail-Security ist von großer Bedeutung für die Unternehmen – aber lediglich 58 Prozent geben an, aktuell Sicherheitsmaßnahmen bei der E-Mail-Kommunikation zu ergreifen. Immerhin ein Drittel ergreift keinerlei Sicherheitsmaßnahmen und 9 Prozent wissen es nicht. Bei den großen Unternehmen nutzen immerhin 65 Prozent IT-Security…

NEWS | BUSINESS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS 2015 | IT-SECURITY | OUTSOURCING

IT-Sicherheitstrends 2015: Deutsche Unternehmen verstärken Maßnahmen gegen Wirtschaftsspionage

Die deutsche Wirtschaft hat der Wirtschaftsspionage den Kampf angesagt. 81 Prozent der Unternehmen verstärken die Maßnahmen, um sich vor Ausspähung zu schützen. Dies geht aus einer aktuellen Studie der NIFIS Nationale Initiative für Informations- und Internet-Sicherheit e.V. (www.nifis.de) hervor. Der PRISM- und die Nachfolge-Skandale haben 88 Prozent der deutschen Wirtschaft in puncto Datenschutz sensibilisiert. Für…

NEWS | IT-SECURITY | STRATEGIEN

Sicherheitsinitiativen: Warum eine operationszentrierte Strategie?

IT-Teams sind nicht selten gezwungen, ihr Unternehmen aus einer siloartigen Infrastruktur heraus gegen Cyberangriffe zu verteidigen. Das liegt daran, dass das verfügbare Sicherheitsarsenal größtenteils aus Tools besteht, die für den Schutz ganz bestimmter Systeme und Anwendungen entwickelt wurden. Mit anderen Worten: Die eine Lösung wird eingesetzt, um Cloud-Workloads abzuschotten, während sich eine andere primär darauf…

NEWS | BUSINESS PROCESS MANAGEMENT | SERVICES | TIPPS

Acht Best-Practice-Maßnahmen für MSPs zum Onboarding von Kunden

Der MSP-Markt ist sehr dynamisch und bietet neuen und alten Anbietern große Chancen. Wie können Managed Service Provider mit neuen Kunden erfolgreich durchstarten? Um MSPs, die ein erfolgreiches Business aufziehen wollen zu helfen, erläutert Atera in der Folge, wie Managed Service Provider neue Projekte mit Unternehmen am besten starten. Wichtige Informationen sammeln Wer…

NEWS | IT-SECURITY | SERVICES | TIPPS

Fünf Tipps, wie User Experience und Sicherheit in Einklang gebracht werden können

Nutzer stellen hohe Anforderungen an Anwendung, die sie täglich nutzen: Sie müssen leicht zu handhaben sein und schnell reagieren. Darüber hinaus können sich Nutzeranforderungen sehr schnell verändern. Während Anbieter versuchen, diesen Erwartungen zu entsprechen, steigt die Herausforderung, sich gleichzeitig vor sicherheitsrelevanten Bedrohungen und böswilligen Eingriffen zu schützen. User Experience und Sicherheit gehen daher Hand in Hand.…

NEWS | IT-SECURITY

Datenschätze regelkonform schützen: Management von Datenbank-Sicherheit und Compliance

Die nahezu flächendeckende Digitalisierung von Wirtschaft und Gesellschaft und nicht zuletzt die Covid-19-Krise haben die Anforderungen an die Datenbank-Sicherheit und Compliance erheblich verschärft. Compliance und Sicherheit sind zwei eng miteinander verbundene Konzepte, die sich auf alle Datenbanken auswirken, die personenbezogene und andere sensible Daten speichern. Heutzutage umfasst die Datenbank-Sicherheit Vorkehrungen für den Schutz personenbezogener Daten;…

NEWS | IT-SECURITY | WHITEPAPER

Sicherheitsstrategie: Abwehr der zehn größten Risiken

Zuerst einmal machen wir Schluss mit einem häufigen Missverständnis hinsichtlich der Open Web Application Security Project (OWASP) Top 10: Auch wenn einige Sicherheitsanbieter dies behaupten, es handelt sich dabei nicht um eine Checkliste von Angriffsvektoren, die Sie mit einer Web Application Firewall (WAF) blockieren können. Kommen wir nun zu Ihrer Strategie. Was genau benötigen Sie,…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | WHITEPAPER

Reifegradmodell zur Digitalisierung und Industrie 4.0 – Sicherheit wichtiger Faktor

Smart Electronic Factory beleuchtet Sicherheitsrisiken durch Industrie 4.0 und liefert einen Leitfaden. Die zunehmende Digitalisierung bzw. Vernetzung zwischen den Teilnehmern der Wertschöpfungskette in der Industrie 4.0 sowie die Verbindung von Office-IT und Fertigungs-IT birgt Risiken. Diese gilt es auszuräumen, denn die Industrie-4.0-Prozesse funktionieren nur mit einem hohem Grad an Sicherheit. Diesen Faktor beleuchten der »SEF…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit: In 6 Schritten fit für Managed Security Services

Der Trend zu Managed Security Services (MSS) zeichnet sich immer mehr ab. Der Grund: Viele IT-Abteilungen kommen in puncto Sicherheit mittlerweile an die Grenzen ihrer Leistungsfähigkeit, da Angriffsszenarien sich ständig wandeln und das Handling von Sicherheitstools immer komplexer wird. Unternehmen ziehen daher Spezialisten hinzu, um Risiken zu vermeiden. Doch was ist nötig, um die Weichen…

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Secure the Back Door – Warum IT-Sicherheit maßgeblich von ausgehendem Datenverkehr abhängt

NEWS | IT-SECURITY | PRODUKTMELDUNG | TIPPS

Krankenhauszukunftsfonds: förderfähige IT-Sicherheit für Krankenhäuser

Paket »SecureHealth« umfasst moderne Schwachstellenmanagement-Technologie sowie Unterstützung beim Förderantrag. Greenbone Networks, Lösungsanbieter zur Schwachstellen-Analyse von IT-Netzwerken, unterstützt Krankenhäuser dabei, ihre IT-Sicherheit zu verbessern – auch im Rahmen des Krankenhauszukunftsfonds der Bundesregierung. Mithilfe des Pakets »SecureHealth« können Einrichtungen im Healthcare-Bereich ihre gesamte IT-Infrastruktur auf Schwachstellen überprüfen und damit Hackerangriffen und Systemausfällen vorbeugen. Greenbone Networks unterstützt zudem beim…

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS

ISO 27001: Informationssicherheit in Unternehmen und Organisationen – Von Anfang an einfach richtig machen

Mit der internationalen Norm ISO 27001 soll die Informationssicherheit in Unternehmen und Organisationen gewährleistet werden. Sie beschreibt die Anforderungen an ein Informationssicherheits-Managementsystem (ISMS). Mit der GAP-Analyse von CONTECHNET steht den Verantwortlichen ein kostenfreies Tool zur Verfügung, mit dem sie den groben Ist-Stand einer geplanten ISO-27001-Umsetzung in ihrem Unternehmen prüfen können.

NEWS | IT-SECURITY | TIPPS

Es ist dringend an der Zeit, die IT-Sicherheit im Home Office zu erhöhen

IT-Sicherheit im Home-Office: Keine lästige Kostenstelle, sondern eine Investition in die Zukunftsfähigkeit von Unternehmen. Das neue Jahr beginnt, wie das Alte aufgehört hat: Im Home Office. Die Corona-Pandemie hat es zum festen Bestandteil in vielen Unternehmen gemacht. Wie eine Befragung der Initiative D21 zeigt, arbeiteten 2020 rund 32 Prozent der Berufstätigen im Home Office.…

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Fünf fundamentale Sicherheitsprobleme für kritische Infrastrukturen

Digitale Bedrohungen für kritische Infrastrukturen nehmen weiter zu. Angreifer haben es zunehmend auf betriebliche (Operational Technology, OT) und industrielle Steuerungssysteme (Industrial Control Systems, ICS) abgesehen. Das zeigt auch der Lagebericht zur IT-Sicherheit vom Bundesamt für Sicherheit in der Informationstechnik (BSI). Die Betreiber der kritischen Infrastrukturen sehen sich allerdings mit großer Mehrheit »gut« (57 Prozent) oder »sehr…

NEWS

Zero Trust: Nur ein Buzzword oder wichtiger Teil der Sicherheitsstrategie?

Das Zero-Trust-Modell hat sich bereits vor einigen Jahren als Sicherheitskonzept etabliert. Nun wurde die IT-Landschaft von Unternehmen innerhalb der letzten zwölf Monate allerdings auf den Kopf gestellt, was auch Folgen für die IT-Sicherheit hat. Besonders der plötzliche Umzug in die Cloud stellte viele Sicherheitsteams vor neue Herausforderungen. Rolf Haas, Senior Enterprise Technology Specialist bei McAfee,…

NEWS | IT-SECURITY | TIPPS

Sicherheit im Pyjama-Look? Arbeiten von Zuhause sicherer machen!

Fünf kurzfristige Maßnahmen, um die Sicherheit der Belegschaft im Home Office zu erhöhen. Home Office kann zum IT-Risiko werden. Die Ursachen reichen von Unwissen über alte Hardware bis zu uneinheitlichen Sicherheitsrichtlinien. Unternehmen stehen im eigenen Interesse in der Pflicht, Mitarbeiter auch zuhause sicher an die IT anzubinden. Das Starten des Arbeitsrechners im Home Office stellt…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Software-Sicherheitstrends 2021

Die Spezialisten von Checkmarx sagen für 2021 einige grundlegende Security-Trends voraus. So müssen Unternehmen die Sicherheit schneller machen, mehr auf Open-Source-Angriffe achten, Infrastructure-as-Code ins Auge fassen, die Integration der Security in die Software-Entwicklung vorantreiben, einen ganzheitlichen Blick auf das Security-Standing ihrer Anwendungen werfen, Cloud-native Security in den Fokus rücken, anfällige APIs als Hauptursache software- und…

NEWS | CLOUD COMPUTING | IT-SECURITY

Datenzentrierte Sicherheit in der Multi-Cloud

Datenzentrierung ist ein Faktor, der maßgeblich die Cloud- und IT-Security-Strategie in Unternehmen mitbestimmt. Je nach regulatorischen Vorgaben werden diverse Datenprozesse in geeigneter Weise abgesichert. Mit der wachsenden Cloud-Nutzung in den vergangenen Jahren entstehen in Unternehmen auch mehr und mehr Multi-Cloud-Umgebungen. Für diese spricht vor allem der Vorteil hoher Effizienz: Prozesse können zu den jeweils geringsten…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Studie: Mehr Sicherheitsvorfälle durch mehr Home Office

Forrester-Sicherheitsstudie erkennt steigende Risiken durch coronabedingte Home-Office-Strukturen. Im Auftrag von BeyondTrust hat Forrester Research untersucht, welche Auswirkungen für die IT-Sicherheit durch die großflächige und coronabedingte Umstellung auf Home-Office-Strukturen zu erwarten sind. Im Rahmen der Studie »Evolving Privileged Identity Management (PIM) in the Next Normal« hat Forrester Research dafür im November 2020 insgesamt 320 IT- und…

TRENDS 2021 | NEWS | IT-SECURITY

Trends Cybersicherheit 2021

Welche Lehren in Sachen Cybersicherheit können aus dem Jahr 2020 gezogen werden? Welche Bedrohungen lauern im Jahr 2021? Stormshield zieht Bilanz und skizziert mögliche Bedrohungsszenarien für das neu angebrochene Jahr. Wäre 2020 ein Film über Cybersicherheit, wäre es sicherlich ein Western, denn die Cyberkriminellen schienen von allen Seiten zu feuern: das hinter uns liegende Jahr…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: IT-Sicherheit vom Staat fördern lassen

Viele kleinere und mittelständische Unternehmen (KMU) stehen heute vor der Frage, wie sie eine umfassende Sicherheitsstrategie implementieren können. Gerade KMU geraten immer häufiger ins Visier von Cyberkriminellen, die es auf ihr Unternehmensnetzwerk abgesehen haben – mit teilweise verheerenden finanziellen, operativen und rechtlichen Folgen. Um Unternehmen in Zeiten knapper Ressourcen bei der Absicherung dieser Risiken zu…

NEWS | IT-SECURITY | KOMMENTAR

IT-Sicherheit neu denken: Was uns der SolarWinds-Hack lehrt

Das ganze Ausmaß des SolarWinds-Hacks ist noch nicht absehbar und auch über die Motive der Angreifer wird noch gerätselt. Eine wichtige Lehre aus dem Fall ist aber jetzt schon glasklar: Wir müssen IT-Sicherheit neu denken. Es ist ein Cyberangriff von einem neuen Ausmaß. Die Attacke auf das US-amerikanische IT-Unternehmen SolarWinds hält Behörden und Unternehmen…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit im Home Office

5 Lehren aus der Pandemie, die wir gerne vorher gewusst hätten. Als die Pandemie zu Anfang des Jahres über uns hereinbrach, waren viele Unternehmen gezwungen, auf Remote Work umzustellen. Während die Priorität darauf lag, Prozesse und die Zusammenarbeit im Unternehmen am Laufen zu halten, spielte IT-Sicherheit zunächst nur eine untergeordnete Rolle. Spätestens mit dem zweiten…

NEWS | IT-SECURITY | TIPPS

Intellectual Property Theft: Zehn Maßnahmen gegen Diebstahl geistigen Eigentums

Bei Diebstahl sensibler Daten drohen Unternehmen nicht nur Bußgelder und Reputationsschäden, sondern im Fall von geistigem Eigentum auch der Verlust ihres Wettbewerbsvorteils. Sind Angreifer erfolgreich in ein Firmennetzwerk eingedrungen, können sie nach erfolgreicher Exfiltrierung geschäftskritische Informationen an einen Wettbewerber oder Nationalstaat mit konkurrierenden globalen Märkten verkaufen. Im Folgenden deshalb zehn Maßnahmen, die sich sofort umsetzen…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Auch in schwierigen Zeiten Datensicherheit priorisieren

Am 28. Januar wurde nun bereits zum 15. Mal der Europäische Datenschutztag begangen. Zu Beginn des Jahres 2021 stehen die Vorzeichen ganz anders als in den Jahren und Jahrzehnten zuvor. Verständlicherweise dominiert Corona die Politik, Öffentlichkeit und mediale Berichterstattung. Dabei darf man aber nicht vergessen, dass die Pandemie auch erhebliche Auswirkungen auf IT-Sicherheit und Datenschutz…

NEWS | CLOUD COMPUTING | IT-SECURITY

Von der Zielscheibe zur Festung: Cloud-Software bringt kleinen Betrieben Sicherheit

Wer denkt, sein Unternehmen ist zu klein und daher für Hacker kein lohnendes Ziel, liegt falsch. Denn nicht nur große Betriebe und Einrichtungen von öffentlichem Interesse sind von Cyberangriffen betroffen. Auch kleine Firmen oder Startups fallen ihnen immer häufiger zum Opfer. Die Cloud kann hier Abhilfe leisten: Provider von Cloud-Software und -Infrastrukturen ermöglichen Unternehmen ohne…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit für Pharmaunternehmen: Den Impfstoff vor Hackern schützen

Endlich hat die Pharmaindustrie einen Corona-Impfstoff entwickelt, da lauert die nächste Gefahr: Professionelle Hacker. Sie gefährden Lagerung und Logistik der empfindlichen Impfdosen, greifen Pharmaunternehmen an, um an die Forschungsdaten zu gelangen und hackten zuletzt die europäische Arzneimittelagentur EMA. Alle mit dem Impfstoff beschäftigten Einrichtungen brauchen dringend starke IT-Sicherheitstechnologien, um sich vor solchen Angriffen zu schützen. …