Bei Diebstahl sensibler Daten drohen Unternehmen nicht nur Bußgelder und Reputationsschäden, sondern im Fall von geistigem Eigentum auch der Verlust ihres Wettbewerbsvorteils. Sind Angreifer erfolgreich in ein Firmennetzwerk eingedrungen, können sie nach erfolgreicher Exfiltrierung geschäftskritische Informationen an einen Wettbewerber oder Nationalstaat mit konkurrierenden globalen Märkten verkaufen. Im Folgenden deshalb zehn Maßnahmen, die sich sofort umsetzen lassen, um sicherzustellen, dass Unternehmen aller Größenordnungen besser darauf vorbereitet sind, geschäftskritische Daten zu schützen.

- Sensible Daten verschlüsseln

Die Verschlüsselung sensibler Daten ist entscheidend für den Schutz geistigen Eigentums. Hierdurch können Unternehmen eine weitere Schutzebene hinzufügen, die den Zugriff auf Daten erschwert, falls sie von einem Angreifer gestohlen werden. Die Verschlüsselung sollte für Endpunkte vollständig auf Datenträgern und Dateien basieren und zusätzlich eine Verschlüsselung für E-Mails und Geräte durchsetzen.

- Betriebssysteme und Software auf dem neuesten Stand halten

Betriebssystem- und Software-Updates enthalten kritische Sicherheitsupdates, die Schwachstellen beheben. Es sollten deshalb nach Möglichkeit automatische Software-Updates aktiviert werden, um den Prozess zu rationalisieren und sicherzustellen, dass alles stets auf dem neuesten Stand ist.

- Einsatz von Data-Security-Lösungen

Antiviren-Software schützt nicht gegen alle Arten von Bedrohungen, sondern bietet lediglich einen Basisschutz gegen verbreitete, bekannte Malware. Angreifer, die es auf sensibles geistiges Eigentum abgesehen haben, verwenden in der Regel ausgeklügelte Methoden, um in Systeme einzudringen. Antiviren-Software kann bei diesen Angriffen umgangen werden. Unternehmen sollten deshalb den Einsatz von Data-Security-Software in Betracht ziehen, die sich auf der Kernel-Ebene der Endpunkte befindet und einen vollständigen Überblick über alle Daten bietet, auf die zugegriffen wird und die übertragen werden. Die Lösung sollte in der Lage sein, sowohl strukturierte als auch unstrukturierte vertrauliche Daten vollständig zu sperren und Durchsetzungsrichtlinien einzusetzen, um zu verhindern, dass diese Daten die IT-Umgebung des Unternehmens verlassen.

- Konten mit einzigartigen, komplexen Passwörtern

Die Wiederverwendung derselben oder leicht abgeänderter Passwörter über verschiedene Konten hinweg ist eine der größten Sicherheitsrisiken bei einer Datenverletzung. Falls Mitarbeiter ihre Passwörter mehrfach nutzen, kann die Kompromittierung eines nicht-sensiblen Kontos Hackern Zugriff auf das Unternehmensnetzwerk ermöglichen. Von dort aus können Angreifer zu privilegierten Konten wechseln und auf sensible Daten zugreifen, die in Datenbanken, Verzeichnissen und anderen IT-Ressourcen gespeichert sind.

- Daten zeitnah und sicher archivieren

Die Minimierung der von Unternehmen gespeicherten Datenmenge auf Geräten reduziert die Informationsmenge, die einem Angreifer zur Verfügung steht, der sich Zugang zu diesen Geräten verschafft hat. Wenn Daten nicht mehr benötigt werden, sollten sie verschlüsselt und zur Langzeitarchivierung auf ein Offline-Speichergerät verschoben werden.

- Regelmäßige Aktivitätsüberwachung über Benutzerkonten hinweg

Die Überwachung des Benutzerverhaltens auf anomale oder verdächtige Aktivitäten ist eine der schnellsten Methoden, um einen Sicherheitsverstoß zu erkennen, bevor er Schaden anrichten kann. Wenn eine verdächtige Aktivität erkannt wird, sollten alle beteiligten Parteien sofort benachrichtigt werden. Auch wenn andere Schutzvorkehrungen getroffen wurden, ist eine Überwachung oft der schnellste Weg, um einen Sicherheitsverstoß zu erkennen. Zu häufigen Warnzeichen zählen etwa Anmeldeinformationen, die auf mehreren Rechnern verwendet werden, sowie Mitarbeiter, die auf Datenbanken oder Verzeichnisse zugreifen, auf die sie noch nie zugegriffen haben, oder Anmeldungen außerhalb der Arbeitszeiten.

- Änderung aller Passwörter nach möglicher Datenverletzung

Nach Bekanntwerden einer Sicherheitsverletzung ist der wichtigste erste Schritt die Änderung aller zugehörigen Kennwörter. Dadurch wird sichergestellt, dass die Anmeldedaten nutzlos sind, selbst wenn sie gestohlen wurden.

- Datensicherheitseinstellungen mobiler Anwendungen und Online-Konten

Auch ist es entscheidend, mit den Datensicherheitseinstellungen für verschiedene Konten und Anwendungen Schritt zu halten, insbesondere im Hinblick auf die Beliebtheit von BYOD am Arbeitsplatz. Auf diese Weise wird sichergestellt, dass nicht-autorisierte Benutzer keinen Zugang zu privaten, sensiblen Informationen oder geistigem Eigentum des Unternehmens haben.

- Gerätekontrollen für Wechselmedien

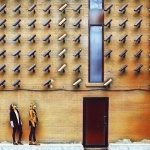

Obwohl sich der Großteil der IT-Sicherheit auf den Schutz vor externen Angreifern konzentriert, sollten Insider-Bedrohungen nicht außer Acht gelassen werden. Unternehmen sollten sicherstellen, dass sie über Kontrollen für Wechseldatenträger verfügen, um zu verhindern, dass Mitarbeiter auf sensibles geistiges Eigentum innerhalb des Netzwerks zugreifen und dieses hinausschleusen können. Eine Security-Software zur Device Control, die den Prozess mit richtlinienbasierten Nutzungskontrollen für Wechseldatenträger automatisiert, einschließlich Warnungen oder Blockierungen, wenn riskantes Verhalten erkannt wird, ist sehr wirksam, um Insider-Bedrohung abzuwehren.

- Mitarbeiterschulungen gegen Phishing-Angriffe

Für Angreifer ist es oft effektiver, mithilfe von Social Engineering eine Zielperson zu einer gewünschten Aktion zu verleiten, als komplexe, manuelle Hacking-Angriffe durchzuführen. Phishing-Angriffe weisen in der Regel verräterische Anzeichen wie unbekannte Absender, fremde Domänennamen, gefälschte Webseiten oder E-Mails mit bösartigen Links oder Anhängen auf. Empfehlenswert sind daher regelmäßige Mitarbeiterschulungen und Simulationstrainings, um die Mitarbeiterwachsamkeit zu stärken.

Geistiges Eigentum zählt zu den wertvollsten Assets eines Unternehmens. Deshalb ist es wichtig, eine umfassende Datensicherheitsstrategie, inklusive grundlegender Best Practices wie Passwort-Hygiene und solidem Patch-Management in allen internen Abteilungen und bei Drittanbietern, die mit geistigem Eigentum arbeiten, zu implementieren. Dadurch kann das Risiko von Intellectual Property Theft deutlich reduziert werden.

Tim Bandos, Chief Information Security Officer bei Digital Guardian

28 Artikel zu „Intellectual Property“

NEWS | STRATEGIEN | WHITEPAPER

VDE fordert Masterplan pro Mikroelektronik

Neues Positionspapier zur technologischen Souveränität von Deutschland und Europa. Halbleitermangel zeigt: Jetzt muss gehandelt werden und Europa als Mikroelektronik-Standort aufgebaut werden. Zug ist noch nicht abgefahren: Deutschland stark in Leistungselektronik und Sensorik – beide systemrelevant für unsere Innovationskraft. »Die Mikroelektronik muss in Europa bleiben, wir brauchen eine europäische Technologiestrategie, einen Masterplan«, forderte der VDE…

NEWS | DIGITALISIERUNG | SERVICES | WHITEPAPER

Smart City: Wie digitale Bezahllösungen Städte und Regionen smarter machen

Digitale Bezahllösungen unterstützen digitale Transformation und machen Kommunen effizienter, bürgerfreundlicher und nachhaltiger. Bitkom-Positionspapier »Digitales Bezahlen in der Smart City und Smart Region«. Ein Ticket für Bus und Bahn kaufen, das nächste Car-Sharing-Auto buchen, Eintritt für Museum oder Oper zahlen – und das alles über eine Plattform, die auch jenseits des Bezahlvorgangs Mehrwert schafft: Digitale…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | TIPPS | WHITEPAPER

Online-Tool: Neuer Weiterbildungsguide für den Mittelstand

Das Mittelstand 4.0-Kompetenzzentrum Berlin stellt Unternehmen ein neues Online-Tool für die Entwicklung, Umsetzung und Auswertung individueller Weiterbildungskonzepte zur Verfügung. Mit dem Online-Guide »Digitale Weiterbildung« richtet das Berliner Kompetenzzentrum ein kostenfreies Angebot an GeschäftsführerInnen und Personalverantwortliche, die neue Qualifikationen in ihrer Belegschaft entwickeln möchten. Das Webtool bietet mittelständischen Unternehmen bei diesem Vorhaben strategische und methodische…

AUSGABE 11-12-2020 | NEWS | CLOUD COMPUTING | RECHENZENTRUM

Der Druck auf Unternehmen bei der Nutzung von US-Clouds wächst – Private Clouds im eigenen Rechenzentrum

NEWS | DIGITALISIERUNG | LÖSUNGEN

Digital-Asset-Management-Projekt: Klare Verantwortlichkeiten und ein Fokus auf die Datenqualität

Wer ein DAM einführen möchte, muss zahlreiche Interessen und Ansichten zusammenführen. Für ein erfolgreiches DAM-Projekt ist es nicht nur wichtig, das richtige Tool in Zusammenarbeit mit einem erfahrenen Partner auszuwählen. Die Qualität der Assets und die Akzeptanz der User entscheiden am Ende, ob das DAM-Projekt ein Erfolg wird oder nicht. Vielen Unternehmen stehen bei…

NEWS | IT-SECURITY | TIPPS

EU-US Privacy Shield gestoppt: Sicherheitstipps zum Datentransfer in die USA

Das Urteil des Europäischen Gerichtshofs (EuGH) ist gefallen: Das EU-US Privacy Shield, das den Austausch personenbezogener Daten zwischen der EU und den US legitimiert, ist für ungültig erklärt worden. Der EuGH sah das Datenschutzniveau nach europäischen Maßstäben als nicht gesichert an. »Konkret bedeutet das Scheitern des Privacy Shields, dass eine rechtliche Grundlage für den Datentransfer…

NEWS | IT-SECURITY | KOMMENTAR

EuGH-Urteil gegen Privacy Shield: mehr digitale Souveränität dringend erforderlich

Die Entscheidung des EuGH, das Privacy Shield genannte Datenschutzabkommen mit den USA zu kippen, setzt die Anwenderunternehmen in Deutschland und Europa erheblich unter Druck. Sie dürfen keine personenbezogenen Daten mehr in die USA übermitteln, wenn die Übermittlung bisher auf Basis des Privacy Shields erfolgte. VOICE empfiehlt Anwendern dringend die Verträge mit Cloud-Providern zu überprüfen und…

NEWS | IT-SECURITY | KOMMENTAR

Privacy Shield: EuGH-Urteil ein Sieg für den Datenschutz

Spezialisten für Datenschutz begrüßen ausdrücklich die Entscheidung des Europäischen Gerichtshofs in Bezug auf den EU-US Privacy Shield, die den Transfer jedweder persönlicher Daten in amerikanische Public-Cloud-Dienste wie Microsoft OneDrive, Google Drive, Dropbox oder Box.com für unrechtmäßig erklärt. Mit dem Urteil rücken europäische Alternativen wie das Cloud-Projekt Gaia-X und auf Open-Source-basierende Content-Collaboration-, Enterprise-Filesync- und Fileshare-Lösungen wie…

NEWS | TIPPS

Steuern sparen mit Smartphone, Notebook, Computer, Internet & Co.

Berufstätige können Ausgaben für beruflich genutzte IT und Software von der Steuer absetzen. Ende Juli endet die Abgabefrist für die Einkommensteuererklärung 2019. Ob dienstliche E-Mails auf dem privaten Smartphone, Webinare zur Weiterbildung auf dem eigenen Notebook oder ein letzter Feinschliff an der Präsentation am Abend vor dem nächsten großen Meeting: Wer private IT-Geräte und Software…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS | FAVORITEN DER REDAKTION

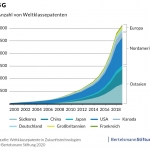

Innovationsstandort Deutschland bei Zukunftstechnologien unter Druck

Die internationalen Kräfteverhältnisse im Bereich des geistigen Eigentums verschieben sich in wichtigen Zukunftstechnologien stark: Die Vereinigten Staaten nehmen noch in fast allen Bereichen die Spitzenposition ein. Europa kann auf einige bewährte Stärken bauen. Aber China und Südkorea holen dank einer viel höheren Dynamik massiv auf – oder sind bereits vorbeigezogen. Das erhöht den Druck auf…

NEWS | BUSINESS | DIGITALISIERUNG | LÖSUNGEN | STRATEGIEN | TIPPS

Digitale Erfindungen schützen: Mit der DIN 77006 Wettbewerbsvorteile ausschöpfen

»Ein Auto sichere ich gegen Diebstahl, indem ich es in die Garage stelle«, so Dr. Christian Stauf, der an der TU Kaiserslautern im Bereich Intellectual Property (IP) Management forscht. »Ein immaterielles Produkt wie eine App oder eine Software kann ich nicht so einfach schützen.« Angesichts der fortschreitenden Digitalisierung ist es aus Sicht des Wirtschaftsingenieurs entscheidend,…

NEWS | IT-SECURITY

BOM: Open-Source-Risiken (immer) im Auge behalten

Es ist kaum anzunehmen, dass Oberstufenschüler ihrem Berufsberater »Chief Inventory Officer« als ihren persönlichen Traumberuf vorschlagen – falls es diesen Titel überhaupt gibt. Er klingt auf jeden Fall kaum nach Glamour, Prestige oder aufregender Tätigkeit – vielmehr nach eintöniger Arbeit wie in noch nicht komplett vergangenen Tagen: mit dem Klemmbrett im Warenlager. Dennoch ist…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS 2018 | TRENDS 2019

Patentanmeldungen: Patente Frauen

China hat den höchsten Frauenanteil bei internationalen Patentanmeldungen. Wie die Grafik auf Basis von Daten der World Intellectual Property Organization (WIPO) zeigt, waren hier 28,9 Prozent der Erfinder weiblich. In Deutschland hingegen liegt der Frauenanteil bei nur 10,3 Prozent. Die meisten Erfinderinnen gibt es laut WIPO in den Bereichen Biotechnologie, Pharmazeutika und Lebensmittelchemie – die wenigsten dagegen in…

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Elf Bausteine zur wirksamen Bekämpfung von Insiderbedrohungen

Organisationen behandeln Insiderbedrohungen häufig als Tabuthema. Nur zögerlich werden Mitarbeiter, die zu einer Bedrohung für das Unternehmen geworden sind, als solche wahrgenommen. Auch Meldungen und Maßnahmen gegen diese Personen erfolgen zögerlich. Es scheint beinahe so, als ob Insiderbedrohungen ein blinder Fleck innerhalb von Prozessen im Management seien. Der Verizon Insider Threat Report zielt darauf,…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | TIPPS

Cyberkriminalitäts-Analyse fokussiert sich auf Bedrohungen durch Insider

Die Data Breach Investigations Report (DBIR)-Serie von Verizon gibt Einblicke in die Welt der Cyberkriminalität. Jetzt wurde die Analyse von Daten und Vorfällen neu ausgerichtet und fokussiert sich auf die Rolle von Insidern. Daraus entstanden ist der Verizon Insider Threat Report [1]. 20 Prozent der im Rahmen des Verizon 2018 DBIR erfassten Cybersicherheitsvorfälle und…

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR | INTERNET DER DINGE | STRATEGIEN | TIPPS

Vier Dinge, die Sie bei IoT-Projekten unbedingt beachten sollten

Viele Unternehmen zögern noch bei der Umsetzung von Internet of Things (IoT) Projekten. Sie verrennen sich in technischen Überlegungen, statt sich auf das zu fokussieren, worauf es eigentlich ankommt: Mit angemessenem Aufwand schnell einen wirtschaftlichen Nutzen zu erzielen. Mehr Mut ist gefragt. Die folgenden vier Tipps helfen dabei. Proof of Value: Nach dem betriebswirtschaftlichen…

NEWS | IT-SECURITY | KOMMENTAR

Gute Sicherheitslösungen brauchen keine Compliance-Argumentation

Anbieter von Sicherheitssoftware werben mit dem Argument »Herstellen von Compliance-Konformität«. Es stellt sich aber die Frage, was wichtiger ist: Compliance oder Sicherheit? Soll mit der Compliance-Argumentation vielleicht vertuscht werden, dass die Lösungen keine zuverlässige Sicherheit bieten? Der Verdacht drängt sich auf. Es gibt heute Hunderte von verschiedenen IT-Sicherheitslösungen. Unternehmen und Behörden können kaum den Überblick…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | TRENDS 2017 | INFRASTRUKTUR | LÖSUNGEN | STRATEGIEN

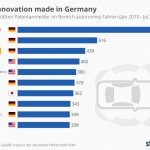

Selbstfahrende Autos: Führungsrolle bei Patenten für autonome Autos

Deutsche Unternehmen haben in den vergangenen Jahren 52 Prozent aller Patente zum autonomen Fahren angemeldet. Das geht aus einer Studie des Instituts der deutschen Wirtschaft Köln (IW) hervor. Allein auf Bosch, Audi und Continental entfallen über 1.900 Patentanmeldungen. Neben sechs deutschen Unternehmen sind drei aus den USA und eines aus Japan im Ranking der größten…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALISIERUNG | DIGITALE TRANSFORMATION | GESCHÄFTSPROZESSE | OUTSOURCING | ONLINE-ARTIKEL | SERVICES

Von Schweiß und Diesel zu Bits und Bytes

Die digitale Transformation zwingt jedes Unternehmen dazu, wie ein Technologieunternehmen zu agieren. Egal welches Produkt ein Unternehmen anbietet, zu einem gewissen Grad ist jedes Unternehmen heute ein Technologieunternehmen geworden. Viele Unternehmen kämpfen jedoch mit den Folgen dieser zwangsweisen Transformation und den Herausforderungen, wie ein Technologieunternehmen agieren zu müssen. Insbesondere die Art und Weise Software zu…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | DIGITALISIERUNG | EFFIZIENZ | TRENDS SERVICES | TRENDS 2017 | TRENDS 2025 | LÖSUNGEN | SERVICES

Das Ende des Plagiats – Studie beschreibt Zukunft des geistigen Eigentums als nicht-kopierbare Interaktion mit Kunden

Patent- und Markenämtern halten mit der immer höheren Geschwindigkeit von Innovations- und Produktlebenszyklen sowie steigenden Neuanmeldungen kaum noch mit. Technologie als Lösung: Bis 2030 können intelligente Algorithmen bereits die erfinderische Höhe einer Patentanmeldung bewerten; Unternehmen nutzen künstliche Intelligenz für das Management ihres geistigen Eigentums. Blockchain-Lösungen werden den gewerblichen Rechtsschutz revolutionieren – und sichern heute bereits…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TRENDS 2016 | ONLINE-ARTIKEL

Patentanmeldungen: Erfinderischer Süden

48.474 Patentanmeldungen aus Deutschland sind im vergangenen Jahr beim Deutschen Patent- und Markenamt (DPMA) eingegangen. Besonders erfinderisch zeigt sich der Süden Deutschlands. In Baden-Württemberg kamen auf 100.000 Einwohner 132 Patentanmeldungen, in Bayern waren es 124. Schlusslichter der Statistik sind Sachsen-Anhalt (10) und Mecklenburg-Vorpommern (7). Deutschlandweit kamen auf 100.000 Einwohner 59 Patentanmeldungen. Insgesamt waren zum Jahresende…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | DIGITALE TRANSFORMATION | STRATEGIEN

Digital Business: Unternehmen brauchen eine Vision für ihre Branche

CIOs benötigen neue Herangehensweise an Konzeptentwicklung, Kompetenzen, Assets und Research. Unternehmen, die Schwierigkeiten mit der digitalen Transformation haben, sollten eine Vision für ihre eigene Branche entwickeln, um sich dem digitalen Business anzunähern, so das IT-Research und Beratungsunternehmen Gartner. Wie die Gartner CIO Agenda 2016 zeigt, erwarten Führungskräfte, dass sich der Anteil des digitalen Business an…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY | SERVICES

Die Gefahren von Filesharing: Geistiges Eigentum nicht sicher

Deutsche Firmen riskieren ihr geistiges Eigentum, indem sie unsichere und veraltete Filesharing-Technologien nutzen. Eine neue Untersuchung von Forrester Research enthüllt, das viele Technologieunternehmen tagtäglich die Sicherheit ihrer Daten und ihres geistigen Eigentums riskieren. Für die Studie mit dem Titel »Secure Sharing of Intellectual Property« (Sicheres Teilen von geistigem Eigentum) befragte Forrester im Auftrag von Thru…

NEWS | CLOUD COMPUTING | IT-SECURITY | KOMMENTAR

Cloud nach Safe Harbor: Vertrauen ist gut, Kontrolle ist besser!

Ein Kommentar von Daniel Dalle Carbonare, Geschäftsführer der Hitachi Data Systems GmbH Das Safe-Harbor-Abkommen zwischen der EU und den USA sollte Unternehmen eigentlich einen sicheren Rechtsrahmen für den internationalen Datenverkehr geben. Die USA galten demnach als »sicherer Daten-Hafen«, wovon vor allem die großen Cloud-Anbieter profitiert haben. Europas Datenschützer haben dem vor dem Hintergrund der…

NEWS | IT-SECURITY | KOMMENTAR | KOMMUNIKATION | CEBIT 2016

Ist die EU-USA-Datenschutzeinigung Privacy Shield eine »Mogelpackung«?

Die via Pressekonferenz von den EU-Kommissaren Vera Jourová und Andrus Ansip verkündete Einigung zwischen der EU und den USA über neue Regeln zu Datenaustausch und Datenschutz missachtet in weiten Teilen die Entscheidung des Europäischen Gerichtshofs vom Oktober letzten Jahres, wonach die bisherigen Regeln zum transatlantischen Datenaustausch (Safe Habor) ungültig sind, urteilt die Nationale Initiative für…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2016 | IT-SECURITY

Die Sicherheit wird der Hauptgrund sein, warum Behörden in die Cloud wechseln

Public-Cloud-Lösungen bieten heute die Skalierbarkeit, Rechenleistung, Speicherplatz und Sicherheit, um digitale Behördenplattformen zu ermöglichen und die steigenden Erwartungen in Bezug auf Leistung und Nutzen zu erfüllen. Das IT Research- und Beratungsunternehmen Gartner prognostiziert, dass bis 2018 der Sicherheitsaspekt der Grund sein wird, weshalb Behörden in die Public Cloud wechseln werden – soweit die Gesetzgebung dies…

NEWS | BUSINESS | TRENDS SECURITY | IT-SECURITY

EMEA Security Appliance Shipments to Accelerate in 2015-2017

According to the International Data Corporation (IDC) Europe, Middle East and Africa Quarterly Security Appliance Tracker, 2014 value for the EMEA security appliance market reached $3.38 billion, a moderate 2.9 % year-on-year growth. Shipments increased by 3.5 % year on year to 732,324 units. During the next three years the security appliance market is expected…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

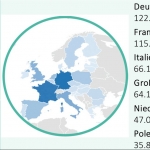

1,5 Milliarden geleakte Unternehmens- und Kundendokumente entdeckt

12.000 Terabyte an Daten sind über falsch konfigurierte Server wie FTP, SMB, rsync und Amazon S3 öffentlich zugänglich. In der EU fanden sich rund 537 Millionen vertrauliche Dokumente; Deutschland führt die Länderliste mit 122 Millionen an. Zu den exponierten Daten zählen Gehaltsabrechnungen, Steuererklärungen, Krankenakten, Kreditkarteninformationen sowie Firmengeheimnisse von Unternehmen. Nur wenige Wochen vor Inkrafttreten…