Illustration: Absmeier

Der Trend zu Managed Security Services (MSS) zeichnet sich immer mehr ab. Der Grund: Viele IT-Abteilungen kommen in puncto Sicherheit mittlerweile an die Grenzen ihrer Leistungsfähigkeit, da Angriffsszenarien sich ständig wandeln und das Handling von Sicherheitstools immer komplexer wird. Unternehmen ziehen daher Spezialisten hinzu, um Risiken zu vermeiden. Doch was ist nötig, um die Weichen für MSS im eigenen Unternehmen zu stellen? Andreas Mayer, Founder & Business Development bei indevis, gibt sechs Tipps.

- Grundverständnis aufbauen: IT-Sicherheit ist kein »Off-the-shelf«-Produkt

Unternehmen sind heute grundsätzlich dazu bereit, in ausgefeilte Security-Technologien zu investieren – dies ist jedoch nur der erste Schritt, um ein angemessenes Schutzniveau aufzubauen. Denn auch Top-Lösungen muss man konfigurieren und in Betriebsprozesse eingliedern. Security ist ein Drittel Technik, ein Drittel Prozesse, Organisation und Schnittstellen sowie ein Drittel Benutzer-Awareness. Nur wenn Unternehmen alle drei Bereiche gleichermaßen berücksichtigen, kann es gelingen, sich bestmöglich gegen Cyberangriffe zu schützen. Security aus der Steckdose gibt es nicht. Die Herausforderung für IT-Abteilungen besteht also darin, den Überblick über zahlreiche Security-Funktionen und -Anwendungen zu behalten, diese miteinander zu integrieren und permanent zu aktualisieren – eine Mammutaufgabe, die nur die wenigsten Unternehmen intern stemmen können.

- Interne Security-Strukturen, -Prozesse und -Rollen klar definieren

Damit externe Security-Dienstleister bestmöglich »andocken« können, gilt es, Security-Prozesse genau zu definieren und interne Rollen festzulegen. Es muss klar sein, wer für was verantwortlich ist und wer sich kümmert, wenn beispielsweise bei einer Firewall die Policy geändert werden muss. Gelingt dies, ist die Basis für Managed Security Services geschaffen. Fehlen bisher klar definierte Abläufe, schafft ein Workshop mit einem MSSP Abhilfe. Hier wird die Ist-Situation analysiert, um eine Best-Practice-Strategie für die IT-Sicherheit zu entwerfen.

- Service-Affinität von IT-Mitarbeiter fördern: IT-Abteilungen als »Business Enabler«

Mitarbeiter in der IT-Abteilung müssen Verständnis und Affinität für die Zusammenarbeit mit Dienstleistern entwickeln und die Arbeitsweise nach dem Motto »Wir machen alles selbst« ad acta legen – denn das ist in unserer komplexen Arbeitswelt schlicht nicht mehr möglich. Stattdessen sollten sie sich als »Business Enabler« für die Fachabteilungen sehen. Es gilt, deren Bedürfnisse zu verstehen und die nötigen technischen Voraussetzungen für die Digitalisierung zu schaffen. Kann die IT-Abteilung dieser Anforderung nicht schnell genug nachkommen, riskieren Unternehmen Sicherheitslücken durch Schatten-IT. Denn oftmals schaffen sich Fachabteilungen dann benötigte Lösungen ohne Rücksprache mit den IT-Kollegen an. Das kann zu einem gefährlichen, nicht ausreichend geschützten Flickenteppich an Produkten führen, der die Angriffsfläche für Hacker vergrößert.

- Absicherung von Cloud-Umgebungen gleich mitdenken

Im Cloud-Zeitalter sollten IT-Verantwortliche, die Security Services auslagern möchten, auch gleich das Thema Cloud-Migration mitdenken. Denn Cloud Provider bieten meist nur rudimentäre Sicherheitsfunktionen. Das bedeutet: Anwendungen, die vorher in einem historisch gewachsenen und gut gesicherten Ökosystem eingebunden waren, finden sich plötzlich in einer völlig neuen Umgebung ohne wichtige Security-Funktionen wieder. So gilt es etwa, Firewalls zwischenzuschalten oder das Zugriffs- und Rechtemanagement zu definieren. Das Problem verschärft sich auch hier, wenn Fachabteilungen oder Management abgekoppelt handeln und Cloud-Services ohne Rücksprache mit der IT-Abteilung buchen. Zudem ist die Absicherung von Cloud-Umgebungen aufwendig und erfordert tiefgehendes Wissen über die Technologie des Providers – ein Großprojekt also, das IT-Verantwortliche neben dem Tagesgeschäft kaum selbst stemmen können. MSSPs leisten auch hier gerne Hilfestellung und verfügen bereits über erprobte Ende-zu-Ende-Lösungen, mit denen sich Cloud-Umgebungen unkompliziert absichern lassen.

- Sich über das Prinzip der geteilten Verantwortung bewusst werden

Werden IT-Security-Aufgaben ausgelagert, bedeutet das für ein Unternehmen keinesfalls Kontrollverlust. Ganz im Gegenteil: Es ist elementar wichtig, dass IT-Abteilung und MSSP eng zusammenarbeiten. IT-Mitarbeitern im Unternehmen kommt dabei eine koordinative, steuernde Rolle zu, währende der Dienstleister operativ und beratend agiert. Beide Seiten müssen das Prinzip der geteilten Verantwortung leben. Denn um die IT-Infrastruktur des Unternehmens auf hohem Niveau zu schützen, muss das Wissen über unternehmensinterne Strukturen und Prozesse einerseits und hohe Expertise bei Security-Tools andererseits zusammenkommen. Nur so kann es gelingen, passgenau IT Security Services zu designen, zu implementieren und kontinuierlich anzupassen.

- MSSP auf Herz und Nieren prüfen

Zu guter Letzt ist auch Sorgfalt bei der Auswahl des MSSP gefragt. Denn wer möchte schon hochsensible Daten in fremde Hände geben, ohne sich seiner Sache sicher zu sein? Wie gut ein Provider aufgestellt ist und ob seine Mitarbeiter qualifiziert sind, lässt sich zum Beispiel bei einem Besuch vor Ort feststellen. In der Regel ist ein guter MSSP jederzeit dazu in der Lage, Ihre Fragen zu beantworten. Zudem sollte er für sämtliche operativen, vertraglichen und prozessbegleitenden Rollen gemäß der ITIL-Best-Practices klare Verantwortlichkeiten definiert haben, sowie die Zertifizierung nach ISO 27001 aufweisen. Ist dies der Fall, erfüllt der Provider gültige DSGVO-Security-Standards zum Schutz von Kundendaten.

Fazit: Gute Vorbereitung ist die halbe Miete

Die Komplexität von Hackerangriffen und Sicherheitslösungen steigt. Unternehmen müssen sich bewusst sein: Risiken lauern an jeder Ecke und die Frage bei Cyberattacken lautet nicht ob, sondern wann. Andreas Mayer, Founder & Business Development bei indevis, sagt: »Es ist entscheidend, sich so gut wie möglich abzusichern und Handlungsrichtlinien für den Ernstfall parat zu haben. Sind Unternehmen vorbereitet, bleibt der Schaden gering oder lässt sich bestenfalls sogar ganz vermeiden.« Empfehlenswert ist es außerdem, externe Experten hinzuzuziehen. Wenn Unternehmen intern klare Prozesse definieren, Service-Affinität aufbauen und sich über das Prinzip der geteilten Verantwortung bewusst sind, steht einer erfolgreichen Zusammenarbeit mit einem guten Managed Security Service Provider nichts im Wege.

219 Artikel zu „MSS Security“

TRENDS 2021 | NEWS | TRENDS 2020 | DIGITALE TRANSFORMATION | IT-SECURITY | WHITEPAPER

Whitepaper: Cyber Security – Die digitale Transformation sicher gestalten

Digitalisierung bietet Hackern neue Angriffspunkte. IT-Security ist Top-Investitionsthema unter IT-Verantwortlichen. Managed Security Services Provider bieten umfangreiche Security-Dienstleistungen. Neues Lünendonk-Whitepaper kostenfrei verfügbar. Cyber Security spielt in Zeiten einer digitalen Welt eine zentrale Rolle. Die Digitalisierung von Prozessen und Produkten sowie die Vernetzung von Maschinen und Fahrzeugen bieten Hackern neue Einfallstore und Angriffsmöglichkeiten. Unternehmen investieren daher verstärkt…

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Security in der Cloud – Nicht ohne Eigenverantwortung

Unternehmen müssen ihr bestehendes Risikomanagement auf die Cloud-Umgebung auszuweiten. Die Verantwortlichen müssen sicherstellen, dass sie ihre Risiken kennen. Sie müssen zudem verstehen, welche Sicherheit die Cloud-Plattform bietet, erst dann können sie einen angemessenen Schutz für ihre Daten erzielen – unabhängig von deren Standort.

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Checkliste Cyber Security Incident – Nach dem Angriff ist vor dem Angriff

So sind Unternehmen auf einen Security-Vorfall optimal vorbereitet.

NEWS | IT-SECURITY | STRATEGIEN

Malware-as-a-Service: Cybersecurity-Profis gegen APT-Unternehmer

Die sich weiter professionalisierende Hacker-Industrie bietet nicht nur Malware und Tools zur Miete an. Kriminelle Experten stellen auch ihre Arbeitsleistung für Geld zur Verfügung. Deren Expertise für Advanced Persistent Threats (APTs) erfordert eine Abwehr auf Augenhöhe: Managed Detection and Response (MDR). In den letzten Jahren hat sich die Cyberkriminalität weiter organisiert und orientiert sich dabei…

NEWS | IT-SECURITY | AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020

Das Einmaleins der Cybersicherheit – Digitalisierung ja, aber zu wenig IT-Security

Nach der erzwungenen Digitalisierung durch die Cornona-Pandemie fehlt es vielen Organisationen nach wie vor an solidem Endpunktschutz und der Security Awareness der Mitarbeiter im Home Office.

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cloud Security Report 2020: Sichere Cloud-Nutzung bereitet Schwierigkeiten

Der Cloud-Sicherheitsanbieter Bitglass hat seinen Cloud Security Report 2020 vorgestellt, in dem untersucht wird, inwiefern Unternehmen angemessene Cloud-Sicherheitsvorkehrungen getroffen haben. Bitglass hat mit einer führenden Community für Cyber-Sicherheit zusammengearbeitet und IT- und Sicherheitsexperten befragt, um herauszufinden, wo ihre Sicherheitsbedenken liegen und um mehr über die Maßnahmen zu erfahren, die Unternehmen ergreifen, um Daten in der…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN

Feinde im Home Office: IT-Security zwischen New Work und Insiderbedrohungen

Im Bereich IT-Security sind die Lasten nicht zu Gunsten der Unternehmen verteilt: Während sie permanent über ihre gesamte IT-Landschaft hinweg sämtliche der Bedrohungslage angemessenen Sicherheitsmaßnahmen ergreifen müssen, kann Angreifern eine kleine Schwachstelle ausreichen, um massiven Schaden anzurichten. Ungesicherte Endgeräte, Cloud- und IaaS-Anwendungen, schlecht gesicherte Netzwerke oder das Surfen im World Wide Web eröffnen Hackern zahlreiche…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Viele IT-Security-Manager halten ihre Unternehmen für erpressbar

Studie zur IT-Sicherheit: Mit mehr Diversität der Qualifikationslücke begegnen. Sieben von zehn (71 %) IT-Sicherheitsverantwortlichen im Topmanagement glauben, dass Cyberkriegsaktivitäten ihre Organisation gefährden. Die Hälfte (49 %) sorgt sich, dass eine Ransomware-Attacke ihr Unternehmen auslöschen könnte, und sechs von zehn (59 %) glauben, dass ihr Unternehmen unter Umständen Zahlungen an Erpresser leisten würde. Um sich…

NEWS | IT-SECURITY | TIPPS

Security-Risiko USB-Massenspeicher: Best Practices zum Schutz vor Datenverlust

USB-Massenspeicher bieten eine schnelle, einfache Möglichkeit, Daten zu transportieren und gemeinsam zu nutzen, wenn eine digitale Übertragung nicht möglich ist. Das hohe Risiko von Diebstahl und Verlust macht USB-Massenspeicher für die Unternehmenssicherheit jedoch zu einem Security-Alptraum. Die aktuell weitverbreitete Remote-Arbeit hat diese Probleme noch verschärft. Das Volumen der von Mitarbeitern auf USB-Massenspeicher heruntergeladenen Daten ist…

NEWS | IT-SECURITY | STRATEGIEN

Mehr Zusammenarbeit in Sachen Cybersecurity – Kooperation ist der Schlüssel zum mehr IT-Sicherheit in unsicheren Zeiten

Die Ereignisse der letzten Monate haben die CISOs und die IT-Sicherheitsteams unter enormen Druck gesetzt, nach einer Ausweitung der Fernarbeit ihre Netzwerke angemessen zu schützen. Für Unternehmen, die bereits Maßnahmen für die Heimarbeit ihrer Belegschaft eingeführt haben, stellt dies möglicherweise keine Herausforderung dar. Für andere, die daran gewöhnt sind, Maschinen zu überwachen, zu steuern und…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Cloud Security: Mit 7 Schritten sicher in die Wolke

llustration: Absmeier, Die Cloud ist dank ihrer Flexibilität und Kapazität im Vergleich zu herkömmlichen Rechen- und Speichermethoden mittlerweile ein wichtiges Standbein für viele Unternehmen geworden. Doch wie bei herkömmlichen Speicher- und File-Sharing-Methoden entstehen auch durch die Cloud spezifische Datensicherheitsprobleme. Ein pragmatischer, datenzentrierter Ansatz kann den Weg in die Wolke jedoch übersichtlich umsetzbar machen. Im Folgenden…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Security: Public Cloud-Umgebungen voller vernachlässigter Workloads, Authentifizierungsproblemen und »lateral Movement«-Risiken

Mehr als 80 Prozent der Unternehmen haben mindestens einen vernachlässigten, internetbezogenen Workload, d.h. er läuft auf einem nicht unterstützten Betriebssystem oder ist seit mindestens 180 Tagen ungepatcht. Fast 25 % der Unternehmen verwenden keine Multi-Faktor-Authentifizierung um den Root-Benutzer ihrer Cloud-Accounts, den Super-Administrator, zu schützen. Fast die Hälfte der Organisationen hat Internet-Workloads, die Geheimnisse und…

NEWS | IT-SECURITY

Cyber-Security-Prioritäten während der aktuellen Pandemie

Die Welt, wie wir sie kennen, wurde durch die Covid-19-Pandemie auf den Kopf gestellt. Als es weltweit zu Ausgangsbeschränkungen kam, stellte dies große wie kleine Unternehmen vor neue, unerwartete Herausforderungen – und jetzt, da wir uns auf den langen Weg der Erholung begeben, tun wir dies mit anderen Prioritäten als noch vor wenigen Monaten. Die…

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud als Chance für Cybersicherheit – fünf Gründe für Managed Security aus der Cloud

Konventionelle Sicherheitslösungen wurden nicht mit Blick auf die Cloud entwickelt, was Herausforderungen durch Komplexität, Verwaltungsaufwand und unvollständigem Schutz schafft. Dies ist nach Meinung von Palo Alto Networks nun aber geboten, denn: In der vernetzten Welt, in der sowohl Benutzer als auch Daten überall sind, muss auch Cybersicherheit überall verfügbar sein. Um dies zu erreichen, muss…

NEWS | IT-SECURITY | SERVICES

Managed Security Services: Von diesen 5 Mythen sollten Sie sich nicht beirren lassen

Cyberangriffe nehmen zu. Auch der Mittelstand steht verstärkt im Visier der Hacker. Doch für ausreichenden Schutz zu sorgen, wird immer komplexer. Managed Security Services können Abhilfe schaffen. Wolfgang Kurz, CEO und Founder indevis, räumt mit den häufigsten Vorurteilen auf. Mit der zunehmenden Digitalisierung steigt das Risiko für Cyberangriffe. Nicht nur große Unternehmen sind davon…

NEWS | TRENDS SECURITY | TRENDS SERVICES | TRENDS 2019 | IT-SECURITY

Security-as-a-Service boomt

Cloud-basierte Sicherheitslösungen helfen Unternehmen, mit sich ändernden Marktbedingungen, steigenden Kosten und fehlendem Cybersecurity-Personal Schritt zu halten. Bis zum Jahr 2021 werden mehr als 70 Prozent der Unternehmen Security-as-a-Service (SECaaS) nutzen und ihre Sicherheitslösungen damit größtenteils aus der Cloud beziehen. Dies ist das Ergebnis einer aktuellen Umfrage des PAM-Spezialisten Thycotic auf der diesjährigen European Identity…

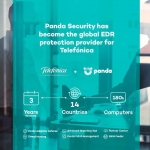

NEWS | PRODUKTMELDUNG

Panda Security erhält Zuschlag für den globalen EDR-Schutz von Telefónica

Panda Security stattet die nächsten drei Jahre Telefónica mit Endpoint Detection and Response – Lösungen (EDR) aus. Die IT-Sicherheitslösung »Adaptive Defense 360« des spanischen Unternehmens Panda Security und sein Threat Hunting Service werden in insgesamt 14 Ländern auf 180.000 Computern im globalen IT-Netzwerk von Telefónica eingesetzt. Mit der Unterzeichnung dieses Vertrages vertraut Telefónica Global auf…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

IT-Security-Studie 2019: Immer mehr Unternehmen planen für den IT-Notfall

90 Prozent der Unternehmen empfinden die Bedrohungslage als wachsend und stellen sich mit Notfallplänen darauf ein. Die Bedrohungslage im Bereich IT-Sicherheit steigt weiter an. Dies sagen 90 Prozent der befragten Sicherheitsexperten laut der Studie IT-Sicherheit 2019 [1] des eco – Verbands der Internetwirtschaft e. V. Die Unternehmen in Deutschland reagieren darauf mit Notfallplänen. 57 Prozent…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | OUTSOURCING | SERVICES | SICHERHEIT MADE IN GERMANY

7 Gründe, warum CISOs MSSPs engagieren sollten

Da Cybersicherheit zunehmend komplexer und kostenintensiver wird, lagern immer mehr große und mittelständische Unternehmen Sicherheitsaufgaben an Managed Security Services Provider (MSSPs) aus. Das Spektrum reicht von eng abgegrenzten Consulting-Projekten bis hin zum gesamten Security-Betrieb. Doch warum sollten CISOs externe Dienstleister für Aufgaben bezahlen, die sie auch selbst übernehmen könnten? Die strategische Unterstützung eines MSSP kann…

NEWS | TRENDS SECURITY | TRENDS SERVICES | TRENDS 2018 | TRENDS 2022 | IT-SECURITY | SERVICES

Komplexe datengetriebene Szenarien sorgen für zweistelliges Wachstum bei Security-Diensten im EMEA-Markt

Die Erkennung und Beseitigung von Gefahrenquellen wird zum wichtigsten Markttreiber. Der Markt für Managed Security Services (MSS) in Europa und dem mittleren Osten und Afrika (EMEA) durchläuft aktuell eine tiefgreifende Transformation. Während neue Unternehmen im Markt mit netzwerkbasierten MSS-Diensten und Gefahrenbeseitigungsfunktionen die Marktlandschaft nachhaltig verändern, treiben ausgereifte Technologien, wie etwa Cloud-Migration, Enterprise Mobility sowie…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

Früherkennung und Bekämpfung sind die Top-Prioritäten von Unternehmen im Bereich Security für das Jahr 2017

Weltweite Ausgaben für Informationssicherheit werden im Jahr 2017 90 Milliarden US-Dollar betragen. Laut dem IT-Research und Beratungsunternehmen Gartner werden Unternehmen ihre Strategie im Bereich Informationssicherheit im Jahr 2017 ändern. Sie werden sich von einer reinen Prävention abwenden und sich dabei mehr auf Früherkennung und Bekämpfung konzentrieren. Die weltweiten Ausgaben für Informationssicherheit werden im Jahr 2017…

NEWS | IT-SECURITY | PRODUKTMELDUNG

FireEye eröffnet erstes Security Operations Center in Deutschland und bietet Security-as-a-Service lokal an

FireEye eröffnet in Hallbergmoos bei München sein weltweit siebtes Security Operations Center (SOC) und das erste in Deutschland. FireEye nennt seine Security Operations Center auch »Advanced Threat Response Center«, da ihr vornehmliches Ziel ist, Angriffe zu erkennen und abzuwehren. München steht damit auf einer Stufe mit Tokio, Dublin oder Singapur, wo FireEye unter anderem bereits…

NEWS | INTERNET DER DINGE | IT-SECURITY | TOP-THEMA | AUSGABE 11-12-2016

Interview mit Patrick Oliver Graf von NCP zu Remote Access und Security bei IoT

Bei der Maschinenkommunikation in der Industrie 4.0 und dem Industrial Internet of Things (IIoT) kommt VPN neu ins Spiel. Gefordert ist eine plattformübergreifende und maximale infrastrukturelle Kompatibilität mit der Möglichkeit zur zentralen Verwaltung der gesamten Lösung.

NEWS | BUSINESS | TRENDS SECURITY | IT-SECURITY | SERVICES

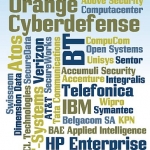

Security Vendor Benchmark 2016 für die Schweiz

Die Experton Group hat den »Security Vendor Benchmark Schweiz 2016« vorgestellt. Die aktuell vorliegende Studie ist nunmehr die zweite Auflage der unabhängigen Analyse des Marktes für Produkte und Dienstleistungen für IT-Sicherheit in der Schweiz. Hierbei hat die Experton Group die Attraktivität des Produkt- und Service-Portfolios sowie die Wettbewerbsstärke von insgesamt 115 Anbietern untersucht, die nach…

BUSINESS | IT-SECURITY | AUSGABE 1-2-2016

Interview zu Security Management: »Wir sind gekommen, um zu bleiben«

FireMon hat vor einigen Jahren den Markt für herstellerneutrale Security-Management-Lösungen mit aus der Taufe gehoben. Jetzt startet der amerikanische Hersteller mit einer deutschen Tochtergesellschaft und einer neuen, in München beheimateten EMEA-Zentrale auch im europäischen Markt durch.

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | OUTSOURCING | SERVICES

Security Vendor Benchmark 2016 für die Schweiz

Security bleibt einer der Treiber des Schweizer ICT-Marktes. Aufgabenstellung der Security-Abteilungen entwickeln sich mehr und mehr in Richtung Betrieb eines Information Security Management Systems (ISMS) und Provider Management. Identity Analytics und Threat Intelligence sind die Security-Fundamente. Die Experton Group hat den »Security Vendor Benchmark Schweiz 2016« vorgestellt. Die aktuell vorliegende Studie ist nunmehr die zweite…

NEWS | TRENDS SECURITY | TRENDS SERVICES | TRENDS 2016 | IT-SECURITY | SERVICES

Cyber-Security-Trends 2016: mehr Angriffe, neue Ziele und Angriffswege

Neun Trends zu Cyber-Bedrohungen und neuen Technologien – Incident-Response-Strategie und Industrial Control System (ICS) Security so wichtig wie nie – steigende Nachfrage nach Managed Security Services (MSS) und Cyber Threat Intelligence. Wie werden neue Technologien und die sich verschärfenden Cyber-Bedrohungen Wirtschaft und Öffentliche Hand 2016 beeinflussen? Welche Konsequenzen resultieren daraus für IT-Security-Entscheider? Damit haben sich…

NEWS | TRENDS SECURITY | TRENDS SERVICES | TRENDS 2016 | IT-SECURITY | OUTSOURCING | SERVICES

Managed Security Services: Security Vendor Benchmark 2016 für Deutschland

Security bleibt einer der Treiber des deutschen ICT-Marktes. Endgerätesicherheit wird an Bedeutung verlieren. Identity Analytics und Threat Intelligence sind die Security-Fundamente. Für sie zweite Auflage der unabhängigen Analyse des Marktes für Produkte und Dienstleistungen für IT-Sicherheit, dem »Security Vendor Benchmark Deutschland 2016«, wurden mehr als 250 Anbieter auf ihre Relevanz für den deutschen Markt überprüft…

NEWS | IT-SECURITY | OUTSOURCING | SERVICES

Managed Security Services – eine Alternative zum Eigenbetrieb

Wie der IT-Markt insgesamt strebt auch der Security-Markt in Richtung Outsourcing. Für die Anwenderunternehmen bringt dies vielfältige Vorteile u.a. durch geringere Investitionskosten und auch geringeren Handling-Aufwand, indem ein spezialisierter Dienstleister (Managed Security Service Provider, MSSP) den Betrieb und die Überwachung von Security-Lösungen übernimmt. Dabei profitiert der Kunde auch vom aktuellen Wissen des Dienstleisters, was insbesondere…

NEWS | BUSINESS | SERVICES

E-Learning in Unternehmen: Online-Trainings unterstützen Mitarbeitende effektiv bei der Vorbereitung auf Sachkundeprüfungen

Rund zweitausenddreihundert Fragen und ein Vielfaches möglicher Antworten – gegen die Sachkundeprüfung, beispielsweise für die Zertifizierung Gepr. Fachmann/-frau für Versicherungsvermittlung IHK, ist die Führerscheinprüfung ein Spaziergang. Zu den umfangreichen Inhalten kommt der Umstand, dass viele Mitarbeitende die Prüfungsvorbereitung neben ihrer Arbeit erledigen. Unternehmen, die die Kompetenzen ihrer Mitarbeitenden ausbauen möchten, haben deshalb gute Gründe, sie…

NEWS | IT-SECURITY | TIPPS

Menschen sind der wichtigste Faktor zur Prävention und Abwehr von Cyberattacken

Kommissar Threat Hunter Keine Cyber-Security kann jeden Angriff abwehren und jede Lücke schließen. Dabei setzen viele Organisationen auf immer ausgefeiltere Abwehrtechnologien. Doch wie so häufig sind die Angreifer der IT-Sicherheit einen Schritt voraus – denn sie kennen die Abwehrtools selbst in- und auswendig und kennen somit jedes auch noch so kleine Schlupfloch. Technologie allein genügt…

NEWS | PRODUKTMELDUNG

Schlanke Cloud-Lösungen für Start-ups und Mittelstand

Die noris network AG baut ihre Cloud-Kompetenzen zügig weiter aus und übernimmt mit sofortiger Wirkung 100 Prozent der Anteile der Wavecon GmbH mit Sitz in Fürth. Das Team der Wavecon gilt als erfahrener IaaS-Anbieter und nutzt bereits seit vielen Jahren die Hochsicherheitsrechenzentren der noris network für seine Cloud-Dienste. Die Fürther Open-Source-Spezialisten sollen mit gleicher Mannschaft…

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Umfassende Risikoabsicherung & Prävention bei Schäden aus der Digitalisierung im Maschinen- und Anlagenbau

Ganzheitliches IT-Sicherheitsmanagement in Unternehmen besteht aus den vier Säulen Technik, Organisation, Menschen und Absicherung des Restrisikos. Im Interview erläutert Peter Janson, Prokurist der Dr. Hörtkorn München GmbH, wie sich Maschinenbauer gegen die Risiken der industriellen IoT absichern können.

NEWS | DIGITALE TRANSFORMATION | TIPPS

Fünf Gründe warum ERP-Transformationen scheitern

Die Modernisierung eines ERP-Systems oder die Einführung einer neuen ERP-Lösung sind keine einfachen Aufgaben. Viele ERP-Projekte bringen deshalb auch nicht den gewünschten Erfolg. Signavio, Anbieter von Business-Transformation-Lösungen, nennt fünf Gründe, die eine erfolgreiche ERP-Transformation verhindern. Viele Unternehmen stehen vor der Herausforderung, ihre ERP-Lösung zu modernisieren oder abzulösen. Handlungsbedarf besteht etwa, wenn die Software aktuelle…

AUSGABE 1-2-2021 | NEWS | BUSINESS | CLOUD COMPUTING | STRATEGIEN

Enterprise Resource Planning – Warum ERP jetzt aus der Cloud kommen sollte

In der Covid-19-Pandemie mit immer wieder neu verhängten Lockdowns ist es inzwischen für viele Mitarbeiter zur Routine geworden, im Home Office zu arbeiten. Unternehmen sind daher gefordert, die besonderen Anforderungen von Remote-Arbeitsplätzen zu erfüllen, denn häufig sind die vorhandenen IT-Systeme dafür (noch) nicht ausgelegt.

NEWS | CLOUD COMPUTING | DIGITALE TRANSFORMATION | LÖSUNGEN | SERVICES

Digitalisierung von der Einzelanwendung bis zum End-To-End-Lösungskonzept – Plattform, Cloud und End-to-End

Die Covid-19-Pandemie ist nicht an allem schuld. Cloud, IoT, Industrie 4.0, Künstliche Intelligenz, Digitalisierung und Digitale Transformation bestimmten schon vorher die IT-Szene. Aber die Auswirkungen und Folgen der Pandemie haben die Entwicklungen beschleunigt. Tobias Fenster, Chief Technical Officer (CTO) des Software- und Beratungshauses COSMO CONSULT, gehört zu den ausgewiesenen Experten, die diese Entwicklungen mit beeinflussen.

AUSGABE 1-2-2021 | NEWS | LÖSUNGEN | SERVICES

Rile setzt auf ERP-System mit Mehrwerkesteuerung – Chief Digital Officer legt Wert auf gute Usability

Immer häufiger ist er in den Führungsetagen großer Unternehmen zu finden: Der Chief Digital Officer (CDO). Auch bei der Rile Group treibt er inzwischen alle digitalen Themen. Zum Beispiel, wenn es um das ERP-System geht. Denn das spielt auch für die künftige, strategische Ausrichtung der IT eine Hauptrolle.

AUSGABE 1-2-2021 | NEWS | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM

IT der bbw-Gruppe in den Rechenzentren von noris network – Leistungsstark und doppelt sicher

Bis Norwegen reichte die Suche der Unternehmensgruppe des Bildungswerks der Bayerischen Wirtschaft (bbw) e. V. nach geeigneten Rechenzentren. Zwei Hochsicherheitsrechenzentren der noris network AG – jeweils eines in Nürnberg und München – bekamen letztlich den Zuschlag. Seit Juni 2020 wird die gesamte interne IT des bbw dort betrieben – keinen Moment zu früh, denn auch beim Bildungswerk hat Corona eine leistungsfähige IT wichtiger denn je gemacht.

AUSGABE 1-2-2021 | NEWS | EFFIZIENZ | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM

Wie Rechenzentren helfen, eine nachhaltige IT-Infrastruktur zu schaffen – Auf dem Weg zur grünen Digitalisierung

Nachhaltigkeit blieb auch im von der Covid-19-Pandemie geprägten Jahr 2020 ein zentrales Thema in der digitalen Wirtschaft, gilt es doch weiterhin, die globale Klimakrise effektiv einzudämmen. Im Zuge der Pandemie beschleunigt sich die Digitalisierung zunehmend. Gleichzeitig setzen viele Unternehmen in ihren Nachhaltigkeitsstrategien ambitionierte Ziele, die sich auch im Handeln von Rechenzentrumsbetreibern widerspiegeln.

NEWS | PRODUKTMELDUNG

Neue Doppelspitze für Deskcenter

Vorstandswechsel beim IT-Spezialisten: Markus Gärtner und Christoph Harvey wollen Deskcenter mit frischer Unternehmenskultur vorantreiben. Die Deskcenter AG hat einen neuen Vorstand. Genauer gesagt, zwei: Markus Gärtner und Christoph Harvey verantworten nun seit Beginn des Monats die Geschäfte des IT-Spezialisten. Mit der neuen Doppelspitze ist zugleich ein eingespieltes Team angetreten, das den bereits eingeschlagenen internationalen…