Im Bereich IT-Security sind die Lasten nicht zu Gunsten der Unternehmen verteilt: Während sie permanent über ihre gesamte IT-Landschaft hinweg sämtliche der Bedrohungslage angemessenen Sicherheitsmaßnahmen ergreifen müssen, kann Angreifern eine kleine Schwachstelle ausreichen, um massiven Schaden anzurichten. Ungesicherte Endgeräte, Cloud- und IaaS-Anwendungen, schlecht gesicherte Netzwerke oder das Surfen im World Wide Web eröffnen Hackern zahlreiche Möglichkeiten, Unternehmen zu infiltrieren und Daten zu erbeuten. Da sich letztere gut zu Geld machen lassen, verfügen Cyberkriminelle über eine entsprechend große Motivation, ihre Angriffstechniken zu verfeinern und möglichst passend auf ihre Zielunternehmen zuzuschneiden. Potenzielle Schwachstellen an all diesen Fronten zu schließen und undurchdringlich zu halten, ist für Unternehmen ein herausforderndes Unterfangen.

Remote Work und die Risiken durch Insideraktivitäten

Dies wird verstärkt durch die in der Wirtschaft fortschreitende Digitalisierung. Diese Entwicklung bringt das Erfordernis mit sich, digitale Geschäftsprozesse unter sämtlichen Umständen stets aufrecht zu erhalten, um Einnahmeausfälle zu vermeiden und die Wettbewerbsfähigkeit zu gewährleisten. Auch in Sachen Arbeitskultur spielt die Digitalisierung längst eine bedeutende Rolle: Die New-Work-Bewegung nutzt digitale Errungenschaften, um Mitarbeitern Selbstbestimmung über Arbeitszeit und -ort einzuräumen, in der Hoffnung, ein innovatives, kreatives Arbeitsumfeld zu schaffen. Vor allem für die jüngeren Generationen spielt es für ihre Berufsentscheidungen eine entscheidende Rolle, frei bestimmen zu können, von wo aus und wann sie arbeiten. Mit der aktuellen Pandemiekrise, in der ganze Belegschaften auf Remote Work ausweichen mussten, hat diese Debatte in vielen Unternehmen wieder eine neue Intensität erreicht.

Unter dem Aspekt der IT-Security stellt es sich allerdings so dar, dass jeder einzelne Mitarbeiter außerhalb des Firmenstandorts ein erhöhtes Sicherheitsrisiko mitbringt, das sich entsprechend vervielfältigt, je mehr Mitarbeiter von außerhalb arbeiten. Sicherheitsrisiken durch Insider sind für Unternehmen keineswegs neu, ebenso wie deren Hintergründe: Mitarbeiter mit böswilligen Absichten wie Wirtschaftsspionage oder persönlicher Bereicherung wurden vor allem in regulierten Branchen auch schon vor der Digitalisierung in Unternehmenssicherheitskonzepten berücksichtigt. Im digitalen Zeitalter werden die Möglichkeiten, Unternehmensdaten betriebsintern einzusehen und zu entwenden hingegen noch weitaus vielfältiger. Dementsprechend besteht auch ein erhöhtes Risiko durch berechtigte Nutzer wie Mitarbeiter oder externe Dienstleister, die IT-Systemzugang haben. Dabei ist anzunehmen, dass die meisten Datenverluste weniger durch böse Absicht, sondern vielmehr durch Unachtsamkeit oder Unbekümmertheit entstehen. Zum Beispiel kann es vorkommen, dass sie sich beim Zugriff von unterwegs in unsichere WLAN-Netzwerke einwählen, ihre ungesicherten persönlichen Geräte nutzen, Anmeldeinformationen verlieren oder auf verdächtige Links klicken.

Zero Trust – aber nicht auf Kosten der Arbeitsatmosphäre

Die Gefahr durch Insider liegt also weniger in deren persönlichen Motiven, sondern unabhängig davon in den Schäden, die durch ihre Nutzeraktivitäten entstehen können, begründet. Als strategischer Sicherheitsansatz empfiehlt sich dafür die Maxime des „Zero Trust“. Dieser liegt der Gedanke zu Grunde, dass von Insidern dasselbe Schadensrisiko ausgeht, wie von externen Angreifern mit bösen Absichten.

Demgegenüber steht jedoch die Annahme, dass die Wettbewerbsfähigkeit von Unternehmen unter anderem durch eine vertrauensvolle Arbeitskultur, die Innovationen begünstigt, positiv beeinflusst wird. IaaS-, SaaS- oder Webanwendungen beispielsweise tragen durch die flexiblen Zugriffsmöglichkeiten zu einer angenehmen Arbeitsatmosphäre bei, da die Mitarbeiter diese nach ihren Bedürfnissen nutzen können. Das Nutzungsverhalten durch rigide Handlungsrichtlinien erheblich einzuschränken, um Sicherheit zu gewährleisten, wäre hingegen kontraproduktiv. Haben Arbeitnehmer ständig die Befürchtung, sie könnten durch ihr Digitalverhalten Schaden anrichten, beschränken sie sich unter Umständen selbst in ihrer Produktivität. Unternehmen haben daher ein vitales Interesse daran, die geeigneten Rahmenbedingungen zu schaffen, die Produktivität und Sicherheit miteinander in Einklang bringen – auch in Extremsituationen wie Remote Work der gesamten Belegschaft.

Ihre Herausforderung besteht also darin, die Prinzipien des Zero Trust effizient umzusetzen. Dies kann mit standortunabhängigen Sicherheitsmaßnahmen, die dafür sorgen, dass nur entsprechend autorisierten Mitarbeitern zum richtigen Zeitpunkt der Zugriff auf Unternehmensressourcen gewährt wird.

SASE: Flexibles Konzept für Cloud- und Netzwerksicherheit

Klassische Netzwerksicherheitslösungen geraten vor allem im Remote Work durch das sich ändernde Nutzerverhalten – bedingt durch Cloud Computing und mobile Endgeräte – zunehmend an ihre Grenzen. Public Cloud Anwendungen beispielsweise sind für jeden Benutzer, auf jedem Gerät und von jedem Ort der Welt aus frei zugänglich. Während die App-Anbieter für die Sicherheit ihrer Infrastruktur sorgen, obliegt es den Kunden, die Nutzung gegen potenzielle Datenverluste abzusichern. Unternehmensfirewalls können den Datenfluss hingegen empfindlich ausbremsen, wenn eine hohe Zahl an Nutzern sich über VPN-Verbindungen ins Netzwerk einwählt. Ein Backhauling des Datenverkehrs zu einem Cloud-Proxy SWG kann zu einem latenzanfälligen Netzwerk-Hop führen und außerdem die Privatsphäre der Benutzer verletzen, da der gesamte Benutzerinhalt am Proxy überprüft wird, einschließlich der persönlichen Anmeldedaten.

Hinzu kommt, dass die IT-Anforderungen jedes Unternehmens überaus spezifisch und die Umsetzung von Sicherheitsmaßnahmen stets den individuellen Gegebenheiten angepasst werden sollte. Eine hohe Flexibilität bieten in dieser Hinsicht Secure Access Service Edge (SASE)-Plattformen. Diese werden im Gegensatz zu physischen Appliances, die sich auf den Netzwerkperimeter fokussieren, aus der Cloud bereitgestellt und stellen ein einheitliches Sicherheitsniveau über alle Benutzer, Apps, Webziele und On-Premises-Strukturen hinweg, her. Unternehmen stehen dort Services zur Verfügung, die sich im Wesentlichen auf die folgenden Technologien gründen:

CASBs

Cloud Access Security Broker (CASBs) regeln die Art der gemeinsamen Nutzung und wie und wann Benutzer auf Cloud- Anwendungen und IaaS-Plattformen zugreifen können. Sie bieten Sichtbarkeit und Kontrolle für Daten im Ruhezustand, sowie Inline-/Echtzeitschutz für Daten beim Zugriff und in der Übertragung in die Cloud. Die CASB-Technologie ermöglicht es SASE-Plattformen, Cloud-Daten zu verschlüsseln, Verluste durch DLP-Funktionen wie Bearbeitung und Quarantäne zu verhindern und Malware beim Upload, beim Download und im Ruhezustand in der Cloud abzuwehren.

On-Device Secure Web Gateways

Mit geräteinternen Secure Web Gateways (SWG) wird der gesamte Cloud-Verkehr am Endpoint entschlüsselt und überprüft. Lediglich Sicherheitsvorfälle werden in die Cloud hochgeladen, wodurch die Privatsphäre der Nutzer geschützt bleibt. Da kein Übergang (Netzwerk-Hop) zu einer physischen Appliance oder einen Cloud-Proxy besteht, wird die Latenzzeit verringert. Verdächtige URLs und nicht verwaltete Anwendungen werden blockiert, bevor sie aufgerufen werden können, und der Zugriff von Mitarbeitern auf Inhalte wird durch Variablen wie Kategorie, Vertrauenswürdigkeit des Ziels, Benutzergruppe, Gerätetyp und Standort gesteuert.

Zero Trust Network Access

Zero Trust Network Access (ZTNA) stellt eine Technologie dar, die automatisiert geeignete Zugriffskontrollen zum Schutz sensibler Daten in On-Premises-Ressourcen durchführt. Führende SASE-Plattformen bieten agentenloses ZTNA für Browser-Anwendungen sowie standardmäßig agentenbasiertes ZTNA zur Sicherung von Thick-Client-Anwendungen wie SSH und Remote-Desktops. Sobald die Benutzer über SSO authentifiziert sind und ihr Datenverkehr proxifiziert wird, wird der sichere Zugriff auf sensible Anwendungen und Dateien ermöglicht. Schutzmechanismen wie DLP und ATP werden in Echtzeit durchgesetzt. Benutzern, die nicht authentifiziert sind oder als vertrauenswürdig eingestuft werden, wird der Zugriff einfach verweigert.

Die Herausforderungen für IT-Security und die Risiken durch Insiderbedrohungen erlangen durch verstärktes Remote Work eine neue Dimension. Veränderungen in Unternehmensprozessen und in der Art der Zusammenarbeit ziehen eine dynamischere Bedrohungssituation nach sich, die ein Umdenken bei der Gestaltung der IT-Umgebungen mit sich bringt. SASE-Technologien stellen einen ersten aussichtsreichen Ansatz dafür dar, eine moderne Arbeitskultur digital mit der erforderlichen Sicherheit zu ermöglichen.

Anurag Kahol, CTO, Bitglass

1734 Artikel zu „Cybersicherheit“

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: Reifegradmodelle für die unternehmensinterne Cybersicherheit

Die Beratungsboutique für Cybersicherheit carmasec veröffentlicht im Rahmen des European Cyber Security Month mit dem Whitepaper Reifegradmodelle für die Cybersicherheit Ihres Unternehmens eine auf die Anforderungen des deutschen Raumes angepasste Methodik zur Bewertung und Optimierung unternehmensinterner Security-Prozesse. Mit Hilfe eines Reifegradmodells können Unternehmen eine bessere Handlungs-, Planungs- und Budgetsicherheit erreichen und sich auf zukünftige…

NEWS | IT-SECURITY

Der große digitale Schock: Die Anpassung an die neue Normalität in der Cybersicherheit

Die Covid-19-Pandemie war ein Schock für alle Systeme. Sie hat Gesellschaften, Regierungen, Unternehmen und Einzelpersonen gezwungen, seit langem bestehende Praktiken und Prozesse schlagartig zu überdenken. Dies gilt auch in grundlegenden Bereichen wie der Frage, wie und wo Menschen arbeiten, lehren, lernen, leben und interagieren. Die Auswirkungen entwickeln sich permanent weiter, wobei sich die Dinge so…

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud verändert alles –Auswirkungen von »as a Service« auf die Cybersicherheit

Auf die eine oder andere Art haben praktisch alle Unternehmen Berührungspunkte mit der Cloud, selbst wenn es vielen nicht unbedingt direkt bewusst sein mag. Je nach Art und Umfang der Cloud-Nutzung entstehen dadurch direkte Folgen für die Cybersicherheit, die Andreas Müller, Director DACH bei Vectra AI erläutert. Die Migration von Unternehmen in die Cloud…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | IT-SECURITY

#digiWiesn: IoT-Wachstum und 5G-Ausbau – Cybersicherheit darf den Anschluss nicht verlieren

Die IoT-Technologie und 5G sind entscheidend ist für die weitere digitale Transformation, vergrößern aber auch die Angriffsfläche – und das Risiko für Unternehmen.

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Künstliche Intelligenz für die Zukunft der Cybersicherheit

320.000 neue Schadprogramme täglich: Diese Zahl hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) in seinem Lagebericht 2019 veröffentlicht. Neben der zunehmenden Zahl der Angriffe werden diese immer professioneller. Cyber-Defense-Lösungen, die zur Entdeckung und Bewertung von Cyberangriffen künstliche Intelligenz (KI) nutzen, liefern dabei wertvolle Informationen für Cyber-Defense-Teams und sind von grundlegender Bedeutung für die…

NEWS | KOMMUNIKATION | WHITEPAPER

Whitepaper: Kollaborationsplattformen aus Sicht der Cybersicherheit – Vergleich und Best Practices

Bei der Auswahl von Kollaborationsplattformen prüfen Unternehmen Anforderungen an Datenschutz und Datensicherheit oftmals nur unzureichend. In dem von der Beratungsboutique für Cybersicherheit carmasec veröffentlichten Whitepaper Kollaborationsplattformen aus Sicht der Cybersicherheit – Vergleich und Best Practices werden die gängigsten Softwarelösungen Google G-Suite, Microsoft Office 365 und Atlassian Jira / Confluence hinsichtlich Aspekten der Cybersicherheit und des…

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud als Chance für Cybersicherheit – fünf Gründe für Managed Security aus der Cloud

Konventionelle Sicherheitslösungen wurden nicht mit Blick auf die Cloud entwickelt, was Herausforderungen durch Komplexität, Verwaltungsaufwand und unvollständigem Schutz schafft. Dies ist nach Meinung von Palo Alto Networks nun aber geboten, denn: In der vernetzten Welt, in der sowohl Benutzer als auch Daten überall sind, muss auch Cybersicherheit überall verfügbar sein. Um dies zu erreichen, muss…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Corona-Lockdown sorgt für wachsendes Bewusstsein für Cybersicherheit

Aktuelle Umfrage zeigt, dass Mitarbeiter Sicherheitstrainings ernst nehmen, aber dennoch riskantes Verhalten an den Tag legen. Trend Micro veröffentlicht neue Umfrageergebnisse, die zeigen, wie Mitarbeiter im Home Office mit der Cybersicherheit umgehen. Nahezu drei Viertel der Remote-Mitarbeiter (72 Prozent weltweit, 69 Prozent in Deutschland) geben an, dass sie sich seit Beginn des Lockdowns bewusster…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit: Insider-Bedrohungen in Zeiten der Pandemie

Schlechte Zeiten und Krisen sind gute Zeiten für Cyberkriminelle, denn ihnen gelingt es in der Regel aus der Situation Kapital zu schlagen. Die Covid-19-Pandemie bildet da keine Ausnahme. Unternehmen sind umso mehr gefährdet, als dass die meisten von ihnen ausreichend damit zu tun haben, die Firma durch die Krise zu navigieren, parallel dazu agieren Cybersicherheits-Teams…

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | IT-SECURITY | STRATEGIEN

Digitalisierung und Cybersicherheit trotz Corona und Rezession weiter vorantreiben

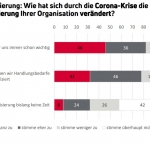

Nur die Hälfe steuert Informationssicherheit professionell über ein ISMS. Nur jede 3. Organisation verfügt über Notfallpläne (BCM). Mehrheit will Service-Level-Vereinbarungen mit den externen Partnern für IT oder Informationssicherheit überarbeiten. Den weitreichenden Auswirkungen der Corona-Krise zum Trotz wollen Wirtschaft und Öffentliche Hand in Deutschland Digitalisierung und Cybersecurity weiter ausbauen. Dies ist eine der zentralen Erkenntnisse,…

NEWS | IT-SECURITY

Privat: Cybersicherheit in Unternehmen: Maßnahmen auf allen Ebenen

Daten, Daten, Daten … Kein modernes Unternehmen kommt ohne sie aus. Der Aktenordner ist zwar noch nicht völlig abgeschafft, aber längst sind die meisten Informationen digital gespeichert und werden auch entsprechend virtuell transferiert. Das meiste Material ist dabei nicht für Außenstehende bestimmt, sondern es handelt sich um firmeninterne Daten, teilweise sogar mit hohem Geheimhaltungsbedarf.…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Cybersicherheit im Unternehmen umsetzen

Die heutige Cyberlandschaft ist lebendig – sie bewegt sich, interagiert und entwickelt sich unentwegt weiter. Unternehmen, die die moderne digitale Umgebung als statisch und geordnet wahrnehmen, setzen bei ihren Sicherheitsmaßnahmen falsch an. Viele Organisationen haben die Dynamik der virtuellen Welt bereits verstanden und entscheiden sich heute zunehmend für einen mehrschichtigen Sicherheitsansatz, der umfassenden Schutz auf…

NEWS | IT-SECURITY | KOMMUNIKATION

Umgang mit der Cybersicherheit in Zeiten der Pandemie – Die Bedeutung von Priorisierung

Ideen für den Umgang mit den anhaltenden Herausforderungen der Cybersicherheit während der Coronavirus-Pandemie. Länder auf der ganzen Welt sind mit einer Pandemie konfrontiert. Die Sorgen sind groß um Arbeitnehmer, Geschäftsabläufe, die finanziellen Auswirkungen sowie Gesundheit und Sicherheit. Da die Unternehmen mit den sich verändernden wirtschaftlichen Aussichten konfrontiert werden, ist die Cybersicherheit derzeit vielleicht nicht das…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMENTAR

Was den Gesundheitssektor so anfällig für Angriffe auf die Cybersicherheit macht

Der Gesundheitssektor ist wie jeder andere Industriezweig essentiell auf Software angewiesen. Sie spielt in praktisch allen Bereichen eine entscheidende Rolle. Bei der Diagnose, bei sämtlichen bildgebenden Verfahren und Messungen, der Überwachung, der Verabreichung von Medikamenten und beim Führen von Krankenakten. Ganz zu schweigen von administrativen Funktionen wie Terminplanung und Abrechnung. Leider ist die Cybersicherheit dabei…

NEWS | IT-SECURITY | TIPPS

Smart Working und Cybersicherheit: Eine schwierige Kombination

Fernarbeit, Home Office, Smart Working: Aufgrund der jüngsten Ereignisse greifen immer mehr Unternehmen darauf zu. Doch schon davor hat sich diese Praxis auch bei Arbeitskräften immer größerer Beliebtheit erfreut, und je nach Branche befindet sich das Arbeiten von zu Hause aus in einer Phase großen Aufschwungs. Ein Trend, der allerdings Vorsichtsmaßnahmen seitens der Unternehmen erfordert,…

NEWS | IT-SECURITY | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

5 Tipps: Plötzlich Home Office – Cybersicherheit stellt kleine und mittelständische Unternehmen vor große Herausforderungen

Um die Ausbreitung des Corona-Virus zu bremsen gehen viele Unternehmen dazu über, ihre Belegschaft via Home Office arbeiten zu lassen. Bei Großunternehmen wie Siemens, SAP und Google stehen in der Regel sichere Systeme für Home-Office-Lösungen bereit und werden – wenn auch im kleineren Umfang – schon seit Jahren genutzt. Ein völlig anderes Bild ergibt nach…

NEWS | IT-SECURITY | AUSGABE 1-2-2020 | SECURITY SPEZIAL 1-2-2020

Mit Testszenarien die Cybersicherheit verbessern – Permanent abwehrbereit

»Incident Preparedness and Response«-Report von Verizon zeigt, wie sich Unternehmen auf einen Cyberangriff vorbereiten.

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Wachablösung in der Cybersicherheit: Diese neuen Firmen gilt es zu beachten

Die Rahmenbedingungen in der IT-Industrie ändern sich bekanntlich schnell. Unternehmen, Anbieter und Partner müssen sich ständig an neue Trends, Technologien oder gesetzliche Bestimmungen anpassen. Oft sind es auf den ersten Blick kleine Änderungen, die dann großen Einfluss auf die IT haben können. Im Zuge dieser kontinuierlichen Veränderung tauchen ständig neue Anbieter auf dem Markt auf,…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit jenseits der Technologie: 3 neue Bedrohungen

Wir tendieren dazu, bei Cybersicherheit zunächst immer in technischen Dimensionen zu denken. Es geht um neue Ransomware-Attacken mit noch gefährlicheren Algorithmen, Viren, Würmern und Phishing. Das sind aber letztlich nur die Speerspitzen des Angriffs. Cyberkriminalität ist heute ein Massenphänomen, das sich auf breite Teile der Gesellschaft auswirkt. Betrachtet man nur die technische Seite, kann man…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2020: Vier konkrete Bedrohungsszenarien

Jedes Jahr erstellen die Experten von Stormshield eine Analyse der Tendenzen, die sich für das angebrochene Jahr abzeichnen. Auf den Prüfstand stellt der Hersteller dabei selbst schwache Angriffssignale aus dem Vorjahr, die jüngsten Branchenanalysen und die Meinungen seiner Sicherheitsspezialisten. Daraus resultiert 2020 ein Ausblick mit vier Hypothesen und Szenarien, die alles andere als realitätsfremd sind.…