Unternehmen müssen ihr bestehendes Risikomanagement auf die Cloud-Umgebung auszuweiten. Die Verantwortlichen müssen sicherstellen, dass sie ihre Risiken kennen. Sie müssen zudem verstehen, welche Sicherheit die Cloud-Plattform bietet, erst dann können sie einen angemessenen Schutz für ihre Daten erzielen – unabhängig von deren Standort.

In den letzten Jahren haben viele Unternehmen Teile ihrer Geschäftsprozesse in die Cloud verlagert. Ein wichtiger Grund für diese Entwicklung ist der Security-Vorteil von Cloud-Services. Bekannte Cloudanbieter wie Amazon, Microsoft und Google legen großen Wert darauf, die Assets und Daten ihrer Kunden abzusichern. Um dies zu gewährleisten und ihre Infrastrukturen vor Cyberkriminellen zu schützen, setzen sie enorme Ressourcen ein. Dies kann die Verantwortlichen in Unternehmen natürlich zu der Annahme verleiten, dass sie sich lediglich auf die Security ihrer On-Premises-Infrastrukturen konzentrieren müssen. Doch ruhen sich Unternehmen mit zusätzlichen Cloud-Lösungen hier in puncto Sicherheit aus, gehen sie ein hohes Risiko ein.

Es gibt eine Vielzahl von Faktoren, die den Cloud-Wandel antreiben. Kosteneinsparungen durch den Wechsel von klassischen Rechenzentren zu Public Clouds sind für viele Unternehmen wahrscheinlich der wichtigste Grund. Ein weiterer Aspekt ist die Flexibilität hinsichtlich Datenhosting und einfacherer Zugriffsmöglichkeiten.

Doch natürlich gelten für die Cloud viele der Risiken, denen auch klassische Infrastrukturen ausgesetzt sind – hinsichtlich Security, Business und Governance – und für die ein Verständnis seitens der Unternehmen erforderlich ist. Um die größten Risiken zu identifizieren, müssen Unternehmen lernen, ihr bestehendes Risikomanagement auf die Cloud-Umgebung auszuweiten.

Sind Cloud-Plattformen von Grund auf sicher? Anbieter von Public Clouds wissen, dass ihre Lösungen von Kunden mit unterschiedlichen gesetzlichen Anforderungen genutzt werden. Daher spielen Sicherheitsfeatures von Beginn an eine zentrale Rolle. Doch damit ist es nicht getan: Auch die Cloud-User müssen diese Sicherheitsfunktionen kennen und wissen, wie sie richtig eingesetzt werden. Darüber hinaus gilt es, sich der vorhandenen Sicherheitslücken bewusst zu werden, um zu wissen, welche zusätzlichen Lösungen sie zur Erfüllung ihrer individuellen Sicherheitsanforderungen einsetzen müssen.

Dennoch gehen weiterhin viele Unternehmen davon aus, es liege in der Verantwortung des Cloud-Betreibers, die erforderliche Sicherheit zu bieten. Doch diese Sorglosigkeit kann zu einer der wichtigsten Waffen von Cyberkriminellen werden.

Ein Beispiel: Infrastructure-as-a-Service-Plattformen (IaaS) ermöglichen es ihren Kunden, vollständig virtuelle Umgebungen mit Servern und anderen Ressourcen aufzubauen. Dies bietet Unternehmen eine große Flexibilität, um beispielsweise einer steigenden Nachfrage gerecht zu werden, Tests durchzuführen oder andere Anforderungen zu erfüllen. Dennoch ist ein virtueller Server wie jeder andere Server: Es gibt viele Möglichkeiten für Fehlkonfigurationen, die zu Schwachstellen führen können, wie zum Beispiel unabsichtlich dem Internet geöffnete Ports und Services. Erstellt ein Systemadministrator ein Image eines falsch konfigurierten Servers, weist jeder weitere aus diesem Image erstellte Server dieselben Schwachstellen auf – wodurch sich das Grundproblem potenziell vervielfacht.

Fehlkonfigurationen sind jedoch nicht nur in IaaS-Infrastrukturen ein Problem. Die ständige Verfügbarkeit vorgefertigter Ressourcen in Platform-as-a-Service-Cloud-Umgebungen (PaaS) können Systemadministratoren dazu verleiten, Konfigurationen und die Sicherheit dieser Ressourcen vorauszusetzen. Doch falsche Annahmen können schnell zu Sicherheitsvorfällen beispielsweise in Betriebssystemen, Datenbanken oder Webservern führen.

Sogar SaaS-Angebote (Software as a Service) wie Microsoft Office 365, die Kunden im Vergleich zu anderen Services relativ wenige Optionen für Fehlkonfigurationen bieten, haben sich als beliebte Ziele für Angreifer herausgestellt. Viele Organisationen verlangen eine Multi-Faktor-Authentifizierung (MFA) für Office-365-Nutzer. Dies sollte inzwischen als Minimum angesehen werden, wenn es um den Schutz geschäftskritischer Office-365-Bereitstellungen geht. Doch einige SaaS-Angebote bieten aus Kompatibilitätsgründen auch eine veraltete Legacy-Authentifizierung, wodurch Angreifern die Möglichkeit geboten wird, die MFA zu umgehen und einen Weg in die Systeme zu finden. Ein Angreifer mit Zugriff auf ein Office-365-Postfach kann dieses beispielsweise als Sprungbrett nutzen, um in andere Teile des Unternehmens zu gelangen.

Sicherheit und Risiken im Blick behalten. Unternehmen können sich nur dann optimal schützen, wenn sie ihre Sicherheitsumgebung kennen. Die wenigsten Unternehmen operieren vollständig in der Cloud oder On-Premises, sondern es herrschen meist hybride Umgebungen. Daher gilt es, jeweils vorhandene Sicherheitstechnologien und -praktiken auch für die neue Umgebung zu übernehmen. Nur wenn die Verantwortlichen sicherstellen, dass sie ihre Risiken kennen und verstehen, welche Sicherheit die Cloud-Plattform bietet, können sie einen angemessenen Schutz für ihre Daten erzielen – unabhängig von deren Standort.

Wie finde ich den richtigen MSSP? Über das Know-how und die zeitlichen Ressourcen zu verfügen, seine Prozesse nicht nur in die Cloud zu verlagern, sondern sie dort auch sicher zu halten, ist für viele Unternehmen jedoch eine Herausforderung. An diesem Punkt können Managed Security Services Provider unterstützen. Der Markt bietet jedoch inzwischen eine große Auswahl von MSSPs, die verschiedene Cloud Security Services anbieten. Um den für sich geeigneten Service-Anbieter zu finden, sollte man auf folgende Kriterien besonders achten:

- Langjährige Erfahrung im Security- und Compliance-Bereich und Know-how im Cloud-Umfeld.

- Verschiedene Modelle, die sich flexibel an Anforderungen und Gegebenheiten des Unternehmens anpassen lassen.

- 24×7 Threat Monitoring and Detection, in der Security-Experten die Sicherheit des Unternehmens rund um die Uhr im Blick behalten und analysieren. Dadurch lassen sich Bedrohungen und Schwachstellen schneller erkennen und eine maximale Sichtbarkeit der Infrastruktur erreichen.

- Sowohl die Bereitstellung umfassender Services und Lösungen als auch die Möglichkeit, auf bestehenden Sicherheitslösungen aufzubauen.

- Eigenes Expertennetzwerk und -team aus Sicherheitsforschern, Penetration-Testern sowie einer Einsatztruppe für den Ernstfall, die beständig mit ihrem umfassenden Know-how zur Seite stehen. Denn Sicherheitsexperten wie das SpiderLabs-Team mit langjähriger Erfahrung setzen die Maßstäbe für ganzheitliche Security Services.

- Schnelle Antwort- und Reaktionszeiten, um auf kurzem Weg Untersuchungen oder Tests zu starten.

Fred Tavas,

Fred Tavas,

Country Manager DACH & CEE

bei Trustwave

[1] https://www.trustwave.com/de-de/resources/library/documents/2020-trustwave-global-security-report/

Illustration: © ivector /shutterstock.com

105 Artikel zu „Eigenverantwortung Cloud“

AUSGABE 1-2-2021 | NEWS | BUSINESS | CLOUD COMPUTING | STRATEGIEN

Enterprise Resource Planning – Warum ERP jetzt aus der Cloud kommen sollte

In der Covid-19-Pandemie mit immer wieder neu verhängten Lockdowns ist es inzwischen für viele Mitarbeiter zur Routine geworden, im Home Office zu arbeiten. Unternehmen sind daher gefordert, die besonderen Anforderungen von Remote-Arbeitsplätzen zu erfüllen, denn häufig sind die vorhandenen IT-Systeme dafür (noch) nicht ausgelegt.

TRENDS 2021 | NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Vier Herausforderungen für die Cloud-Migration im Gesundheitswesen

Umfrage zeigt, dass eine schnelle Migration die Sicherheit negativ beeinflussen kann. Eine Studie von Trend Micro, Anbieter von Cloud-Sicherheit, stellt fest, dass die Ausgaben für die Cloud-Migration bei Unternehmen im Gesundheitswesen weltweit steigen. Gleichzeitig könnten viele Unternehmen jedoch die eigenen Fähigkeiten beim Schutz der neuen Cloud-Umgebung überschätzen. Trend Micro beauftragte Sapio Research mit der Befragung…

TRENDS 2021 | NEWS | BUSINESS

Die Cloud-Office-Trends 2021 für mehr Unternehmenswachstum

Das Jahr 2020 hat Unternehmen vor enorme Herausforderungen gestellt. Nicht erst seit Covid-19 müssen Digitalisierungsstrategien endlich umgesetzt werden, um das Unternehmenswachstum zu fördern. Im kommenden Jahr zeichnen sich drei große Trends ab, welche vor allem kleine und mittelständische Unternehmen beschäftigen werden. Welche Themen das sind und wie sie sich auf das Unternehmenswachstum auswirken, erfahren Sie…

NEWS | CLOUD COMPUTING | LÖSUNGEN | WHITEPAPER

ERP und DMS zum Kraftpaket aus der Cloud verbinden

Immer mehr Unternehmen setzen auf die Flexibilität, die ihnen Cloud-basierte Lösungen für Enterprise Resource Planning (ERP) bieten. Nach der Implementierung einer solchen ERP-Lösung stellen sie jedoch häufig fest, dass ihre Unternehmenssoftware zwar »in der Cloud« ist, aber die zu den Geschäftsvorfällen gehörigen Einzeldokumente und Buchungssätze an ganz anderer Stelle liegen. Dies kann dazu führen, dass…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

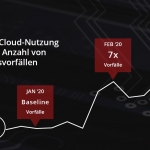

Externe Angriffe auf Cloud-Accounts um das Siebenfache gestiegen

Cloud-Nutzung in Unternehmen um 50 Prozent gestiegen. Deutlicher Anstieg von Cyberangriffen auf Cloud Services durch vermehrtes Home Office. Cisco, WebEx, Zoom, Microsoft Teams und Slack verzeichnen Nutzungsanstieg von 600 Prozent. Im Zuge der Covid-19 Krise hat sich ein Großteil des Arbeitslebens in das Home Office verlagert und Unternehmen müssen plötzlich mit einer Vielzahl neuer…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Sicherheitsexperten investieren verstärkt in Cloud-Sicherheits- und Automatisierungstechnologien

CISOs (Chief Information and Security Officers) sind in Unternehmen und Organisationen für die Abwehr von Cyberangriffen verantwortlich. 86 Prozent der Sicherheitsexperten sagen, dass der Einsatz von Cloud-Sicherheit die Transparenz ihrer Netzwerke erhöht hat. 42 Prozent leiden an einer Cybersicherheitsmüdigkeit, die als Resignation bei der proaktiven Verteidigung gegen Angreifer definiert wird. Die Herausforderungen bei der Verwaltung und…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

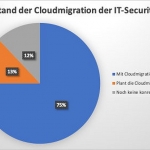

Cloudnutzung in der IT-Security: Unternehmen verfolgen immer häufiger Cloud-Ansatz

Trotz Bedenken über den Datenschutz setzen Unternehmen vermehrt cloudbasierte Security-Services ein. Auf der diesjährigen Cloud and Security Expo in London befragte Exabeam IT-Security-Verantwortliche, wie ihre Unternehmen es mit der Migration der Security in die Cloud halten. Die Ergebnisse zeigen, dass eine überwältigende Mehrheit von 88 Prozent bereits Teile ihrer IT-Sicherheit in die Cloud migriert hat…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES | SICHERHEIT MADE IN GERMANY

Datenschutz im Home Office: Macht Zero-Trust-Technologie die Cloud sicher?

Rund ein Viertel der Deutschen arbeitet derzeit von Zuhause aus [1]. Rosige Zeiten für Hacker: Sie nutzen die Krise um COVID-19 für gezielte Cyberangriffe. Sicherheitsforscher sprechen im Rahmen der Corona-Pandemie von einer der größten E-Mail-Kampagnen durch Cyberkriminelle, die jemals unter einem einzigen Thema durchgeführt wurde [2]. Auch die deutsche Verbraucherzentrale warnt explizit vor Malware und…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Fehlkonfigurationen sind größtes Sicherheitsrisiko für die Cloud

Untersuchung zeigt: Cybersicherheit muss bei allen Punkten der Cloud-Migration berücksichtigt werden. Laut des neuesten Forschungsberichts zur Cloud-Sicherheit von Trend Micro sind menschliche Fehler und komplexe Implementierungsprozesse die Hauptgründe für Sicherheitsprobleme in der Cloud [1]. Das Marktforschungsunternehmen Gartner prognostiziert, dass bis 2021 über 75 Prozent der mittleren und großen Unternehmen eine Multi-Cloud- oder Hybrid-IT-Strategie einführen werden…

NEWS | IT-SECURITY | TIPPS

Vertrauen in die Cloud wächst – oder doch nicht?

Sicherheitsexperten haben wachsendes Vertrauen in die Cloud – nur nicht bei hochsensiblen Daten. Security first – IT-Sicherheit bleibt eine ständige Herausforderung für die IT-Verantwortlichen in den Unternehmen. Dabei spielt die Cloud eine immer wichtigere Rolle, denn einerseits verlagern die Unternehmen mehr und mehr Anwendungen ins Web. Andererseits bleiben Sicherheitsverletzungen ein Hauptziel für Datendiebstahl und DDoS-Attacken.…

NEWS | CLOUD COMPUTING | IT-SECURITY | LÖSUNGEN

DSGVO: In der Public Cloud auch mit sensiblen Daten arbeiten

Unternehmen wissen: Softwarelösungen lassen sich in der Public Cloud schneller und flexibler realisieren, indem sie etwa auf die bestehenden Infrastruktur-Services von AWS aufsetzen. Ein Anbieter für Softwarelösungen hat dieses Potenzial an Geschwindigkeit und Flexibilität der Public Cloud erkannt und nach Wegen gesucht, wie Produkte und Angebote auch mit sensiblen Daten in der Public Cloud sicher…

NEWS | CLOUD COMPUTING | IT-SECURITY | KOMMENTAR

Datensouveränität bedeutet auch Schlüsselsouveränität: Panne bei Cloud-Anbieter

Ein deutscher Cloud-Anbieter verliert Kryptografie-Schlüssel und seine Kunden dadurch Daten: Dieser aktuelle Vorfall schadet der gesamten Cloud-Branche in Deutschland, weil sie deren größten Wettbewerbsvorteil zunichte macht. Deutsche Cloud-Anbieter mit ihren hohen Standards sind bei der Absicherung von Daten führend. Das ist die gute Nachricht. Trotzdem ist jetzt eine Panne passiert, die so nicht hätte…

CLOUD COMPUTING | IT-SECURITY | AUSGABE 11-12-2019 | SECURITY SPEZIAL 11-12-2019

Dynamische Multi-Cloud – So meistern Sie die komplexe Absicherung

NEWS | CLOUD COMPUTING | STRATEGIEN

Cloud-Sicherheit: Unternehmen verlangen skalierbare Elastizität

Wenn Unternehmen ihre Sicherheit in die Cloud verlagern, profitieren Nutzer von einheitlichen Sicherheitsstandards und einer verbesserten Benutzererfahrung. Ein Aspekt ist dabei ähnlich wie bei traditionellen Sicherheitsansätzen. Sowohl für lokale als auch für Cloud-Sicherheitslösungen ist die Kapazitätsplanung von entscheidender Bedeutung, um Verzögerungen oder Störungen im Unternehmen zu vermeiden. Palo Alto Networks erläutert, worauf Unternehmen unter dem…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2019 | IT-SECURITY

Cloud-Nutzung fast dreimal höher als die Zugriffssicherung

Nur 34 Prozent der Unternehmen sichern ihren Cloud-Zugriff mit Single Sign-On. Bitglass hat seinen diesjährigen »Cloud Adoption Report 2019« veröffentlicht, für den das Unternehmen Informationen zum Status der Cloud-Nutzung in mehr als 138.000 Firmen weltweit gesammelt und ausgewertet hat [1]. Die Ergebnisse zeigen, dass bereits 86 Prozent der Unternehmen Cloud-basierte Tools implementiert haben. Nur 34…

NEWS | CLOUD COMPUTING | IT-SECURITY

Sicherheit in der Cloud: Darauf sollten Unternehmen heute achten

Die Cloud bietet zahllose Vorteile, auf die heute kaum mehr ein Unternehmen verzichten kann. Wer sich jedoch für den Schritt in die Cloud entscheidet, sollte sich im Vorfeld vor allem mit einem Thema auseinandersetzen: der Sicherheit. Die meisten denken dabei wohl zuerst an entsprechende Softwarelösungen. Wirkliche Sicherheit in der Cloud lässt sich jedoch nur über…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | INFRASTRUKTUR | TRENDS 2019 | IT-SECURITY

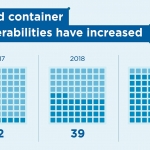

Cloud Trends Report Security prognostiziert 50 % mehr Schwachstellen in Cloud-Infrastrukturen

Trotz wachsender Anzahl an Schwachstellen bei Cloud-Infrastrukturdiensten, Containern und anderen Cloud-Produkten bleibt Cyberhygiene weiterhin größtes Risiko. Die größten Gefahren in Cloud-Infrastrukturen gehen nicht vom Cloud Provider aus, sondern lauern im Unternehmen selbst. Skybox Security, Anbieter im Cyber Risk Management, gab die Veröffentlichung seines Cloud Trends Report 2019 bekannt. Der Bericht, der vom Team der…

NEWS | CLOUD COMPUTING | SERVICES | TIPPS

Cloud: Unternehmen müssen jederzeit die volle Kontrolle über ihre Daten zu haben

IT-Sicherheitsexperten geben Tipps zur Gewährleistung von Vertraulichkeit, Verfügbarkeit und Integrität von Daten. Cloud-Services werden bei deutschen Unternehmen immer beliebter: Im Jahr 2018 setzten laut Statista bereits 73 Prozent Cloud-Dienste ein. Laut Bitkom Research speichert die Hälfte deutscher Unternehmen auch personenbezogene Daten in der Cloud, rund ein Drittel der befragten Unternehmen sogar geschäftskritische Inhalte in der…

NEWS | CLOUD COMPUTING | SECURITY SPEZIAL 7-8-2019

Reiseunternehmen Sales-Lentz nutzt die Sophos XG-Firewall aus der Cloud – Sicherheit für Mobilität aus der Cloud

Mobilität ist eines der großen Themen unserer Zeit. Das Reisen von A nach B ist heute ein komplexes Unterfangen, das – digital eingebettet – nicht nur ein Erlebnis für die Reisenden selbst, sondern auch für deren virtuelles -Publikum ist, organisatorische Höchstleistung mit sich bringt und auch bei privaten Reisen zu einem professionellen Maß an Effizienz gelangt ist. Mobilität entwickelt sich in rascher Geschwindigkeit weiter und ist große Aufgabe für Infrastruktur und Sicherheit.

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

IT-Security zieht in die Cloud um: Vom Büro bis zum Home-Office ist alles abgesichert

Unternehmen wollen Risiken minimieren – Firewalls der nächsten Generation sind in der Cloud. In der IT-Security hat es in den vergangenen Jahren viele Erdbeben gegeben – die Risiken sind enorm gewachsen, neue Opfer von Ransom- oder Malware kommen täglich hinzu. Die Risiken wollen Unternehmen minimieren, und vor allem die Verantwortung von der eigenen und meist…

NEWS | CLOUD COMPUTING | KÜNSTLICHE INTELLIGENZ | OUTSOURCING | RECHENZENTRUM

Künstliche Intelligenz benötigt gigantische IT-Ressourcen aus der Cloud

Die Ausbreitung der künstlichen Intelligenz (KI) wird zu einer massiv steigenden Nachfrage nach mehr Rechenleistung und Speicherkapazität aus der Cloud führen. »KI betrifft alle Bereiche der Informationstechnologie und kann nur erfolgreich genutzt werden, wenn entsprechende Kapazitäten zur Verfügung stehen. Das ist mit unternehmenseigenen Rechenzentren in der erforderlichen Qualität und dem nötigen Service nur mit hohem…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Fünf Tipps für sichere Cloud-Nutzung

Ab in die Cloud? Aber sicher! Die Cloud-Technologie hat in den vergangenen Jahren nicht nur den IT-Markt, sondern auch die Geschäfts- und Arbeitswelt stark verändert. Im Zuge der Digitalisierung und Vernetzung von Geschäftsprozessen hat die Datensicherheit außerdem eine neue Bedeutung erlangt. Diese Relevanz hat auch der Gesetzgeber erkannt und ergänzend zu bestehenden branchenspezifischen Vorgaben mit…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Cloud: Welche Hintertüren offen sind

Ob File-Sharing, Zugriff von privaten Geräten oder Shadow-IT: Das sind die Schwachstellen in Cloud-Infrastrukturen. Daten liegen nicht nur in der Cloud – mit Daten wird gearbeitet. Genau das ist der Punkt, der IT-Verantwortliche weltweit immer noch vor Herausforderungen stellt: Nur ein Drittel (33 Prozent) kann beispielsweise für ausreichend Sicherheit sorgen, wenn Mitarbeiter Links zu Dateien…

NEWS | CLOUD COMPUTING | IT-SECURITY | AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019

Sensitive kryptografische Schlüssel schützen – Daten in der Cloud optimal verschlüsseln

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Drei Tipps zur Absicherung von Public-Cloud-Ressourcen

Immer häufiger erhalten Hacker Zugriff auf die Public-Cloud-Ressourcen von Unternehmen und Organisationen. Die Ursache ist oft ein nachlässiger Umgang mit den Zugangsschlüsseln berechtigter Nutzer. Eine wesentliche Quelle solcher Schlüssel stellen Entwickler-Plattformen wie GitHub dar, auf denen Mitglieder der DevOps-Teams oft auch vertrauliche Informationen ablegen, die sich in Skripten oder Konfigurationsdateien befinden. Hacker sind sich dessen…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM | TIPPS

Cloud Security: Sechs Maßnahmen für effektive Cloud-Sicherheit

Sicherheitsverantwortung in der Cloud durch Shared-Responsibility-Modell: Unternehmen tragen als Kunden Eigenverantwortung für kritische Bereiche. Die zunehmende Nutzung von Public-Cloud-Ressourcen macht es erforderlich, dass Unternehmen ihre Sicherheitsverantwortung ernster nehmen. Basierend auf dem Modell der geteilten Sicherheitsverantwortung von Anbieter und Kunde ergeben sich einige entscheidende Anforderungen an zuverlässige Cloud-Sicherheit. Sechs grundlegende Maßnahmen für effektive Cloud-Sicherheit helfen das…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Europäische Unternehmen ignorieren beim Daten-Backup die Cloud

Daten, Daten, Daten! Nur wohin damit, wenn es um deren Schutz geht? Die Cloud scheint bei europäischen Unternehmen kein adäquate Backup-Lösung zu sein. Sie vertrauen in der Mehrheit immer noch ganz traditionell auf Plattformanbieter wie Microsoft, um ihre Daten zu schützen. So offenbart es eine aktuelle Studie von Barracuda Networks, die die Antworten von 432…

NEWS | INFRASTRUKTUR | AUSGABE 11-12-2018

Eigenverantwortung bei der Datensicherung – Das Backup wird demokratisch

BUSINESS | AUSGABE 7-8-2015

Social Enterprise: Cloud-Security im »Next Generation Workplace«

Das Management definiert die Strategie und selbstorganisierende Teams agieren in Eigenverantwortung entlang dieser Richtschnur. Dazu bedarf es einer neuen Organisationsstruktur im Sinne des Social Enterprise und der Hinwendung zur sozialen Zusammenarbeit. Dabei ist es besonders notwendig, unternehmensinterne Informationen zu schützen.

NEWS | IT-SECURITY | TIPPS

Es ist dringend an der Zeit, die IT-Sicherheit im Home Office zu erhöhen

IT-Sicherheit im Home-Office: Keine lästige Kostenstelle, sondern eine Investition in die Zukunftsfähigkeit von Unternehmen. Das neue Jahr beginnt, wie das Alte aufgehört hat: Im Home Office. Die Corona-Pandemie hat es zum festen Bestandteil in vielen Unternehmen gemacht. Wie eine Befragung der Initiative D21 zeigt, arbeiteten 2020 rund 32 Prozent der Berufstätigen im Home Office.…

TRENDS 2021 | NEWS | BUSINESS | STRATEGIEN

Ein Jahr Remote Work: Hybrid Working ist gekommen um zu bleiben

Warum das Personal eines IT-Konzerns mit 470.000 Mitarbeiterinnen und Mitarbeitern auch nach der Pandemie zuhause arbeitet – und das Büro trotzdem wichtig bleibt. Vor einem Jahr bat der IT-Dienstleister Tata Consultancy Services (TCS) seine Beschäftigten, aufgrund der Pandemie von zuhause zu arbeiten. Inzwischen ist Remote Work zur Normalität geworden. Zeit für ein Zwischenfazit. Denn auch…

NEWS | IT-SECURITY

»Boundless Security«

Die durch die Pandemie ausgelöste Digitalisierungswelle und der vermehrte Home-Office-Einsatz der Mitarbeiter benötigen bestmögliche Absicherung durch ineinandergreifende IT-Security-Lösungen, denn durch die steigende Vernetzung gibt es immer mehr Einfallstore ins Netzwerk, die geschützt werden müssen. »Boundless Security« bietet einen grenzenlosen Sicherheitsansatz mit dem SonicWall ihre Kunden über alle wichtigen Angriffsvektoren hinweg schützen will, inklusive zentralem Management…

NEWS | IT-SECURITY | TIPPS

Backup-Strategie: So werden Sie immun gegen Spott und Hohn

Die Datensicherheit ist in vielen Unternehmen in erbärmlichem Zustand. Ein Weckruf und eine Anleitung in fünf Schritten, um das zu ändern. Im privaten Umfeld hat wohl jeder schon eine Anekdote gehört, die vom plötzlichen Tod einer Laptop-Festplatte erzählt, verursacht durch ein umgekipptes Wasserglas, einen Sturz des Geräts oder einfach so, wegen Altersschwäche. Die spontane…

NEWS | IT-SECURITY | SERVICES | TIPPS

Sichern Sie das Datengedächtnis Ihres Unternehmens: Täglich grüßt das Backup- und Recovery-Murmeltier

Sie besitzen sicherlich seit Jahren oder Jahrzehnten eine beachtliche Anzahl an Versicherungen. Doch spätestens bei der Durchsicht der eigenen Unterlagen zum Jahresabschluss beschleicht Sie in Anbetracht der vielen Abschlüsse und deren Kosten der Gedanke, warum Sie eigentlich diese Versicherungen Jahr für Jahr bezahlen, ohne sie ein einziges Mal in Anspruch genommen zu haben. Sie fackeln…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | STRATEGIEN

Hybrid Working erfordert neue Führungskultur

Selbstverantwortung, Commitment und Vertrauen als Fundament für hybride Arbeitsmodelle. Arbeitgeber auf der ganzen Welt sehen sich gegenwärtig mit einem gewaltigen Umbruch in der Arbeitsorganisation konfrontiert. Spätestens seit der Covid-Pandemie und deren Auswirkungen sind sie zu einem Spagat zwischen Remote Work beziehungsweise Home Office und der Büropräsenz ihrer Mitarbeiter gezwungen. Um sich bei diesem Spagat…

NEWS | IT-SECURITY | TIPPS

Sicherheit im Pyjama-Look? Arbeiten von Zuhause sicherer machen!

Fünf kurzfristige Maßnahmen, um die Sicherheit der Belegschaft im Home Office zu erhöhen. Home Office kann zum IT-Risiko werden. Die Ursachen reichen von Unwissen über alte Hardware bis zu uneinheitlichen Sicherheitsrichtlinien. Unternehmen stehen im eigenen Interesse in der Pflicht, Mitarbeiter auch zuhause sicher an die IT anzubinden. Das Starten des Arbeitsrechners im Home Office stellt…

NEWS

Plötzlich zu Hause: gut vorbereitet für das Arbeiten im Home Office

Myrko Rudolph, Geschäftsführer der exapture GmbH und Experte für Digitalisierung, über die Tücken des Home Office und die Wichtigkeit einer digitalen Arbeitsweise. Große Aufregung – der erste Tag im Home Office steht an und Sie sind hochmotiviert. Ach, du schöne neue Arbeitswelt, denken Sie sich, was eröffnest du uns nur für ungeahnte Möglichkeiten. Aber Moment:…

TRENDS 2021 | NEWS | BUSINESS

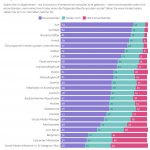

Berufe: Ärzte am meisten angesehen, Social-Media-Influencer am wenigsten

Eine neue internationale YouGov-Studie in 16 Märkten zeigt die am meisten und am wenigsten angesehenen Berufe weltweit [1]. Was wird aus meinem Kind einmal werden? 84 Prozent der Deutschen geben an, damit einverstanden zu sein, wenn eines ihrer Kinder den Beruf des Arztes ausüben würde. Damit ist der Arzt-Beruf im internationalen Vergleich in Deutschland am…

TRENDS 2021 | NEWS | BUSINESS | TIPPS

Jobwechsel: Diese Chancen bietet Corona

Es lohnt sich, einen neuen Job zu suchen – das meinen laut einer Umfrage neun von zehn Arbeitgebern in Deutschland. Die Jobplattform StepStone hat rund 2.700 Führungskräfte und 2.000 Recruiter* gefragt, wie die andauernde Corona-Pandemie sich in ihrem Unternehmen auf Neueinstellungen auswirkt. Demzufolge rekrutiert fast jeder dritte Arbeitgeber derzeit gezielt mehr Quereinsteiger aus anderen Branchen…

TRENDS 2021 | NEWS | TRENDS SECURITY | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY

Verbraucher fürchten Cyberangriffe auf vernetzte Produkte

Studie des TÜV-Verbands: Sicherheitsbedenken bremsen Smart-Home-Markt aus. Neues TÜV-Prüfzeichen für vernetzte Geräte sorgt für besseren Schutz und bietet schnelle Orientierung. Cybersecurity sollte fester Bestandteil der Produktsicherheit werden. Safer Internet Day: TÜV MeetUp zum Thema »Verbraucherschutz und IT-Sicherheit im IoT«. Die Verbraucher* in Deutschland haben nur geringes Vertrauen in die IT-Sicherheit vernetzter Produkte im Smart…