Checkmarx, Anbieter entwicklerzentrierter Application-Security-Testing-Lösungen, gibt bekannt, dass das Unternehmen im Gartner Magic Quadrant for Application Security Testing 2021 im vierten Jahr in Folge als »Leader« eingestuft wurde. Im Report würdigt Gartner Checkmarx für die ganzheitliche Vision und die hohe Umsetzungskompetenz im Markt für das Application Security Testing (AST).

Laut den Autoren des Reports »hat sich die Natur des Marktes verändert. Wir haben den Markt bislang stets mit Augenmerk auf die statischen, dynamischen und interaktiven AST-Tools betrachtet. Aber auch wenn diese Werkzeuge nach wie vor das Rückgrat von AppSec-Initiativen bilden, ist eine ganze Reihe anderer Tools hinzugekommen – darunter Software-Composition-Analysis (SCA), Mobile Testing, Testing für geschäftskritische Anwendungen wie SAP und Salesforce, API-Testing, Container-Scans und Scans von Infrastructure-as-Code (IaC). Die Grenzen zwischen Application- und Cloud-Security verschwimmen. [1]«

»Moderne Software ist unglaublich komplex und umfasst heute eigenentwickelten und Open-Source-basierten Code, APIs, Container und viele weitere Komponenten, die im Hintergrund ineinandergreifen. Dies ermöglicht wesentlich dynamischere Anwendungen, führt aber auch zu größeren Angriffsflächen, die Angreifer ins Visier nehmen«, erklärt Emmanuel Benzaquen, CEO von Checkmarx. »Die Lösungen von Checkmarx sind so konzipiert, dass Entwickler damit schnell und einfach alle Aspekte des Software-Risikos adressieren – und das über alle Phasen der Entwicklung und alle Entwicklungsumgebungen hinweg. Die abermals hohe Einstufung durch Gartner bestärkt uns in unserem AST-Ansatz und in unserem Bestreben, uns kontinuierlich an die dynamischen Anforderungen unserer Kunden anzupassen.«

Checkmarx ist eine der führenden Lösungen, wenn es gilt, Unternehmen dabei zu helfen, automatisiertes Security-Scanning und -Testing im gesamten DevOps-Prozess zu verankern. Auf diese Weise können sie die Sicherheit und die Qualität ihrer Software verbessern, ohne die Entwicklung zu verlangsamen. Das AST-Portfolio von Checkmarx führt CxSAST, CxSCA, CxIAST, CxCodebashing und KICS, ein kürzlich auf den Markt gebrachtes Open-Source-Projekt für die statische Analyse von IaC, in einer vollumfänglichen Lösung zusammen. Dies ermöglicht es Entwicklern, alle Komponenten moderner Software – einschließlich proprietärem Code, Open Source und IaC – über eine einzige Oberfläche zu analysieren und zu schützen.

Mehr als 1.500 Kunden weltweit vertrauen derzeit auf Checkmarx, um sichere Software zu entwickeln und bereitzustellen. Zum 1. Juni 2021 enthielten die Reviews der Checkmarx Kunden auf Gartner Peer Insights folgende Aussagen:

»Insgesamt war die Nutzung von Checkmarx eine großartige Erfahrung. Das Tool und die Entwicklungsgeschwindigkeit konnten mit der hohen Taktzahl der modernen Software-Entwicklung Schritt halten« – Application Security Lead, Einzelhandel [zum vollständigen Review (EN)]

»Ich nutze Checkmarx SAST seit einem Jahr und kann sagen: Im Vergleich zu anderen ist es die beste Lösung für Code-Reviews im Markt.« Manager, Finanzbranche [zum vollständigen Review (EN)] [2]

»Das Checkmarx Team war großartig und hat uns mit allem unterstützt, was nötig war, um schnell einsatzbereit zu sein.« Senior Application Security Engineer, Finanzbranche [zum vollständigen Review (EN)]

Interessierte Leser können sich den Report »Gartner Magic Quadrant for Application Security Testing 2021« hier herunterladen.

[1] Gartner, 2021 Magic Quadrant for Application Security Testing, Dale Gardner, Mark Horvath, Dionisio Zumerle, 27. Mai 2021

[2] Das Review wurde aufgrund von Fehlern und für die Lesbarkeit bearbeitet.

668 Artikel zu „Application Security“

NEWS | IT-SECURITY | PRODUKTMELDUNG

Dynatrace bietet erstmals Lösung für Cloud Application Security an

Neues Plattformmodul erhöht Continuous Runtime Application Security für Produktions- und Vorproduktionsumgebungen, optimiert für Kubernetes und DevSecOps. Das Software-Intelligence-Unternehmen Dynatrace tritt in den Markt für Cloud Application Security ein. Dazu hat das Unternehmen seine branchenführende Software-Intelligence-Plattform um ein neues Modul erweitert: Das neue Dynatrace Application Security Module bietet kontinuierliche Runtime-Application-Self-Protection-Funktionen (RASP) für Anwendungen in der…

NEWS | PRODUKTMELDUNG

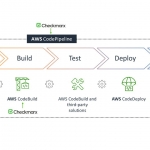

Checkmarx stellt Application Security Testing im AWS Marketplace bereit und erlangt die AWS DevOps Kompetenz

Listing und Zertifizierung positionieren Checkmarx als flexiblen und verlässlichen Partner für Unternehmen, die einfach sichere Software entwickeln wollen. Checkmarx, Anbieter von Software-Security-Lösungen für DevOps, hat zwei wichtige Meilensteine in der Zusammenarbeit mit Amazon Web Services (AWS) erreicht: Checkmarx stellt seine Software-Security-Lösungen ab sofort über den AWS Marketplace bereit und erlangt darüber hinaus den AWS DevOps…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | IT-SECURITY | SERVICES | TIPPS

7 klassische Denkfehler beim Thema Web Application Security

Obwohl inzwischen weitgehend bekannt ist, dass Webapplikationen ein beliebtes Einfallstor für Hacker sind, halten sich selbst unter erfahrenen Administratoren hartnäckig einige Fehleinschätzungen. Airlock gibt Tipps, in welchen Bereichen ein Umdenken zu Gunsten der Sicherheit dringend nötig ist. Annahme 1: Über unsere Webanwendungen erhält man keinen Zugang zu unseren Systemen. Gerade Webapplikationen bieten Hackern vielfältige…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | TRENDS MOBILE | TRENDS GESCHÄFTSPROZESSE | INFOGRAFIKEN | IT-SECURITY

Studie: Warum die Application Economy eine neue Herangehensweise an Security erfordert

Der Schutz von Daten ist immer noch der wichtigste Treiber im Bereich IT-Sicherheit. Allerdings verstehen Unternehmen zunehmend, dass die Application Economy ein Umdenken in diesem Punkt erfordert – so die Erkenntnis einer Studie mit dem Titel »Acht Schritte zur Modernisierung der Sicherheit für die Application Economy«. Das Ergebnis: Mobilität, APIs und Unternehmenswachstum erzeugen eine ausgewogenere…

AUSGABE 3-4-2021 | NEWS | IT-SECURITY | SERVICES | STRATEGIEN

Optimale Security- und Netzwerkservices mit SASE und SD-WAN – Secure Access Service Edge

NEWS | IT-SECURITY | STRATEGIEN

Innenverteidigung: Cybersecurity mit Blick nach innen

Organisationen verstärken aufgrund der Gefahrenlage ihre Abwehr gegen Cyberangriffe von außen. Dabei vergessen sie oft jedoch den Blick nach innen. Neue Technologien helfen dabei, Angreifer zu stoppen, die sich bereits im Netzwerk befinden. Für Cyberkriminelle bedeutet die Corona-Krise und ihre Folgen eine Goldgräberstimmung – noch nie waren viele Unternehmen so verwundbar wie heute. Die…

NEWS | IT-SECURITY

MDR als Cybersecurity-Kavallerie: Best Practices für Managed Detection and Response

Von Remote-Access-Trojanern und Ransomware bis hin zu Phishing- und Wiper-Attacken – die wachsende Bedrohungslandschaft sowie begrenzte interne Ressourcen führen dazu, dass viele Unternehmen mittlerweile auf externe Sicherheitsverstärkung zurückgreifen. Managed Detection and Response (MDR) zählt zu einer beliebten Option, doch bei der Vielzahl an Lösungen kann die Wahl eines passenden Anbieters schwierig sein. Der Hauptvorteil…

NEWS | IT-SECURITY

E-Health-Apps schon jetzt ohne Security-Risiken und -Nebenwirkungen

Derzeit erleben wir einen Boom von E-Health-Apps. Manche Apps begleiten Patienten bei bestimmten Krankheiten, informieren und bieten Unterstützung, andere Apps helfen beim Abnehmen, beim Training oder dienen als Kommunikationsmittel zwischen Krankenkassen und Kunden. Demnächst wird es auch das E-Rezept und die elektronische Patientenakte geben. Was all diese Apps gemeinsam haben, ist die Notwendigkeit eines Höchstmaßes…

NEWS | IT-SECURITY

»Boundless Security«

Die durch die Pandemie ausgelöste Digitalisierungswelle und der vermehrte Home-Office-Einsatz der Mitarbeiter benötigen bestmögliche Absicherung durch ineinandergreifende IT-Security-Lösungen, denn durch die steigende Vernetzung gibt es immer mehr Einfallstore ins Netzwerk, die geschützt werden müssen. »Boundless Security« bietet einen grenzenlosen Sicherheitsansatz mit dem SonicWall ihre Kunden über alle wichtigen Angriffsvektoren hinweg schützen will, inklusive zentralem Management…

NEWS | IT-SECURITY | STRATEGIEN

Vertraue niemandem: Das Zero-Trust-Security-Modell

Mit der steigenden Bedrohungslandschaft und erhöhten Anforderungen an die Datensicherheit hat das Zero-Trust-Security-Modell bei Unternehmen deutlich an Popularität gewonnen. Die meisten traditionellen Ansätze der Netzwerksicherheit konzentrieren sich auf starke Schutzmaßnahmen gegen unerlaubten Zugang. Deren tendenzielle Schwäche ist jedoch das Vertrauen, welches User und Entitäten automatisch genießen, sobald sie sich im Netzwerk befinden. Denn gelingt es…

NEWS | IT-SECURITY | KOMMUNIKATION

Der Emotet-Erfolg und der SolarWinds-Angriff: Der Security-Wettlauf geht weiter

Cybersecurity ist immer ein Wettlauf: Mal haben die »Guten« die Nase vorn, dann wieder die »Bösen«. Vor Kurzem konnten Ermittler einen spektakulären Erfolg feiern und die Infrastruktur des Emotet-Botnetzes zerschlagen. Das BKA und die Zentralstelle zur Bekämpfung der Internetkriminalität (ZIT) hatten die groß angelegte, internationale Aktion gemeinsam mit Strafverfolgungsbehörden aus den Niederlanden, der Ukraine, Litauen,…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Security-Praxistipps: Sechs DevSecOps-Metriken für DevOps- und Sicherheitsteams

Mitarbeiter im DevOps-Team bekommen leicht das Gefühl, dass das Sicherheitsteam dazu da ist, ihnen die Arbeit schwerer zu machen. Sicherheitsfachkräfte haben vielleicht das Gefühl, dass DevOps ihre Prioritäten nicht teilt und die Sicherheit nie so ernst nehmen wird, wie sie es gerne hätten. Glücklicherweise muss das nicht so sein. Durch das Festlegen und Verfolgen gemeinsamer…

NEWS | IT-SECURITY | AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020

DevSecOps – Security in DevOps-Geschwindigkeit

NEWS | IT-SECURITY | STRATEGIEN

5G benötigt Security-by-Design-Ansatz

Die 5G-Technologie wird viele bahnbrechende Anwendungsszenarien ermöglichen. Durch die zunehmende Vernetzung steigen aber auch die Sicherheitsgefahren. NTT hält einen Security-by-Design-Ansatz für unerlässlich, die Sicherheit muss also von Anfang integraler Bestandteil von 5G-Infrastrukturen sein. Der neue Netzwerkstandard 5G bietet viele Vorteile, wie niedrige Latenzen, hohe Bandbreiten und Datenübertragungsraten oder zuverlässige Kommunikationsverbindungen. Allerdings bringt die Einführung…

NEWS | IT-SECURITY | TIPPS

Security-Awareness-Maßnahmen: Fünf Mythen von simulierten Phishing-Nachrichten

Warum fingierte Phishing-Kampagnen die Sensibilisierung von Sicherheitsthemen und die IT-Sicherheit von Unternehmen erhöhen. Der Nutzen von Cybersecurity-Awareness, insbesondere von Phishing-Simulationen, wird aktuell breit diskutiert. Theoretische Untersuchungen sollen herausgefunden haben, dass simulierte Phishing-Kampagnen einen negativen Einfluss auf das Betriebsklima, die Vertrauens- und Fehlerkultur haben sollen. Auch soll sich dadurch das Vertrauensverhältnis zur Unternehmensführung verschlechtert haben. Das…

TRENDS 2020 | NEWS | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | INFRASTRUKTUR

IT- und Security-Teams unterschätzen die Bedeutung des Netzwerks

Dem Netzwerk kommt zunehmend eine strategische Bedeutung innerhalb der IT zu. Neben seiner ursprünglichen Aufgabe, der Ermöglichung der Konnektivität, nimmt es inzwischen auch weitere Funktionen, wie intrinsische Sicherheit sowie die Bereitstellung von Apps, wahr. Angesichts dessen sehen es fast zwei Drittel (57 %) der europäischen IT-Leiter als ernstzunehmende Herausforderung, eine durchgängige Ende-zu-Ende-Sichtbarkeit ihres Netzwerks zu…

NEWS | IT-SECURITY | VERANSTALTUNGEN

Controlware lädt ein zum virtuellen IT-Branchentreffen »Controlware vSecurity Day 2020«

Der »Controlware Security Day« gehört für IT-Sicherheitsspezialisten und Entscheider zu den wichtigsten Terminen im Veranstaltungskalender. Auch in diesem Jahr informiert Controlware gemeinsam mit renommierten Partnern am 17. und 18. September über aktuelle Security-Themen und Trends. Erstmals findet der Security Day virtuell statt. Die Teilnehmer können sich aus mehr als 30 spannenden und informativen Vorträgen an zwei Tagen ein individuelles Programm zusammenstellen.

NEWS | IT-SECURITY | STRATEGIEN

Security über das Netzwerk hinaus – Integration von Endgerätesicherheit in die Zero-Trust-Strategie

Während der Begriff »Zero Trust« sofort an Netzwerksicherheit denken lässt, geht eine richtige Zero-Trust-Strategie mittlerweile über das Netzwerk hinaus – wie Palo Alto Networks meint. Endpunkte spielen eine wichtige Rolle, da sie Daten auf der ganzen Welt speichern und auf sie zugreifen, was sie zu verwundbaren Einstiegspunkten für Cyberangreifer macht. Da auf Daten und Anwendungen…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TIPPS

High Performance Applications – DevOps für bessere Entwicklung und Bereitstellung

Wer DevOps aktiv praktiziert ist in der Lage, von Beginn an leistungsfähigere Software zu entwerfen: Probleme können schnell ausgemerzt und hochleistungsfähige Anwendungen eingesetzt werden. Ein effizientes Performance-Testing-Modell zu schaffen, geht im Idealfall mit vier Schlüsselattributen einher: Ausweitung der Leistungstests auf neue Rollen, Integration in den CI/CD-Prozess, End-to-End-Leistungsüberwachung sowie kontinuierliche Optimierung. Mark Levy, Director of Strategy…

NEWS | IT-SECURITY | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

Cyber-Security-Management-Systeme – »Der fahrende Computer ist ein interessantes Ziel für Hacker«

VERANSTALTUNGEN

Theiners SecurityTalk – Herausforderungen. Strategien. Lösungen.

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Software-Security-Trends 2020

Im Zuge von Digitalisierung und IoT wird Software-Security über alle Branchen und Unternehmensgrößen hinweg immer wichtiger. Unternehmen von KMU bis Konzern benötigen leistungsfähige Software-Analyse-Lösungen, um ihre Anwendungen über den gesamten Software Development Lifecycle zuverlässig abzusichern. Dr. Christopher Brennan, Regional Director DACH bei Checkmarx, gibt einen Ausblick auf die Themen, die den Software-Security-Markt 2020 prägen werden.…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Bring Your Own Device: Das sind die wunden Punkte bei Mobile Security

Unternehmen statten Mitarbeiter mit mobilen Endgeräten aus, um produktiver zu werden. Gleichzeitig steigt dadurch die Anzahl potenzieller Angriffsvektoren – vor allem wenn private Geräte beruflich genutzt werden. Virtual Solution nennt drei altbekannte Probleme rund um Mobile Security, die weiterhin Brisanz haben. BYOD (Bring Your Own Device) hat sich mittlerweile etabliert – viele Unternehmen unterstützen den…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | INFRASTRUKTUR | TRENDS 2019 | IT-SECURITY

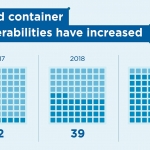

Cloud Trends Report Security prognostiziert 50 % mehr Schwachstellen in Cloud-Infrastrukturen

Trotz wachsender Anzahl an Schwachstellen bei Cloud-Infrastrukturdiensten, Containern und anderen Cloud-Produkten bleibt Cyberhygiene weiterhin größtes Risiko. Die größten Gefahren in Cloud-Infrastrukturen gehen nicht vom Cloud Provider aus, sondern lauern im Unternehmen selbst. Skybox Security, Anbieter im Cyber Risk Management, gab die Veröffentlichung seines Cloud Trends Report 2019 bekannt. Der Bericht, der vom Team der…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyberrisiken durch mangelnde IT-Security bei DevOps

Silos in der Unternehmens-IT führen zu unnötigen Sicherheitsrisiken. Die mangelnde Beteiligung der IT-Security an DevOps-Projekten führt laut einer Umfrage für 62 % der IT-Führungskräfte in Deutschland zu einem erhöhten Cyberrisiko. Um die DevOps-Kultur besser zu verstehen, beauftragte der japanische IT-Sicherheitsanbieter Trend Micro das unabhängige Marktforschungsunternehmen Vanson Bourne damit, 1.310 IT-Entscheider in KMUs und Großunternehmen…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

IT-Profis unterschätzen Endpoint Security häufig

Kritische Geräte wie PCs und Drucker sind weiterhin eine Sicherheitslücke. Nur bei einem von drei Unternehmen ist Endpoint Security ein zentraler Bestandteil der eigenen Cyber-Security-Strategie. Gerade einmal 28 Prozent der Unternehmen decken Sicherheit in ihren Anforderungskatalogen ab. Bei fast der Hälfte aller Unternehmen sind Drucker nicht Teil der Endpoint Security – für 62 Prozent bieten…

NEWS | TOP-THEMA | ADVERTORIAL | AUSGABE 7-8-2019

Automation und ganzheitliche IT-Strategien – Die Multi-Cloud braucht ein integriertes Security-Konzept

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyber-Security-Risiken werden größer

Studie von Deloitte und dem Institut für Demoskopie Allensbach beleuchtet zum neunten Mal die Cyber-Risiken in Deutschland. Nach Einschätzung von Top-Entscheidern aus Politik und Wirtschaft haben die Gefahren erneut zugenommen: Erstmals wird die Manipulation der öffentlichen Meinung durch Fake News als höchstes Sicherheitsrisiko für die Bevölkerung eingestuft. Cyber-Risiken für Unternehmen steigen: 28 Prozent werden täglich…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

IT-Security: Angreifer tarnen sich immer besser

Cyberkriminelle nutzen vermehrt Ausweichstrategien und Antianalysen; Fortinet Threat Landscape Index erreicht bisher höchsten Stand. Die Ergebnisse des vierteljährlichen Global Threat Landscape Report zeigen, dass Cyberkriminelle weiterhin nach immer neuen Schwachstellen auf der gesamten digitalen Angriffsfläche von Unternehmen suchen. Mit Ausweich- und Antianalyseverfahren werden ihre Ansätze dabei immer ausgefeilter. Zudem hat der Threat Landscape Index in diesem…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

State of Cybersecurity Report: Gesteigertes Sicherheitsbewusstsein

Die digitale Transformation treibt Unternehmen dazu, ihre Sicherheitsmaßnahmen zu überdenken. Immer mehr konzentrieren sich IT-Experten auf IoT und Cloud und entwickeln eigene Systeme zum Schutz gegen Cyberbedrohungen. Der Report »State of Cybersecurity Report 2019« von Wipro Limited unterstreicht die wachsende Bedeutung der Cyberabwehr für Unternehmen, den CISO als neue Rolle im Vorstand und belegt…

NEWS | TRENDS SECURITY | TRENDS SERVICES | TRENDS 2019 | IT-SECURITY

Security-as-a-Service boomt

Cloud-basierte Sicherheitslösungen helfen Unternehmen, mit sich ändernden Marktbedingungen, steigenden Kosten und fehlendem Cybersecurity-Personal Schritt zu halten. Bis zum Jahr 2021 werden mehr als 70 Prozent der Unternehmen Security-as-a-Service (SECaaS) nutzen und ihre Sicherheitslösungen damit größtenteils aus der Cloud beziehen. Dies ist das Ergebnis einer aktuellen Umfrage des PAM-Spezialisten Thycotic auf der diesjährigen European Identity…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

IT-Security zieht in die Cloud um: Vom Büro bis zum Home-Office ist alles abgesichert

Unternehmen wollen Risiken minimieren – Firewalls der nächsten Generation sind in der Cloud. In der IT-Security hat es in den vergangenen Jahren viele Erdbeben gegeben – die Risiken sind enorm gewachsen, neue Opfer von Ransom- oder Malware kommen täglich hinzu. Die Risiken wollen Unternehmen minimieren, und vor allem die Verantwortung von der eigenen und meist…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Cyber-Security: So vermeiden Unternehmen ihr eigenes »Baltimore«

Die amerikanische Stadt Baltimore steht wegen einer Windows-Sicherheitslücke still. Um sich gegen Cyberangriffe zu wehren, ist das rechtzeitige Installieren von Patches und Updates wichtig. Vor unbekanntem Schadcode schützt es allerdings nicht. Applikations-Isolation mit Hilfe von Micro-Virtualisierung ist die bessere Lösung, findet Jochen Koehler, Regional VP Sales Europe beim Sicherheitsanbieter Bromium. Ransomware ist eine perfide Kryptografie-Anwendung:…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM | TIPPS

Cloud Security: Sechs Maßnahmen für effektive Cloud-Sicherheit

Sicherheitsverantwortung in der Cloud durch Shared-Responsibility-Modell: Unternehmen tragen als Kunden Eigenverantwortung für kritische Bereiche. Die zunehmende Nutzung von Public-Cloud-Ressourcen macht es erforderlich, dass Unternehmen ihre Sicherheitsverantwortung ernster nehmen. Basierend auf dem Modell der geteilten Sicherheitsverantwortung von Anbieter und Kunde ergeben sich einige entscheidende Anforderungen an zuverlässige Cloud-Sicherheit. Sechs grundlegende Maßnahmen für effektive Cloud-Sicherheit helfen das…

NEWS | IT-SECURITY | LÖSUNGEN | RECHENZENTRUM | STRATEGIEN | TIPPS

Sieben Möglichkeiten für Security-Verantwortliche, um mit Spectre und Meltdown fertig zu werden

Führungskräfte im Bereich Security- und Risikomanagement müssen einen ausgewogenen Ansatz verfolgen, um dieses neue Ausmaß gefährlicher Schwachstellen zu bewältigen. Laut dem IT-Research und Beratungsunternehmen Gartner müssen Security- und Risikomanagement-Verantwortliche pragmatisch und fokussiert auf die anhaltenden Bedrohungen reagieren, die von einem völlig neuen Ausmaß bei den Schwachstellen ausgehen. »Spectre« und »Meltdown« sind die Code-Namen für die…

TRENDS WIRTSCHAFT | NEWS | TRENDS SECURITY | BUSINESS | TRENDS 2018 | IT-SECURITY | SERVICES

Trend 2018: Niedriges IT-Security-Budget eine der größten Herausforderungen

Ein Viertel der Unternehmen sehen ein zu niedriges (IT)-Security-Budget als größte Herausforderung. Durch die Professionalisierung der Angriffe steigt die Cybergefahr 2018 stark an. Der deutsche Bundesverband für IT-Sicherheit, Teletrust, fordert von der Bundesregierung eine Investition von mindestens einer Milliarde Euro zum Schutz vor Cyberbedrohungen. Doch dieses Thema betrifft nicht nur die Regierung, sondern auch…

NEWS | BUSINESS INTELLIGENCE | TRENDS ECM | IT-SECURITY | EDITORIAL | AUSGABE 9-10-2017

Business Intelligence, ECM und Security

In dieser Ausgabe präsentieren wir drei Themenschwerpunkte: Business Intelligence, Enterprise Content Management und die Sicherheit in einem eigenen Security Spezial. Gleich bei zwei dieser Bereiche haben wir lange überlegt, ob wir sie noch so benennen sollen. Business Intelligence wird immer mehr von den Bezeichnungen Advanced Analytics und Predictive Analytics überstrahlt. Aber beide, BI- und Analytics-Initiativen…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | INDUSTRIE 4.0 | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

Die ICT-Security-Trends für 2017

Für den Themenbereich ICT-Security hat die Experton Group einige Schwerpunkte identifiziert, die 2017 eine große Rolle spielen oder an Bedeutung gewinnen werden. Managed Security Services & Consulting Aufgrund des IT-Sicherheitsgesetzes werden die Betreiber kritischer Infrastrukturen dazu gezwungen, ihre Sicherheit nach etablierten Standards auszurichten. Das betrifft indirekt auch die Lieferanten, da ein wichtiger Punkt in den…

NEWS | TRENDS SECURITY | BUSINESS | TRENDS 2017 | IT-SECURITY

Früherkennung und Bekämpfung sind die Top-Prioritäten von Unternehmen im Bereich Security für das Jahr 2017

Weltweite Ausgaben für Informationssicherheit werden im Jahr 2017 90 Milliarden US-Dollar betragen. Laut dem IT-Research und Beratungsunternehmen Gartner werden Unternehmen ihre Strategie im Bereich Informationssicherheit im Jahr 2017 ändern. Sie werden sich von einer reinen Prävention abwenden und sich dabei mehr auf Früherkennung und Bekämpfung konzentrieren. Die weltweiten Ausgaben für Informationssicherheit werden im Jahr 2017…