Kritische Geräte wie PCs und Drucker sind weiterhin eine Sicherheitslücke.

- Nur bei einem von drei Unternehmen ist Endpoint Security ein zentraler Bestandteil der eigenen Cyber-Security-Strategie.

- Gerade einmal 28 Prozent der Unternehmen decken Sicherheit in ihren Anforderungskatalogen ab.

- Bei fast der Hälfte aller Unternehmen sind Drucker nicht Teil der Endpoint Security – für 62 Prozent bieten Drucker ein geringes Risiko für Sicherheitslecks.

Eine von IDC veröffentlichte Studie im Auftrag von HP gibt Aufschluss über den Standpunkt von IT-Experten zu Sicherheitsrichtlinien in Unternehmen [1]. 500 IT-Experten aus fünf Ländern der Europäischen Union und Nordamerika und 14 Branchen wurden befragt. Die Schäden, die durch Cyberkriminalität entstehen, belaufen sich inzwischen auf circa 600 Millionen US-Dollar weltweit [2]. Endgeräte – darunter auch Desktop- und Laptop-PCs sowie mobile Geräte und Drucker – sind zu einigen der wichtigsten Angriffsziele für Cyberkriminelle geworden.

Trotzdem sieht nur einer von drei Befragten Endgeräte als wichtigen Teil der Cyber-Security-Gesamtstrategie, so das Ergebnis der Studie. Darüber hinaus gibt es bei 28 Prozent der Unternehmen so gut wie keine Sicherheitsanforderungen bei der Beschaffung von Endgeräten. Gibt es solche Vorgaben, achten weniger als 20 Prozent darauf, dass die entsprechenden Anforderungen auch für Drucker gelten.

»Endgeräte sind ein beliebtes Ziel für bösartige Angriffe und sollten daher einen hohen Stellenwert in der Cyber-Security-Strategie der Unternehmen haben. Die Ergebnisse des IDC-Berichts zeigen jedoch, dass Endpoint Security kein Fokus bei der Beschaffung der Geräte ist«, so Boris Balacheff, HP Fellow und Chief Technologist for Security Research and Innovation. »Sicherheitsverletzungen sind unvermeidlich. Die Angreifer wollen einen größtmöglichen Schaden anrichten und Ziel von HP bei der Entwicklung von Geräten und Serviceleistungen ist es, eine skalierbare Cyber-Resilienz zu bieten – und zwar von der Hardware über die gesamte Angebotspalette hinweg.«

Die Ergebnisse der Studie zeigen, dass Organisationen wissen, wie wichtig moderne Sicherheitsfunktionen sind. Integrierte Funktionen wie die Selbstheilung von Firmware und Betriebssystemen von PCs oder eine automatische Malware-Erkennung in Druckern, werden nicht implementiert. Malware wie WannaCry oder NotPetya hat heutzutage immer größere Auswirkungen. Aus diesem Grund ist es wichtig, dass Unternehmen ihre Prioritäten in der Beschaffung von Endgeräten ändern. Sie sollten ihre IT-Sicherheitsstrategie daran ausrichten, die modernen Sicherheitsfunktionen zu nutzen, die in der Hardware der meisten Geräte bereits integriert sind.

[1] IDC InfoBrief, sponsored by HP Inc., Do You Think Your Endpoint Security Strategy Is Up to Scratch?, IDC #EUR145260919, Oct 2019.

[2] CyberSec Ventures: https://cybersecurityventures.com/hackerpocalypse-cybercrime-report-2016/

213 Artikel zu „Endpoint Security“

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY | SICHERHEIT MADE IN GERMANY | AUSGABE 1-2-2017

People Centric Security (PCS) und Data Centric Audit and Protection (DCAP) – Advanced Endpoint Security

AUSGABE 7-8-2019 | NEWS | INFRASTRUKTUR | SERVICES

Endpoint Management: 6 Aspekte für volle Kontrolle der IT – Wildwuchs im Gerätedschungel vermeiden

Mobile Device Management, Enterprise Mobility Management und Client Management: Viele Tools versprechen Übersicht und Kontrolle über die rasant steigende Menge von Endgeräten. Für einen reibungslosen Betrieb, eine sichere Infrastruktur und den Schutz sensibler Daten sorgen solche Insellösungen jedoch nur eingeschränkt. Anwendungen für Unified Endpoint Management (UEM) bringen zusammen, was zusammengehört.

NEWS | PRODUKTMELDUNG | VERANSTALTUNGEN

Managed Security Services für den öffentlichen Sektor

noris network, Betreiber von Hochsicherheitsrechenzentren in Deutschland, stellt auf der PITS 2019 (Public IT-Security, 2. bis 3. September 2019, Hotel Adlon, Berlin) IT-Infrastruktur- und Sicherheitsdienstleistungen für die öffentliche Verwaltung vor. Am Kongressprogramm beteiligt sich noris network mit einem Fachvortrag zu Web Application Firewalls. noris network präsentiert auf dem Kongress die Fokusthemen Next Generation Data Center…

TRENDS 2019 | NEWS | TRENDS SECURITY | TRENDS SERVICES | IT-SECURITY

Security-as-a-Service boomt

Cloud-basierte Sicherheitslösungen helfen Unternehmen, mit sich ändernden Marktbedingungen, steigenden Kosten und fehlendem Cybersecurity-Personal Schritt zu halten. Bis zum Jahr 2021 werden mehr als 70 Prozent der Unternehmen Security-as-a-Service (SECaaS) nutzen und ihre Sicherheitslösungen damit größtenteils aus der Cloud beziehen. Dies ist das Ergebnis einer aktuellen Umfrage des PAM-Spezialisten Thycotic auf der diesjährigen European Identity…

NEWS | CLOUD COMPUTING | IT-SECURITY | SERVICES

Data Security as a Service in Zeiten des Fachkräftemangels

Datendieben einen Schritt voraus. Für Cyberkriminelle sind sensible Unternehmensdaten Gold wert: Gestohlene Kundeninformationen und Account-Logins von Mitarbeitern ermöglichen Betrug und Identitätsdiebstahl; geistiges Eigentum und Geschäftsgeheimnisse lassen sich lukrativ an die Konkurrenz verkaufen. Kontrolle über ihre Daten zu gewinnen, ist in Zeiten massiv wachsender Datenmengen für Unternehmen jeder Größe eine Herausforderung. E-Mails, Kollaborationstools und mobile Geräte…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | ONLINE-ARTIKEL | SERVICES | TIPPS

Endpoint Management: 6 Aspekte für volle Kontrolle der IT

Mobile-Device-Management, Enterprise-Mobility-Management und Client-Management: Viele Tools versprechen Übersicht und Kontrolle über die rasant steigende Menge von Endgeräten. Für einen reibungslosen Betrieb, eine sichere Infrastruktur und den Schutz sensibler Daten sorgen solche Insellösungen jedoch nur eingeschränkt. Anwendungen für Unified-Endpoint-Management (UEM) bringen zusammen, was zusammengehört. IT-Management gleicht angesichts der Vielzahl an Geräten und Betriebssystemen einer Sisyphusarbeit.…

NEWS | CLOUD COMPUTING | IT-SECURITY | AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019

Wie man die Unternehmens-Security für den cloud-getriebenen Daten-Tsunami fit macht

NEWS | INTERNET DER DINGE | IT-SECURITY | PRODUKTMELDUNG

Security-by-Design – Direkt in Chips eingebettete Geräteidentitäten speziell für IoT-Anwendungen

Security-by-Design, also Sicherheit schon in der Entwicklungsphase zu berücksichtigen, ist kein neues Konzept. Dabei werden Sicherheitsüberlegungen und bewährte Verfahren so früh wie möglich im Entwicklungsprozess eines IoT-Produkts, einer Anwendung oder einer Netzwerkentwicklung bedacht um Schwachstellen zu vermeiden. Mit diesem Konzept werden Geräteidentitäten erstellt und die Datenintegrität ebenso geschützt wie die Kommunikationsprozesse. So arbeiten IoT-Nutzer, seien…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Cybersecurity in Unternehmen: kontinuierliche Reaktion auf moderne Bedrohungen

Mit der Weiterentwicklung von Bedrohungen wächst auch der Bedarf von Unternehmen, sich gegen die geschäftsschädigenden Auswirkungen von Cyberangriffen zu schützen. Angesichts dieses Trends fordert der Cybersicherheitsanbieter F-Secure, dass sowohl die ständige Bereitschaft für mögliche Sicherheitsverletzung als auch eine schnelle und effektive Eindämmung, die das richtige Gleichgewicht von Mensch, Prozess und Technologie abdeckt, stärker in den…

NEWS | BUSINESS | EFFIZIENZ | INFOGRAFIKEN | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Mit Security as a Service gegen den Fachkräftemangel

Managed Services als Unterstützung interner IT-Teams. Security as a Service wird bei Großunternehmen und KMUs immer beliebter: Die sich ständig erweiternde Bedrohungslandschaft und der Mangel an Fachkräften führt zur zunehmenden Akzeptanz von IT-Sicherheit als Dienstleistung. Denn der Arbeitsmarkt bleibt angespannt, in Deutschland gibt es laut Bitkom 82.000 offene Stellen für IT-Spezialisten, und die Nachfrage…

NEWS | PRODUKTMELDUNG

Panda Security erhält Zuschlag für den globalen EDR-Schutz von Telefónica

Panda Security stattet die nächsten drei Jahre Telefónica mit Endpoint Detection and Response – Lösungen (EDR) aus. Die IT-Sicherheitslösung »Adaptive Defense 360« des spanischen Unternehmens Panda Security und sein Threat Hunting Service werden in insgesamt 14 Ländern auf 180.000 Computern im globalen IT-Netzwerk von Telefónica eingesetzt. Mit der Unterzeichnung dieses Vertrages vertraut Telefónica Global auf…

NEWS | PRODUKTMELDUNG

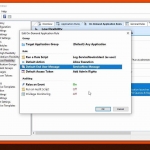

BeyondTrust Defendpoint 5.3 automatisiert applikationsbezogene Regeln

Neue Engine »Power Rules« beschleunigt Entscheidungsfindung beim Endpoint Privilege Management. BeyondTrust, Anbieter für Privileged Access Management, hat Defendpoint 5.3 veröffentlicht. Die neueste Version der Enterprise-Sicherheitslösung verfügt über die Engine »Power Rules« mit automatisch integrierten Drittanbieter-Informationsquellen. Sicherheitsexperten erhalten eine Entscheidungshilfe, ob eine Applikation überhaupt gestartet oder gar mit Adminrechten ausgeführt werden sollte. Als erstes Anwendungsbeispiel ist…

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | EFFIZIENZ | GESCHÄFTSPROZESSE | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | PRODUKTMELDUNG | SERVICES

DSGVO: Starke Security sorgt für sichere Daten

Rund ein halbes Jahr nach dem Inkrafttreten der EU-Datenschutzgrundverordnung (DSGVO) läuft die Schonzeit für Unternehmen mehr als ab. So hat beispielswiese das Bayerische Landesamt für Datenschutzaufsicht (BayLDA) seine Prüfaktivitäten wieder verstärkt aufgenommen und in Bayern mit flächendeckenden Datenschutzkontrollen begonnen. Denn drei Viertel aller Unternehmen in Deutschland haben die Vorgaben der DSGVO demnach bislang noch nicht…

TRENDS 2019 | NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Cloud-Vorhersage 2019: Prioritäten von IT-Security-Verantwortlichen

Die Cloud-Nutzung hat 2018 einen neuen Höchststand erreicht und der Wachstumstrend wird voraussichtlich weiter anhalten. Mit einer beschleunigten Bereitstellung, einer flexibleren Kostengestaltung der Services und einfacheren Arbeitsabläufen bietet sie Vorteile, auf die Unternehmen im Zuge der Digitalisierung nicht verzichten können. Die unmittelbaren Vorteile tragen jedoch dazu bei, dass die damit verbundenen Konsequenzen für die IT-Sicherheit…