Top-News

News | Produktmeldung | Rechenzentrum

Vertiv stellt eine hochleistungsfähige Rack-Plattform für KI- und IT-Anwendungen mit hoher Dichte vor

Vertiv Rack Extreme unterstützt dank erhöhter Tragfähigkeit, flexibler Konfigurationen und integriertem Kabelmanagement schwerere und tiefere IT-Geräte. Vertiv, ein weltweiter Anbieter für kritische digitale Infrastrukturen, stellt mit dem Vertiv Rack Extreme ein Rack der nächsten Generation vor, das für die steigenden Anforderungen von Hochleistungsrechner- und KI-Anwendungen entwickelt wurde. Diese zukunftsfähige Rack-Plattform unterstützt tiefe und schwere…

News | Effizienz | Produktmeldung | Rechenzentrum

Panduit erweitert sein Rechenzentrumsportfolio um skalierbare Direct-to-Chip-Kühllösungen für hochdichte KI- und HPC-Umgebungen

Direct-to-Chip-Flüssigkühlung adressiert thermische Grenzen moderner KI-Rechenzentren. Der steigende Einsatz von künstlicher Intelligenz (KI), High-Performance-Computing (HPC) und beschleunigten Workloads führt in Rechenzentren weltweit zu deutlich höheren Leistungsdichten auf Rack- und Chipebene. Klassische luftbasierte Kühlkonzepte stoßen dabei zunehmend an physikalische und wirtschaftliche Grenzen. Mit seinen FlexFusion Direct-to-Chip-Flüssigkühllösungen stellt Panduit ein integriertes System bereit, das gezielt auf…

News | Business Process Management | Geschäftsprozesse | Künstliche Intelligenz | Services

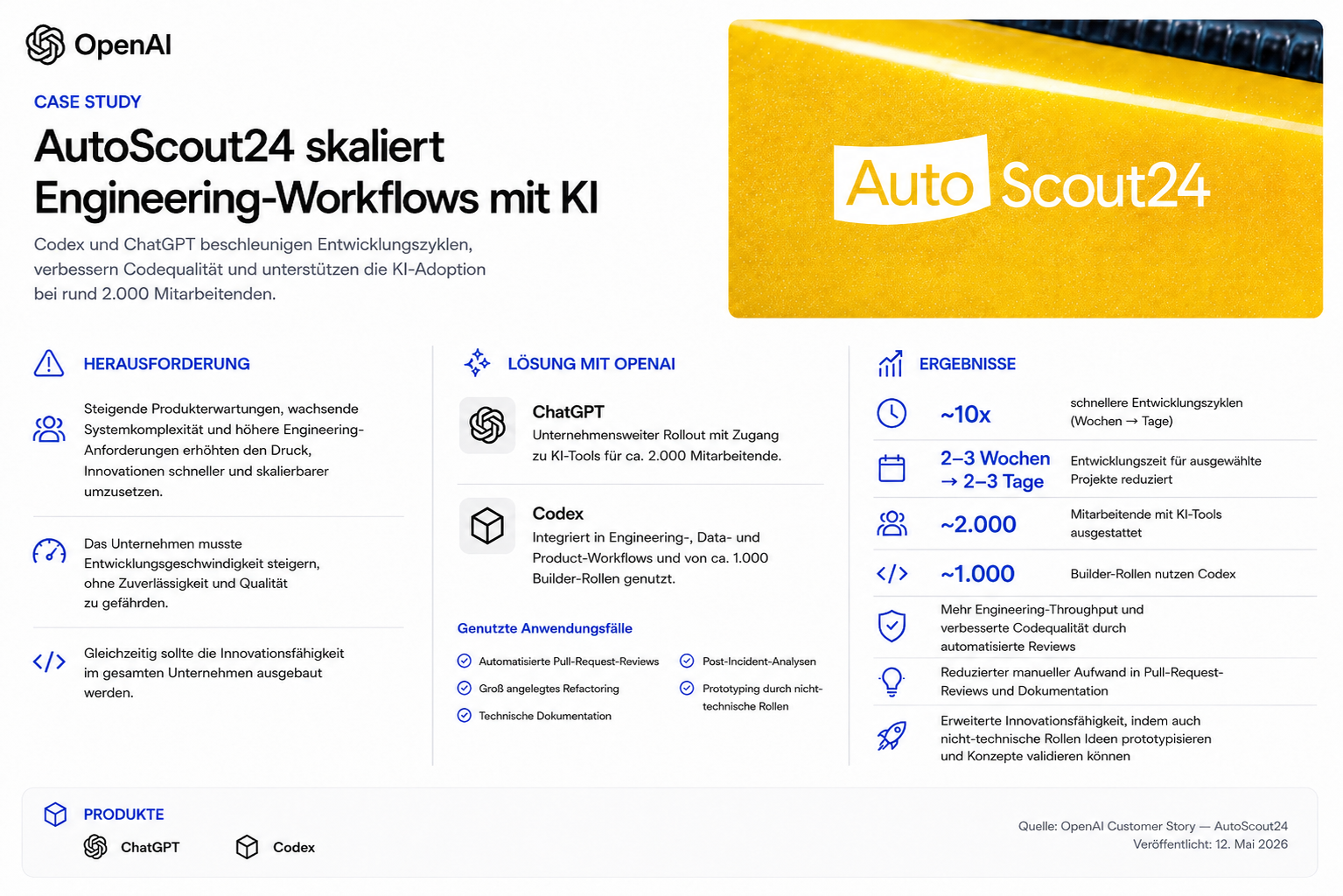

AutoScout24 treibt Softwareentwicklung mit KI-basierten Workflows voran

Codex und ChatGPT verkürzen Entwicklungszyklen, erhöhen Code-Qualität und verankern KI im Engineering-Alltag von rund 2.000 Mitarbeitenden. Digitale Plattformen stehen unter massivem Innovationsdruck: steigende Anforderungen an Time-to-Market, wachsende Systemkomplexität und begrenzte Entwicklerressourcen fordern ein Umdenken in der Softwareentwicklung. Die AutoScout24 Group adressiert diese Herausforderungen mit dem systematischen Einsatz von künstlicher Intelligenz entlang der gesamten Software-Lifecycle.…

News | TechTalk | IT-Security

TechTalk: Unser KI-Workshops machen Lücken und Versäumnisse transparent

Wenn ein Thema auf der diesjährigen European Identity & Cloud Conference allgegenwärtig war, dann sicherlich Agentic AI. Dass die damit verbundenen KI-Helfer nicht nur ungetrübten Spaß verbreiten, wurde in Berlin schnell klar. Doch was sind die wesentlichen Herausforderungen dabei? Das wollten wir von Andre Priebe wissen, der mit Kunden und Partnern der iC Consult genau darüber redet, und das beispielsweise mithilfe geeigneter KI-Workshops. Welche Gedanken er sich zu dem Thema KI-Agenten macht und wie seine Firma helfen kann, die damit verbundenen Herausforderungen besser zu meistern, verrät er in diesem Video.

Trends 2026 | News | Business | Business Process Management | Trends Geschäftsprozesse | Geschäftsprozesse | Künstliche Intelligenz | Services | Whitepaper

KI-gestütztes Vertragsmanagement bringt Unternehmen deutlichen Effizienz- und Finanz-Boost

Durchgängige KI-Plattformen steigern den ROI um knapp 30 % – deutsche Unternehmen sparen im Schnitt 22 Stunden pro Vertragsprozess. Docusign und Deloitte haben eine neue Studie veröffentlicht: »KI gewinnbringend einsetzen: Wie automatisierte Vertragsprozesse den ROI steigern« [1]. Der Report zeigt, dass sich Investitionen in KI-gestützte Vertragsprozesse (Intelligent Agreement Management) schnell bezahlt machen. Besonders hohe…

News | Business Process Management | Effizienz | Künstliche Intelligenz | Strategien

KI als Grundlage für erfolgreiche KI-Initiativen

Eine belastbare Datenbasis prägt den Erfolg von KI-Projekten maßgeblich. Gleichzeitig eröffnet KI selbst neue Möglichkeiten, genau diese Basis zu schaffen und kontinuierlich zu verbessern. Andreas Dangl, Geschäftsführer der Fabasoft Approve GmbH, zeigt, wie Unternehmen KI gezielt implementieren und sie vom reinen Datenverarbeiter zum aktiven Qualitätsmotor weiterentwickeln. Viele Organisationen stellen fest: Der Nutzen von KI…

Trends 2026 | News | Trends Security | Digitalisierung | IT-Security

Checkmarx-Studie: 95 Prozent der CISOs stehen unter Druck, Compliance-relevante Sicherheitsprobleme zurückzustellen

Trotz gestiegenen Sicherheitsbewusstseins liefern viele Unternehmen weiterhin verwundbare Software aus. Checkmarx, Marktführer für autonome, Cloud-native Anwendungssicherheit, hat die Ergebnisse seines diesjährigen Future of Application Security Reports vorgestellt [1]. Demnach nutzen inzwischen 96 Prozent der Entwicklerinnen und Entwickler KI-Tools in ihrer IDE und bewerten deren Nutzen überwiegend positiv. Allerdings geben lediglich 18 Prozent an, bereits…