Da Unternehmen zunehmend neue Technologien wie die Cloud, Big Data, DevOps, Container oder Microservices nutzen, stellt diese wachsende Komplexität auch neue Herausforderungen an das Identitäts- und Zugriffsmanagement. Denn mit diesen aufkommenden Technologien wachsen die Workloads und Datenmengen und befinden sich zunehmend in der Cloud. Die Anzahl menschlicher und maschineller Identitäten steigt hierdurch exponentiell an. Um diese neuen Angriffsflächen einzudämmen, wird es daher unerlässlich, fragmentierte Identitäten über eine hybride Unternehmensinfrastruktur hinweg zu zentralisieren und ein konsistentes Sicherheitsmodell für privilegierte Zugriffe durchzusetzen.

Identitäts-Wildwuchs: Die Gefahren von Identity Sprawl

Bei Identity Sprawl wird die Identität eines Benutzers von mehreren isolierten Systemen oder Directorys verwaltet, die nicht miteinander synchronisiert sind, was zu mehreren Identitäten für jeden Benutzer führt und damit zu möglichen ungesicherten Angriffsflächen. Häufig entsteht diese Situation, wenn eine Anwendung oder ein System nicht in den zentralen Directory Service des Unternehmens integriert ist oder nicht integriert werden kann. Dadurch muss ein weiterer Satz von Benutzeridentitäten verwaltet werden, um den Zugriff auf diese Anwendung oder dieses System zu unterstützen. Dies führt zu einem erhöhten Verwaltungsaufwand sowie damit verbundenen Kosten und kann die Durchsetzung von einheitlichen Sicherheits- und Compliance-Richtlinien erheblich erschweren. Zudem birgt Identity Sprawl auch die Gefahr, dass Benutzer ihre Passwörter für verschiedene Dienste wiederverwenden, wodurch Unternehmen anfällig für das Ausspähen von Zugangsdaten werden.

Privilegierte Benutzerkonten mit weitreichenden Berechtigungen stehen besonders im Fadenkreuz von Angreifern. Denn diese Konten bieten den Schlüssel zu wertvollen Daten und Unternehmensressourcen und ermöglichen es Cyberkriminellen, unter dem Deckmantel eines vertrauenswürdigen Benutzers unbemerkt zu agieren und gegebenenfalls monatelang unentdeckt zu bleiben. Durch die Begrenzung der Anzahl dieser privilegierten Konten in einem Unternehmen kann jedoch auch die Angriffsfläche verkleinert und das Risiko eines Missbrauchs durch böswillige Insider oder externe Bedrohungsakteure reduziert werden.

Um den heutigen Anforderungen von Infrastruktur- und Sicherheitsteams gerecht zu werden, benötigt es deshalb einen umfassenden Ansatz für das Management privilegierter Zugriffe, der sich auf die Konsolidierung von Identitäten konzentriert und auf Zero-Trust-Prinzipien basiert. Im Folgenden fünf Best Practices, mit denen Unternehmen eine robuste Sicherheitsstrategie zur Identitätskonsolidierung und Privilegien-Erhöhung (Privilege Elevation) implementieren können.

Fünf Best Practices zur Identitätskonsolidierung und Privilegien-Erhöhung

- Zentralisierung aller Identitäten in einem Identity Directory als Single Source of Truth

Die ausgewählte Privilege-Access-Management-Lösung (PAM) sollte größtmögliche Flexibilität hinsichtlich des im Unternehmen eingesetzten Identity Directory bieten. Hierdurch spielt es keine Rolle, welches Identity Directory (z.B. Active Directory, Okta, Ping, usw.) eine Organisation verwendet. Die Technologie sollte beispielsweise mittels AD Bridging UNIX- und Linux-Systeme mit Active Directory verbinden können, jedoch auch im Zuge der Cloud-Transformation Konsolidierungsfähigkeiten für IaaS-Umgebungen bieten. Moderne PAM-Lösungen mit Multi-Directory-Brokering-Fähigkeit ermöglichen es, Benutzer gegen jedes beliebige User Directory zu authentifizieren, das Identitätsmanagement zu zentralisieren und Identity Sprawl zu minimieren.

- Bindung aller Privilegien an die Identitäten im bevorzugten Directory

Die Bindung aller Befugnisse, Berechtigungen und Privilegien an Identitäten im bevorzugten Directory eines Unternehmens verringert nicht nur den Verwaltungsaufwand, sondern vereinfacht auch die Durchsetzung von einheitlichen Sicherheits- und Compliance-Richtlinien. Denn im Gegensatz zur Verwendung von gemeinsam genutzten Konten, wird dadurch auch die individuelle Verantwortlichkeit an die jeweilige Identität geknüpft.

- Föderierter Zugriff auf Ressourcen vom bevorzugten Directory aus

Durch den föderierten Zugriff (Federated Access) auf Ressourcen (z.B. Server, Datenbanken oder Cloud-Workloads) können sich Mitarbeiter einfach als sich selbst anmelden und erhalten stets angemessene Berechtigungen. Dies sorgt für effiziente Arbeitsabläufe und fördert die Produktivität der Mitarbeiter.

- Granulare Kontrollen für einen gerade ausreichenden, zeitlich begrenzten Zugriff

Aufgrund ihrer hohen Zugriffsrechte stellen privilegierte Konten eine ernsthafte Gefahr für Unternehmen dar, wenn sie in die Hände eines Angreifers fallen. Daher sollte ein Ansatz des geringsten Privilegs (Least Privilege) in Verbindung mit Privilegien-Erhöhung verfolgt werden, um granulare Zugriffskontrollen durchzusetzen. Privilegien-Erhöhung bedeutet, dem Benutzer vorübergehend zusätzliche Rollen und Rechte zu gewähren, damit er eine Aufgabe erledigen kann, die mit seiner Arbeitsfunktion übereinstimmt – und zwar mit gerade genug Privilegien für genau die Zeit, die für die Ausführung der Arbeit notwendig ist. Beispielsweise kann es legitim sein, einem Web-Administrator den Zugang zu Systemen zu gestatten, auf denen Web-Server und die damit verbundenen Management-Tools laufen. Das Einloggen in Maschinen, die Kreditkartentransaktionen verarbeiten, ist jedoch nicht legitim und bleibt blockiert.

- Keine permanenten Berechtigungen, nachdem eine Aufgabe erledigt ist

Unternehmen sollten darauf achten, dass Identitäten über keine permanenten Berechtigungen (Zero Standing Privileges) verfügen, sondern stets eine Erhöhung der Privilegien just-in-time erfolgt, um in einem begrenzten Zeitraum die jeweiligen Aufgaben zu erfüllen. Zum Beispiel darf ein Mitarbeiter nur während der Geschäftszeiten oder für eine bestimmte Zeit auf einen bestimmten Server zugreifen. Nach Beendigung der Sitzung werden die Zugriffsrechte wieder entzogen (jedoch sollte eine moderne PAM-Lösung auch in der Lage sein, den Zugriff bei Bedarf einfach wieder zu gewähren). Dadurch wird auch das Zeitfenster für mögliche Angreifer geschlossen, falls ein Benutzerkonto kompromittiert wurde.

Durch die zunehmende Komplexität von Unternehmensinfrastrukturen benötigt es heute umfassende Kontrollen, wer in welchem Ausmaß und für welchen Zeitraum Zugriff auf sensible Ressourcen und Daten hat. Die Identitätskonsolidierung und Privilegien-Erhöhung sorgt für eine Zentralisierung von Identitäten und eine granulare Steuerung und Kontrolle von Berechtigungen. Hierdurch werden Identity Sprawl und die damit einhergehenden Sicherheitsrisiken verringert, der Verwaltungsaufwand reduziert sowie die Produktivität der Mitarbeiter erhöht. Mit diesem Ansatz können Unternehmen sicherstellen, dass nur autorisierte Personen, Maschinen oder Dienste auf die richtigen Ressourcen zur richtigen Zeit und aus den richtigen Gründen zugreifen.

Özkan Topal, Sales Director bei ThycoticCentrify

535 Artikel zu „Identität Datenschutz“

NEWS | DIGITALISIERUNG | IT-SECURITY

Covid-19, digitale Identitäten und der Datenschutz

Digitale Identitäten werden uns dauerhaft begleiten. Der Durchschnittsbürger hätte vermutlich schon jetzt Mühe, sich alle zu merken: Egal, ob Kreditkarten, Mobiltelefone, Online-Konten, soziale Medien oder Unternehmenskonten – unsere personenbezogenen Daten sind praktisch überall gespeichert. In gewisser Weise sind digitale Identitäten zu einem Teil des gesellschaftlichen Gefüges geworden, und es ist schwer vorstellbar, dass sie das…

NEWS | IT-SECURITY | LÖSUNGEN | MARKETING | STRATEGIEN

Datenschutzkonforme Marketing-Automation im B2B: Hilfe, ich habe ein US-Tool im Einsatz

Das Thema Datenschutz bringt US-Tools wie Mailchimp und Hubspot zunehmend in Verruf. Das sorgt für Verunsicherung bei B2B-Unternehmen: Dürfen US-Tools überhaupt noch zum Einsatz kommen? Wie ist E-Mail-Marketing und Marketing-Automation datenschutzkonform möglich? Gerade als B2B-Unternehmen dachten, die EU-Datenschutzgrundverordnung (DSGVO) verdaut zu haben, mussten sie die nächste bittere Pille schlucken: Denn wie einst das Safe-Harbour-Abkommen…

TRENDS 2021 | NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION

Datenschutz: Instagram teilt 79 % der persönlichen Daten mit Dritten

Apps und Websites sammeln eine große Menge persönlicher Daten von uns bei jeder Anwendung und jedem Besuch. Oft werden die Informationen auch an Dritte weitergegeben ohne uns nochmals um Freigabe dieser Daten zu bitten. Die Berechtigungen dazu erhalten die Apps bereits beim Download durch die Bestätigung der allgemeinen Geschäftsbedingungen. Durch die von Apple eingeführten Datenschutz-Labels…

NEWS | IT-SECURITY | KOMMUNIKATION | PRODUKTMELDUNG

Trotz Scheitern des Privacy Shields datenschutzkonform in der Cloud arbeiten

R&S Trusted Gate von Rohde & Schwarz Cybersecurity ermöglicht Pseudonymisierung in Microsoft 365. Mit einem neuen Pseudonymisierungsmodul verhindert der IT-Sicherheitsexperte Datenabfluss schon beim Login in Cloud-Dienste von nicht in der EU ansässigen Cloud-Anbietern. Für Unternehmen und Behörden wird damit datenschutzkonformes, kollaboratives Arbeiten trotz des Schrems-II-Urteils möglich. Am 16. Juli 2020 hat der Europäische Gerichtshof das…

NEWS | IT-SECURITY | TIPPS

Datenschutz als Triebfeder unternehmerischen Handelns

2020 hatte es in sich, und das nicht nur in Sachen Cybersicherheit. Die Pandemie hat Firmen gezwungen, ganze Belegschaften in den Remote-Working-Modus zu versetzen. Das hat IT-Teams allerorten vor große operative Herausforderungen gestellt. Diese Herausforderungen haben sich durch »Schrems II« und letztendlich durch das EU-Handelsabkommen und seine Auswirkungen auf die Datenschutzbestimmungen im Europäischen Wirtschaftsraum (EWR)…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Datenschutz im Home Office: So schützen Sie sich vor Gefahren

Aktuell arbeiten mehr Menschen im Home Office als je zuvor. Viele Unternehmen haben sich an den Wechsel angepasst, doch dabei wird oft ein Aspekt vernachlässigt: Datenschutz. Denn im Home Office gelten besondere Bedingungen, die besondere Maßnahmen erfordern. Als im vergangenen Frühjahr Covid-19 Unternehmen weltweit zu Home Office gezwungen hat, war das für viele Betriebe…

NEWS | PRODUKTMELDUNG

KI-basierte Technologie für Identitäts- und Lieferadressen-Prüfung im E-Commerce

Von der Wirtschaftsauskunftei zum Data-Tech-Unternehmen. Die Regis24 GmbH aus Berlin, bisher Anbieter von Identitäts , Kredit- und Bonitätsinformationen (www.regis24.de), hat sich als Data-Tech-Unternehmen neu aufgestellt. Um den Marktwandel aktiv mitzugestalten, bietet Regis24 neben den Lösungen einer klassischen Wirtschaftsauskunftei – der einzigen unabhängigen in Deutschland – nun verstärkt innovative Produkte im Bereich Credit-Risk- und Fraud-Management an.…

NEWS | E-GOVERNMENT | IT-SECURITY

Krankenhauszukunftsgesetz sorgt für mehr Datenschutz im Gesundheitswesen

Folgen des EuGH-Urteils zum EU-US Privacy Shield abfedern: Krankenhauszukunftsgesetz bietet Chance für mehr Datenschutz im Gesundheitswesen. Als der Europäische Gerichtshof am 16. Juli das Privacy Shield Datenschutzabkommen zwischen der EU und den USA kippte, waren die konkreten Folgen zunächst schwer absehbar. Mittlerweile steht jedoch fest, dass der EuGH damit nicht nur dem legalen Transfer personenbezogener…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY | KOMMENTAR

Jedes 2. Unternehmen verzichtet aus Datenschutzgründen auf Innovationen

Im Pandemiejahr 2020 erschweren Datenschutzanforderungen vielen Unternehmen die Aufrechterhaltung ihres Betriebs. So greifen viele Unternehmen aus Datenschutzgründen nur eingeschränkt oder gar nicht auf digitale Anwendungen zur Zusammenarbeit im Homeoffice zurück. Zudem kämpft die große Mehrheit auch mehr als zwei Jahre nach Geltungsbeginn noch mit der Umsetzung der Datenschutz-Grundverordnung (DSGVO). Das sind Ergebnisse einer repräsentativen Befragung…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Richtlinien und Compliance: Deutschland beim Thema Datenschutz weltweit führend

Studie beleuchtet zunehmende Herausforderungen für Unternehmen im Bemühen um die Sicherheit sensibler Daten aus Cloud, IoT und 5G. Während sich weltweit digitale Initiativen wie die Cloud oder das Internet der Dinge (IoT) beschleunigen und Datenmengen und -typen immer weiter ansteigen, nehmen deutsche Unternehmen beim Einsatz von Verschlüsselungslösungen für den Datenschutz eine führende Rolle ein.…

NEWS | BUSINESS | IT-SECURITY

Zunahme von Business E-Mail Compromise – Identität eines CEO durchschnittlich mehr als 100 mal imitiert

Proofpoint warnt eindringlich vor den Gefahren, die sich für Unternehmen aus dem zunehmenden Aufkommen des sogenannten CEO-Betrugs (Business E-Mail Compromise, BEC) ergeben. Täglich blockiert allein Proofpoint mehr als 15.000 derartige Betrugsversuche – Tendenz steigend. Bei ihren Angriffen wenden die Cyberkriminellen zum Teil bereits bekannte, aber auch immer wieder neue und damit eben auch weniger bekannte…

NEWS | BUSINESS | IT-SECURITY | TIPPS

Schwachstelle Mensch: Mitarbeiter für den Datenschutz sensibilisieren

Viele Unternehmen kennen es: In der Theorie herrscht eine klare Regelung, wie die Vorgaben der DSGVO im eigenen Betrieb umgesetzt werden sollen. Doch in der Praxis sieht es häufig ganz anders aus. Selten gehen Mitarbeiter absichtlich fahrlässig mit sensiblen Daten um. Vielmehr fehlt ihnen vermeintlich die Zeit, sich genügend mit dem Thema auseinanderzusetzen, oder der…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Datenschutzgesetze weltweit – Eine Übersicht

Datenschutz ist die Komponente der Datensicherheit, die sich auf die konforme Verarbeitung von sensiblen oder personenbezogenen Daten konzentriert. Beide Bereiche sind untrennbar miteinander verbunden, und Regierungen auf der ganzen Welt haben Standards zum Schutz von sensiblen oder personenbezogenen Daten festgelegt. Viele Länder haben bereits Gesetzte und Vorschriften erlassen. Trotzdem ist es für international tätige Unternehmen…

NEWS | IT-SECURITY | AUSGABE 7-8-2020

#digiWiesn: Die Bedeutung von Cloud-basiertem Identitätsmanagement – Mitarbeiter brauchen sicheren Zugriff

Ein sicheres Passwort bedeutet nicht, dass Unternehmen eine umfassende Zugriffskontrolle besitzen. Sie benötigen auch ein Instrument zur Verwaltung und Überprüfung der Zugriffsrechte für bestimmte Ressourcen. Access Management wird durch unternehmensweite Passwortverwaltung und Single-Sign-On-Lösungen erreicht, die den Zugriff für Benutzer und die Kontrolle für Administratoren vereinfachen. Dies ist besonders wichtig, da heute mehr Menschen als je zuvor von zuhause aus arbeiten.

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Schutz von Maschinenidentitäten: Digitale Identitäten sind zentraler Bestandteil der IT-Sicherheit

Die Entwicklung der Digitalisierung durch die Corona-Pandemie sowie die Entwicklung von Industrie 4.0 und Industrial IoT (IIoT) im Allgemeinen zeigen, dass Maschinenidentitäten an Relevanz gewinnen. Schon heute kommunizieren Maschinen, Anlagen, Produkte oder Transportsysteme sowohl miteinander als auch mit Back-Office-Systemen wie MES, PLM- und ERP-Systemen oder Warehousing-Lösungen. Sie verteilen eigenständig anfallende Aufgaben und besitzen die dafür…

NEWS | BLOCKCHAIN | WHITEPAPER

Datensouveränität und Datensparsamkeit: Mit der Blockchain zur sicheren digitalen Identität

Bitkom veröffentlicht Infopapier »Self Sovereign Identity Use Cases – von der Vision in die Praxis«. Ob Shopping, Beratungsgespräch mit der Bank oder Kontakt mit der Verwaltung: auch durch die Corona-Krise haben sich immer mehr Alltagstätigkeiten in die digitale Welt verlagert. Dabei rückt eine Frage immer stärker in den Mittelpunkt: Wie kann man digital die…

NEWS | PRODUKTMELDUNG

BeyondTrust-Integration mit SaaS-Identitätsplattform von SailPoint

Privilege-Access-Management- und Identity-Governance-Lösungen in der Cloud. Der Privilege-Access-Management-Anbieter BeyondTrust und der Security-Spezialist für Identitätsmanagement SailPoint vertiefen ihre Zusammenarbeit. Durch die Integration der SaaS-Identitätsplattform von SailPoint in BeyondTrust Password Safe können Unternehmen die Verwaltung von Benutzerkonten sowohl über ein On-Premises- als auch ein SaaS-Bereitstellungsmodell nutzen. Die standardisierte SCIM-Integration stellt den automatisierten und systemübergreifenden Informationsaustausch von…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Privilegierte Konten im Visier: Fünf Best Practices gegen Identitätsdiebstahl durch Phishing

Für Cyberkriminelle bleibt Phishing eine der effizientesten Angriffsarten, um Log-in-Informationen abzugreifen. Besonders verheerend für Unternehmen ist die Kompromittierung privilegierter Benutzerkonten, die über hohe Berechtigungen verfügen. Hierdurch erhalten Hacker weitreichenden Zugriff auf Unternehmensressourcen und können unter dem Deckmantel der gestohlenen Identität lange unentdeckt agieren, um etwa Informationen wie Finanzdaten, Geschäftsgeheimnisse oder geistiges Eigentum zu exfiltrieren. Darüber…

NEWS | IT-SECURITY | STRATEGIEN

Datenschutz – Zunehmende DSGVO-Geldbußen rücken »Privacy by Design« ins Interesse

Der Datenschutz hat sich seit der Einführung der Datenschutzgrundverordnung (DSGVO) in der Europäischen Union im Jahr 2018 zu einem der heißesten Themen in den Vorstandsetagen entwickelt. Einige Unternehmen haben dennoch immer noch damit zu kämpfen, die richtigen Strategien zum Schutz der Daten ihrer Kunden zu finden, wie Palo Alto Networks beobachtet. Die DSGVO gibt…

NEWS | IT-SECURITY | KOMMUNIKATION

Benachrichtungspflicht und Veröffentlichungspflicht bei Verletzung des Datenschutzes

Die Datenschutzreform 2018 hat eine Meldepflicht für Verletzungen des Schutzes personenbezogener Daten eingeführt (Art. 33 Datenschutzgrundverordnung – DSGVO1). Unter bestimmten Voraussetzungen wird diese Meldepflicht um eine Pflicht zur Benachrichtigung betroffener Personen über eine Datenschutzverletzung ergänzt (Art. 34 DSGVO). Diese Vorgaben gelten grundsätzlich für Unternehmen und öffentliche Stellen gleichermaßen. Dabei haben sich die neuen Regelungen in…

TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | TRENDS SECURITY | BUSINESS | DIGITALISIERUNG

Digitale Identitätsplattform – wenn, dann eine vom Staat

Digitale Verwaltung: Jeder zweite Deutsche sieht seine Daten in Sicherheit. Digitale Identität hat einen schweren Stand. 58 Prozent der Menschen in Deutschland vertrauen der öffentlichen Verwaltung und sind überzeugt, dass ihre Daten auf Behörden-Servern vernünftig geschützt sind. Jeder Dritte hat leichte Zweifel, dass Behörden die nötigen Sicherheitsmaßnahmen ergreifen, acht Prozent glauben nicht daran, dass…

NEWS | IT-SECURITY | KOMMENTAR

Europäischer Datenschutztag: Softwareanwendungen erleichtern Umsetzung der Datenschutzgrundverordnung

Jedes zweite Unternehmen hat Softwaretools für DSGVO im Einsatz. Am 28. Januar ist Europäischer Datenschutztag. Für die Einhaltung der Datenschutzgrundverordnung setzen viele Unternehmen auf technische Unterstützung. Fast jedes zweite Unternehmen (48 Prozent) hat für die Umsetzung spezielle Softwaretools genutzt. Das ist das Ergebnis einer repräsentativen Befragung unter mehr als 500 Unternehmen aus Deutschland [1].…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | WHITEPAPER

Digitale Identitäten schützen: BSI entwickelt Sicherheitskatalog für eIDs

Anlässlich des Digitalgipfels der Bundesregierung in Dortmund hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) das Security Framework für digitale Identitäten vorgestellt. Damit kann Deutschland zum Vorreiter bei der Entwicklung sicherer digitaler Identitäten werden, die sowohl hoheitlich als auch privatwirtschaftlich einsetzbar sind. »Ohne digitale Identitäten funktioniert kein Online-Banking, kein Online-Shopping, keine Online-Services…

NEWS | BUSINESS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Identitätsnachweis: Sechs Tipps zur nachhaltigen Betrugsprävention

Betrug hat viele Gesichter. Ob am Telefon, im Internet oder an der Ladentheke. Mit dem technologischen Fortschritt werden die Methoden der Betrüger immer ausgefeilter – glücklicherweise jedoch auch die Lösungen zur Betrugsprävention. Heiner Kruessmann, Director Sales Enterprise DACH Nuance hat sechs Tipps für Unternehmen. Sprachbiometrie ist die Zukunft Der traditionelle Identitätsnachweis, zum Beispiel durch…

NEWS | TRENDS SECURITY | TRENDS 2019 | INFOGRAFIKEN | IT-SECURITY

92 Prozent der Unternehmen kämpfen mit Problemen beim Identitätsmanagement

Enterprise Password Management, Single Sign-on und Multifaktor-Authentifizierung sind entscheidende Sicherheits- und Produktivitätsvorteile für Unternehmen. Unternehmen jeder Größe benötigen Komplettlösungen, die diese Schlüsselkomponenten kombinieren. Die Investition in eine integrierte Identitätstechnologie vereint zudem leichte Bedienbarkeit und vollständige Sicherheit bestätigen 93 Prozent der befragten IT-Experten. LastPass von LogMeIn hat die Ergebnisse einer neuen Studie von Vanson Bourne…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | TIPPS

Datenschutz und Verschlüsselung im Gesundheitswesen siechen vor sich hin

Studie des Gesamtverbandes der Deutschen Versicherungswirtschaft (GDV) offenbart: Sensible Daten von Patientinnen und Patienten nicht ausreichend geschützt. Um den Datenschutz im Gesundheitswesen ist es schlecht bestellt: Eine neue Studie der GDV zeigt, dass Ärzte sowie Apotheken hierzulande nachlässig im Umgang mit Passwörtern sind. Hinzu kommt die Tatsache, dass viele auf Verschlüsselung verzichten – fatal, wenn…

NEWS | CLOUD COMPUTING | DIGITALE TRANSFORMATION | EFFIZIENZ | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM

7 Fragen für einen effizienten CISO: Die Datenschutzresolution 2019

Wir schreiben das Jahr 2019. Daten sind omnipräsent und allein mit unseren Fingerspitzen agieren wir hochgradig transformativ. Das ändert, wie wir unsere Geschäftstätigkeit betrachten, macht uns produktiver und vereinfacht an vielen Stellen unser Leben. Sei es, dass wir sicher nach Hause finden, Lebensmittel online bestellen können oder entscheiden, was wir wann auf welchem Gerät ansehen.…

NEWS | TRENDS SECURITY | FAVORITEN DER REDAKTION | TRENDS 2019 | IT-SECURITY | SERVICES | TIPPS

Sicherheitstipps gegen Datenverlust und Identitätsdiebstahl

Jeder zweite Internetnutzer ist nach einer jüngsten Umfrage des Branchenverbandes Bitkom inzwischen von Cyberkriminalität betroffen: »Datendiebstahl, Identitätsklau, Beleidigung oder Betrug: Kriminelle finden zunehmend Opfer im Internet. Jeder zweite Internetnutzer (50 Prozent) war im vergangenen Jahr Opfer von Cyberkriminalität. Am häufigsten klagen Onliner über die illegale Verwendung ihrer persönlichen Daten oder die Weitergabe ihrer Daten an…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | TRENDS KOMMUNIKATION | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2018 | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | SERVICES

Unternehmen, die Customer Identity Management zum Datenschutz ihrer Kunden einsetzen, haben einen Wettbewerbsvorteil

Durch Customer Identity Access Management (CIAM) gelingt es Unternehmen, nicht nur Kundendaten zu schützen, sondern auch Sicherheits- und Datenschutzfragen in den Bereichen künstliche Intelligenz (KI) und Internet der Dinge (IoT) zu berücksichtigen. ForgeRock, Plattformanbieter für digitales Identitätsmanagement, hat die im Auftrag von Forrester Consulting durchgeführte Studie »Leveraging CIAM to unlock the Power of…

NEWS | DIGITALISIERUNG | E-COMMERCE | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Kommunikation ist alles oder: wie wollen Sie von einer Datenschutzverletzung erfahren?

Es ist August, zwei Drittel dieses Jahres haben wir schon fast hinter uns. Und damit auch eine ganze Reihe von ernsten und weitreichenden Datenschutzvorfällen, die es mühelos in die Schlagzeilen geschafft haben. Einige der Vorfälle sind 2018 aufgetreten, andere gehen auf das Jahr 2017 zurück, wurden aber erst jetzt bekannt. Das unterstreicht die harte Realität…

NEWS | INTERNET DER DINGE | SERVICES | TIPPS

Smart Home: Nur Geräte mit Datenschutzerklärung kaufen

Effiziente Energienutzung, erhöhte Sicherheit sowie gesteigerte Wohn- und Lebensqualität: Ein Smart Home bietet dank vernetzter und fernsteuerbarer Geräte sowie Installationen viele Möglichkeiten. Doch obwohl das Ergebnis verlockend ist, sorgen sich viele Konsumenten um die Sicherheit ihrer Daten und um ihre Privatsphäre. Zu Unrecht, wie Günter Martin, Internet-Experte bei TÜV Rheinland, sagt: »Um die volle Kontrolle…

NEWS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES | STRATEGIEN | TIPPS

Umfangreiche Maßnahmen bei Identitätsdiebstahl

Der Schutz der eigenen Identität wird angesichts der Cyberbedrohungen immer wichtiger. Wenn Sie bereits Opfer von Identitätsdiebstahl geworden sind, erfahren Sie hier, wie Sie Ihre eigene Identität wieder herstellen. Das dürfte zeitaufwändiger und bürokratischer sein, als sich manche das vorstellen. Ist jemand nachweislich Opfer eines Identitätsdiebstahls geworden stecken nicht selten Gruppen aus der organisierten…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | IT-SECURITY | TIPPS

DSGVO gilt auch für stoffliche Dokumente: Toxische Papiere gefährden Datenschutz

Die »Europäische Datenschutzgrundverordnung« (DSGVO) hat in Marketing-, Vertriebs- und Rechtsabteilungen von Unternehmen ein mittleres Erdbeben ausgelöst. Die Herausforderungen sind immens. Und die Uhr tickt: In wenigen Wochen tritt die DSGVO in Kraft. Die meisten Unternehmen konzentrieren sich jedoch bei der Umsetzung der neuen Verordnung auf ihre digitalen Daten. Völlig außer Acht gelassen wird dabei, dass…

NEWS | TRENDS SECURITY | BUSINESS | BUSINESS PROCESS MANAGEMENT | TRENDS KOMMUNIKATION | TRENDS MOBILE | DIGITALISIERUNG | EFFIZIENZ | TRENDS SERVICES | TRENDS 2018 | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Identitätsschutz: Bequemlichkeit ist nicht mehr König

Millennials setzen auf biometrischen Identitätsschutz, Generation 55+ auf starke Passwörter. Ob bei der Anmeldung in Anwendungen oder an Geräten – Sicherheit hat bei Verbrauchern weltweit mittlerweile höchste Priorität. Das zeigt eine neue globale Studie mit knapp 4.000 Befragten aus den USA, APAC und der EU, die von IBM Security in Auftrag gegeben wurde [1].…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | ONLINE-ARTIKEL | SERVICES | TIPPS

Gestärkte Rechte der Betroffenen und neue Datenschutzerklärung nach DSGVO: Was Unternehmen jetzt tun müssen

Am 25. Mai 2018 startet europaweit mit der EU-Datenschutzgrundverordnung (DSGVO) eine neue Datenschutz-Ära. Ihr Ziel: Die Rechte der von der Datenverarbeitung betroffenen Personen zu stärken und Unternehmen bei Datenschutzverstößen empfindlich zu treffen. Die neuen oder gestärkten Betroffenenrechte sowie die Neuregelungen zur Datenschutzerklärung sind allerdings riesige Bausteine der DSGVO und für viele Unternehmen eine echte…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | ONLINE-ARTIKEL

Vertrauenswürdige Identitäten sichern die vernetzte Welt

Die Nutzung von vertrauenswürdigen Identitätslösungen steigt auf breiter Front. Faktoren, die diese Entwicklung beflügeln, sind der zunehmende Einsatz von mobilen Geräten und neuen Smartcard-Technologien, die erhöhte Bedeutung des Internet of Things und das boomende Smart Building. Die jüngste Vergangenheit hat eine veränderte Nutzung von gesicherten Identitäten in Kombination mit Smartcards, mobilen Geräten, Wearables, Embedded-Chips oder…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

EU-Datenschutz: Ab Mai 2018 gelten für Unternehmen strenge einheitliche Richtlinien

Hohe Geldstrafen bei Verstößen – Konsequenzen für die elektronische Signatur. Die neue EU-Datenschutzgrundverordnung (EU-DSGVO), im englischsprachigen Raum auch als General Data Protection Regulation (GDPR) bezeichnet, tritt am 18. Mai 2018 in Kraft. Sie gilt für alle öffentlichen und privaten Unternehmen, die personenbezogene Daten erfassen, verarbeiten und speichern, durch deren Nutzung eine Person direkt oder indirekt…

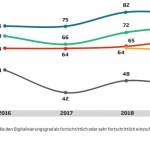

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | TRENDS 2017 | INFRASTRUKTUR | INFOGRAFIKEN | IT-SECURITY | RECHENZENTRUM

Sicher in der Abwehr von Hackern, wackelig beim Datenschutz

94 Prozent aller befragten IT-Fachleute sehen im Perimeter-Schutz einen effektiven Weg, um nicht-autorisierte Nutzer am Zugriff auf Netzwerke zu hindern. 65 Prozent sind sich nicht absolut sicher, dass Dateien geschützt wären, falls die Sicherheitsmechanismen eines Perimeters überwunden wären. 68 Prozent geben an, dass User ohne Autorisierung Zugriff auf ihre Netzwerke haben. Unternehmen sind zuversichtlich, dass…

NEWS | TRENDS SECURITY | BUSINESS | TRENDS 2017 | IT-SECURITY | STRATEGIEN | TIPPS

Gartner: Unternehmen sind auf die neuen EU-Datenschutzvorschriften ab 2018 nicht vorbereitet

Analysten geben fünf wichtige Handlungsempfehlungen für Kontrolle und Verarbeitung von Daten innerhalb und außerhalb der EU. Die neue EU-Datenschutz-Grundverordnung (GDPR) wird globale Auswirkungen haben, wenn sie am 25. Mai 2018 in Kraft tritt, so das IT-Research und Beratungsunternehmen Gartner. Gartner prognostiziert, dass bis Ende 2018 mehr als die Hälfte der Unternehmen, die von den Datenschutzvorschriften…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

Vier Top-Trends für Identitätslösungen

Für 2017 werden gravierende Veränderungen bei der Verwendung von Identitätstechnologien erwartet. Als die vier zentralen Trends hat ein Anbieter von vertrauenswürdigen Identitätslösungen die stärkere Nutzung von mobilen Geräten und Smartcard-Technologien, die steigende Bedeutung der Cloud und des Internet of Things sowie neue Anwendungsfälle für Identitätslösungen identifiziert. HID Global geht davon aus, dass 2017 eine veränderte…